2019-2020 - 2 网络对抗技术 20175235 Exp4 恶意代码分析

2019-2020-2 网络对抗技术 Exp4 恶意代码分析

20175235泽仁拉措

目录

一、实验过程

-

1.系统运行监控

-

2.恶意软件分析

-

动态分析

-

静态分析

-

1.1结合windows计划任务与netstat命令

-

步骤

-

使用命令

schtasks /create /TN 20175235netstat /sc MINUTE /MO 5 /TR "cmd /c netstat -bn > c:\netstatlog.txt"创建计划任务20175235netstat![]()

-

在C盘中创建一个netstatlog.bat脚本文件(可先创建txt文本文件,使用记事本写入后通过修改文件名来修改文件格式)

![]()

输入以下内容:

date /t >> c:\netstatlog.txt time /t >> c:\netstatlog.txt netstat -bn >> c:\netstatlog.txt -

打开任务计划程序(在计算机管理中),可以看到我们新创建的这个任务

![]()

-

双击这个任务,点击操作并编辑,将“程序或脚本”改为我们创建的netstatlog.bat批处理文件,确定即可

![]()

-

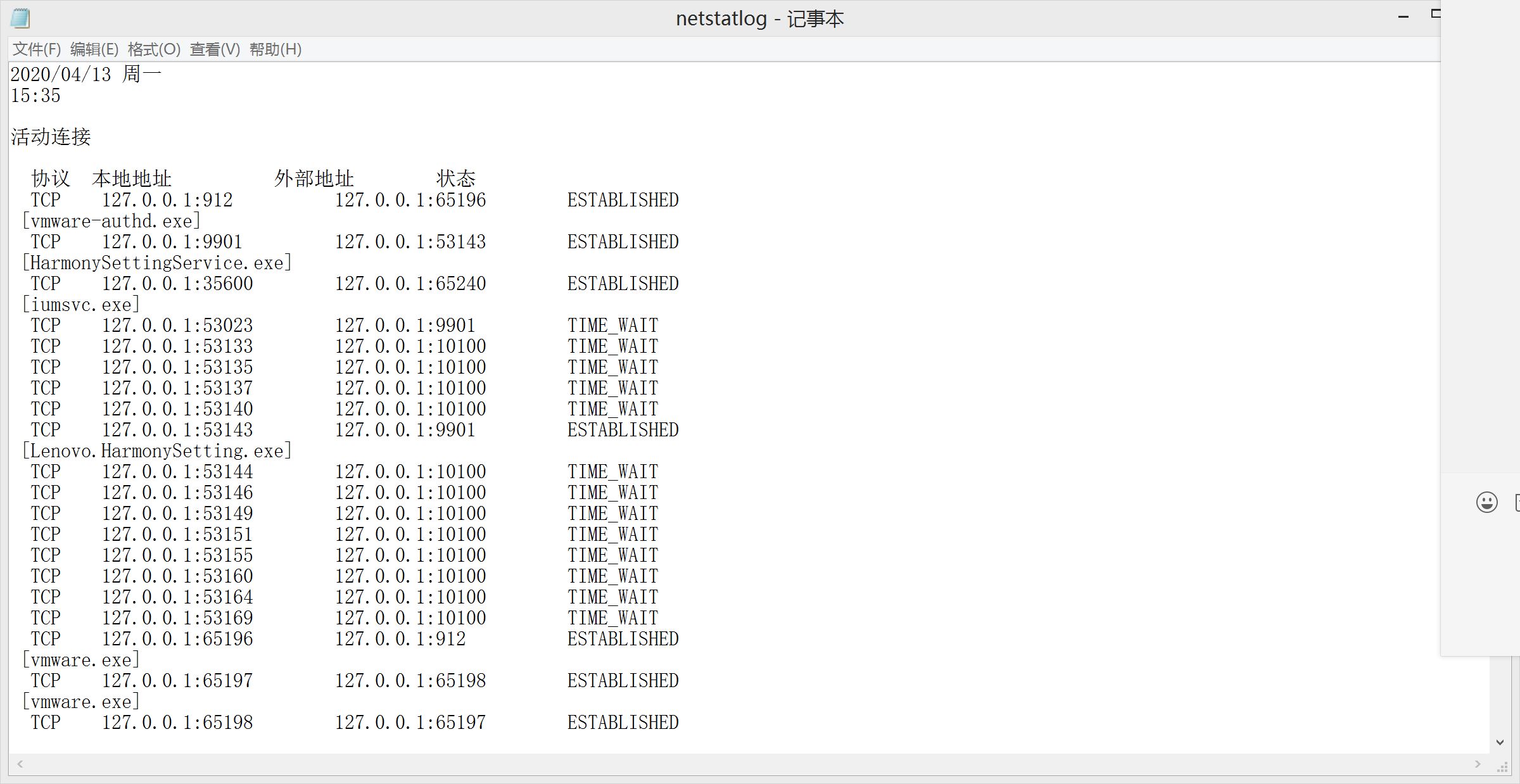

执行此脚本一定时间,就可以在netstatlog.txt文件中查看到本机在该时间段内的联网记录

![]()

-

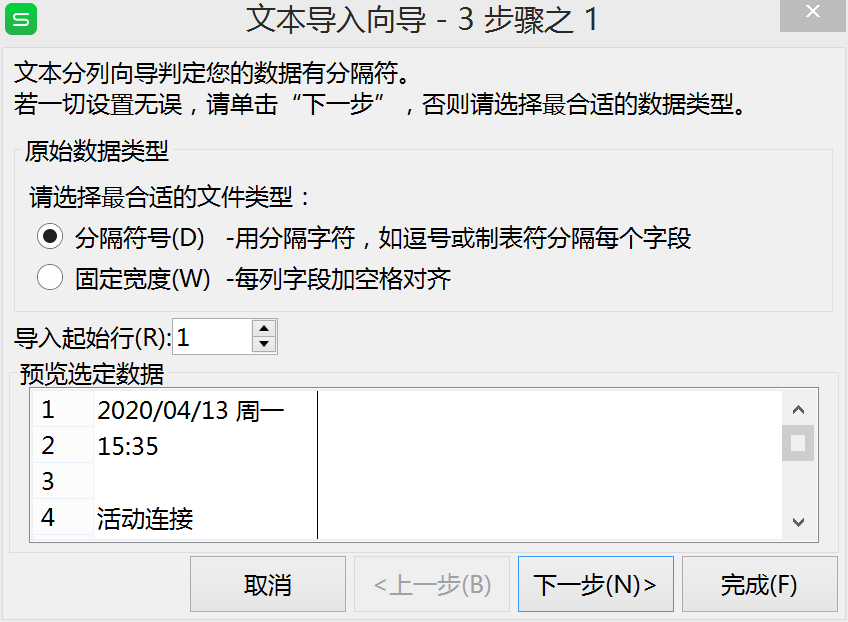

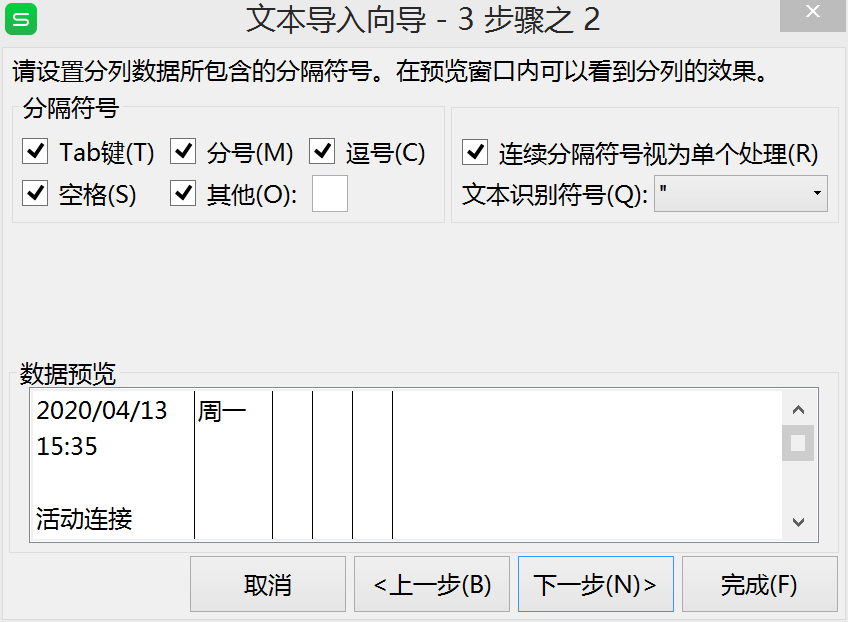

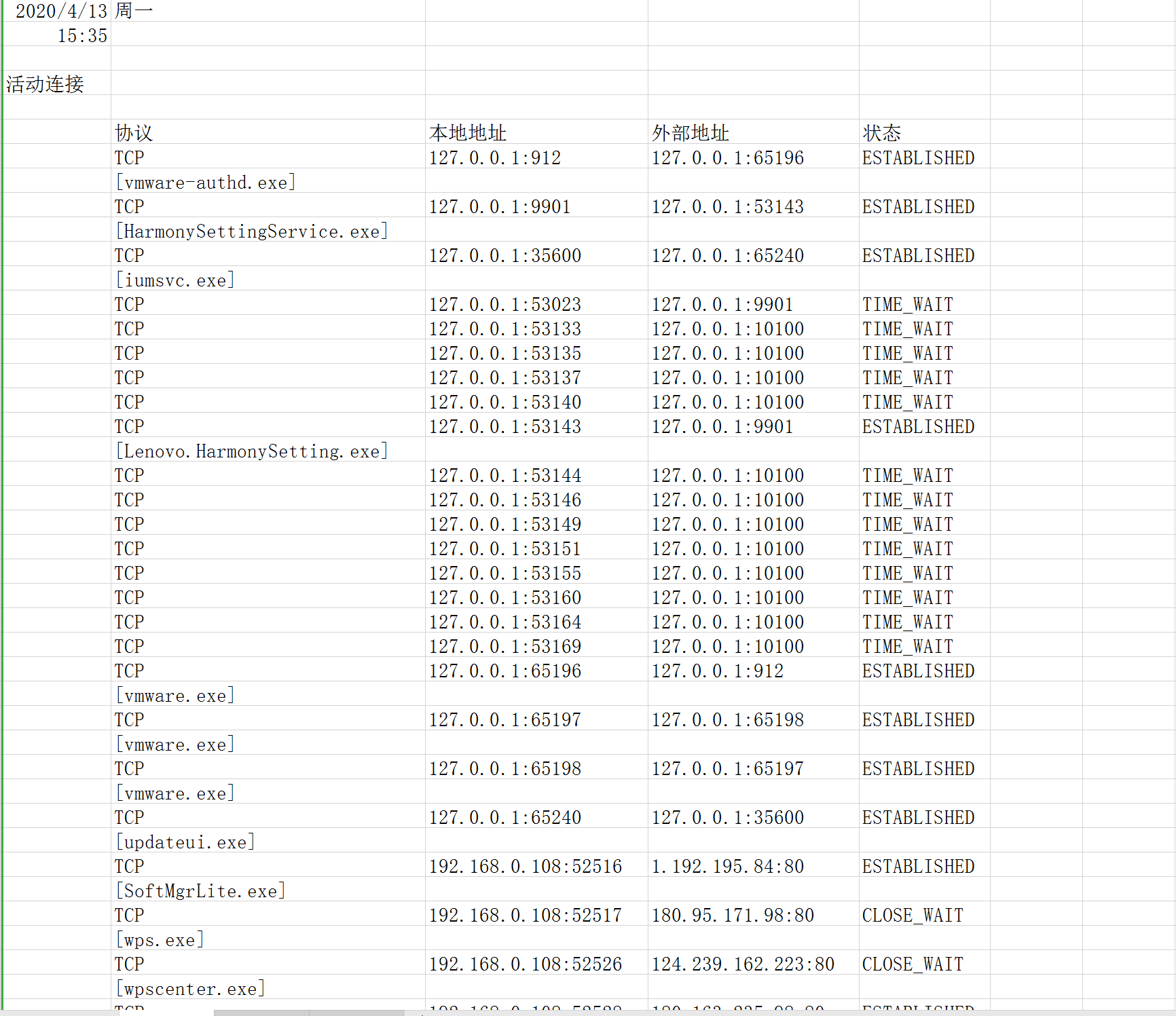

等到自己觉得时间差不多了,就可以利用Excel来进行分析

-

在Excel中打开数据->自文本->分隔符号,下一步中标记所有分隔符号。

![]()

![]()

![]()

-

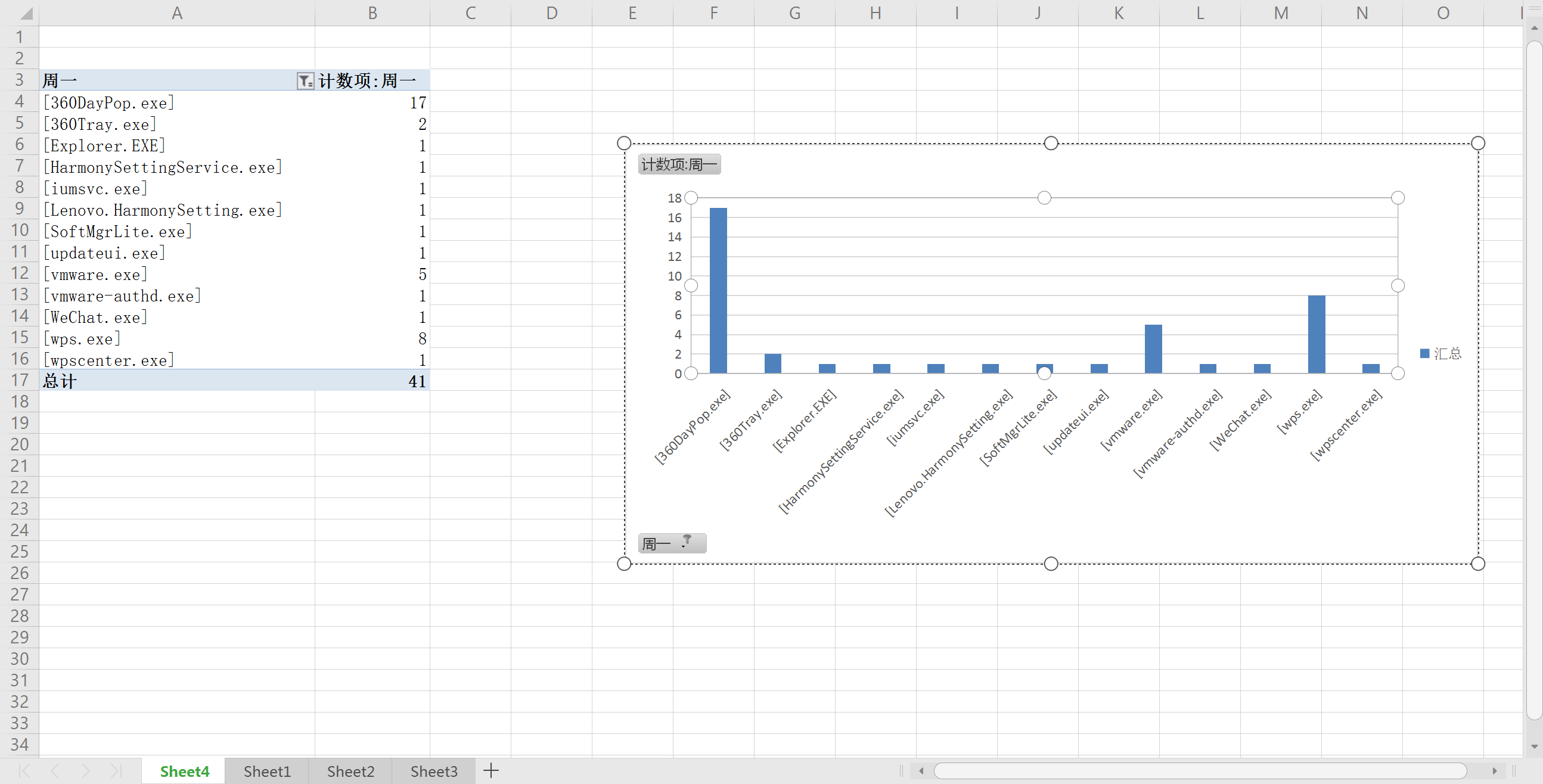

统计图如下:

![]()

-

分析统计的数据:

按排名:

[360DayPop.exe]:360弹窗广告

[wps.exe]:wps

[360Tray.exe]:360监控程序

[Explorer.EXE]:程序管理器

[HarmonySettingService.exe]:疑似病毒

[iumsvc.exe]:不清楚

[Lenovo.HarmonySetting.exe]:服务

[SoftMgrLite.exe]:360小助手

[updateui.exe]:可执行文件

[WeChat.exe]:微信

[vmware-authd.exe]虚拟机相关进程

[wpscenter.exe]:wps热点

-

-

后台存在很多非我主动运行的软件进程,竟然广告软件还是最大进程,还有其他自启的进程,还有一个病毒,所以在日常使用中应该主动留意后台进程,保证后台的有序和可信不仅能够保证自己信息的安全,也能够

保障系统的流畅运行。

-

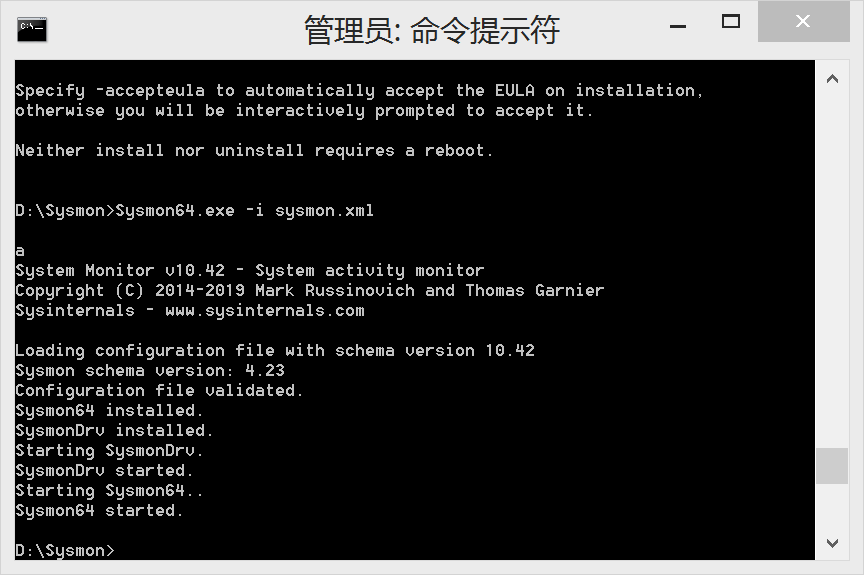

1.2 使用sysmon监视系统

-

下载安装sysmon

![]()

![]()

- 配置文件:

<Sysmon schemaversion="4.23">

<!-- Capture all hashes -->

<HashAlgorithms>*</HashAlgorithms>

<EventFiltering>

<!-- Log all drivers except if the signature -->

<!-- contains Microsoft or Windows -->

<DriverLoad onmatch="exclude">

<Signature condition="contains">microsoft</Signature>

<Signature condition="contains">windows</Signature>

</DriverLoad>

<NetworkConnect onmatch="exclude">

<Image condition="end with">iexplorer.exe</Image>

<SourcePort condition="is">137</SourcePort>

<SourceIp condition="is">127.0.0.1</SourceIp>

</NetworkConnect>

<NetworkConnect onmatch="include">

<DestinationPort condition="is">5310</DestinationPort>

<DestinationPort condition="is">80</DestinationPort>

<DestinationPort condition="is">443</DestinationPort>

</NetworkConnect>

<CreateRemoteThread onmatch="include">

<TargetImage condition="end with">explorer.exe</TargetImage>

<TargetImage condition="end with">svchost.exe</TargetImage>

<TargetImage condition="end with">winlogon.exe</TargetImage>

<SourceImage condition="end with">powershell.exe</SourceImage>

</CreateRemoteThread>

</EventFiltering>

</Sysmon>

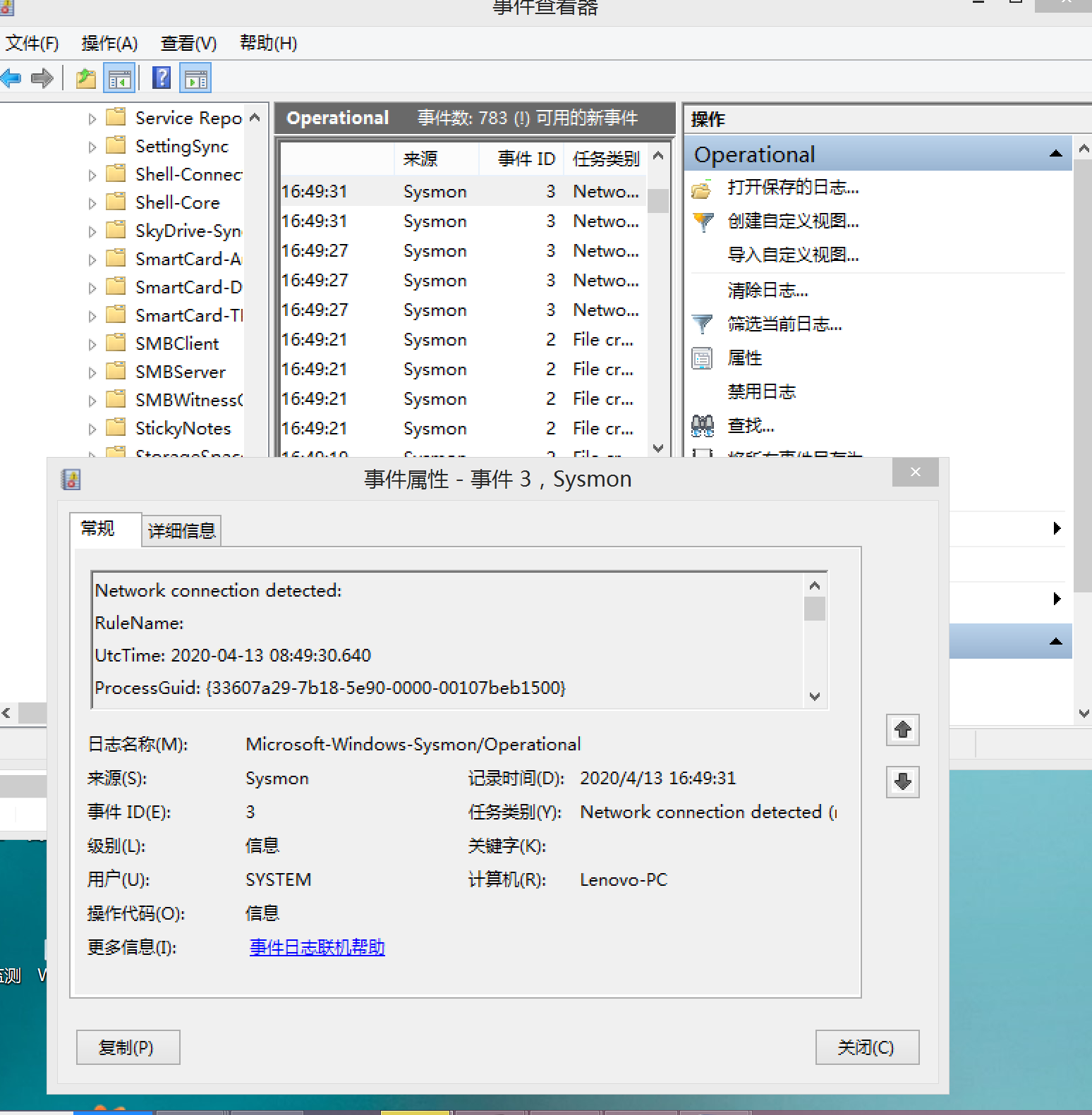

- 进入事件查看器里查看日志

进入事件查看日志通过应用程序和服务日志/Microsoft/Windows/Sysmon/Operational找到日志具体位置

![]()

![]()

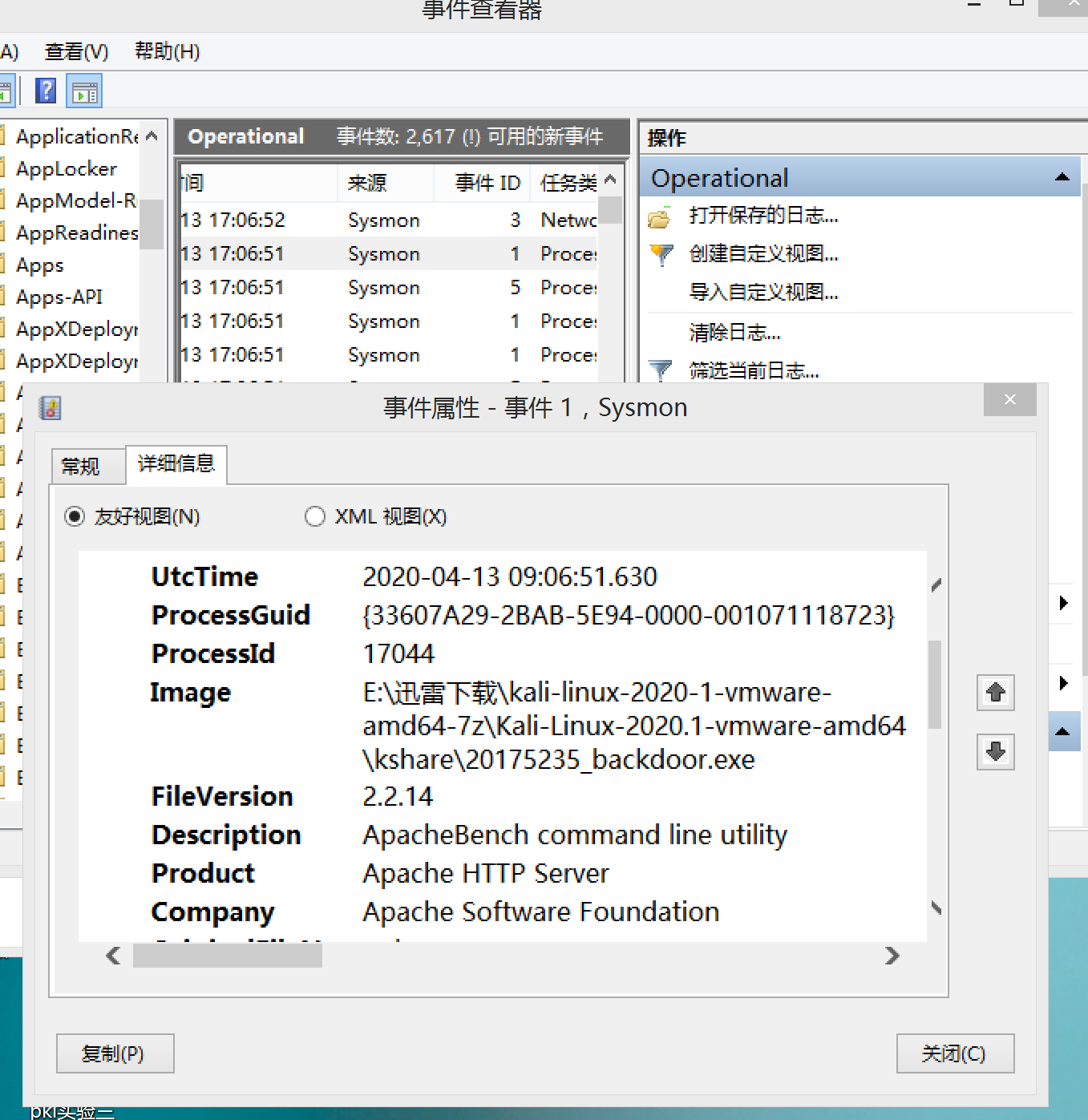

2.1恶意软件

-

2.1静态分析

-

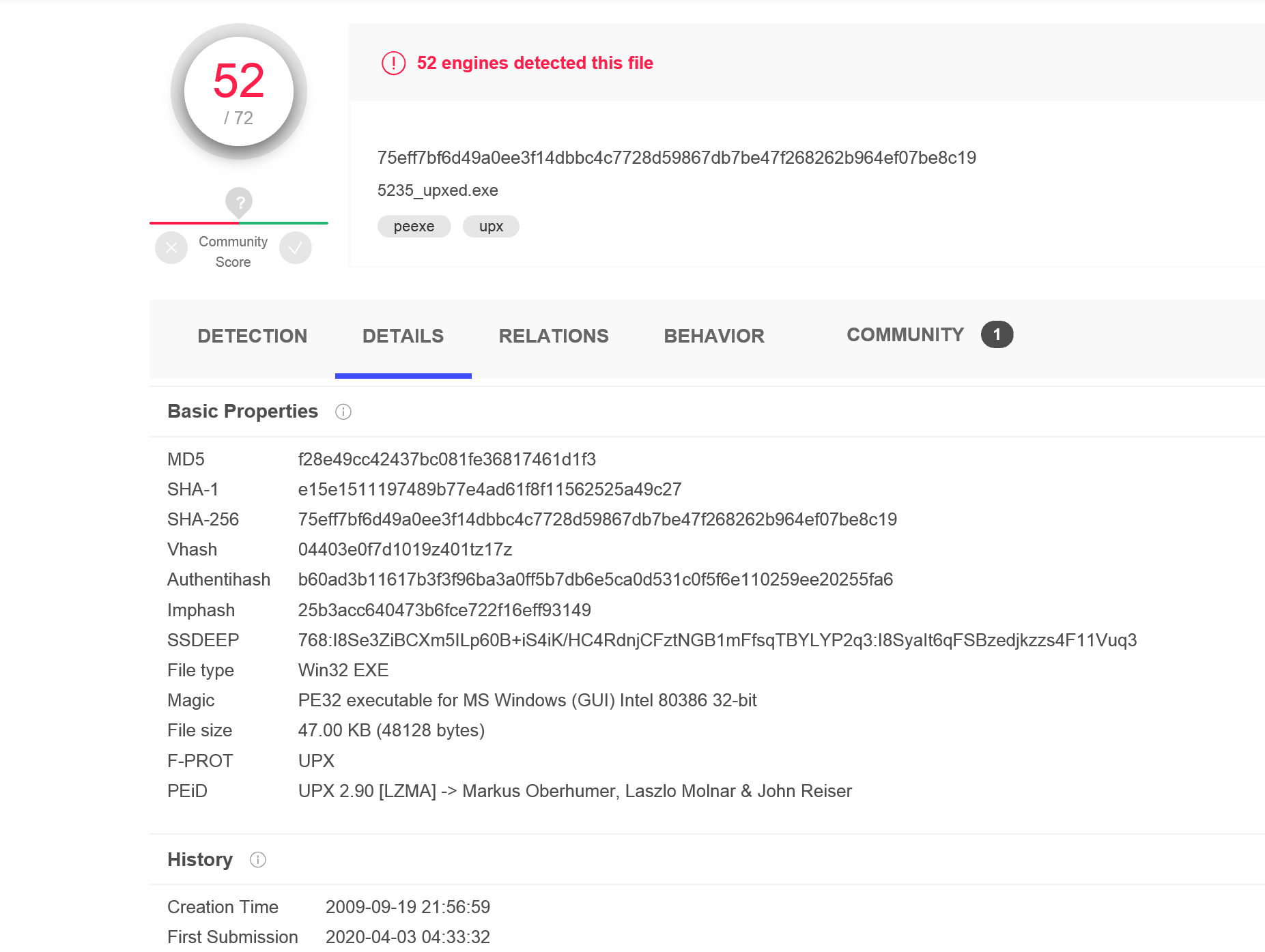

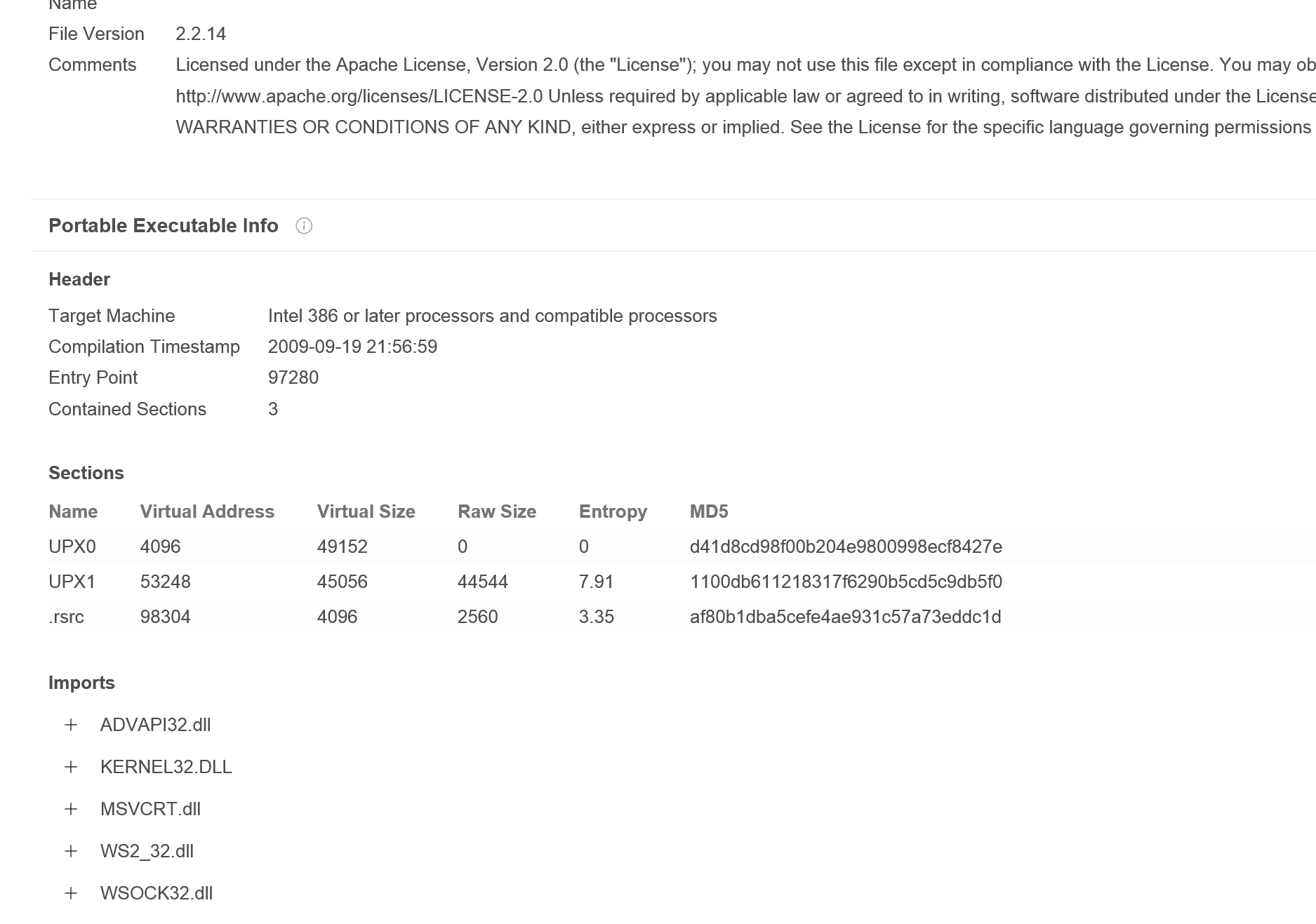

1.使用VirusTotal分析恶意软件

实验三中一个加壳的后门程序放入virusTotal中分析

可以看出它的SHA-1、MD5摘要值、文件类型、文件大小,TRiD文件类型、加壳情况、算法库支持![]()

![]()

-

2.使用PEID进行外壳检测:

安装后将实验三的程序拖进去,可以看到其加壳的版本等

![]()

-

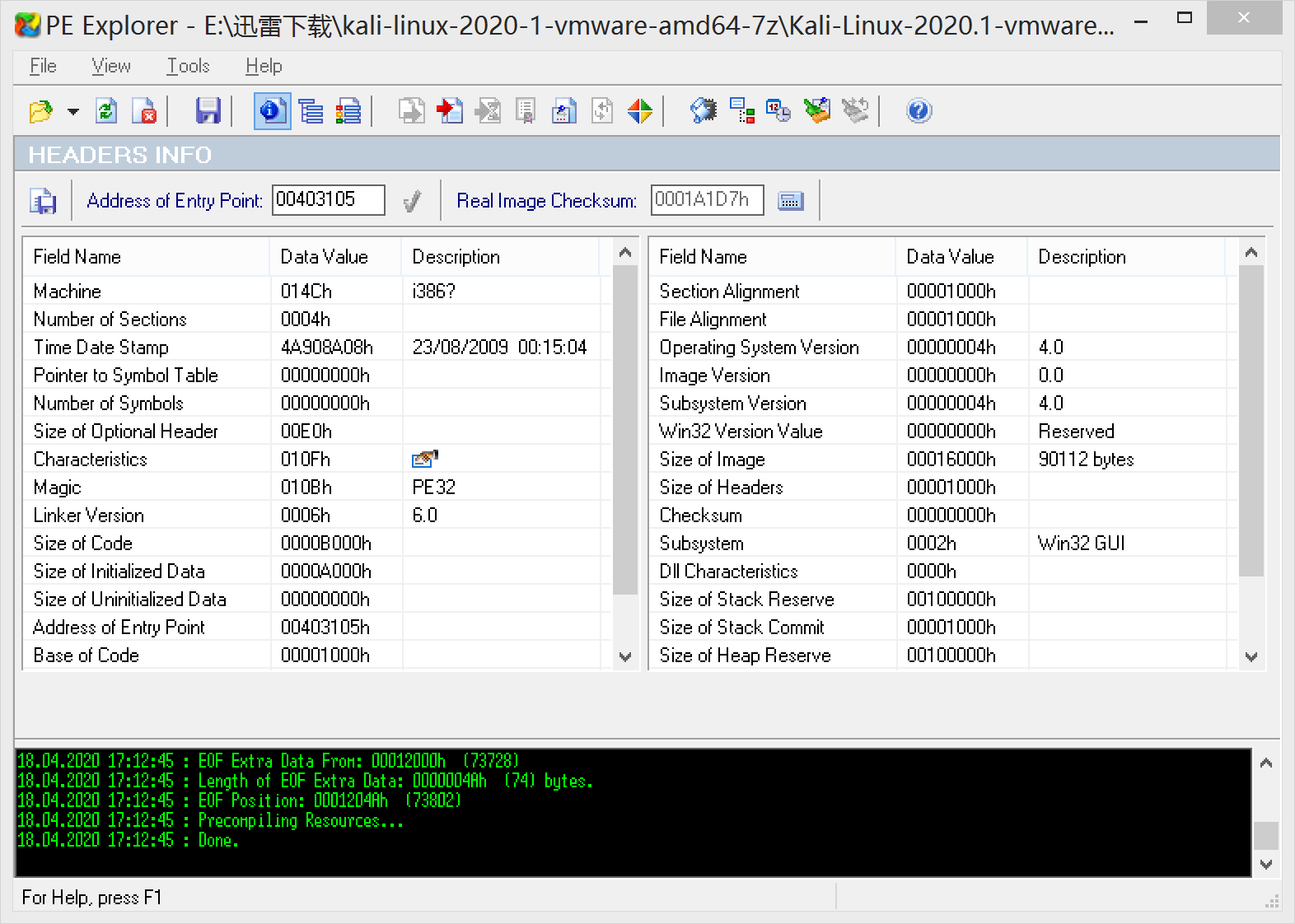

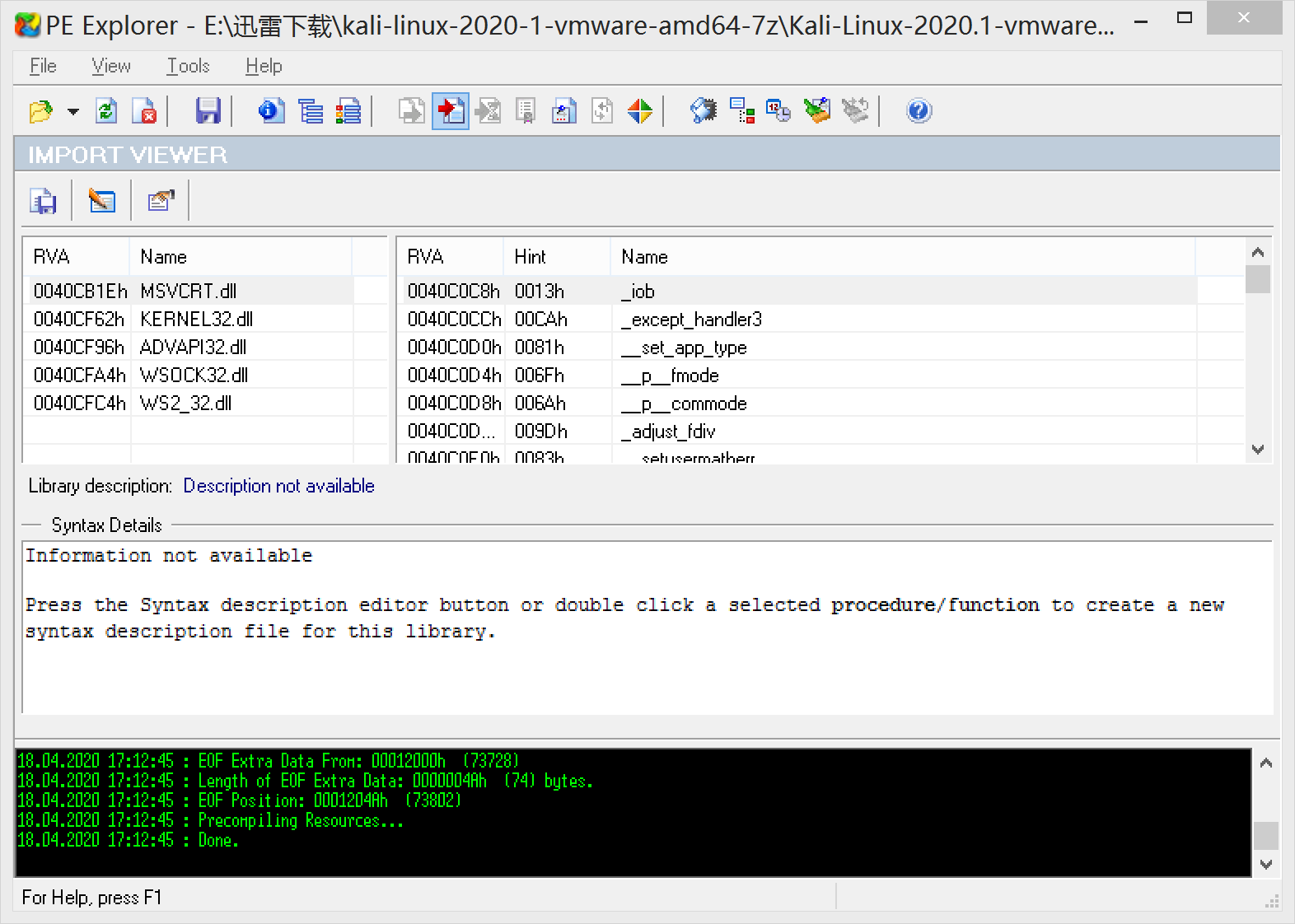

3.反编译、反汇编(PE Explorer工具)

PE Explorer是功能超强的可视化Delphi、C++、VB程序解析器,能快速对32位可执行程序进行反编译,并修改其中资源。

打开PE Exploer后打开后门程序zxy_20175227_backdoor.exe,显示出文件头信息:

![]()

![]()

-

-

2.2动态分析

-

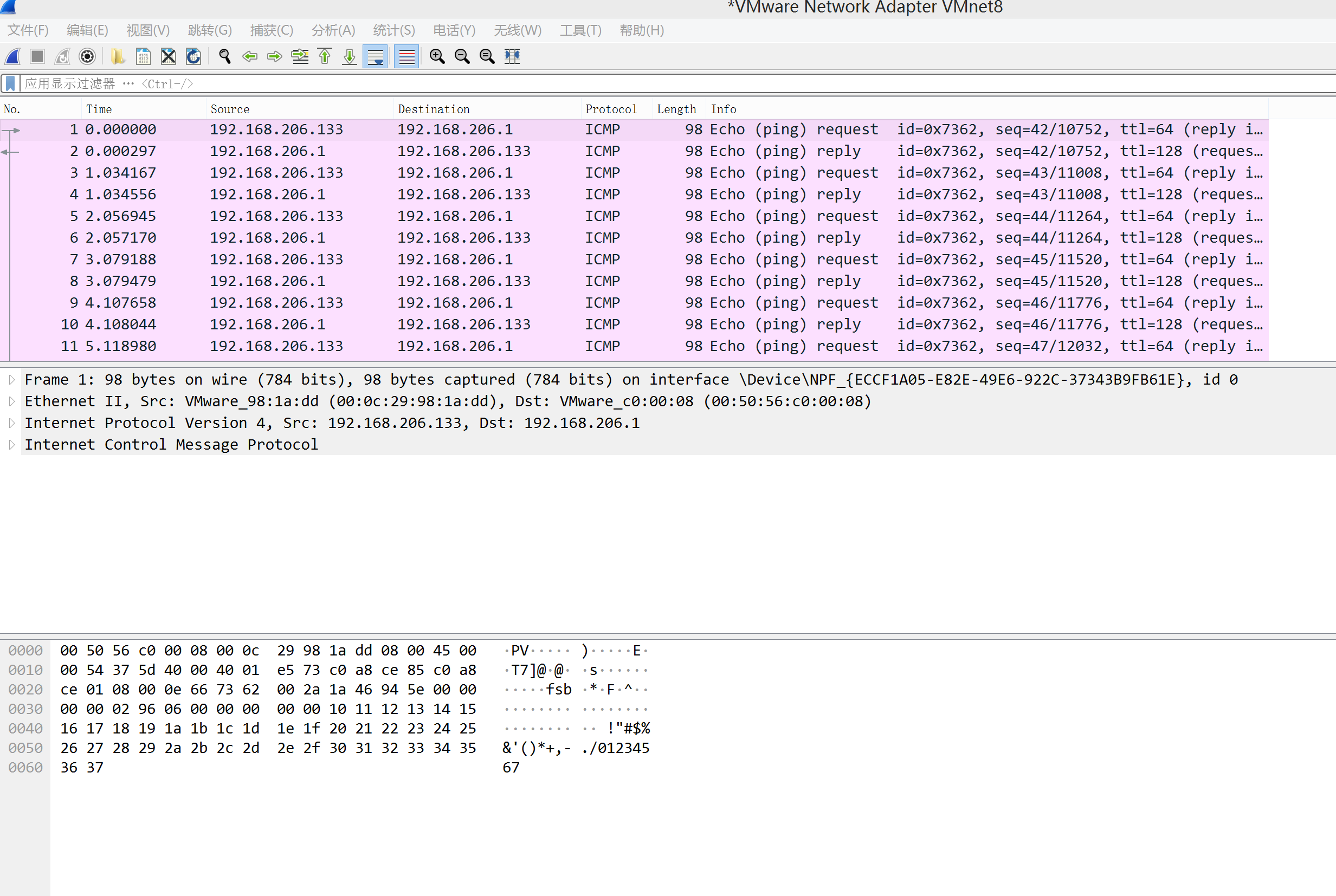

抓包工具运用(wireshark)

Kali系统与Windows系统Ping通时的ICMP包

![]()

-

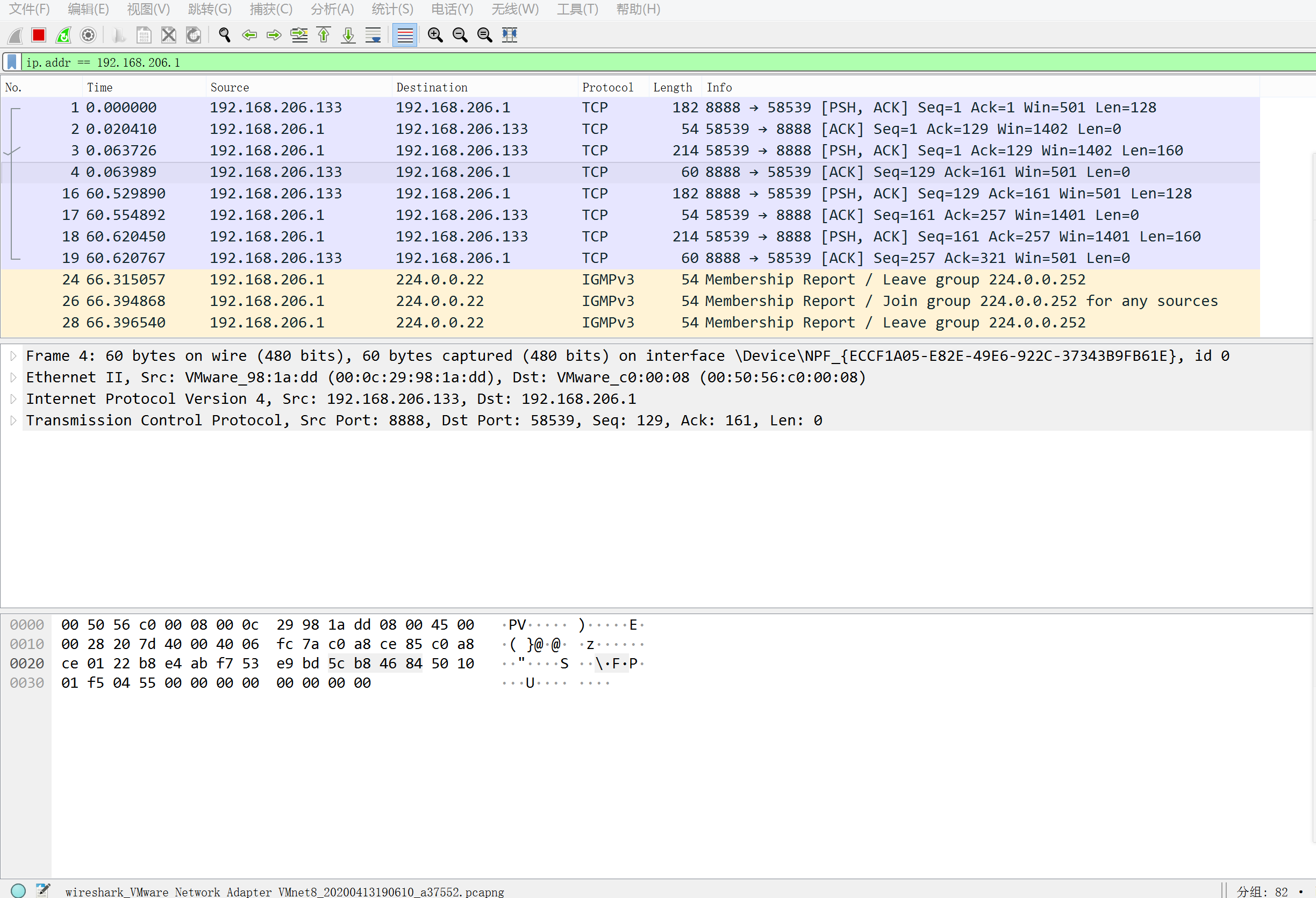

MSF反弹连接时的TCP包

![]()

-

dir查看磁盘中后门程序目录下的文件,日志没有更新

![]()

-

二、实验内容说明及基础问题回答

-

1、如果在工作中怀疑一台主机上有恶意代码,但只是猜想,所有想监控下系统一天天的到底在干些什么。请设计下你想监控的操作有哪些,用什么方法来监控。

-

使用Windows计划任务schtasks:定期查看网络连接情况,包括IP和端口,并进行统计分析,确认IP所属和连接发起方详情。

-

使用sysmon工具:配置好想要查看的选项,比如网络连接、注册表信息等,通过所生成的日志进行查看分析。

-

使用PEiD、PE Exploer工具:查看一个程序是否加壳,并进行反汇编、反编译,查看并分析该程序是否有违规操作。

-

使用Wireshark工具:捕获数据包,分析数据流情况。

-

-

2、如果已经确定是某个程序或进程有问题,你有什么工具可以进一步得到它的哪些信息。

-

使用Wireshark进行抓包分析,监视其与主机进行的通信过程。

-

使用Process Explorer查看调用的程序库等等

-

使用PEid查看的加壳情况

-

三、实验总结

这次实验的操作性很强,可以用于以后自己查恶意代码,是比较有难度的,需要安装的软件有些多。这次实验还是收获了很多。

浙公网安备 33010602011771号

浙公网安备 33010602011771号