Lab: Manipulating WebSocket messages to exploit vulnerabilities:操纵 WebSocket 消息以利用漏洞

靶场内容

该在线商店具有使用WebSockets实现的实时聊天功能。

您提交的聊天消息由支持代理实时查看。

要解决实验室问题,请使用 WebSocket 消息alert()在支持代理的浏览器中触发弹出窗口。

漏洞分析

- 就很奇怪,我在Windows上面的burp就死活抓不到Websocket的包,到kali上就可以搞定

- 打开live chat 后开启代理进行连接。

- 先发几段话尝尝鲜,然后发现一件事,可能会断开连接

- 如果断开连接就使用reconnect的按钮

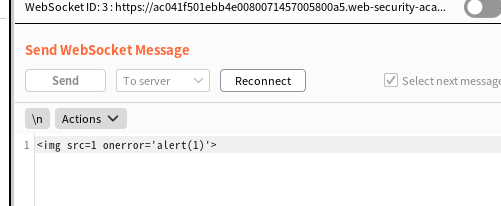

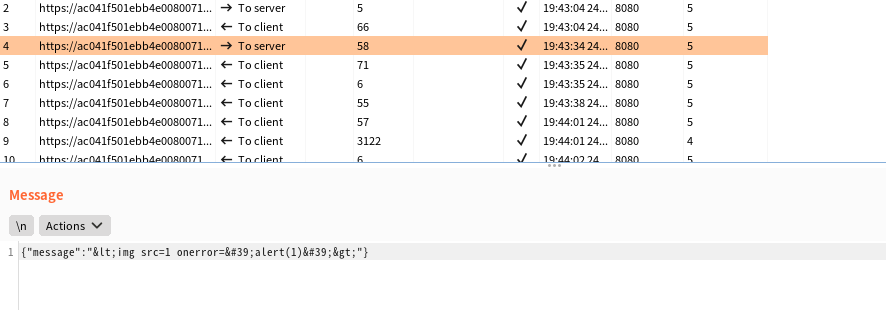

- 发送XSS注入,发现XSS代码被过滤

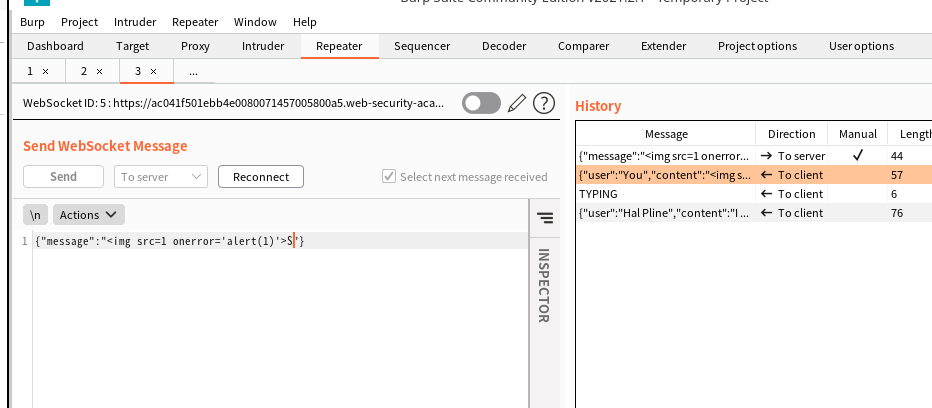

- 发送到repeater去,之后把完整的XSS代码重发一遍,然后就可以有alert显示出来

- 问题解决

本文来自博客园,作者:{Zeker62},转载请注明原文链接:https://www.cnblogs.com/Zeker62/p/15181913.html