Lab: Authentication bypass via flawed state machine:通过丢包绕过身份验证登录

靶场内容

该实验室对登录过程中的事件顺序做出了有缺陷的假设。破解实验室,利用该漏洞绕过实验室认证,访问管理界面,删除Carlos。

您可以使用以下凭据登录自己的帐户: wiener:peter

漏洞分析

- 在 Burp 运行的情况下,完成登录过程并注意您需要在进入主页之前选择您的角色。

- 使用内容扫描工具来识别/admin路径。

- 尝试/admin直接从角色选择页面浏览 ,并观察这不起作用。

- 注销然后返回登录页面。在 Burp 中,打开proxy intercept然后登录。

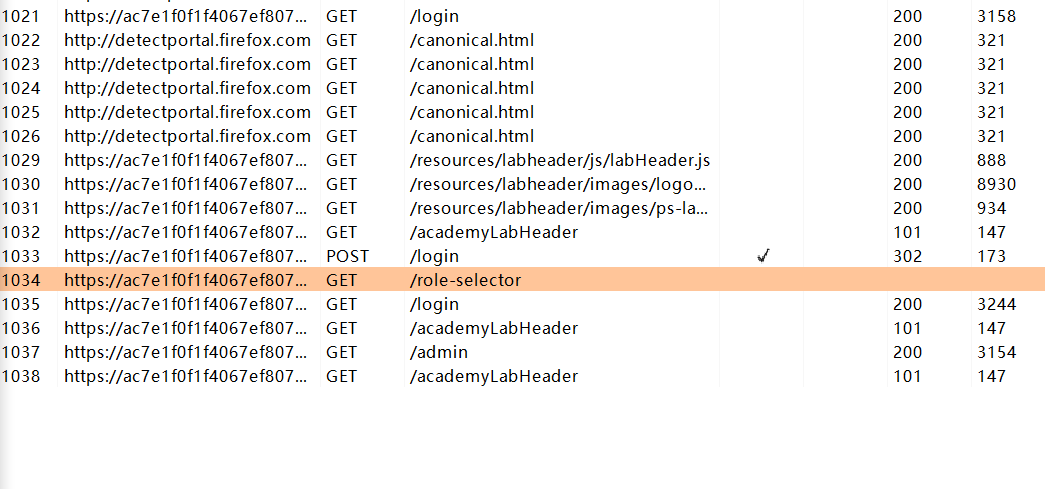

- 转发POST /login请求。下一个请求是GET /role-selector。

- drop掉此请求,会报错,然后返回浏览到实验室的主页。

- 请注意,您的角色已默认为该administrator角色,并且您可以访问管理面板。

- 删除 Carlos 以解决问题。

关键截图

本文来自博客园,作者:{Zeker62},转载请注明原文链接:https://www.cnblogs.com/Zeker62/p/15167964.html