2018-2019-2 20165231 王杨鸿永 Exp6 信息搜集与漏洞扫描

实践目标

掌握信息搜集的最基础技能与常用工具的使用方法。

2.实践内容

(1)各种搜索技巧的应用

(2)DNS IP注册信息的查询

(3)基本的扫描技术:主机发现、端口扫描、OS及服务版本探测、具体服务的查点(以自己主机为目标)

(4)漏洞扫描:会扫,会看报告,会查漏洞说明,会修补漏洞(以自己主机为目标)

实验过程

信息搜索

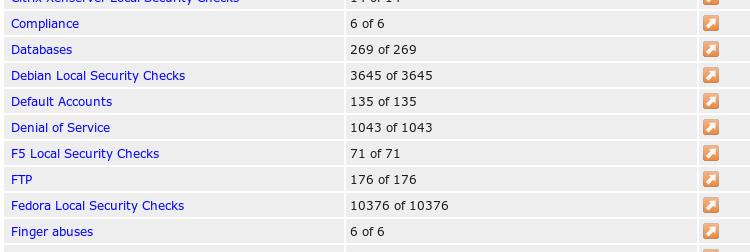

windows下的信息搜索

本次实验我使用的是虚拟机win7。(本来是想用主机win10的但是居然发现里面出现了我的补丁信息和注册账户,想想还是算了)

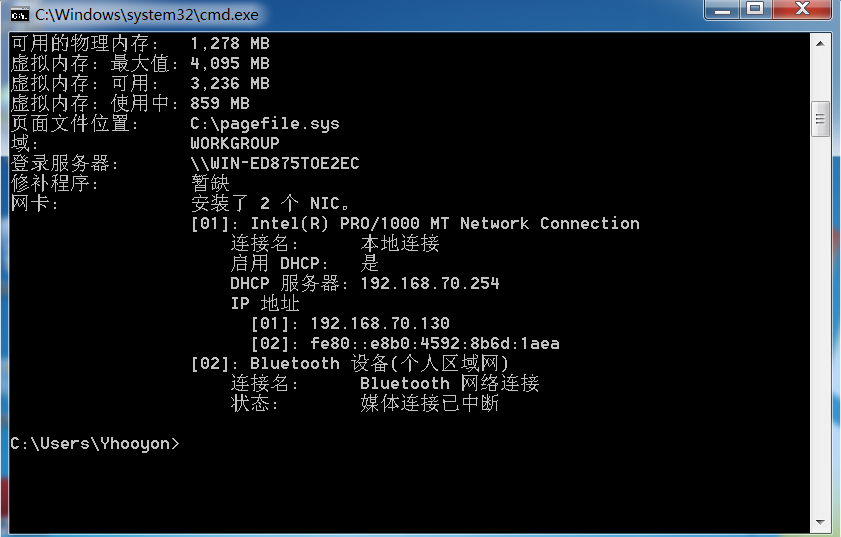

- 在cmd中输入

systeminfo,可以看到系统的很多信息

![]()

![]()

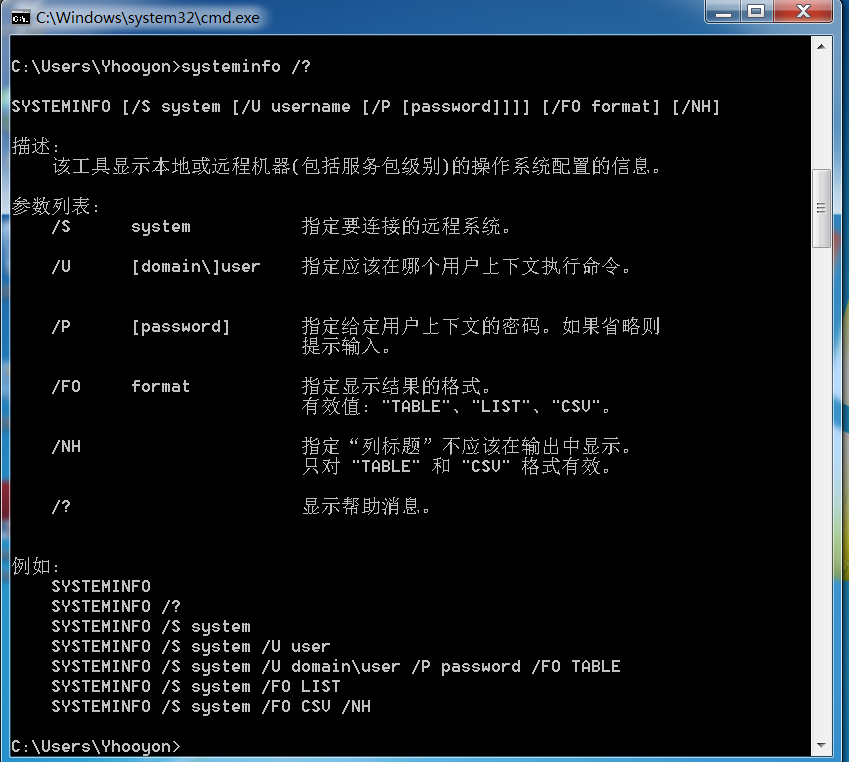

systeminfo /?命令,显示本地或远程机器(包括服务包级别)的操作系统配置的信息。

![]()

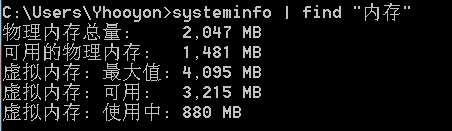

- 通过find来查找systeminfo的输出信息。

systeminfo | find "内存"

![]()

WMIC——一个方便收集信息Windows工具。

WMIC:扩展WMI(Windows Management Instrumentation,Windows管理工具) ,提供了从命令行接口和批命令脚本执行系统管理的支持。

-

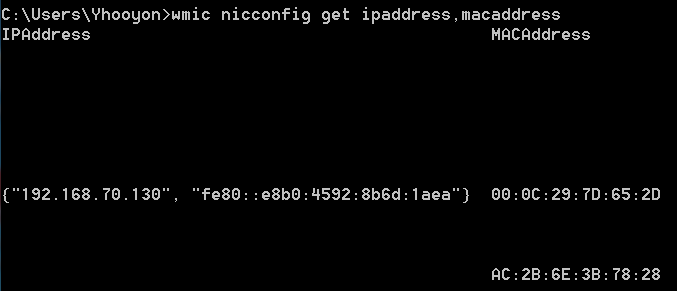

查看IP、MAC地址:

wmic nicconfig get ipaddress,macaddress

![]()

-

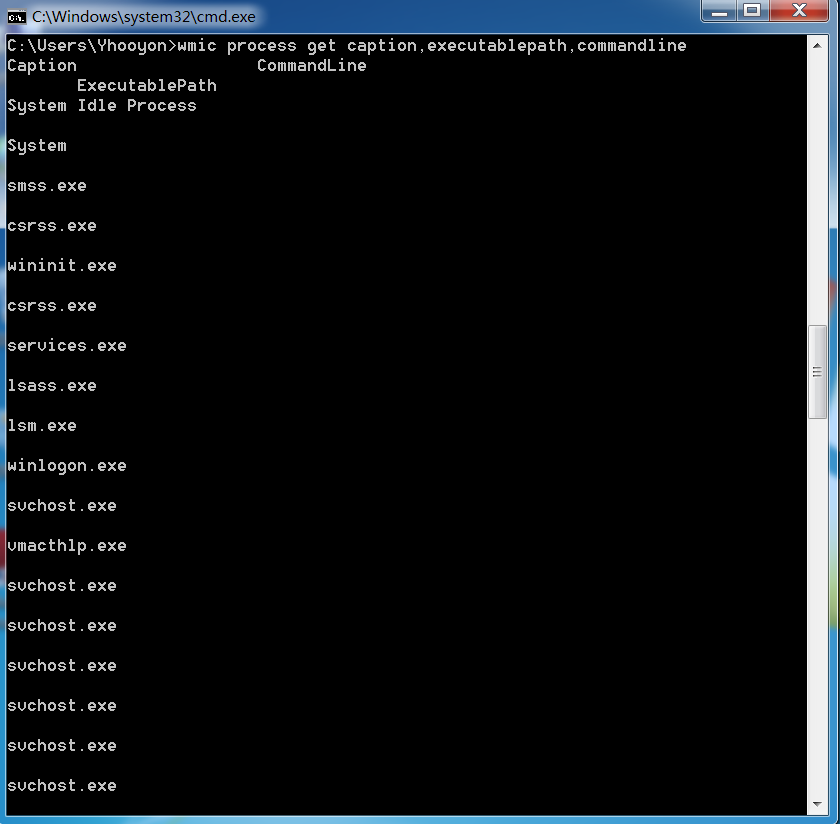

查看当前进程由什么命令执行起来的:

wmic process get caption,executablepath,commandline

![]()

-

查看当前操作系统安装的软件:

wmic product get name,version -

![]()

-

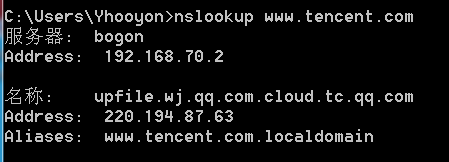

nslookup是一个用于查询 Internet域名信息或诊断DNS 服务器问题的工具。但不一定是准确的。

输入nslookup www.tencent.com对腾讯的域名进行查询

虚拟机中的信息搜索

通过DNS和IP挖掘目标网站的信息

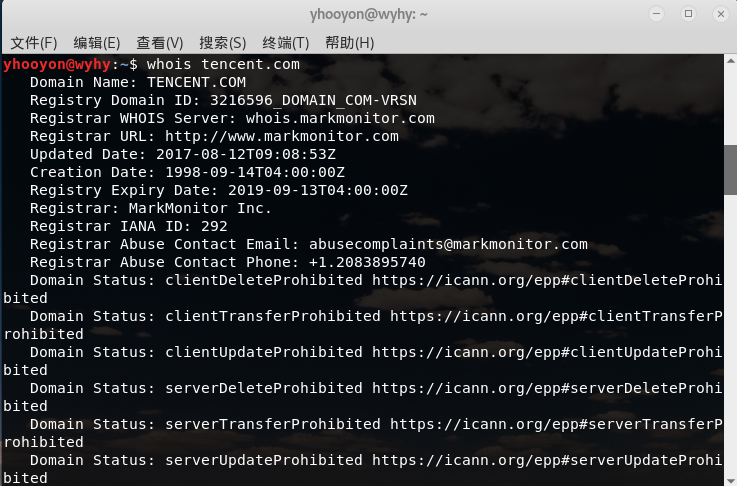

whois

通过对域名的检索, 可以反馈回域名的注册信息,包括持有人,管理资料以及技术联络资料, 也包括该域名的域名服务器。

输入whois + 域名

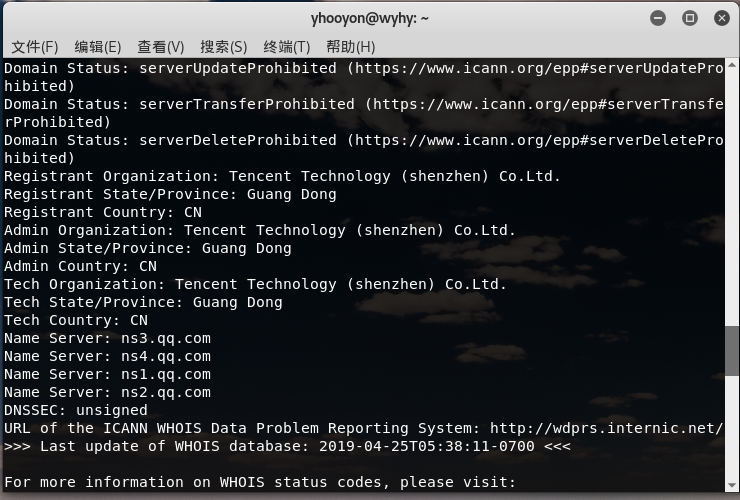

对腾讯的网址进行了检索,从下列的图中真的知道该公司注册的信息

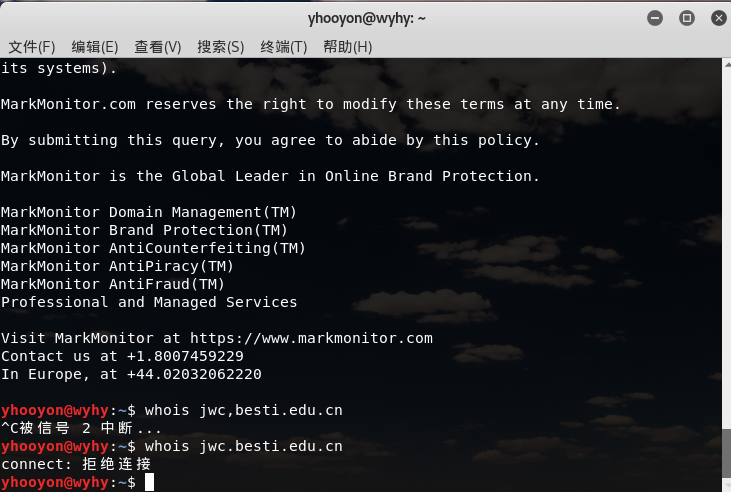

然后作死试一下学校😀

学校还是很安全的

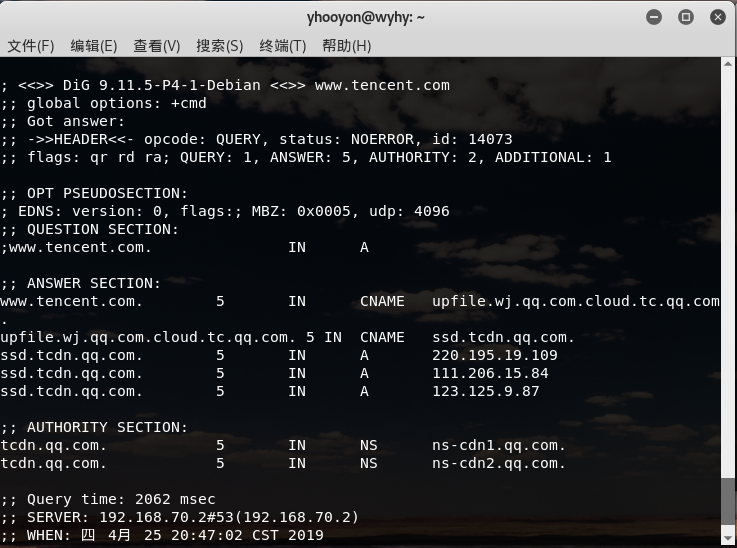

dig

使用dig命令进行查看

明显dig命令结果的信息更加详细

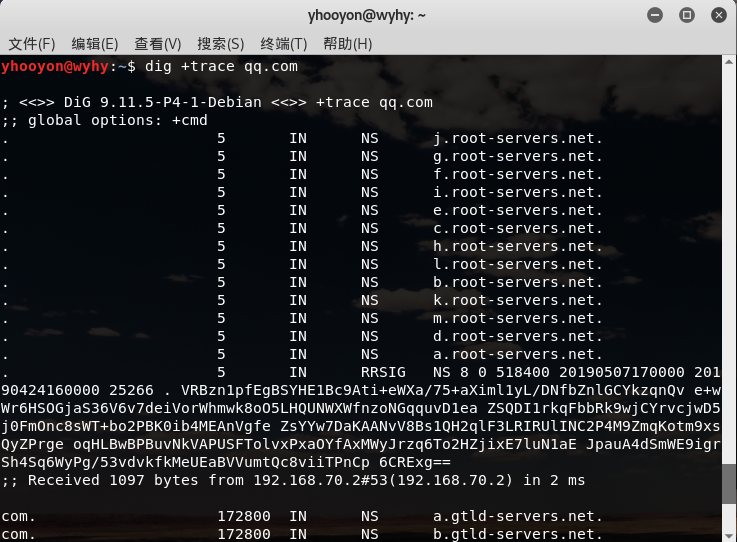

dig非常著名的一个查询选项就是+trace,当使用这个查询选项后,dig会从根域查询一直跟踪直到查询到最终结果,并将整个过程信息输出出来。

运用dig命令后我们能够得到关于该网站的很多IP地址,我们可以对这些地址进行查询。

我在http://ip-adress.com/这个网址上能够查询ip的信息,然后就查了自己电脑的ip

基本的扫描技术

搜索引擎查询技术

利用搜索命令格式filetype:xxx site:xxx.xxx进行查询

site:搜索范围限定在特定站点中

如果知道某个站点中有自己需要找的东西,就可以把搜索范围限定在这个站点中,提高查询效率。

Filetype:搜索范围限定在指定文档格式中

查询词用Filetype语法可以限定查询词出现在指定的文档中,支持文档格式有pdf,doc,xls,ppt,rtf,all(所有上面的文档格式)。对于找文档资料相当有帮助。

考虑到隐私的问题我就不进去瞎看了,看了也不给你们展示了(律师函警告)

端口扫描

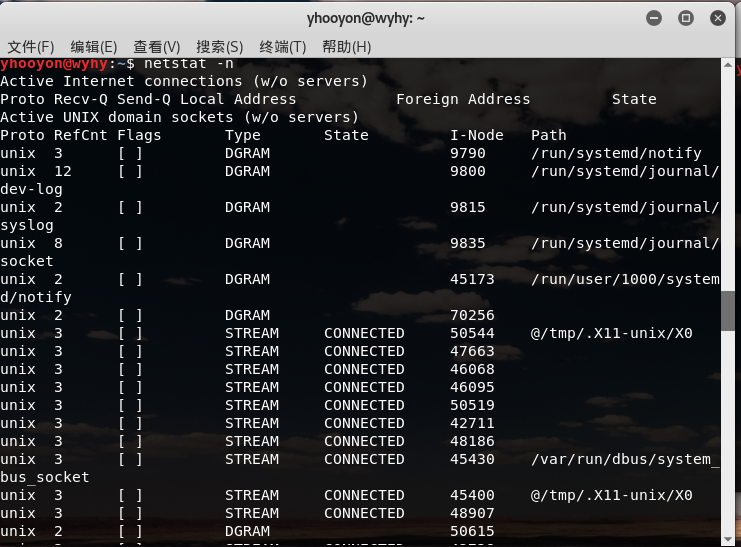

natstat

输入“netstat -n”命令, 查看端口的网络连接情况。

输入“netstat -s”命令, 查看正在使用的所有协议使用情况。

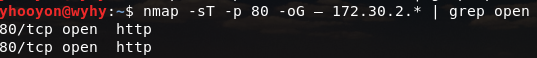

namp

在网络寻找所有在线主机

nmap -sP 172.30.2.*看多少人和我一个网段

列出开放了指定端口的主机列表

nmap -sT -p 80 -oG – 172.30.2 | grep open

这难道是扫了我自己???

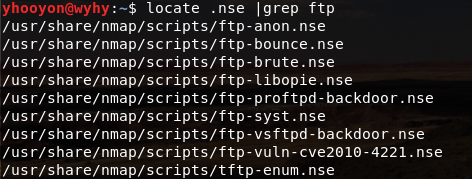

查看主机的漏洞

locate .nse |grep ftp

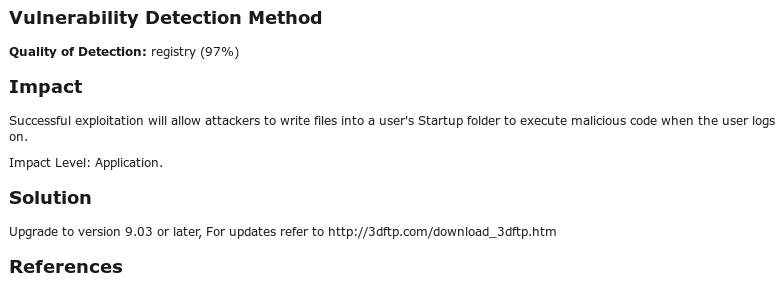

漏洞扫描

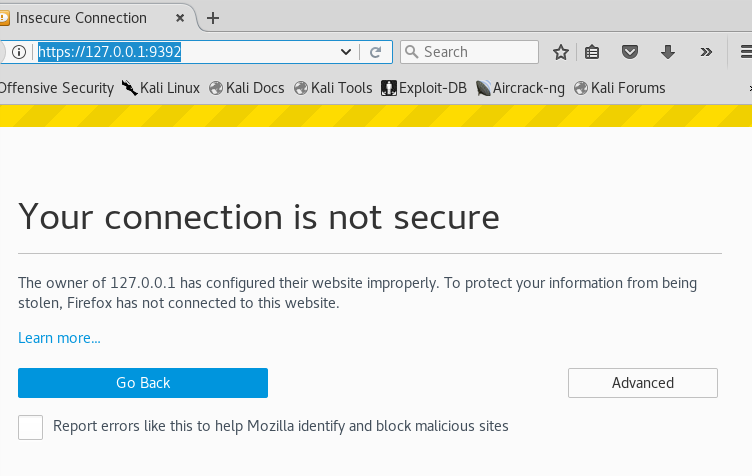

root账户下输入openvas-start命令(当然前提是安装openvas)成功打开了https://127.0.0.1:9392/

如果有这个提示的话右下角添加到信任站点

然后会让你登录,如果没有注册的话当然是进不去的

openvasmd --create-user=admin创建用户

然后会给你一长串密码,很难记不如直接改了

openvasmd --user=admin --new-password=新密码

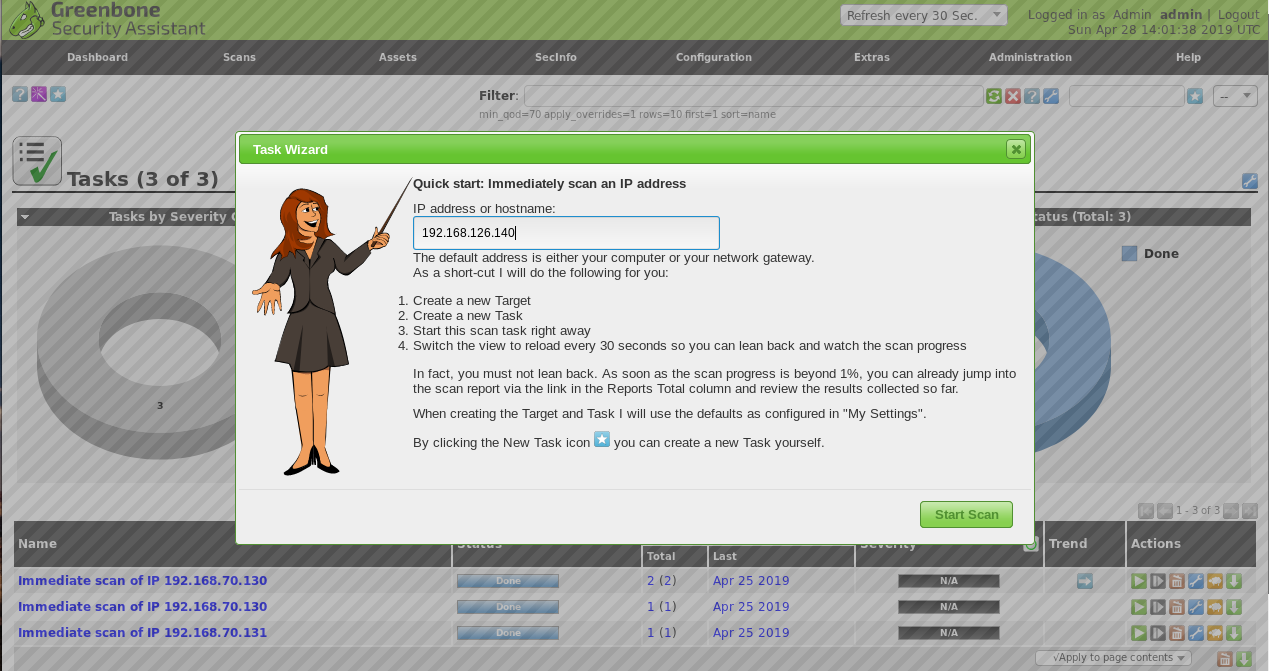

进去以后点击左上角的scans->task进行扫描

进入后点击Task Wizard新建一个任务向导,在栏里输入待扫描主机的IP地址,并单击Start Scans确认,开始扫描。

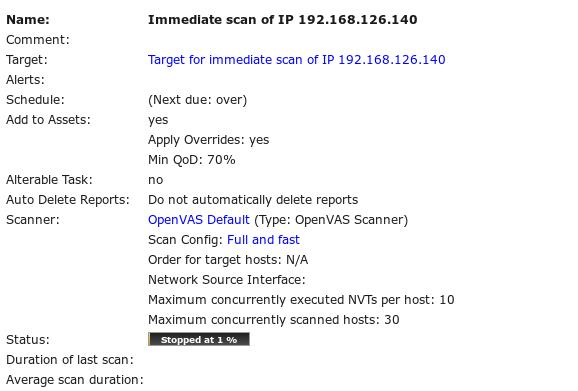

打开该扫描结果的详细信息

点击 full and fast

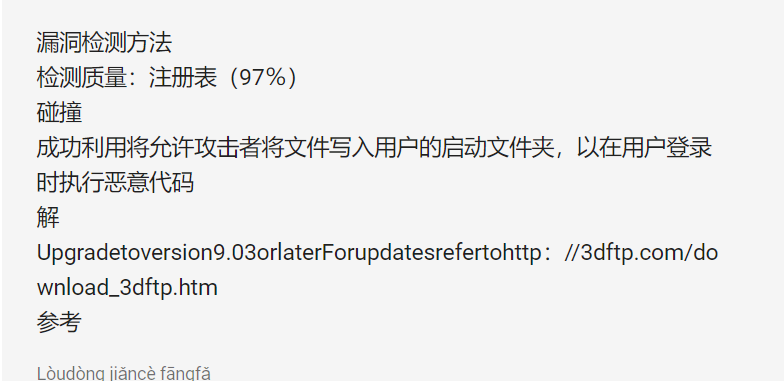

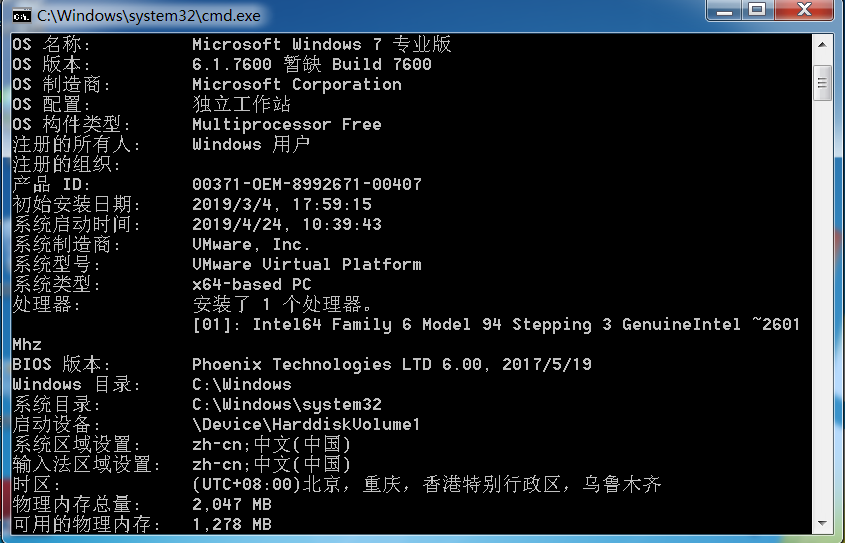

以FTP为例子查看漏洞

然后可以看到该漏洞的解决方案

(英文看不懂……谷歌一下吧)

实验后回答问题

(1)哪些组织负责DNS,IP的管理。

全球根服务器均由美国政府授权的ICANN统一管理,负责全球的域名根服务器、DNS和IP地址管理。

全球一共有5个地区性注册机构:ARIN主要负责北美地区业务,RIPE主要负责欧洲地区业务,APNIC主要负责亚太地区业务,LACNIC主要负责拉丁美洲美洲业务,AfriNIC负责非洲地区业务。

(2)什么是3R信息。

Registrant:注册人

Registrar:注册商

Registry:官方注册局

(3)评价下扫描结果的准确性。

漏洞扫描器不一定会扫描准确,包括使用nslookup和dig两个命令明显看出nslookup的不准确

实验感想

这次实验不难就是搜索主机端口查看开放情况。看似没啥威胁,实则让有心人知道了你的一些端口开放就可能遭受攻击,比如蓝屏攻击的3389端口,先不说有没有补丁来一发再说万一蓝了呢。

浙公网安备 33010602011771号

浙公网安备 33010602011771号