变量覆盖漏洞--介绍和简单利用

漏洞形成原因

extract() 方法可用于将数组展开,键名作为变量名,元素值为变量值,简单的说,就是能够直接将 $_POST 和 $_GET 中的变量解析出来,不需要我们手工赋值处理。

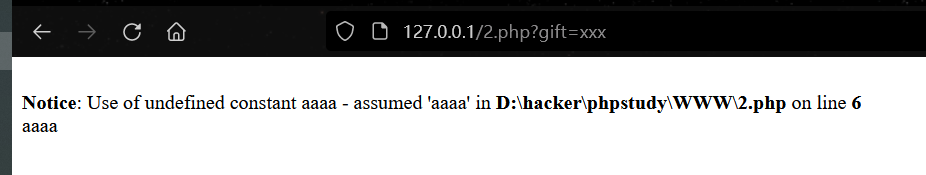

<?php

$blank='xxx';

$gift='aaa';

extract($_GET);

if($gift==$blank)

{

echo aaaa;

}

?>

其他漏洞函数

$$两个变量符会将后面的变量值作为新的变量,从而绕过

例如:$a=b;$$a=1;echo $b;

输出的结果为1

parse_str()方法把查询字符串解析并注册为变量,主要用于页面之间传值。该函数在注册变量之前不会验证当前变量是否存在,如果存在会直接覆盖。

浙公网安备 33010602011771号

浙公网安备 33010602011771号