Springboot未授权访问

Actuator

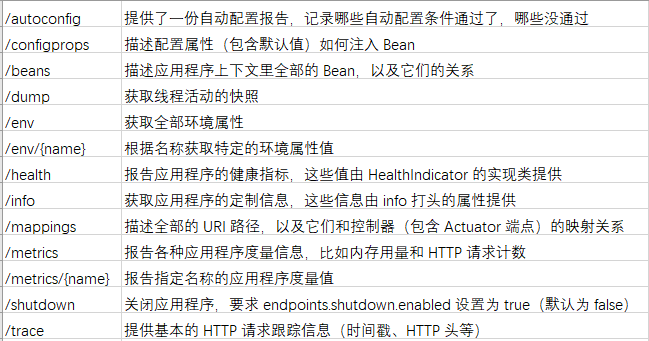

Actuator 是 springboot 提供的用来对应用系统进行自省和监控的功能模块,

但如果没有做好相关权限控制,

非法用户可通过访问默认的执行器端点(endpoints)来获取应用系统中的监控信息。

字典

/autoconfig /configprops /beans /dump /env /health /info /mappings /metrics /shutdown /trace

识别

进入应用首页后可以看到如下默认的绿色小图标,则说明使用的框架为springboot框架

部分利用

数据库账号密码泄露

由于 actuator 会监控站点 mysql、mangodb 之类的数据库服务

所以通过监控信息有时可以拿下 mysql、mangodb 数据库

这个主要通过/env 路径获取这些服务的配置信息

比如如下站点存在 actuator 配置不当漏洞,通过其/env 路径

可获得 mysql、mangodb 的用户名及密码

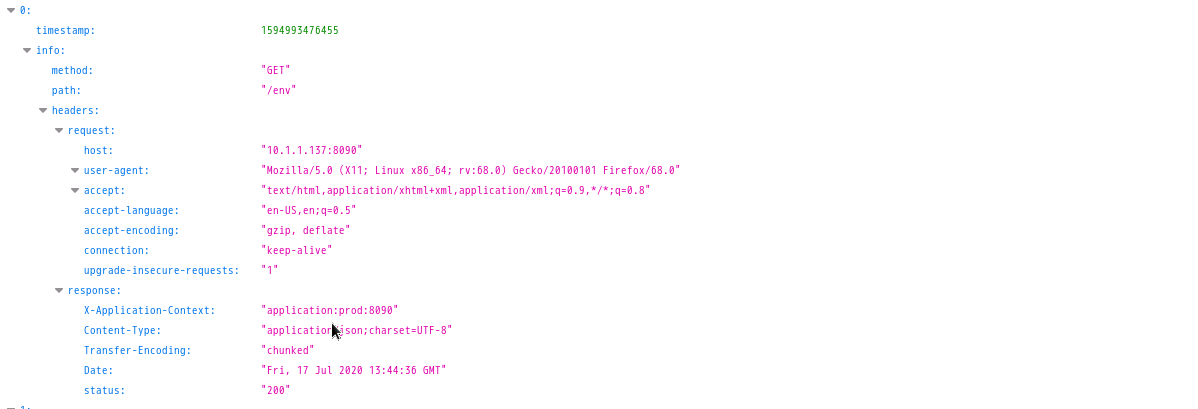

查看http历史消息

这个主要通过访问/trace 路径,

比如如下站点存在 actuator 配置不当漏洞,

在其 trace 路径下,除了记录有基本的 HTTP 请求信息(时间戳、HTTP 头等),

还会存在有用户 token、cookie 字段

trace 下可以看到我们之前访问的记录

__EOF__

本文作者:LinkPoc

本文链接:https://www.cnblogs.com/Y0uhe/p/15836791.html

关于博主:评论和私信会在第一时间回复。或者直接私信我。

版权声明:本博客所有文章除特别声明外,均采用 BY-NC-SA 许可协议。转载请注明出处!

声援博主:如果您觉得文章对您有帮助,可以点击文章右下角【推荐】一下。您的鼓励是博主的最大动力!

本文链接:https://www.cnblogs.com/Y0uhe/p/15836791.html

关于博主:评论和私信会在第一时间回复。或者直接私信我。

版权声明:本博客所有文章除特别声明外,均采用 BY-NC-SA 许可协议。转载请注明出处!

声援博主:如果您觉得文章对您有帮助,可以点击文章右下角【推荐】一下。您的鼓励是博主的最大动力!

【推荐】国内首个AI IDE,深度理解中文开发场景,立即下载体验Trae

【推荐】编程新体验,更懂你的AI,立即体验豆包MarsCode编程助手

【推荐】抖音旗下AI助手豆包,你的智能百科全书,全免费不限次数

【推荐】轻量又高性能的 SSH 工具 IShell:AI 加持,快人一步

· Manus重磅发布:全球首款通用AI代理技术深度解析与实战指南

· 被坑几百块钱后,我竟然真的恢复了删除的微信聊天记录!

· 没有Manus邀请码?试试免邀请码的MGX或者开源的OpenManus吧

· 园子的第一款AI主题卫衣上架——"HELLO! HOW CAN I ASSIST YOU TODAY

· 【自荐】一款简洁、开源的在线白板工具 Drawnix