Xray捡洞中的高频漏洞

| 作者:Ocean,转载于FreeBuf.COM

用 X-Ray 刷洞发现一些出现频率高的漏洞,把漏洞原理和利用方式稍作整理,按照危害排名,低危漏洞可以收集一些信息然后深度利用变高危。

直接利用

Shiro默认key

Xray提示:shiro/shiro/default-key

Apache Shiro框架提供了记住密码的功能(RememberMe),用户登录成功后会生成经过加密并编码的cookie。

在服务端对rememberMe的cookie值,先base64解码然后AES解密再反序列化,就导致了反序列化RCE漏洞。

那么,Payload产生的过程:命令=>序列化=>AES加密=>base64编码=>RememberMe Cookie值 在整个漏洞利用过程中,比较重要的是AES加密的密钥,shiro 使用硬编码保存key,如果没有修改的话可能会造成漏洞。

可以使用工具:https://xz.aliyun.com/forum/upload/affix/shiro_tool.zip

使用方法

java - shiro_tool.jar https://xx.xx.xx.xx/

直接 rce

Sql注入

Xray提示:sqldet/blind-based/default等

sqlserver注入漏洞

123456'and/**/convert(int,sys.fn_sqlvarbasetostr(HashBytes('MD5','1480008958')))>'0

xray会提供注入包,复制到brup放包就行

备份文件&敏感目录泄露

Xray提示:

-

dirscan/backup/default(备份文件)

-

dirscan/admin/phpmyadmin(phpmyadmin登录界面)

-

dirscan/admin/default(admin登录界面)

-

brute-force/form-brute/default(暴力猜解)

-

dirscan/sensitive/upload(文件上传界面)

如果可以通过爆破猜到密码的话,挖挖后台的洞,危害就高了

Druid未授权访问

Xray提示:druid-monitor-unauth

-

Druid是阿里巴巴数据库事业部出品,为监控而生的数据库连接池

-

Druid提供的监控功能,监控SQL的执行时间、监控Web URI的请求、Session监控

当开发者配置不当时就可能造成未授权访问下面给出常见Druid未授权访问路径

/druid/websession.html /system/druid/websession.html /webpage/system/druid/websession.html(jeecg)

当遇到需要登录的Druid是可能存在弱口下面给出Druid常见登录路径

/druid/login.html /system/druid/login.html /webpage/system/druid/login.html

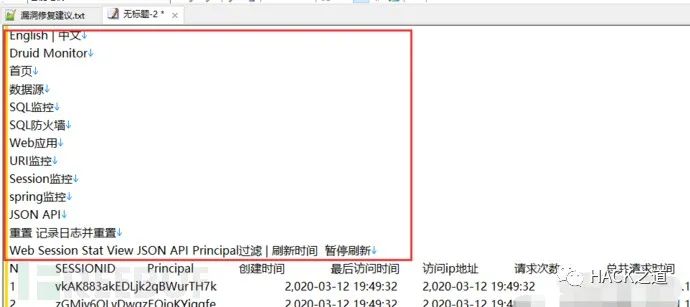

http://60.220.xx.xx:18787/druid/index.html

如果直接交就是一个未授权的低危漏洞,可以通过以下方法深度利用

通过泄露的Session登录后台

session页面会输出所有登陆用户的session

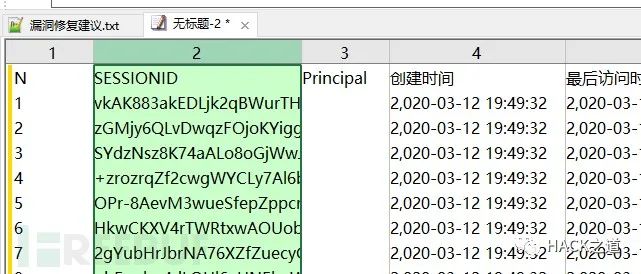

这些sessionID中,包括过期的和普通用户的,所以需要遍历找出管理帐号session或者存活用户

直接在/druid/websession.html页面ctrl+a复制整个页面内容到EmEditor

删除红框内的,点击制表符

这样就可以直接复制了,也可以通过其他方式处理

然后再到URI监控处找一条看起来像登录后台才能访问的路径(可用home等关键词快速定位)

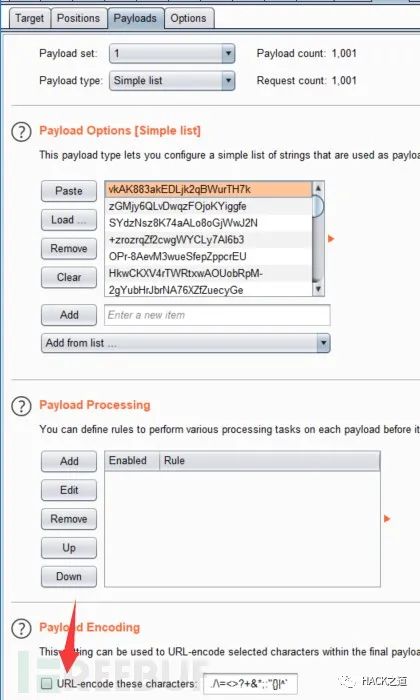

然后去burp爆破

此处设置爆破,将刚才得到的Session值填入

因为此处的session值存在一些特殊符号需要关闭burp默认的url编码

status状态为200即为有效的session,在浏览器f12替换或者使用改cookie的插件改成有效cookie再登陆进入后台测试

通过URI监控测试未授权越权

由于有的Druid可能Session监控处没有东西,可以通过URI监控测试未授权越权

https://www.t00ls.cc/articles-62541.html

XSS

不多说

有条件利用

phpstudy-nginx解析漏洞

Xray提示:poc-yaml-phpstudy-nginx-wrong-resolve

phpstudy 存在 nginx 解析漏洞,攻击者能够利用上传功

将包含恶意代码的合法文件类型上传至服务器

从而造成任意代码执行的影响

首先上传图片,然后利用解析漏洞

http://192.168.3.142:8088/123.gif/xxx.php

https://www.cnblogs.com/Yang34/p/13653893.html

dedecms-cve-2018-6910

Desdev DedeCMS 5.7版本中存在安装绝对路径泄露

远程攻击者可通过对include/downmix.inc.php或inc/inc_archives_functions.php文件发送直接请求利用该漏洞获取完整路径

鸡肋

Apache Tomcat Examples未删除

http://183.195.xx.xx/examples/websocket-deprecated/

https://www.freebuf.com/column/189435.html

没什么危害,需要examples目录下有jsp文件才能利用

go-pprof资源监控信息泄露

Xray提示:go-pprof-leak

服务器资源监控信息泄露

/DEBUG/PPROF 信息公开手动调试的不合法输入可导致 信息公开

https://vuldb.com/zh/?id.141032

https://211.70.248.109/debug/pprof/

无法利用,只能收集一些信息,低危都不给过

ELSE

配置xray反连

https://docs.xray.cool/#/configration/reverse

浙公网安备 33010602011771号

浙公网安备 33010602011771号