Ubuntu系统lnmp框架搭建WordPress

系统版本:

linux内核版本号:Linux version 5.11.0-49-generic (buildd@lcy02-amd64-054)

gcc编译器版本号:gcc version 10.3.0

Ubuntu版本号:Ubuntu 10.3.0-1ubuntu1

系统名称:Ubuntu 21.04

部署LNMP环境(Ubuntu 21)

步骤一:准备工作

步骤二:安装Nginx

步骤三:安装MySQL

步骤四:安装PHP

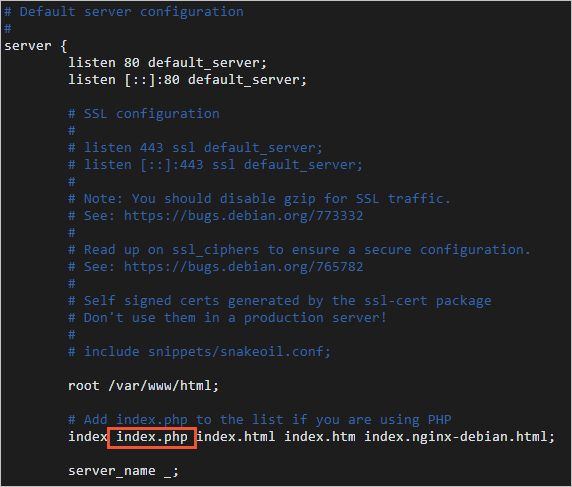

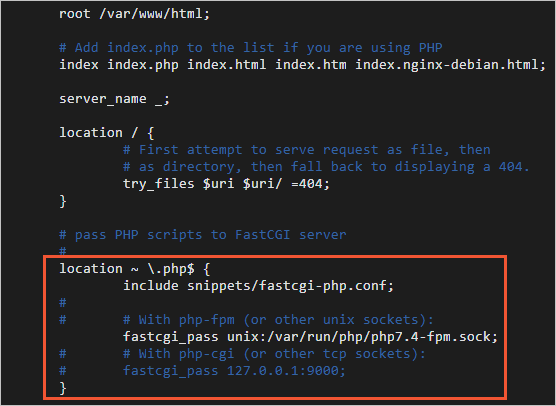

步骤五:配置Nginx

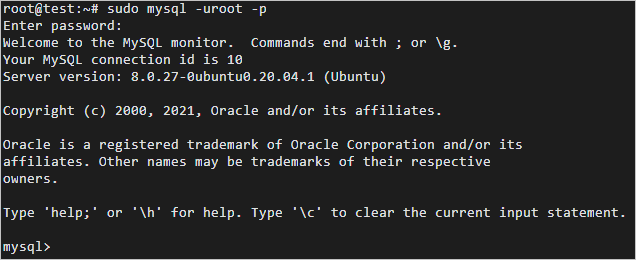

步骤六:配置MySQL

步骤七:配置PHP

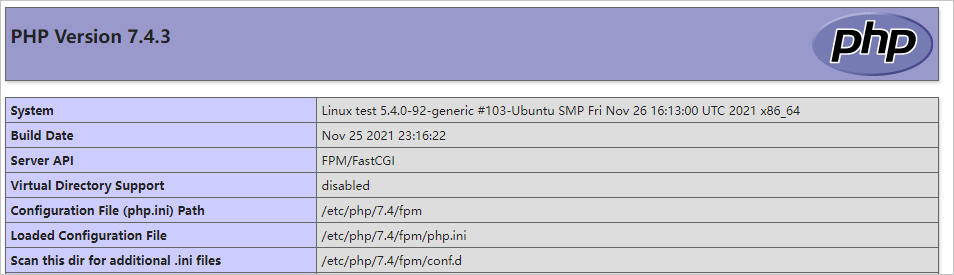

步骤八:测试访问PHP配置信息页面

后续步骤

rm -rf <网站根目录>/phpinfo.php/var/www/html,则需要运行以下命令删除测试文件。

rm -rf /var/www/html/phpinfo.php

手动搭建WordPress(Ubuntu 21)

搭建WordPress网站

- 配置WordPress数据库。

- 下载并解压WordPress,然后移动至网站根目录。

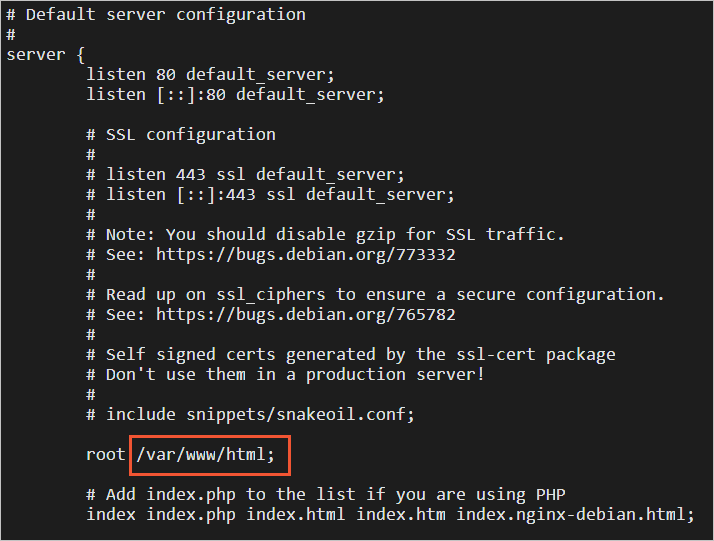

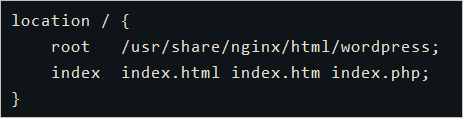

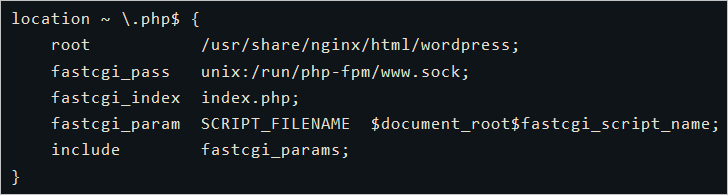

- 修改Nginx配置文件。

- 安装并登录WordPress网站。

- 建站成功

- 建站成功

Ubuntu操做系统加固及Web服务器常见加固方法

借鉴文章

系统加固:https://www.jb51.net/article/135350.htm

系统加固较为详细:https://blog.51cto.com/sf1314/2064736

web服务器加固:https://blog.51cto.com/sf1314/2064733

系统加固

1. 账号和口令

1.1 禁用或删除无用账号

减少系统无用账号,降低安全风险。

操作步骤

- 使用命令 cat /etc/passwd

- 使用命令

userdel <用户名>删除不必要的账号。 - 使用命令

passwd -l <用户名>锁定不必要的账号。 - 使用命令

passwd -u <用户名>解锁必要的账号。

1.2 检查特殊账号

检查是否存在空口令和root权限的账号。

操作步骤

- 查看空口令和root权限账号,确认是否存在异常账号:

- 使用命令

awk -F: '($2=="")' /etc/shadow查看空口令账号。 - 使用命令

awk -F: '($3==0)' /etc/passwd查看UID为零的账号。

- 使用命令

- 加固空口令账号:

- 使用命令

passwd <用户名>为空口令账号设定密码。 - 确认UID为零的账号只有root账号。

- 使用命令

1.3 添加口令策略

加强口令的复杂度等,降低被猜解的可能性。

操作步骤

- 使用命令

vi /etc/login.defs修改配置文件。PASS_MAX_DAYS 90 #新建用户的密码最长使用天数PASS_MIN_DAYS 0 #新建用户的密码最短使用天数PASS_WARN_AGE 7 #新建用户的密码到期提前提醒天数

- 使用chage命令修改用户设置。

例如,chage -m 0 -M 30 -E 2000-01-01 -W 7 <用户名>表示将此用户的密码最长使用天数设为30,最短使用天数设为0,密码2000年1月1日过期,过期前七天警告用户。 - 设置连续输错三次密码,账号锁定五分钟。使用命令

vi /etc/pam.d/common-auth修改配置文件,在配置文件中添加auth required pam_tally.so onerr=fail deny=3 unlock_time=300。

1.4 限制用户su

限制能su到root的用户。

操作步骤

使用命令 vi /etc/pam.d/su修改配置文件,在配置文件中添加行。例如,只允许test组用户su到root,则添加 auth required pam_wheel.so group=test。

1.4 禁止root用户直接登录

限制root用户直接登录。

操作步骤

- 创建普通权限账号并配置密码,防止无法远程登录;

- 使用命令

vi /etc/ssh/sshd_config修改配置文件将PermitRootLogin的值改成no,并保存,然后使用service sshd restart重启服务。

2. 服务

2.1 关闭不必要的服务

关闭不必要的服务(如普通服务和xinetd服务),降低风险。

操作步骤

使用命令 chkconfig --level <init级别> <服务名> on|off|reset 设置服务在指定init级别下开机是否启动。

2.2 SSH服务安全

对SSH服务进行安全加固,防止暴力破解成功。

操作步骤

使用命令 vim /etc/ssh/sshd_config 编辑配置文件。

- 不允许root账号直接登录系统。

设置 PermitRootLogin 的值为 no。 - 修改SSH使用的协议版本。

设置 Protocol 的版本为 2。 - 修改允许密码错误次数(默认6次)。

设置 MaxAuthTries 的值为 3。

配置文件修改完成后,重启sshd服务生效。

3. 文件系统

3.1 设置umask值

设置默认的umask值,增强安全性。

操作步骤

使用命令 vi /etc/profile 修改配置文件,添加行 umask 027, 即新创建的文件属主拥有读写执行权限,同组用户拥有读和执行权限,其他用户无权限。

3.2 设置登录超时

设置系统登录后,连接超时时间,增强安全性。

操作步骤

使用命令 vi /etc/profile 修改配置文件,将以 TMOUT= 开头的行注释,设置为TMOUT=180,即超时时间为三分钟。

4. 日志

4.1 syslogd日志

启用日志功能,并配置日志记录。

操作步骤

Linux系统默认启用以下类型日志:

- 系统日志(默认)/var/log/messages

- cron日志(默认)/var/log/cron

- 安全日志(默认)/var/log/secure

注意:部分系统可能使用syslog-ng日志,配置文件为:/etc/syslog-ng/syslog-ng.conf。

您可以根据需求配置详细日志。

4.2 记录所有用户的登录和操作日志

通过脚本代码实现记录所有用户的登录操作日志,防止出现安全事件后无据可查。

操作步骤

1、运行 [root@xxx /]# vim /etc/profile打开配置文件。

2、在配置文件中输入以下内容:

|

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

|

historyUSER=`whoami`USER_IP=`who -u am i 2>/dev/null| awk '{print $NF}'|sed -e 's/[()]//g'`if [ "$USER_IP" = "" ]; thenUSER_IP=`hostname`fiif [ ! -d /var/log/history ]; thenmkdir /var/log/historychmod 777 /var/log/historyfiif [ ! -d /var/log/history/${LOGNAME} ]; thenmkdir /var/log/history/${LOGNAME}chmod 300 /var/log/history/${LOGNAME}fiexport HISTSIZE=4096DT=`date +"%Y%m%d_%H:%M:%S"`export HISTFILE="/var/log/history/${LOGNAME}/${USER}@${USER_IP}_$DT"chmod 600 /var/log/history/${LOGNAME}/*history* 2>/dev/null |

3、运行 [root@xxx /]# source /etc/profile 加载配置生效。

注意: /var/log/history 是记录日志的存放位置,可以自定义。

通过上述步骤,可以在 /var/log/history 目录下以每个用户为名新建一个文件夹,每次用户退出后都会产生以用户名、登录IP、时间的日志文件,包含此用户本次的所有操作(root用户除外)。

同时,建议您使用OSS服务收集存储日志。

遇到问题

1.1禁用或删除无用账号

不知道哪些是无用账户,带来的安全问题.

如果下面这些系统默认帐号不需要的话,建议删除。

lp, sync news, uucp, games, bin、man

1.3 添加口令策略

添加完上面策略,就无法sudo su提权了

1.4 限制用户su

添加完内容,测试没有效果

2.1 关闭不必要的服务

不知道哪些无用

2.2 SSH服务安全

没找到文件配置设置信息

3. 文件系统

没有找到文件配置信息

总结:

系统加固

1.用户和口令.防止越权

2.服务. 防止服务存在漏洞

3.文件 防止查看敏感信息

4.日志 防止清除痕迹.

个人存在问题

1.对Linux系统基础还不是很熟.

2.需要整理一下加固个人方案

Web服务器常见加固

1.Wordpress数据库操作权限的安全设置

首先说说数据库的安全设置。我建议你最好单独给Wordpress建一个数据库,最好不要跟其它网站或应用共享一个数据库。因为如果其中一个网站有漏洞,黑客进入了数据库,这就威胁到了整个数据库表的安全。然后还应该设置Wordpress数据库的操作权限,比如,哪些账户可能有insert、delete和create权限,哪些只有select权限等。

另外各个数据库账户的密码一定要非常强壮,最好用密码管理软件生成一串包含数字、字母和符号的随机密码。关于权限设置,你可能参考以下代码:

$ mysql -u root -p

mysql> create database 'myblog';

mysql> grant select, insert, delete, update, create, drop, alter on myblog.* to 'bloguser'@'localhost' identified by 'mypassword';

mysql> flush privileges;

mysql> exit;

不要在管理员的用户名中使用诸如Admin这样的名称,你可以直接用MySQL打开数据库,直接修改数据库中的管理员用户名。表名为_users。也一定注意管理员的密码。要跟上面设置数据库的密码一样,要弄得复杂一些,最好有大写字母、小写字母、数字和符号。可以考虑用一些密码管理软件,如KeePass等来保存密码。

这一条不是很觉见,因为很多站点一般是不支持SSL(HTTPS)的访问模式,需要付费。但Wordpress是支持用HTTPS的方式访问的。如果你的服务器支持HTTPS,你一定使用加密方式访问后台。因为如果使用一般的HTTP,你的密码可能会被人用抓包嗅探软件截取到。要启用HTTPS访问后台的方式的话,你需要在wp-config.php中加入以下代码:

define('FORCE_SSL_ADMIN', true);

新版本的发布除了新功能一定还有对漏洞的修复。所以当有新版本发布时,你一定要重视了解下此版本修复了哪些漏洞。要及时下载最新安装包更新到新版本。

一定要定期备份数据库。因为一旦数据库被入侵破坏,你可以将数据库恢复过来。谁都不想幸幸苦苦做的内容瞬间化为灰烬。你可以找找Wordpress数据库备份的插件,有些插件可以设置定期自动执行备份操作。有一款叫WP-DB Manager的插件可以自动将备份发送到你的Gmail邮箱。

除了备份数据库以外,也应该把Wordpress的文件做定期备份。特别是当你对代码做了很大的修改的情况下,比如插件、主题模板等,你更应该对源代码做一下备份。万一Wordpress被攻击,恢复起来也容易得多。

有些主机可能允许浏览目录结构,这个的安全隐患非常大。浏览目录结构表示黑客可以看到你所有的文件名。最简单的办法是在每个目录下面都放上一个空内容的index.html 文件。这样访问者就只能看到一个空白的页面了。要关闭Apache的目录浏览也很简单,只需要在根目录的.htaccess文件中添加这行代码:

Options All -Indexes

总结

1.数据库 进行用户隔离,然后防止弱口令.用插件进行备份

2.版本 防止应用存在版本漏洞

3.日志 对日志进行监控,对溯源,和修复有作用

4.路径 防止黑客看到文件名

因此,对应的运行命令为:

因此,对应的运行命令为:

在

在 修改完成后按Esc键,输入

修改完成后按Esc键,输入

浙公网安备 33010602011771号

浙公网安备 33010602011771号