CTF-Misc:binwalk与010Editor的使用

题目来源:https://ctf.bugku.com/challenges/detail/id/6.html

题目

有趣的表情包:

flag隐藏在图片中

解题过程

首先做的事

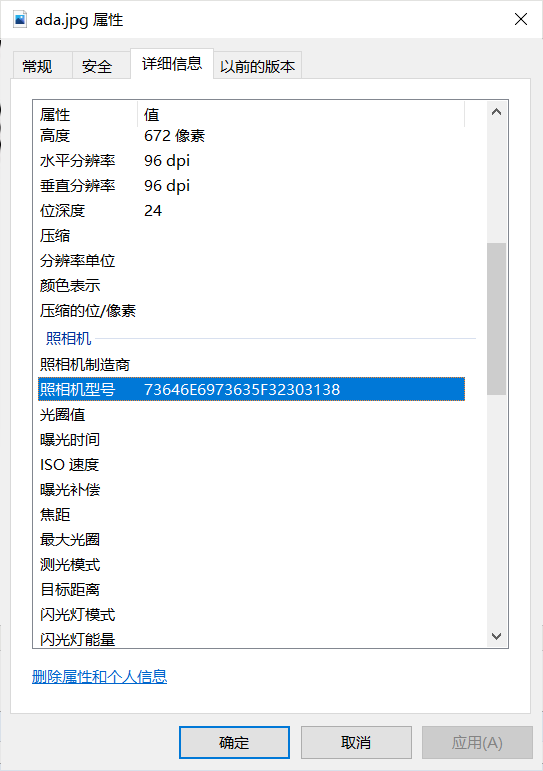

首先右键查看图片的属性,在“照相机型号”处发现一串神秘字符:

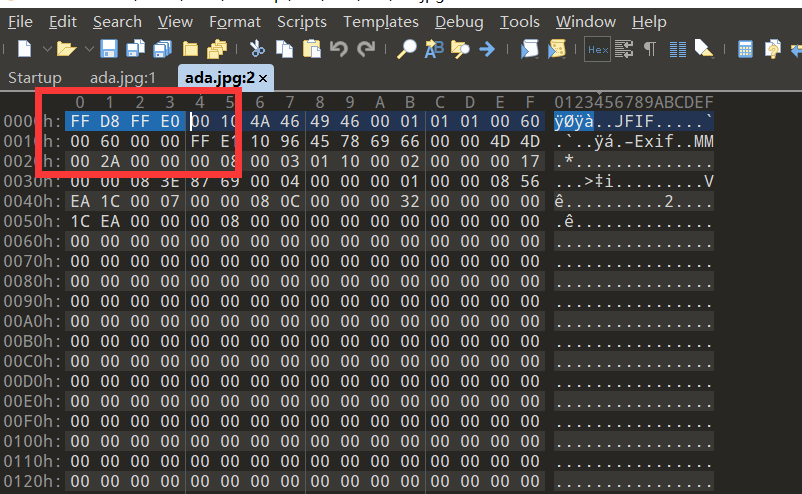

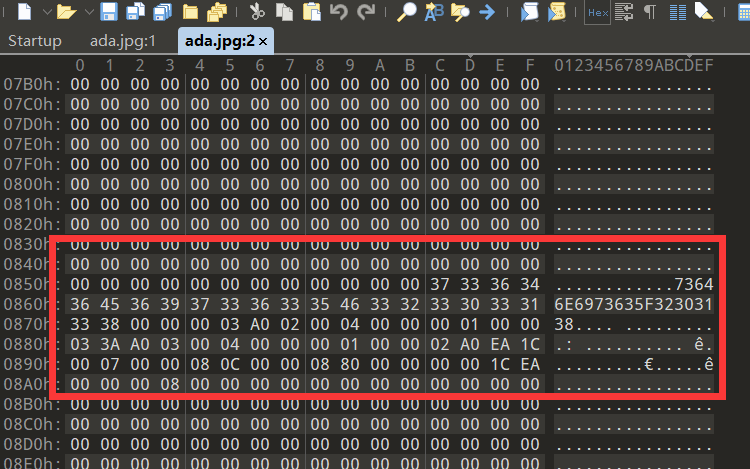

010Editor查看图片二进制信息

文件头部(jpg类型文件头)与尾部都没有问题:

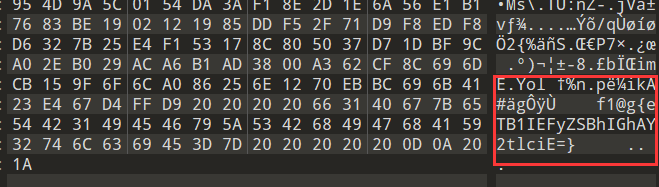

查找文件中间发现在一堆编码为0的地方出现一串字符,与上一步一样:

疑似为base16编码内容,解密试试:

是什么姑且存疑

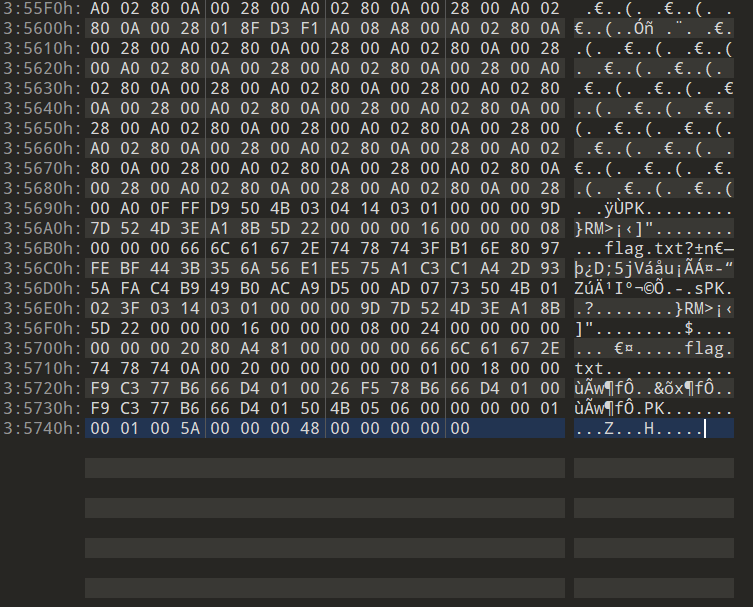

binwalk工具的使用-分析文件是否包含其他文件

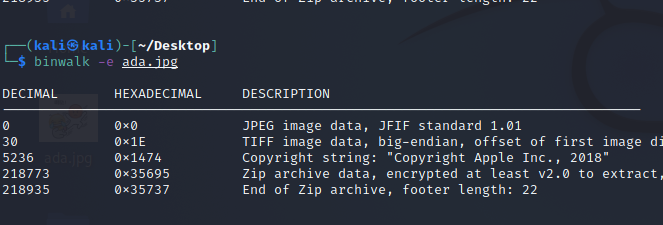

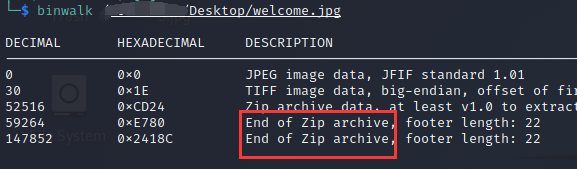

binwalk查看有无隐藏文件:

发现有隐藏的zip文件

执行“binwalk -e 文件路径”得到分离后的文件:

(或者可以使用foremost工具分离文件,不过似乎速度有些拉?)

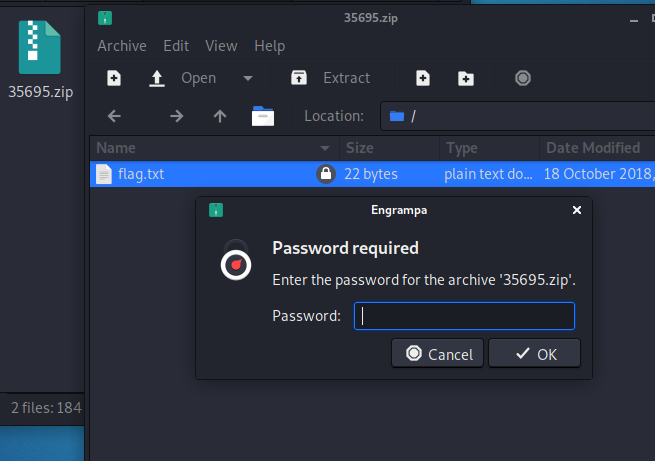

得到zip压缩文件后发现解压需要密码,怀疑上文解base16码得到的字符为其密码:

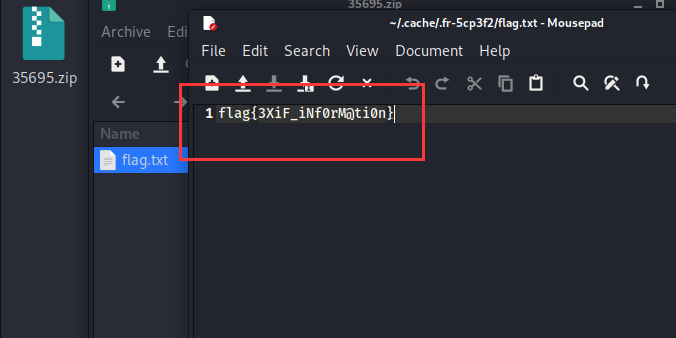

输入后得到flag:

=========================================================================================

又看到了一道类似的题

地址:https://ctf.bugku.com/challenges/detail/id/10.html

题目

一道隐写题,解压文件发现一张带有罕见语言的图片

解题过程

首先过一遍010Editor,发现文件头为正常jpg格式,尾部无明显信息(就不放图了

接着放到kali虚拟机中用binwalk过一下,发现有个zip压缩文件

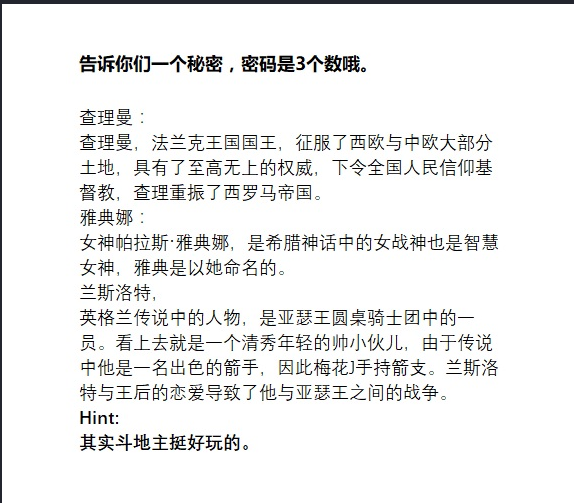

用binwalk -e解压缩得到提示的图片和加密的flag文件

查理曼是红桃K,雅典娜是黑桃Q,兰斯洛特是梅花J

(无头分析大半天,一看密码三位数

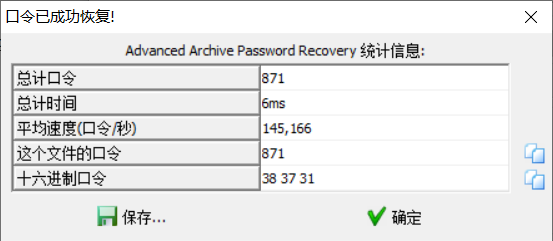

这里对于加密的flag文件直接用ARCHPR暴力破解

解压后又得到一张jpg(套娃是吧

重头按照图片隐写题的思路分析,先过一遍010

直接在文件尾部发现flag

观察flag格式,疑似为base64解密,再在在线工具上解密一下得到正确的flag

心得

解Misc类题目的时候,需要熟悉各种加密方法的字符类型,如本文中base16编码只由数字1~9,与字母ABCDEF组成,base64编码往往以结尾的“=”为特点

还需要熟悉各种工具的使用,在关键时候要大胆猜测,耐心解题就一定会发现flag。

本次题解中使用的binwalk还只是基础的应用,贴一篇详细的使用说明:

https://blog.csdn.net/wxh0000mm/article/details/85683661

【推荐】国内首个AI IDE,深度理解中文开发场景,立即下载体验Trae

【推荐】编程新体验,更懂你的AI,立即体验豆包MarsCode编程助手

【推荐】抖音旗下AI助手豆包,你的智能百科全书,全免费不限次数

【推荐】轻量又高性能的 SSH 工具 IShell:AI 加持,快人一步

· 阿里最新开源QwQ-32B,效果媲美deepseek-r1满血版,部署成本又又又降低了!

· 开源Multi-agent AI智能体框架aevatar.ai,欢迎大家贡献代码

· Manus重磅发布:全球首款通用AI代理技术深度解析与实战指南

· 被坑几百块钱后,我竟然真的恢复了删除的微信聊天记录!

· AI技术革命,工作效率10个最佳AI工具