23某比武

手机

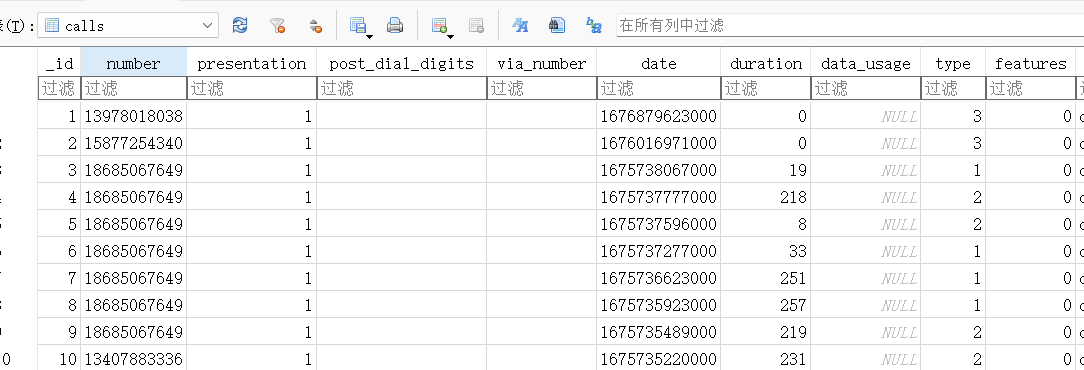

1) 通过通话记录分析,去重后,嫌疑人一共主动联系过多少个号码?(答题格式:11)(1 分)

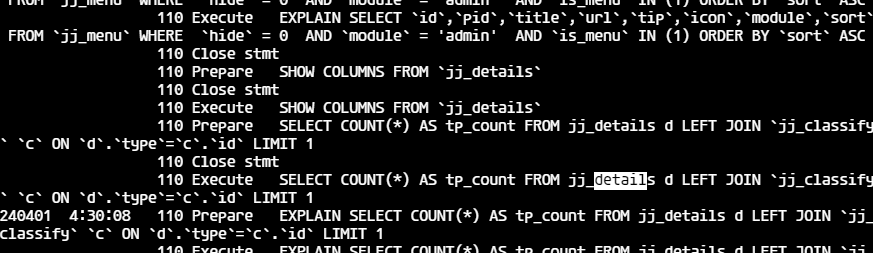

/data/data/com.android.providers.contacts/contacts2.db,查询去重,拨出的type值为2

select count(DISTINCT(number)) from calls where type = 2

结果为71

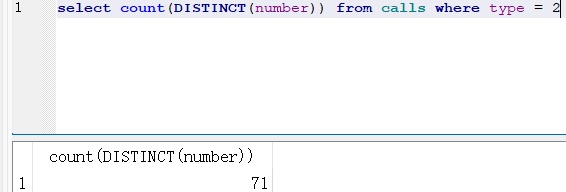

2) 接上题,主动联系的号码中,最为频繁的号码是?(答题格式:13800138000)(1 分)

select number,count(number) cnt from calls where type = 2 group by number order by cnt desc limit 1

结果为15185491986

3) 接上题,上述号码一共主动联系了多少次?(答题格式:11)(1 分)

结果为65

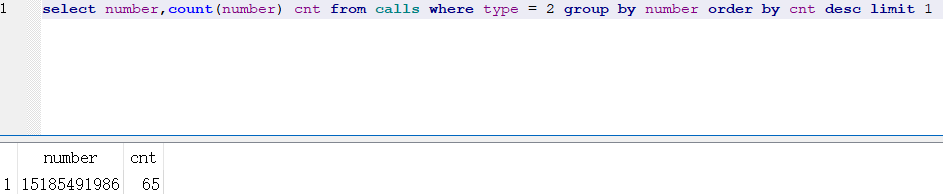

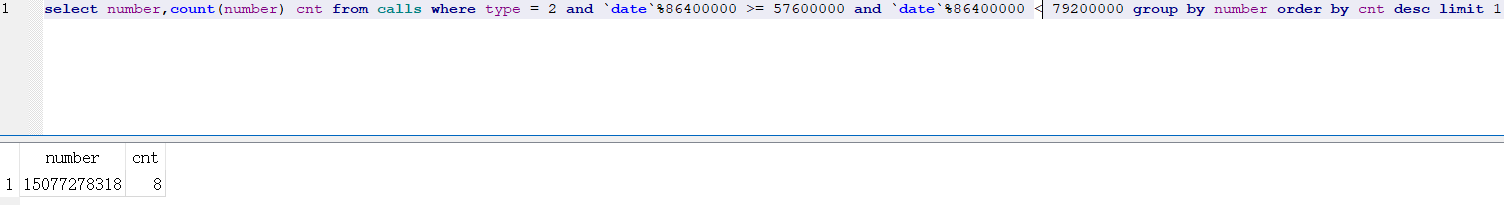

4) 分析通话记录中的主叫号码,在凌晨(0 点到 6 点),嫌疑人联系最频繁的号码是?(答题格式:13800138000)(2 分)

根据时间戳来计算,由于数据库中时间戳的时区的utc+8,在0点至6点时,时间戳对一天的毫秒数86400000取模,范围应该在0+57600000至21600000+57600000之间,也就是57600000至79200000之间

select number,count(number) cnt from calls where type = 2 and `date`%86400000 >= 57600000 and `date`%86400000 < 79200000 group by number order by cnt desc limit 1

结果为15077278318

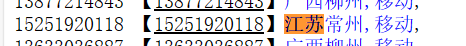

5) 分析嫌疑人的所有通话记录(包括主被叫),号码归属地为江苏的一共有几个?(答题格式:11)(3 分)

去重后在线查询归属地http://www.1234i.com/

结果为2

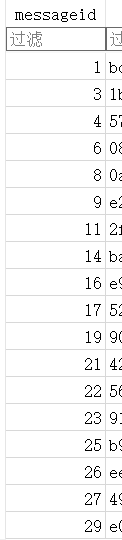

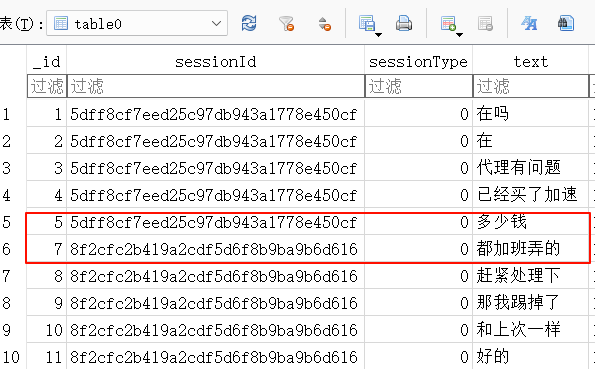

6) 分析手机中的聊天记录,嫌疑人曾经购买过加速服务,一共花了多少钱?(答题格式:12.34)(2 分)

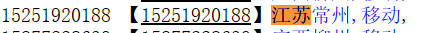

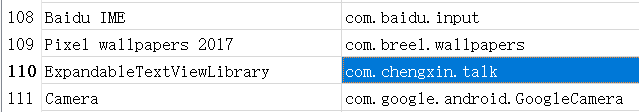

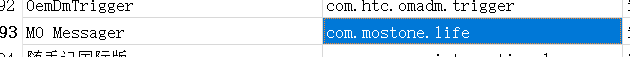

微信里没有,看看其他聊天软件,在/Basic/appinfo/appinfo.db里找,有城信和默往

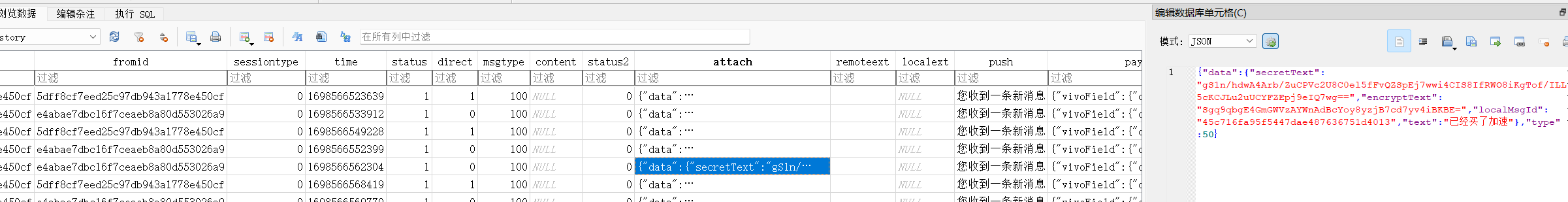

找到城信的聊天数据库/data/data/com.chengxin.talk/7d3d66bf37517e20a7316a6a65e1e5a1/e4abae7dbc16f7ceaeb8a80d553026a9/msg.db

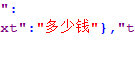

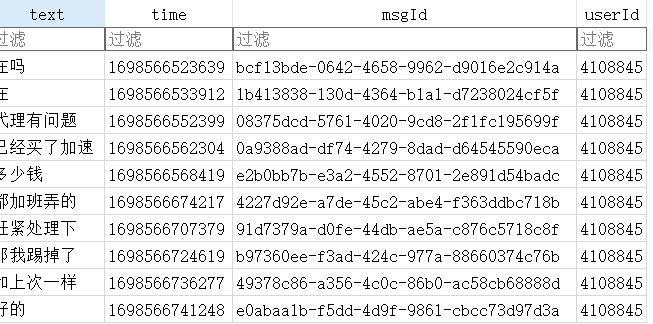

把聊天记录都看了了一遍,没有说花了多少钱,应该是被删了,msgid不连贯

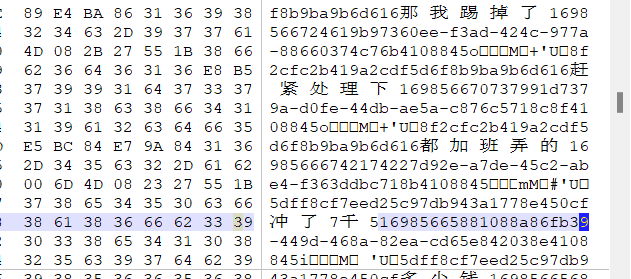

看到/data/data/com.chengxin.talk/databases/4108845.db中一样id不连贯,确定有聊天记录被删除

hex中定位一下,16开头的是时间戳,所以不能忘了5

结果为7500.00

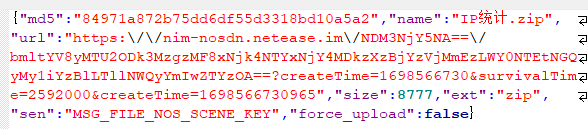

7) 该应用聊天记录中曾发送过一个压缩包附件,该文件的 md5 值是?(2 分)

结果为84971a872b75dd6df55d3318bd10a5a2

8) 上述应用聊天记录中有删除记录,请找出删除记录在数据库中对应的 msgId 是?(3 分)

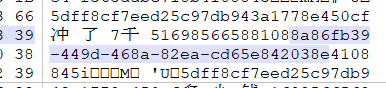

看一下结构,msgId跟在时间戳后面,在userId前面,符合uuid格式

结果为8a86fb39-449d-468a-82ea-cd65e842038e

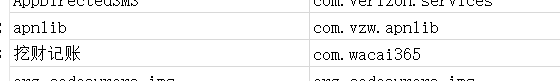

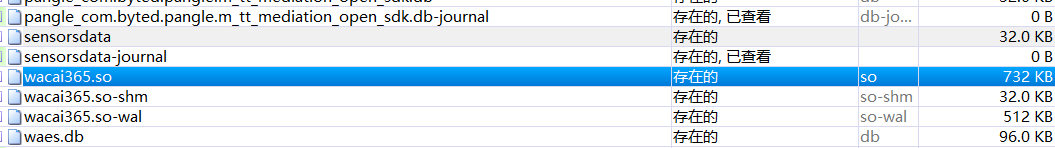

9) 嫌疑人有使用某款记账 app,请问该 app 存储记账信息的数据库是?(答题格式:xxx.xxx)(2 分)

找应用名

到数据库目录下找,/data/data/com.wacai365/databases

顶针

结果为wacai365.so

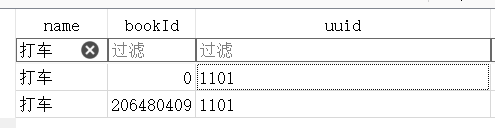

10) 记账 app 的所有记录中,用在打车上的费用合计是?(答题格式:12.34)(2 分)

TBL_OUTGOCATEGORYINFO的uuid和TBL_TRADEINFO的typeUuid关联,但不能直接left join,因为打车的uuid出现了两次,会导致金额计算出问题(你说我怎么知道??。。)

select sum(money) from TBL_TRADEINFO where typeUuid=1101

结果为10122.50

11) 通过分析记账 app,嫌疑人 2023 年 12 月 14 日,可能出现的城市是?(答题格式:北京)(1 分)

看comment字段

结果为

结果为上海

12) 通过分析记账 app,嫌疑人曾经租赁的服务器的月租费用是?(答题格式:12.34)(2 分)

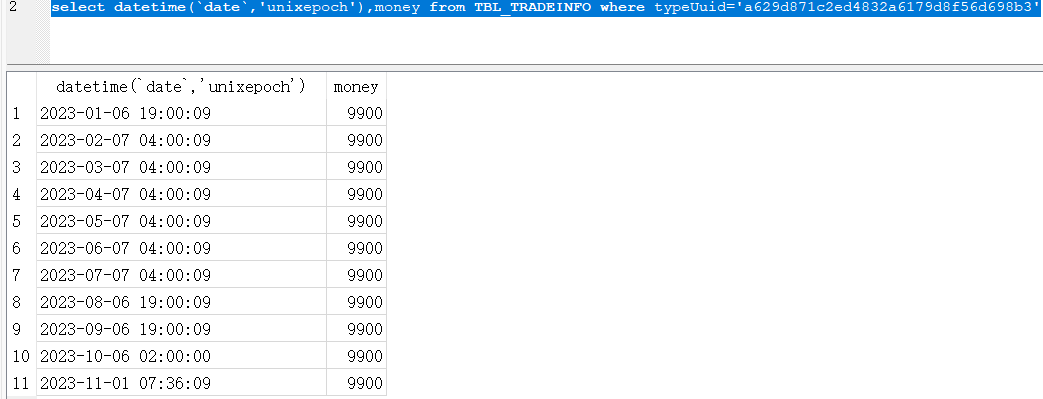

select datetime(`date`,'unixepoch'),money from TBL_TRADEINFO where typeUuid='a629d871c2ed4832a6179d8f56d698b3' 结果为

结果为9900

13) 接上题,该服务器最后一次付费时间是?(答题格式:20240123)(1 分)

见上题,时间转换完是utc+0

结果为20231101

14) 分析手机中包名为 com.Fairytale.world 的应用,该应用代码上是否采用了加固?(答题格式:是、否)(1 分)

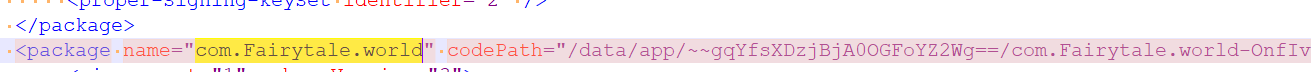

可以在/data/system/packages.xml里找到安装目录

邦邦加固特征

结果为是

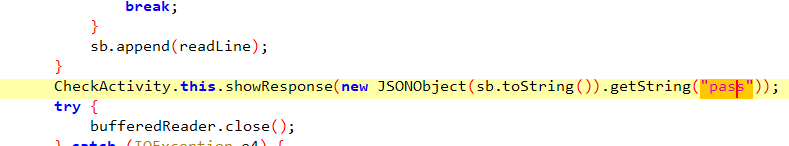

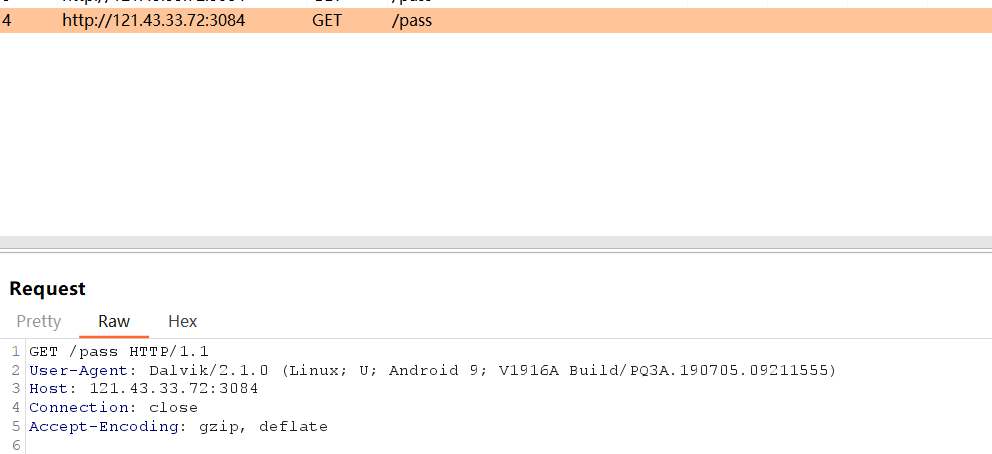

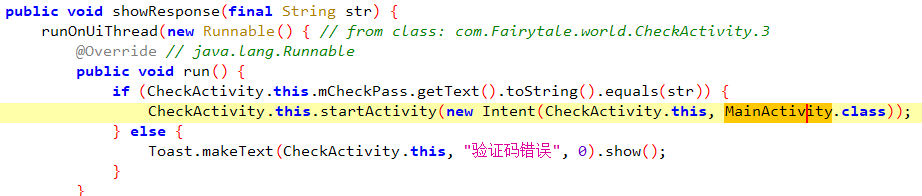

*15) 分析上述应用,程序启动界面中,正确的验证码是?(答题格式:123456)(2 分)

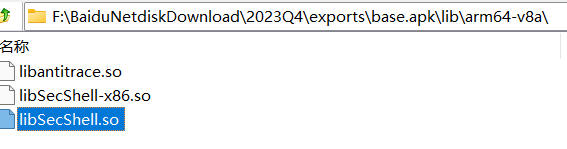

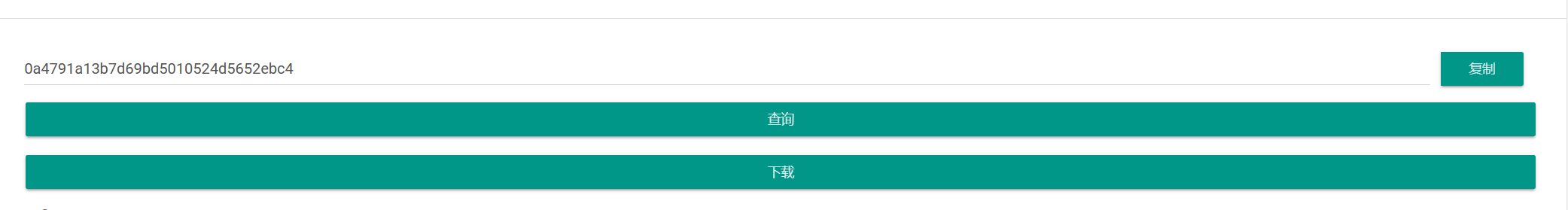

dump.bf网站云脱壳

网络验证,从返回数据中拿pass,没有https,直接bp抓了

复现服务器已经停了,但是有答案

结果为564237

16) 接上题,验证码成功后,app 请求服务器的完整 URL 地址是?(答题格式:https://www.baidu.com/123.html)(2 分)

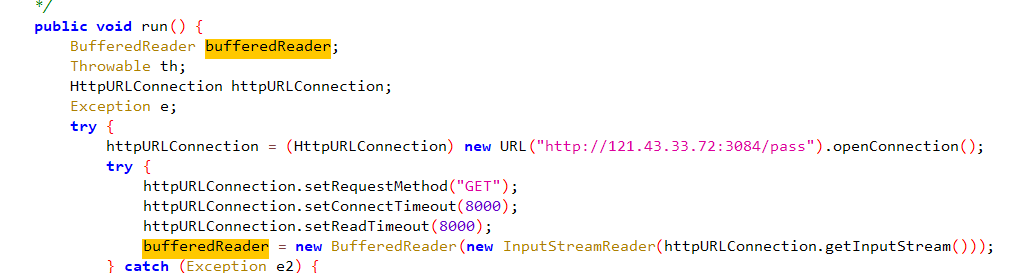

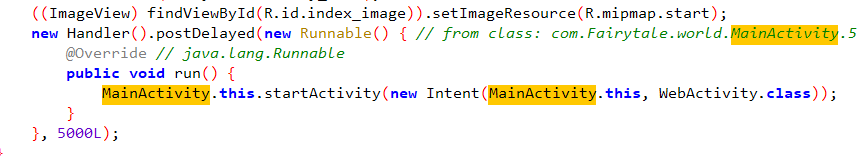

验证完进入MainActivity

经过代理和调试检测后,打开WebActivity

找到地址,是加密的

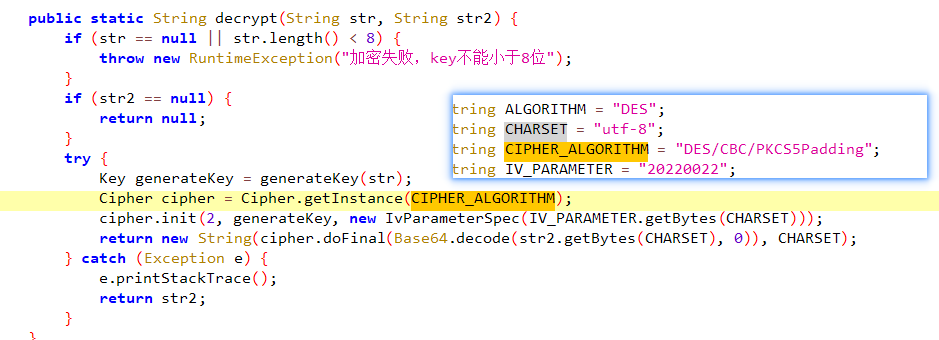

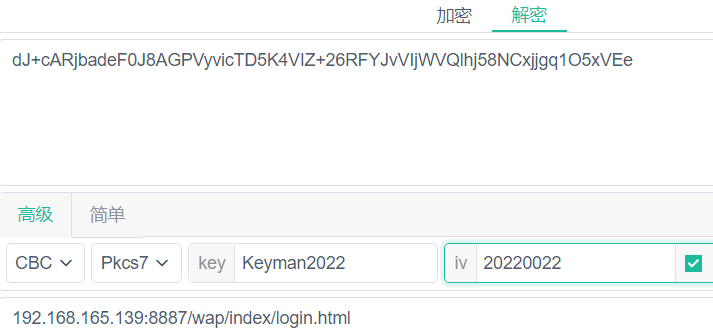

des解密,key和iv都有了

结果为http://192.168.165.139:8887/wap/index/login.html

17) 分析该 app 代码,上述 URL 在代码中采用了什么加密方式?(答题格式字母大写:ABC)(2 分)

结果为DES

18) 接上题,上述加密算法中所使用的解密密钥是?(3 分)

结果为Keyman2022

19) 手机中安装了一款隐藏应用的 app,请问该 app 的包名是?(答题格式:com.tencent.mm)(1 分)

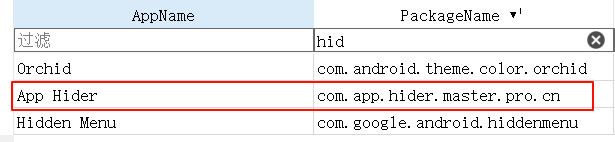

结果为com.app.hider.master.pro.cn

20) 该 app 隐藏了几个第三方应用?(答题格式:11)(2 分)

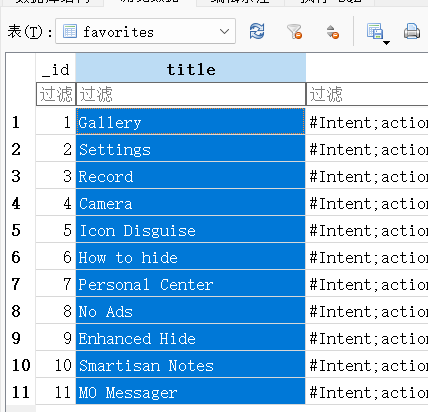

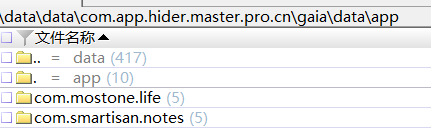

数据库/data/data/com.app.hider.master.pro.cn/databases/launcher.db

gaia这个目录一看就是软件自己创建的,里面模拟了一个环境,确定是2个第三方应用

结果为2

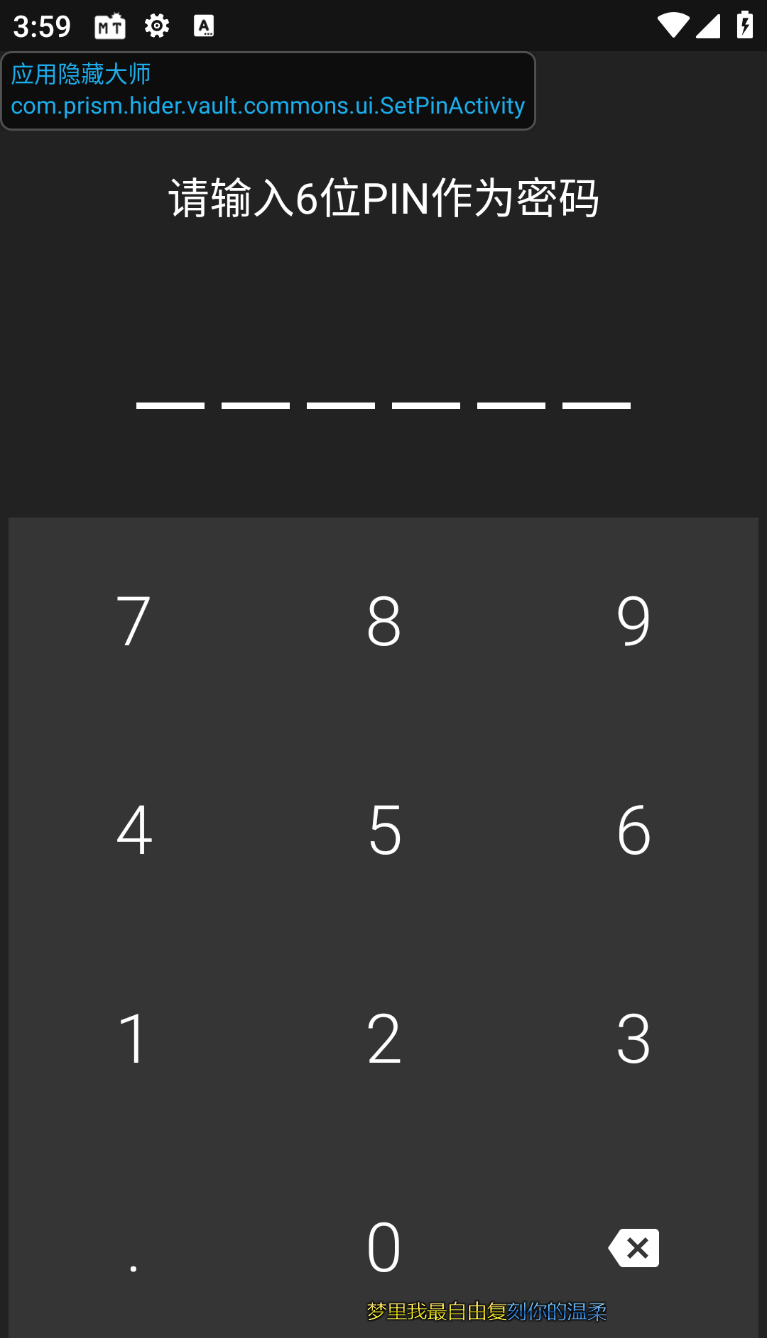

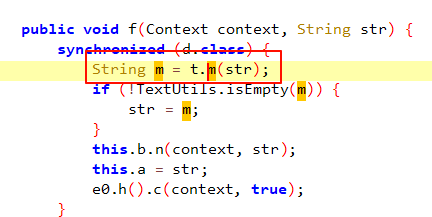

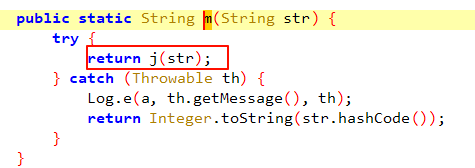

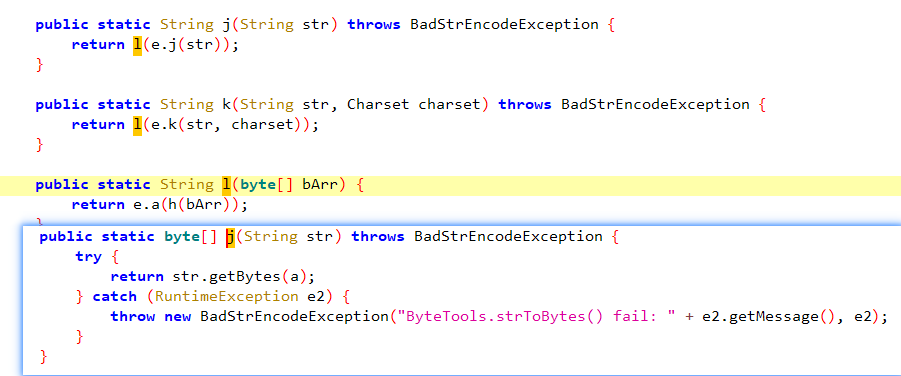

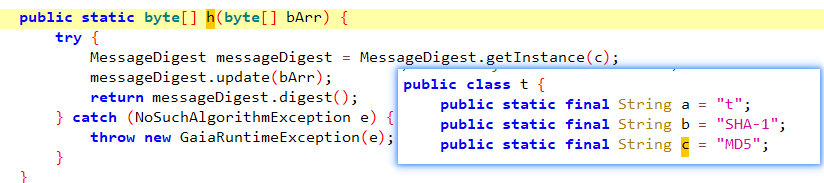

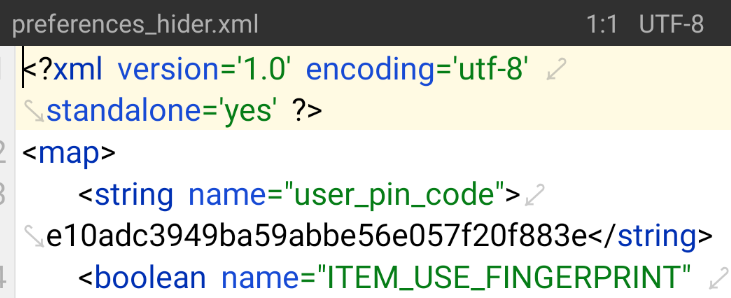

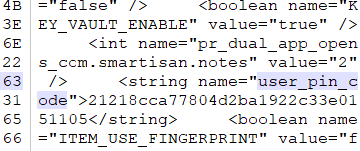

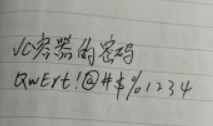

21) 该 app 设置了访问密码,请问访问密码是什么?(3 分)

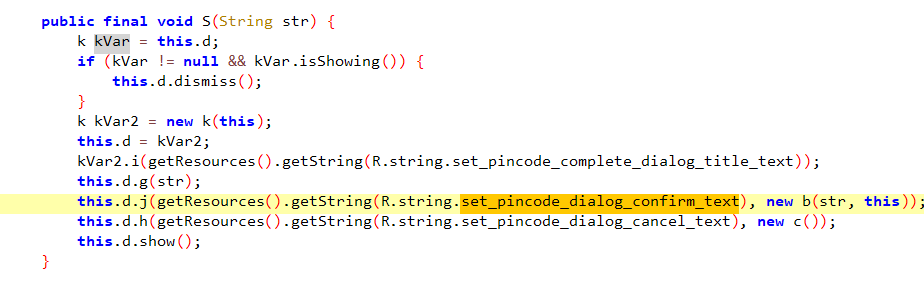

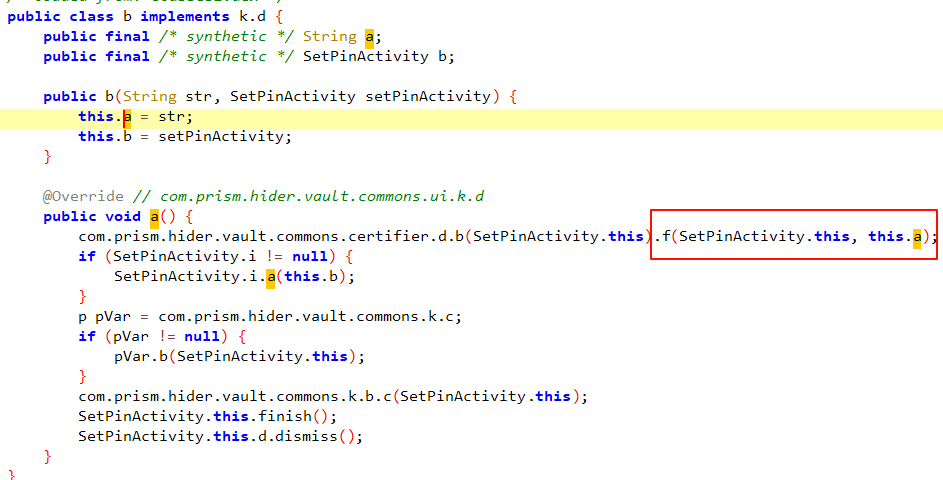

追踪一下设置密码的activity

最终确定

跟到最后是算了md5,那么123456的md5值就是e10adc3949ba59abbe56e057f20f883e,就是搜

6位数字,直接反查

结果为888888

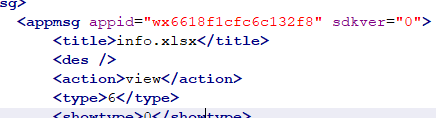

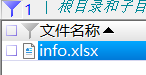

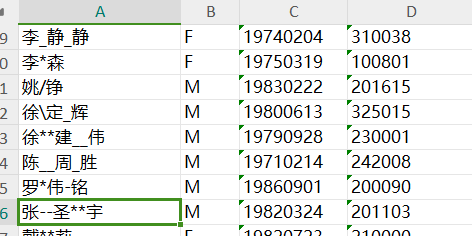

22) 嫌疑人微信中发送的关于公民信息的文件中,姓名为张圣宇的对象,其生日是?(答题格式:20230101)(2 分)

解密微信数据库,没有DENGTA_META.xml文件,那么imei一般就不用给

找到文件的md543c9522ae9d9a2fee0d58635f7b6abe7,过滤

怕你暴力搜,真是费尽心思

结果为19820324

23) 嫌疑人微信数据库解密中用到的微信 UIN 是?(答题格式:123456 或-123456)(1 分)

结果为-812858908

24) 仔细分析微信,给出嫌疑人微信中发送的文件的真实 md5 值是?(答题格式:大写)(3 分)

结果为43C9522AE9D9A2FEE0D58635F7B6ABE7

25) 嫌疑人微信发送的文件中,如果按照姓氏排名,出现次数最多的姓氏,一共出现了多少次?(答题格式:123)(3 分)

简单算一下,陈最多

结果为8

计算机

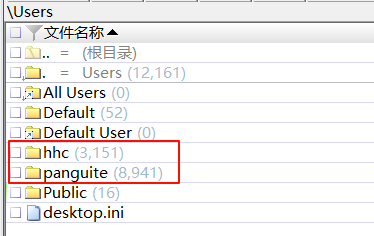

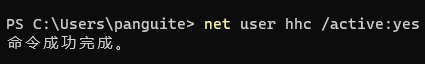

26) 嫌疑人的电脑上创建了几个账户?(答题格式:11)(1 分)

结果为2

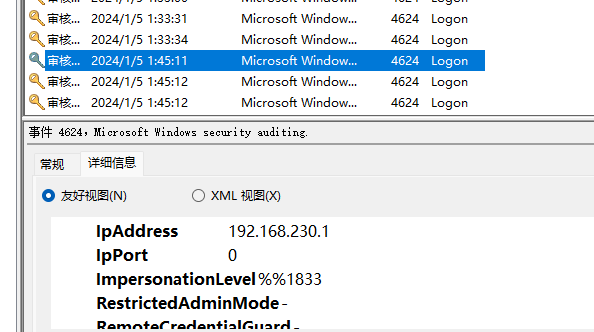

27) 嫌疑人电脑曾被远程连接过,控制方使用的 IP 地址为?(答案格式:192.168.1.1)(1 分)

事件id4624

结果为192.168.230.1

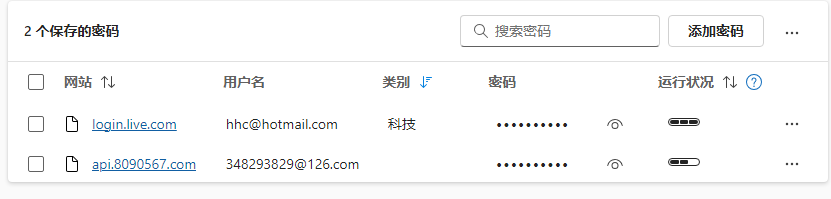

28) 嫌疑人使用的代理订阅 URL 为?(1 分)

仿真后看

结果为http://cloud.80567dbz.com/link/jmYrE3M3hc1bR7lx?sub=3

*29) 嫌疑人使用的代理机场账号注册时间为(UTC+8)?(答题格式:2000-01-01 00:00:00)(2 分)

有保存密码,但是网站挂了。。。。

结果为2023-07-27 14:15:51

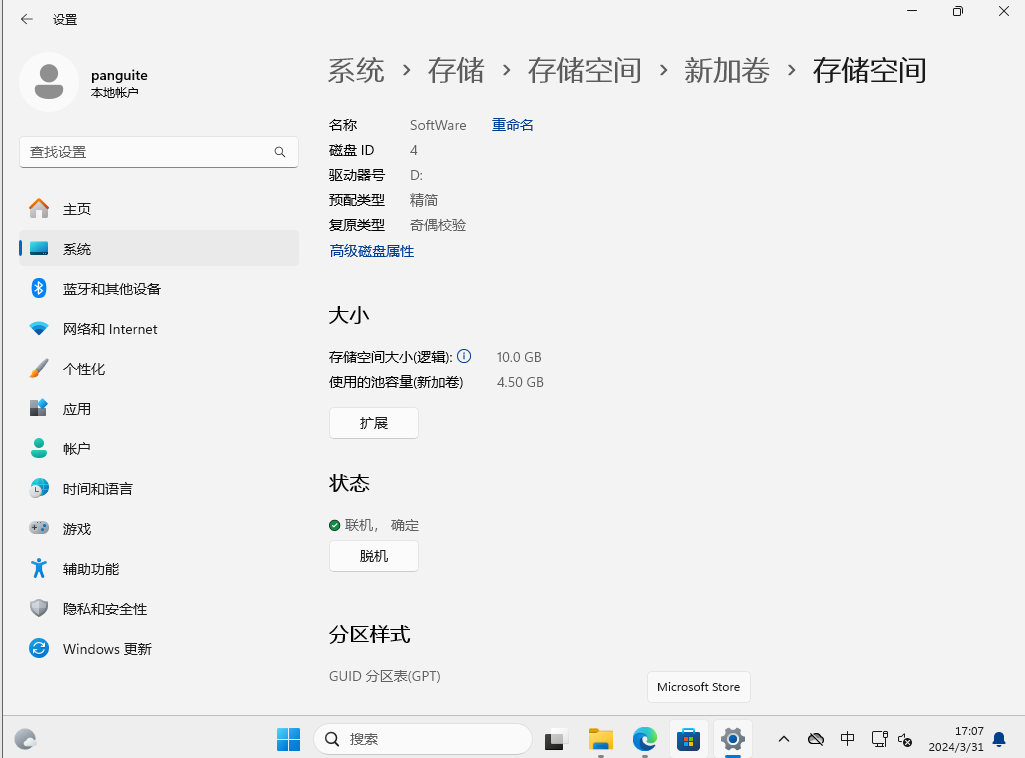

30) 嫌疑人的电脑使用了存储池,复原类型为?(2 分)

仿真看

结果为

结果为奇偶校验

31) 接上题该存储池为文件系统设置的簇大小为?(答题格式:8KB)(1 分)

格式化,会弹出目前的配置

结果为32KB

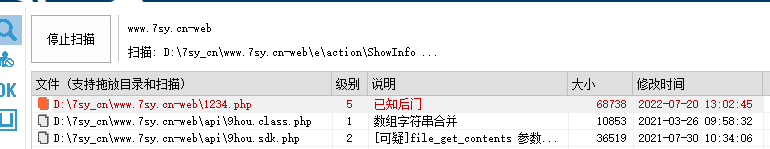

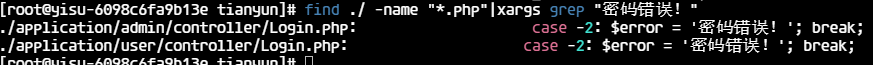

32) 嫌疑人计算机中的网站源码有木马,木马文件名为?(答题格式:xxx.xxx)(2 分)

D盾扫

结果为1234.php

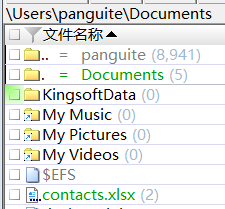

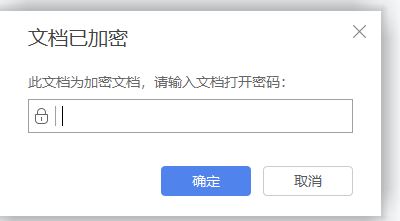

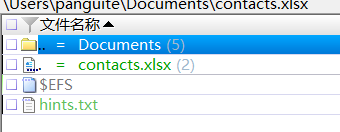

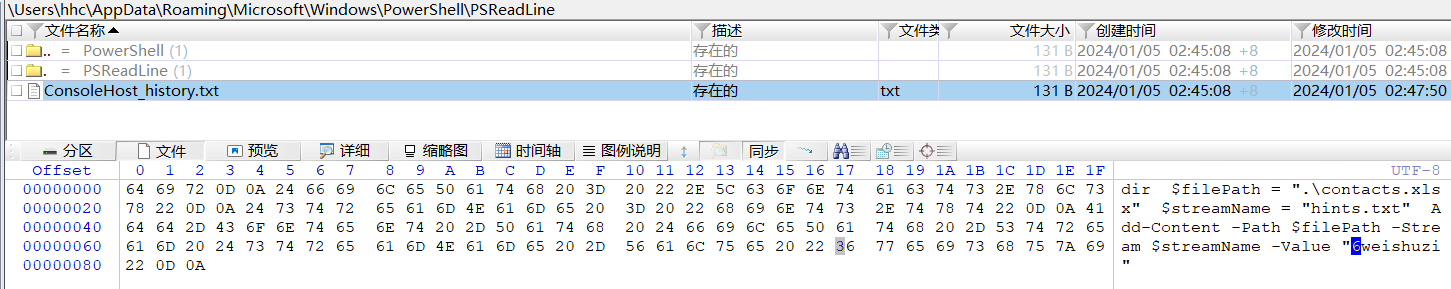

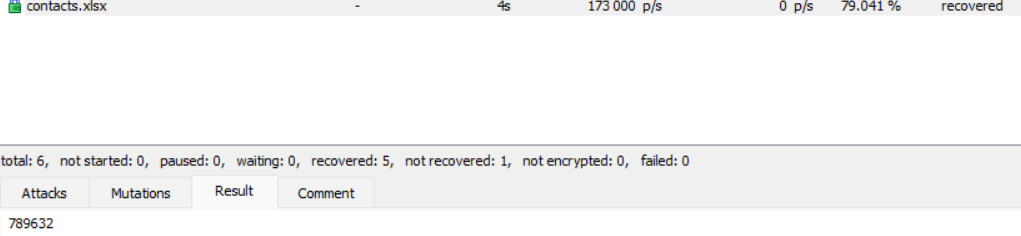

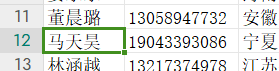

33) 嫌疑人电脑中联系人马天昊的电话号码是?(答题格式:13800138000)(3 分)

文档目录下有个efs加密的文件

但是panguite这个用户不能解密这个文件,因此这个文件应该是用hhc的凭据加密的

hhc用户被禁用了,重新启用

仿真或者反查ntlm哈希,可以知道panguite的密码是147258,hhc的密码是hhc123

切换用户后,文档是加密的

有ntfs流数据

可以通过命令看到怎么做的,或者用工具解析就可以

6位纯数字爆破

结果位19043393086

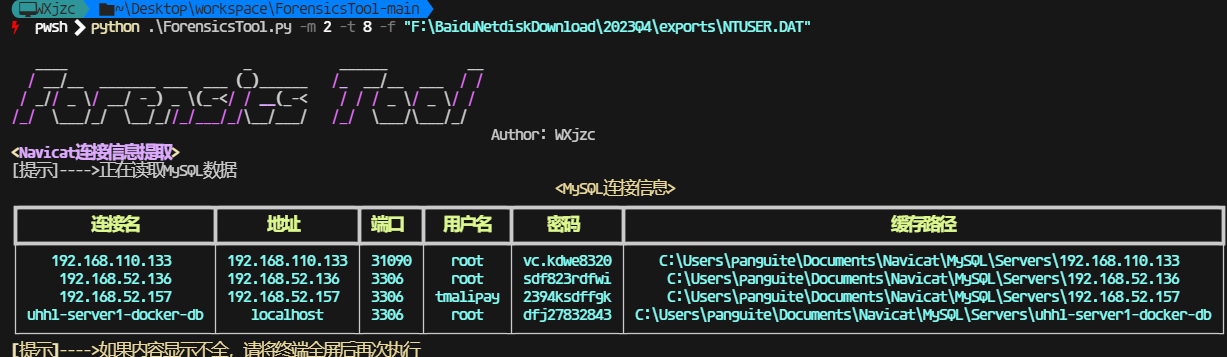

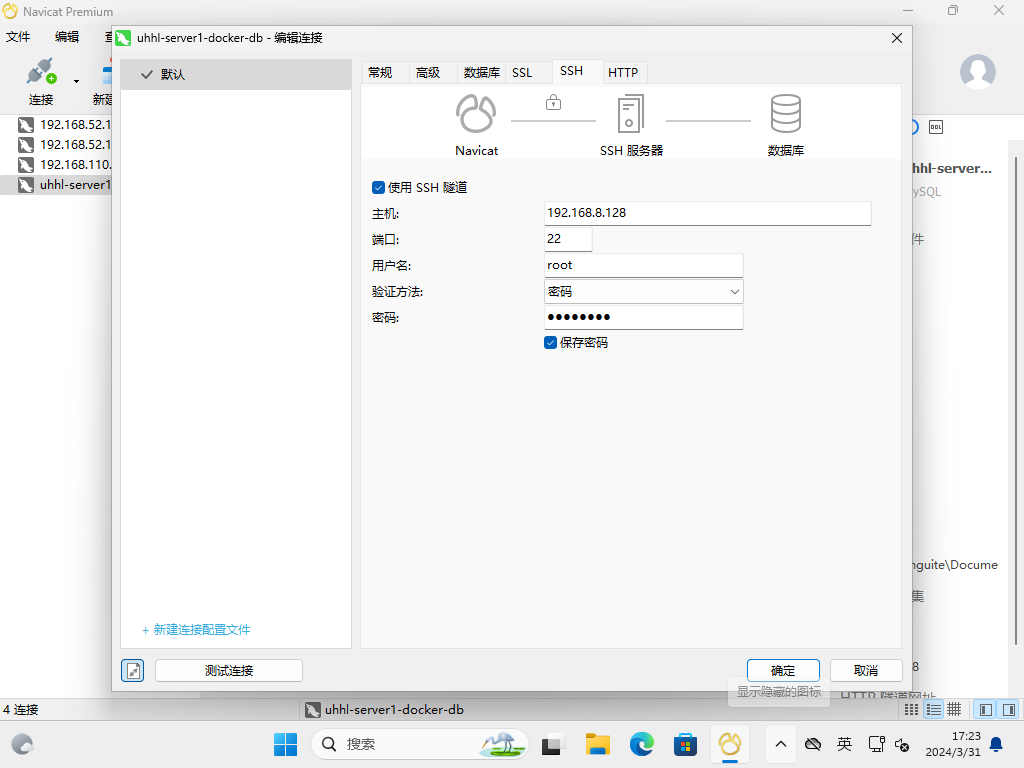

34) 嫌疑人曾通过 ssh 隧道连接过服务器数据库,该数据库对应密码为?(1 分)

没有解析ssh,实际上注册表也有的,仿真也能看,注意问的是数据库的密码,不是ssh连接的密码

结果为dfj27832843

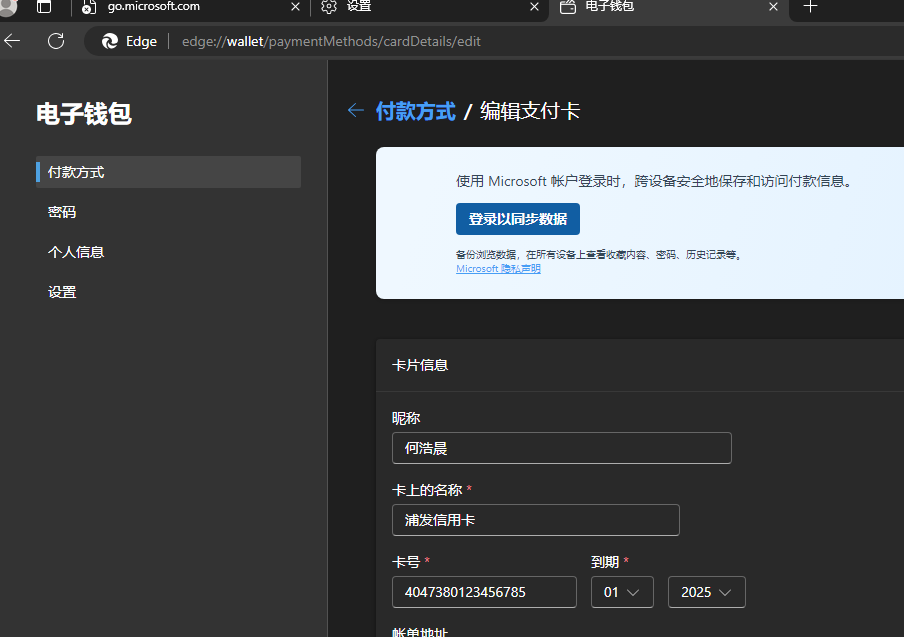

35) 嫌疑人微软电子钱包中对应的银行卡号为?(答题格式:16 位数字)(2 分)

仿真

结果为4047380123456785

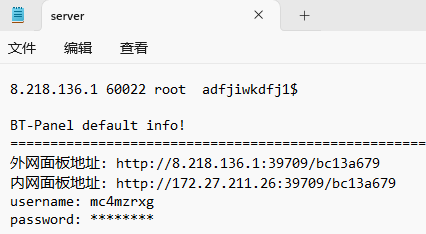

36) 嫌疑人的服务器宝塔面板外网面板地址是?(2 分)

snipaste的历史记录,sp1文件实际是png前加了一些magic,删掉改后缀就可以直接看

结果为http://8.218.136.1:39709/bc13a679

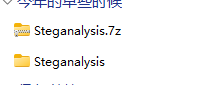

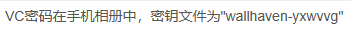

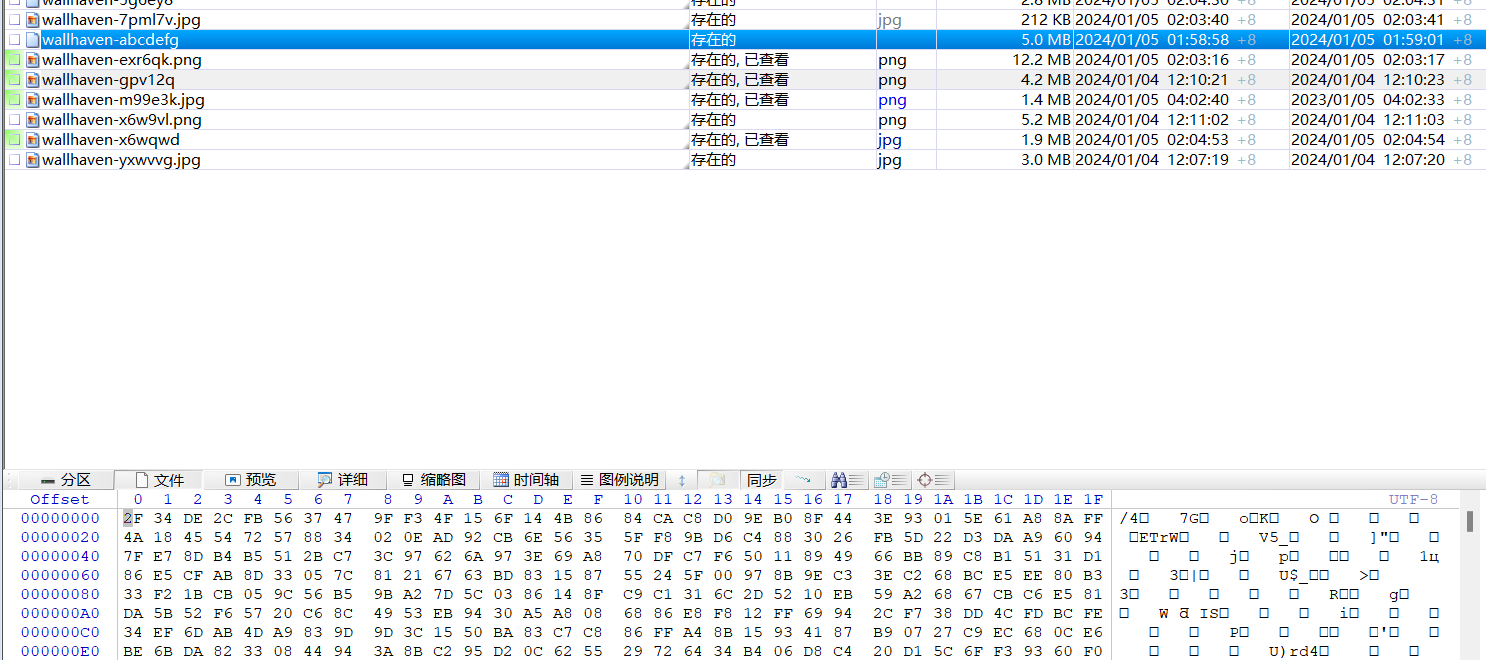

37) 嫌疑人曾通过图片作为载体隐藏信息,图片名称为?(答题格式:xxx.xxx)(2 分)

老面孔,支持png

base64解密后是vc密码

找到加密容器

同目录下的wallhaven-m99e3k.jpg发现存在高度修改

手机里找到图片

挂载的时候密码和密钥都需要,否则解不开,有一个隐藏的文件夹

结果为wallhaven-m99e3k.png、wallhaven-m99e3k.jpg

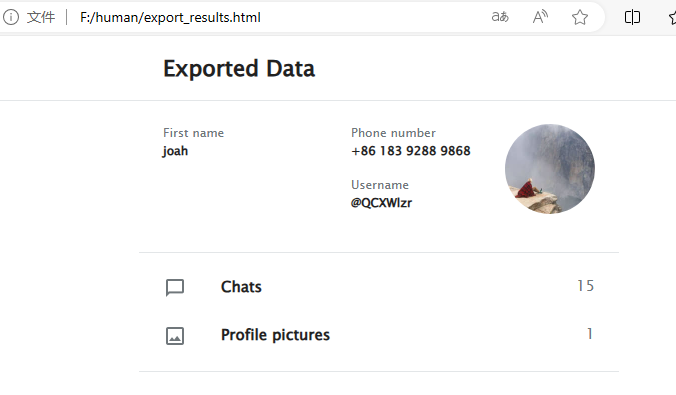

38) 嫌疑人电脑的即时通讯聊天记录曾被导出,导出了几组聊天记录(chats)?(答题格式:11)(3 分)

结果为15

39) 嫌疑人曾购买网站源码,卖方用于收费的虚拟币地址为?(3 分)

结果为TFhwMBWtRhpY3ec3FGQCxzwLfeGQBdW9ku

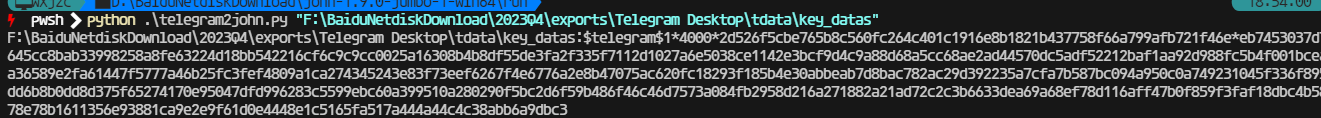

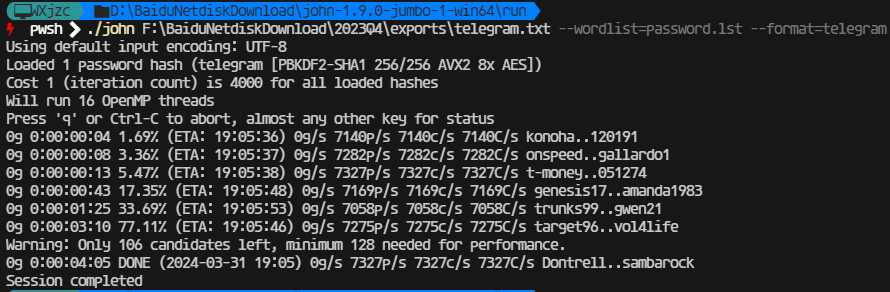

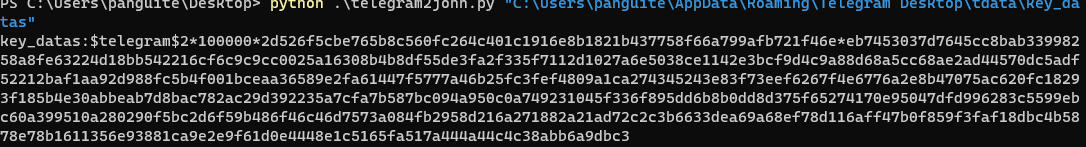

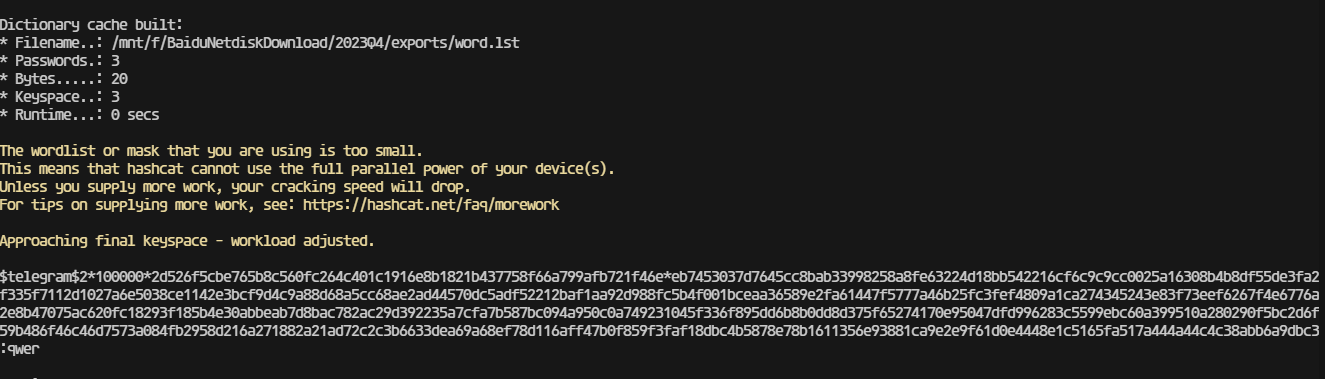

40) 嫌疑人登录即时通讯工具用的本地锁定码(passcode)为?(3 分)

没跑出来。。

发现在自己电脑上跑出来的hash和在虚拟机里的不一样。。而这个hash,john不认,只能用hashcat跑

结果为qwer

服务器

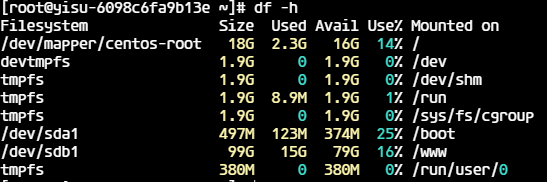

41) 镜像 sdb.E01 在系统中的挂载点是?(答题格式:/abc/abc)(1 分)

df -h

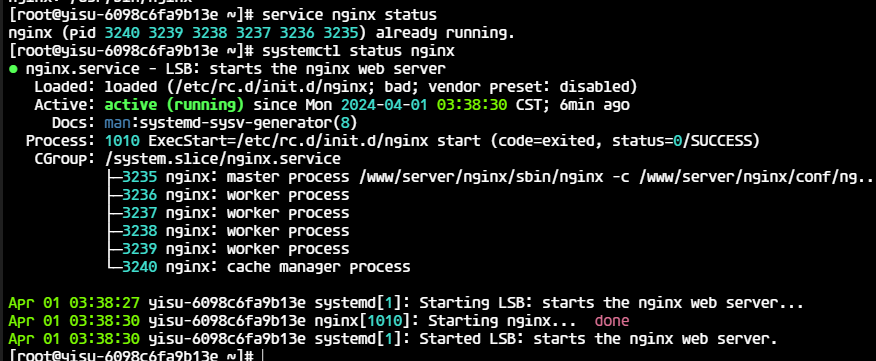

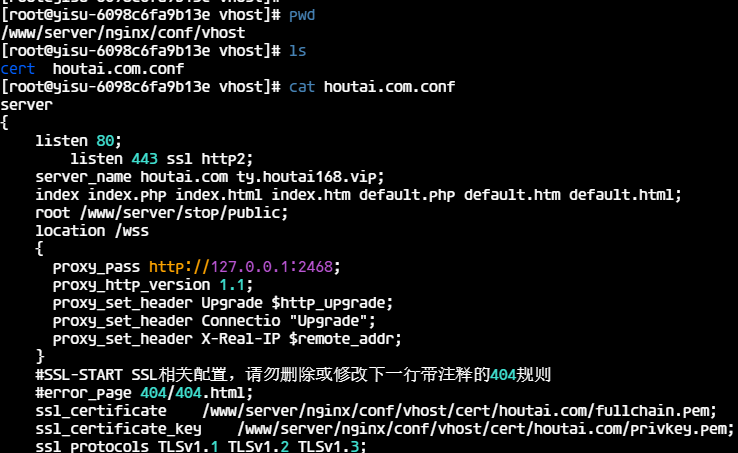

42) 网站域名的配置文件的绝对路径是?(答题格式:/abc/abc.abc)(2 分)

结果为/www/server/nginx/conf/vhost/houtai.com.conf

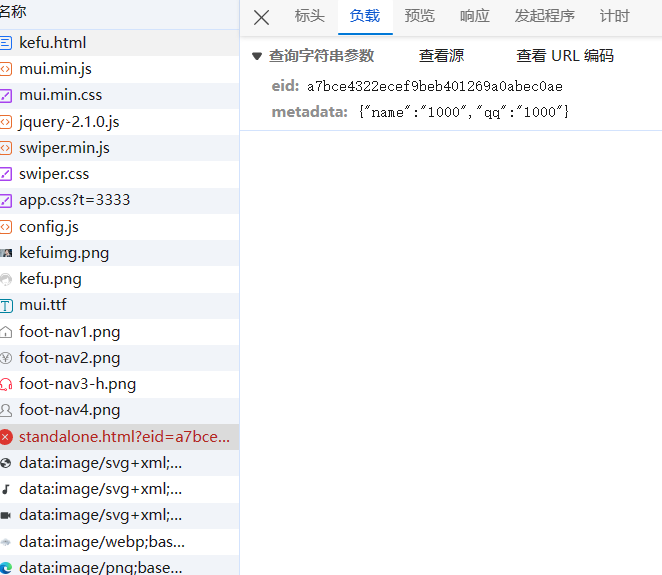

43) 分析网站,前台客服的 eid 值是?(答题格式:小写字母数字)(2 分)

改hosts之后,有个提示

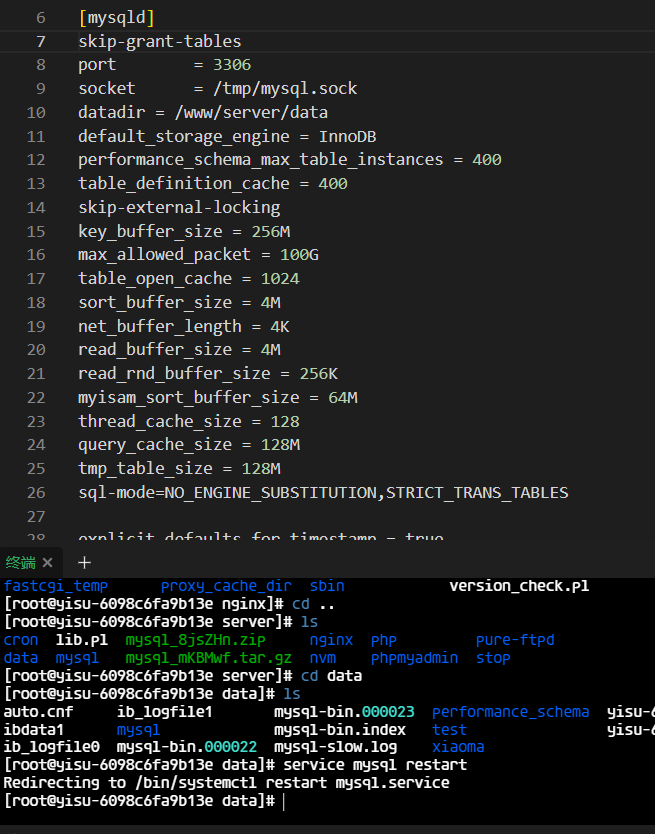

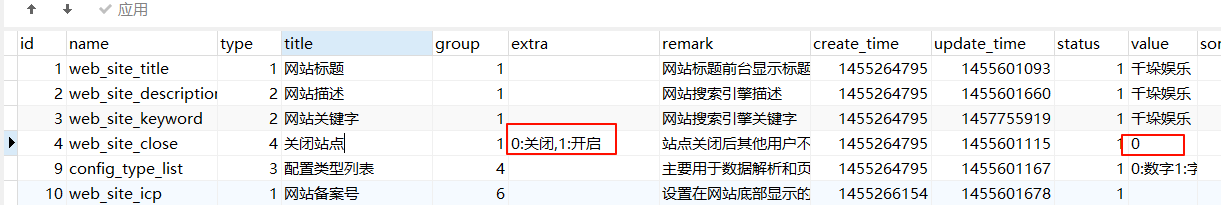

绕过mysql密码

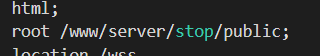

开启之后还是不行,发现配置中的站点不对

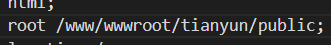

改成

路由加admin就可以进入后台

不加默认前台(前面改了数据库配置,现在前台用户可以登录了)

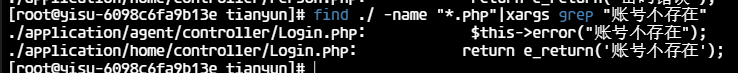

定位代码

简单的爆改,极致的享受

发起请求

结果为a7bce4322ecef9beb401269a0abec0ae

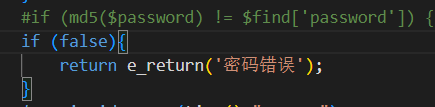

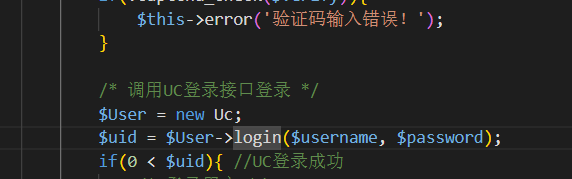

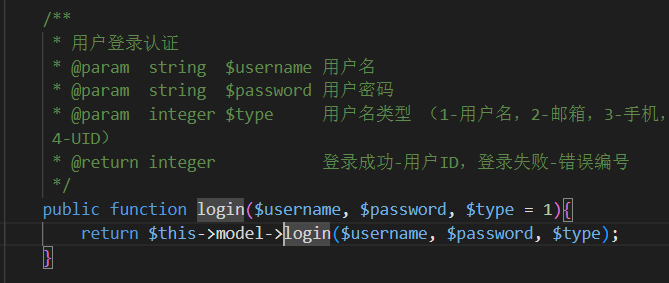

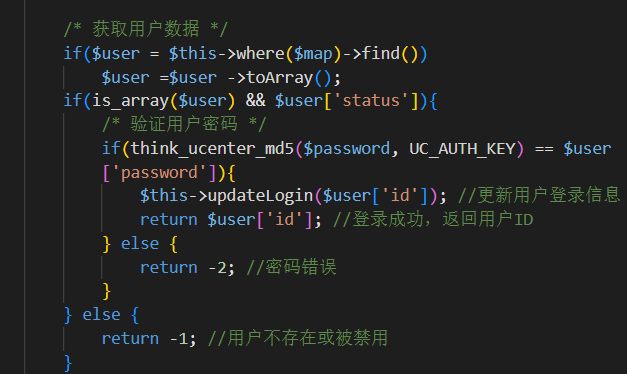

44) 通过分析网站源码中网站后台的登录密码加密逻辑,给出密码 654321 加密后的密文是?(答题格式:小写字母数字)(3 分)

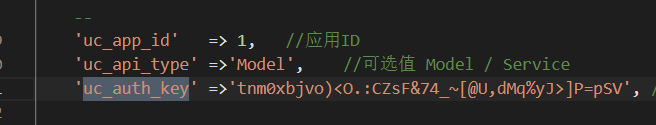

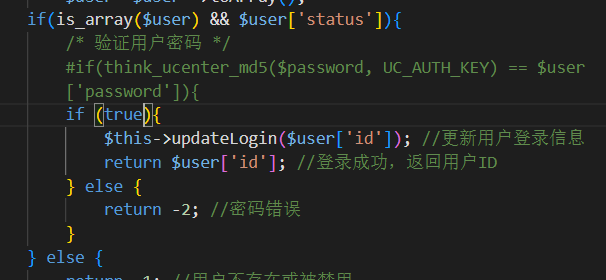

后台登录,而不是代理登录agent是代理

调用的是/www/wwwroot/tianyun/application/common/api/Uc.php

再进UcenterMember.php

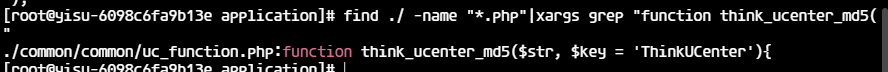

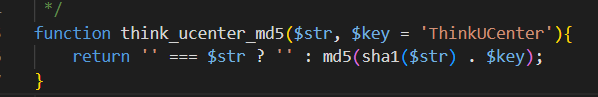

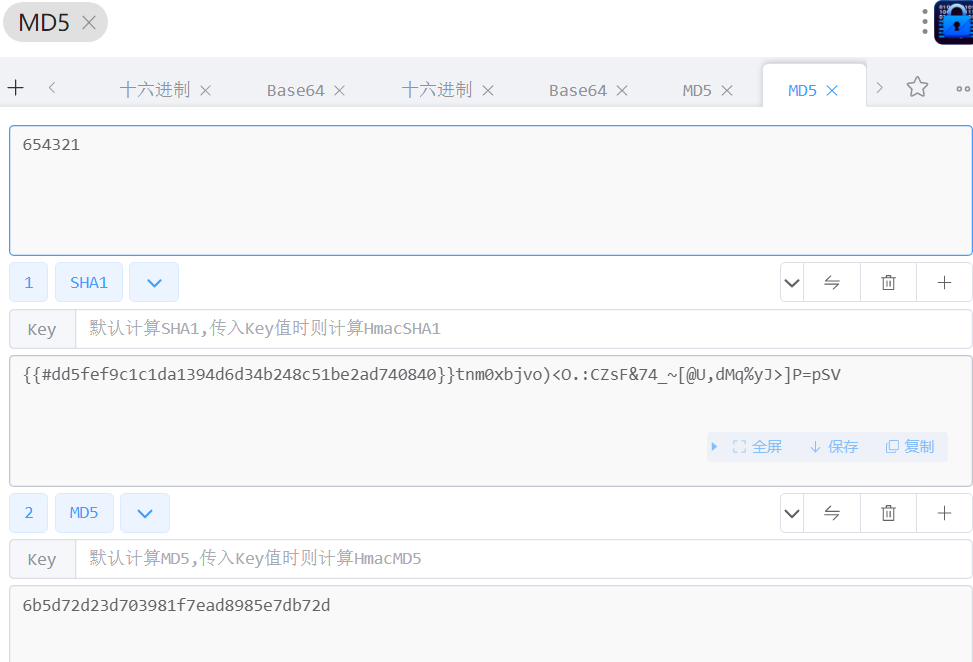

加盐的md5

md5算法定位

结果为6b5d72d23d703981f7ead8985e7db72d

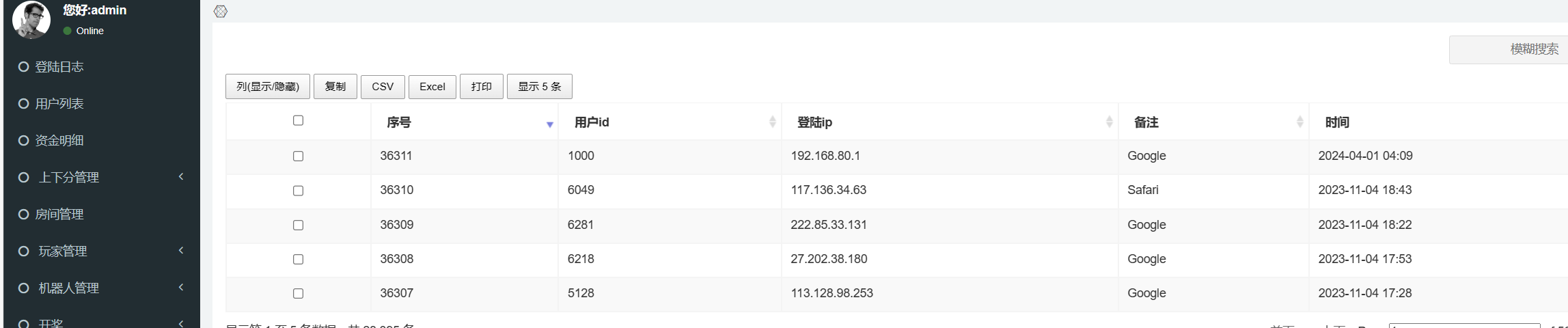

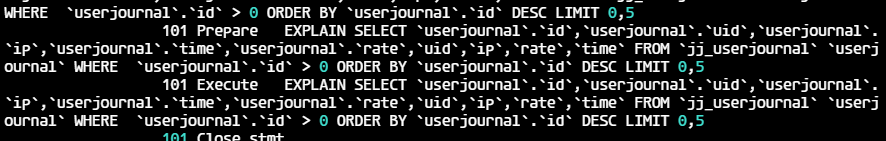

45) 分析后台菜单中的登录日志,出现最多的 IP 地址是?(答案格式:192.168.1.1)(2 分)

爆改

抓取日志

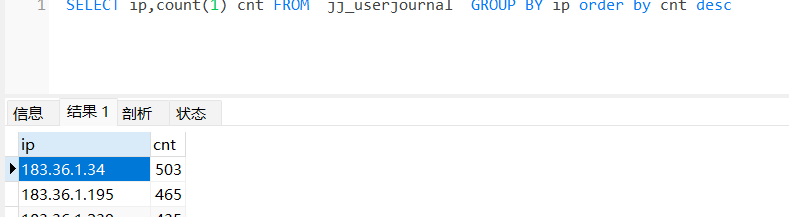

SELECT ip,count(1) cnt FROM `jj_userjournal` GROUP BY ip order by cnt desc

结果为183.36.1.34

46) 结合后台和数据库分析,排除客服人员后,总投注金额从大到小,排在第三名的用户 uid 是?(答案格式:1234) (3 分)

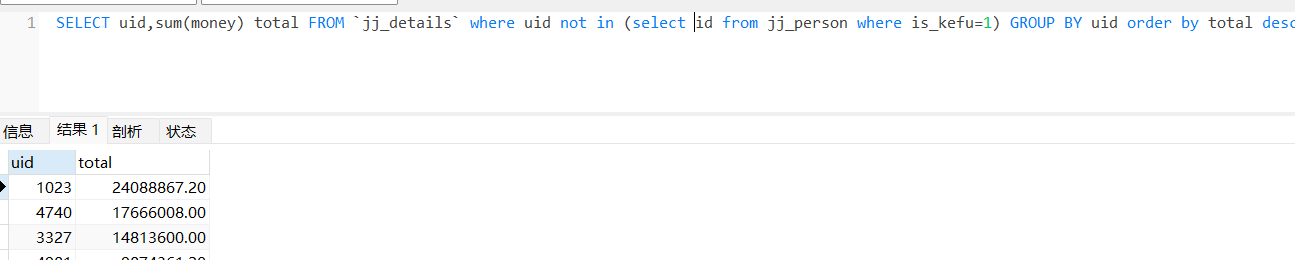

投注的type值为5,排除客服是jj_person表中的is_kefu

SELECT uid,sum(money) total FROM `jj_details` where uid not in (select id from jj_person where is_kefu=1) GROUP BY uid order by total desc

结果为3327

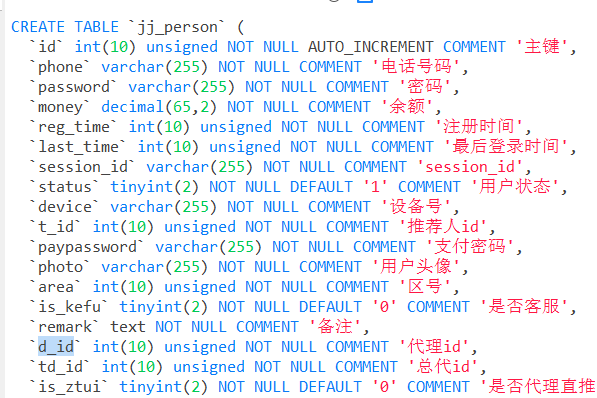

47) 平台合计有 8 个总代(一级代理),请问在二级代理中,其代理下线人数(排除客服)是 236 的二级代理的 id 是?(答题格式:11)(3 分)

应该是直接下线,总代不需要处理,

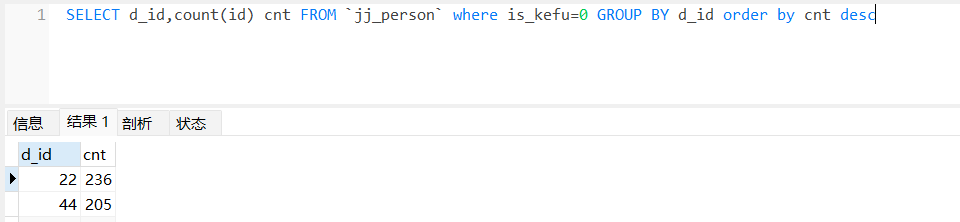

SELECT d_id,count(id) cnt FROM `jj_person` where is_kefu=0 GROUP BY d_id order by cnt desc

结果为22

48) 接上题,统计每个二级代理的所有代理下线(排除客服)总投注金额排名(不考虑其他因素),排第8名的二级代理 id 是?(答题格式:11)(4 分)

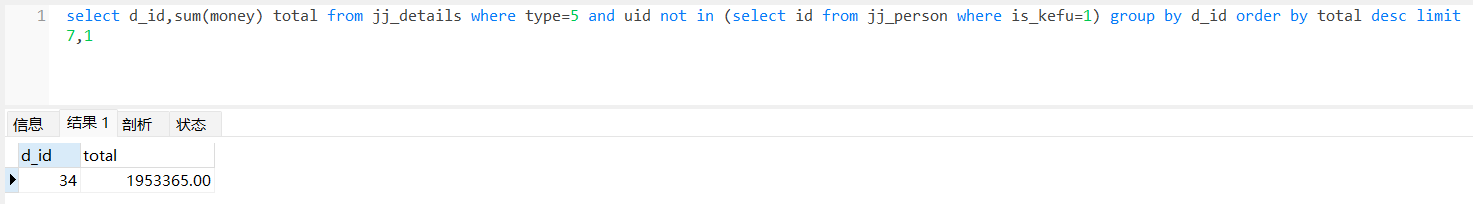

select d_id,sum(money) total from jj_details where type=5 and uid not in (select id from jj_person where is_kefu=1) group by d_id order by total desc limit 7,1

结果为34