DVWA靶场环境搭建+Phpstudy配置

1、DVWA介绍

在近些年网络安全的高速发展中,初学者已经很难找到一个网站进行渗透了,曾几何时,一个漏洞,一个工具就可以在网上找到很多有漏洞的网站去体验,当然渗透一个未经授权的系统是非法的。因此,为了能够较为真实地学习Web渗透的各种技术,就需要找一个专门用于学习的Web演练平台,人们将这种用于练习渗透的平台称为“靶场”。

DVWA(Damn Vulnerable Web Application)一个用来进行安全脆弱性鉴定的PHP/MySQL Web 应用平台,旨在为网络安全专业人员测试自己的专业技能和工具提供合法的环境,帮助web开发者更好的理解web应用安全防范的过程。

DVWA可以进行SQL注入、XSS、CSRF、文件上传等漏洞的演练,由于该系统提供了多个安全演练级别,因此可以逐步地来提高Web渗透的技术。DVWA是一套开源的系统,在练习Web渗透技术的同时,也可以通过阅读源码学习到对于各种漏洞的安全防护编码。

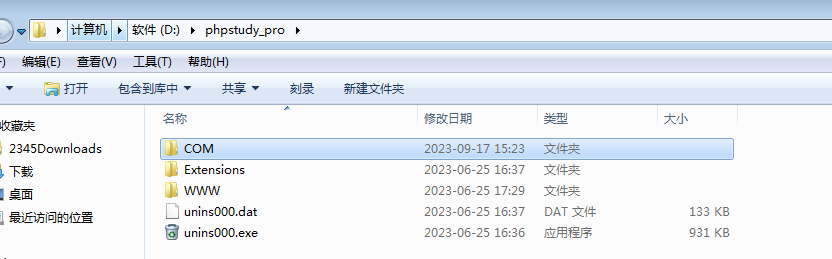

DVWA是由PHP和MySQL开发的,因此首先需要在系统中搭建一个支持PHP的Web服务器。网上有很多支持PHP和MySQL的Web服务器集成环境,比如Wamp、phpStudy等,这里推荐使用phpStudy,该软件支持多个Apache、MySQL、PHP的版本,切换也非常方便。phpStudy直接下载安装即可使用。下载安装启动后如图1所示。

2、phpstudy介绍

PphStudy(简称“小皮”)可以一键搭建环境,节省下载、配置环境的时间,让天下没有难配的服务器环境

2-1、下载phpstudy

下载地址: (http://public.xp.cn/upgrades/phpStudy_64.zip) --- phpStudy v8.1(64位) 版本

下载地址: (http://public.xp.cn/upgrades/phpStudy_32.zip) --- phpStudy v8.1(32位) 版本

2-2、解压phpstudy安装

2-3、打开phpstudy

2-4、phpstudy启动页面

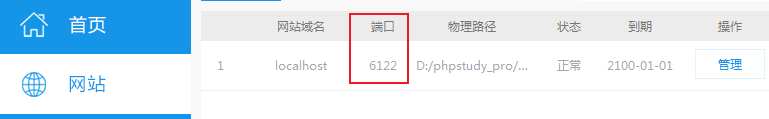

浏览器输入:http://localhost:6122/index.html

启动页面

3、dvwa下载

链接: https://pan.baidu.com/s/1vTRg86Or5AFtUask20oCfw?pwd=zwfg

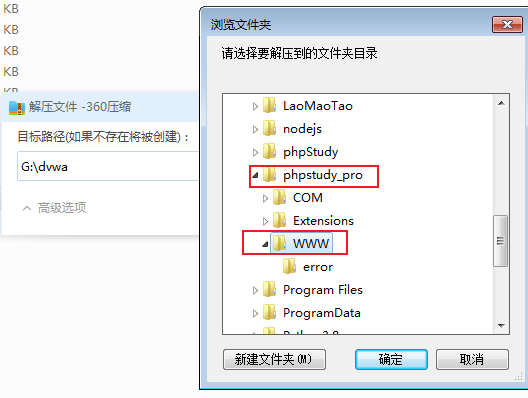

3-1、解压dvwa压缩包到phpstudy_pro\WWW目录中

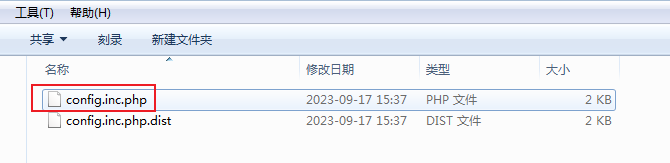

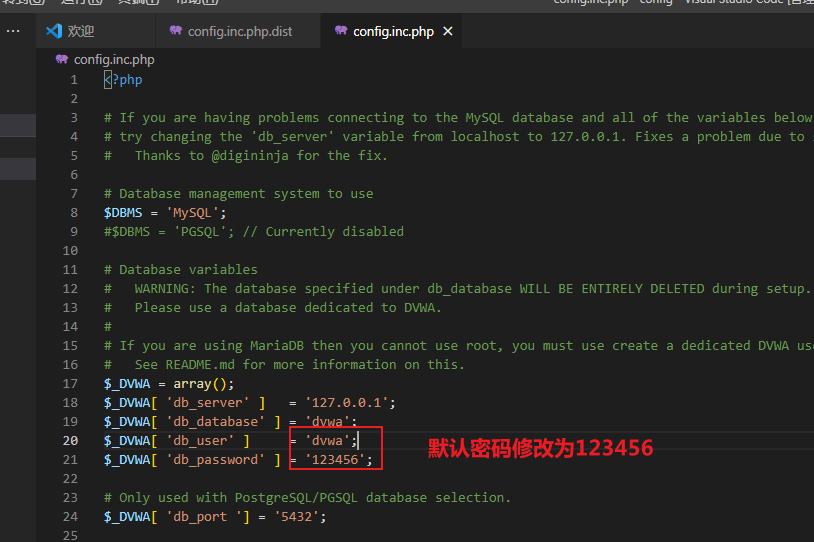

3-2、在../www/dvwa-master/config下,修改config.inc.php文件,如图

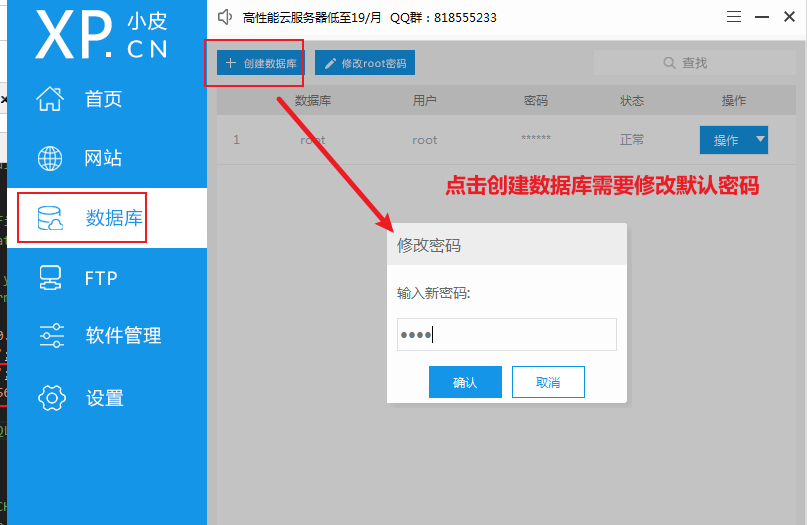

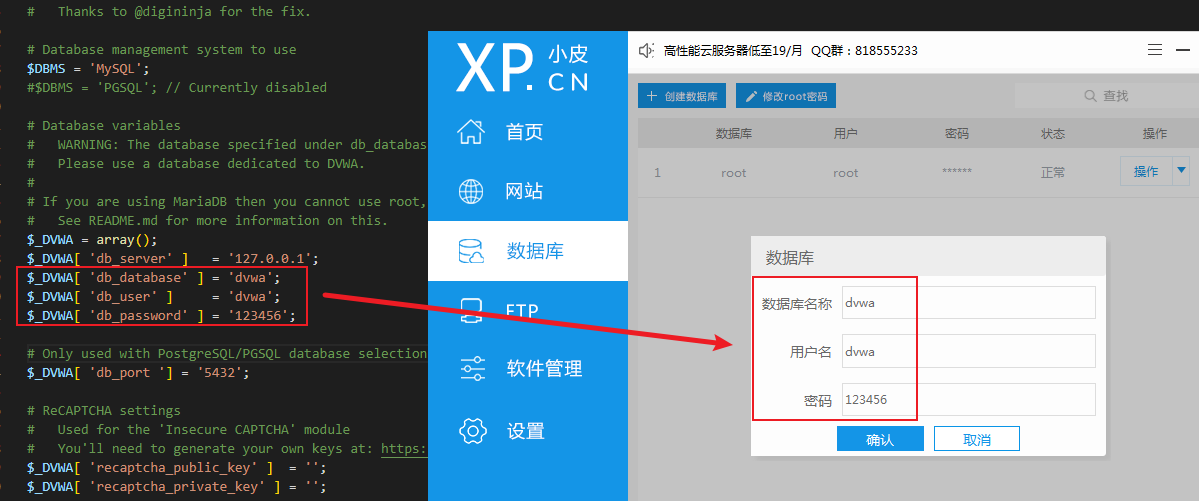

3-3、修改phpstudy服务器,MySQL默认密码,然后添加dvwa数据库

添加dvwa数据库

3-4、创建dvwa网站

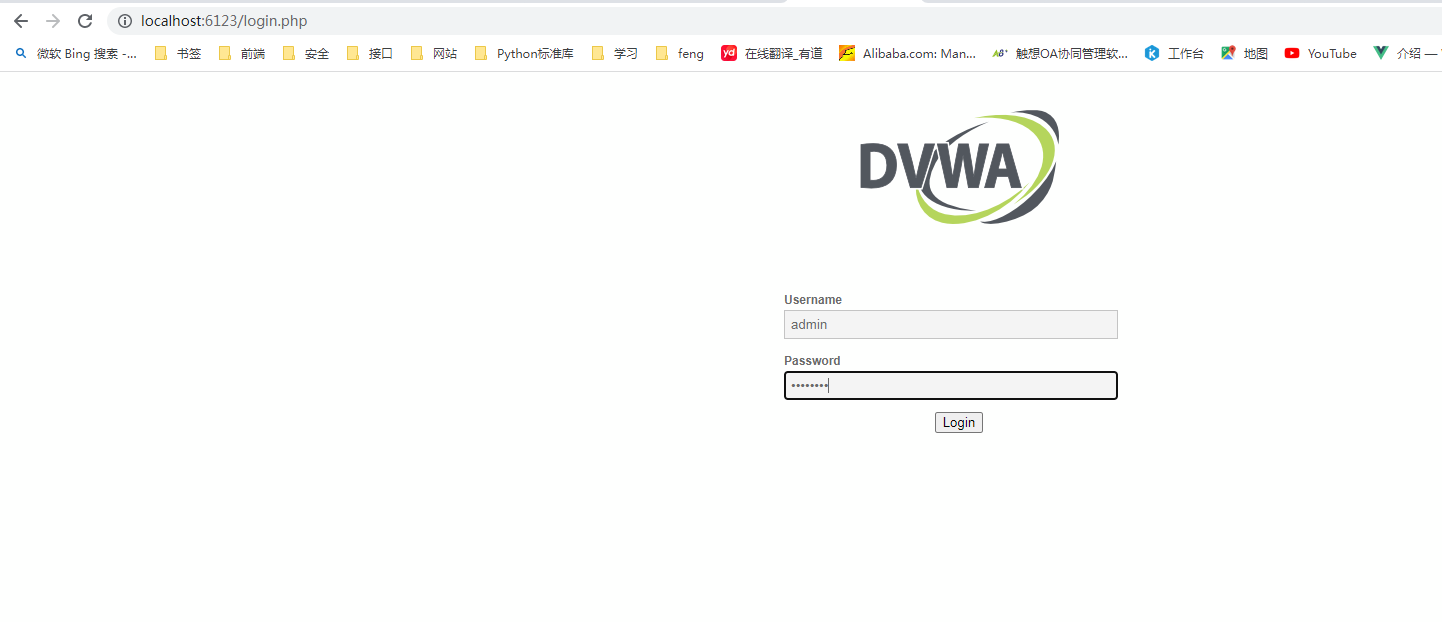

3-4、打开dvwa网站

打开网站:http://localhost:6123/login.php

初始化账号密码为:admin / password

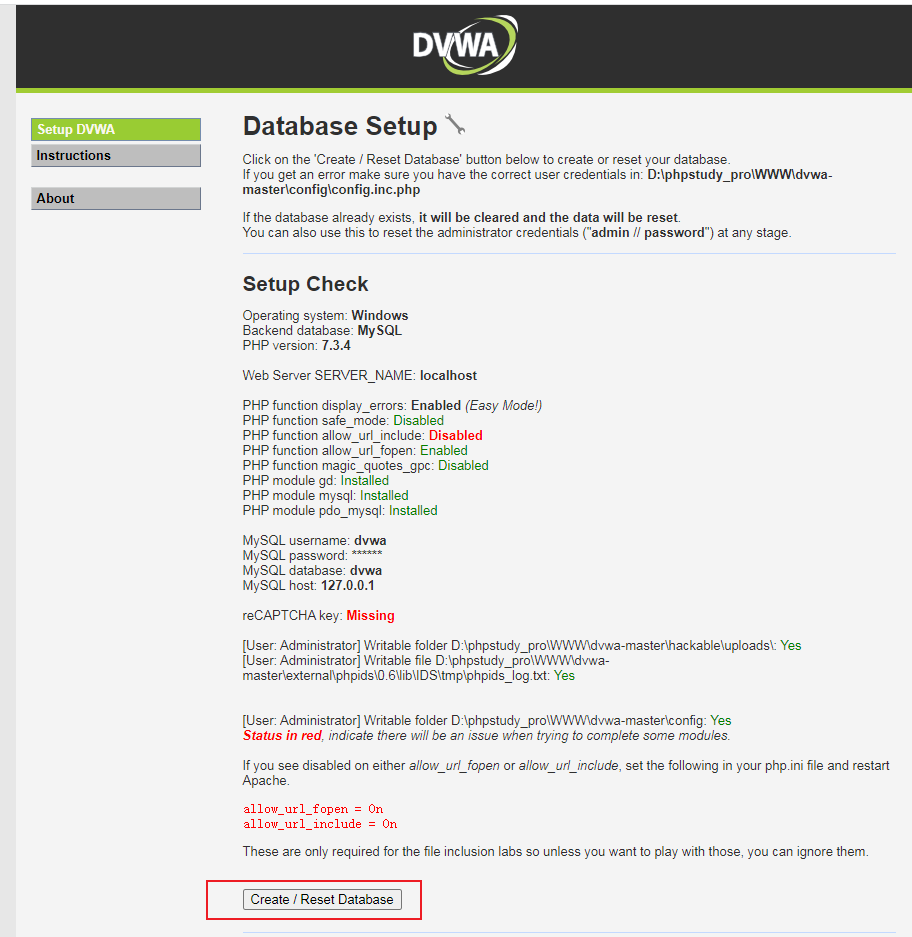

3-5、DVWA网站页面初始化,点击创建数据库

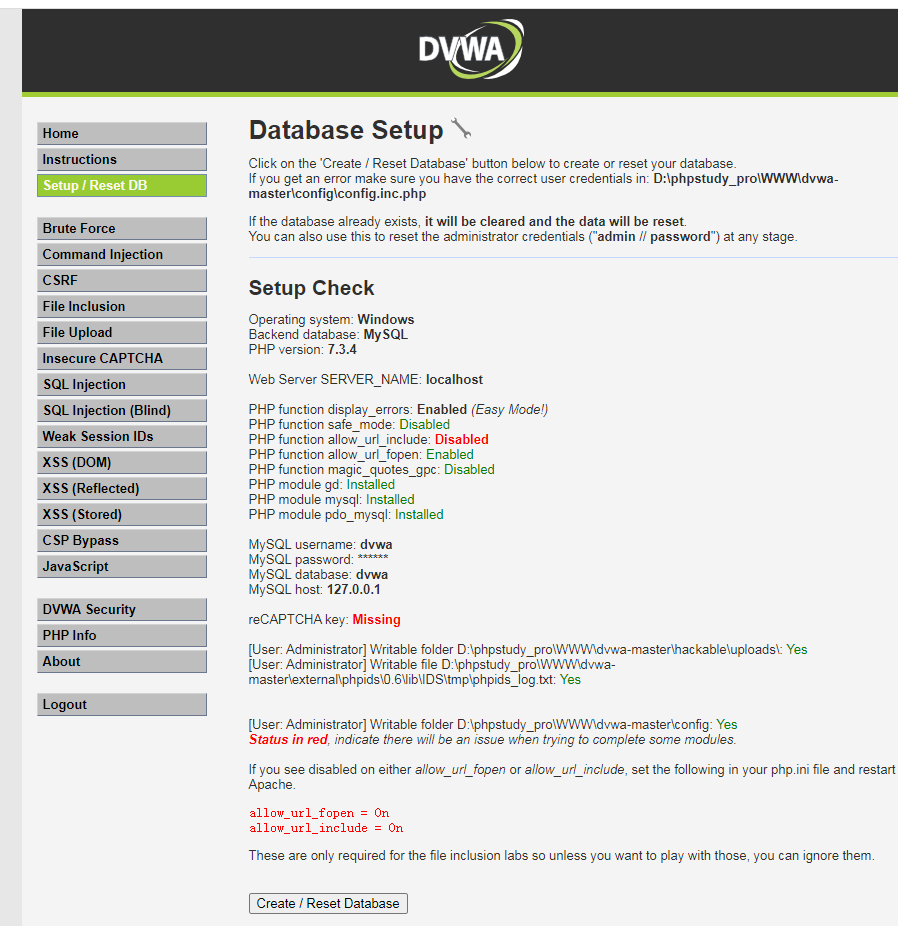

3-6、创建数据库再次登录,即可显示靶场

DVWA页面功能点介绍

1.暴力破解(Brute Force)

利用密码字典,使用穷举法猜解出用户口令

2.命令行注入(Command Injection)

指通过提交恶意构造的参数破坏命令语句结构,从而达到执行恶意命令的目的

3.跨站请求伪造(CSRF)

利用受害者尚未失效的身份认证信息,诱骗其访问包含攻击代码的页面,以受害者的身份向发送请求,完成非法操作。

4.文件包含(File Inclusion)

利用url去动态包含文件,如果没有对文件来源进行严格审查,就会导致任意文件读取或者任意命令执行

5.文件上传(File Upload)

由于对上传文件的类型、内容没有进行严格的过滤、检查,使得攻击者可以通过上传木马获取服务器的权限

6.不安全的验证码(Insecure CAPTCHA)

·验证码的验证流程出现了逻辑漏洞,使得攻击者可以绕过验证码而访问系统

7.SQL注入(SQL Injection)

·通过注入恶意的SQL命令,破坏SQL查询语句的结构,从而达到执行恶意SQL语句的目的

8.SQL盲注(SQLInjection(Blind))

盲注时攻击者通常是无法从显示页面上获取执行结果,通过逻辑结果来进行SQL注入

9.反射型跨站脚本(XSS(Reflected))

指攻击者在页面中注入恶意的脚本代码,当受害者访问该页面时,恶意代码会在其浏览器上执行

10.存储型跨站脚本(XSS(Stored))

指出现在 DOM(文档对象模型)而非 HTML 中的跨站脚本漏洞。

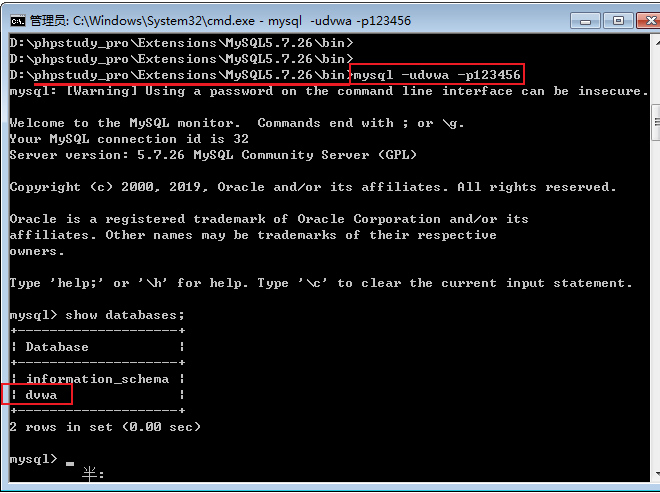

3-7、查看数据库生成

FAQ

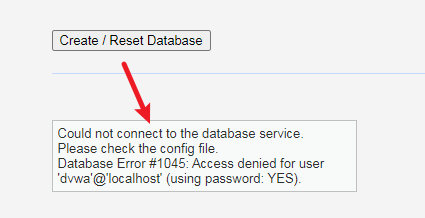

如果出现点击【Create / Reset Database】,出现如下图

解决方法:config.inc.php 文件把$_DVWA[ 'db_user' ] = 'root'; (修改为root)