Apache Solr Velocity模板远程代码执行复现

0x01漏洞描述

2019年10月31日,国外安全研究员s00py在Github公开了一个Apache Solr Velocity模板注入远程命令执行的poc。

经过研究,发现该0day漏洞真实有效并且可以攻击最新版本(8.2.0)的Solr。

0x02CVE编号

无

0x03漏洞等级

高危

0x04影响范围

包括但不限于8.2.0

0x05漏洞复现

1)首先 下载Solr的环境

https://www.apache.org/dyn/closer.lua/lucene/solr/8.2.0/solr-8.2.0.zip

poc所在地

https : //gist.githubusercontent.com/s00py/a1ba36a3689fa13759ff910e179fc133/raw/fae5e663ffac0e3996fd9dbb89438310719d347a/gistfile1.txt

https://github.com/wyzxxz/Apache_Solr_RCE_via_Velocity_template

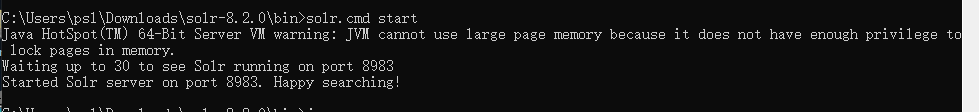

2)解压并执行

solr.cmd start

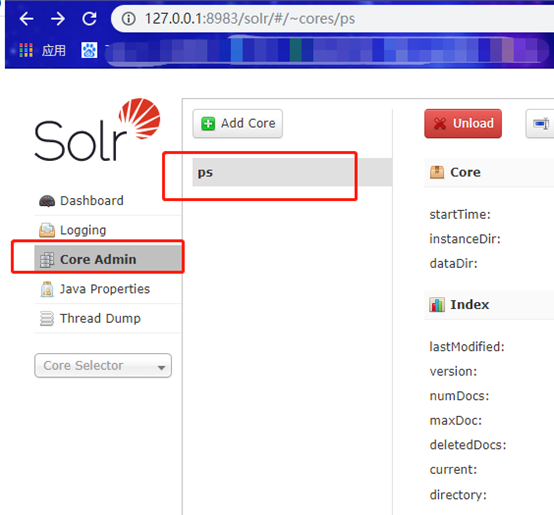

3)然后访问http:ip:8983

首先在Core Admin查看应用路径,此处为logadmin

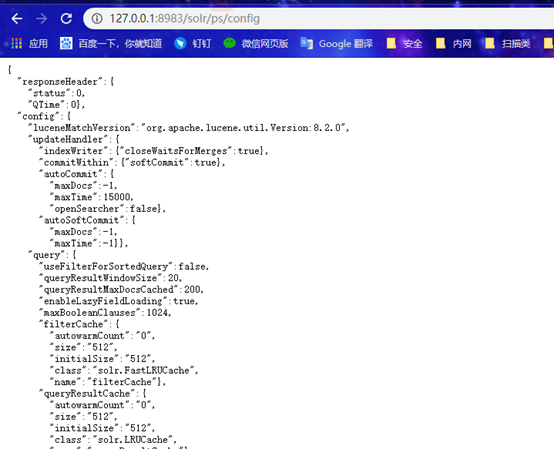

4)然后访问查看该应用config文件是否可以访问

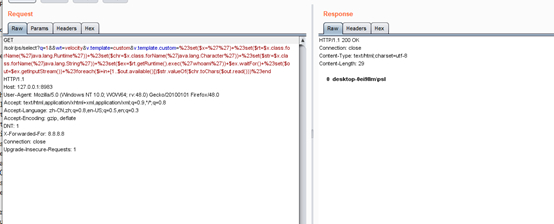

5)然后利用s00py公布的poc修改向config发送json配置继续修改

6)修改成功后可利用poc执行任意代码

0x06 修复建议

- 对solr增加访问控制

- 及时关注官方补丁

星光不问赶路人,岁月不负有心人。无产阶级坚定拥护者!本博客很垃圾,严禁转载!

浙公网安备 33010602011771号

浙公网安备 33010602011771号