# 20212912 2021-2022-2 《网络攻防实践》第4周作业

1.实验要求

1.1域名查询

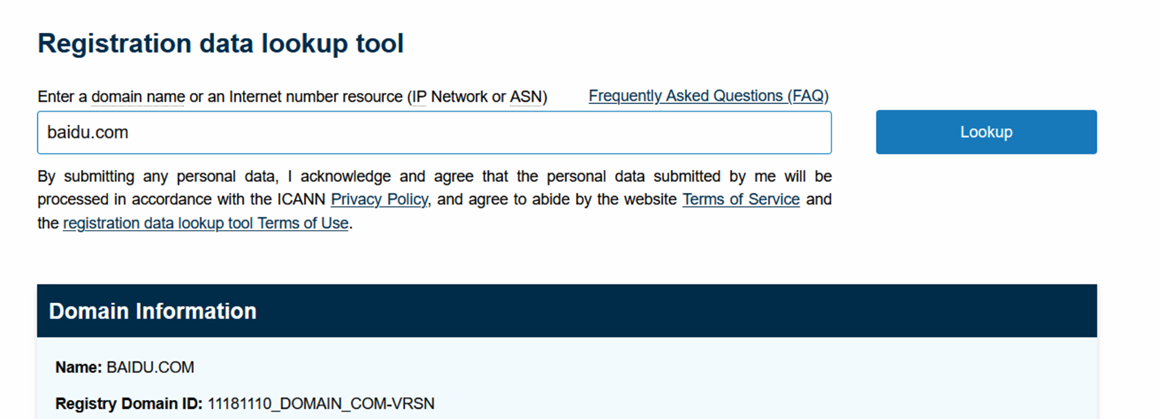

从www.besti.edu.cn、baidu.com、sina.com.cn中选择一个DNS域名进行查询,获取如下信息:

访问https://lookup.icann.org/lookup网址查询baidu.com的相关信息,可以得到DNS注册人及联系方式等

DNS注册人及联系方式:

IP地址注册人及联系方式

访问whoisSoft.com网址查询baidu.com的IP地址相关信息

IP地址注册人:Chinanet Hostmaster

联系方式:+86-10-58501724

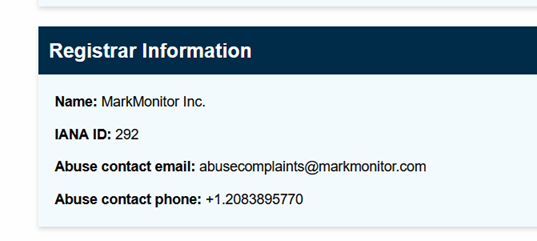

利用ping baidu.com查询IP地址:

域名对应IP地址:220.181.38.148

在百度上搜索ip地址,得到IP地址所在国家、城市和具体地理位置

IP地址所在国家、城市和具体地理位置:北京市海淀

1.2获取好友IP地址

尝试获取BBS、论坛、QQ、MSN中某一好友的IP地址,并查询获取该好友所在的具体地理位置。

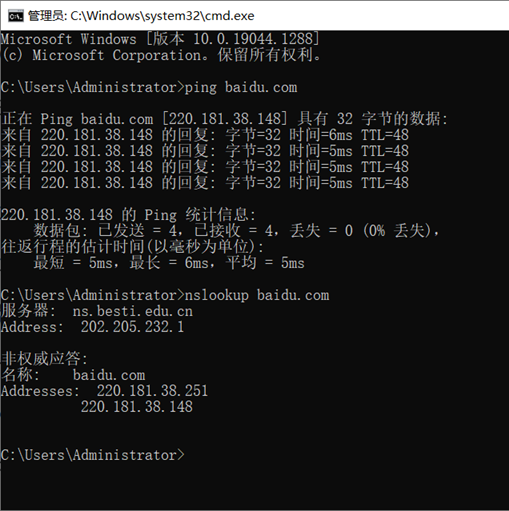

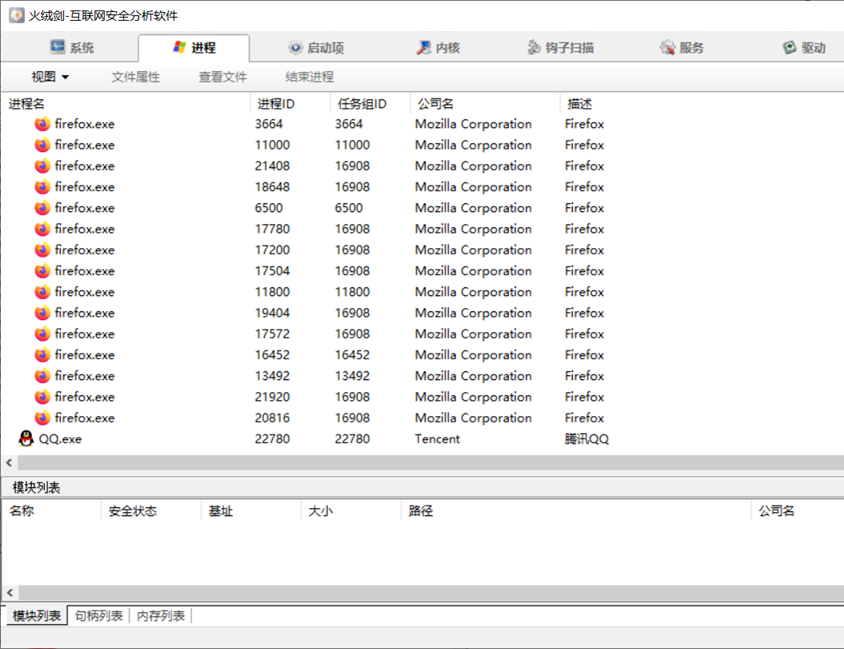

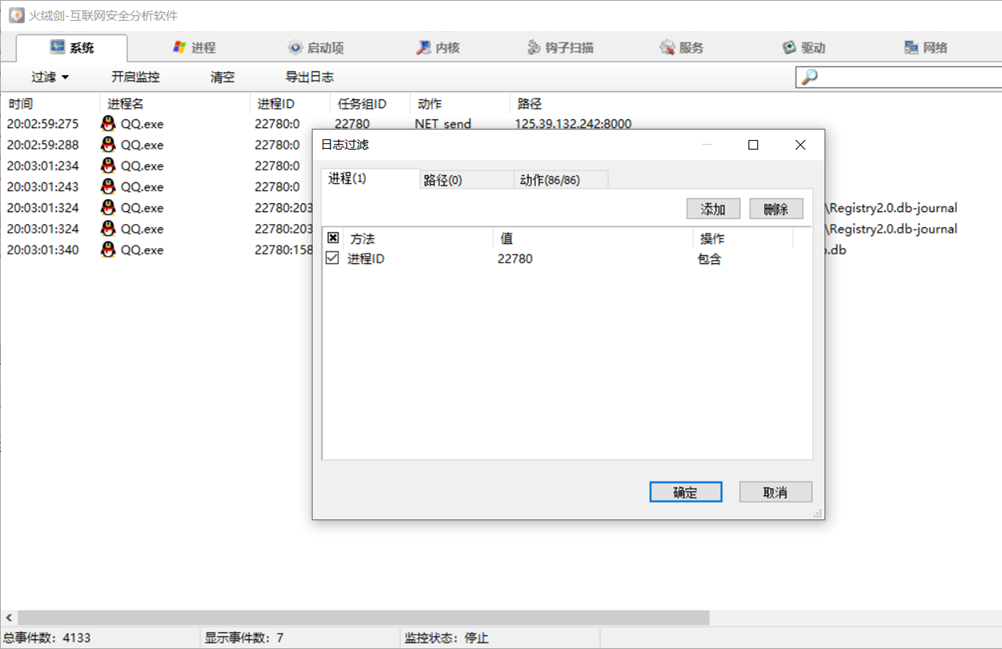

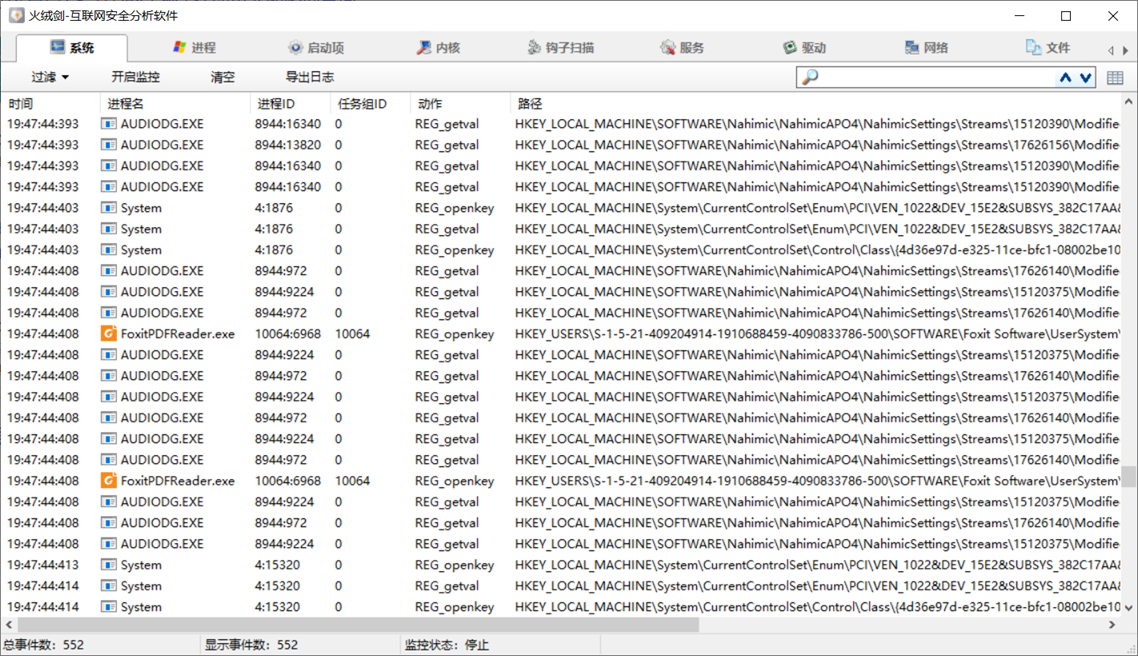

打开火绒,选择安全工具→火绒剑

先在系统中找到QQ,获取QQ的进程ID

系统→点击过滤→进程过滤,添加进程ID:QQ进程ID的值

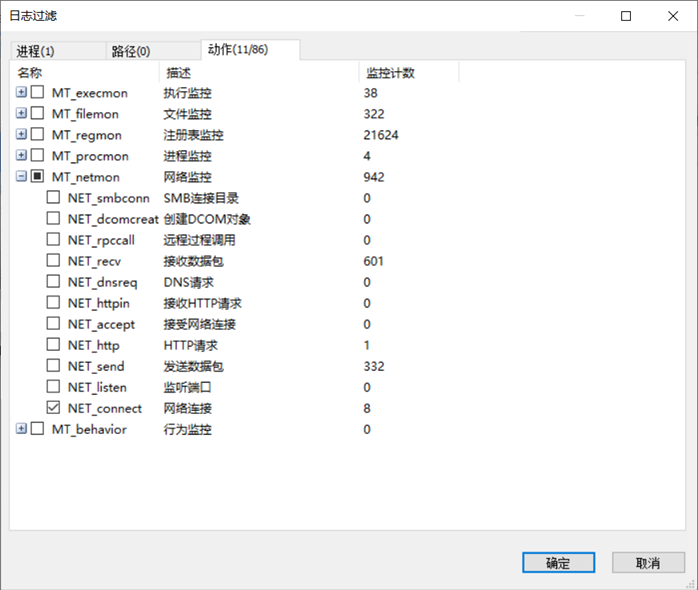

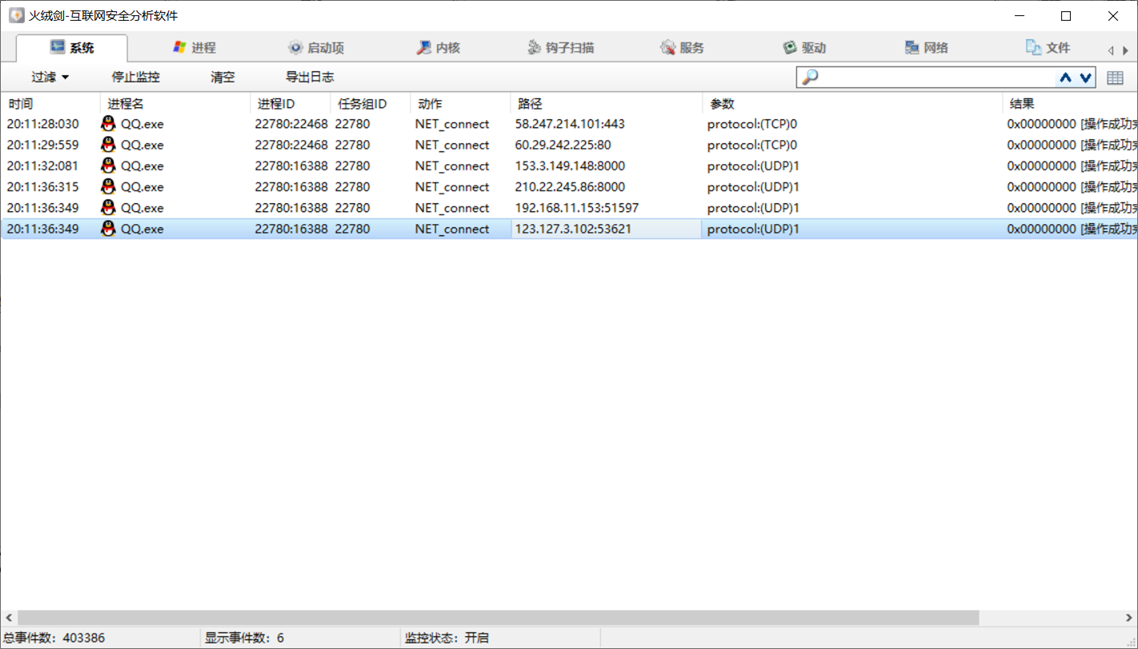

通过动作过滤,只保留NET_connect

排除掉192开头的内网地址

80端口是为HTTP协议开放的,443端口用于HTTPS服务,端口8000是一个服务器端口,提供的服务:OICQ

将这些端口排除

该好友的实际地址为北京市丰台

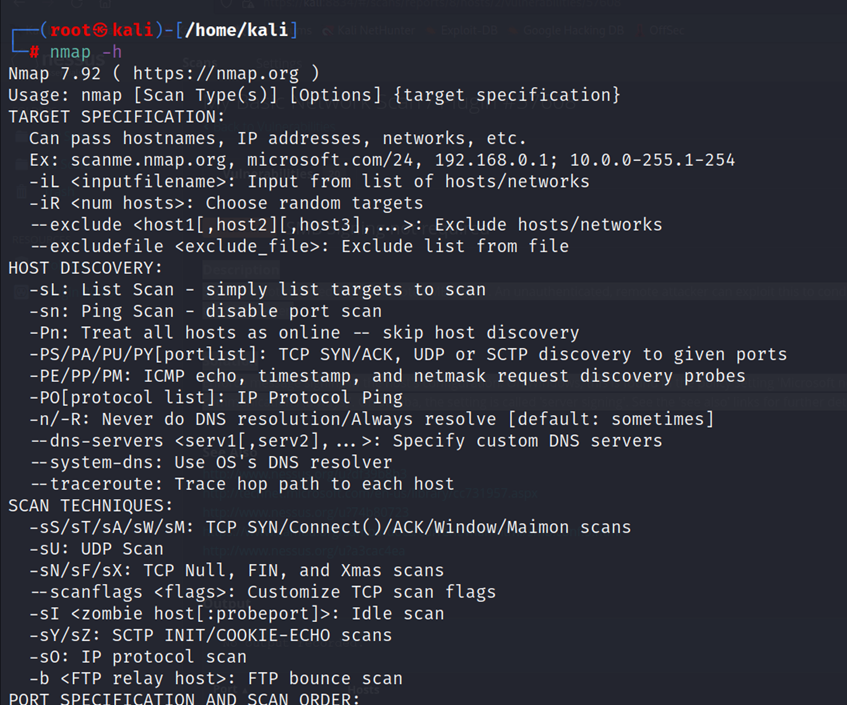

1.3使用nmap扫描

使用nmap开源软件对靶机环境进行扫描,回答以下问题并给出操作命令。

1.靶机IP地址是否活跃

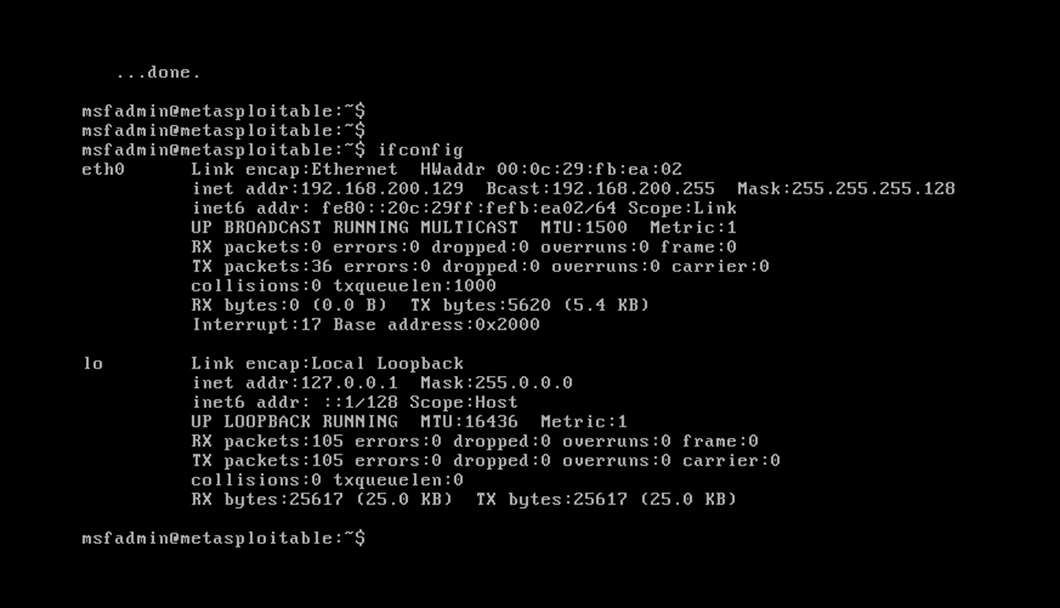

使用 ifconfig 查看靶机 IP:192.168.200.129

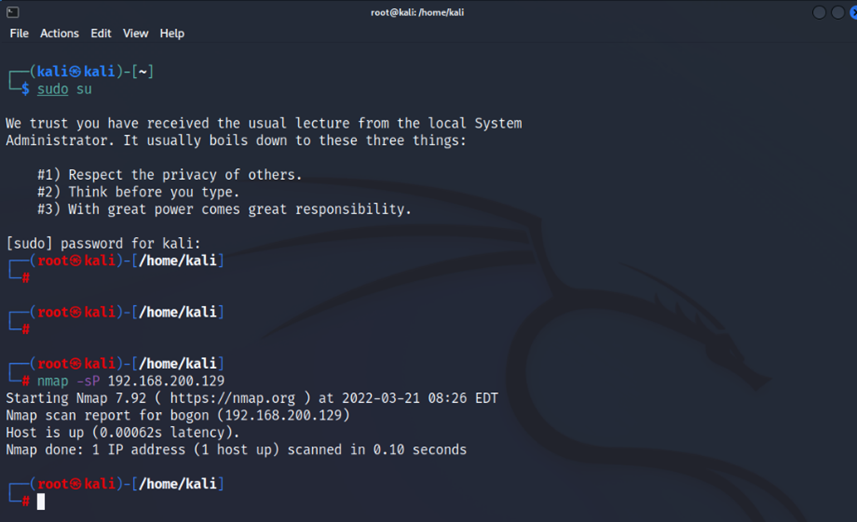

使用sudo su提权

通过指令nmap -sP 192.168.200.129查询靶机IP地址是否活跃,发现提示Host is up说明靶机处于活跃状态。

发现提示Host is up说明靶机处于活跃状态

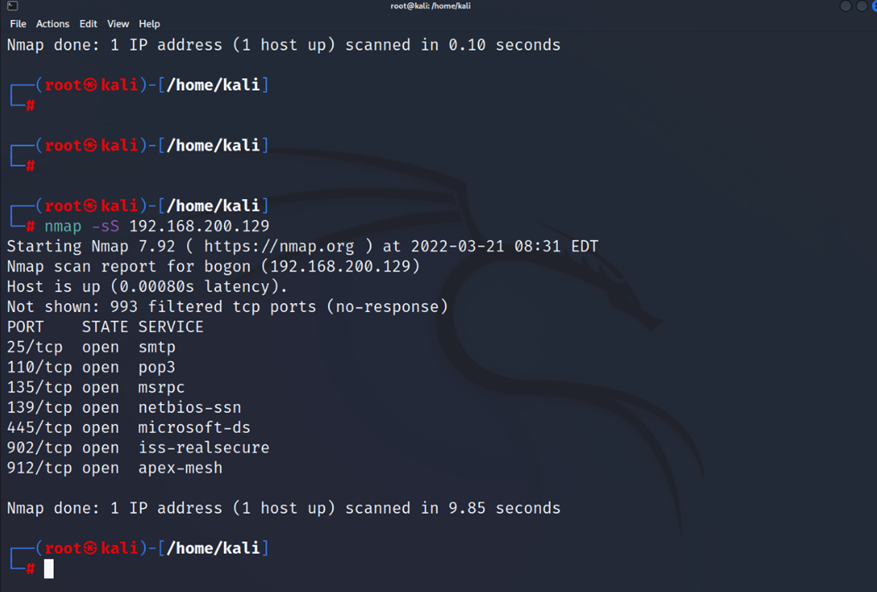

2.靶机开放了哪些TCP和UDP端口

用指令nmap -sS 192.168.200.129对靶机进行TCP SYN扫描。

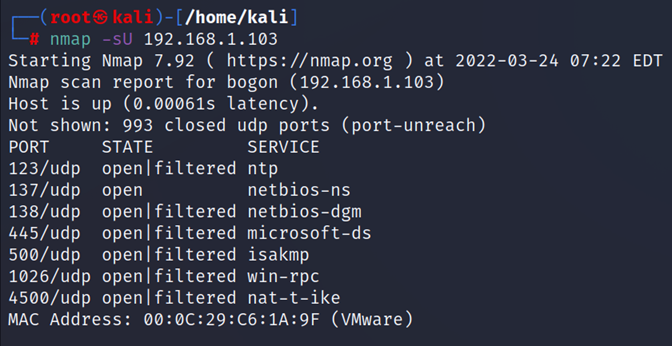

由于metasploit2没有开放UDP端口,切换到windows靶机,使用nmap -sU 192.168.1.103对UDP端口进行扫描。

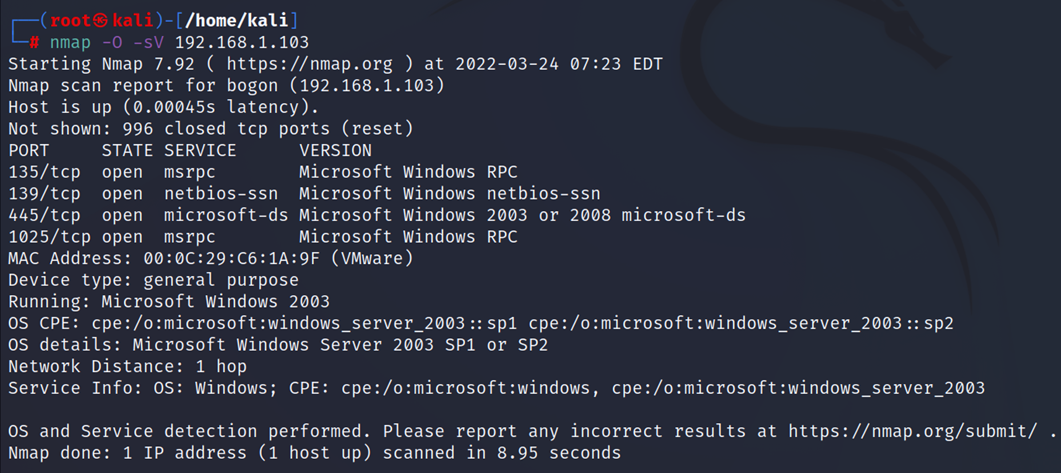

3.靶机安装了什么操作系统,版本是多少

使用nmap -O -sV 192.168.1.103对操作系统类型和网络服务进行扫描

4.靶机上安装了哪些服务

ntp

netbios-ns

netbios-dgm

microsoft-ds

isakmp

win-rpc

nat-t-ike

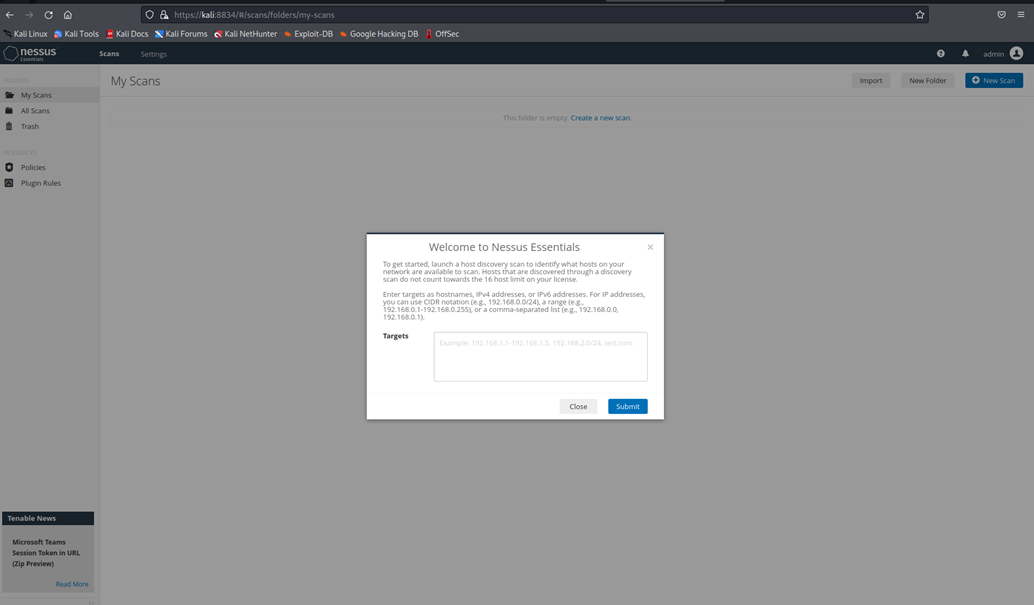

1.4使用Nessus扫描

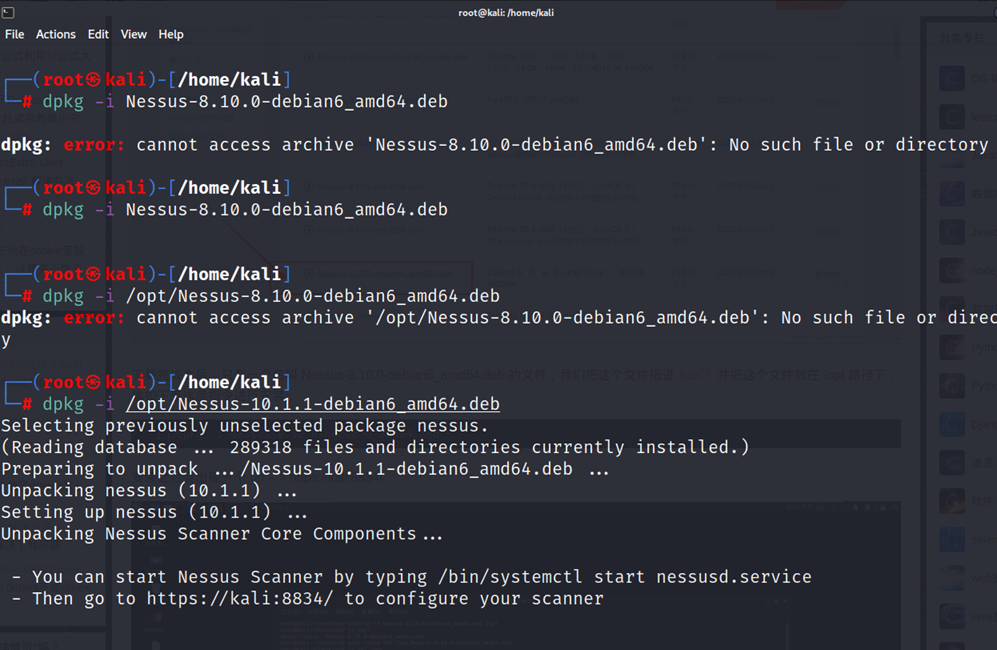

打开nessus 官网,下载Nessus-10.1.1-debian6_amd64.deb,把这个文件拖进 kali 并把这个文件放在 /opt 路径下;

输如下面这条指令进行安装:

dpkg -i Nessus-10.1.1-debian6_amd64.deb

根据上一步安装成功后的提示信息,根据提示执行以下命令启动 nessus

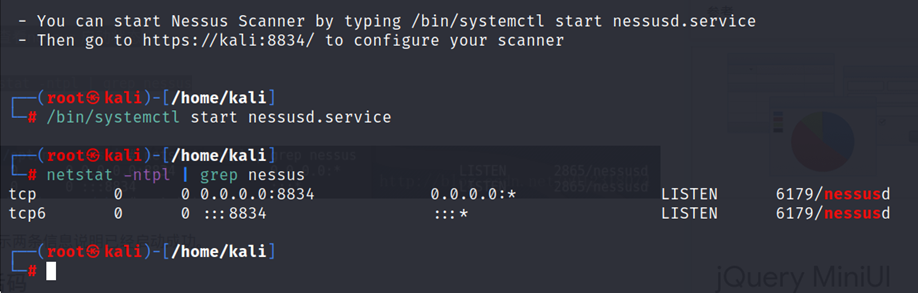

/bin/systemctl start nessusd.service

启动后可以查看nessus 启动状态

netstat -ntpl | grep nessus

获取激活码,跳转到注册页面,这里只需填写姓名和邮箱地址,姓名可以随意写,邮箱填写自己的真实邮箱,保证能收到激活码,然后点击"Register"

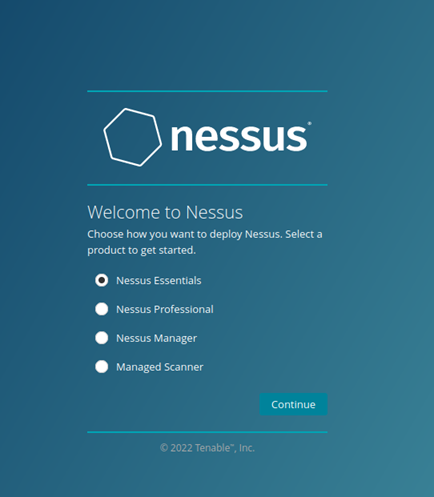

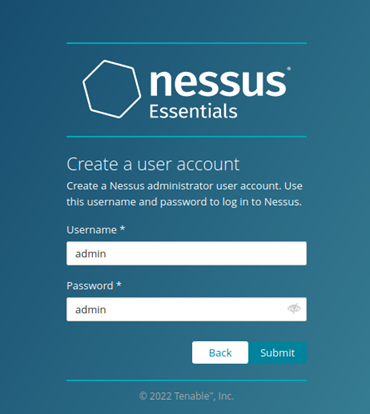

登陆 web 界面

按照之前提示信息打开网页:https://kali:8834/

输入用户名及密码,这里均是自定义的。

Kali 安装 Nessus 完成

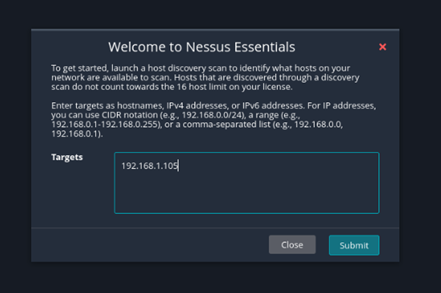

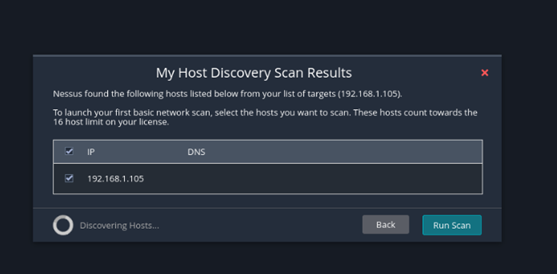

在Target里面填上靶机地址,就可以进行扫描了

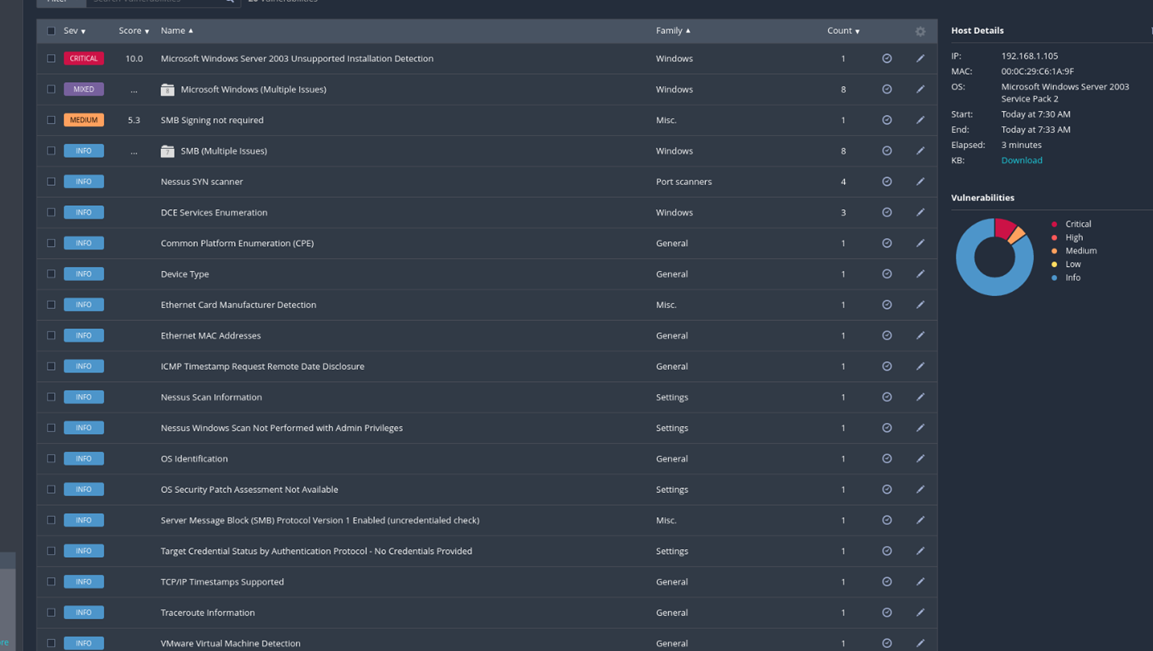

扫描结果如下:

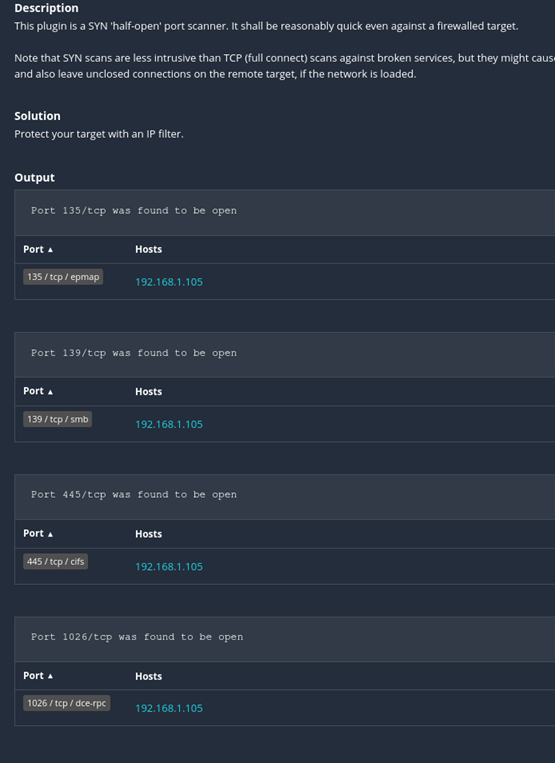

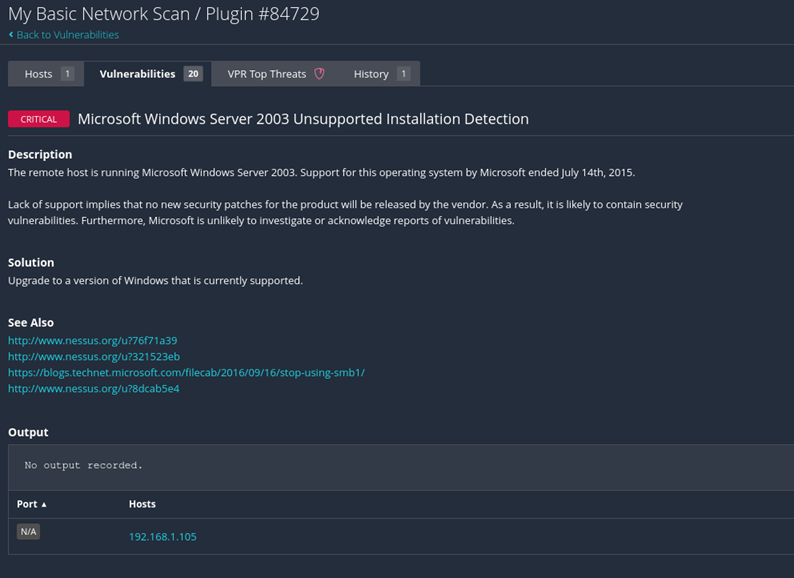

1.靶机上开放了哪些端口:

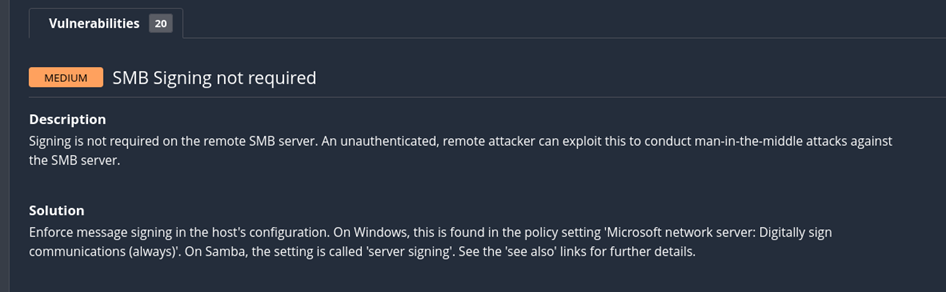

2.靶机各个端口上网络服务存在哪些安全漏洞:

3.你认为如何攻陷靶机环境,以获得系统访问权:

远程SMB服务器上不需要签名。未经验证的远程攻击者可以利用此漏洞对SMB服务器进行中间人攻击。

1.5搜索自己的网上足迹

通过搜索引擎搜索自己在网上的足迹,并确认自己是否有隐私和信息泄漏问题。

目前尚不存在隐私泄露问题

2.学习中遇到的问题及解决

1.一开始检测不到程序事件,发现原来是没有点开启监控按钮

2.使用nmap时要注意参数的大小写,同一个字母大小写不同时代表不通的意思。

3.学习感想和体会

通过完成本次这次实践,我学会了如何通过域名查询DNS注册信息,学习到了nmap和Nessus的使用方法,认识到了平时上网时会在网上留下足迹,要注意自己的隐私和信息泄漏问题。