2024 盘古石数据取证 服务器部分wp

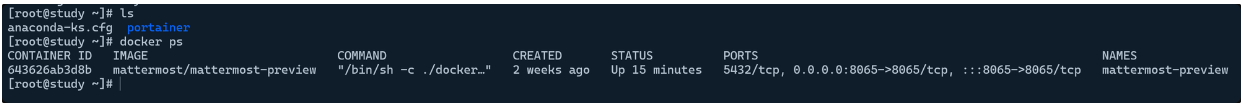

1. 分析内部IM服务器检材,在搭建的内部即时通讯平台中,客户端与服务器的通讯端口是:[答案格式:8888][★☆☆☆☆]

8065

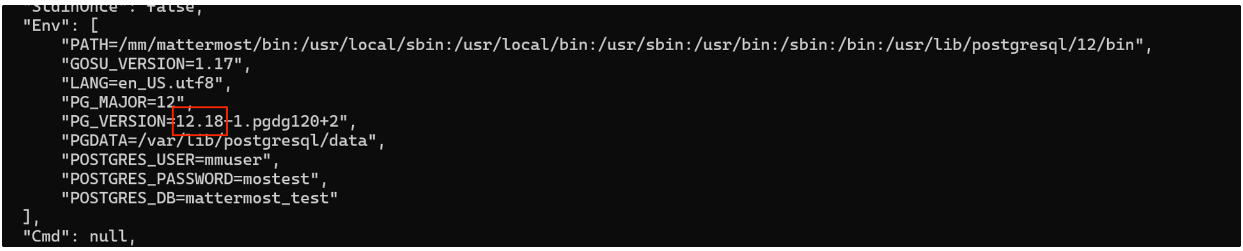

2. 分析内部IM服务器检材,该内部IM平台使用的数据库版本是: [答案格式:12.34][★★☆☆☆]

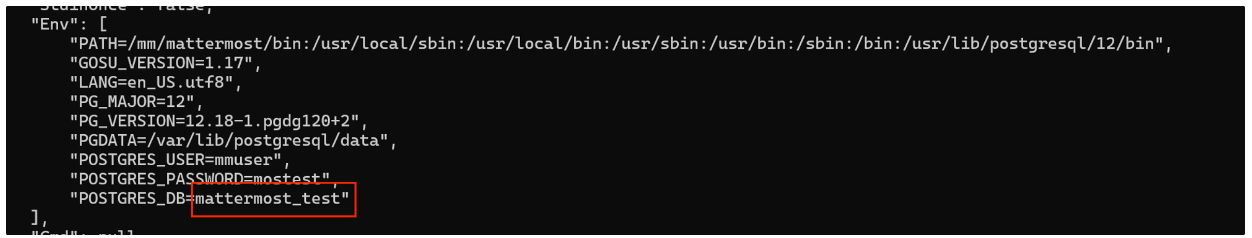

使用docker inspect 64

12.18

3. 分析内部IM服务器检材,该内部IM平台中数据库的名称是:[答案格式:小写][★★☆☆☆]

mattermost_test

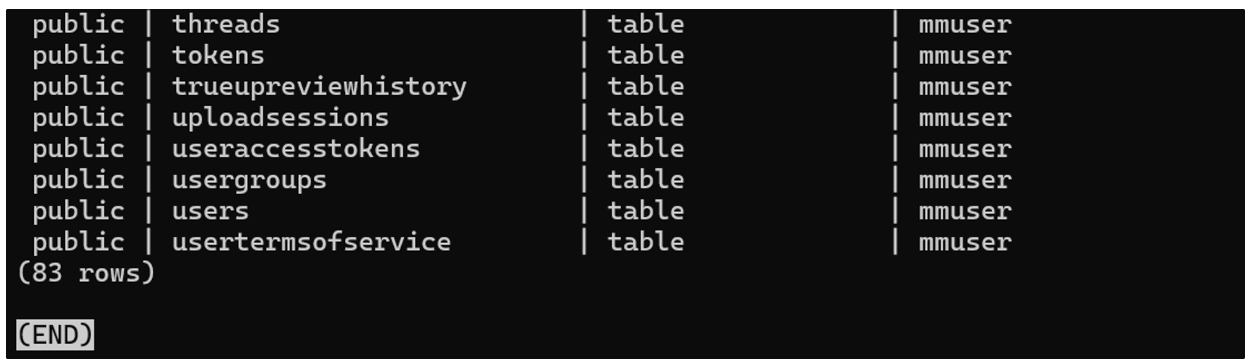

4. 分析内部IM服务器检材,该内部IM平台中当前数据库一共有多少张表:[答案格式:1][★★☆☆☆]

首先进入容器:docker exec -it 64

然后进入数据库:psql -U mmuser -d mattermost_test

输入\d查看表

除去表头共82个表

5. 分析内部IM服务器检材,员工注册的邀请链接中,邀请码是:[答案格式:小写数字字母][★★★☆☆]

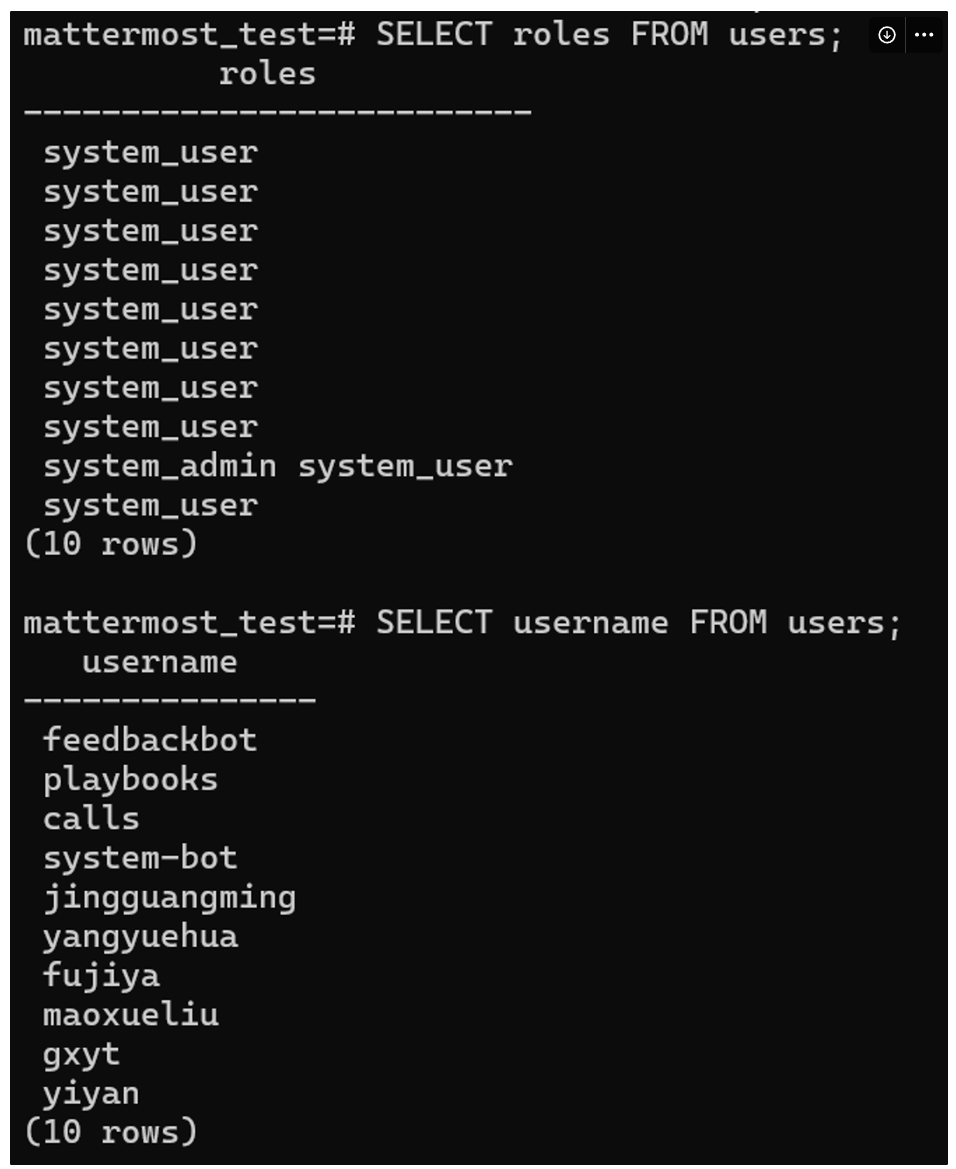

查询users表:SELECT * FROM users;

发现有10条

查看用户名和特权等级

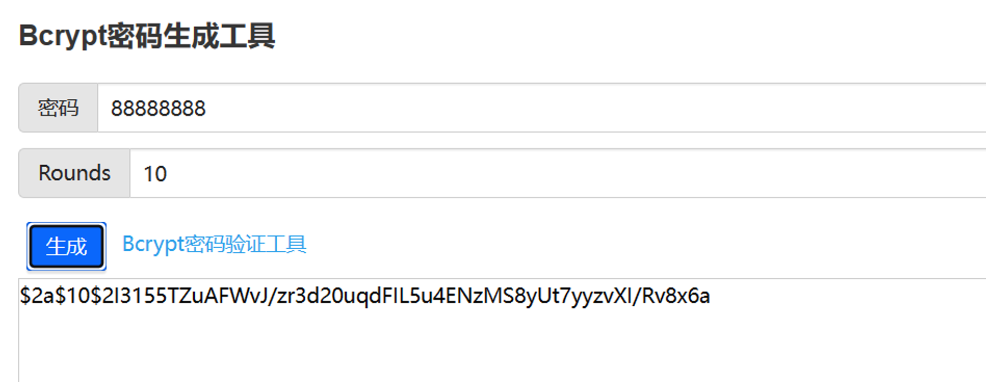

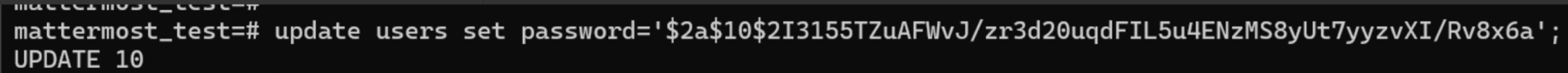

更改数据库中的用户密码

然后访问:192.168.244.128:8065

登录老板的账户:gxyt 88888888

成功进入后台

得到邀请码:

54d916mu6p858bbyz8f88rmbmc

6. 分析内部IM服务器检材,用户yiyan一共给fujiya发送了几个视频文件:[答案格式:数字][★★★☆☆]

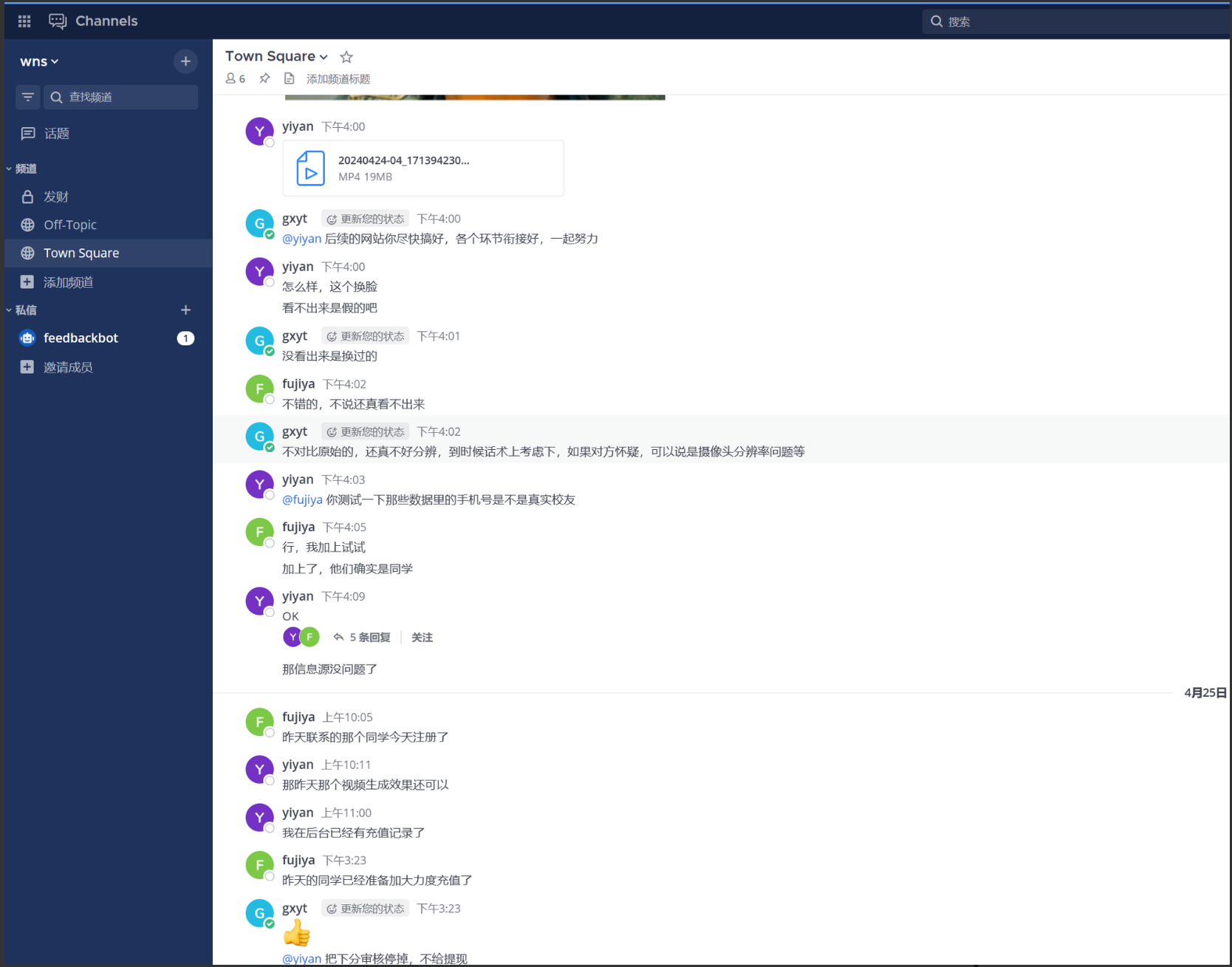

登录yiyan的账户:yiyan 88888888

发现是2个。

7. 分析内部IM服务器检材,用户yiyan在团队群组中发送的视频文件的MD5值是:[答案格式:小写][★★★☆☆]

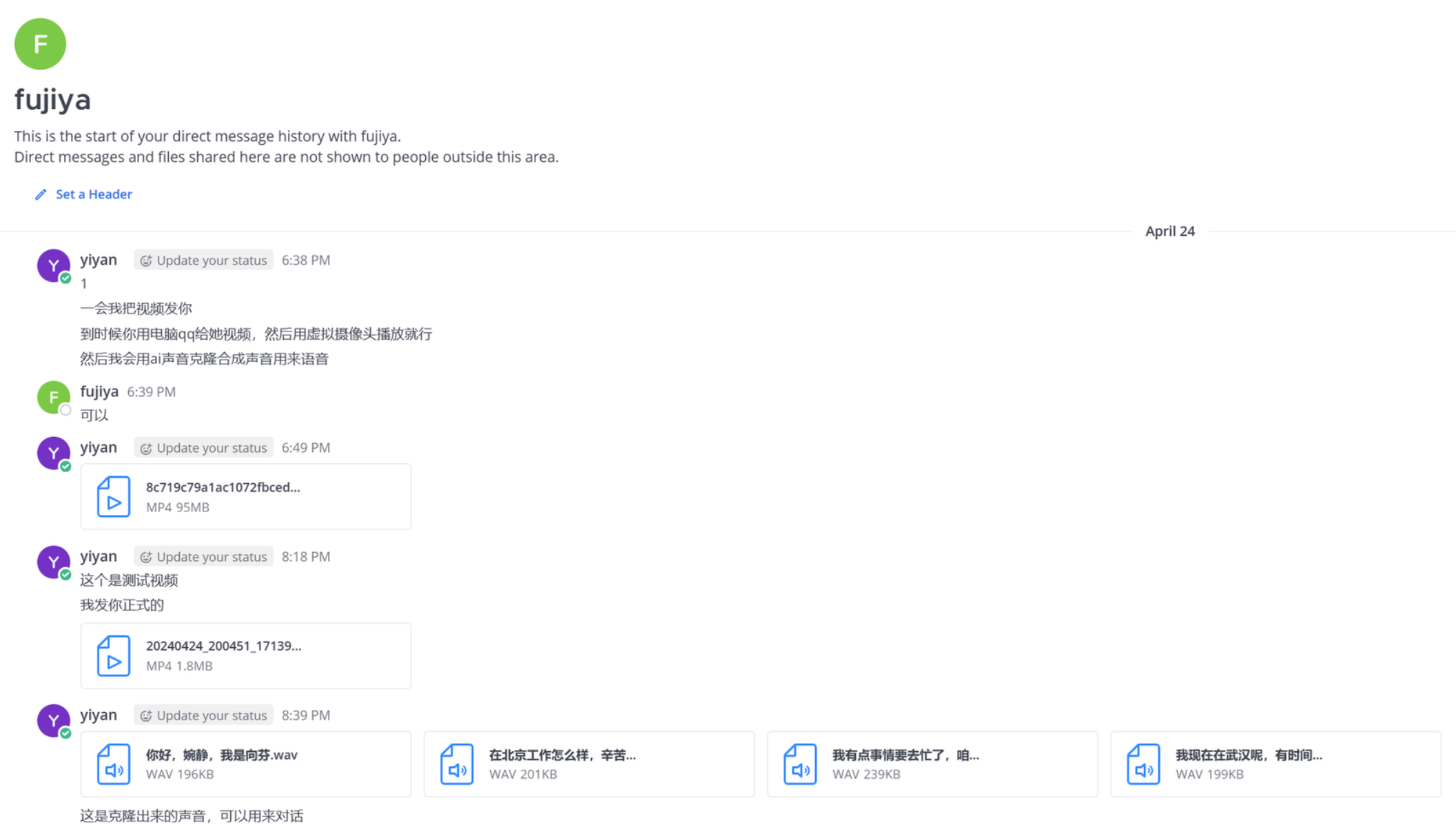

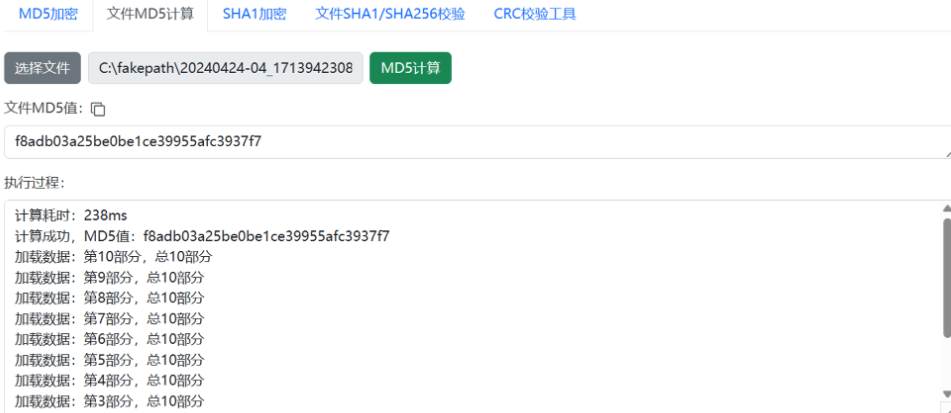

下载视频,计算MD5得到:f8adb03a25be0be1ce39955afc3937f7

8. 分析内部IM服务器检材,一个团队中允许的最大用户数是:[答案格式:数字][★★★★☆]

在系统控制台找到 50人

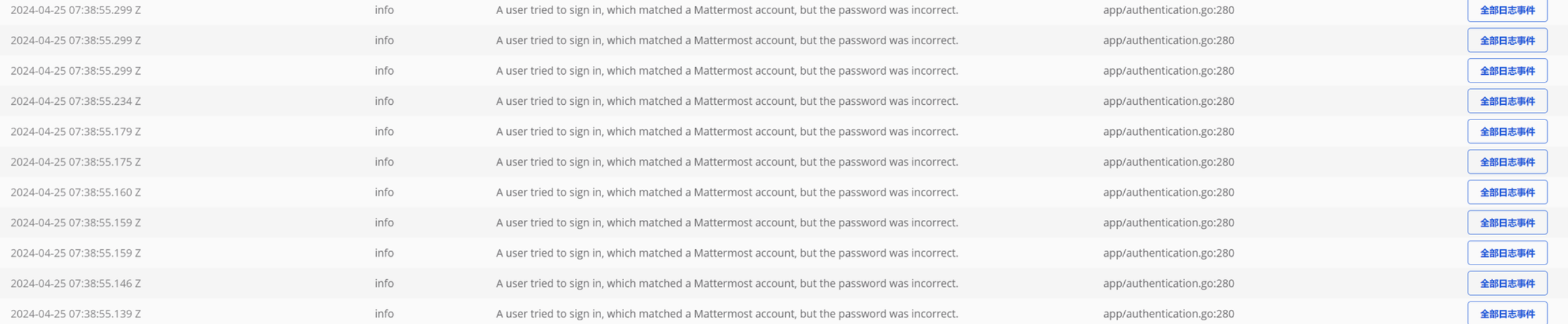

9. 分析内部IM服务器检材,黑客是什么时候开始攻击:[答案格式:2024-01-01-04-05][★★★☆☆]

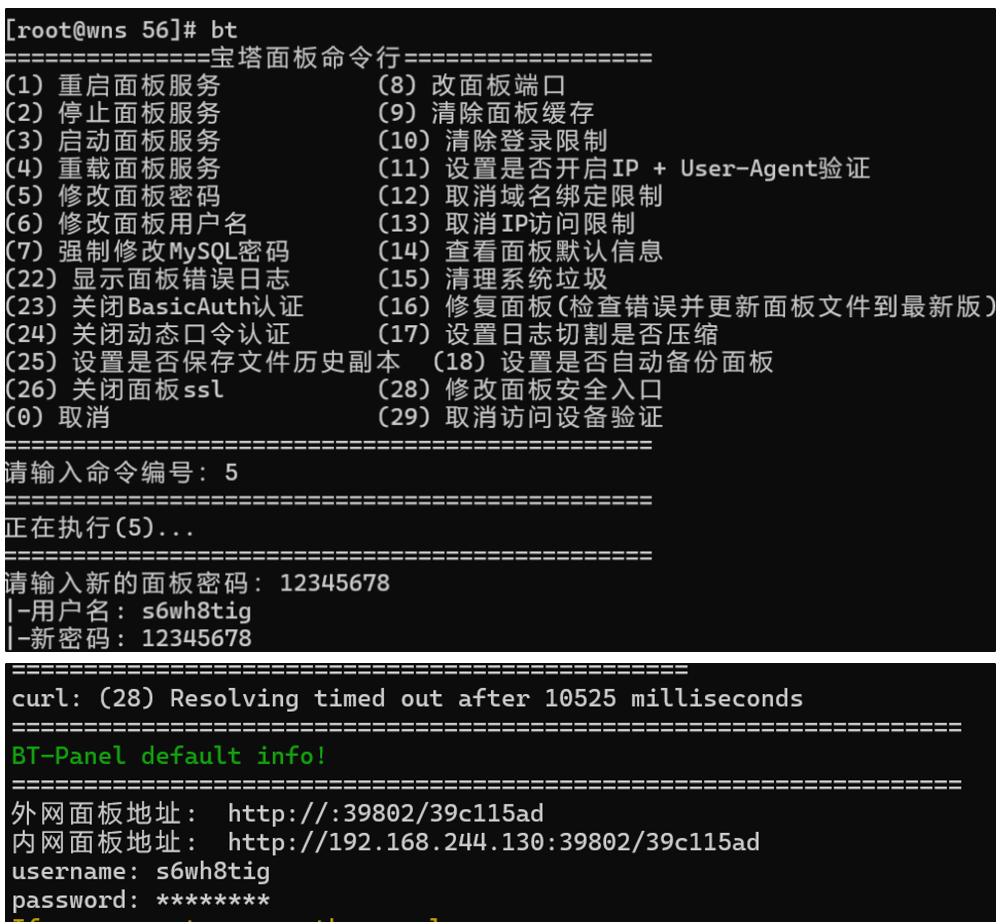

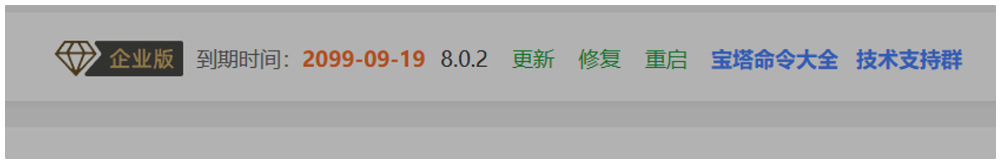

10. 分析网站服务器检材,网站搭建使用的服务器管理软件当前版本是否支持32位系统:[答案格式:是/否][★☆☆☆☆]

版本为8.0.2

不支持32位

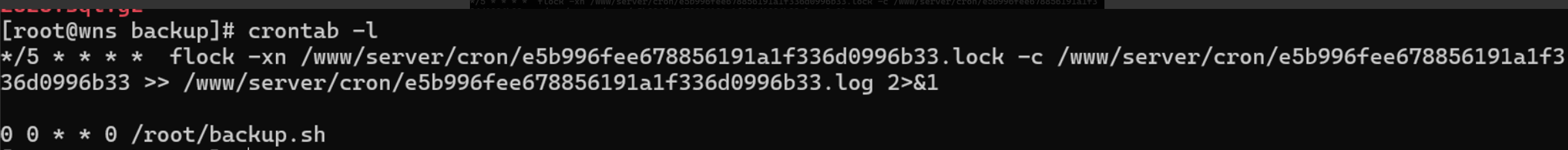

11. 分析网站服务器检材,数据库备份的频率是一周多少次:[答案格式:1][★★☆☆☆]

使用crontab -l查看定时命令:

第二个命令的定时任务格式是 0 0 * * 0,表示每周日午夜执行一次。

故1周1次

12. 分析网站服务器检材,数据库备份生成的文件的密码是:[答案格式:admin][★★☆☆☆]

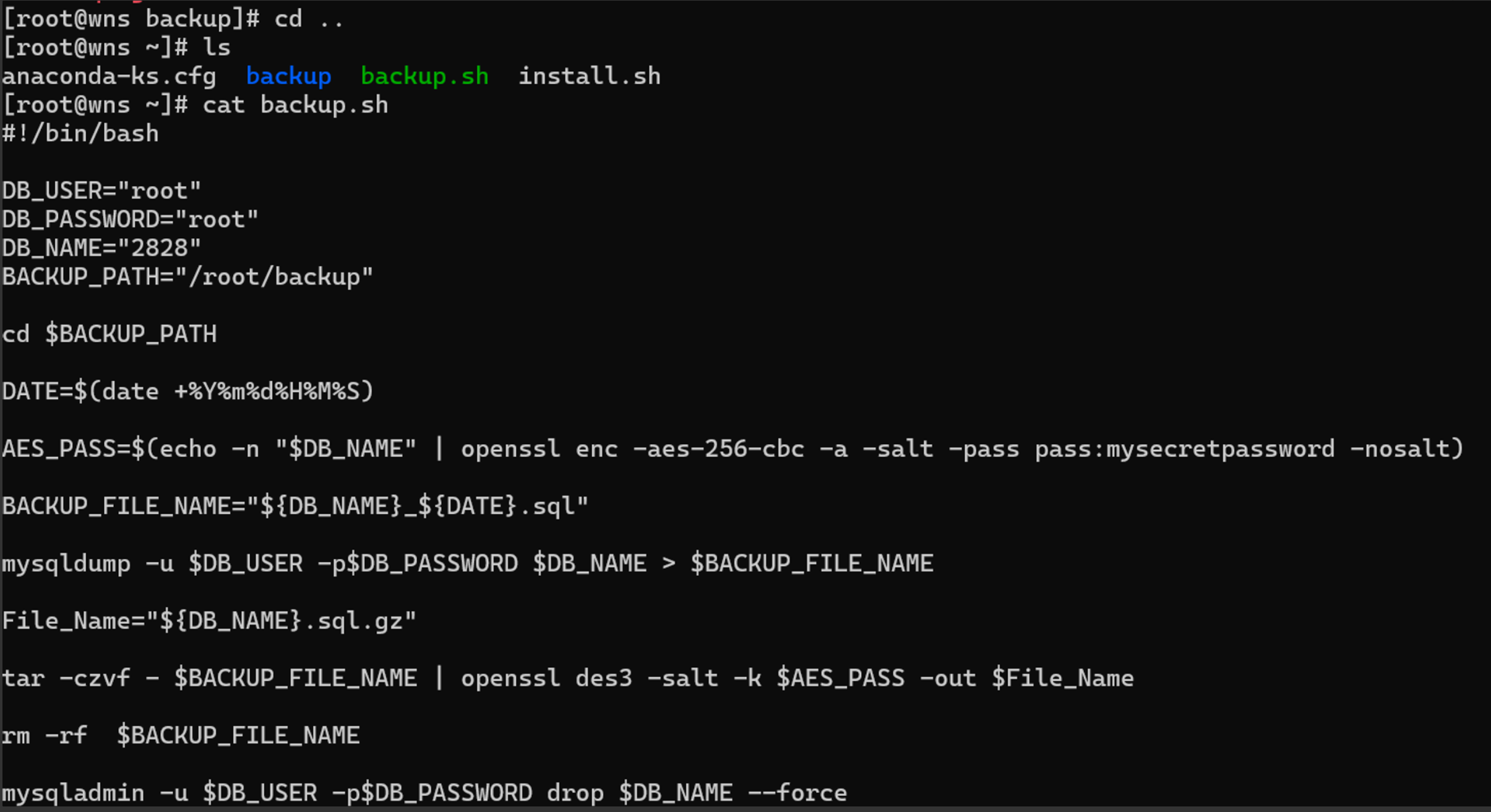

cat backup.sh

发现密码为:mysecretpassword