黑客攻击应急响应

应急响应

什么是应急响应:

“应急响应”对应的英文是“Incident Response”或“Emergency Response”等,通常是指一个组织为了应对各种意外事件的发生所做的准备以及在事件发生后所采取的措施。(百度)

为什么要应急响应:

我们的电脑受到攻击后,需要尽快的找到病毒的位置,让损伤达到最小。

攻击类型:

首先我们先了解一下,攻击的几种类型(大概就这几种)

web入侵:

挂马,网页篡改,植入webshell,黑页,暗链等

主机入侵:

病毒木马,勒索病毒,远控后门,系统异常,RDP爆破,SSH爆破,主机漏洞,数据库入侵等

网络攻击:

DDOS/CC攻击,ARP攻击,DNS/HTTP劫持

路由器/交换机攻击:

内网病毒,配置错误,机器本身的漏洞等

Windows应急响应:

1.查看启动项

最简单的就是查看启动项,是否有恶意程序会在电脑开机时自启动,导致自己的电脑会一直上线,成为黑客的肉机。

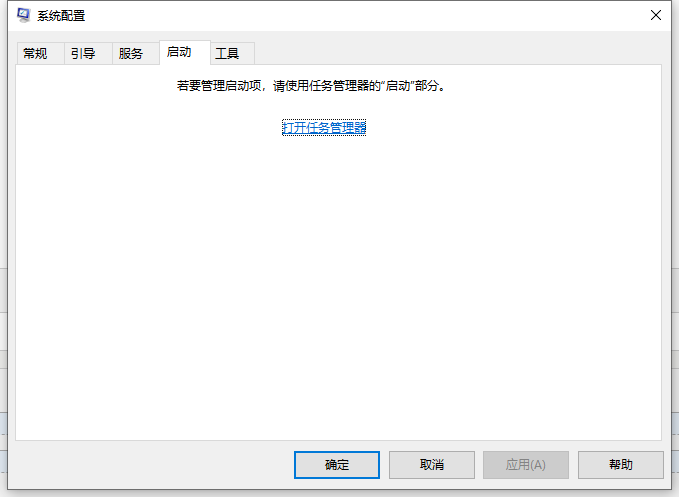

打开运行输入msconfig

msconfig

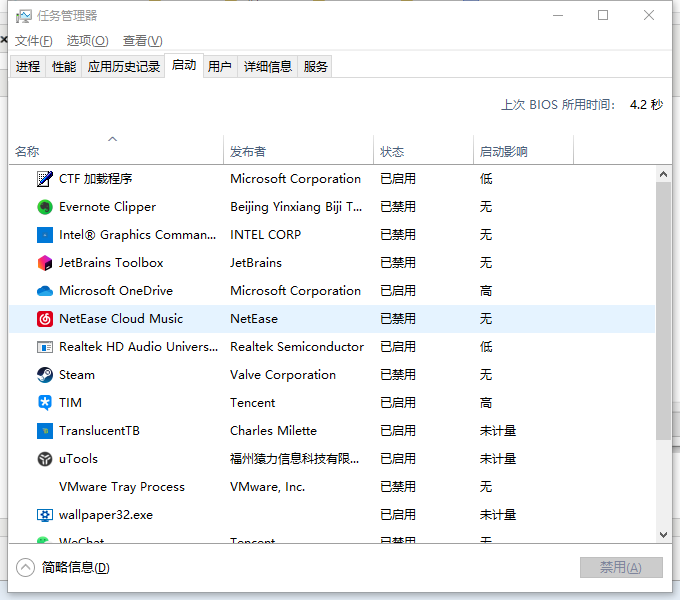

windows7上可以直接在这里看到开机的启动项,现在windows10需要在任务管理器中查看

Ctrl+Shift+Esc打开任务管理器,切换到启动即可查看。

2.查看日志

日志会记录计算机的所有行为,所以黑客的行为会被记录在日志中,我们可以通过检查日志来查看自己的计算机是否正常。

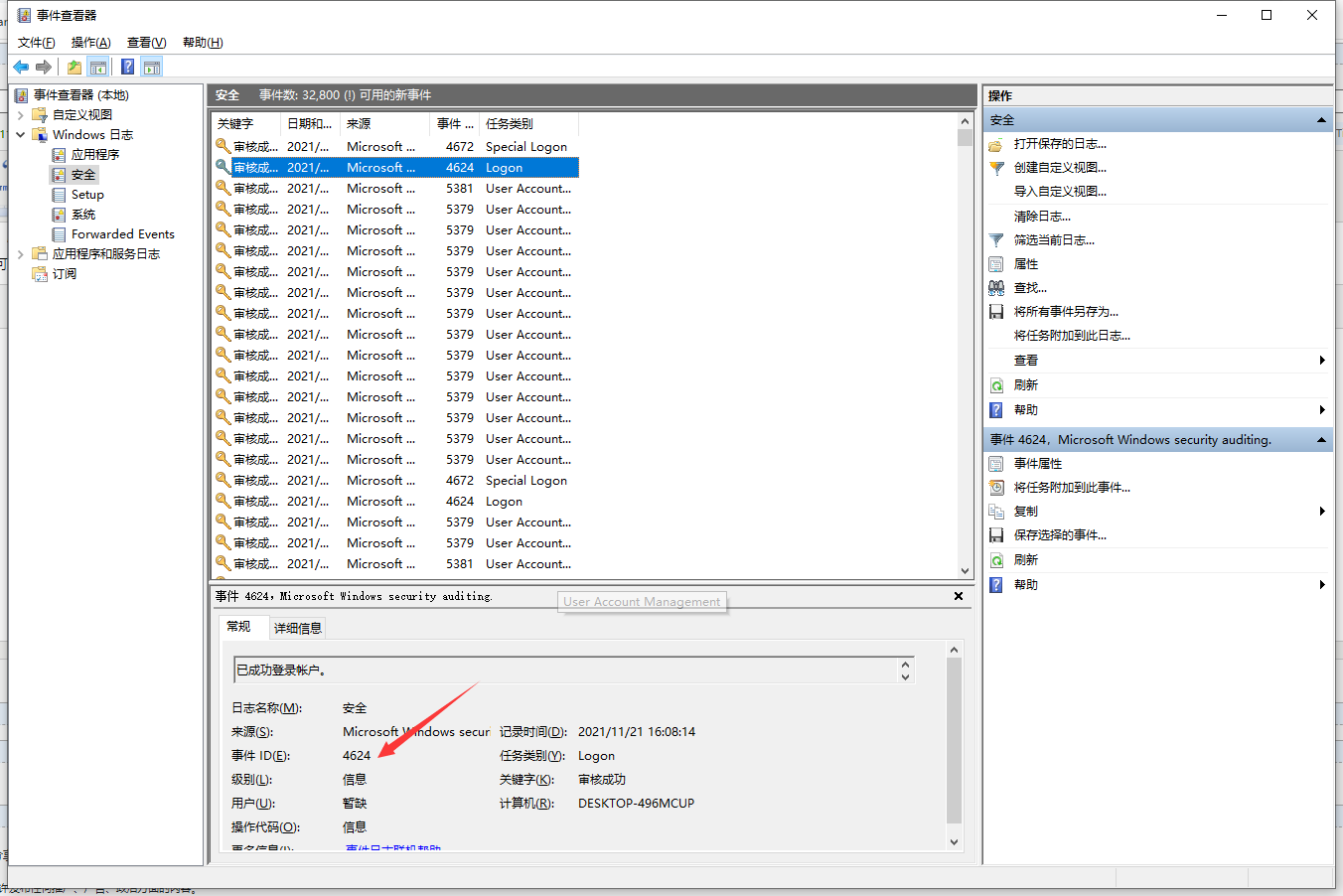

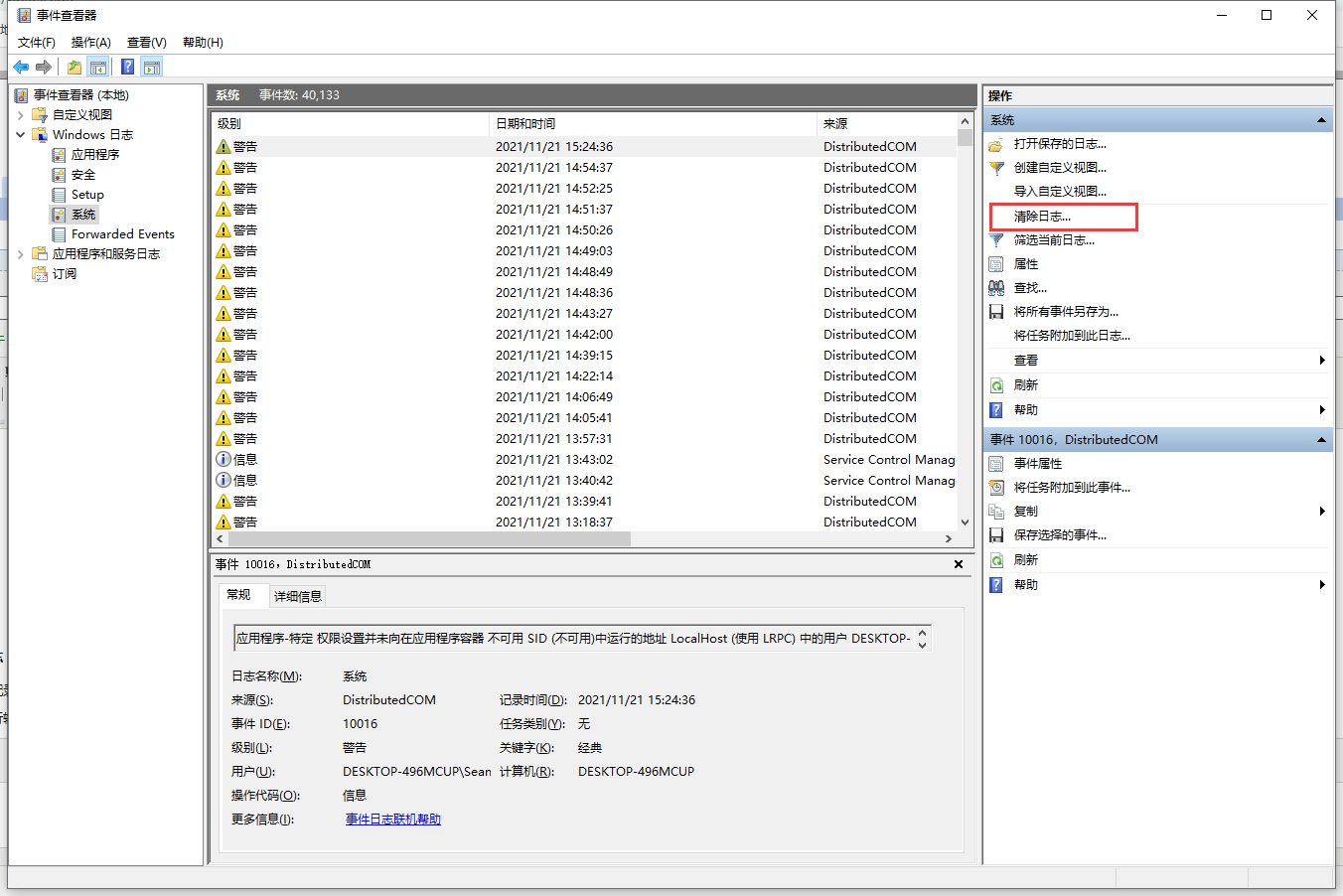

打开运行输入eventvwr.msc即可查看日志。

eventvwr.msc

通过查看事件id来排查相关的操作行为

1 1102 清理审计日志 2 4624 账号成功登录 3 4625 账号登录失败 4 4672 授予特殊权限 5 4720 创建用户 6 4726 删除用户 7 4728 将成员添加到启用安全的全局组中 8 4729 将成员从安全的全局组中移除 9 4732 将成员添加到启用安全的本地组中 10 4733 将成员从启用安全的本地组中移除 11 4756 将成员添加到启用安全的通用组中 12 4757 将成员从启用安全的通用组中移除 13 4719 系统审计策略修改 14 4768 Kerberos身份验证(TGT请求) 15 4769 Kerberos服务票证请求 16 4776 NTLM身份验证

日志是可以清除的,但清除日志这一行为同样会被记录下来,所以检查日志就可以确认你的计算机在一段时间内是否正常。

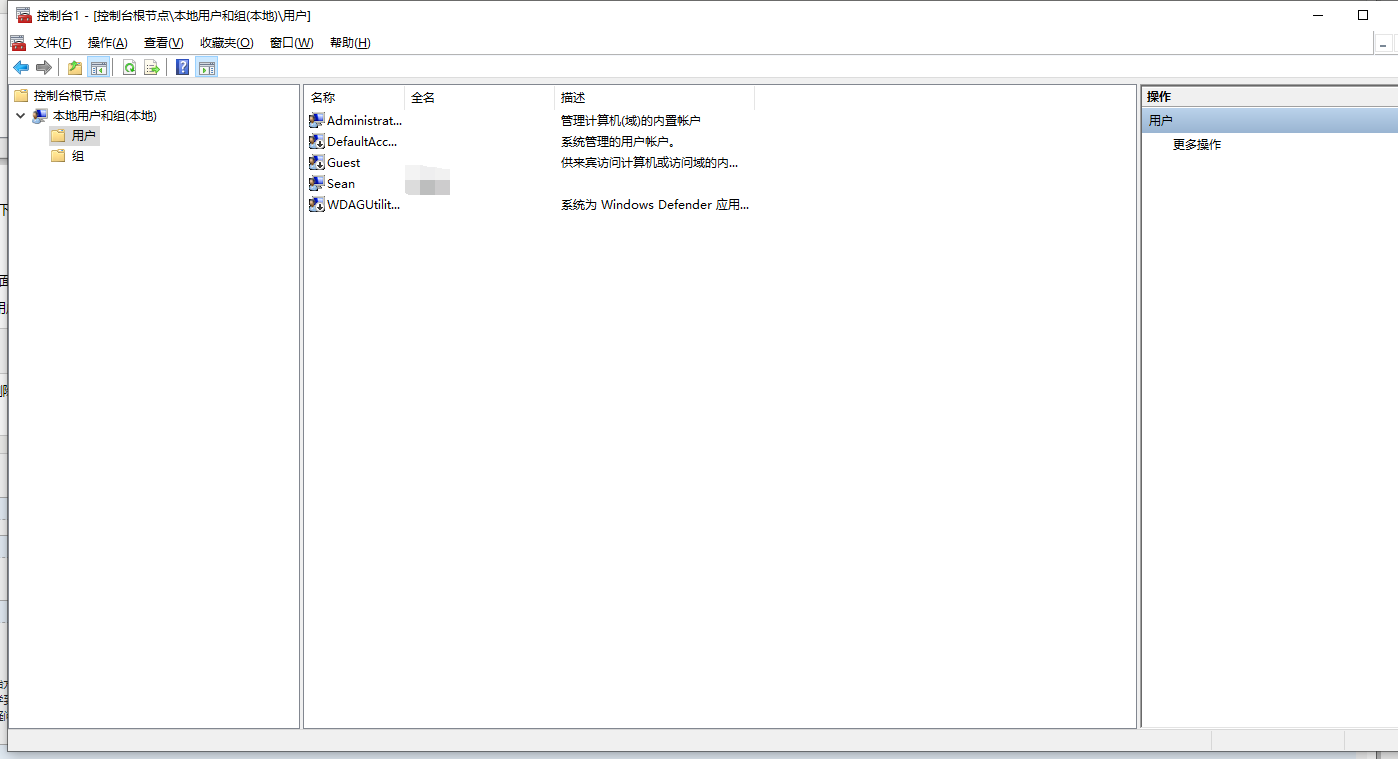

3.检查账户

黑客获得shell后,通常会新建一个用户用来登陆远程桌面。

我们可以在命令行中输入net user查看当前计算机等等用户有无增加

net user

或在在运行中输入mmc打开控制台,选择文件->添加/删除管理单元->本地用户和组。

4.文件排查

一般带有tmp/temp的都是存放临时文件的地方,也是一般病毒存在的地方。

在运行输入 %temp% 查看临时文件,输入 %UserProfile% 查看最近打开的文件

5.网络状态排查

在cmd中输入netstat -ano查看

netstat -ano

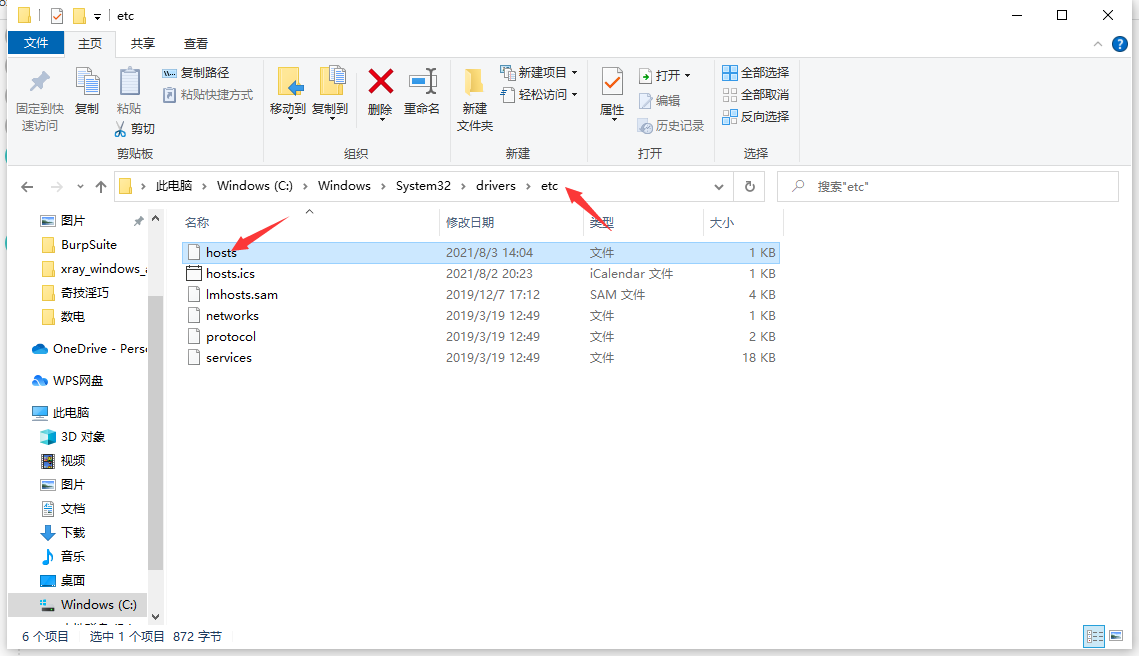

查看hosts文件是否被修改,hosts文件的存放位置为C:\Windows\System32\drivers\etc

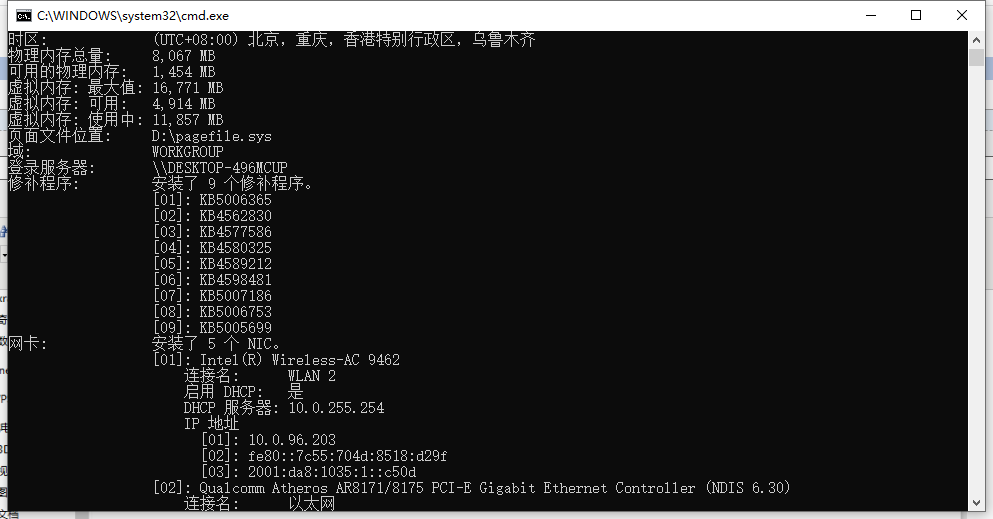

6.漏洞与系统补丁

在cmd中输入systeminfo即可查看计算机安装的补丁

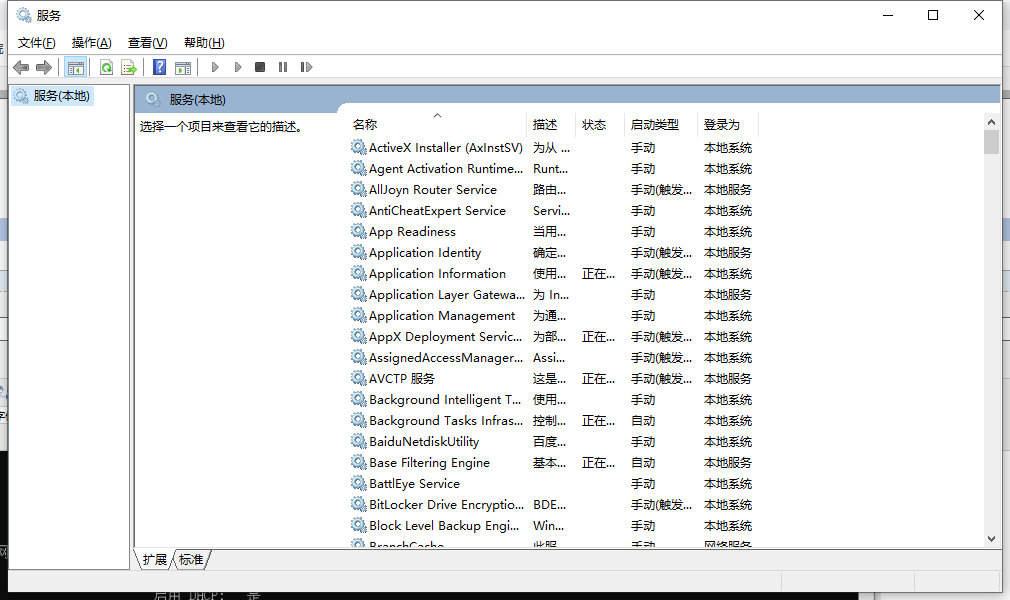

7.windows服务项排查

在运行中输入services.msc打开服务

services.msc

通常病毒都会藏着这里,并伪装名字(具体怎么找到我也不太会)