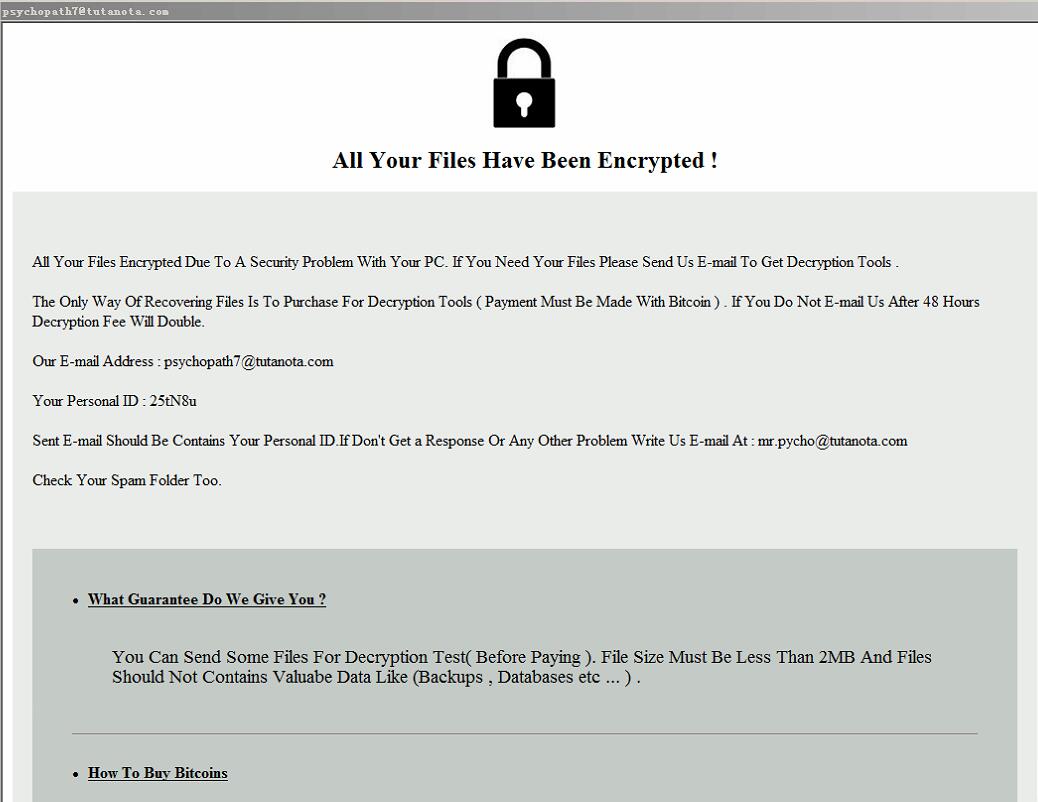

当你发现你的服务器文件 都被改变了后戳,且文件夹下 有Read_Me!_.txt 内容是

Your Data Locked.

To Get Decryption Instructions Email Us ,Don't Edit Files Or Folders !

ID : xxxxxx

Email Address :psychopath7@tutanota.com

那就是中勒索病毒了,勒索软件名字是 Kamira99

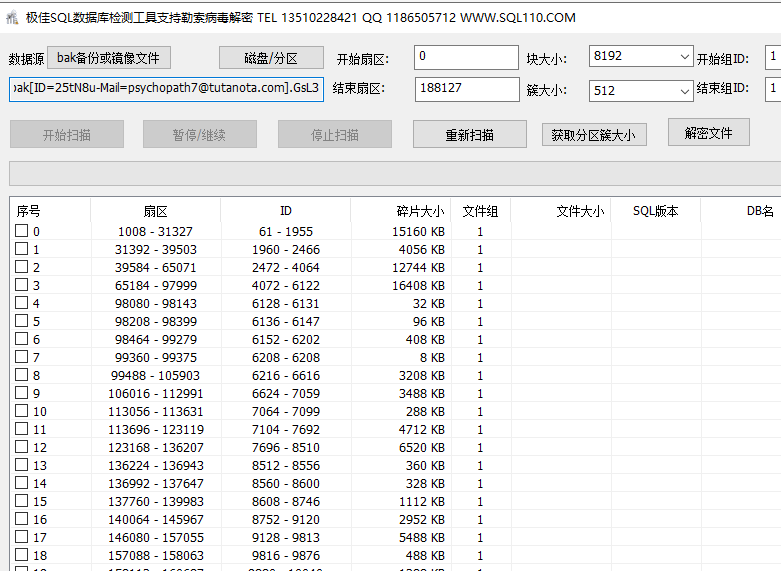

此类病毒被加密的数据库文件可以回复,完整度可达99% 有这样的案例不要放弃。

什么是Kamira99勒索软件?

Kamira99实际上是一个勒索软件类型的程序,与FilesRecoverEN几乎相同。该恶意软件对文件进行加密和重命名,并创建赎金记录,要求支付解密费用。换句话说,受Kamira99影响的文件将变得无法访问/无法使用,并且要求受害者付款-恢复其数据。在加密过程中,文件将按照以下模式重新命名:原始文件名,分配给受害者的唯一ID,网络罪犯的电子邮件地址以及随机的四个字符(数字和字母)的扩展名。详细地说,最初名为“ 1.jpg ”的文件将类似于“ 1.jpg [ID=Bpol6v-Mail=kamira99@tutanota.com] .ba8g”“-进行加密。完成此过程后,将在弹出窗口(“ ReadMe_Now!.hta ”)和“ Read_Me!_。txt ”文本文件中创建要求赎金的消息,这些文件将放入受感染的文件夹中。

文本文件中的消息(“ Read_Me!_。txt ”)通知受害者其数据已被锁定。该说明指示通过电子邮件与Kamira99背后的网络罪犯建立联系-予以恢复。此外,警告受害者不要编辑其文件和文件夹。弹出窗口(“ ReadMe_Now!.hta)-文件将被解密并发回。该消息以警告结束。受害者被警告说,使用第三方工具/软件重命名,修改和/或尝试解密受到破坏的数据可能会导致永久性数据丢失。

在许多勒索软件感染的情况下,在没有造成攻击的个人/团体干预的情况下,解密是不可能的。可能是该恶意软件仍在开发中和/或存在重大错误(缺陷)。无论哪种情况,都明确建议不要满足赎金要求。尽管受害者在付款-网络罪犯经常不发送承诺的解密工具/软件。因此,受害者会遭受经济损失,其文件将保持加密状态。从操作系统中删除Kamira99勒索软件-将阻止其加密更多数据。不幸的是,删除将不会恢复已经受影响的文件。唯一的解决方案是从备份中恢复它们(如果在感染之前进行了备份并存储在单独的位置)。

Jdtdypub,Dark和Ctpl是勒索软件类别中的几个恶意程序示例。该恶意软件旨在加密数据和/或锁定设备的屏幕-要求赎金以进行解密/访问恢复。这些程序/感染之间有两个主要区别-它们使用的密码算法(对称或不对称))和赎金的大小。当针对普通用户进行杠杆操作时,总和的范围通常在3到1美元之间。通常使用数字货币(例如,加密货币,预付款凭证等),因为它们的交易难以/不可能追踪。为了保护文件,强烈建议将备份保留在远程服务器和/或未插拔的存储设备中(最好在几个不同的位置)。

勒索软件如何感染我的计算机?

勒索软件和其他恶意软件使用多种技术进行分发。恶意软件可以伪装成普通程序/媒体或与普通程序/媒体捆绑在一起,并通过可疑的下载渠道(例如,非官方和免费的文件托管网站,对等共享网络以及其他第三方下载器)进行传播。非法激活工具(“破解”)和非法更新程序是恶意软件扩散内容的主要示例,这些内容通常是从不可靠的来源获得的。“破解”工具可能会导致感染,而不是激活许可的产品。伪造的更新程序通过利用过时的程序的漏洞和/或安装恶意软件而不是承诺的更新来感染系统。

恶意软件(包括勒索软件)也通过垃圾邮件活动进行分发-大规模操作,在此期间,发送数千封欺骗性电子邮件。这些字母通常表示为“紧急”,“重要”,“优先”等。他们甚至可能伪装成来自合法机构,组织,公司,服务提供商和其他实体的邮件。诈骗电子邮件中包含与之相关的感染性文件和/或链接。病毒性文件可以采用多种格式,例如PDF和Microsoft Office文档,档案(RAR,ZIP等),可执行文件(.exe,.run等),JavaScript等。打开恶意文件后,将启动感染链(即,恶意软件下载/安装)。

威胁摘要:

名称 Kamira99病毒

威胁类型 勒索软件,加密病毒,文件柜

加密文件扩展名 扩展名由四个随机字符组成-数字和字母(文件后还附加了唯一的ID和网络罪犯的电子邮件地址)

索要赎金 ReadMe_Now!.hta和Read_Me!_。txt

网络犯罪联系 kamira99@tutanota.com和@ cpp80.com

检测名称 Avast(Win32:Trojan-gen),BitDefender(Gen:Heur.Ransom.REntS.Gen.1),ESET-NOD32(Win32 / Filecoder.OFR的变体),卡巴斯基(UDS:Trojan.Win32.Generic),Microsoft (赎金:Win32 / Vigorf.A),检测的完整列表(VirusTotal)

症状 无法打开计算机上存储的文件,以前的功能文件现在具有不同的扩展名(例如,my.docx.locked)。赎金要求消息显示在您的桌面上。网络罪犯要求支付赎金(通常以比特币支付)以解锁您的文件。

感染方式 受感染的电子邮件附件(宏),BT网站,恶意广告。

浙公网安备 33010602011771号

浙公网安备 33010602011771号