SSH远程管理及密钥对配置

结构

SSH远程管理

-

配置OpenSSH服务端

-

使用SSH客户端程序

-

密钥对验证的SSH体系

TCP Wrappers访问控制

-

TCP Wrappers概述

-

TCP Wrappers访问策略

SSH远程管理

SSH (Secure Shell)是一种安全通道协议,主要用来实现字符界面的远程登录、远程复制等功能

SSH协议对通信双方的数据传输进行了加密处理,其中包括用户登录时输入的用户口令。因此ssH协议具有很好的安全性。

- SSH客户端: Putty、Xshel1、CRT

- SSH服务端: OpenSSH

OpenssH是实现SSH协议的开源软件项目,适用于各种UNIX、Linux操作系统。

- 执行"systemctl start sshd"命令即可启动sshd服务

- sshd 服务使用的默认端口号为22

- sshd 服务的默认配置文件是/etc/ssh/sshd_config

配置OpenSSH服务端

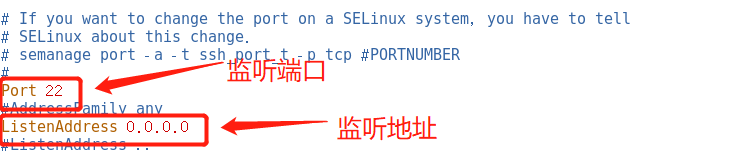

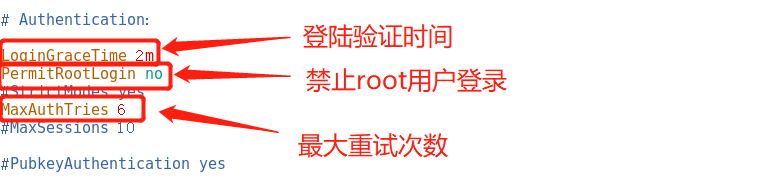

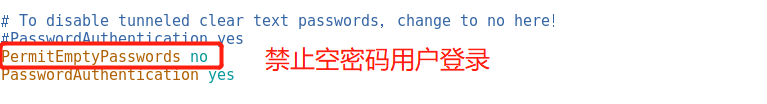

sshd_config配置文件的常用选项设置

vim /etc/ssh/sshd_config

Port 22 #监听端口为22 ListenAddress 0.0.0.0 #监听地址为任意网段,也可以指定OpenSSH服务器的具体IP LoginGraceTime 2m #登陆验证时间为2分钟 PermitRootLogin no #禁止root用户登录 MaxAuthTries 6 #最大重试次数 PermitEmptyPasswords no #禁止空密码用户登录 UseDNS no #禁用DNS反向解析,以提高服务器的响应速度

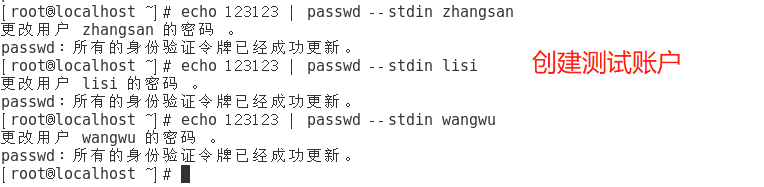

#只允许zhangsan, lisi, wangwu用户登录,且其中wangwu用户仅能够从IP地址为61.23.24.25的主机远程登录 AllowUsers zhangsan lisi wangwu@61.23.24.25 #多个用户以空格分隔

#禁止某些用户登录,用法于AllowUsers类似(注意不要同时使用) DenyUsers zhangsan

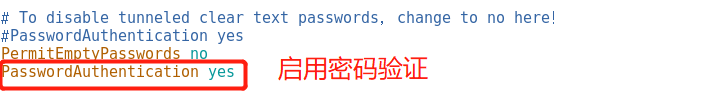

sshd服务支持两种验证方式:

1.密码验证

对服务器中本地系统用户的登录名称、密码进行验证。简便,但可能会被暴力破解

2.密钥对验证

要求提供相匹配的密钥信息才能通过验证。通常先在客户端中创建一对密钥文件(公钥、私钥) ,然后将公钥文件放到服务器中的指定位置。远程登录时,系统将使用公钥、私钥进行加密/解密关联验证。能增强安全性,且可以免交互登录。

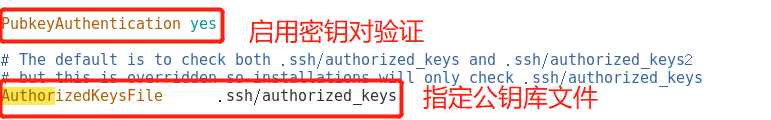

vim /etc/ssh/sshd_config

PasswordAuthentication yes #启用密码验证 PubkeyAuthentication yes #启用密钥对验证 AuthorizedkeysFile .ssh/authorized_keys #指定公钥库文件

使用SSH客户端程序

1.ssh远程登录

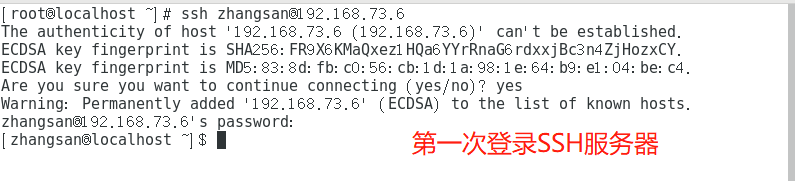

ssh [选项] zhangsan@192.168.80.10

当用户第一次登录SSH服务器时,必须接受服务器发来的ECDSA密钥(根据提示输入"yes")后才能继续验证。接收的密钥信息将存到~/.ssh/known_hosts文件中。密码验证成功以后,即可登录目标服务器的命令行环境中了。

ssh -p 2345 zhangsan@192.168.80.10

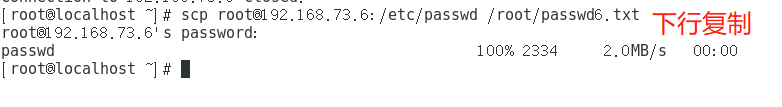

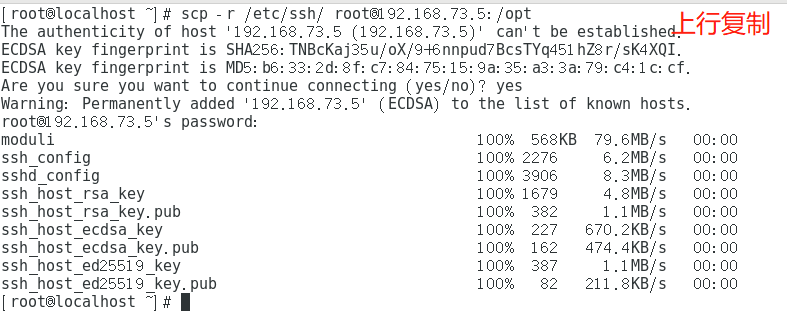

2.scp远程复制

#下行复制 scp root@192.168.80.11:/etc/passwd /root/passwd10.txt #将远程主机中的/etc/passwd文件复制到木机 #上行复制 scp -r /etc/ssh/ root@192.168.80.10:/opt #将本机的/etc/ssh 目录复制到远程主机

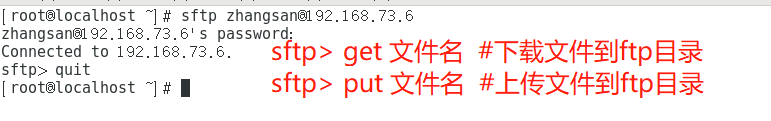

3.sftp安全FTP

由于使用了加密/解密技术,所以传输效率比普通的FTP要低,但安全性更高。操作语法sftp与ftp几乎一样。

sftp zhangsan@192.168.80.10 Connecting to 192.168.80.10... tsengyia@172.16.16.22's password: #输入密码 sftp> ls sftp> get 文件名 #下载文件到ftp目录 sftp> put 文件名 #上传文件到ftp目录 sftp> quit #退出

配置密钥对验证

1.在客户端创建密钥对

useradd admin echo "123123" | passwd --stdin admin su -admin

ssh-keygen -t ecdsa Generating public/private ecdsa key pair. Enter file in which to save the key (/home/admin/.ssh/id_ecdsa): #指定私钥位置,直接回车使用默认位置 Created directory '/home/admin/.ssh' #生成的私钥、公钥文件默认存放在宿主目录中的隐藏目录.ssh/下 Enter passphrase (empty for no passphrase): #设置私钥的密码 Enter same passphrase again: #确认输入

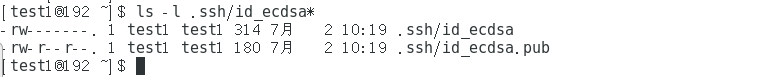

ls -l .ssh/id ecdsa* #id ecdsa是私钥文件,权限默认为600; id_ecdsa.pub是公钥文件,用来提供给ssH服务器

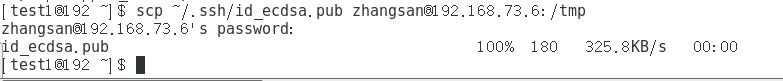

2.将公钥文件上传至服务器

方法一

scp ~/.ssh/id_ecdsa.pub root@192.168.80.10:/opt 或 方法二

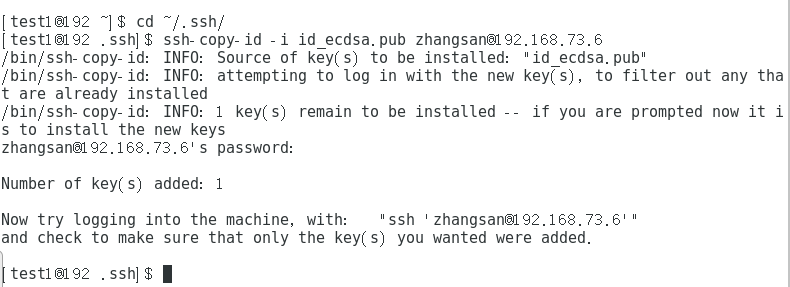

#此方法可直接在服务器的/home/zhangsan/.ssh/目录中导入公钥文本 cd ~/.ssh/ ssh-copy-id -i id_ecdsa.pub zhangsan@192.168.80.10

方法一

注意:需要将文件上传到有写权限的目录,否则会提示Permission Denied

方法二

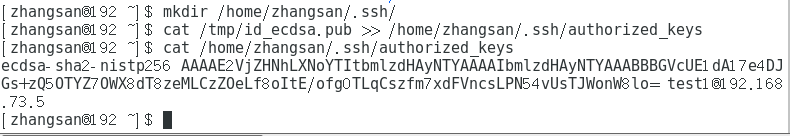

3.在服务器中导入公钥文本

mkdir /home/zhangsan/.ssh/ cat /opt/id ecdsa.pub >> /home/zhangsan/.ssh/authorized_keys

cat /home/zhangsan/.ssh/authorized_keys

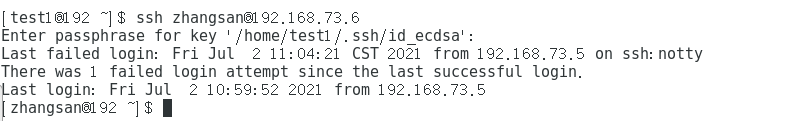

4.在客户端使用密钥对验证

ssh zhangsan@192.168.80.10 lisi@192.168.80.10's password: #输入私钥的密码

进入对象主机的/home/zhangsan/目录

修改之后使用test用户远程连接zhangsan,此时可以使用密钥对

使用方法一将公钥上传至服务器时,如果远程登录的账号是普通用户,则需要创建的 .ssh 权限要为 700 , .ssh/authorized_keys 文件权限修改为 600

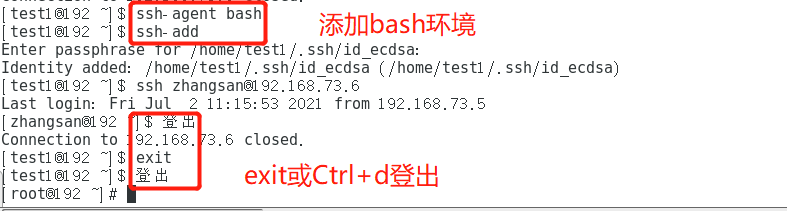

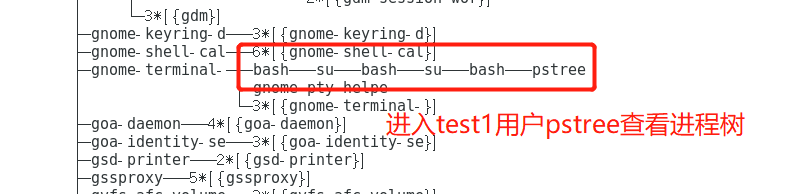

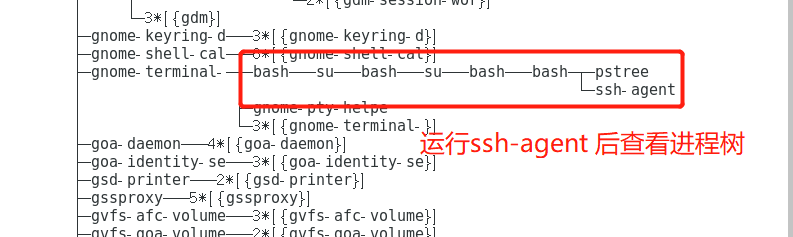

5.在客户机设置ssh代理功能,实现免交互登录

ssh-agent bash ssh-add Enter passphrase for /home/admin/.ssh/id_ecdsa: #输入私钥的密码 ssh zhangsan@192.168.80.10

TCP Wrappers访问控制

TCP Wrappers

将TCP服务程序“包裹"起来,代为监听TCP服务程序的端口,增加了一个安全检测过程,外来的连接请求必须先通过这层安全检测,获得许可后才能访问真正的服务程序。

大多数Linux发行版, TCP Wrappers是默认提供的功能。

rpm -q tcp_wrappers

TCP Wrapper保护机制的两种实现方式

使用ldd命令可以查看程序的 libwrap.so.*链接库

ldd $(which ssh vsftpd)

TCP Wrappers的访问策略

- TCP Wrappers机制的保护对象为各种网络服务程序,针对访问服务的客户端地址进行访问控制。

- 对应的两个策略文件为/etc/hosts.allow 和/etc/hosts.deny, 分别用来设置允许和拒绝的策略。

格式:

(1)服务程序列表

- ALL:代表所有的服务。

- 单个服务程序:如"vsftpd"

- 多个服务程序组成的列表:如"vsftpd,sshd"。

(2)客户端地址列表

- ALL:代表任何客户端地址。

- LOCAL:代表本机地址。

- 多个地址以逗号分隔

- 允许使用通配符 "*" 和 "?" ,前者代表任意长度字符,后者仅代表一个字符

- 网段地址,如 192.168.80. 或者 192.168.80.0/255.255.255.0

- 区域地址,如 ".benet.com" 匹配benet.com域中的所有主机。

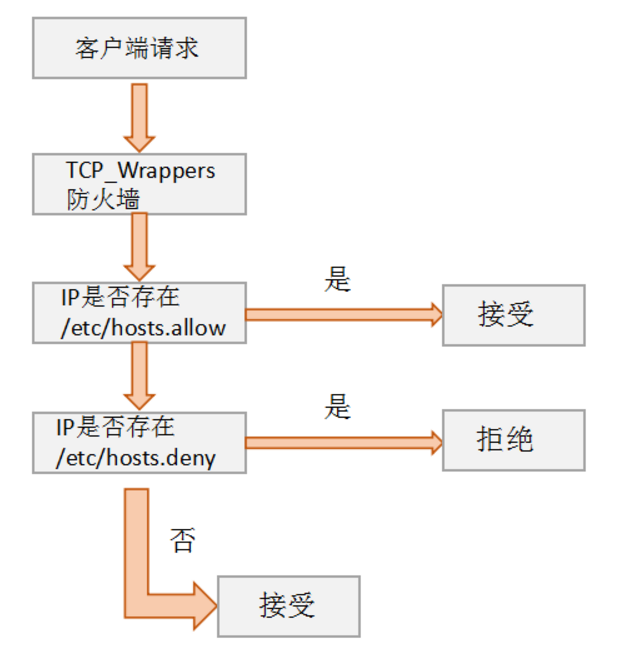

TCP Wrappers机制的基本原则

- 首先检查/etc/hosts.allow文件,如果找到相匹配的策略,则允许访问;

- 否则继续检查/etc/hosts.deny文件,如果找到相匹配的策略,则拒绝访问;

- 如果检查上述两个文件都找不到相匹配的策略,则允许访问。

“允许所有,拒绝个别”

- 只需在/etc/hosts.deny文件中添加相应的拒绝策略

“允许个别,拒绝所有"

- 除了在/etc/hosts.allow中添加允许策略之外,还需要在/etc/hosts.deny文件中设置"ALL:ALL"的拒绝策略。

实例:

若只希望从IP地址为12.0.0.1的主机或者位于192.168.80.0/24网段的主机访问sshd服务,其他地址被拒绝。

vi /etc/hosts.allow sshd:12.0.0.1,192.168.80.* vi /etc/hosts.deny sshd:ALL

总结

配置OpenSSH服务端

-

监听选项、用户登录控制、登录验证方式

使用SSH客户端程序

-

ssh、scp、sftp、Xshell

浙公网安备 33010602011771号

浙公网安备 33010602011771号