美丽的烟火——2022年3月29日刷题记录

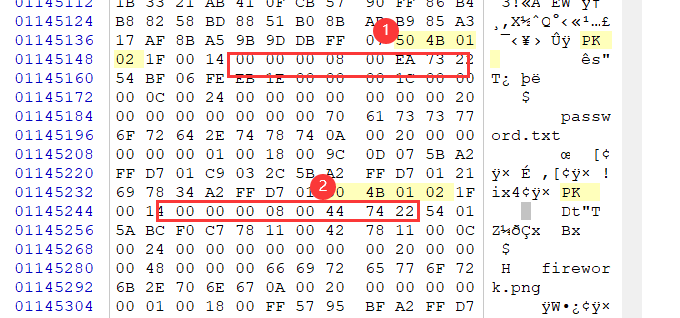

1.下载后得到一个压缩包,用wimhex打开后,发现是伪加密

点上面那个HEX搜50 4B 01 02

09或01改成00,这里是09,有两个要改

tips:

识别真伪加密: 无加密: 压缩源文件数据区的全局加密应当为00 00 且压缩源文件目录区的全局方式位标记应当为00 00 伪加密: 压缩源文件数据区的全局加密应当为00 00 且压缩源文件目录区的全局方式位标记应当为09 00 真加密: 压缩源文件数据区的全局加密应当为09 00 且压缩源文件目录区的全局方式位标记应当为09 00

如想对伪加密有更多了解请看:zip伪加密做法及原理_未完成的歌~的博客-CSDN博客_伪加密

还有其实用winRAR也是可以修复一些伪加密的。

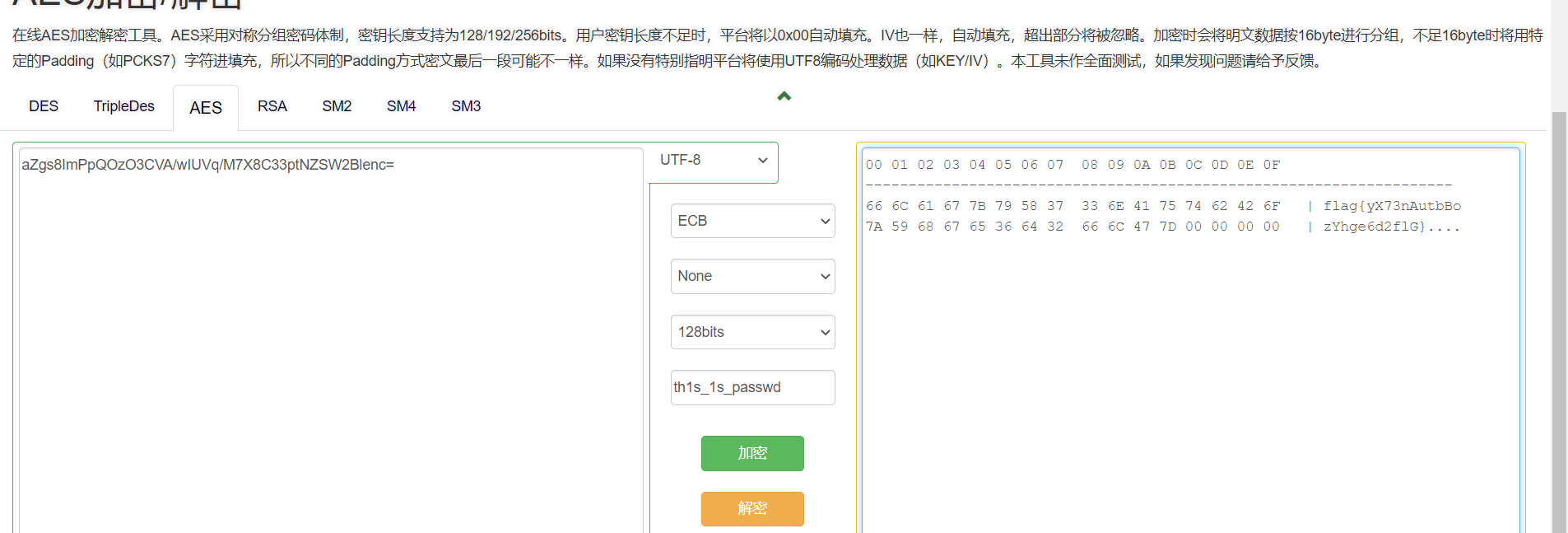

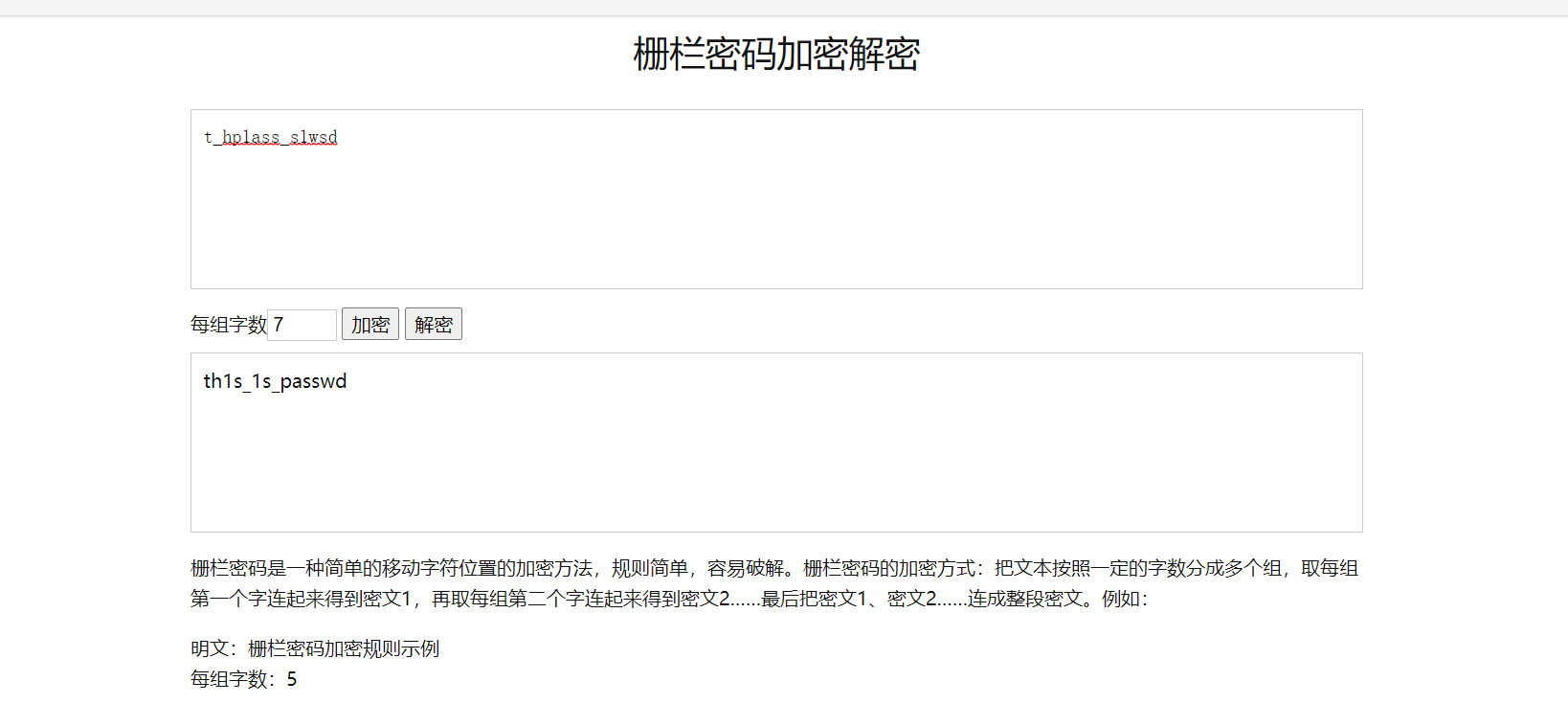

2: 先打开txt,直接base64,还不够,base58,栅栏密码,一直试知道栅栏数为7的时候才成功,当然你也可以手动解,毕竟还是能够判断密文开头的字符

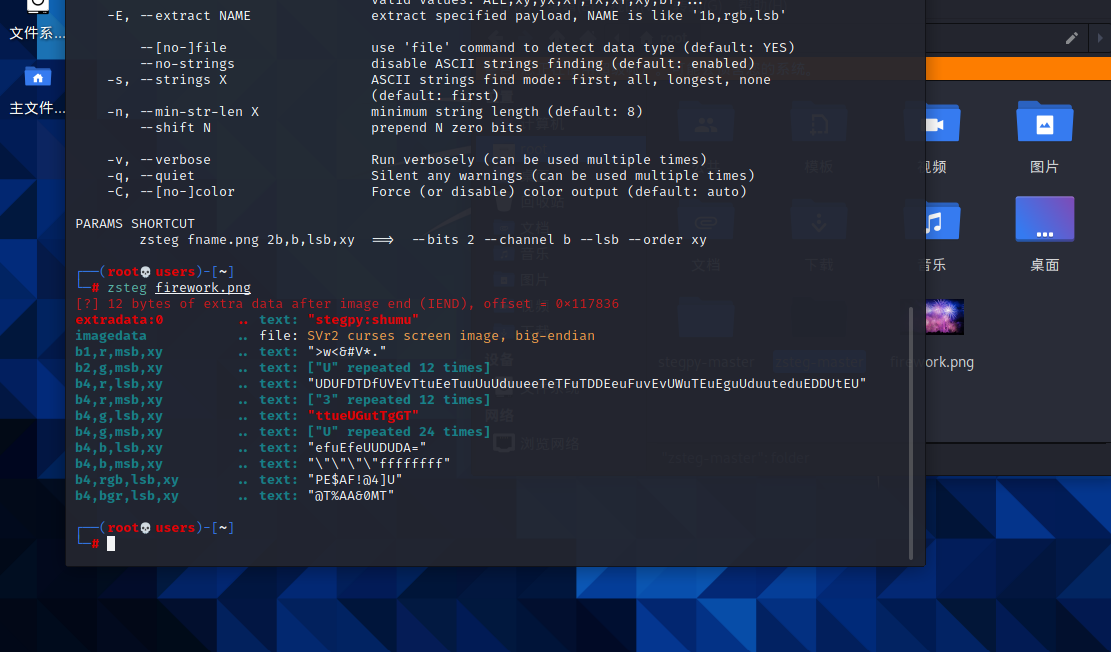

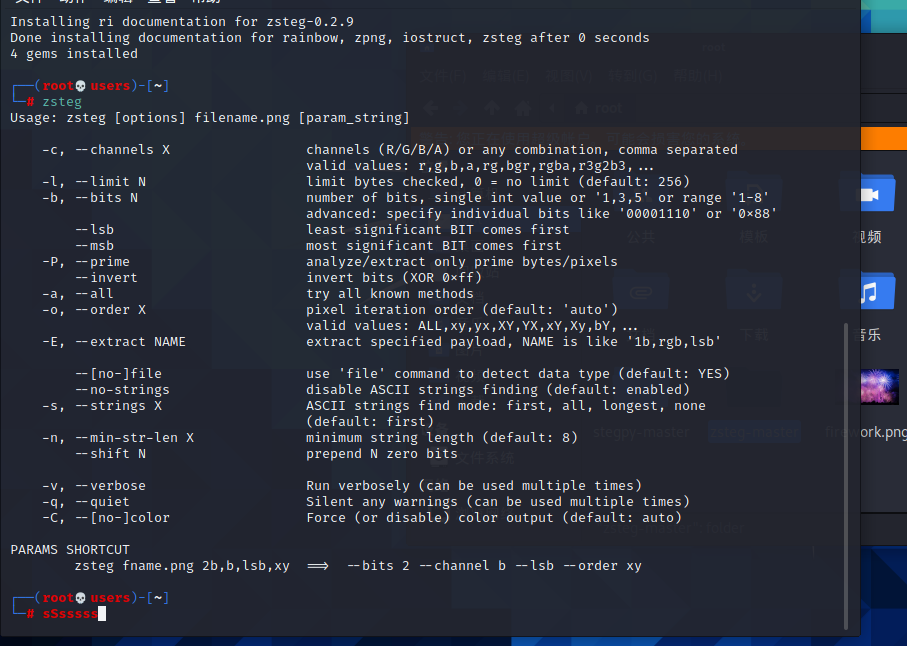

3.打开kali,使用zsteg隐写工具进行扫描,右键图片打开终端输zsteg

至于这个zsteg安装请参照这篇博客:隐写工具zsteg安装+使用教程_Amherstieae的博客-CSDN博客_zsteg

安装好了是这样的

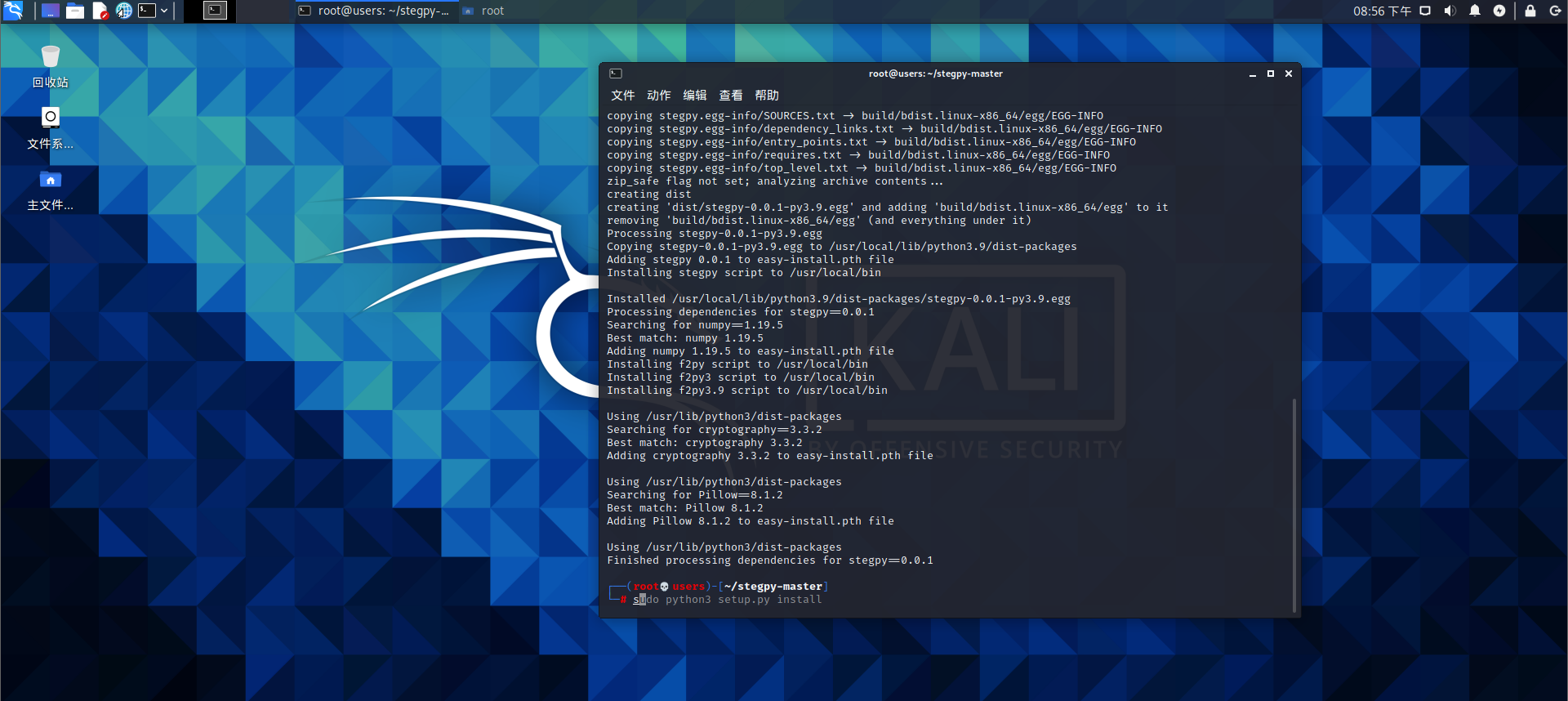

得知这道题是用stegpy隐写工具来写,请安装stegpy工具,安装请参照这篇博客:隐写工具stegpy的安装_Amherstieae的博客-CSDN博客_stegpy

安装好是这样的

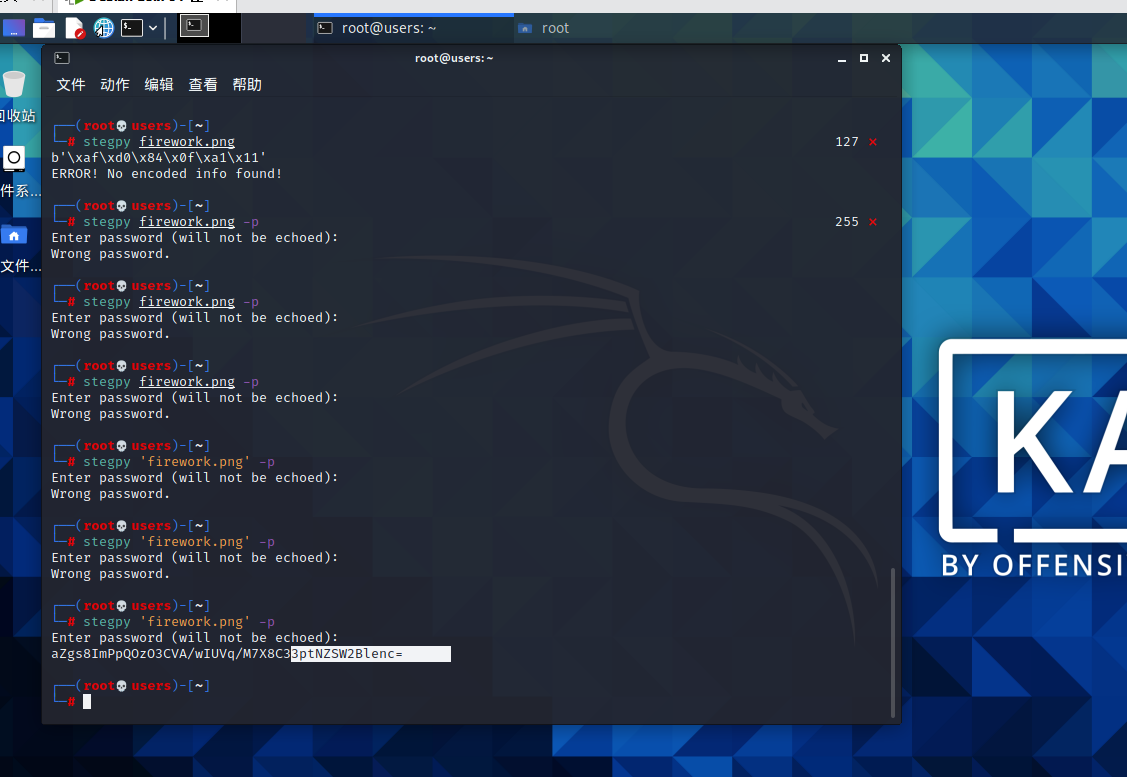

输入密码即可得到密文

还有后面加—p即使对于有密码的加密输入密码,密码不会显现!!!(这是重点!!!)我因此产生好几次错误!!!正常输入即可!!!密码是用zsteg扫描出来的shumu!!!

6、最后一部用 看这password.txt名字,想到密钥这种,试试AES,即可得到答案