渗透前期准备--信息收集

寻找真实IP,绕过CDN

指纹识别(主要是别php/asp/jsp/数据库/CMS)等等的版本

网络空间搜索引擎

整站分析

- 服务器类型(Windows/Linux)通过url大小写字母变换是否敏感观察正常访问来判断是windows、pingTTL值大于100的基本是Windows

- 中间件容器(Apache/IIS/nginx/tomcat)注意版本 可能会有适合的漏洞 插件:Wappalyzer

- 脚本类型(php/asp/aspx/jsp)

- 数据库(MySQL/Oracle/Access/MSSql)

几种数据库的区别:

-

Access 全名是Microsoft Office Access,是由微软发布的关联式数据库管理系统。小型数据库,当数据库达到100M左右的时候性能就会下降。数据库后缀名:.mdb 一般是asp的网页文件用access数据库

-

SQL Server是由Microsoft开发和推广的关系数据库管理系统(DBMS),是一个比较大型的数据库。端口号为1433。数据库后缀名 .mdf

-

MySQL 是一个关系型数据库管理系统,由瑞典MySQL AB 公司开发,目前属于 Oracle 旗下产品。MySQL是最流行的关系型数据库管理系统,在 WEB 应用方面MySQL是最好的应用软件之一,MySQL数据库大部分是php的页面。默认端口是3306

-

Oracle又名Oracle RDBMS,或简称Oracle。是甲骨文公司的一款关系数据库管理系统。常用于比较大的网站。默认端口是1521

首先,成本上的差距,access是不要钱的,mysql也是开源的,sql server 是收费的一般也就几千,Oracle的费用则数万。其次,处理能力,access支持千以内的访问量,sql server支持几千到上万的访问,而Oracle则支持海量的访问。再次,从数据库的规模来看,access是小型数据库,,mysql 是中小型数据库,sql server是中型数据库,Oracle是大型数据库。

数据库常见搭配:

ASP 和 ASPX:ACCESS、SQL Server

PHP:MySQL、PostgreSQL

JSP:Oracle、MySQL

查找后台地址:site:域名inurl:login|admin|manage|member|admin_login|login_admin|system|login|user|main|cms 查找文本内容:site:域名 intext:管理|后台|登陆|用户名|密码|验证码|系统|帐号|admin|login|sys|managetem|password|username 查找可注入点:site:域名 inurl:aspx|jsp|php|asp 查找上传漏洞:site:域名 inurl:file|load|editor|Files 找eweb编辑器:site:域名 inurl:ewebeditor|editor|uploadfile|eweb|edit 存在的数据库:site:域名 filetype:mdb|asp|# 查看脚本类型:site:域名 filetype:asp/aspx/php/jsp 迂回策略入侵:inurl:cms/data/templates/images/index/

1、谷歌语法

可以通过特定站点范围查询子域:site:qq.com/

2、whois查询

站长之家:http://whois.chinaz.com/

whois: https://www.whois.net/

阿里云: https://whois.aliyun.com/

3、在线爆破

在线枚举爆破: https://phpinfo.me/domain//

4、证书搜索

基于SSL证书查询子域: https://crt.sh/

证书搜索2: https://censys.io

5、DNS搜索

dns查询1: https://dns.bufferover.run/dns?q=

dns查询2: https://viewdns.info/

dns查询3: https://dnslytics.com/

解析记录查询(也可以查其他信息): https://www.netcraft.com//

6、C段查询

C段查询1(根目录下有不少学习资料): https://phpinfo.me/bing.php

C段查询2(可进行旁站查询): https://www.webscan.cc/

7、备案信息

企查查: https://www.qichacha.com

天眼查: https://www.tianyancha.com

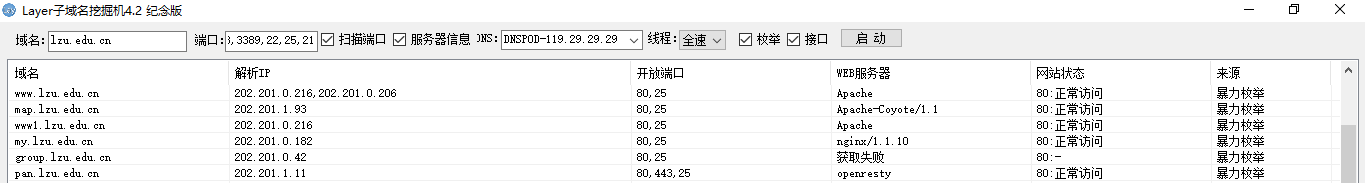

8、子域名挖掘机Layer

用于渗透测试目标域名收集。高并发DNS暴力枚举,发现其他工具无法探测到的域名, 如Google,aizhan,fofa。

10、wydomain

记得每次运行前git pull一下,据说很好用

11、teemo

域名收集及枚举工具

提莫(teemo)是个侦察兵,域名的收集如同渗透和漏洞挖掘的侦察,故命名为提莫(Teemo)!

特色:具有相关域名搜集能力,即会收集当前域名所在组织的其他域名。原理是通过证书中"Subject Alternative Name"的内容。

1、多地点ping

链接1: http://ping.chinaz.com/baidu.com

链接2:https://ping.aizhan.com/

2、检测网络上任何网站IP

链接: https://get-site-ip.com/

3、微步

链接: https://x.threatbook.cn

4、SecurityTrails平台

链接:https://securitytrails.com/#search

5、历史查询

DNS查询:https://dnsdb.io/zh-cn/

CDN查询:https://tools.ipip.net/cdn.php

历史IP:https://viewdns.info/

端口扫描

常用工具:nmap

在线扫描

单个端口检测

站长工具: http://tool.chinaz.com/port/

多个端口检测

链接1:http://coolaf.com/tool/port

链接2:http://tool.cc/port/

链接3:http://www.matools.com/port

目录扫描

常用工具:

御剑(目录爆破)、AWVS(扫描目标网站的时候有个选项叫仅爬取)

扫描网站目录结构,看看是否可以遍历目录,或者敏感文件泄漏

-

后台目录:弱口令,万能密码,爆破

-

安装包:获取数据库信息,甚至是网站源码

-

上传目录:截断、上传图片马等

-

mysql管理接口:弱口令、爆破,万能密码,然后脱裤,甚至是拿到shell

-

安装页面 :可以二次安装进而绕过

-

phpinfo:会把你配置的各种信息暴露出来

-

编辑器:FCKeditor、eWebEditor等

- iis短文件利用:条件比较苛刻 windows、apache等

- 下载页面:任意文件下载漏洞

- robots.txt

指纹识别(主要是别php/asp/jsp/数据库/CMS)等等的版本

在线识别:

1、云悉指纹

链接: http://www.yunsee.cn

速度快,精准度高

2、潮汐指纹

链接: http://finger.tidesec.net/

3、bugscaner指纹

链接:http://whatweb.bugscaner.com/look/

虽说指纹有些识别不出来,但是个人感觉功能相当强大,有不少加解密,子域名查询也不错

工具识别:

- webeye

基于http头的搜索

github地址:https://github.com/zerokeeper/WebEye/ - Webfinger

基于FOFA规则库搜索

github地址:https://github.com/se55i0n/Webfinger

浏览器插件(可以识别一部分)

- wappalyzer

可在火狐商店直接下载安装,谷歌应该也是可以 - whatruns

可在火狐商店直接下载安装,谷歌应该也是可以

网络空间搜索引擎

主要用于批量发现同一类型网站,比如批量CMS的网站,批量phpinfo,批量PHPmyadmin,批量管理员网络后台弱密码爆破,批量视频监控控制后台地址(嘿嘿),批量包含某关键字的网站(有的时候不仅仅用于信息收集,在其他领域亦有非凡效果,嘿嘿)

参考引用---秋水大佬

SRC挖掘隐藏资产收集

-------------------------------------------

个性签名:你有一个苹果,我有一个苹果,我们交换一下,一人还是只有一个苹果;你有一种思想,我有一种思想,我们交换一下,一个人就有两种思想。

如果觉得这篇文章对你有小小的帮助的话,记得在右下角点个“推荐”哦,博主在此感谢!

独学而无友,则孤陋而寡闻,开源、分享、白嫖!