内网渗透之域环境搭建(一)

-

内网渗透测试,顾名思义就是对内网进行渗透测试,然后这里的渗透测试和平常的

Web渗透不太一样,但是大体的思路都是一致的,都是先针对目标进行信息搜集,因为渗透的本质就是信息搜集的嘛。 -

内网安全攻防,那肯定要先明白啥子是内网的嘛。我觉得内网的话应该相对而言吧,比如一所学校,学校有自己的官网,然后大家都可以在互联网上直接访问到,有些资产架设在内网中,需要特定的VPN或者在学校里面才能访问,这些需要VPN访问的资产我就称它为内网。互联网上有的资产只占小部分,重要的内容大部分都设置在内网当中的,然后渗透的时候Web渗透只是开始,内网渗透合起来才是完整的渗透测试。

工作组

-

工作组就像一个类似于学校的社团,学校可能有街舞社、篮球社、吉他社等等。然后你是这个学校的一名学生,你可以参加这些社团,也可以从某个社团中退出来、当然还可以创建自己的社团。工作组也是一样的,一台电脑就是一个学生,一个内网就是一个学校。你可以加入某个工作组、退出某个工作组、创建某个工作组。这样如果找街舞社的张三同学,那么去街舞社就可以了,更方便管理。

-

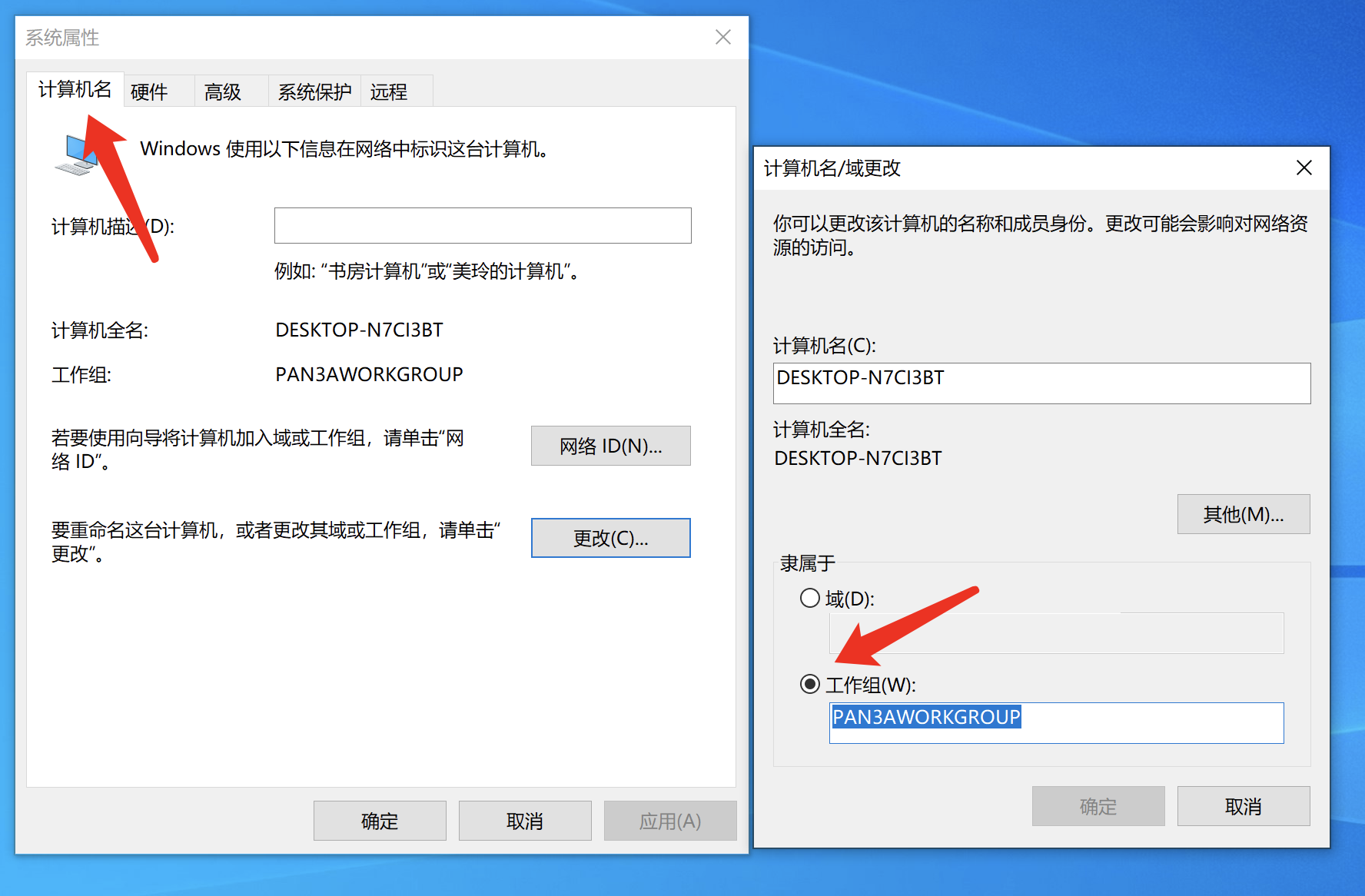

加入工作组---更改工作组组名为想加入的工作组组名即可,创建工作组---更改的工作组组名如果不存在该工作组则会重新创建一个工作组,退出工作组---更改工作组组名即可。

-

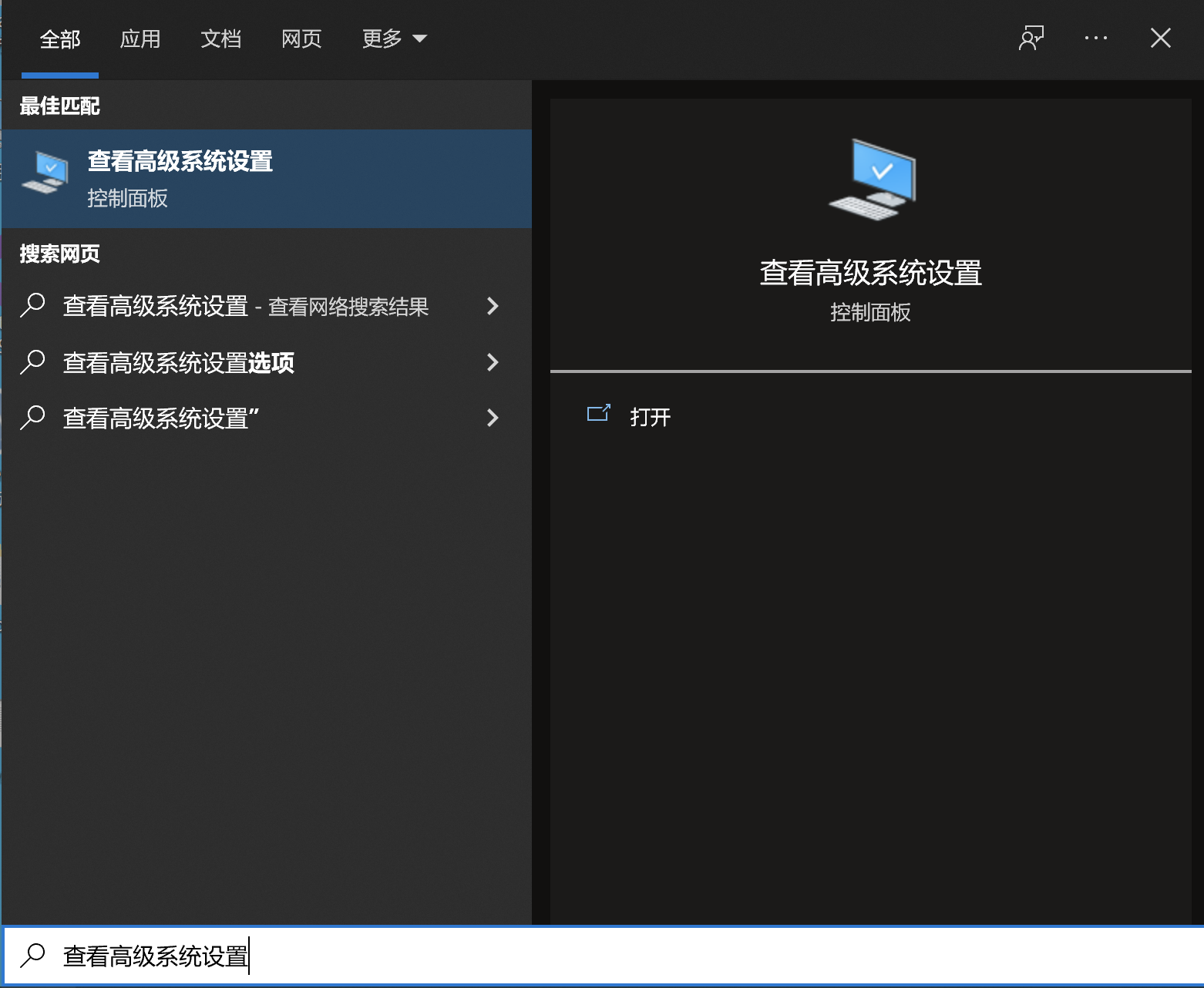

Windows10更改工作组组名:查看高级系统设置->计算机名->更改,更改完重启电脑就可以了

域

-

域的话当然要有一个域环境了,虽然网上有域环境,但是我觉得纸上得来终觉浅,绝知此事要躬行。因此我们还是自己手动搭建一个域环境吧。

-

https://xyzsec.cn/2021/09/21/nei-wang-shen-tou-ji-chu-ji-huan-jing-da-jian/

-

https://www.f12bug.com/archives/%E5%9F%9F%E7%8E%AF%E5%A2%83%E6%90%AD%E5%BB%BA 域环境搭建

-

加入域的时候可能会存在于域无法建立连接 因此更改

C:\Windows\System32\drivers\etc\hosts文件 -

不知道为啥突然换了个网络,就能加入域了。

-

放弃了,自己搭建环境有超级多的问题

-

为什么有域这个东西呢?比如说一个网络中有中有200台主机,有个人Alan可以登录其中任何一台计算机,那么我们就要在这200台计算机中存储Alan的用户名和密码。一旦这个人想更改密码,那么我们就得更在这200台计算机上更改。这样是不是太麻烦了,于是乎就有了域这个环境。

-

域是一个有安全边界的计算机集合(一个域内的用户无法访问另一个域内的数据),用户想要访问域内资源,需要用合法的身份登录,并判断其权限可以访问哪些资源。

域环境搭建

- 虽然搭建过程可能会出现莫名其妙的错误,但是我还是一步一步来嘛。

- 解决win2012安装VM Tools为灰色,将

/Applications/VMware Fusion.app/Contents/Library/isoimages中的windows.iso镜像复制到虚拟机路径,设置CD/DVD镜像选择所复制到I2SO文件。

| 服务器 | IP | 用户名 | 密码 | DSRM |

| --- | --- | --- | --- | --- |

| windows 2012 | 192.168.1.10 | win12

administrator | win2012@2022

win2012@admin | win2012@dsrm |

| windows 2008 | 192.168.1.20 | win8

administartor

hack.com\win2008 | win2008@2022

win2008@admin

win8@2022.. | |

| windows 2007 | 192.168.1.30 | win7

administrator | win2007@2022.. | |

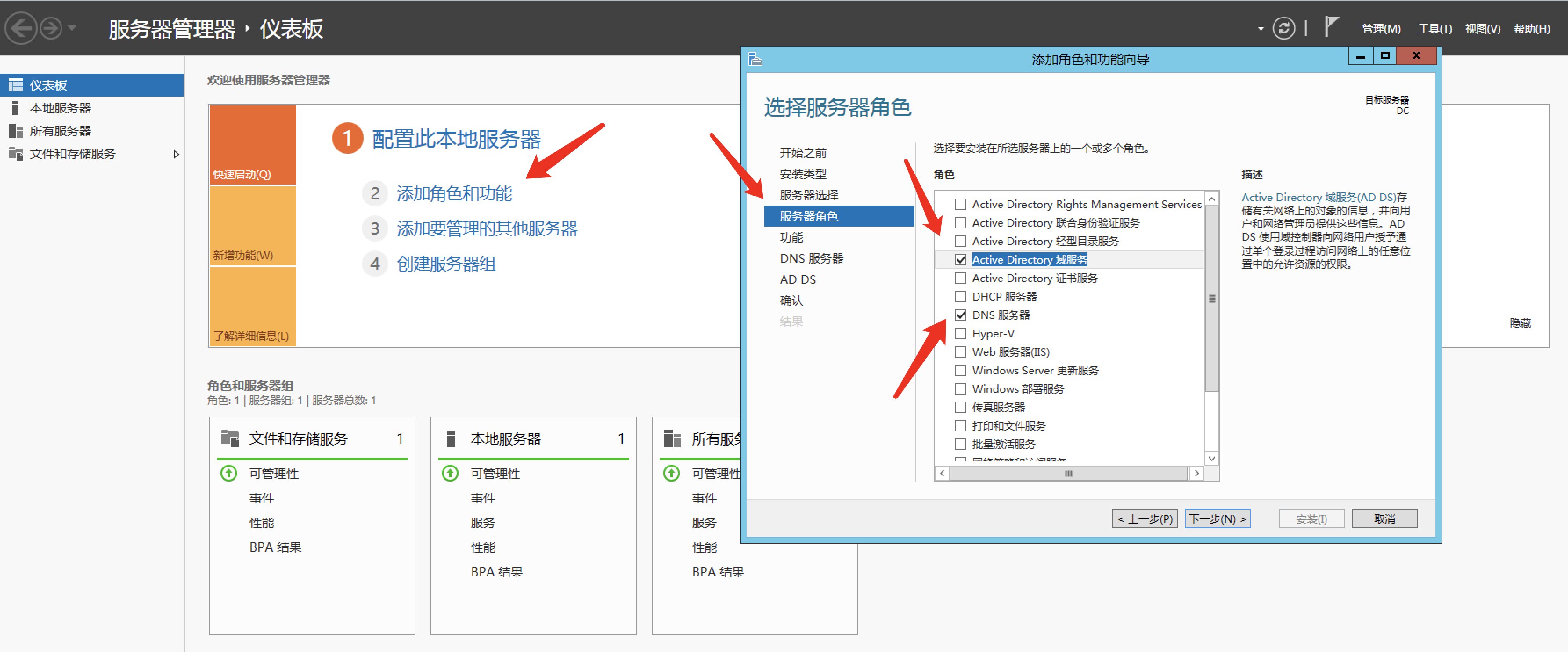

域控制器安装

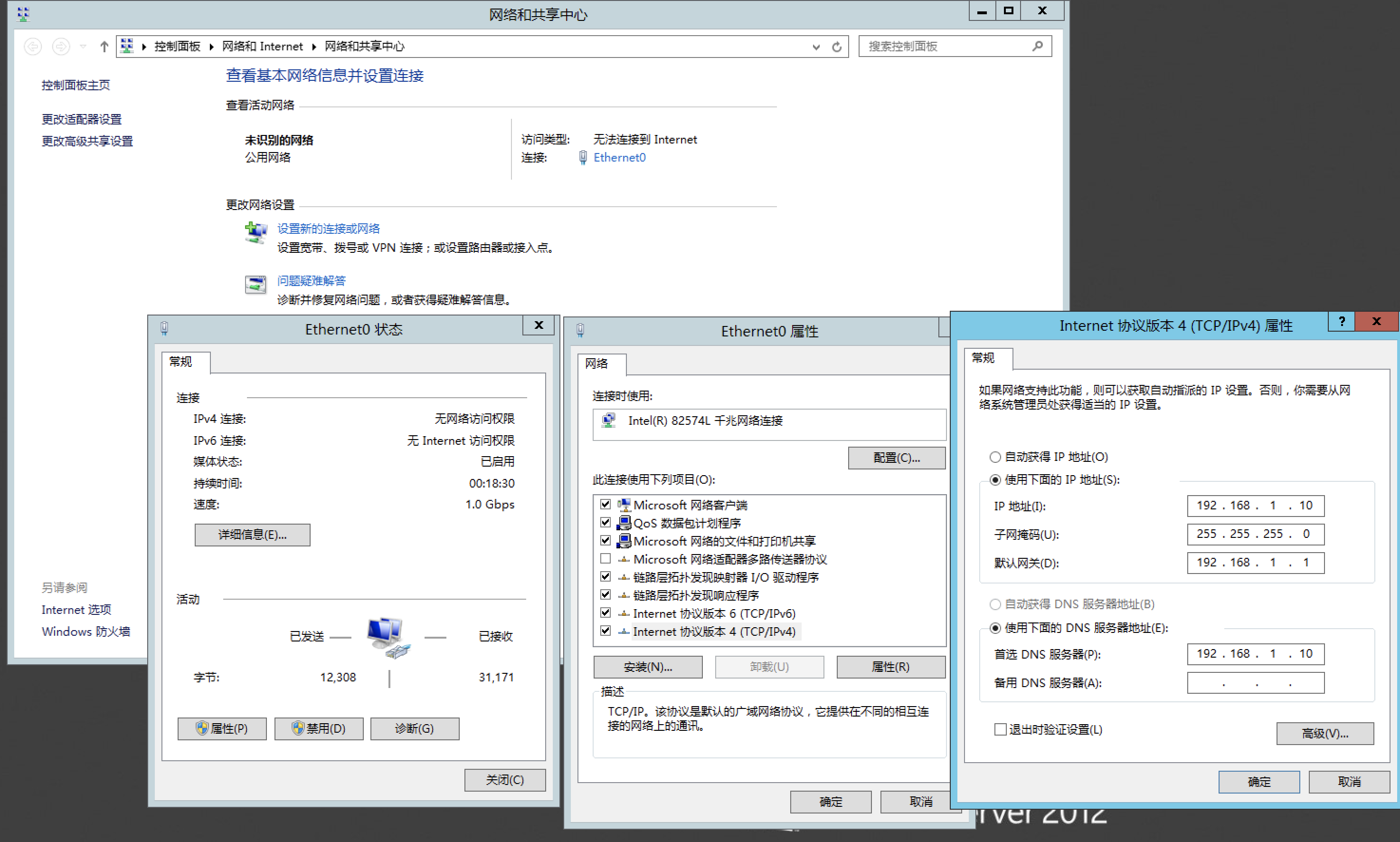

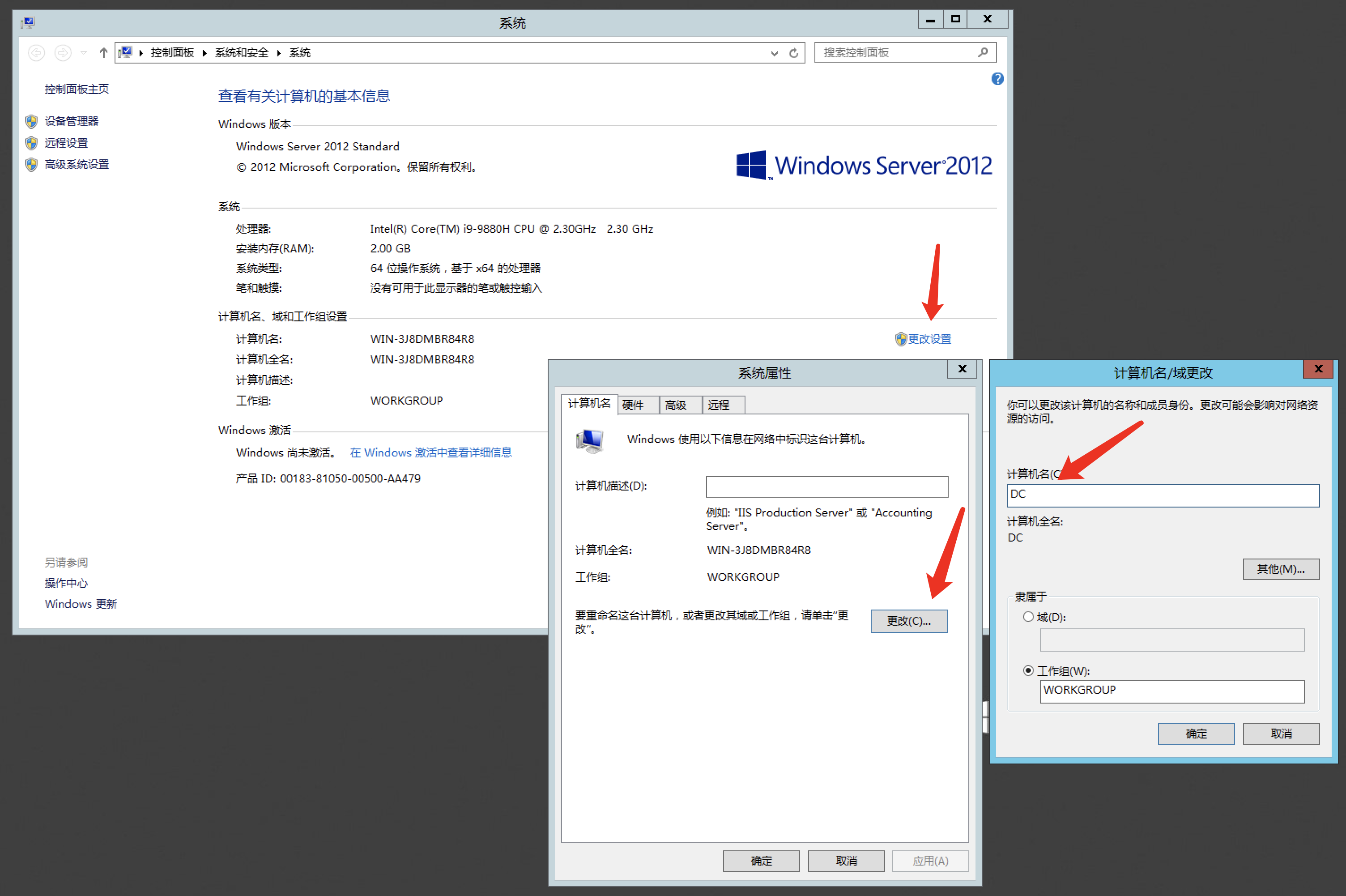

- 这里我将域控制器安装在Windows 2012,首先设置IP,设置

administrator用户密码。

- 这里更改完计算机名字后,需要重启计算机。

- 安装

DNS服务器和Active Directory(AD)。

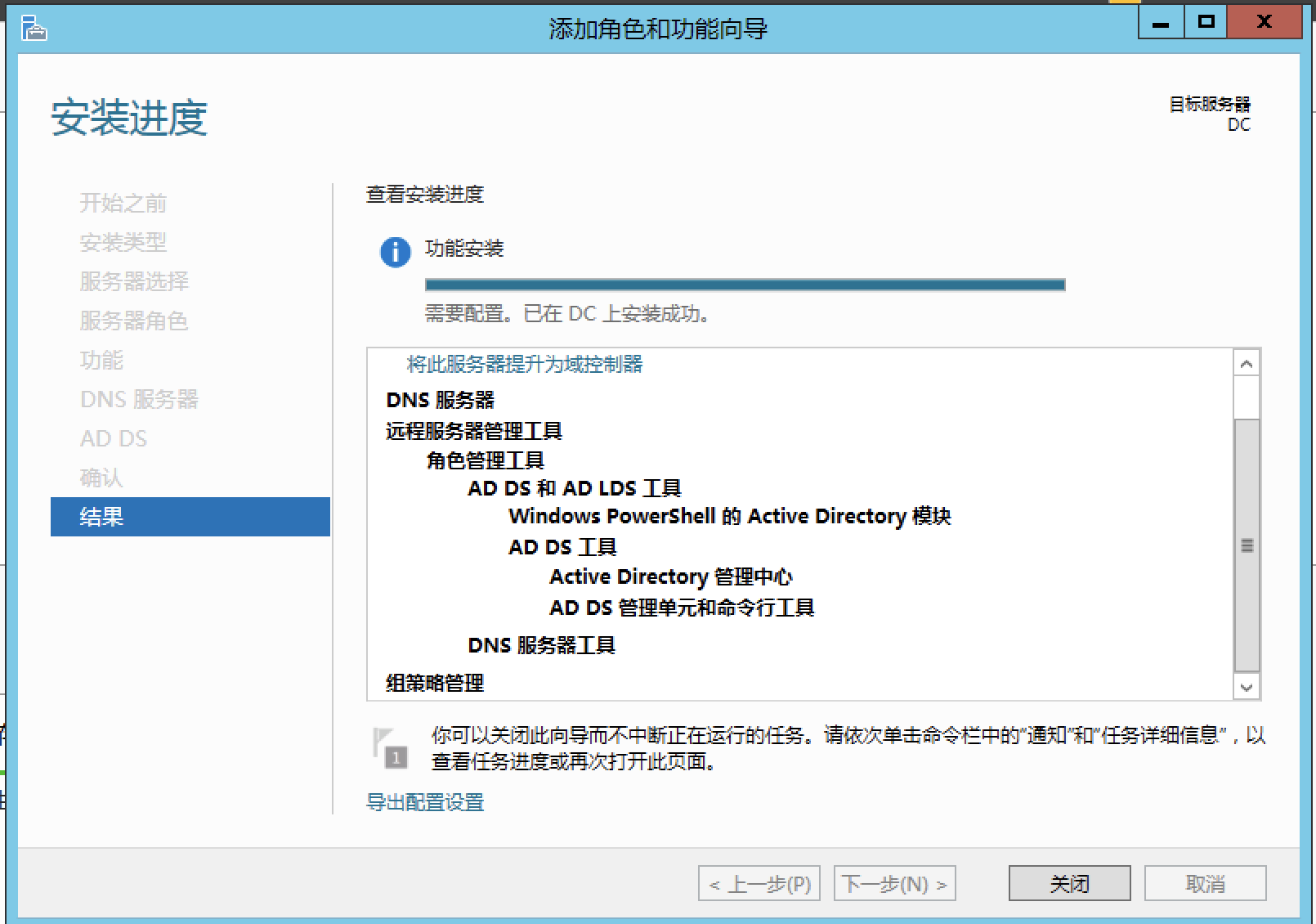

- 安装成功。

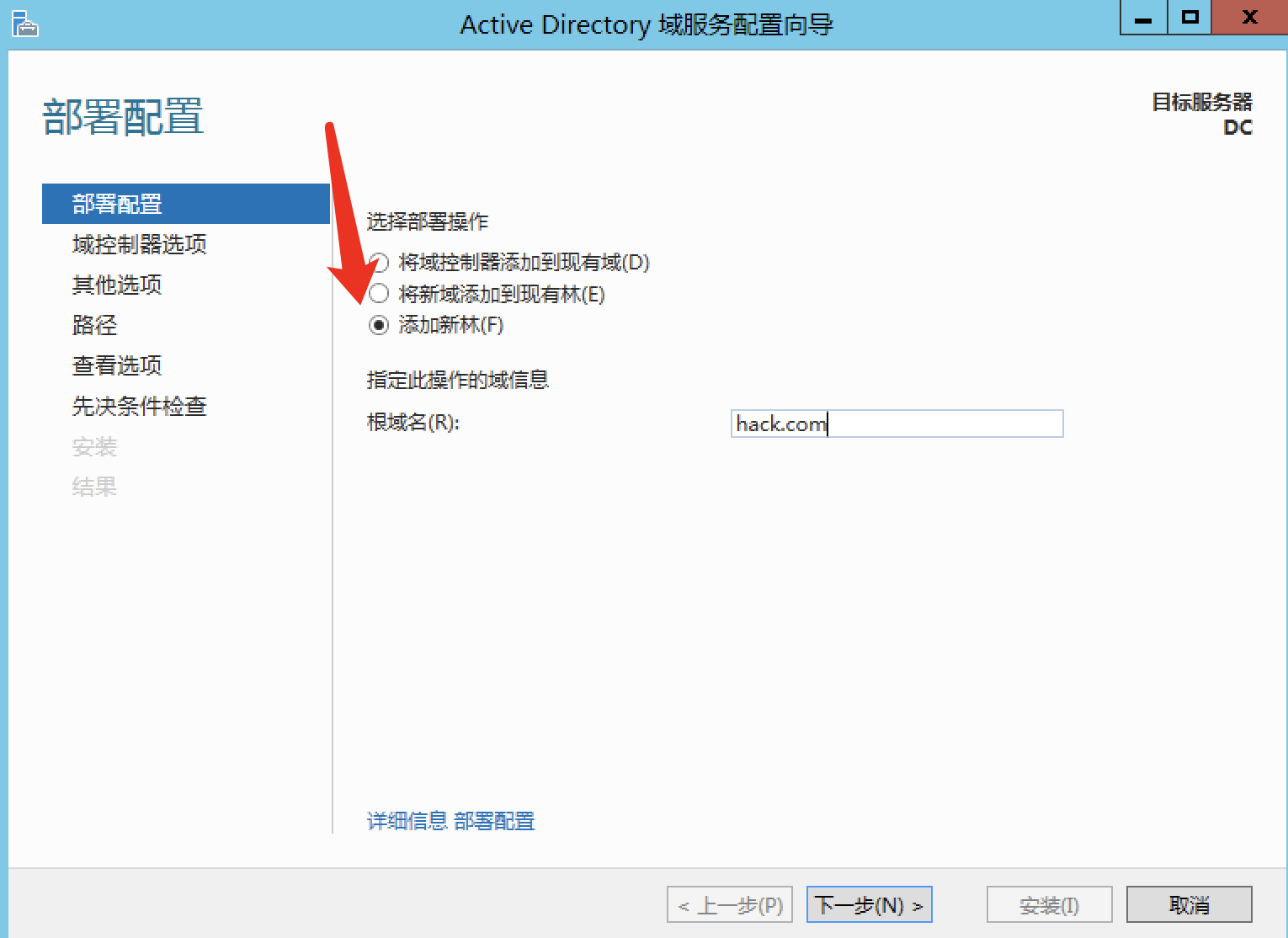

- 将其升级为域控制器

- 设置根域名

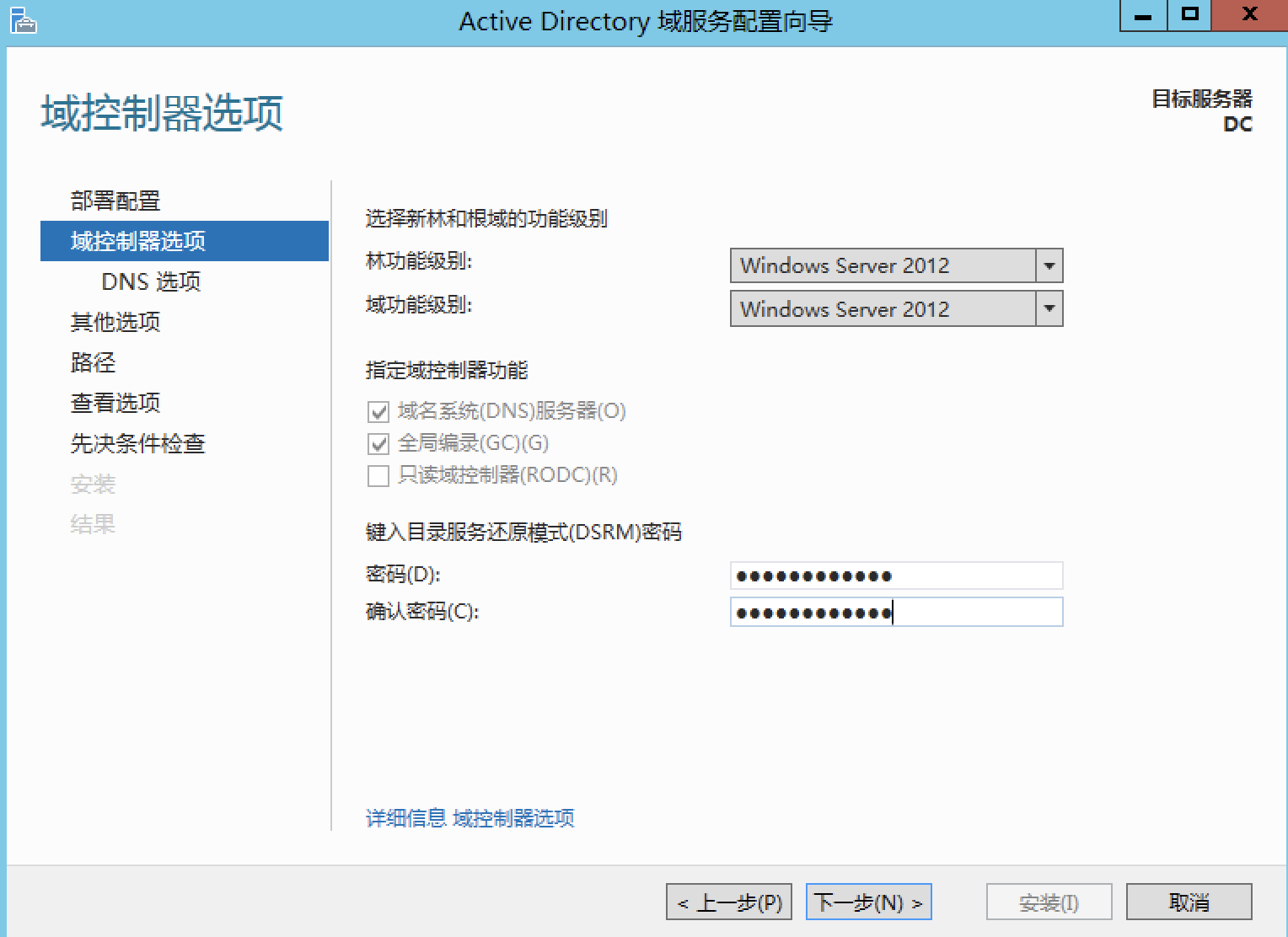

- 设置目录还原模式密码

- 这里虽然会提示DNS服务警告,但是不用管,然后一直下一步下一步。

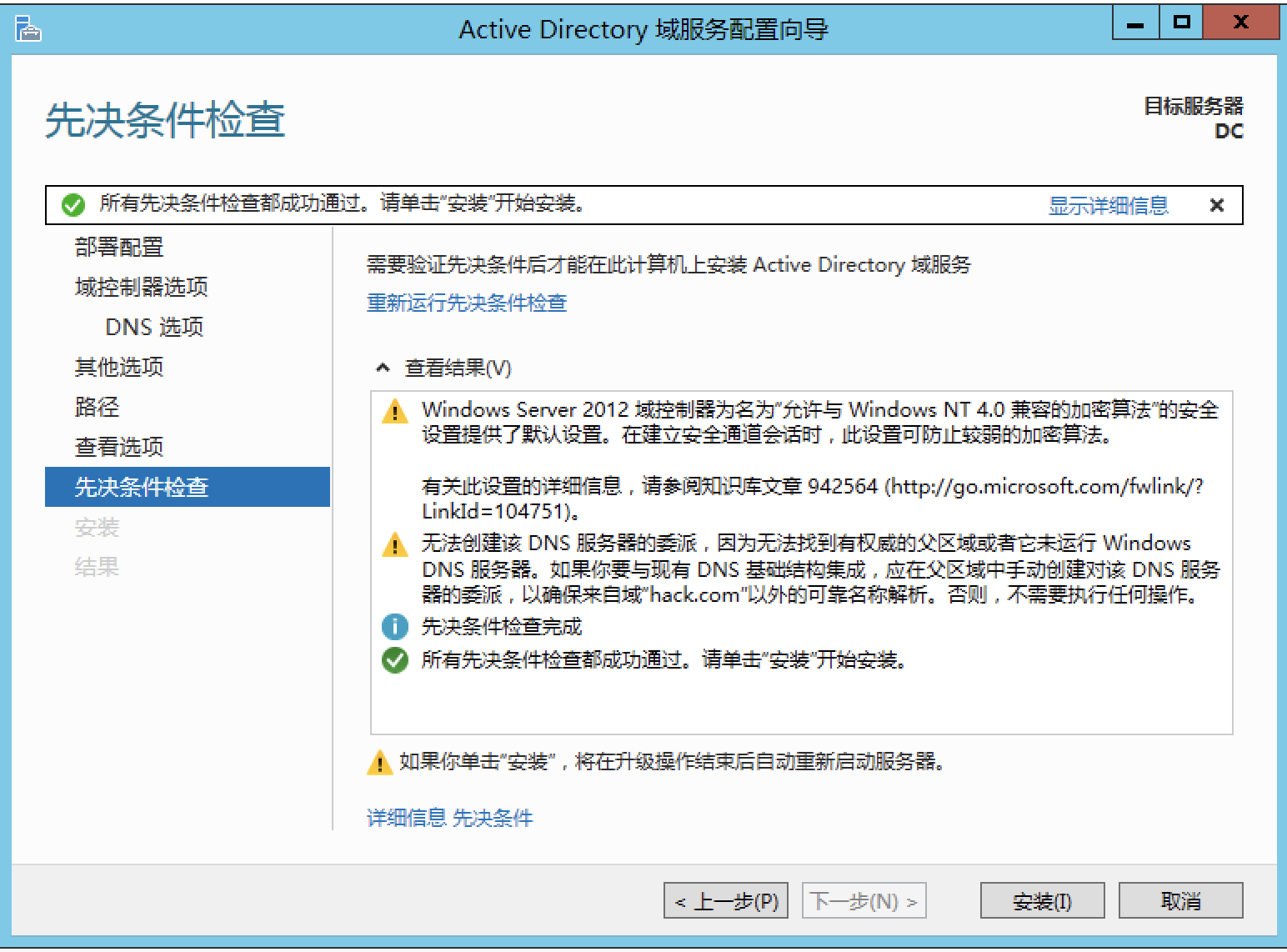

- 一直到先决条件检查。

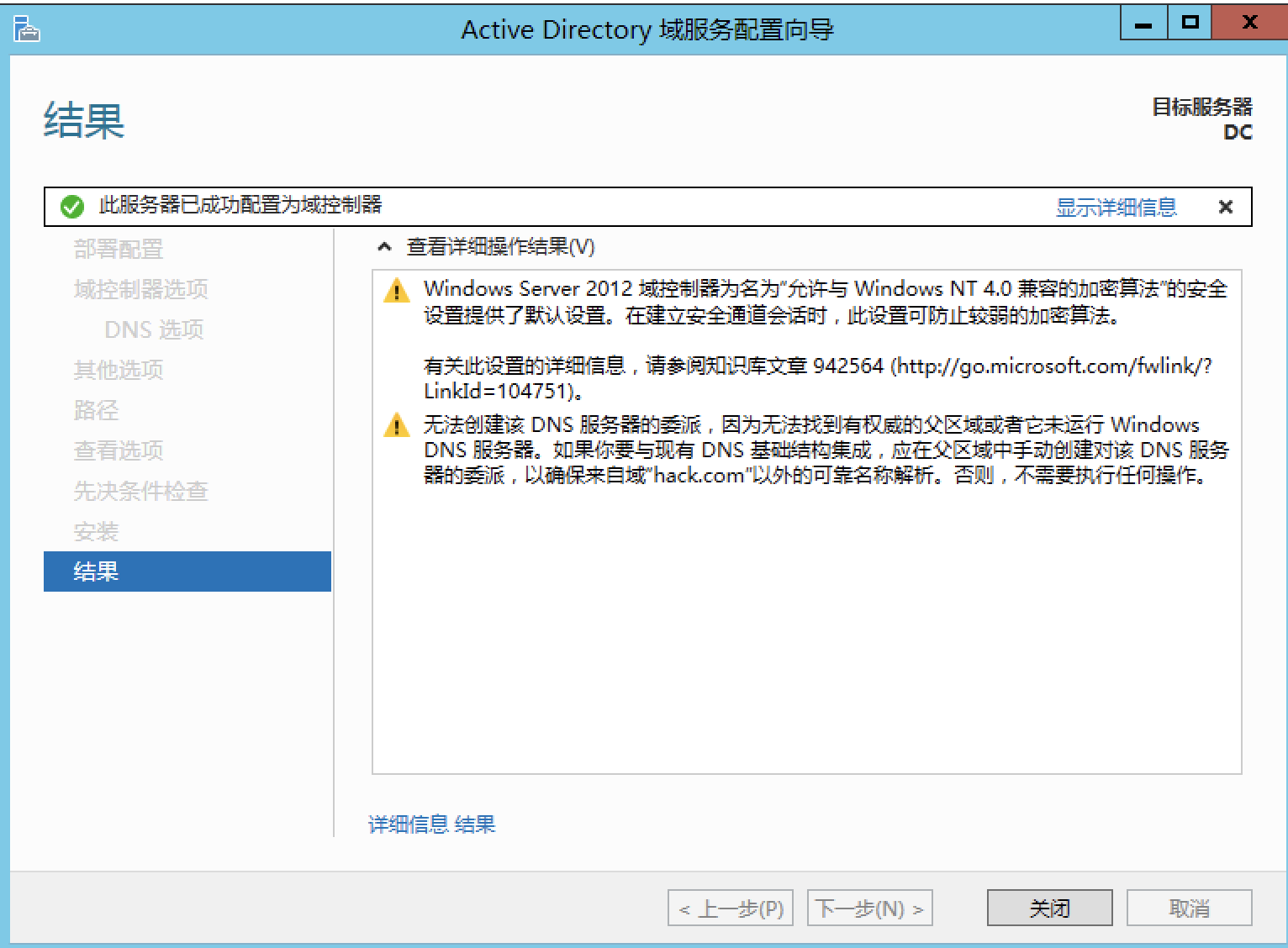

- 然后点击安装,最后安装完成,然后会重启服务器。

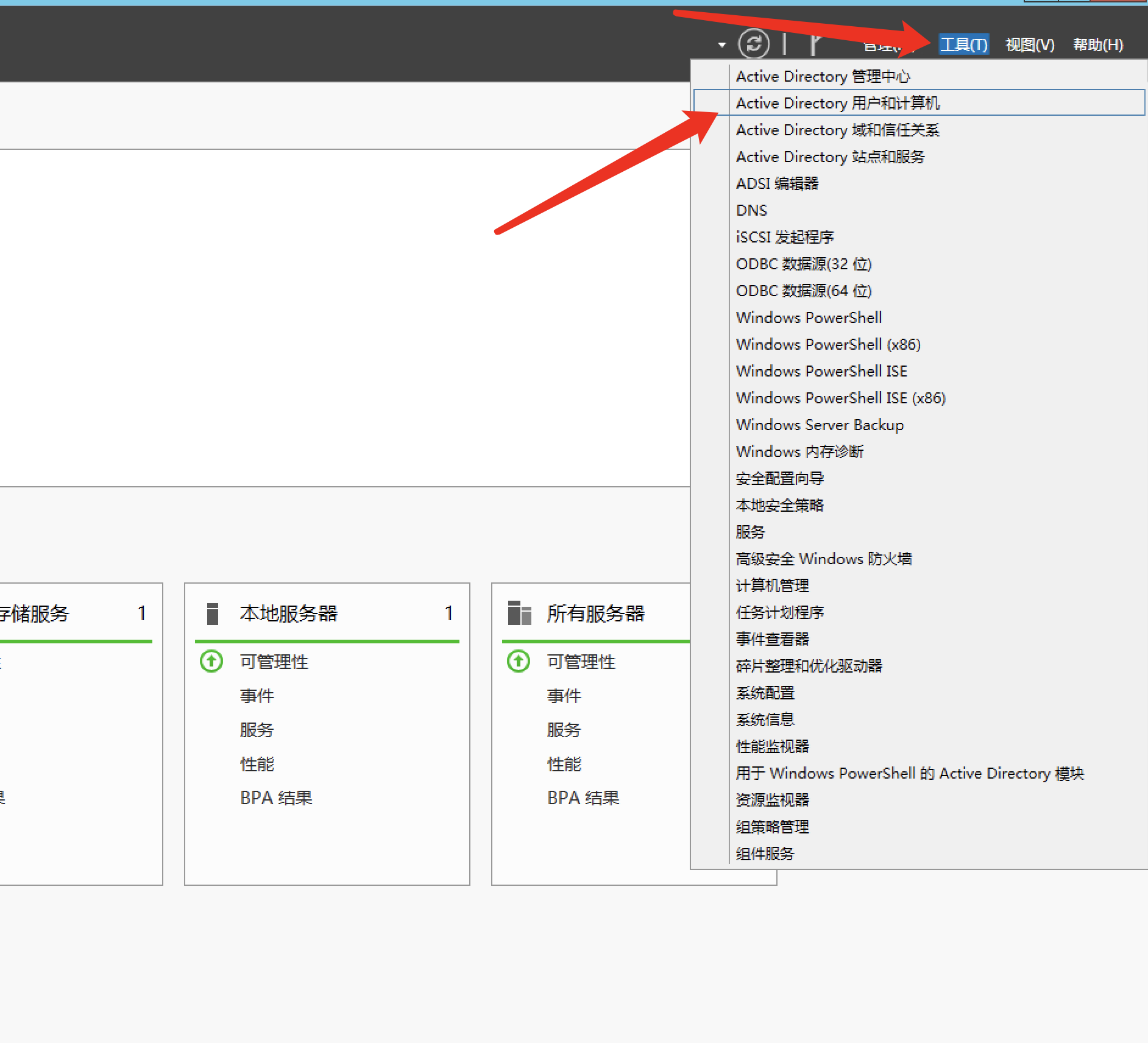

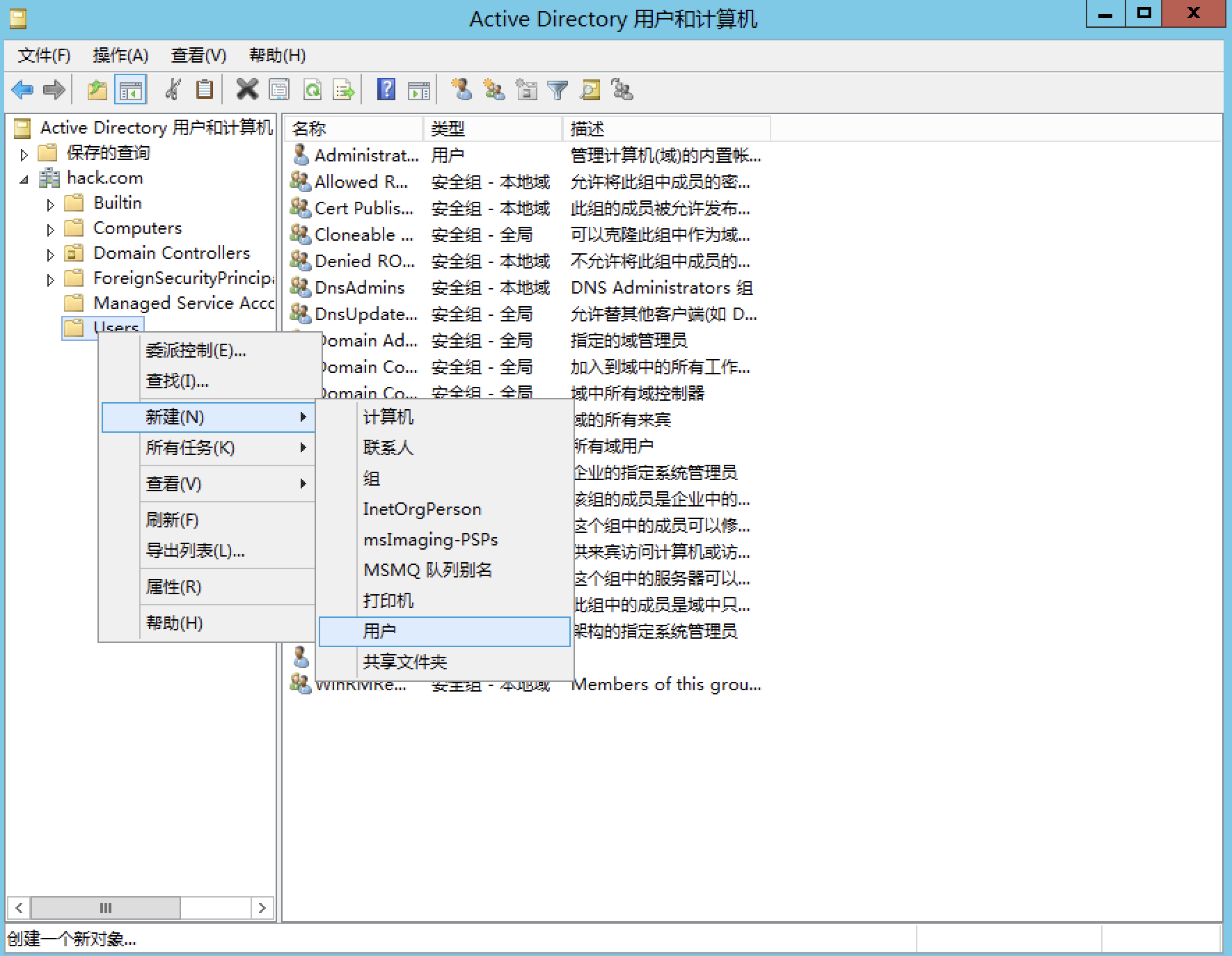

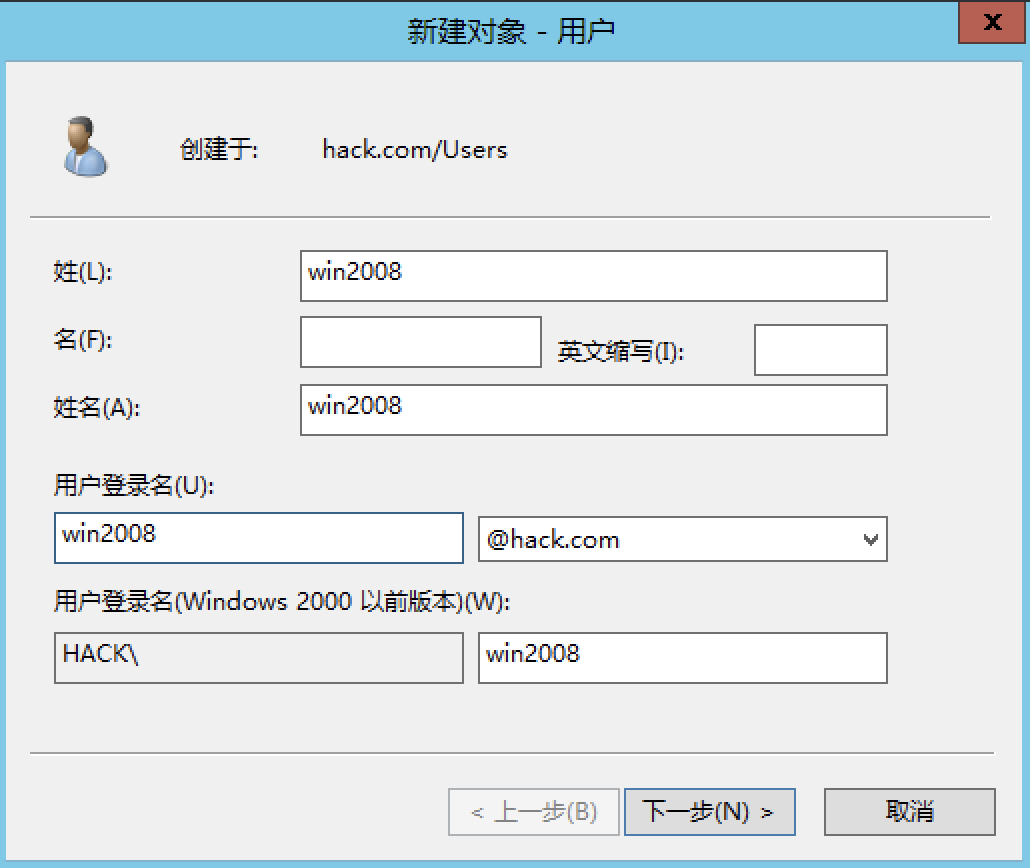

- 创建Active Directory用户

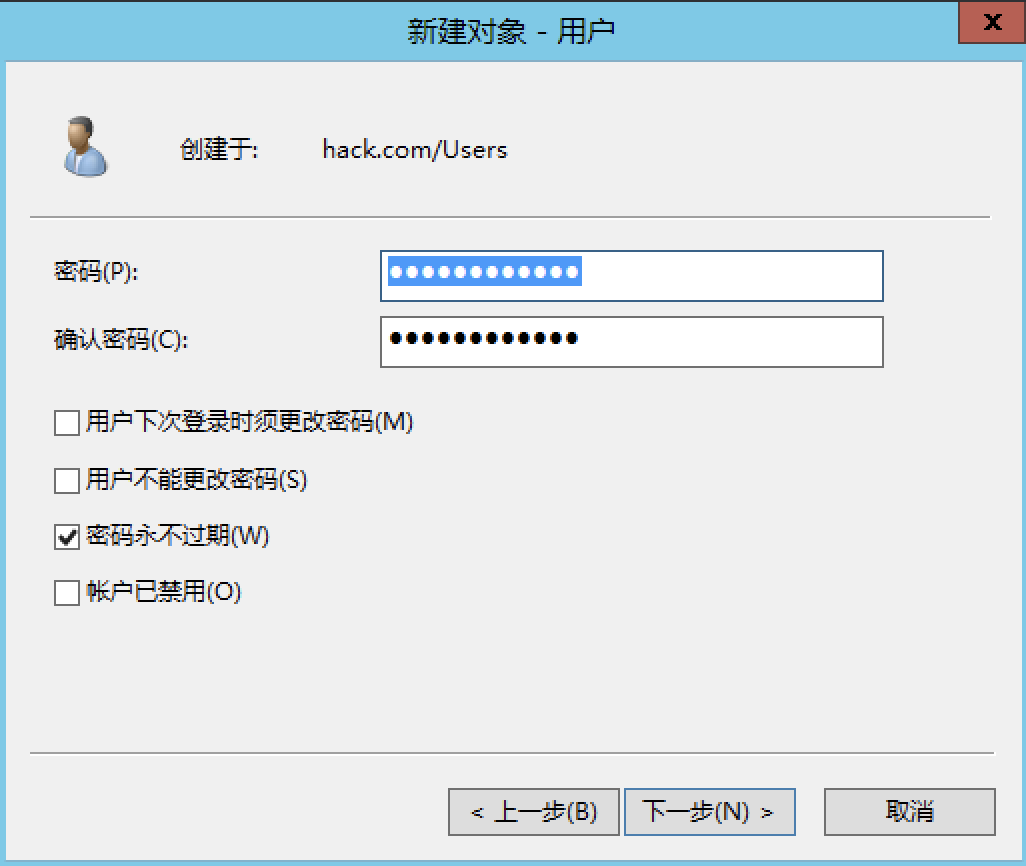

- 然后输入密码

win2008、win8@2022..

windows2008 R2

- 这里无法安装VM Tools,安装显示不信任此安装 驱动无法安装 百度了哈需要补丁 安装软件时需要验证域管理员用户

- https://catalog.s.download.windowsupdate.com/c/msdownload/update/software/secu/2019/09/windows6.1-kb4474419-v3-x64_b5614c6cea5cb4e198717789633dca16308ef79c.msu

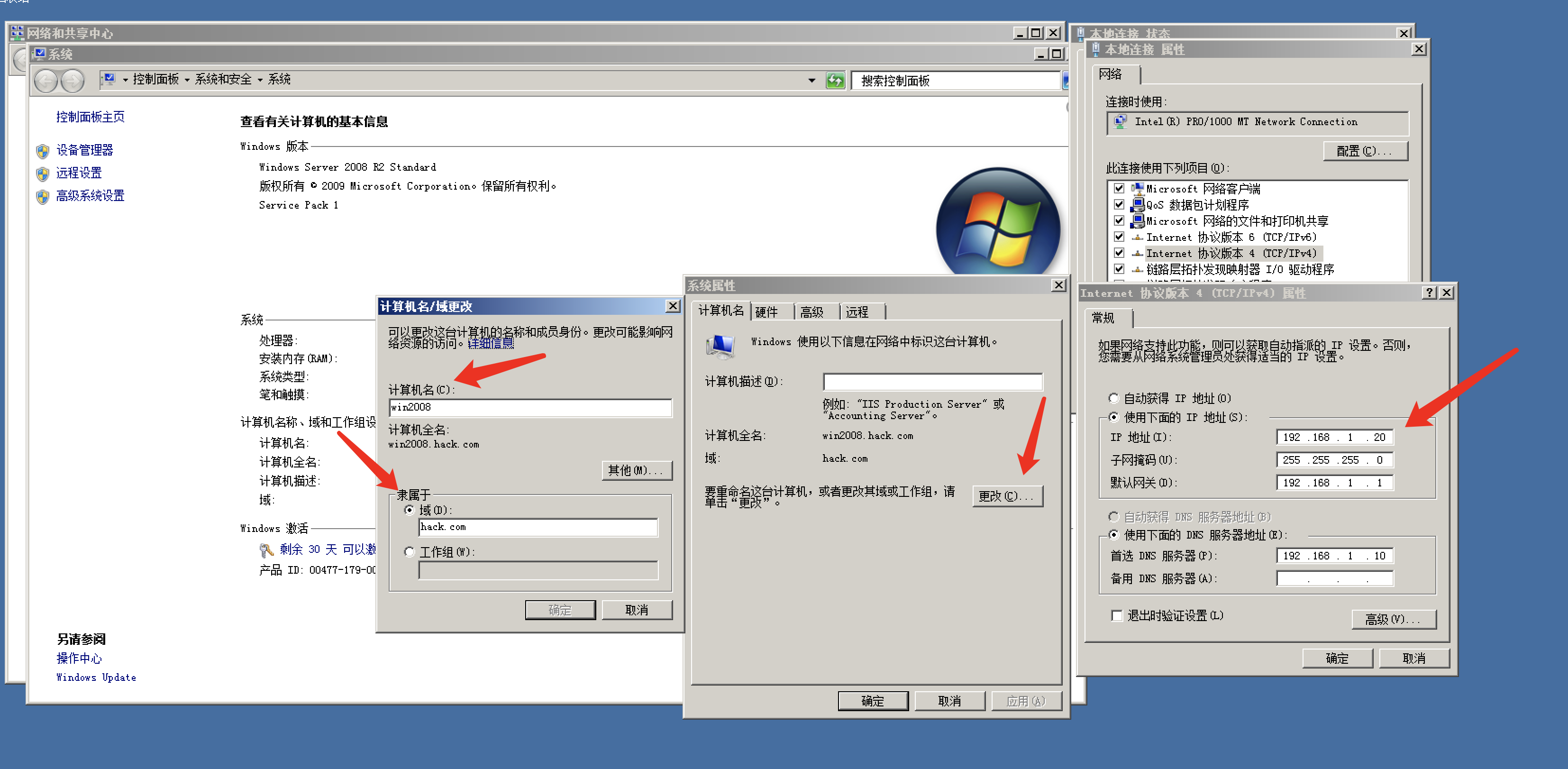

- 更改IP和隶属于域和计算机名

windows2007

- 和上面一样的操作,配置IP,更改计算机名。

域控制器

Domain Controller简称DC,域中一台管理域环境的计算机,类似于小区的保安门禁系统。进入小区需要进行身份认证,来判断你是否属于这个小区,可以访问小区内的那些资源。- 域控制器保存着用户的用户名、密码、个人信息等都保存在一个活动目录(AD)中,类似于数据库。

单域

- 一般来说一个域中至少存在两台域服务器,一个作为域控制器,另一台作为备份DC。一台瘫痪了,另一台可以工作,这样域环境就还可以使用。

父域&子域

- 一个公司有很多下属,在不同的位置。这样就出现了父域子域,每个分公司可以自己定义规则来管理自己所处的子域。而总部只需要管理下属的子域即可。这样信息就不会交叉,网络请求也会很快。

- 如中国通信服务,下级包含重庆通信服务、浙江通信服务、四川通信服务等。

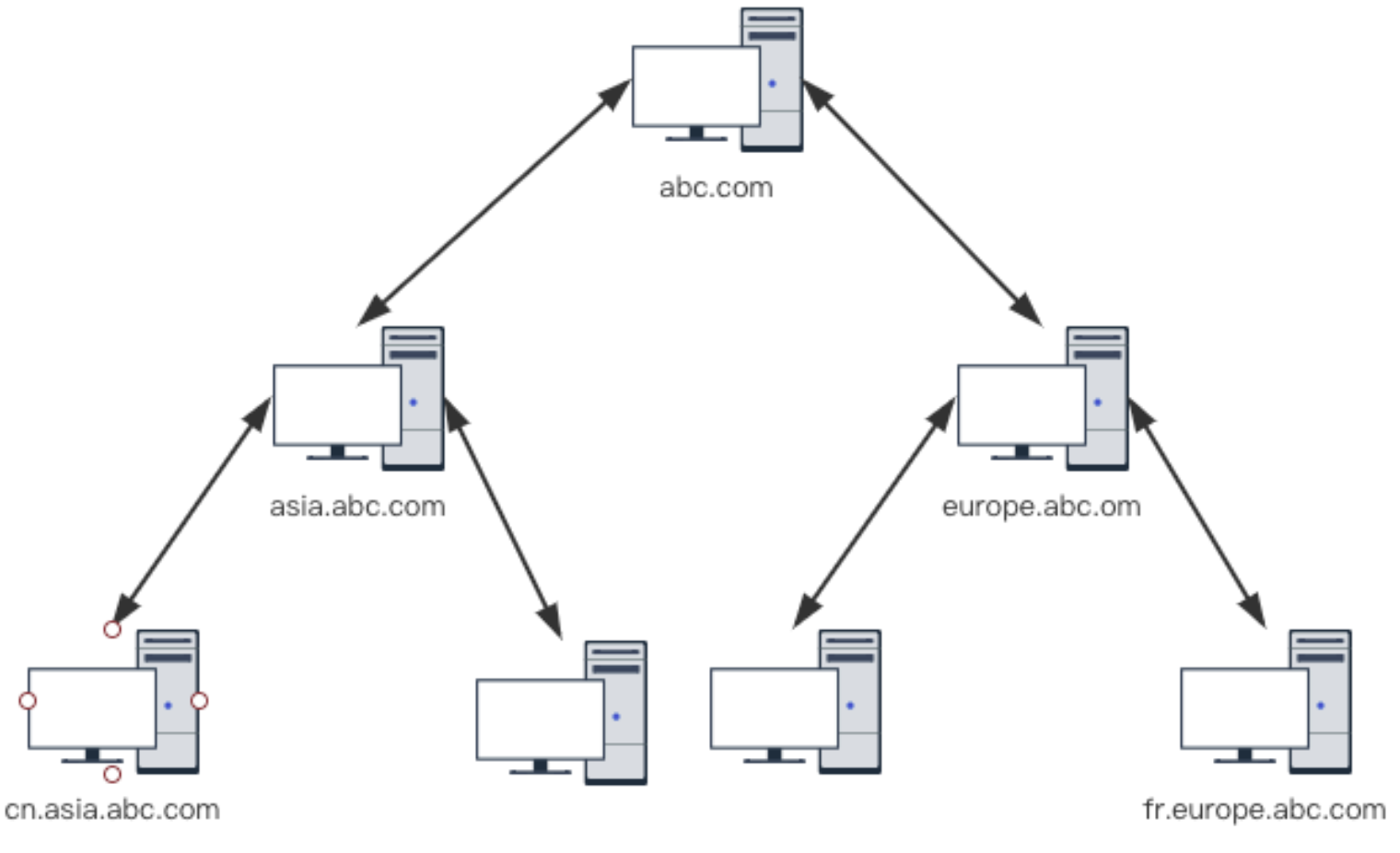

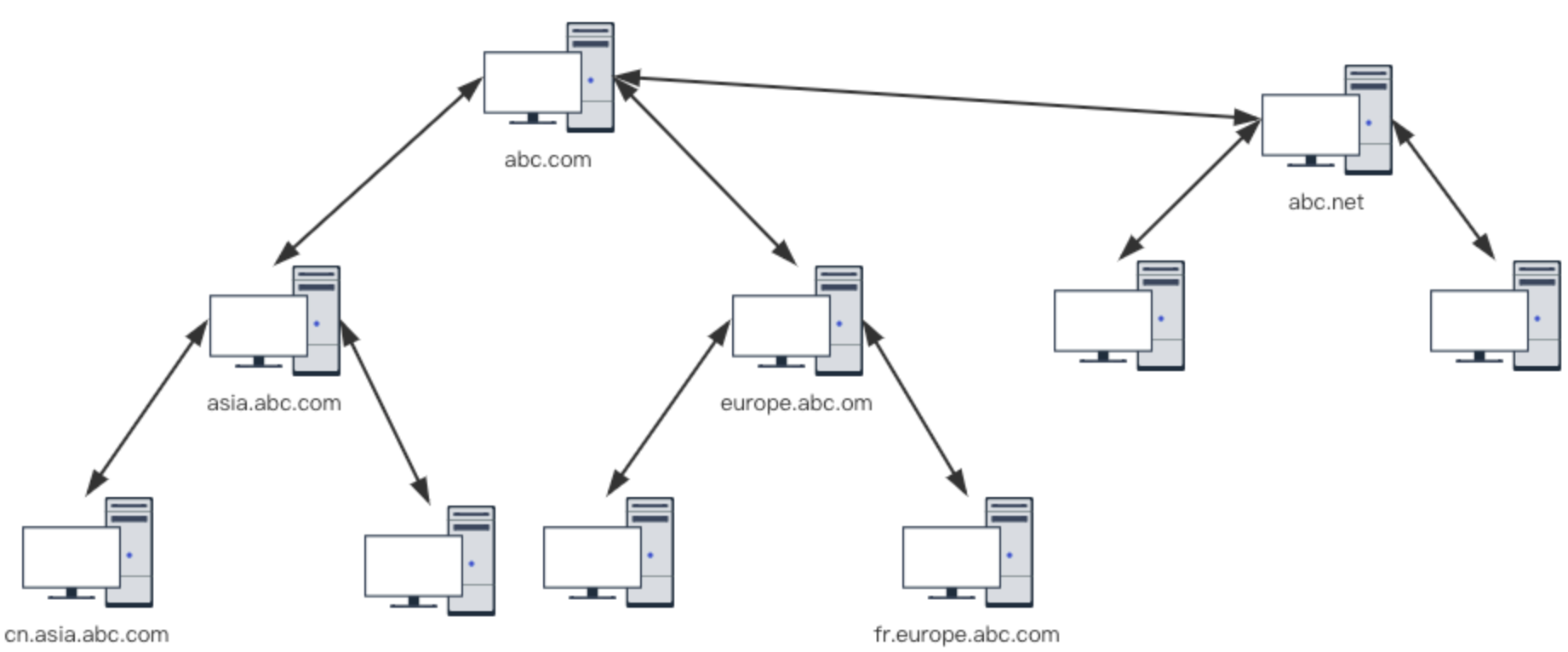

域树

- 前面说了,一个域的域管理员只能管理当前自己所处的域,那么要访问其他域中的资源应该怎么办呢,则需要简历信任关系(Trust Relation)。域树内的父域与子域可以跨网络分配文件和打印机等物理设备。

- 域树中的父域与子域采用类似子域名的形式。

域森林

- 公司被吞并了,需要加入其他公司的网络中。因此需要多个域树建立信任关系成域森林。

域名服务器

- 域名服务器(

Domain Name Server)实现域名与IP互相转换的服务器。一般来说DNS服务器就是域控制器,DNS服务器通常和域控制器在同一台计算机上。

活动目录

-

Active Directory(AD)活动目录,指域环境中提供目录服务的组件。 -

我认为活动目录就是将内网的资源形成一个索引的字典吧,可以将我们需要访问的数据快速定位。

-

包含以下功能

-

账号集中管理:所有账号存储在服务器中,以便执行命令和重置密码;

-

软件集中管理:统一推送软件(软件安装),安装网络打印机(硬件设备);

-

环境集中管理:统一客户端界面(统一桌面不知)/IE(安全性策略)/…等设置;

-

增强安全性:统一部署杀毒软件和病毒扫描任务/集中管理用户的计算机权限/统一制定用户密码策略等;

-

更可靠,更短的宕机时间:利用活动目录控制用户方位权限

-

活动目录是微软提供的统一管理平台,ISA/Exchange/SMS等都依赖这个平台

域控制器与活动目录

- 活动目录就类似于一个数据库,而数据库则是要安装在计算机上的,那个计算机安装了活动目录,那么这个计算机就是域控制器。

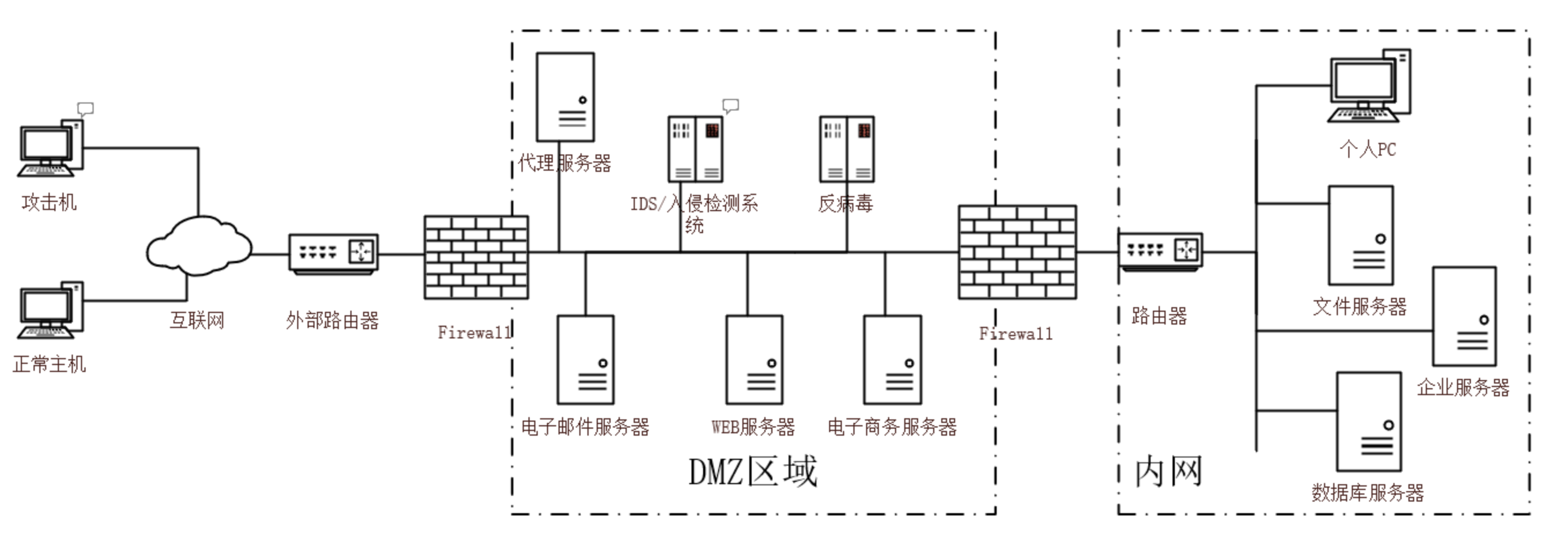

安全域

- 划分安全域则是将一组安全等级相同的计算机划入同一个网段。

-

安全级别最高的内网

-

安全级别中等的DMZ区域

-

安全级别最低的外网

-

内网的一般策略如下

-

内网可以访问外网:满足内网用户上网查阅资料办公的需求;

-

内网可以访问DMZ:是管理者可以管理DMZ区域当中的服务器设备;

-

外网不能访问内网:内网存储公司重要资料,可以使用VPN来访问;

-

外网可以访问DMZ:DMZ区域中的服务器对外界提供服务,需要由防火墙来完成对外地址到服务器实际地址的转换;

-

DMZ不能访问内网:当服务器沦陷保护内网主机不受入侵;

-

DMZ不能访问外网:限制入侵黑客的通信隧道,邮件服务器除外;

域计算分类

- 域控制器:用于管理所有的网络访问,包括登录服务器,访问共享目录及资源

- 成员服务器:安全了服务器系统并加入了域,主要任务是提供服务

- 客户机:安装了个人系统的计算机并加入了域

- 独立服务器:能够对外提供服务但是没有加入域

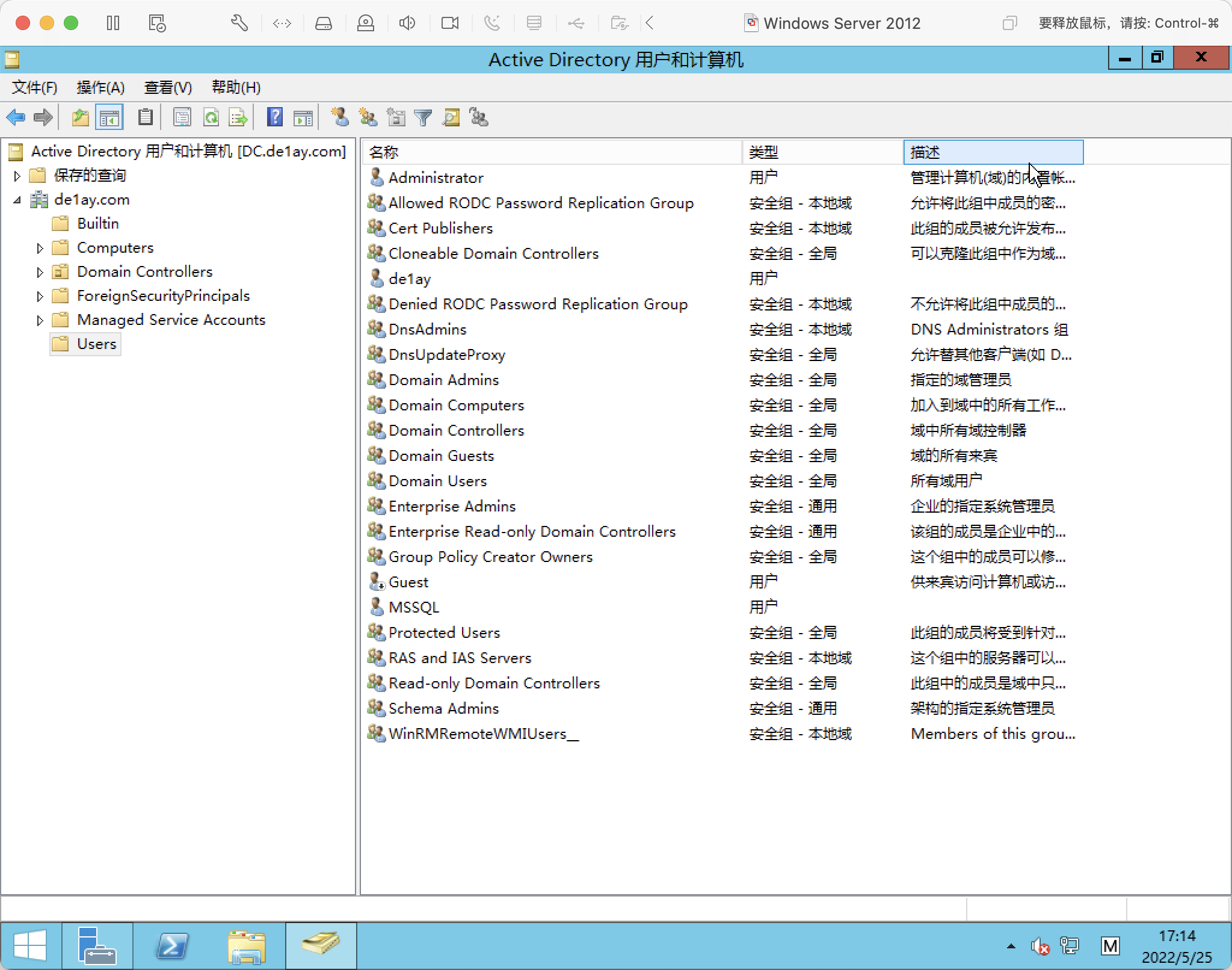

域内权限

有点模糊不清,需要再仔细学习一下。- 组是用户账号的集合,通过组可以更好的管理用的权限;域环境有:

本地组、全局组、通用组。给每一个不同的组分配不同的权限,然后将用户加入特定的组就不用给每个用户分配不同的权限了。

| 组类型 | 主要作用 | 嵌套关系 |

| --- | --- | --- |

| 本地组 | 授予本地域内资源的访问权限 | 本地组不能嵌套在其他组中 |

| 全局组 | 实现单域用户访问多域资源 | 全局组可以嵌套在其他组中 |

| 通用组 | 实现域森林的跨域访问资源 | 通用组成员可以来自域森林中的任何域的用户/全局组和其他通用组 |

知识点:域本地组来自全林,作用于本域;全局组来自本域,作用于全林;通用组来自全林,作用于全林;

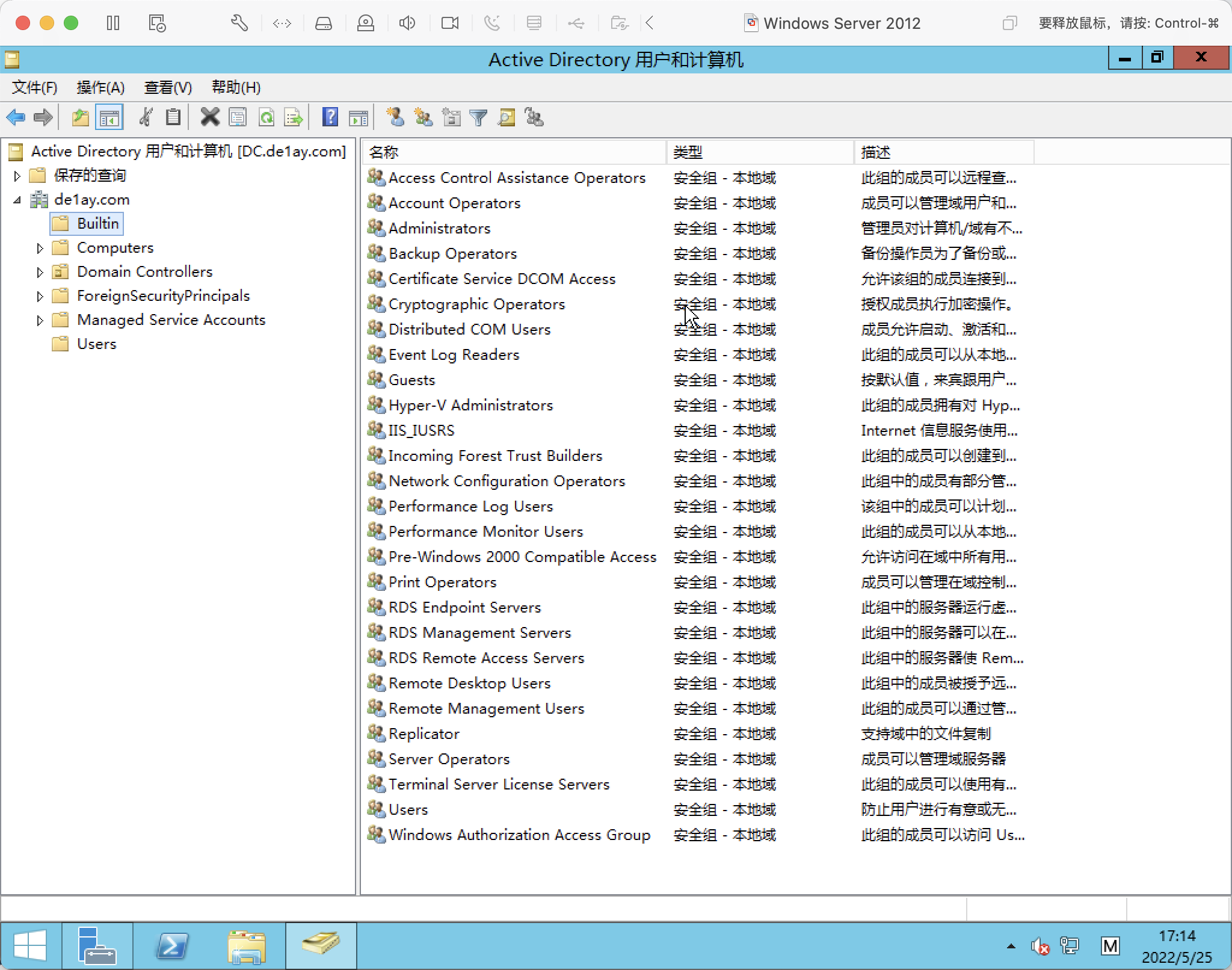

A-G-DL-P策略

-

A-G-DL-P策略是指将用户账号添加到全局组中,将全局组添加到与本地组中,然后为域本地组分配资源权限;

-

A:用户账号(Account)

-

G:全局组(Global Group)

-

U:通用组(Univresal Group)

-

DL:域本地组(Domain Local Group)

-

p:资源权限(permssion)

-

安装域控时,系统会自动生成一些组,为内置组;内置组定义了一些常用的权限–>Builtin和Users组织单元的组就是内置组;

-

内置的域本地组在Builtin组织单元中

- 内置的全局组和通用组在Users组织单元中

| 域本地组 | 权限 |

|---|---|

| administrators | 管理员组,成员可以不受限制的的存取计算机和域内的资源 |

| Remote Desktop Users | 远程登录组,成员具有远程登录权限 |

| Account Operators | 账号操作员组,创建和管理域内用户和组,不能更改administrators和Domain Admins组账户 |

| Domain Admins | 域管理员组,成员在所有加入域的服务器/域控和AD中均默认拥有完整的管理员权限,用户称为域系统管理员可加入,administrators组不是的 |

| Domain Users | 域用户组,默认是内置域的User组 |

【推荐】国内首个AI IDE,深度理解中文开发场景,立即下载体验Trae

【推荐】编程新体验,更懂你的AI,立即体验豆包MarsCode编程助手

【推荐】抖音旗下AI助手豆包,你的智能百科全书,全免费不限次数

【推荐】轻量又高性能的 SSH 工具 IShell:AI 加持,快人一步

· 10年+ .NET Coder 心语 ── 封装的思维:从隐藏、稳定开始理解其本质意义

· 地球OL攻略 —— 某应届生求职总结

· 提示词工程——AI应用必不可少的技术

· Open-Sora 2.0 重磅开源!

· 周边上新:园子的第一款马克杯温暖上架