网络对抗技术 实验报告一

中国人民公安大学

Chinese people’ public security university

网络对抗技术

实验报告

|

实验一 |

|

网络侦查与网络扫描 |

|

学生姓名 |

杨雨薇 |

|

年级 |

2018级 |

|

区队 |

18网四 |

|

指导教师 |

高见 |

信息技术与网络安全学院

2019年10月28日

实验任务总纲

2019—2020 学年 第 一 学期

一、实验目的

1.加深并消化本课程授课内容,复习所学过的互联网搜索技巧、方法和技术;

2.了解并熟悉常用搜索引擎、扫描工具、社交网站等互联网资源,对给定的任务进行搜索、关联、分析;

3.达到巩固课程知识和实际应用的目的。

二、实验要求

1.认真阅读每个实验内容,需要截图的题目,需清晰截图并对截图进行标注和说明。

2.文档要求结构清晰,图文表达准确,标注规范。推理内容客观、合理、逻辑性强。

3.软件工具可使用office2003或2007、Nmap、等。

4.实验结束后,保留电子文档。

三、实验步骤

1.准备

提前做好实验准备,实验前应把详细了解实验目的、实验要求和实验内容,熟悉并准备好实验用的软件工具,按照实验内容和要求提前做好实验内容的准备。

2.实验环境

描述实验所使用的硬件和软件环境(包括各种软件工具);

开机并启动软件office2003或2007、浏览器、扫描软件。

3.实验过程

1)启动系统和启动工具软件环境。

2)用软件工具实现实验内容。

4.实验报告

按照统一要求的实验报告格式书写实验报告。把按照模板格式编写的文档嵌入到实验报告文档中,文档按照规定的书写格式书写,表格要有表说图形要有图说。

实验任务(一)

网络侦查是指黑客为了更加有效地实施攻击而在攻击前或攻击过程中对目标主机的所有探测活动。网络侦查有时也被称为“踩点”。通常“踩点”包括以下内容:目标主机的域名、IP地址、操作系统类型、开放了哪些端口,以及这些端口后面运行着什么样的应用程序,这些应用程序有没有漏洞等。那么如何收集信息呢?可以利用与技术无关的“社会工程学”,搜索引擎以及扫描工具。

问题一:

用百度或google搜索www.ppsuc.edu.cn中所有包含“网络安全”的网页。(附截图)

Site:用于在某个限定的网站中搜索,网络安全为关键词。通过搜索“site www.ppsuc.edu.cn”找出包含“网络安全”的网页

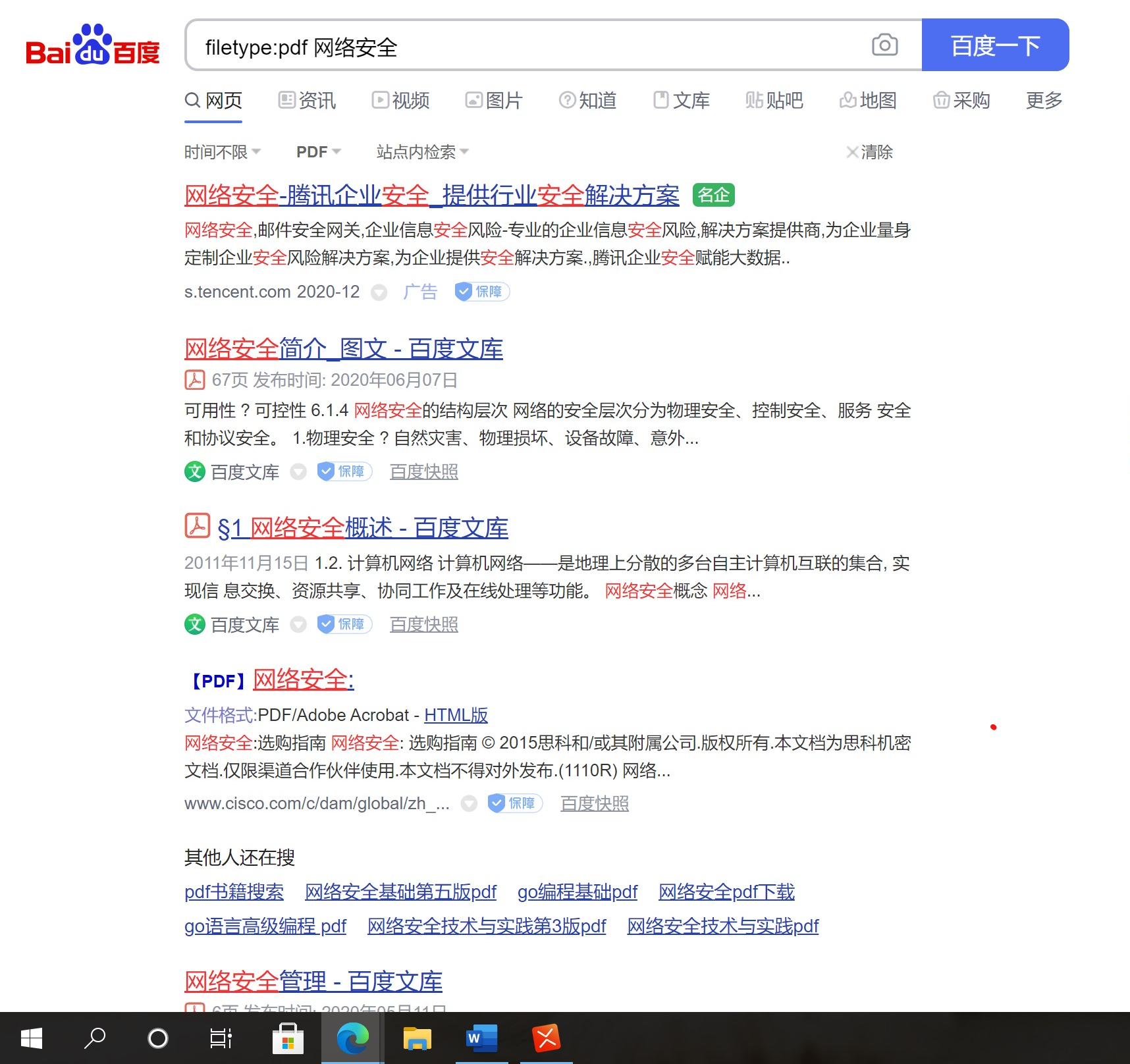

问题二:

用百度或google搜索所有包含“网络安全”的pdf文档(附截图)

Filetype: 搜索特定扩展名的文件,网络安全为关键词。通过搜索“ filetype:pdf 网络安全”找出包含网络安全的文档

问题三:

小丽是药学专业的一名本科生,现已从事药学专业的工作,目前她想考取一个资格证,但是报名条件中要求其工作满三年。那么,小丽想考取的是什么证。(请回答并附截图证明。)

根据以上描述可以提炼出关键词:本科 资格证 工作满三年 药学专业 根据搜索结果,可得出该证为:执业药师资格证

问题四:

6月28日是小王的生日,他是中国人民公安大学2008年入学的本科生。在大四这年,为了庆祝生日,他和朋友们一起看了一场刚好在生日这天上映的国产玄幻电影。在这场电影中,饰演“炼丹大师”角色的演员曾经出家,请问他当时的法号是什么?(附截图)

·通过推理得出电源上映时间为2012年6月28日与玄幻电源同步搜索可以得出该电影为画皮二

通过搜索画皮二 炼丹大师 出家 可以确定所要找的人为游本昌

再对游本昌进行搜索 得到其当年法号:定畅

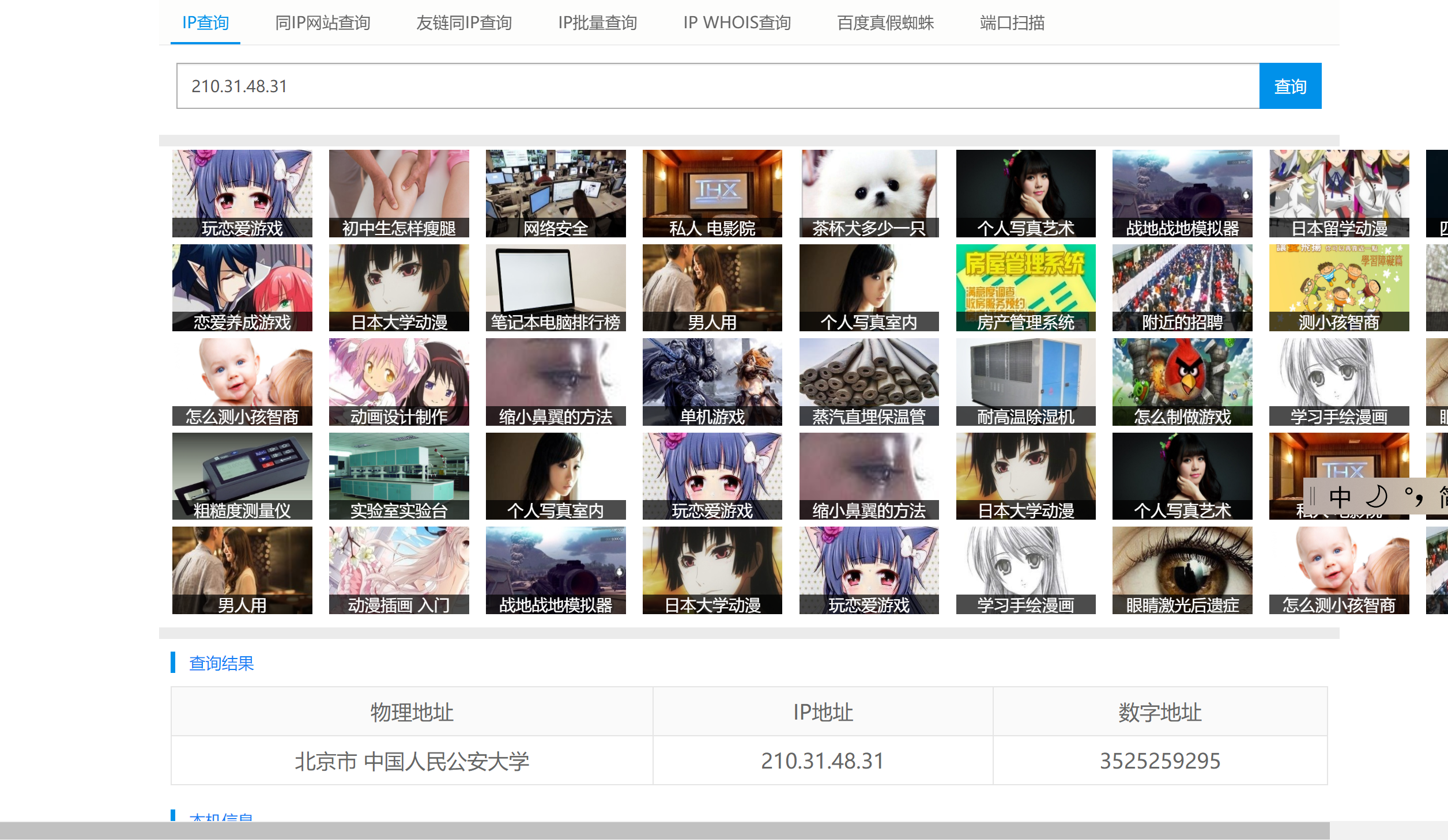

问题五:

210.31.48.31,该IP地址是属于哪个单位的(附截图)

通过站长之家网站中的IP查询,查询出该IP地址属于北京市中国人民公安大学

问题六:

在一个案件中,获取了犯罪嫌疑人的一个MAC地址:40-16-9F-4E-7F-B4,请查询该MAC地址对应的厂商是(附截图)

通过MAC地址查询网站,可知厂商是:TP-LINK TECHNOLOGIES CO.,LTD.(普联)

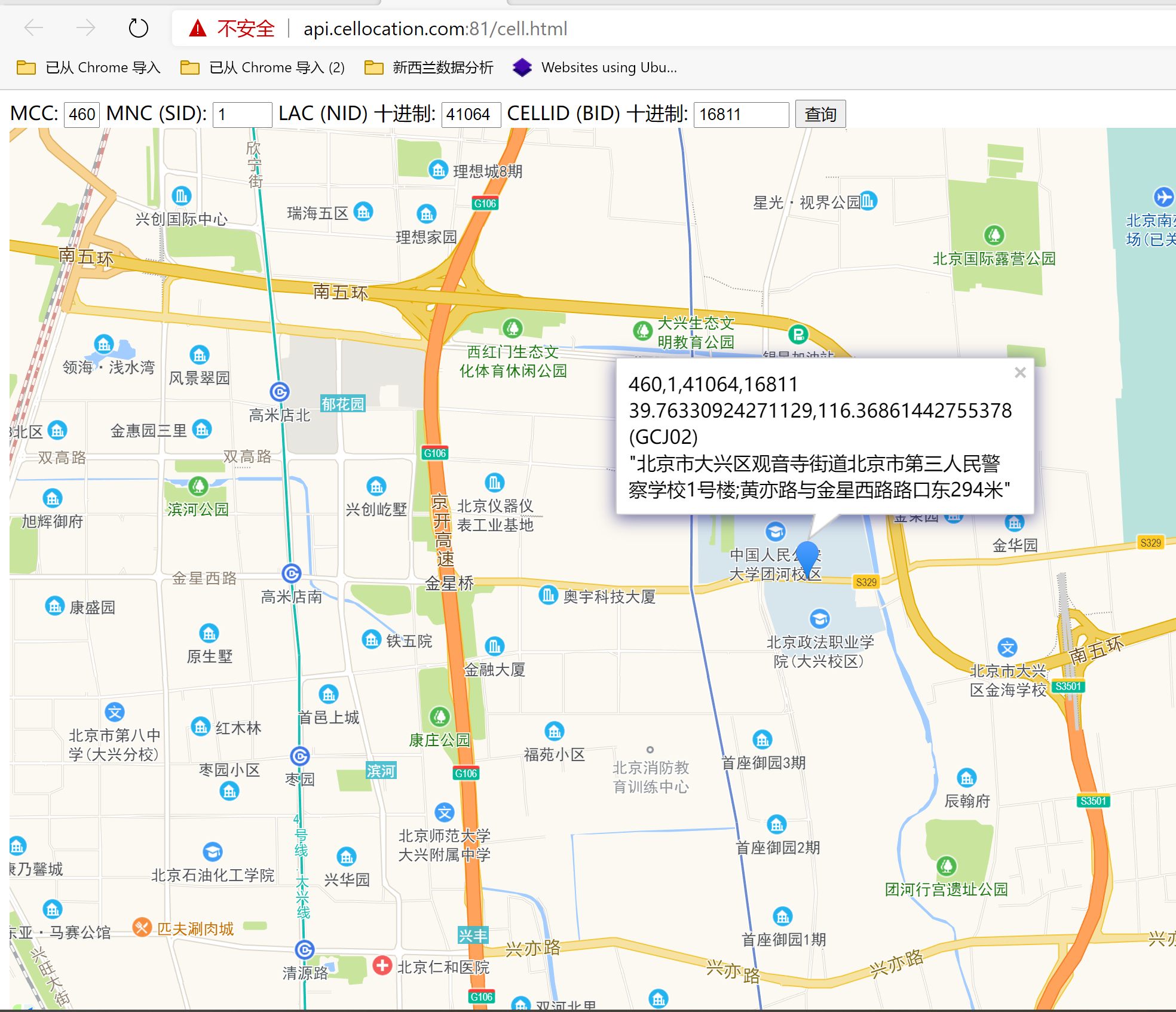

问题七:

在一个案件中,获取了犯罪嫌疑人的LAC是41064,CID是16811,这个人可能在什么地方?(附截图)

通过基站定位可知,这个人可能在北京市大兴区观音寺街道北京市第三人民警察学校1号楼;黄亦路与金星西路路口东294米 中国人民公安大学团河校区

问题八:

获取www.zzz.gov.cn域名注册时,注册人的邮箱是(附截图)

通过whoissoft.com网站,可查出注册人的邮箱13901327592@263.net

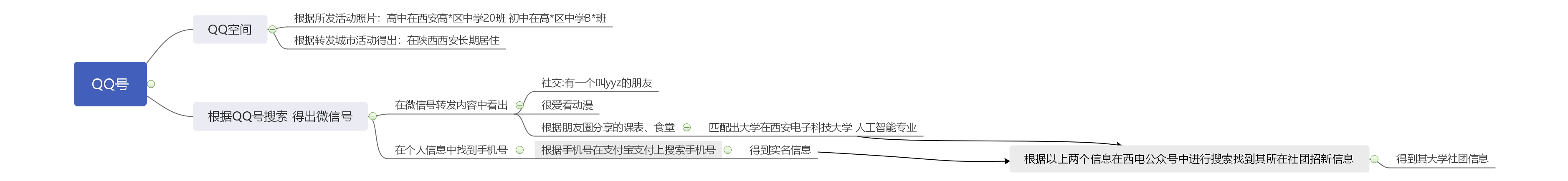

问题九:

通过一个人的QQ号码,从互联网扩充相关线索。如网络昵称,MSN号码等信息。

也可以自己选择一个网络虚拟身份(QQ,Mail,Tel),通过互联网搜索获取该虚拟身份的其它相关信息。(请说明推理过程,附搜索截图)

目标QQ号码为:115********

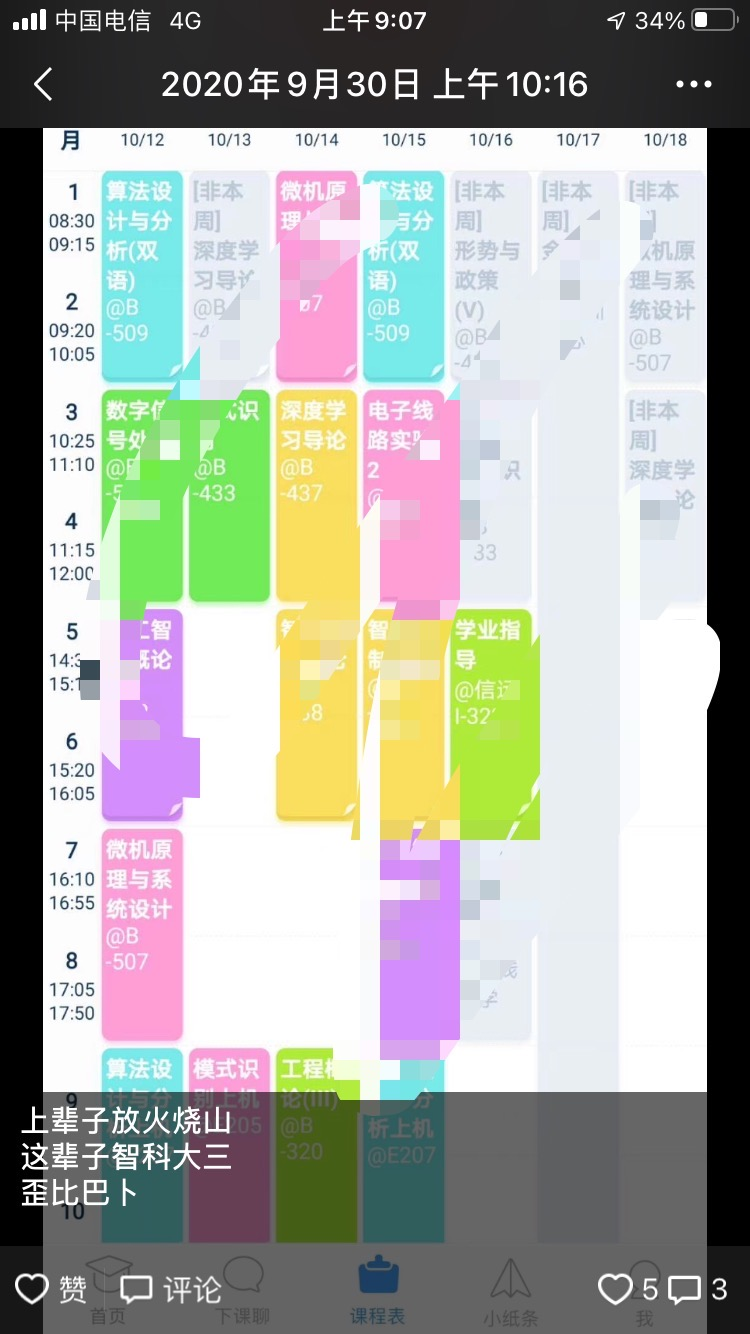

·从目标QQ号的QQ空间内可以看到QQ空间内容,通过QQ空间内容可以看出该用户的常住地是陕西西安,高中在高新一中20班,初中在高新一中初中部B7班。

·通过QQ号可以查询出该用户的微信号

·通过微信号可以获得该用户的手机号,并在其朋友圈看到其课表以及转发的推送推测其在18年进入西安电子科技大学人工智能系*班,有一名叫yyz的好友。

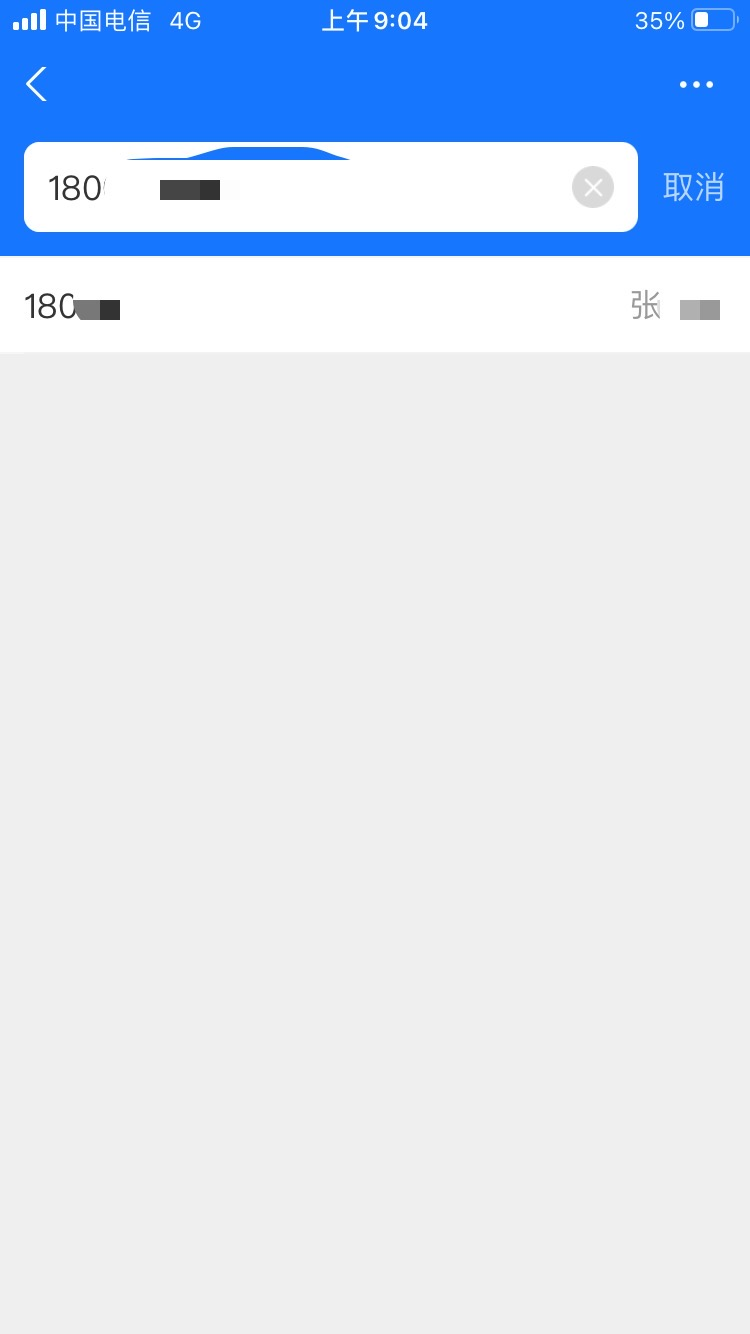

·通过手机号可以在支付宝转账中可以查到该用户的真实姓名为张**

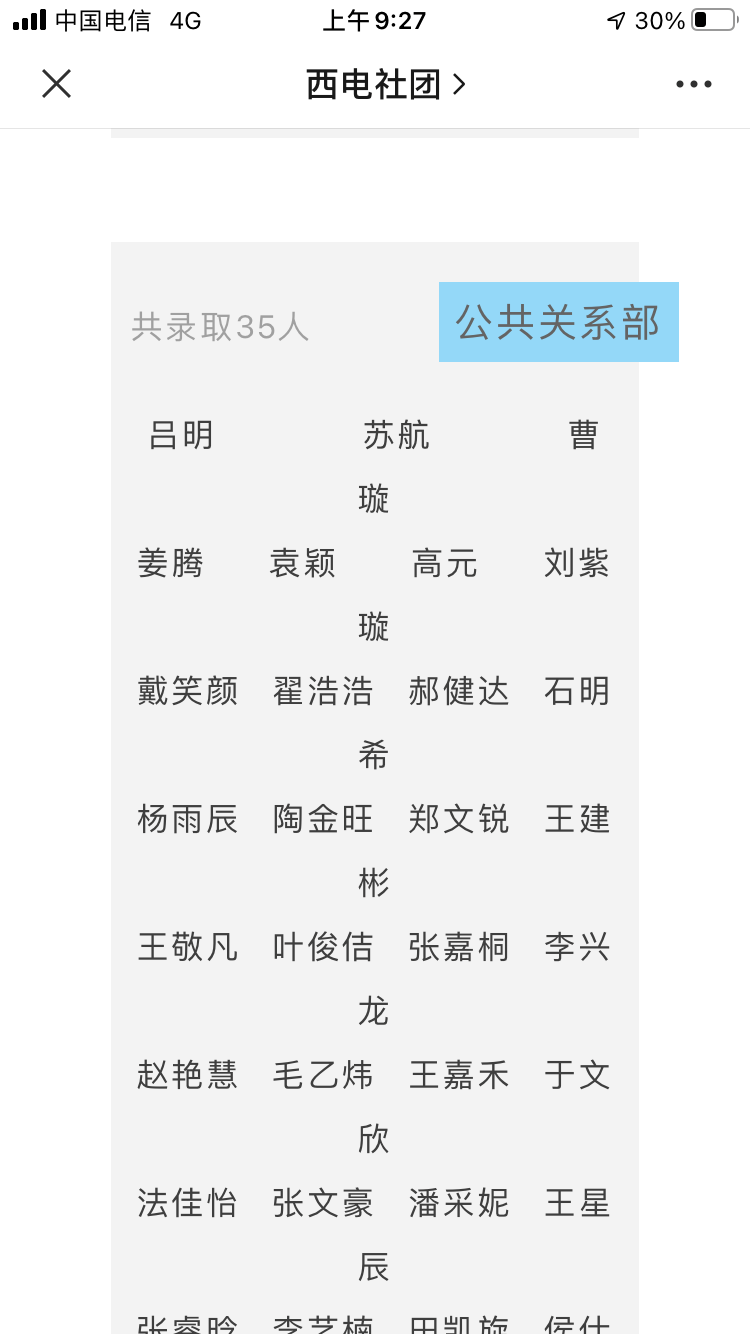

· 根据以上该用户的姓名信息、履历以及学校 在西电公众号中搜索其姓名 找到其入学时部门的招新推送 可以找到该同学所在部门

综上,我通过该用户的QQ号得到该用户的真实姓名、手机号、居住城市、履历、目前就读学校、社交关系。

问题十:

请查询本机的IP地址和子网掩码,并在局域网中扫描本网段内的所有存活主机(附截图)

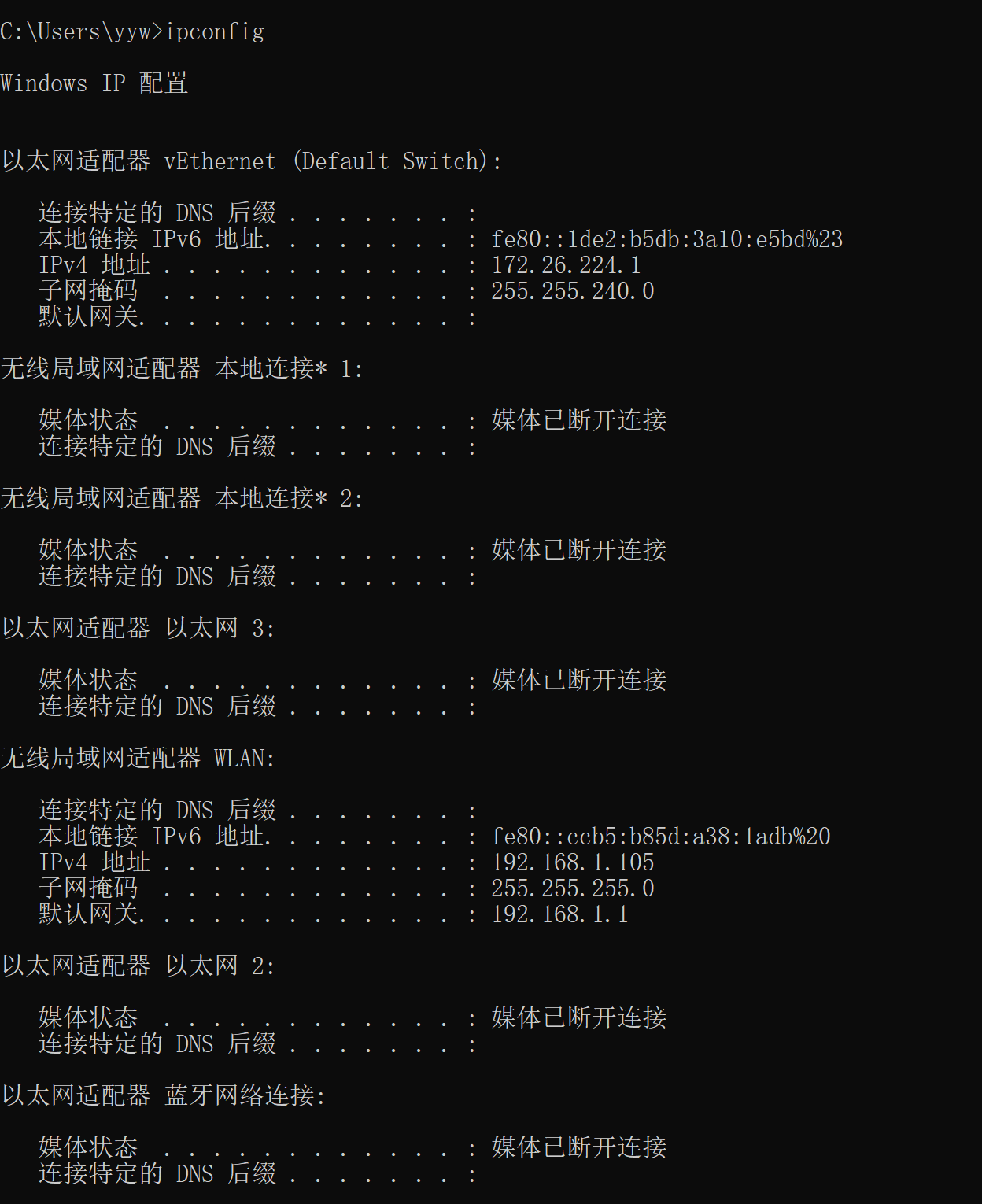

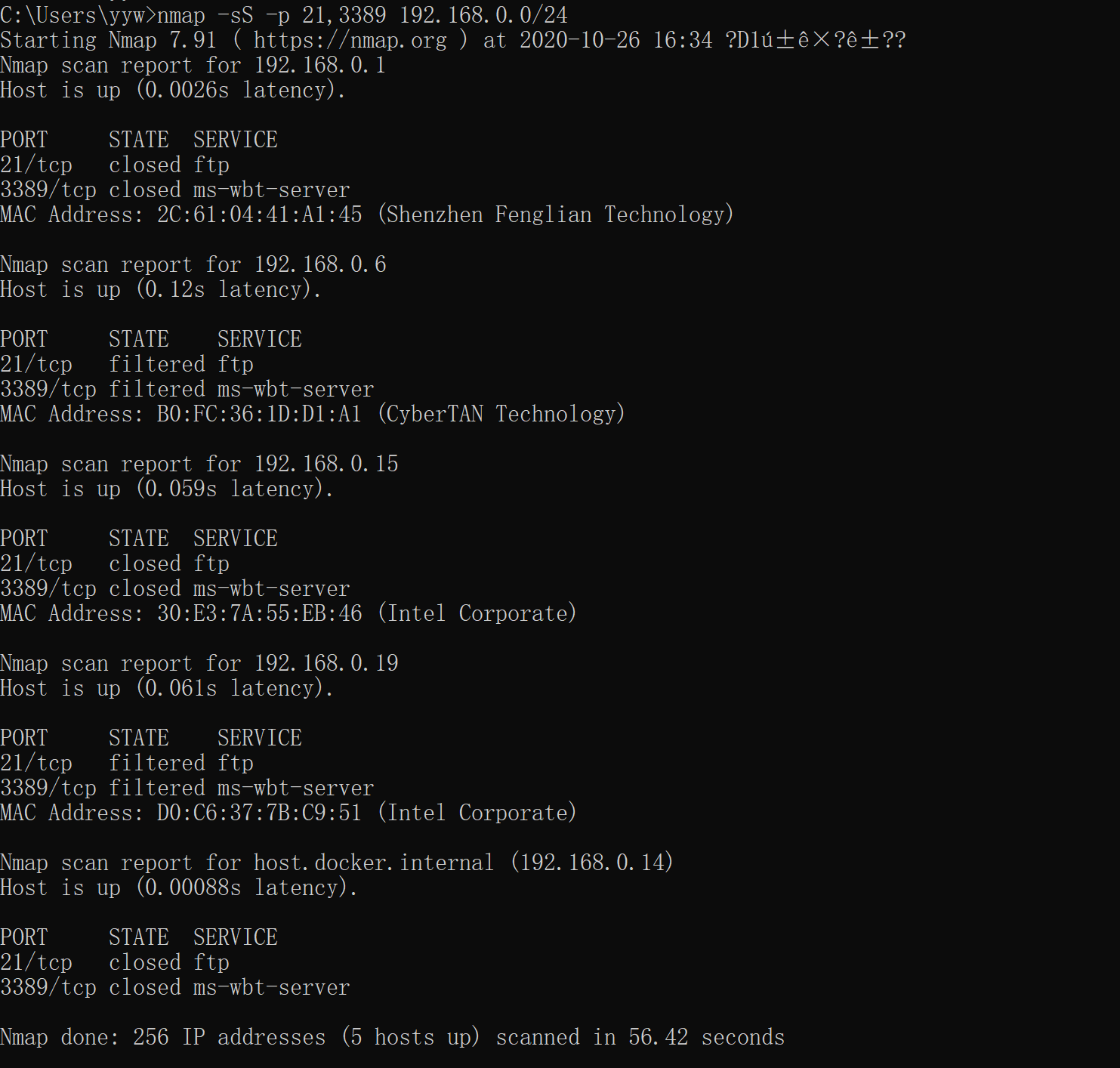

1.在物理机终端中输入ipconfig,查询本机ip和子网掩码,如下图。得知本机ip为192.168.0.14,子网掩码为255.255.255.0,局域网段为192.168.0.0/24

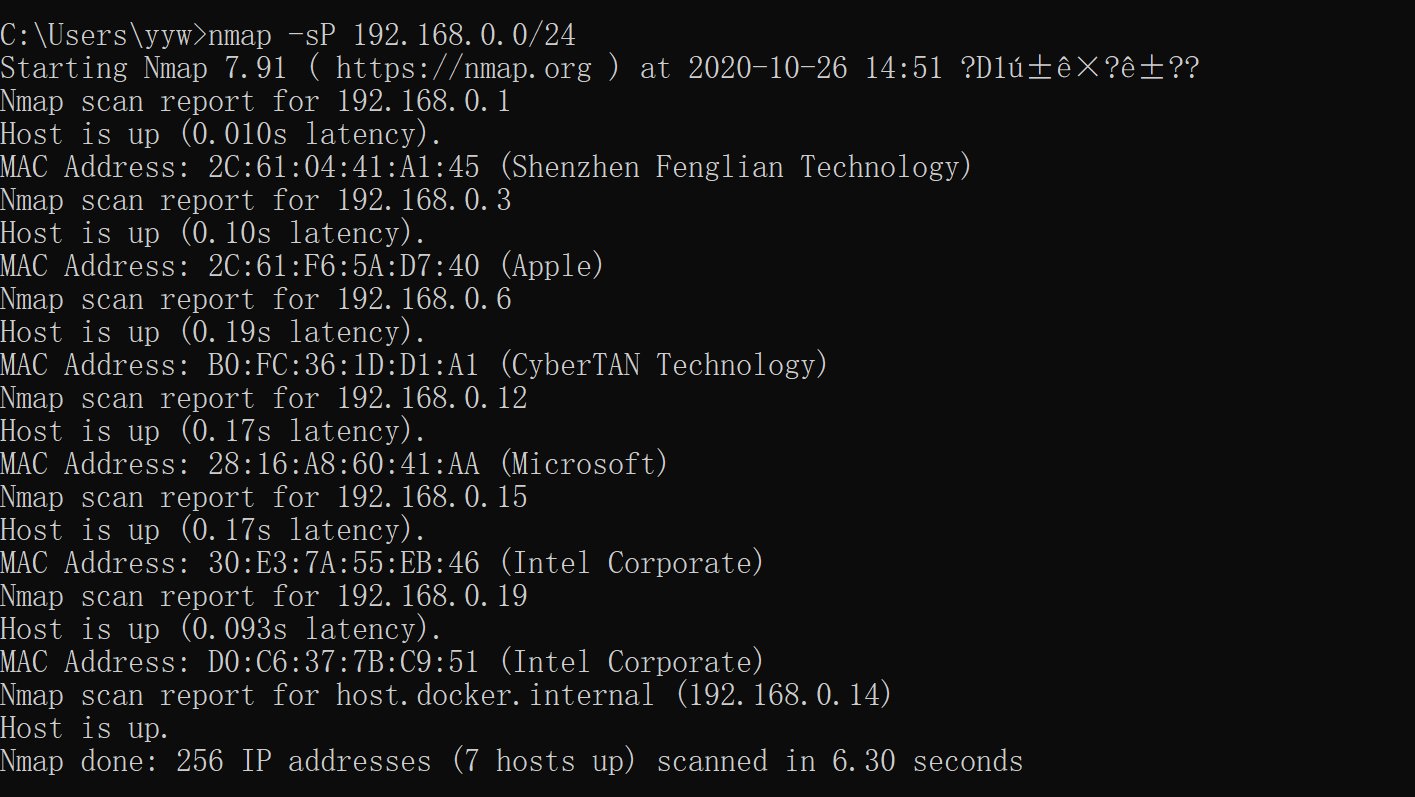

2.使用nmap -sP 192.168.0.0/24扫描局域网内存活的主机,发现有7台存活主机。

问题十一:

选择一个存活IP地址,扫描所开放的端口(分别用ping扫描,syn扫描尝试和全连接扫描),并查询常用端口所对应的服务及操作系统信息。

熟悉nmap相关命令,通过抓包,分析全连接和半连接扫描数据包的特征(附截图)

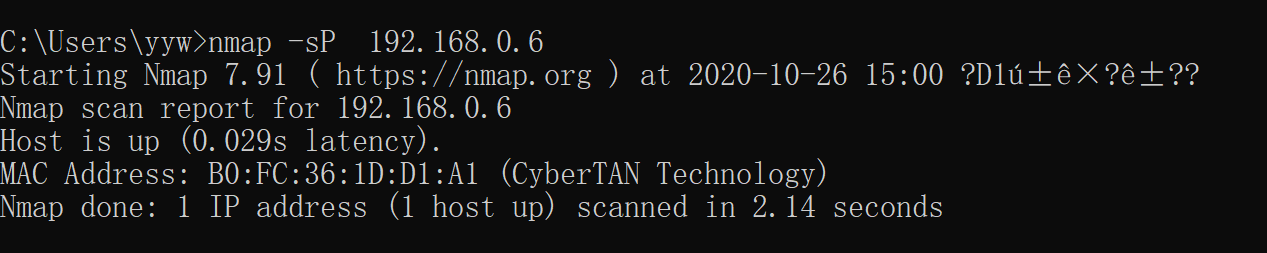

1.使用ping扫描nmap -sP 192.168.0.6,主机存活

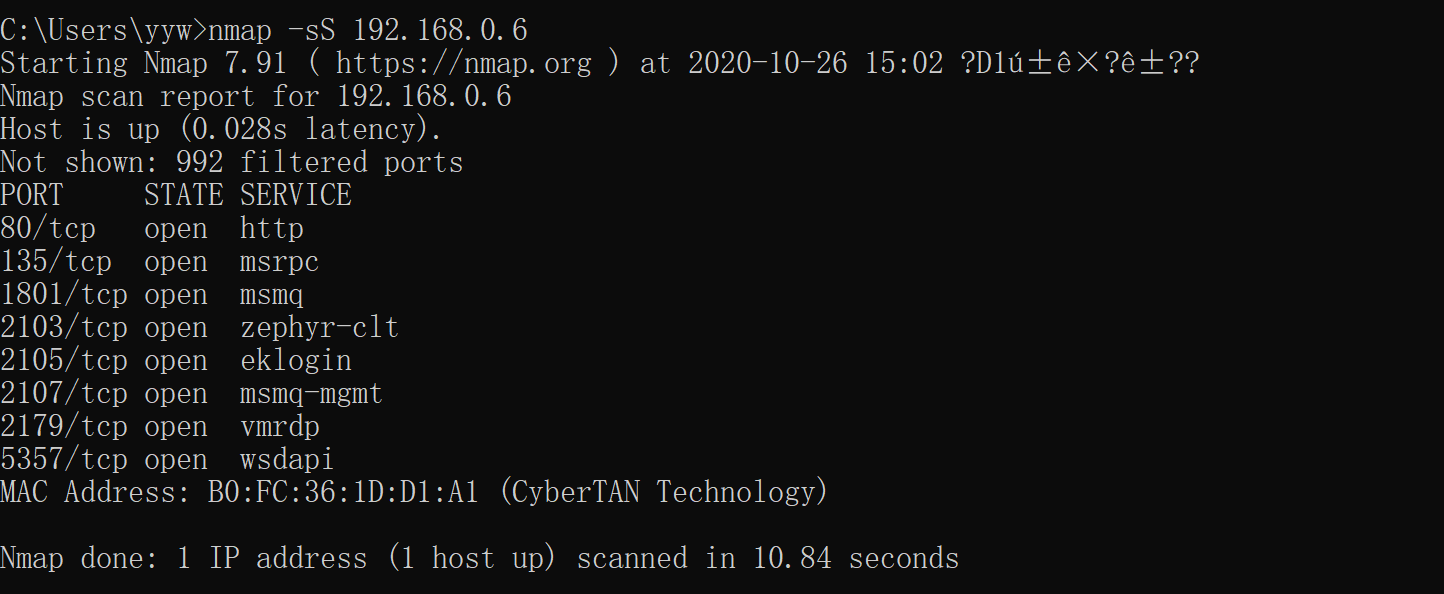

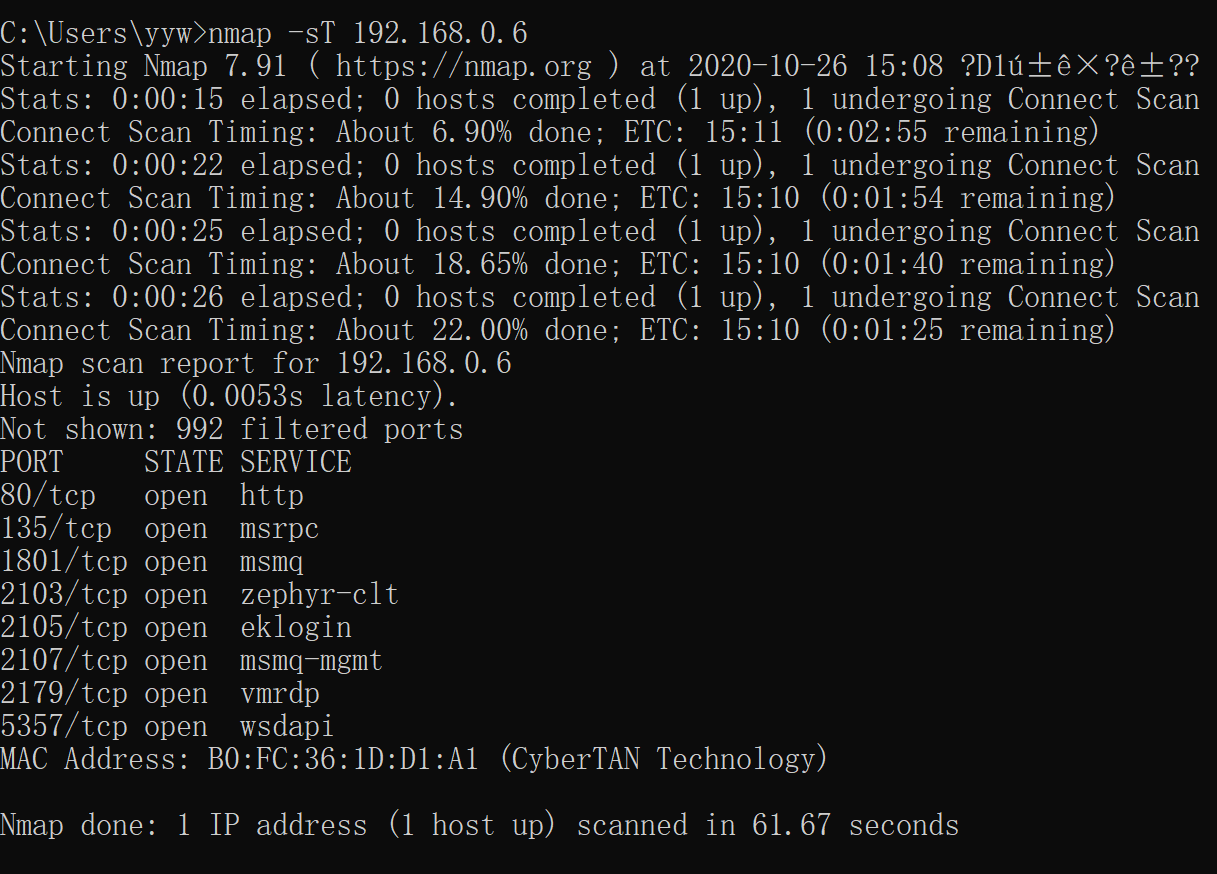

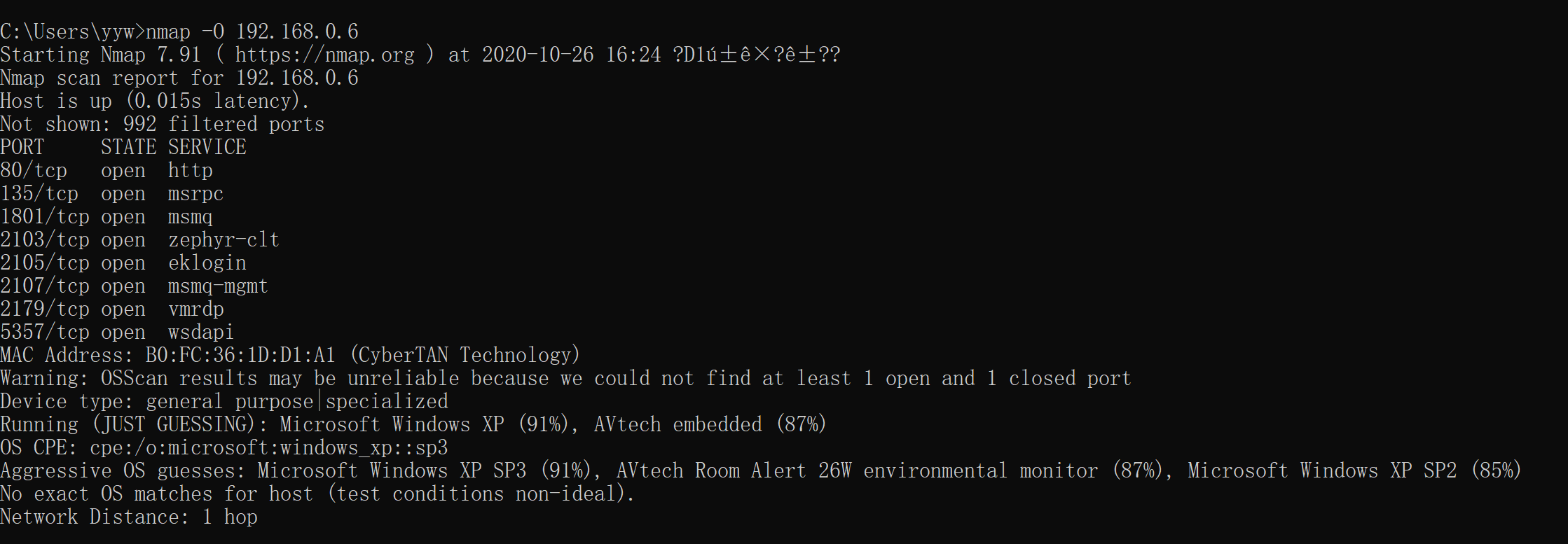

2.使用syn扫描 nmap -sS 192.168.0.6进行端口扫描,扫描到8个端口,分别为80/http服务,135/msrpc服务,1801/msmq,2103/zephyr-clt服务,2105/eklogin服务,2107/msmq-mgmt服务,2179/vmrdp服务,5357/wsdapi服务

3.使用全连接扫描nmap -sT 192.168.0.6

4.通过抓包分析对比全连接、syn半连接数据包特征

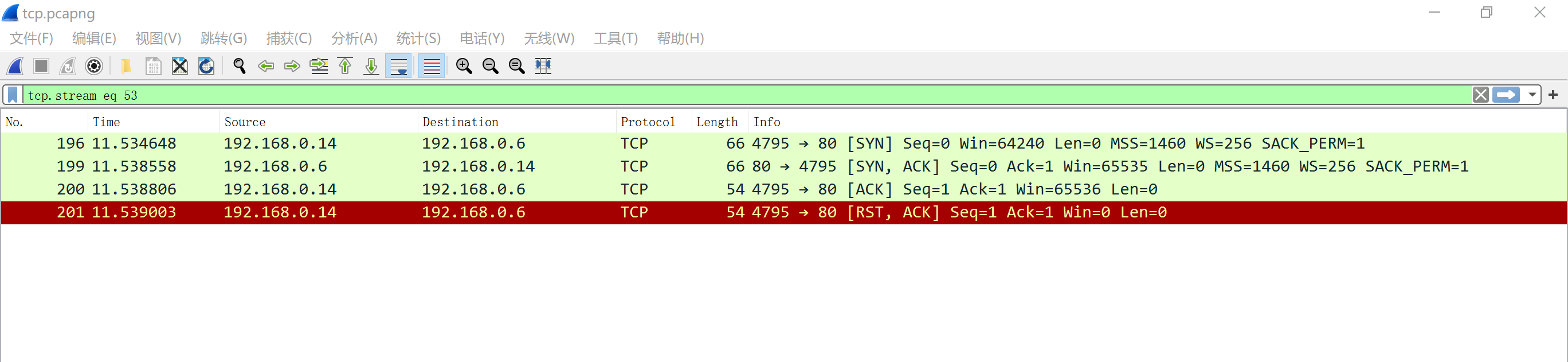

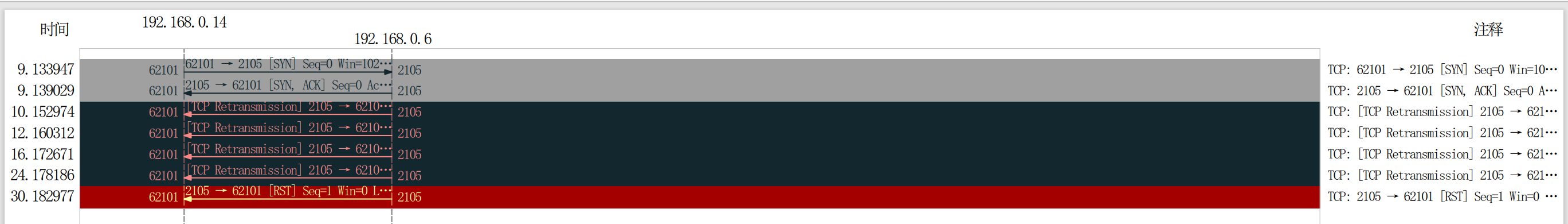

全连接:

全连接连接过程为:

源主机发送syn报文,被扫描主机的开放端口主机返回ACK、SYN报文,源主机再发送ACK报文建立连接。源主机发送RST,ACK报文主动断开连接。

若被扫描主机的端口未打开,则源主机会不断发送SYN报文请求

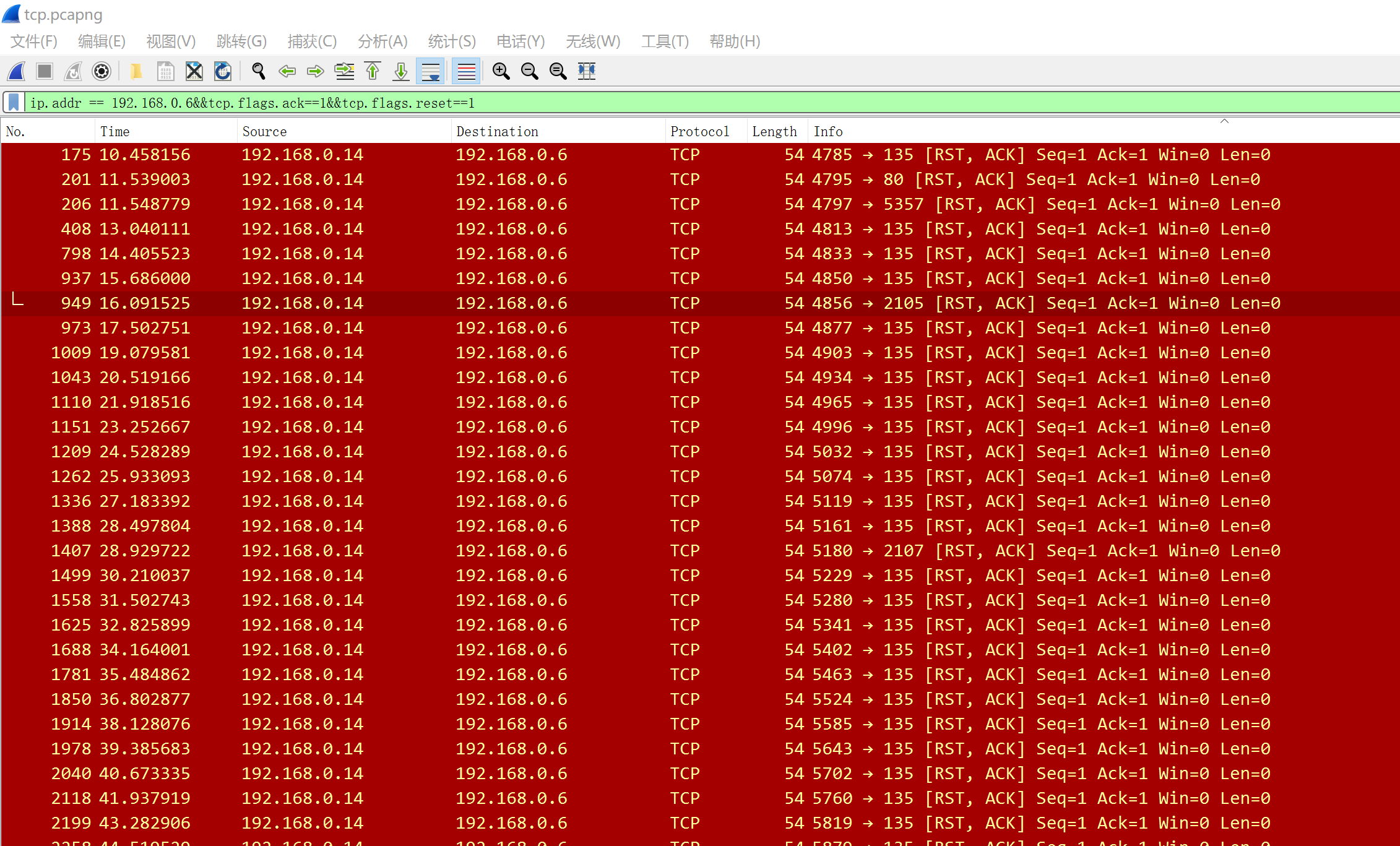

若被扫描主机端口打开,则一定会收到源主机发送的ACK,RST报文,请求断开所建立的TCP连接

可通过分析该类报文筛选出所打开的端口

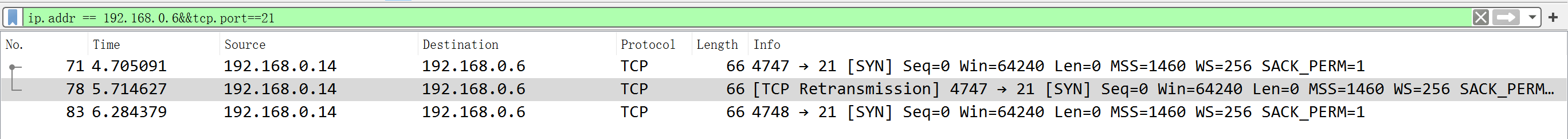

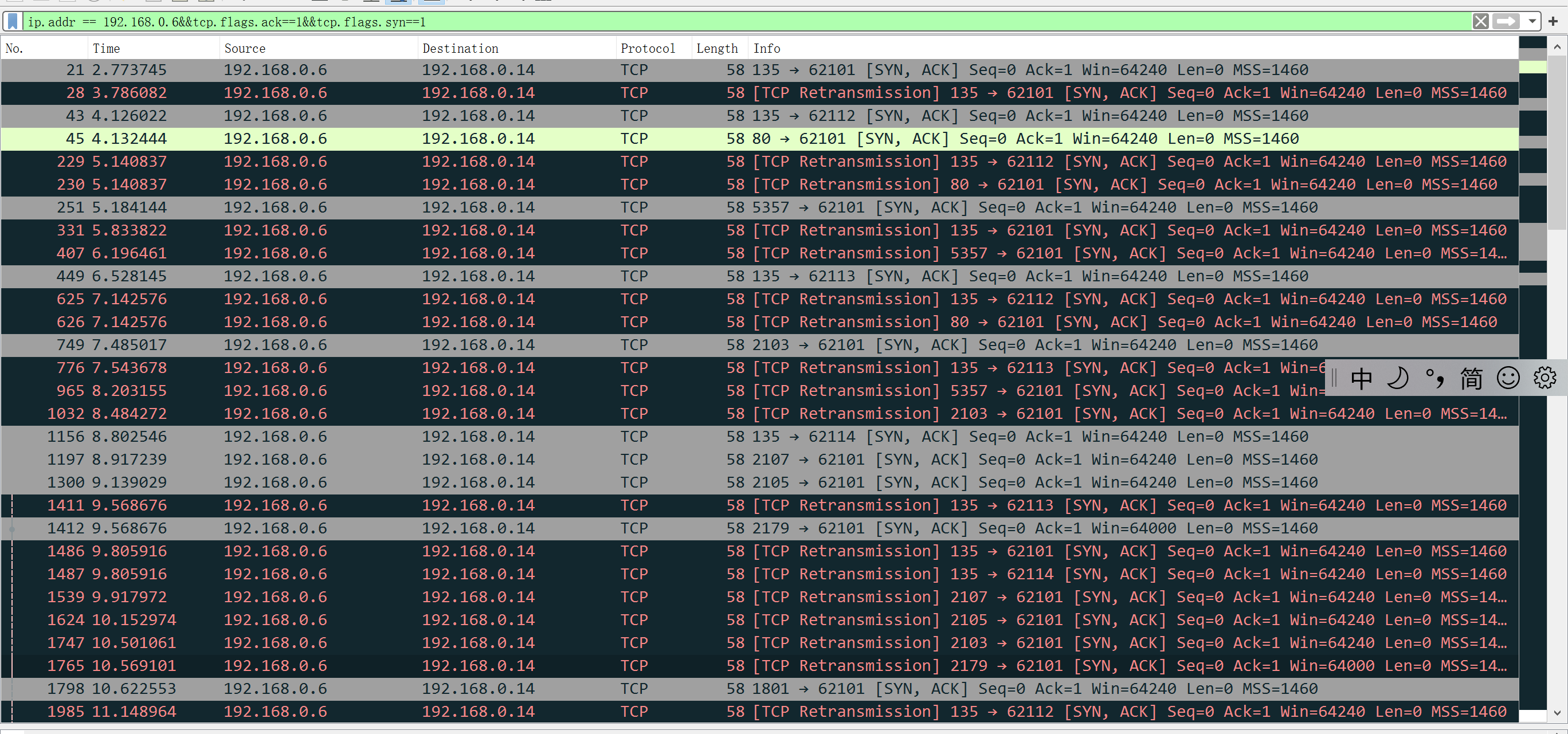

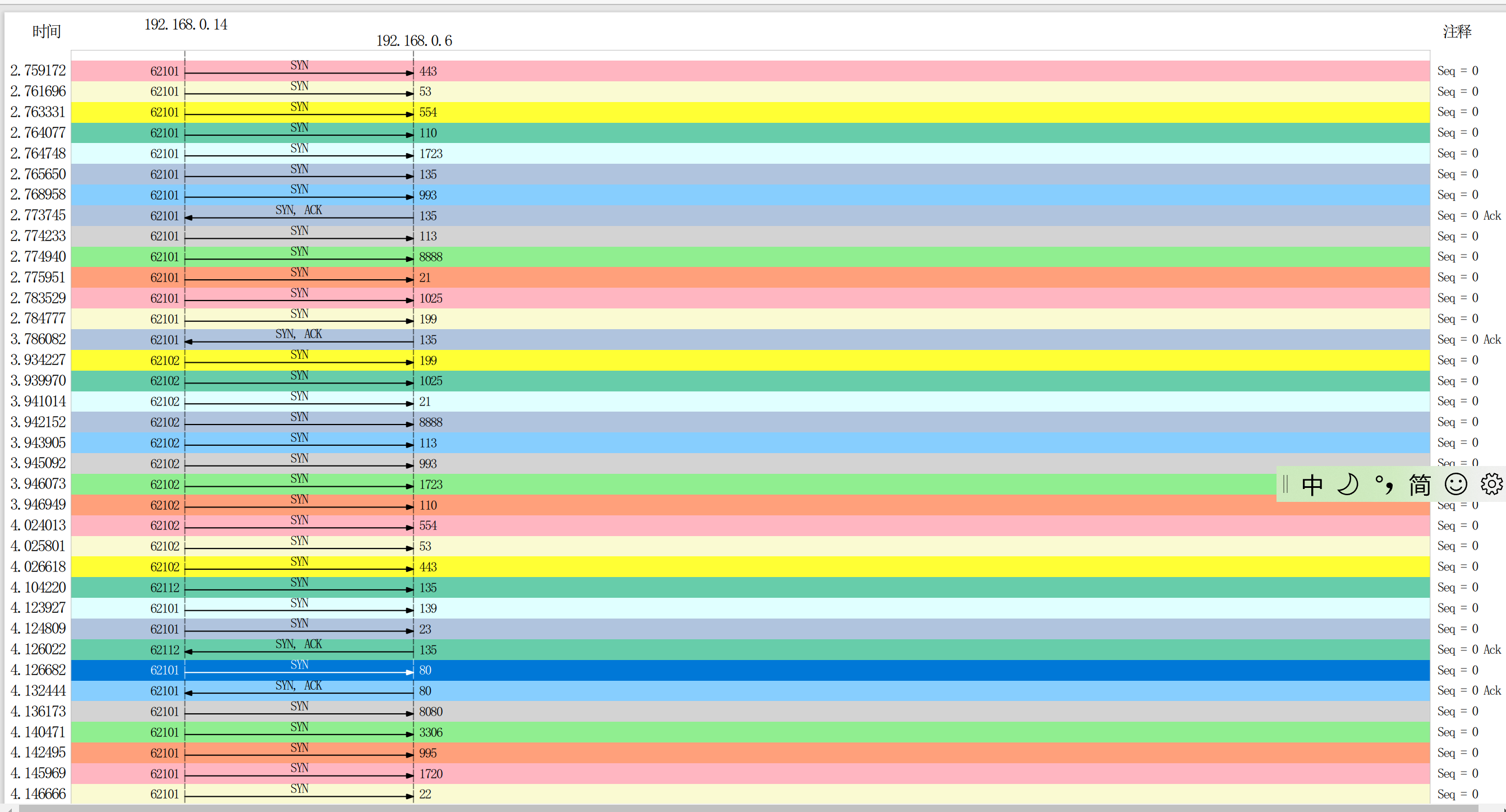

半连接扫描

在半连接扫描中,源主机会主动发送SYN报文,若被扫描主机的该端口被打开,则会回复SYN,ACK报文,源主机发送RST报文,如下图所示

若该被扫描主机的目的端口未打开,源主机会不断发送SYN报文

若该被扫描主机的目的端口打开,则该源主机一定会发送ACK、SYN报文 可通过此筛选出主机打开端口

5.全连接和半连接扫描优缺点对比

全连接:

优点:

1.扫描结果准确完整:执行三次握手建立TCP连接

2.对用户权限没有特定要求,便于操作

3.扫描速度快,由于connect()命令非常快,所以命令调用简单,既可以线性扫描也可以同时扫描多个主机

缺点:

建立了连接后,服务器端会在日志中记录下记录。安全防护系统很容易发现异常,并发现跳板机,导致渗透人员甚至不得不舍弃好不容易占领到的跳板机。

特征报文:

建立完整TCP连接,当源主机发送RST报文或被扫描主机发送ACK,SYN报文时,说明该端口已打开该服务

半连接:

优点:

更加隐蔽,未建立真正的TCP连接,更不易被对方发现。

特征报文:

当被扫描主机回复ACK、SYN报文时,说明端口打开

6.利用nmap -O 192.168.0.6 确定被扫描主机的操作系统

根据探测结果,最有可能为Windows XP系统

问题十二:

在实验楼上网的局域网内,请扫描出来,哪些机器开启了ftp服务,哪些机器开启了远程桌面连接服务,并附截图证明。

23端口为FTP服务常用端口,3389端口为远程桌面连接服务端口 运用 nmap -sS -p 21,3389 192.168.0.0/24扫描局域网内各主机端口

若STATE为closed,表明该端口关闭,应该未开启该服务

若STATE为filtered,表明该包由于被过滤未发出去,无法确定是否开启服务。过滤应来自防火墙设备或路由规则。

如下图所示:192.168.0.6、192.168.0.19 可能开启了该服务

问题十三:(该项选做)

用程序实现全连接端口扫描,扫描常用端口

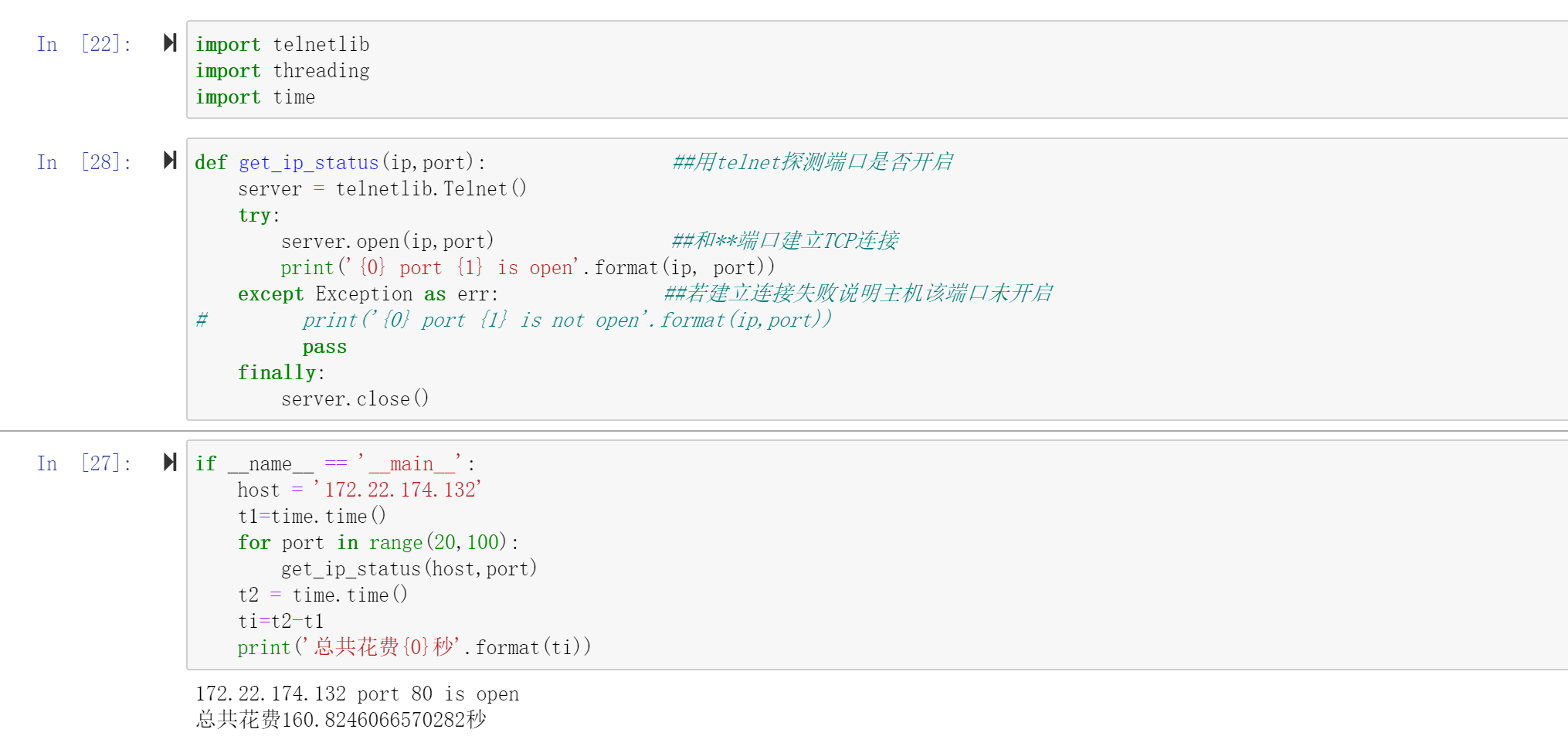

思路:根据问题十一的全连接扫描原理,我们可以通过与主机的不同端口尝试建立连接,获取该端口的状态。运用python的telnetlib库,尝试与端口建立telnet连接,若连接成功则说明该端口已开启;若连接失败,说明该端口已关闭。

由此写出函数get_ip_status:

第一个方法为串行方法实现端口检测,但十分耗费时间,100个端口仅使用了172秒

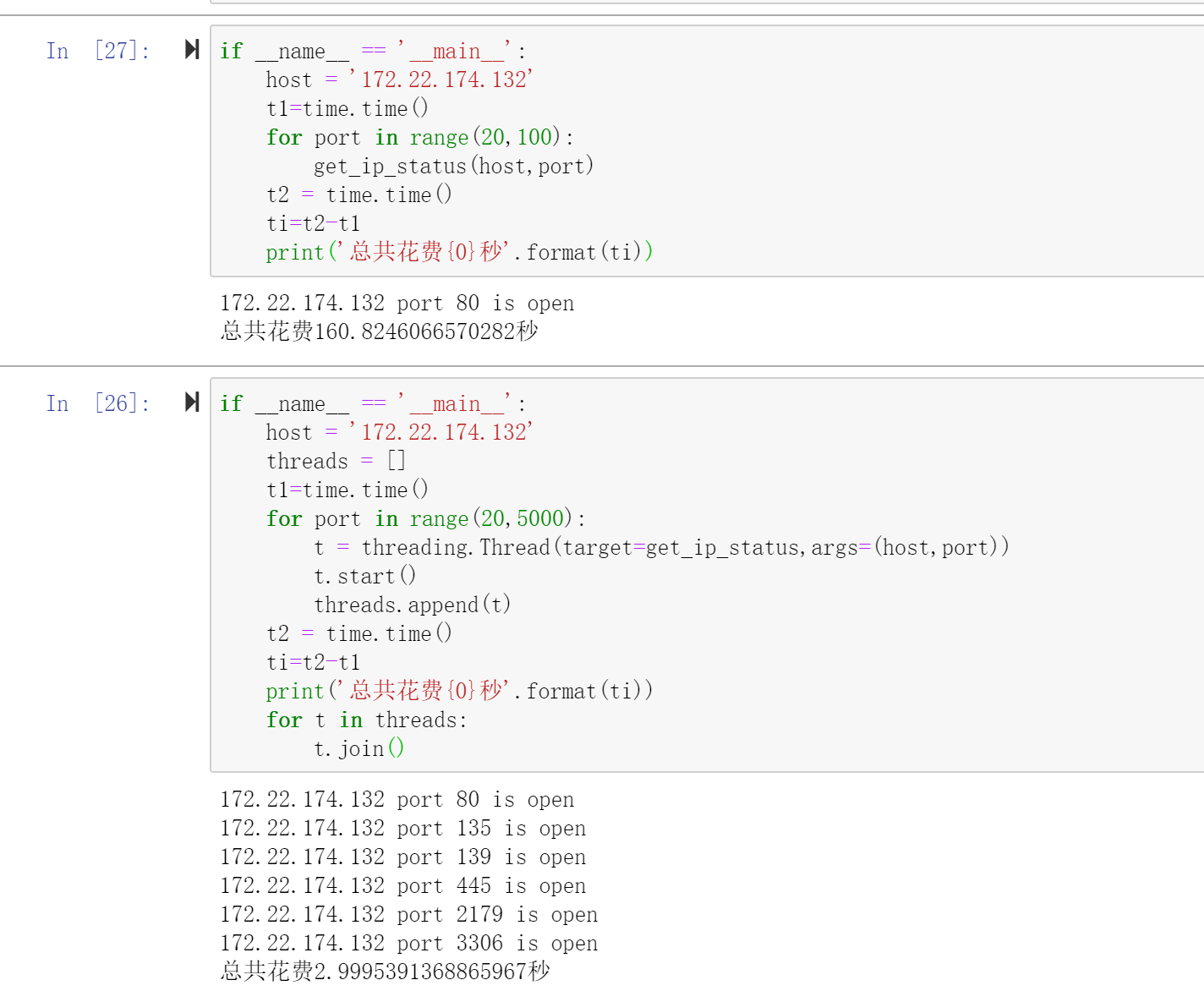

由于速度过慢,考虑从多线程角度进行加速

则采用了第二个方法,5000个端口仅扫描了3秒 则最终结果为:

与电脑所用nmap扫描结果一致

【推荐】国内首个AI IDE,深度理解中文开发场景,立即下载体验Trae

【推荐】编程新体验,更懂你的AI,立即体验豆包MarsCode编程助手

【推荐】抖音旗下AI助手豆包,你的智能百科全书,全免费不限次数

【推荐】轻量又高性能的 SSH 工具 IShell:AI 加持,快人一步

· AI与.NET技术实操系列:向量存储与相似性搜索在 .NET 中的实现

· 基于Microsoft.Extensions.AI核心库实现RAG应用

· Linux系列:如何用heaptrack跟踪.NET程序的非托管内存泄露

· 开发者必知的日志记录最佳实践

· SQL Server 2025 AI相关能力初探

· winform 绘制太阳,地球,月球 运作规律

· AI与.NET技术实操系列(五):向量存储与相似性搜索在 .NET 中的实现

· 超详细:普通电脑也行Windows部署deepseek R1训练数据并当服务器共享给他人

· 【硬核科普】Trae如何「偷看」你的代码?零基础破解AI编程运行原理

· 上周热点回顾(3.3-3.9)