鹤城杯2021 AreYouRich

apk逆向

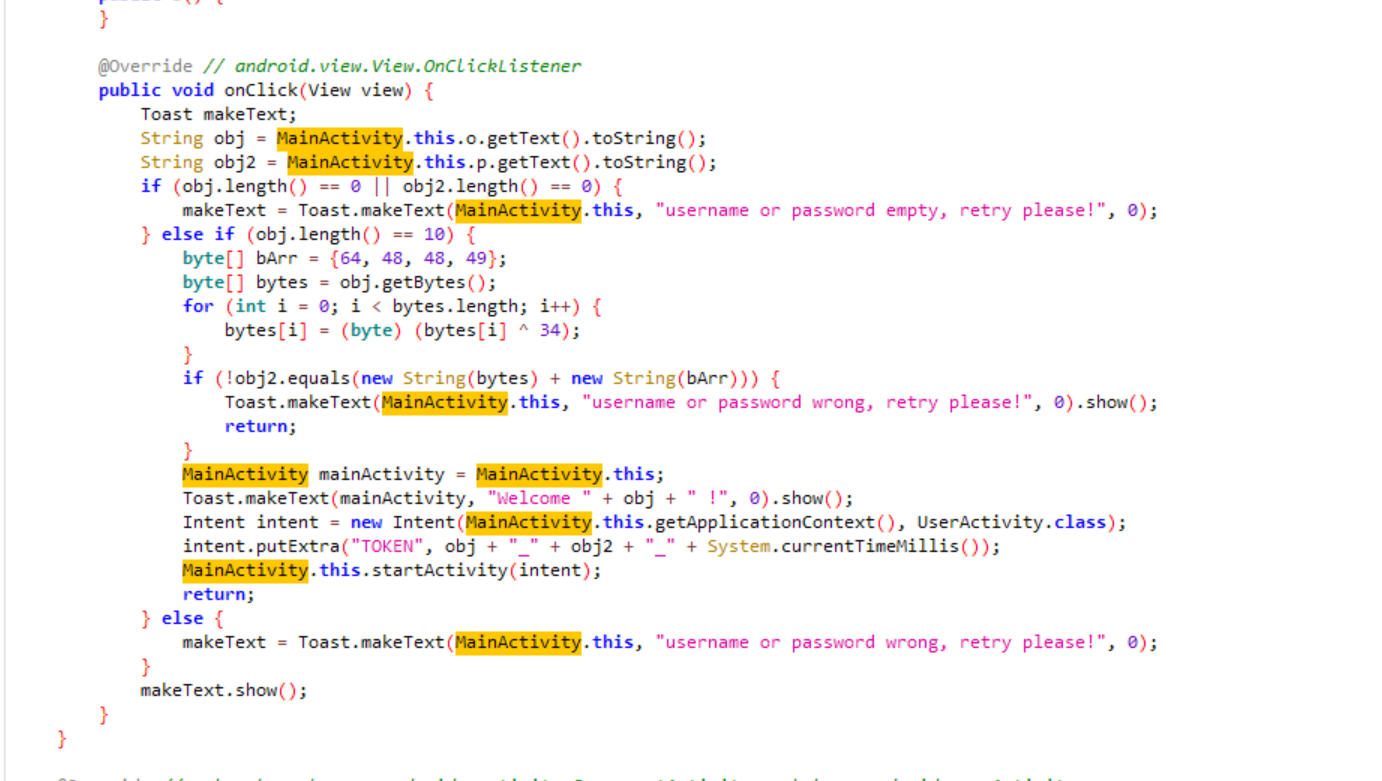

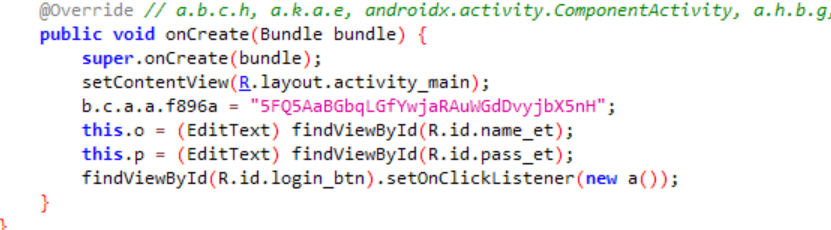

结合apk打开后的界面知道最开始是一个验证 要username和passwd满足某种关系

这里简单绕过后发现有个buy flag

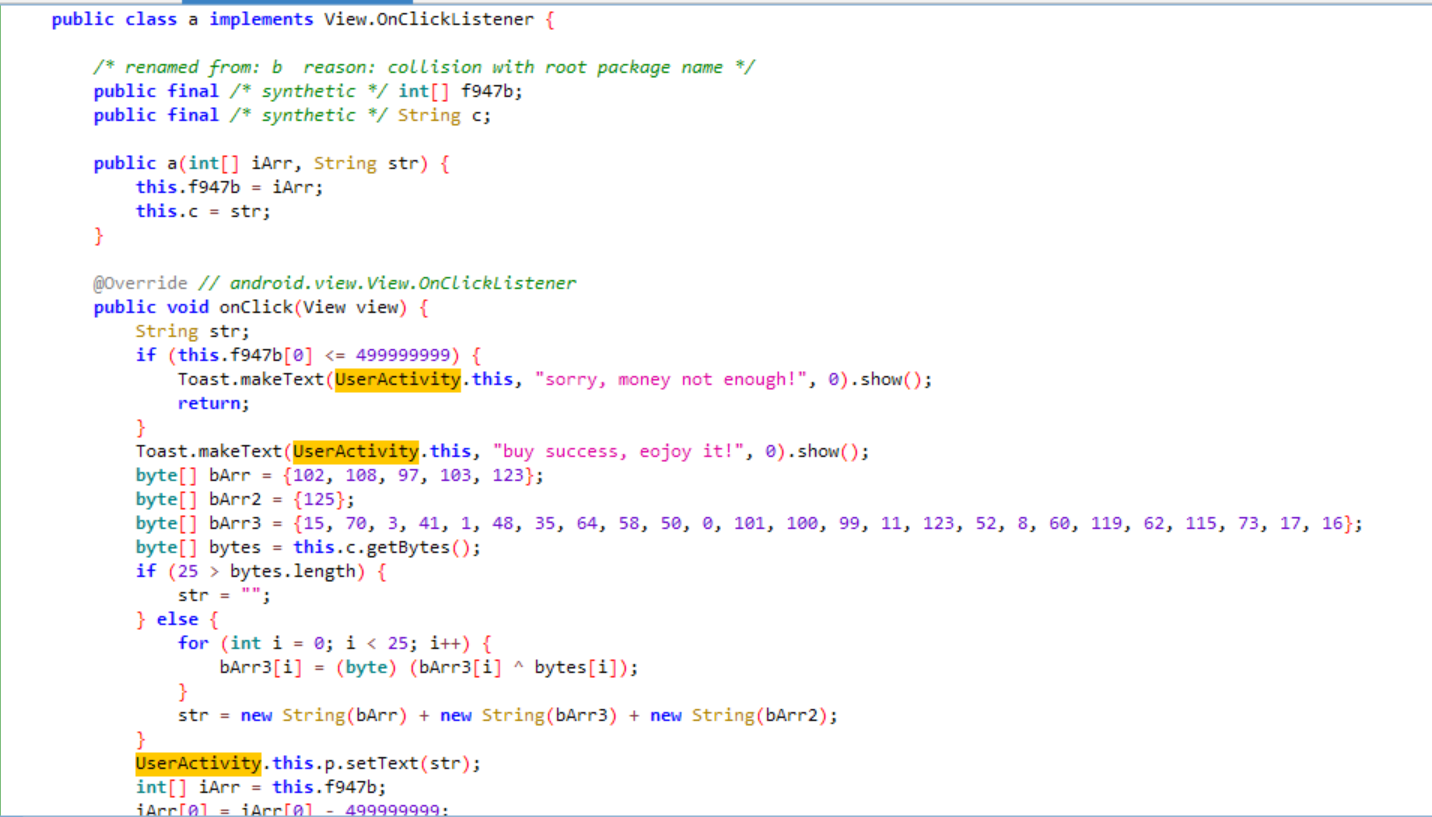

对应的useractivity内的

这里发现关键是要找到后面异或的bytes[]

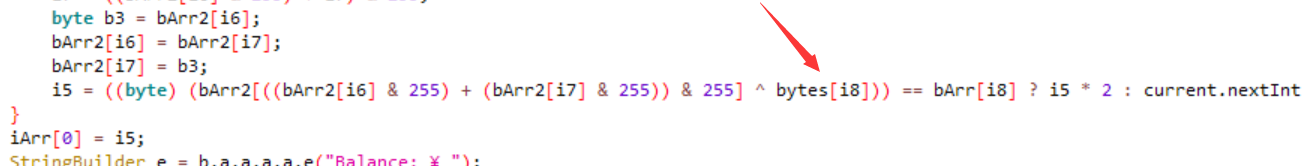

简单看看后面有一个常规的rc4加密

这里可以反推出bytes

看这里

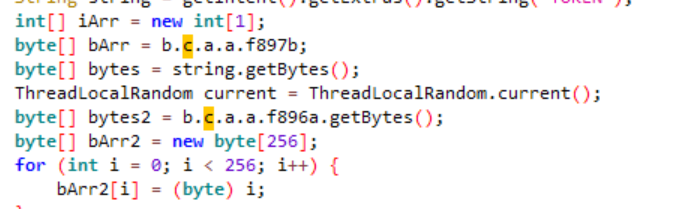

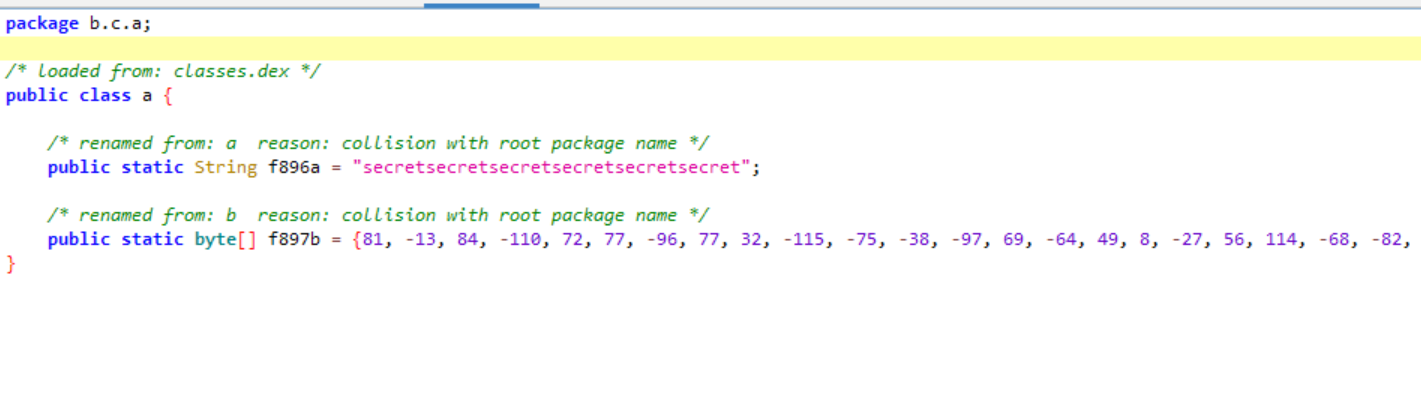

找一找另外几个数组的值

这里f897b是真的 f896a明显是假的(...)

找找真正的f896a

可以看到第一次验证完后将字符串赋给了f896a!

有了这些过后写个rc4得出bytes 反向异或一下就得到flag了

浙公网安备 33010602011771号

浙公网安备 33010602011771号